Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Aplica-se a:Azure SQL Managed Instance

Este artigo fornece uma visão geral do private endpoint para Azure SQL Managed Instance, e as etapas para a sua configuração. Os pontos de extremidade privados estabelecem conectividade segura e isolada entre um serviço e várias redes virtuais sem expor toda a infraestrutura de rede do serviço.

Visão geral

Private Link é a tecnologia do Azure que disponibiliza a Instância Gerenciada SQL do Azure em uma rede virtual de sua escolha. Um administrador de rede pode estabelecer um ponto de extremidade privado para a Instância Gerenciada SQL do Azure em sua rede virtual, enquanto o administrador SQL escolhe aceitar ou rejeitar o ponto de extremidade antes que ele se torne ativo. Os pontos de extremidade privados estabelecem conectividade segura e isolada entre um serviço e várias redes virtuais sem expor toda a infraestrutura de rede do serviço.

Como os pontos de extremidade privados diferem dos pontos de extremidade locais de rede virtual

O ponto de extremidade VNet-local padrão implantado em cada Instância Gerenciada SQL do Azure comporta-se como se um computador executando o serviço estivesse fisicamente ligado à sua rede virtual. Permite um controlo de tráfego quase completo através de tabelas de rotas, grupos de segurança de rede, resolução DNS, firewalls e mecanismos semelhantes. Você também pode usar este ponto final de ligação para envolver a sua instância em cenários que exigem conectividade em portas diferentes da 1433, como grupos de failover, transações distribuídas e ligação de Instância Gerenciada. Embora o endpoint de VNet-local proporcione flexibilidade, ele adiciona complexidade quando configurado para cenários específicos, especialmente aqueles que envolvem várias redes virtuais ou locatários.

Por outro lado, configurar um ponto de extremidade privado é como estender um cabo de rede físico de um computador que executa a Instância Gerenciada SQL do Azure para outra rede virtual. Esse caminho de conectividade é estabelecido virtualmente por meio da tecnologia Azure Private Link. Ele só permite conexões em uma só direção: do ponto de extremidade privado para a instância gerida do Azure SQL. Além disso, apenas encaminha o tráfego na porta 1433 (porta padrão para tráfego TDS). Dessa forma, sua Instância Gerenciada SQL do Azure fica disponível para uma rede virtual diferente sem precisar configurar o emparelhamento de rede ou ativar o ponto de extremidade público da instância. Mesmo que você mova a instância para outra sub-rede, todos os pontos de extremidade privados estabelecidos continuarão a apontar para ela.

Para obter uma discussão mais detalhada dos diferentes tipos de pontos de extremidade suportados pela Instância Gerenciada SQL do Azure, consulte Visão geral da comunicação.

Quando usar pontos de extremidade privados

Os pontos de extremidade privados para a Instância Gerenciada SQL do Azure são mais seguros do que usar um ponto de extremidade local de rede virtual ou um ponto de extremidade público e simplificam a implementação de cenários de conectividade importantes. Esses cenários incluem:

- Airlock: os endpoints privados da Instância Gerida SQL do Azure são implementados numa rede virtual com servidores intermediários e um gateway ExpressRoute, oferecendo segurança e isolamento entre recursos internos e os da nuvem.

- Topologia de hub e spoke: os pontos de extremidade privados em redes virtuais spoke conduzem o tráfego de clientes SQL e aplicativos para instâncias gerenciadas SQL do Azure em uma rede virtual de hub, estabelecendo isolamento de rede claro e separação de responsabilidade.

- Editor-consumidor: o locatário editor (por exemplo, um ISV) gerencia várias instâncias SQL geridas nas suas redes virtuais. O Publisher cria pontos de extremidade privados em redes virtuais de outros locatários para disponibilizar instâncias para seus consumidores.

- Integração de serviços PaaS e SaaS do Azure: alguns serviços PaaS e SaaS, como o Azure Data Factory, podem criar e gerenciar pontos de extremidade privados para a Instância Gerenciada SQL do Azure.

Os benefícios do uso de pontos de extremidade privados em detrimento de um ponto de extremidade público ou local na VNet incluem:

- Previsibilidade de endereço IP: um ponto de extremidade privado para a Instância Gerenciada SQL do Azure recebe um endereço IP fixo do intervalo de endereços de sua sub-rede. Esse endereço IP permanece estático mesmo se os endereços IP da VNet local e dos endpoints públicos forem alterados.

- Acesso granular à rede: um ponto de extremidade privado só é visível dentro da rede virtual.

- Isolamento de rede forte: num cenário de emparelhamento, as redes virtuais emparelhadas estabelecem conectividade bidirecional, enquanto endpoints privados são unidirecionais e não expõem os recursos de rede dentro de sua rede à Azure SQL Managed Instance.

- Evitar a sobreposição de endereços: interligar várias redes virtuais requer uma alocação cuidadosa do espaço de endereço IP e pode representar um problema quando os espaços de endereço se sobrepõem.

- Conservação do espaço de endereços IP: um ponto de extremidade privado consome apenas um endereço IP do espaço de endereçamento da sub-rede.

Limitações

- A Instância Gerenciada SQL do Azure exige que o nome exato do host da instância apareça na cadeia de conexão enviada pelo cliente SQL. O uso do endereço IP do ponto de extremidade privado não é permitido e resultará em falha. Para resolver isso, configure seu servidor DNS ou use uma zona DNS privada conforme descrito em Configurar resolução de nome de domínio para ponto de extremidade privado.

- O registo automático de nomes DNS ainda não é suportado. Em vez disso, siga as etapas em Configurar resolução de nome de domínio para ponto de extremidade privado .

- Os pontos de extremidade privados para a Instância Gerenciada SQL apenas podem ser utilizados para a ligação à porta 1433, a porta TDS padrão para tráfego SQL. Cenários de conectividade mais complexos que exigem comunicação em outras portas devem ser estabelecidos por meio do endpoint VNet-local da instância.

- Os pontos de extremidade privados para a Instância Gerenciada SQL do Azure exigem uma configuração especial para configurar a resolução DNS necessária, conforme descrito em Configurar a resolução de nome de domínio para ponto de extremidade privado.

- Os pontos de extremidade privados sempre usam o tipo de conexão proxy , independentemente da configuração do tipo de conexão.

Criar um ponto de extremidade privado em uma rede virtual

Crie um ponto de extremidade privado usando o portal do Azure, o Azure PowerShell ou a CLI do Azure:

Depois de criar um ponto de extremidade privado, talvez também seja necessário aprovar sua criação na rede virtual de destino; consulte Revisar e aprovar uma solicitação para criar um ponto de extremidade privado.

Para tornar o ponto de extremidade privado para a Instância Gerenciada do SQL totalmente funcional, siga as instruções para configurar a resolução de nomes de domínio para o ponto de extremidade privado.

Criar um ponto de extremidade privado em um serviço PaaS ou SaaS

Alguns serviços PaaS e SaaS do Azure podem usar pontos de extremidade privados para aceder aos seus dados de dentro de seus próprios ambientes. O procedimento para configurar um ponto de extremidade privado em tal serviço (às vezes chamado de "ponto de extremidade privado gerenciado" ou "ponto de extremidade privado em uma rede virtual gerenciada") varia entre os serviços. Um administrador ainda precisa revisar e aprovar a solicitação na Instância Gerenciada SQL do Azure, conforme descrito em Revisar e aprovar uma solicitação para criar um ponto de extremidade privado.

Observação

A Instância Gerenciada SQL do Azure exige que a cadeia de conexão do cliente SQL tenha o nome da instância como o primeiro segmento do nome de domínio (por exemplo: <instance-name>.<dns-zone>.database.windows.net). Os serviços PaaS e SaaS que tentarem se conectar ao ponto de extremidade privado da Instância Gerenciada SQL do Azure por meio de seu endereço IP não poderão se conectar.

Criar um ponto de extremidade privado entre locatários

É possível criar pontos de extremidade privados para a Instância Gerenciada SQL do Azure em diferentes locatários do Azure. Para fazer isso, o administrador da rede virtual na qual o ponto de extremidade privado deve aparecer deve primeiro obter a ID de recurso completa da Instância Gerenciada SQL do Azure da qual está prestes a solicitar um ponto de extremidade privado. Com essas informações, um novo ponto de extremidade privado pode ser criado no Private Link Center. Como antes, o administrador da Instância Gerenciada SQL do Azure receberá uma solicitação que eles podem revisar e aprovar ou rejeitar, conforme Revisar e aprovar uma solicitação para criar um ponto de extremidade privado.

Revisar e aprovar uma solicitação para criar um ponto de extremidade privado

Depois que uma solicitação para criar um ponto de extremidade privado é feita, o administrador do SQL pode gerenciar a conexão do ponto de extremidade privado com a Instância Gerenciada SQL do Azure. A primeira etapa para gerenciar uma nova conexão de ponto de extremidade privado é revisar e aprovar o ponto de extremidade privado. Esta etapa é automática se o utilizador ou serviço que cria o endpoint privado tiver permissões suficientes do Azure RBAC no recurso Azure SQL Managed Instance. Se o usuário não tiver permissões suficientes, a revisão e a aprovação do ponto de extremidade privado devem ser feitas manualmente.

Para aprovar um ponto de extremidade privado, siga estas etapas:

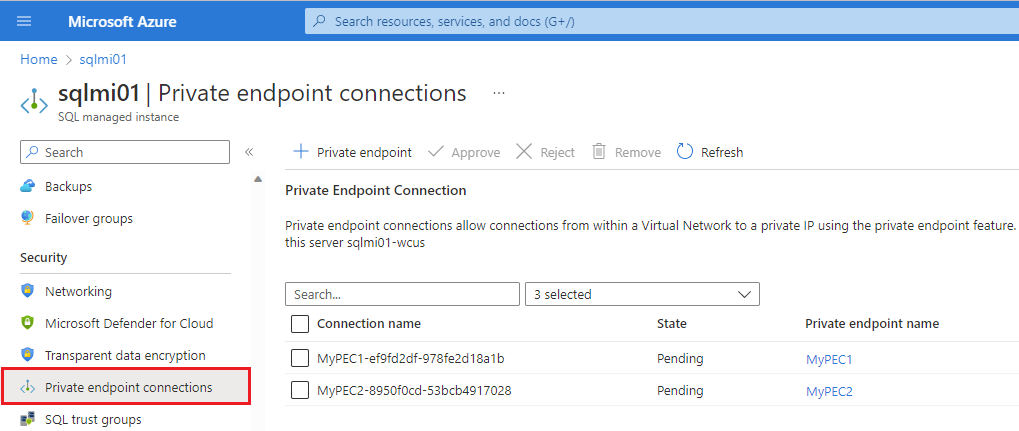

Vá para sua Instância Gerenciada SQL do Azure no portal do Azure.

Em Segurança, escolha Conexões de ponto de extremidade privado.

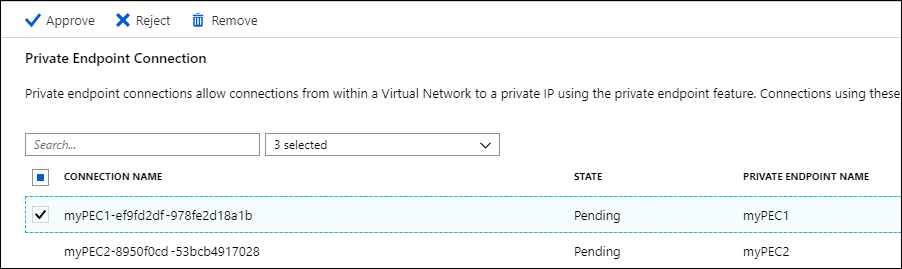

Revise as conexões que têm um estado pendente e selecione a caixa de seleção para escolher uma ou mais conexões de ponto de extremidade privadas para aprovar ou rejeitar.

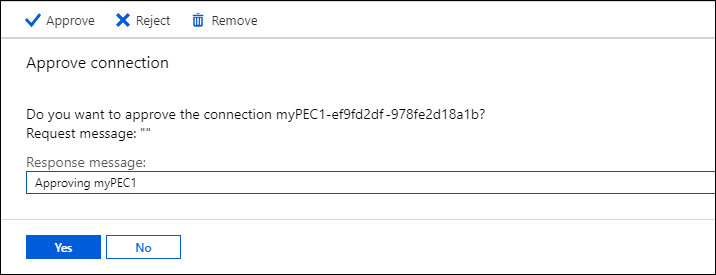

Escolha Aprovar ou Rejeitar e, em seguida, selecione Sim na caixa de diálogo que verifica sua ação.

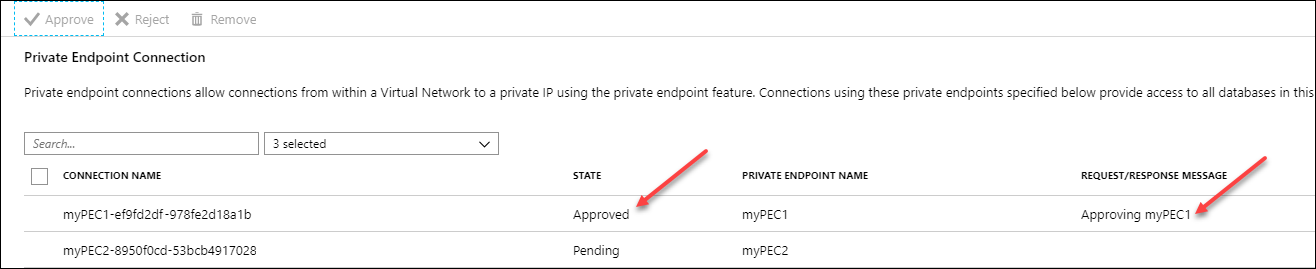

Depois de aprovar ou rejeitar uma conexão, a lista Private Endpoint Connection reflete o estado da(s) conexão(ões) de ponto de extremidade privado atual, bem como a mensagem de Solicitação/Resposta .

Configurar a resolução de nomes de domínio para ponto de extremidade privado

Depois de criar um ponto de extremidade privado para a Instância Gerenciada SQL do Azure, você precisará configurar a resolução de nomes de domínio. Caso contrário, as tentativas de login falharão. O método a seguir funciona para redes virtuais que usam a resolução DNS do Azure. Se sua rede virtual estiver configurada para usar um servidor DNS personalizado, ajuste as etapas de acordo.

Para configurar a resolução de nome de domínio para um ponto de extremidade privado para uma instância cujo nome de domínio do ponto de extremidade local da rede virtual é <instance-name>.<dns-zone>.database.windows.net, siga um dos dois procedimentos apresentados nesta seção com base no fato de a instância e seu ponto de extremidade privado estarem na mesma rede virtual ou em redes virtuais diferentes.

Importante

Não altere como o ponto de extremidade local da rede virtual do nome de domínio da Instância Gerenciada SQL do Azure é resolvido em sua própria rede virtual. Isso interrompe a capacidade da instância de executar operações de gerenciamento.

Siga estas etapas se o ponto de extremidade privado e a Instância Gerenciada SQL do Azure estiverem em redes virtuais diferentes.

Depois de concluir estas etapas, os clientes SQL que se conectem ao <instance-name>.<dns-zone>.database.windows.net a partir da rede virtual do ponto de extremidade serão encaminhados de forma transparente através do ponto de extremidade privado.

Obtenha o endereço IP do ponto de extremidade privado visitando o Private Link Center ou executando as seguintes etapas:

Vá para sua Instância Gerenciada SQL do Azure no portal do Azure.

Em Segurança, escolha Conexões de ponto de extremidade privado.

Localize a conexão de ponto de extremidade privado na tabela e escolha o nome do ponto de extremidade privado para a conexão escolhida.

Na página Visão geral , selecione a interface de rede.

Na página Visão geral , marque Essentials para identificar e copiar o endereço IP privado.

Crie uma zona DNS privada do Azure chamada

privatelink.<dns-zone>.database.windows.net.Vincule a zona DNS privada à rede virtual do ponto de extremidade.

Na zona DNS, crie um novo conjunto de registros com os seguintes valores:

- Nome:

<instance-name> - Tipo: A

- Endereço IP: endereço IP do ponto final privado obtido no conjunto anterior

- Nome: