Solucionar problemas de acesso e permissão

Serviços de DevOps do Azure | Azure DevOps Server 2022 - Azure DevOps Server 2019

Devido à extensa estrutura de segurança e permissão do Azure DevOps, você pode investigar por que um usuário não tem acesso a um projeto, serviço ou recurso esperado. Encontre orientação passo a passo para entender e resolver problemas que um membro do projeto pode estar tendo ao se conectar a um projeto ou acessar um serviço ou recurso do Azure DevOps.

Antes de usar este guia, recomendamos que você esteja familiarizado com o seguinte conteúdo:

- Introdução às permissões, acesso e grupos de segurança

- Permissões padrão e referência rápida de acesso.

Gorjeta

Ao criar um grupo de segurança do Azure DevOps, rotule-o de uma forma que seja fácil de discernir se ele foi criado para limitar o acesso.

As permissões são definidas em um dos seguintes níveis:

- nível do objeto

- nível do projeto

- nível de organização ou coleção de projeto

- Função de segurança

- Função de administrador de equipe

Problemas comuns de acesso e permissão

Veja os seguintes motivos mais comuns pelos quais um membro do projeto não pode acessar um projeto, serviço ou recurso:

| Problema | Ação de solução de problemas |

|---|---|

| Seu nível de acesso não suporta o acesso ao serviço ou recurso. | Para determinar se é a causa, determine o nível de acesso e o status da assinatura do usuário. |

| A sua associação a um grupo de segurança não suporta o acesso a uma funcionalidade ou foi-lhes explicitamente negada a permissão para uma funcionalidade. | Para determinar se é a causa, rastreie uma permissão. |

| O usuário recebeu permissão recentemente, no entanto, uma atualização é necessária para que seu cliente reconheça as alterações. | Faça com que o usuário atualize ou reavalie suas permissões. |

| O usuário está tentando exercer um recurso concedido apenas a um administrador de equipe para uma equipe específica, no entanto, essa função não foi concedida. | Para adicioná-los à função, consulte Adicionar, remover administrador da equipe. |

| O utilizador não ativou uma funcionalidade de pré-visualização. | Peça ao usuário que abra os recursos de visualização e determine o status de ativação/desativação do recurso específico. Para obter mais informações, consulte Gerenciar recursos de visualização. |

| O membro do projeto foi adicionado a um grupo de segurança de escopo limitado, como o grupo Usuários com escopo do projeto. | Para determinar se é a causa, procure as associações de grupo de segurança do usuário. |

Problemas menos comuns de acesso e permissão

Razões menos comuns para o acesso limitado são quando um dos seguintes eventos ocorreu:

| Problema | Ação de solução de problemas |

|---|---|

| Um administrador de projeto desativou um serviço. Neste caso, ninguém tem acesso ao serviço para deficientes. | Para determinar se um serviço está desabilitado, consulte Ativar ou desativar um serviço de DevOps do Azure. |

| Um Administrador de Coleção de Projetos desativou um recurso de visualização, que o desabilita para todos os membros do projeto na organização. | Consulte Gerir funcionalidades de pré-visualização. |

| As regras de grupo que regem o nível de acesso do usuário ou a associação ao projeto estão restringindo o acesso. | Consulte Determinar o nível de acesso e o status da assinatura de um usuário. |

| Regras personalizadas foram definidas para o fluxo de trabalho de um tipo de item de trabalho. | consulte Regras aplicadas a um tipo de item de trabalho que restringem a operação de seleção. |

Determinar o nível de acesso e o status da assinatura de um usuário

Você pode atribuir usuários ou grupos de usuários a um dos seguintes níveis de acesso:

- Interveniente

- Básica

- Planos Básico + Teste

- Assinatura do Visual Studio

Para obter mais informações sobre restrição de nível de acesso no Azure DevOps, consulte Níveis de acesso suportados.

Para usar os recursos do Azure DevOps, os usuários devem ser adicionados a um grupo de segurança com as permissões apropriadas. Os utilizadores também precisam de aceder ao portal Web. As limitações para selecionar recursos são baseadas no nível de acesso e no grupo de segurança ao qual um usuário está atribuído.

Os usuários podem perder o acesso pelos seguintes motivos:

| Motivo da perda de acesso | Ação de solução de problemas |

|---|---|

| A subscrição do Visual Studio do utilizador expirou. | Enquanto isso, esse usuário pode trabalhar como um Stakeholder, ou você pode dar ao usuário acesso básico até que o usuário renove sua assinatura. Depois de o utilizador iniciar sessão, o Azure DevOps restaura o acesso automaticamente. |

| A subscrição do Azure utilizada para faturação já não está ativa. | Todas as compras feitas com esta assinatura são afetadas, incluindo assinaturas do Visual Studio. Para corrigir esse problema, visite o portal de conta do Azure. |

| A subscrição do Azure utilizada para faturação foi removida da sua organização. | Saiba mais sobre como vincular sua organização |

Caso contrário, no primeiro dia do mês do calendário, os usuários que não entraram na sua organização por mais tempo perderão o acesso primeiro. Se sua organização tiver usuários que não precisam mais de acesso, remova-os da organização.

Para obter mais informações sobre permissões, consulte Permissões e grupos e o Guia de pesquisa de permissões.

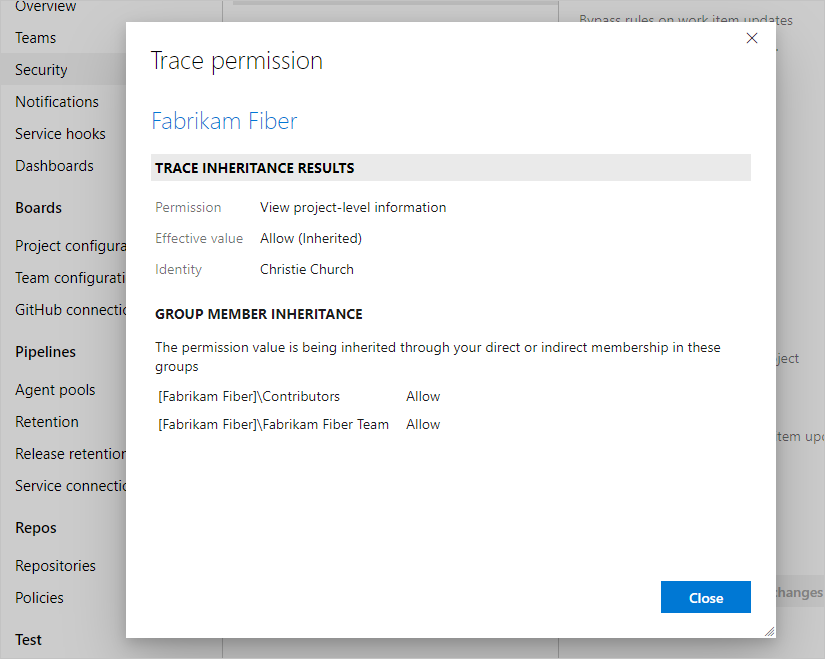

Rastrear uma permissão

Use o rastreamento de permissões para determinar por que as permissões de um usuário não estão permitindo que ele acesse um recurso ou função específico. Saiba como um usuário ou administrador pode investigar a herança de permissões. Para rastrear uma permissão do portal da Web, abra a página de permissão ou segurança para o nível correspondente. Para obter mais informações, consulte Solicitar um aumento nos níveis de permissão.

Se um usuário tiver problemas de permissões e você usar grupos de segurança padrão ou grupos personalizados para permissões, você poderá investigar de onde essas permissões estão vindo usando nosso rastreamento de permissões. Problemas de permissões podem ser devido a alterações atrasadas. Pode levar até 1 hora para que as associações de grupo ou as alterações de permissões do Microsoft Entra se propaguem pelo Azure DevOps. Se um usuário tiver problemas que não sejam resolvidos imediatamente, aguarde um dia para ver se eles são resolvidos. Para obter mais informações sobre gerenciamento de usuários e acessos, consulte Gerenciar usuários e acesso no Azure DevOps.

Se um usuário tiver problemas de permissões e você usar grupos de segurança padrão ou grupos personalizados para permissões, você poderá investigar de onde essas permissões estão vindo usando nosso rastreamento de permissões. Problemas de permissões podem ser porque o usuário não tem o nível de acesso necessário.

Os usuários podem receber suas permissões efetivas diretamente ou por meio de grupos.

Conclua as etapas a seguir para que os administradores possam entender de onde exatamente essas permissões estão vindo e ajustá-las, conforme necessário.

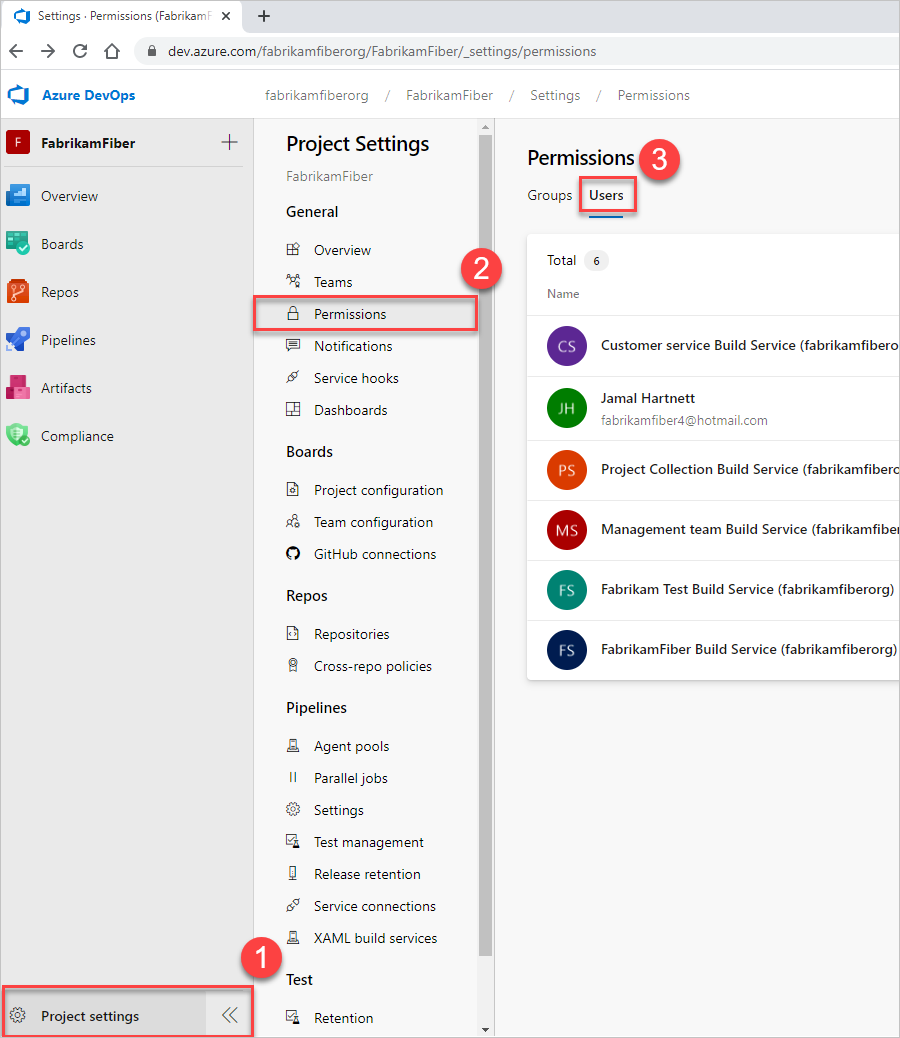

Selecione Configurações do>projeto Permissões>Usuários e, em seguida, selecione o usuário.

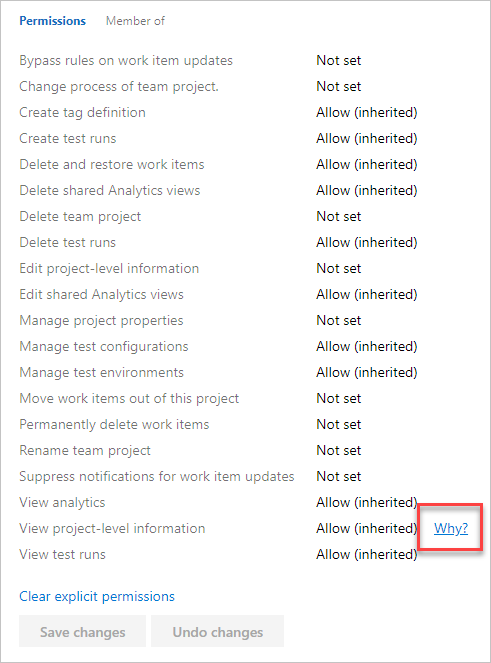

Agora você deve ter uma exibição específica do usuário que mostre quais permissões eles têm.

Para rastrear por que um usuário tem ou não nenhuma das permissões listadas, selecione o ícone de informações ao lado da permissão em questão.

![]()

O rastreamento resultante permite que você saiba como eles estão herdando a permissão listada. Em seguida, você pode ajustar as permissões do usuário ajustando as permissões fornecidas aos grupos em que ele está.

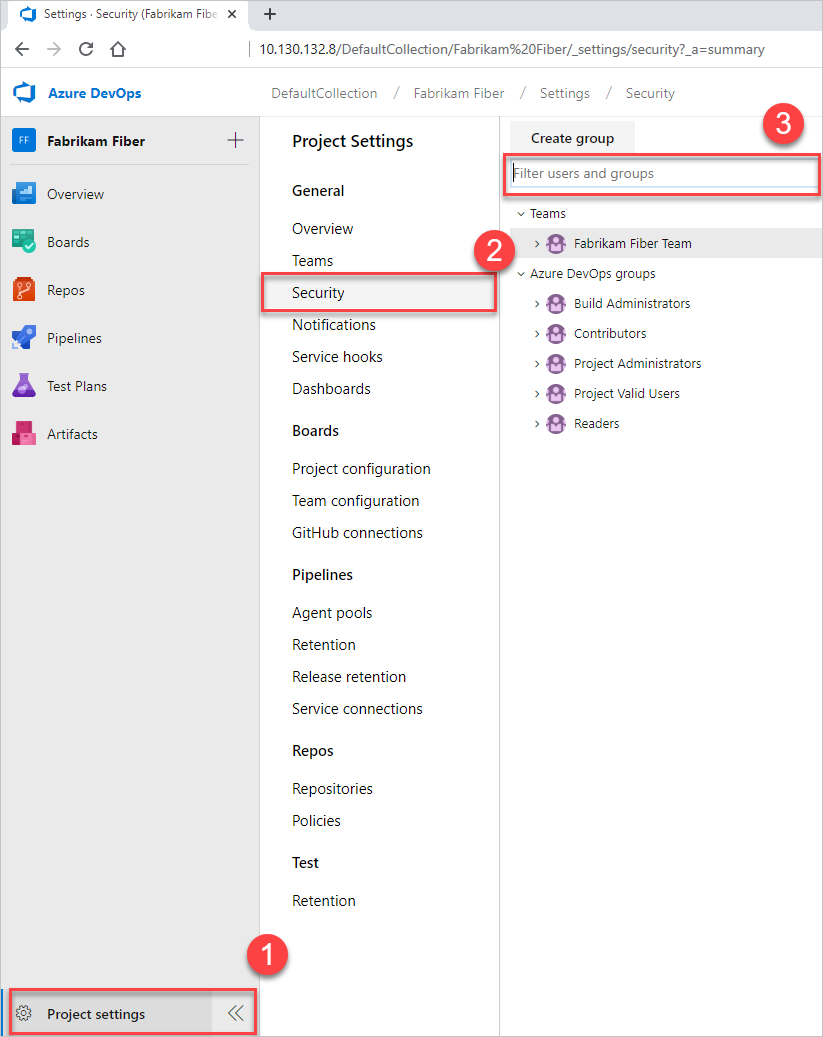

Selecione Configurações do projeto>Segurança e, em seguida, digite o nome de usuário na caixa de filtro.

Agora você deve ter uma exibição específica do usuário que mostre quais permissões eles têm.

Rastreie por que um usuário tem ou não nenhuma das permissões listadas. Passe o cursor sobre a permissão e escolha Motivo.

O rastreamento resultante permite que você saiba como eles estão herdando a permissão listada. Em seguida, você pode ajustar as permissões do usuário ajustando as permissões fornecidas aos grupos em que ele está.

Para obter mais informações, consulte Gerenciar o acesso a recursos e funções específicos ou Solicitar um aumento nos níveis de permissão.

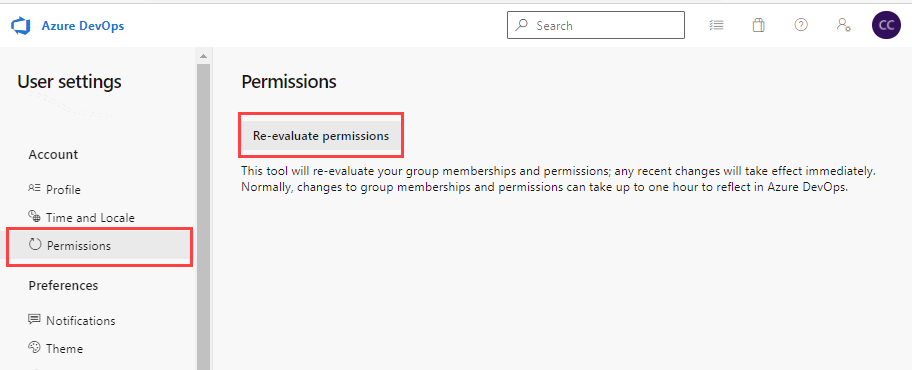

Atualizar ou reavaliar permissões

Veja o cenário a seguir onde atualizar ou reavaliar permissões pode ser necessário.

Problema

Os usuários são adicionados a um grupo do Azure DevOps ou do Microsoft Entra. Esta ação concede acesso herdado a uma organização ou projeto. Mas, eles não têm acesso imediatamente. Os usuários devem aguardar ou sair, fechar o navegador e entrar novamente para atualizar suas permissões.

Os usuários são adicionados a um grupo de DevOps do Azure. Esta ação concede acesso herdado a uma organização ou projeto. Mas, eles não têm acesso imediatamente. Os usuários devem aguardar ou sair, fechar o navegador e entrar novamente para atualizar suas permissões.

Solução

Em Configurações do usuário, na página Permissões, você pode selecionar Reavaliar permissões. Esta função reavalia as suas associações e permissões de grupo e, em seguida, quaisquer alterações recentes entram em vigor imediatamente.

Regras aplicadas a um tipo de item de trabalho que restringem operações de seleção

Antes de personalizar um processo, recomendamos que você revise Configurar e personalizar Painéis do Azure, que fornece orientação sobre como personalizar os Painéis do Azure para atender às suas necessidades de negócios.

Para obter mais informações sobre regras de tipo de item de trabalho que se aplicam à restrição de operações, consulte:

- Aplicar regras aos estados do fluxo de trabalho (processo de herança)

- Exemplos de cenários de regras

- Definir caminhos de área e atribuir a uma equipa

Ocultar configurações da organização dos usuários

Se um usuário estiver limitado a ver apenas seus projetos ou a ver as configurações da organização, as informações a seguir podem explicar o motivo. Para impedir que os usuários acessem as configurações da organização, você pode habilitar o recurso Limitar a visibilidade e a colaboração do usuário a projetos específicos. Para obter mais informações, incluindo informações importantes relacionadas com segurança, veja Gerir a sua organização, Limitar a visibilidade do utilizador para projetos e muito mais.

Exemplos de usuários restritos incluem Stakeholders, usuários convidados do Microsoft Entra ou membros de um grupo de segurança. Uma vez habilitado, qualquer usuário ou grupo adicionado ao grupo Usuários com Escopo do Projeto fica impedido de acessar as páginas Configurações da Organização, exceto Visão Geral e Projetos. Eles estão restritos a acessar apenas os projetos aos quais foram adicionados.

Exemplos de usuários restritos incluem Partes interessadas ou membros de um grupo de segurança. Uma vez habilitado, qualquer usuário ou grupo adicionado ao grupo Usuários com Escopo do Projeto fica impedido de acessar as páginas Configurações da Organização, exceto Visão Geral e Projetos. Eles estão restritos a acessar apenas os projetos aos quais foram adicionados.

Para obter mais informações sobre como ocultar as configurações da organização dos usuários, consulte Gerenciar sua organização, Limitar a visibilidade do usuário para projetos e muito mais.

Exibir, adicionar e gerenciar permissões com a CLI

Você pode exibir, adicionar e gerenciar permissões em um nível mais granular com os az devops security permission comandos. Para obter mais informações, consulte Gerenciar permissões com a ferramenta de linha de comando.

Regras de grupo com permissões menores

Os tipos de regras de grupo são classificados na seguinte ordem: Subscriber > Basic + Test Plans > Basic > Stakeholder. Os usuários sempre obtêm o melhor nível de acesso entre todas as regras de grupo, incluindo a assinatura do Visual Studio (VS).

Nota

- As alterações feitas nos leitores de projeto por meio de regras de grupo não persistem. Se você precisar ajustar os leitores de projeto, considere métodos alternativos, como atribuição direta ou grupos de segurança personalizados.

- Recomendamos que reveja regularmente as regras listadas no separador "Regras de grupo" da página "Utilizadores". Se forem feitas alterações na associação ao grupo do Microsoft Entra ID, essas alterações aparecerão na próxima reavaliação das regras do grupo, que pode ser feita sob demanda, quando uma regra de grupo for modificada ou automaticamente a cada 24 horas. O Azure DevOps atualiza a associação ao grupo do Microsoft Entra a cada hora, mas pode levar até 24 horas para que o Microsoft Entra ID atualize a associação ao grupo dinâmico.

Veja os exemplos a seguir, mostrando como os fatores de deteção de assinante entram nas regras de grupo.

Exemplo 1: A regra de grupo dá-me mais acesso

Se eu tiver uma assinatura do VS Pro e estiver em uma regra de grupo que me dê Planos Básicos + de Teste – o que acontece?

Esperado: Eu recebo Planos Básicos + de Teste porque o que a regra de grupo me dá é maior do que a minha assinatura. A atribuição de regras de grupo sempre fornece o maior acesso, em vez de limitar o acesso.

Exemplo 2: A regra de grupo dá-me o mesmo acesso

Tenho uma assinatura do Visual Studio Test Pro e estou em uma regra de grupo que me dá Planos de Teste Básico + – o que acontece?

Esperado: Eu sou detetado como um assinante do Visual Studio Test Pro, porque o acesso é o mesmo que a regra de grupo. Já estou pagando pelo Visual Studio Test Pro, então não quero pagar novamente.

Trabalhar com o GitHub

Consulte as seguintes informações de solução de problemas para quando você estiver tentando implantar código no Azure DevOps com o GitHub.

Problema

Você não pode trazer o resto da sua equipe para a organização e o projeto, apesar de adicioná-los como membros da organização e do projeto. Eles recebem e-mails, mas ao entrar, recebem um erro 401.

Solução

Você provavelmente está conectado ao Azure DevOps com uma identidade incorreta. Siga os seguintes passos.

Feche todos os navegadores, incluindo os navegadores que não estão executando o Azure DevOps.

Abra uma sessão de navegação privada ou anónima.

Vá para o seguinte URL: https://aka.ms/vssignout.

É exibida uma mensagem que diz: "Sair em andamento". Depois de sair, você será redirecionado para dev.azure.microsoft.com.

Entre no Azure DevOps novamente. Selecione sua outra identidade.

Outras áreas onde as permissões podem ser aplicadas

- Permissões de caminho de área

- Tags de item de trabalho

- Itens de trabalho movidos para fora de um projeto

- Itens de trabalho excluídos

- Guia rápido para permissões predefinidas e acesso aos Quadros do Azure

- Regras personalizadas

- Exemplos de cenários de regras personalizadas

- Listas de pendências e quadros personalizados

- Controlos personalizados

Artigos relacionados

Comentários

Brevemente: Ao longo de 2024, vamos descontinuar progressivamente o GitHub Issues como mecanismo de feedback para conteúdos e substituí-lo por um novo sistema de feedback. Para obter mais informações, veja: https://aka.ms/ContentUserFeedback.

Submeter e ver comentários