Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Este artigo explica como configurar o dispositivo Azure Migrate para descobrir servidores físicos e servidores em execução na AWS, GCP ou qualquer outra nuvem.

O dispositivo Azure Migrate é uma ferramenta leve que o Azure Migrate: Discovery and assessment usa para:

- Descubra servidores locais.

- Envie metadados e dados de desempenho dos servidores descobertos para o Azure Migrate: Descoberta e avaliação.

Pré-requisitos

Antes de configurar o dispositivo, crie um projeto do Azure Migrate seguindo estas etapas.

Preparar o dispositivo Azure Migrate

- Verifique os requisitos de hardware para o dispositivo Azure Migrate.

- Verifique se a VM do dispositivo pode se conectar a todos os pontos de extremidade necessários.

Preparar o servidor Windows

Para detetar servidores Windows e ativar o inventário de software e a análise de dependências sem agente, use uma conta de domínio para servidores ligados ao domínio ou uma conta local para servidores que não estão ligados ao domínio.

Você pode criar a conta de usuário local de duas maneiras:

Opção 1: Configurar a conta de administrador

Para configurar:

- Crie uma conta com direitos de administrador nos servidores.

- Essa conta ajuda a coletar dados de configuração e desempenho usando uma conexão CIM.

- Ele também oferece suporte ao inventário de software (localizando aplicativos instalados) e permite a análise de dependência sem agente por meio da comunicação remota do PowerShell.

Opção 2: Configurar uma conta de utilizador do Windows com privilégios mínimos

- Adicione a conta de usuário a estes grupos: Usuários de Gerenciamento Remoto, Usuários do Monitor de Desempenho e Usuários do Log de Desempenho.

- Se o grupo Usuários de Gerenciamento Remoto não estiver disponível, adicione o usuário ao

WinRMRemoteWMIUsers_ groupem vez disso. - A conta precisa dessas permissões para que o dispositivo possa criar uma conexão CIM com o servidor e coletar dados de configuração e desempenho das classes WMI necessárias.

- Às vezes, mesmo depois de adicionar a conta aos grupos certos, ela pode não retornar os dados necessários devido à filtragem do UAC . Para corrigir isso, dê à conta de usuário as permissões corretas no namespace CIMV2 e seus subnamespaces no servidor de destino. Você pode seguir estas etapas para definir as permissões necessárias.

Nota

- Para Windows Server 2008 e 2008 R2, verifique se o WMF 3.0 está instalado nos servidores.

- Para descobrir instâncias e bancos de dados do SQL Server, a conta Windows/Domínio ou a conta do SQL Server requer essas permissões de leitura de baixo privilégio para cada instância do SQL Server. Você pode usar o utilitário de provisionamento de conta de baixo privilégio para criar contas personalizadas ou usar qualquer conta existente que seja membro da função de servidor sysadmin para simplificar.

Preparar servidor Linux

Para descobrir servidores Linux, você pode configurar uma conta sudo menos privilegiada seguindo estas etapas:

Configurar contas de usuário Linux menos privilegiadas

Você precisa de uma conta de usuário que tenha permissões sudo para executar os comandos abaixo nos

NOPASSWDservidores Linux que você deseja descobrir.Essa conta ajuda a coletar dados de configuração e desempenho, executar inventário de software (localizar aplicativos instalados) e habilitar a análise de dependência sem agente usando SSH.

Certifique-se de ativar

NOPASSWDpara a conta para que ela possa executar os comandos necessários sem pedir uma senha sempre que utilizar o sudo.Modifique o arquivo sudoers para desativar o terminal (requiretty) para a conta de usuário.

Por exemplo, você pode adicionar uma entrada como esta no

/etc/sudoersarquivo.

AzMigrateLeastprivuser ALL=(ALL) NOPASSWD: /usr/sbin/dmidecode, /usr/sbin/fdisk -l, /usr/sbin/fdisk -l *, /usr/bin/ls -l /proc/*/exe, /usr/bin/netstat -atnp, /usr/sbin/lvdisplay ""

Defaults:AzMigrateLeastprivuser !requiretty

- Se algum dos pacotes mencionados não estiver disponível nas distribuições Linux de destino, use os seguintes comandos de fallback:

- If /usr/sbin/dmidecode -s system-uuid is not available, add permissions to /usr/bin/cat /sys/class/dmi/id/product_uuid.

- If /usr/sbin/dmidecode -t 1 isn't available, add permissions to /usr/sbin/lshw ""

- If /usr/sbin/dmidecode system-manufacturer isn't available, add permissions to /usr/bin/cat /sys/devices/virtual/dmi/id/sys_vendor

- If /usr/bin/netstat isn't available, add permissions to /usr/sbin/ss -atnp

- A lista de comandos executados nos servidores de destino e as informações que eles coletam. Mais informações.

- Abaixo está a lista de distribuições de sistema operacional Linux suportadas.

| Sistema operativo | Versões |

|---|---|

| Red Hat Enterprise Linux | 5.1, 5.3, 5.11, 6.x, 7.x, 8.x, 9.x, 9.5 |

| Ubuntu | 12.04, 14.04, 16.04, 18.04, 20.04, 22.04, 24.04 |

| Oracle Linux | 6.1, 6.7, 6.8, 6.9, 7.2, 7.3, 7.4, 7.5, 7.6, 7.7, 7.8, 7.9, 8, 8.1, 8.3, 8.5 |

| SUSE Linux | 10, 11 SP4, 12 SP1, 12 SP2, 12 SP3, 12 SP4, 15 SP2, 15 SP3 |

| Debian | 7, 8, 9, 10, 11 |

| Amazon Linux | 2.0.2021 |

| Contêiner CoreOS | 2345.3.0 |

| Alma Linux | 8,x, 9,x |

| Linux rochoso | 8,x, 9,x |

Nota

- Recomendamos a configuração das contas sudo com o menor nível de privilégios. Qualquer conta, como root, que tenha o superconjunto das permissões mencionadas também pode ser usada para descoberta do Linux.

- Recomendamos seguir as etapas acima para configurar contas não-root. O uso

setcappara configurar recursos não é mais aconselhável.

Gerar a chave do projeto

Para gerar a chave do projeto, siga as etapas:

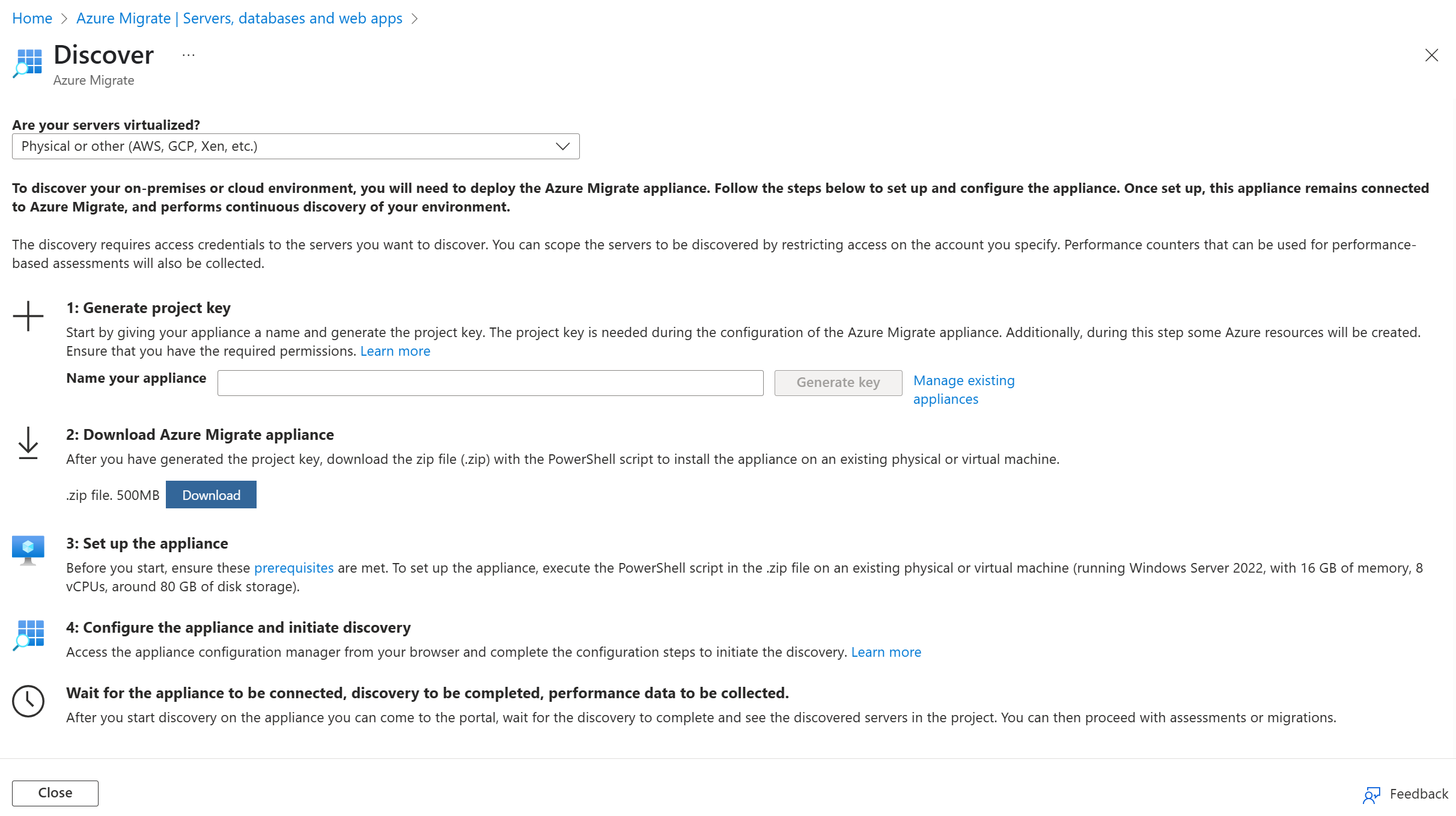

Em Servidores, bancos de dados e aplicativos> WebAzure Migrate: Descoberta e avaliação, selecione Descobrir.

Em Discover servers>Are your servers virtualized?, selecione Physical or other (AWS, GCP, Xen, etc.).

Gere a chave do projeto, insira um nome para o dispositivo Azure Migrate que você deseja configurar para descobrir servidores físicos ou virtuais. O nome deve ser alfanumérico e ter 14 caracteres ou menos.

Selecione Gerar chave para começar a criar os recursos necessários do Azure. Mantenha a página Descobrir servidores aberta enquanto os recursos são criados.

Depois que os recursos são criados com êxito, uma chave de projeto é gerada.

Copie a chave, pois você precisará dela para registrar o aparelho durante sua configuração.

Faça o download do script do instalador

- Em Baixar o dispositivo Azure Migrate, selecione Baixar.

- Antes de executar o script, verifique a segurança validando os valores SHA256.

Nota

Você pode usar o mesmo script para configurar o dispositivo físico para o Azure Public e a nuvem do Azure Government.

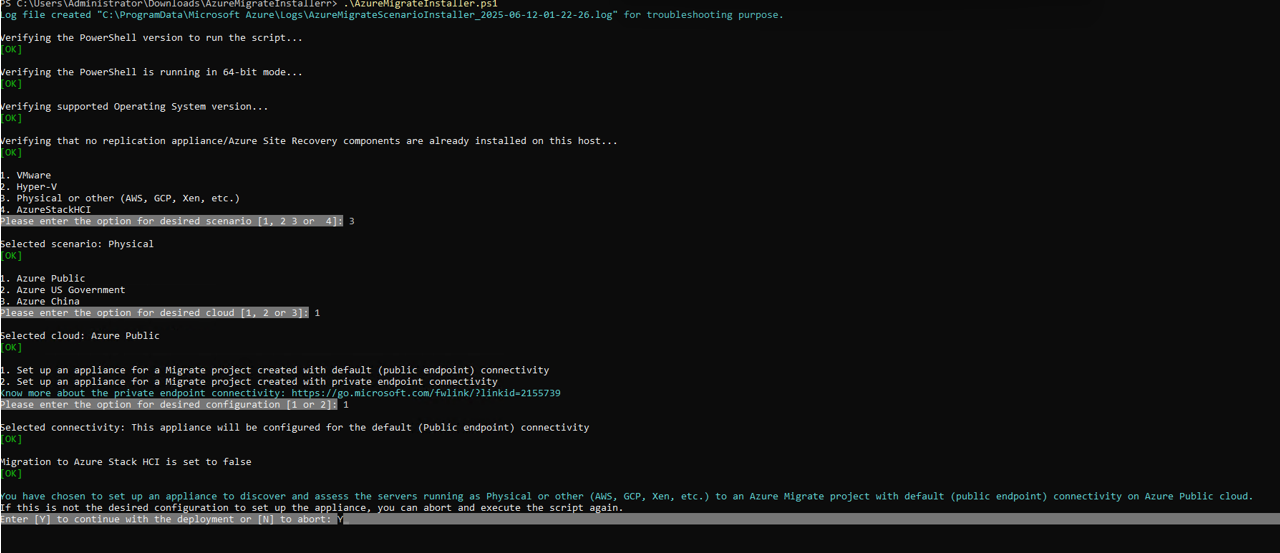

Executar o script do instalador do Azure Migrate

Para executar o script do instalador:

Extraia o arquivo compactado para uma pasta no servidor onde você deseja instalar o aparelho. Certifique-se de não executar o script em um servidor que já tenha um dispositivo Azure Migrate.

Abra o PowerShell nesse servidor com direitos de administrador (elevados).

Vá para a pasta onde você extraiu os arquivos do download compactado. Execute o script nomeado

AzureMigrateInstaller.ps1usando este comando:PS C:\Users\administrator\Desktop\AzureMigrateInstaller> .\AzureMigrateInstaller.ps1Selecione entre as opções de cenário, nuvem e conectividade para implantar um dispositivo com a configuração desejada. Por exemplo, a seleção mostrada abaixo configura um dispositivo para descobrir e avaliar servidores físicos(ou servidores executados em outras nuvens, como AWS, GCP, Xen, etc.) para um projeto Azure Migrate com conectividade padrão (ponto de extremidade público) na nuvem pública do Azure.

O script do instalador faz o seguinte:

- Instala agentes e uma aplicação Web.

- Instala funções do Windows como o Serviço de Ativação do Windows, o IIS e o ISE do PowerShell.

- Baixa e instala um módulo regravável do IIS.

- Atualiza uma chave do Registro (HKLM) com as configurações do Azure Migrate.

- Cria estes ficheiros no caminho:

- Arquivos de configuração:

%Programdata%\Microsoft Azure\Config - Ficheiros de registo:

%Programdata%\Microsoft Azure\Logs

- Arquivos de configuração:

Depois que o script é executado com êxito, ele inicia automaticamente o gerenciador de configuração do dispositivo.

Nota

Se você enfrentar algum problema, você pode encontrar os logs de script em C:\ProgramData\Microsoft Azure\Logs\AzureMigrateScenarioInstaller_Timestamp.log to troubleshoot.

Verificar o acesso do dispositivo ao Azure

Certifique-se de que o dispositivo se conecta às URLs do Azure para nuvenspúblicas e governamentais.

Configurar o Dispositivo

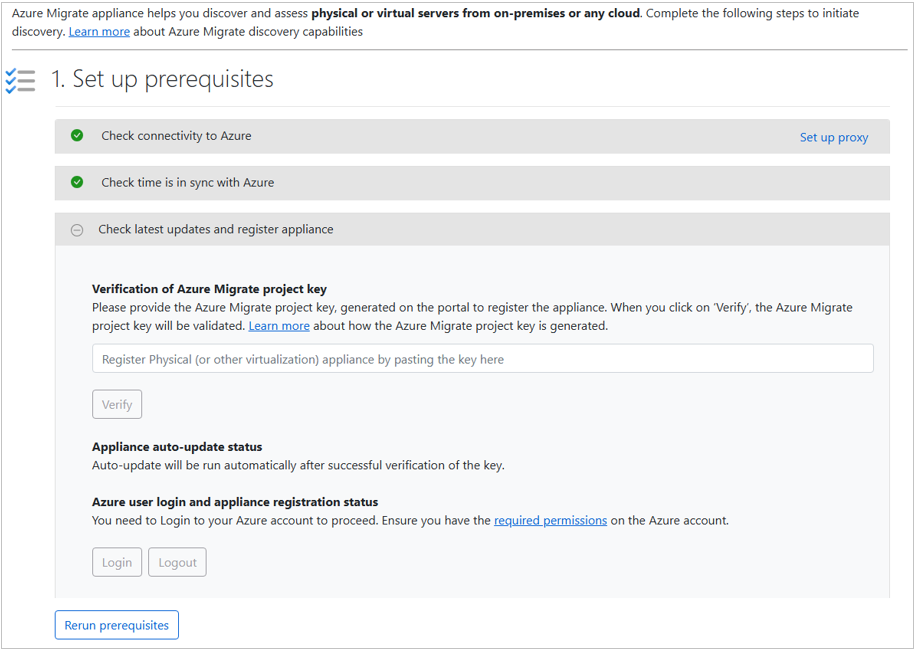

Configure o aparelho pela primeira vez:

Abra um navegador em qualquer máquina que se conecte ao aparelho. Aceda ao URL da aplicação Web do dispositivo:https://[nome do dispositivo ou endereço IP]:44368. Ou abra o aplicativo na área de trabalho selecionando o atalho.

Aceite os termos da licença e leia as informações do parceiro.

Configurar pré-requisitos e registrar o dispositivo

No gerenciador de configuração, selecione Configurar pré-requisitos e siga estas etapas:

Conectividade: o aparelho verifica se o servidor tem acesso à Internet. Se o servidor usar um proxy:

- Selecione Configurar proxy e insira o endereço do proxy (http://ProxyIPAddress ou http://ProxyFQDN, onde FQDN significa nome de domínio totalmente qualificado) e a porta de escuta.

- Insira as credenciais se o proxy precisar de autenticação.

- Se você adicionar ou alterar as configurações de proxy ou desabilitar o proxy ou a autenticação, selecione Salvar para aplicar as alterações e verificar a conectividade novamente.

Nota

Apenas é suportado o proxy HTTP.

Sincronização de tempo: verifique se a hora do aparelho corresponde à hora da Internet. Isso é necessário para que a descoberta funcione corretamente.

Instalar atualizações e registrar o dispositivo: siga as etapas para executar a atualização automática e registrar o aparelho.

Para ativar as atualizações automáticas no dispositivo, cole a chave do projeto copiada do portal.

Se não tiver a chave, vá para Azure Migrate: Visão geral>>.

Selecione o nome do dispositivo que você usou quando criou a chave do projeto e, em seguida, copie a chave mostrada lá.

O dispositivo verifica a chave e inicia o serviço de atualização automática. Este serviço atualiza todos os componentes do aparelho para as suas versões mais recentes. Após a conclusão da atualização, você poderá selecionar Exibir serviços do aparelho para ver o status e as versões dos serviços em execução no servidor do aparelho.

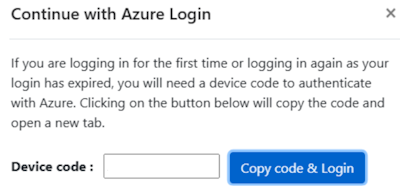

Para registar o aparelho, selecione Iniciar sessão. Em Continuar com o Login do Azure , selecione Copiar código & Login para copiar o código do dispositivo. Você precisa desse código para entrar no Azure. O navegador abre uma nova guia com o prompt de entrada do Azure. Certifique-se de desativar o bloqueador de pop-ups para ver o prompt.

Em uma nova guia do navegador, cole o código do dispositivo e entre usando seu nome de usuário e senha do Azure. Não é possível iniciar sessão com um PIN.

Nota

Se fechar o separador de início de sessão acidentalmente sem iniciar sessão, atualize o separador do navegador do gestor de configuração do dispositivo. Ele mostra o código do dispositivo e o botão Copiar código & Login novamente.

- Depois de iniciar sessão com êxito, regresse ao separador do browser que apresenta o gestor de configuração do dispositivo.

- Se a conta do Azure que você usou tiver as permissões corretas para os recursos do Azure criados durante a geração de chaves, o dispositivo iniciará o registro.

- Quando o dispositivo se registrar com êxito, selecione Exibir detalhes para ver as informações de registro.

- Você pode executar os pré-requisitos novamente a qualquer momento durante a configuração do dispositivo para verificar se ele atende a todos os requisitos.

Adicionar credenciais

Agora, conecte o dispositivo aos servidores físicos e inicie a descoberta:

Forneça credenciais para a descoberta de servidores físicos ou virtuais Windows e Linux, selecione Adicionar credenciais.

Para um servidor Windows:

- Selecione o tipo de origem como Windows Server.

- Insira um nome amigável para as credenciais.

- Adicione o nome de utilizador e a palavra-passe.

- Selecione Guardar.

Se você usar a autenticação baseada em senha para um servidor Linux, selecione o tipo de origem como Servidor Linux (baseado em senha).

- Insira um nome amigável para as credenciais.

- Adicione o nome de utilizador e a palavra-passe e, em seguida, selecione Guardar.

Se você usar a autenticação baseada em chave SSH para um servidor Linux:

- Selecione o tipo de origem como Servidor Linux (baseado em chave SSH).

- Insira um nome amigável para as credenciais.

- Adicione o nome de usuário.

- Procure e selecione o arquivo de chave privada SSH.

- Selecione Guardar.

Nota

- O Azure Migrate dá suporte a chaves privadas SSH criadas usando o comando ssh-keygen com algoritmos RSA, DSA, ECDSA e ed25519.

- Ele não suporta chaves SSH com uma frase secreta. Use uma chave sem uma frase secreta.

- Ele não suporta arquivos de chave privada SSH criados por PuTTY.

- Ele suporta arquivos de chave privada SSH no formato OpenSSH.

Para adicionar várias credenciais de uma só vez, selecione Adicionar mais para salvar e inserir mais credenciais. O appliance oferece suporte a várias credenciais para descoberta de servidor físico.

Nota

Por padrão, o appliance usa as credenciais para coletar dados sobre aplicativos, funções e recursos instalados. Ele também coleta dados de dependência de servidores Windows e Linux, a menos que você desative o controle deslizante para ignorar essas ações na última etapa.

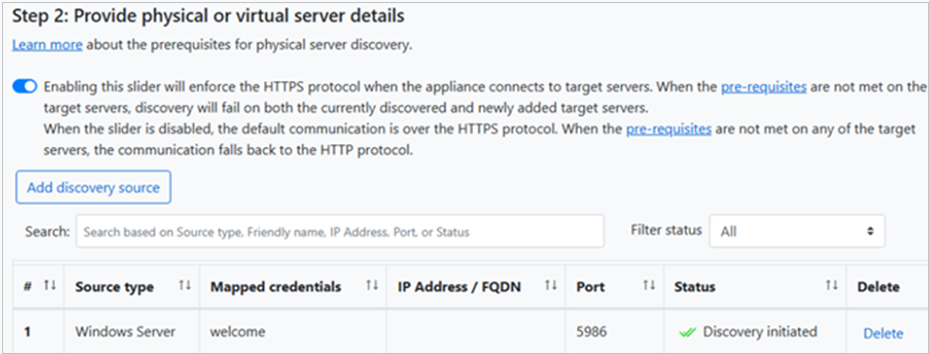

Adicionar detalhes do servidor

Forneça detalhes do servidor físico ou virtual .

Selecione Adicionar fonte de descoberta para inserir o endereço IP ou FQDN do servidor e o nome amigável para as credenciais usadas para se conectar ao servidor.

- O dispositivo usa a porta WinRM 5986 (HTTPS) por padrão para se comunicar com servidores Windows e a porta 22 (TCP) para servidores Linux.

- Se os servidores de Hyper-V de destino não tiverem pré-requisitos HTTPS configurados, o dispositivo alternará para a porta WinRM 5985 (HTTP).

- Para usar a comunicação HTTPS sem fallback, ative a opção do protocolo HTTPS no Gestor de Configuração do Dispositivo.

- Depois de ativar a caixa de seleção, verifique se os pré-requisitos estão configurados nos servidores de destino. Se os servidores não tiverem certificados, a descoberta falhará nos servidores atuais e recém-adicionados.

- WinRM HTTPS precisa de um certificado de autenticação de servidor do computador local. O certificado deve ter um CN que corresponda ao nome do host. Não deve ser expirado, revogado ou autoassinado. Mais informações.

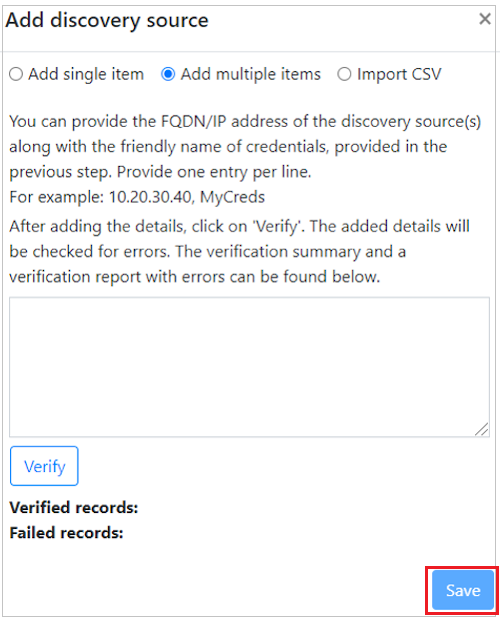

Você pode Adicionar um único item de cada vez ou Adicionar vários itens juntos. Você também pode fornecer detalhes do servidor por meio de Importar um arquivo CSV.

- Se você escolher Adicionar item único, selecione o tipo de sistema operacional.

- Insira um nome amigável para as credenciais, adicione o endereço IP do servidor ou FQDN.

- Selecione Guardar.

- Se você escolher Adicionar vários itens, insira vários registros de uma só vez especificando o endereço IP do servidor ou FQDN.

- Digite o nome amigável para as credenciais na caixa de texto.

- Verifique os registos e, em seguida, selecione Guardar.

- Se você escolher Importar CSV(isso é selecionado por padrão), baixe o arquivo de modelo CSV.

- Preencha-o com o endereço IP do servidor ou FQDN.

- Insira o nome amigável para as credenciais. Em seguida, importe o arquivo para o aparelho.

- Verifique os registos e, em seguida, selecione Guardar.

Quando você seleciona Salvar, o dispositivo valida a conexão com os servidores adicionados e mostra o status de Validação na tabela ao lado de cada servidor.

- Se a validação falhar para um servidor, você poderá revisar o erro selecionando Falha na validação na coluna Status . Corrija o problema e valide novamente.

- Para remover um servidor, selecione Excluir.

Você pode revalidar a conectividade com servidores a qualquer momento antes de iniciar a descoberta.

Antes de iniciar a descoberta, você pode desativar o controle deslizante para ignorar o inventário de software e a análise de dependência sem agente nos servidores adicionados. Pode alterar esta opção a qualquer momento.

Para descobrir instâncias e bancos de dados do SQL Server, adicione credenciais extras (domínio do Windows, não domínio ou autenticação SQL). Em seguida, o dispositivo tenta mapear automaticamente essas credenciais para os servidores SQL. Se você adicionar credenciais de domínio, o dispositivo as autenticará com o Ative Directory do domínio para evitar bloqueios de conta de usuário. Para verificar se as credenciais de domínio são válidas, siga estes passos:

- Na tabela de credenciais do gerenciador de configurações, você verá o Status de validação para credenciais de domínio. Apenas as credenciais de domínio são validadas.

- Se você usar contas de domínio, o nome de usuário deve estar no formato Down-Level (domínio\nome de usuário). O formato UPN (username@domain.com) não é suportado.

- Se a validação falhar, você poderá selecionar o status Falha para exibir o erro. Corrija o problema e selecione Revalidar credenciais para tentar novamente.

Iniciar a deteção

Selecione Iniciar descoberta para começar a descobrir os servidores validados. Após o início da descoberta, você pode verificar o status de descoberta de cada servidor na tabela.

Como funciona a descoberta

- Leva cerca de 2 minutos para descobrir 100 servidores e mostrar seus metadados no portal do Azure.

- O inventário de software (descoberta de aplicativos instalados) é iniciado automaticamente após a conclusão da descoberta do servidor.

- O tempo para descobrir aplicativos instalados depende do número de servidores. Para 500 servidores, leva cerca de uma hora para que o inventário apareça no projeto Azure Migrate no portal.

- As credenciais do servidor são verificadas e validadas para análise de dependência sem agente durante o inventário de software. Após a conclusão da descoberta do servidor, você pode habilitar a análise de dependência sem agente no portal. Você pode selecionar apenas os servidores que passam na validação.

Verificar servidores no portal

Após a conclusão da descoberta, você pode verificar se os servidores aparecem no portal.

- Vai ao painel de controlo Azure Migrate.

- Na página Servidores, bancos de dados e aplicativos> WebAzure Migrate: Descoberta e avaliação, selecione o ícone que exibe a contagem de servidores descobertos.

Ver estado de suporte da licença

Você obtém informações mais detalhadas sobre a postura de suporte do seu ambiente nas seções Servidores descobertos e Instâncias de banco de dados descobertas .

A coluna Status do suporte de licença do sistema operacional mostra se o sistema operacional está no suporte base, no suporte estendido ou fora do suporte. Quando você seleciona o status de suporte, um painel é aberto à direita e fornece orientações claras sobre quais ações você pode tomar para proteger servidores e bancos de dados que estão em suporte estendido ou sem suporte.

Para visualizar a duração restante até o fim do suporte, selecione Colunas>O suporte termina em>Enviar. O suporte termina na coluna, em seguida, mostra a duração restante em meses.

A seção Instâncias de banco de dados exibe o número de instâncias que o Azure Migrate deteta. Selecione o número para exibir os detalhes da instância do banco de dados. O status de suporte à licença da instância de banco de dados mostra o status de suporte de cada instância. Quando você seleciona o status de suporte, um painel é aberto à direita e fornece orientações claras sobre as ações que você pode tomar para proteger servidores e bancos de dados que estão em suporte estendido ou sem suporte.

Para ver quantos meses faltam para o fim do suporte, selecione Colunas>O suporte termina em>Enviar. A coluna Suporte termina em e mostra a duração restante em meses.

Excluir servidores

Após o início da descoberta, você pode excluir qualquer servidor adicionado do gerenciador de configuração do dispositivo procurando o nome do servidor na tabela Adicionar fonte de descoberta e selecionando Excluir.

Nota

Se você excluir um servidor após o início da descoberta, ele interromperá a descoberta e a avaliação contínuas. Essa ação pode afetar a cobertura de desempenho da avaliação que inclui o servidor. Mais informações.

Próximos passos

Experimente a avaliação de servidores físicos com o Azure Migrate: Descoberta e avaliação.