Lösningsidéer

I den här artikeln beskrivs en lösningsidé. Molnarkitekten kan använda den här vägledningen för att visualisera huvudkomponenterna för en typisk implementering av den här arkitekturen. Använd den här artikeln som utgångspunkt för att utforma en välkonstruerad lösning som överensstämmer med arbetsbelastningens specifika krav.

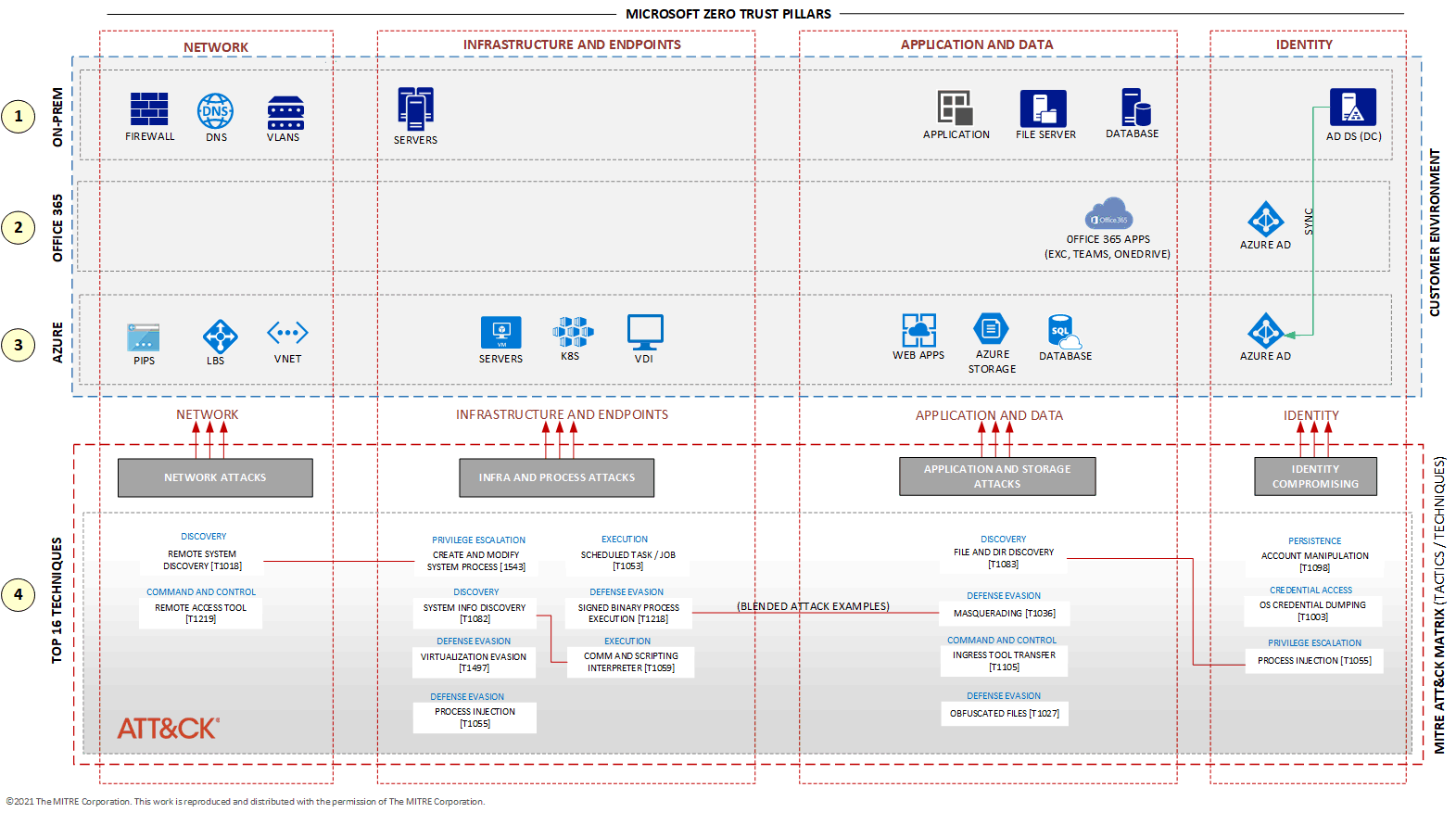

Den här artikeln beskriver hur du diagram över den viktiga IT-miljön i din organisation och utvecklar en hotkarta. Dessa diagram kan hjälpa dig att planera och bygga ditt defensiva säkerhetslager. Att förstå din IT-miljö och hur den är konstruerad är viktigt för att definiera de säkerhetstjänster som miljön kräver för nödvändiga skyddsnivåer.

Datorsystem innehåller information som är värdefull för de organisationer som producerar den – och för skadliga aktörer. En illvillig aktör kan vara en individ eller en grupp personer som utför skadliga handlingar mot en person eller organisation. Deras arbete kan skada företagets datorer, enheter, system och nätverk. Deras mål är att kompromettera eller stjäla värdefull information genom att använda hot som skadlig kod eller råstyrkeattacker.

I den här artikeln tittar vi på ett sätt att mappa hoten mot din IT-miljö så att du kan planera hur du använder Microsofts säkerhetstjänster för att implementera din säkerhetsstrategi. Det här är den andra artikeln i en serie med fem artiklar som introduceras i Använda Azure-övervakning för att integrera säkerhetskomponenter.

Den goda nyheten är att du inte behöver skapa en hotkarta från grunden. MITRE ATT&CK-matrisen är en bra lösning som hjälper dig att utveckla en hotkarta. MITRE ATT&CK är en global kunskapsdatabas som mappar hot som baseras på de taktiker och tekniker som observeras i verkligheten. MITRE Corporation katalogiserar alla tillgängliga hot och upptäcker många detaljer om hur dessa hot fungerar och hur du kan försvara dig mot dem. Det är en offentlig tjänst som du kan komma åt online på MITRE ATT&CK®.

Den här artikeln använder en delmängd av dessa hot för att presentera ett exempel på hur du kan mappa hot mot din IT-miljö.

Potentiella användningsfall

Vissa hot är utbredda oavsett branschsegmentet, till exempel utpressningstrojaner, DDoS-attacker, skript mellan webbplatser, SQL-inmatning och så vidare. Vissa organisationer är dock bekymrade över specifika typer av hot som är specifika för deras bransch eller som var grunden för cyberattacker som de har upplevt. Diagrammet som visas i den här artikeln kan hjälpa dig att mappa sådana hot för din organisation enligt det område som skadliga aktörer sannolikt kommer att attackera. Att utveckla en hotkarta hjälper dig att planera de försvarslager som krävs för att ha en säkrare miljö.

Du kan använda det här diagrammet med olika kombinationer av attacker för att förstå hur du undviker och minimerar dessa attacker. Du behöver inte nödvändigtvis använda MITRE ATT&CK-ramverket. Ramverket är bara ett exempel. Microsoft Sentinel och andra Microsoft-säkerhetstjänster har samarbetat med MITRE för att ge insiktsfull information om hot.

Vissa organisationer använder Cyber Kill Chain®, en metod från Lockheed Martin, för att kartlägga och förstå hur en attack eller en serie attacker utförs mot en IT-miljö. Cyber Kill Chain organiserar hot och attacker genom att överväga färre taktiker och tekniker än MITRE ATT&CK-ramverket. Ändå är det effektivt för att hjälpa dig att förstå hot och hur de kan köras. Mer information om den här metoden finns i Cyber Kill Chain.

Arkitektur

Ladda ned en Visio-fil med den här arkitekturen.

©2021 MITRE Corporation. Det här arbetet reproduceras och distribueras med tillstånd av MITRE Corporation.

För IT-miljön i organisationer anger vi endast komponenterna för Azure och Microsoft 365. Din specifika IT-miljö kan omfatta enheter, apparater och tekniker från olika teknikleverantörer.

För Azure-miljön visar diagrammet de komponenter som visas i följande tabell.

| Etikett | Dokumentation |

|---|---|

| VNET | Vad är Azure Virtual Network? |

| LBS | Vad är Azure Load Balancer? |

| KÄRNOR | Offentliga IP-adresser |

| SERVRAR | Virtuella datorer |

| K8S | Azure Kubernetes Service |

| VDI | Vad är Azure Virtual Desktop? |

| WEBBAPPAR | Översikt över App Service |

| AZURE STORAGE | Introduktion till Azure Storage |

| DB | Vad är Azure SQL Database? |

| Microsoft Entra ID | Vad är Microsoft Entra-ID? |

Diagrammet representerar Microsoft 365 via de komponenter som anges i följande tabell.

| Etikett | beskrivning | Dokumentation |

|---|---|---|

OFFICE 365 |

Microsoft 365-tjänster (tidigare Office 365). Vilka program som Microsoft 365 gör tillgängliga beror på vilken typ av licens det gäller. | Microsoft 365 – Prenumeration för Office-appar |

Microsoft Entra ID |

Microsoft Entra-ID, samma som används av Azure. Många företag använder samma Microsoft Entra-tjänst för Azure och Microsoft 365. | Vad är Microsoft Entra-ID? |

Arbetsflöde

Arkitekturdiagrammet i den här artikeln bygger på en typisk IT-miljö för en organisation som har lokala system, en Microsoft 365-prenumeration och en Azure-prenumeration för att hjälpa dig att förstå vilken del av IT-miljön som hoten kan komma att angripa. Resurserna i vart och ett av dessa lager är tjänster som är gemensamma för många företag. De klassificeras i diagrammet enligt grundpelarna i Microsoft Nulta pouzdanost: nätverk, infrastruktur, slutpunkt, program, data och identitet. Mer information om Nulta pouzdanost finns i Omfamna proaktiv säkerhet med Nulta pouzdanost.

Arkitekturdiagrammet innehåller följande lager:

Lokal

Diagrammet innehåller vissa viktiga tjänster som servrar (VM), nätverksinstallationer och DNS. Den innehåller vanliga program som finns i de flesta IT-miljöer och körs på virtuella datorer eller fysiska servrar. Den innehåller också olika typer av databaser, både SQL och icke-SQL. Organisationer har vanligtvis en filserver som delar filer i hela företaget. Slutligen hanterar Active Directory Domain Service, en omfattande infrastrukturkomponent, användarautentiseringsuppgifter. Diagrammet innehåller alla dessa komponenter i den lokala miljön.

Office 365-miljö

Den här exempelmiljön innehåller traditionella office-program, till exempel Word, Excel, PowerPoint, Outlook och OneNote. Beroende på typ av licens kan den även innehålla andra program, till exempel OneDrive, Exchange, Sharepoint och Teams. I diagrammet representeras dessa av en ikon för Microsoft 365-appar (tidigare Office 365) och en ikon för Microsoft Entra-ID. Användarna måste autentiseras för att få åtkomst till Microsoft 365-program och Microsoft Entra-ID fungerar som identitetsprovider. Microsoft 365 autentiserar användare mot samma typ av Microsoft Entra-ID som Azure använder. I de flesta organisationer är Microsoft Entra ID-klientorganisationen densamma för både Azure och Microsoft 365.

Azure-miljö

Det här lagret representerar offentliga Azure-molntjänster, inklusive virtuella datorer, virtuella nätverk, plattformar som tjänster, webbprogram, databaser, lagring, identitetstjänster med mera. Mer information om Azure finns i Azure-dokumentationen.

MITRE ATT&CK-taktik och -tekniker

Det här diagrammet visar de 16 främsta hoten, enligt taktiken och teknikerna som publicerats av MITRE Corporation. I röda linjer kan du se ett exempel på en blandad attack, vilket innebär att en illvillig aktör kan samordna flera attacker samtidigt.

Så här använder du MITRE ATT&CK-ramverket

Du kan börja med en enkel sökning efter namnet på hotet eller attackkoden på huvudwebbsidan MITRE ATT&CK®.

Du kan också bläddra bland hot på sidorna med taktiker eller tekniker:

Du kan fortfarande använda MITRE ATT&CK® Navigator, ett intuitivt verktyg från MITRE som hjälper dig att upptäcka taktiker, tekniker och information om hot.

Komponenter

Exempelarkitekturen i den här artikeln använder följande Azure-komponenter:

Microsoft Entra ID är en molnbaserad identitets- och åtkomsthanteringstjänst. Microsoft Entra-ID hjälper användarna att komma åt externa resurser, till exempel Microsoft 365, Azure-portalen och tusentals andra SaaS-program. Det hjälper dem också att komma åt interna resurser, till exempel appar i företagets intranätnätverk.

Azure Virtual Network är den grundläggande byggstenen för ditt privata nätverk i Azure. Med virtuellt nätverk kan många typer av Azure-resurser kommunicera på ett säkert sätt med varandra, internet och lokala nätverk. Virtual Network tillhandahåller ett virtuellt nätverk som drar nytta av Azures infrastruktur, till exempel skalning, tillgänglighet och isolering.

Azure Load Balancer är en högpresterande layer 4-tjänst med låg svarstid (inkommande och utgående) för alla UDP- och TCP-protokoll. Den är byggd för att hantera miljontals begäranden per sekund samtidigt som du ser till att din lösning är mycket tillgänglig. Azure Load Balancer är zonredundant, vilket säkerställer hög tillgänglighet mellan tillgänglighetszoner.

Virtuella datorer är en av flera typer av skalbara beräkningsresurser på begäran som Azure erbjuder. En virtuell Azure-dator (VM) ger dig flexibiliteten i virtualisering utan att behöva köpa och underhålla den fysiska maskinvara som kör den.

Azure Kubernetes Service (AKS) är en fullständigt hanterad Kubernetes-tjänst för att distribuera och hantera containerbaserade program. AKS tillhandahåller serverlösa Kubernetes, kontinuerlig integrering/kontinuerlig leverans (CI/CD) och säkerhet och styrning i företagsklass.

Azure Virtual Desktop är en tjänst för skrivbords- och appvirtualisering som körs i molnet för att tillhandahålla skrivbord för fjärranvändare.

Web Apps är en HTTP-baserad tjänst som är värd för webbprogram, REST-API:er och mobila serverdelar. Du kan utveckla på ditt favoritspråk och program körs och skalas enkelt i både Windows- och Linux-baserade miljöer.

Azure Storage är mycket tillgängligt, massivt skalbart, beständigt och säkert lagringsutrymme för olika dataobjekt i molnet, inklusive objekt, blob, fil, disk, kö och tabelllagring. Alla data som skrivs till ett Azure Storage-konto krypteras av tjänsten. Med Azure Storage får du detaljerad kontroll över vem som har tillgång till dina data.

Azure SQL Database är en fullständigt hanterad PaaS-databasmotor som hanterar de flesta av databashanteringsfunktionerna, till exempel uppgradering, korrigering, säkerhetskopiering och övervakning. Den tillhandahåller dessa funktioner utan användarengagemang. SQL Database innehåller en rad inbyggda säkerhets- och efterlevnadsfunktioner som hjälper ditt program att uppfylla säkerhets- och efterlevnadskrav.

Deltagare

Den här artikeln underhålls av Microsoft. Det har ursprungligen skrivits av följande medarbetare.

Huvudförfattare:

- Rudnei Oliveira | Senior kundtekniker

Övriga medarbetare:

- Gary Moore | Programmerare/skrivare

- Andrew Nathan | Senior Customer Engineering Manager

Nästa steg

Det här dokumentet refererar till vissa tjänster, tekniker och terminologi. Du hittar mer information om dem i följande resurser:

- MITRE ATT&CK®

- ATT&CK® Navigator)

- Offentlig förhandsversion: MITRE ATT&CK Framework-bladet i Microsoft Sentinel, ett inlägg från Azure Cloud & AI Domain Blog

- Cyber Kill Chain®

- Ta till dig proaktiv säkerhet med Nulta pouzdanost

- Blandat hot på Wikipedia

- Hur cyberattacker ändras enligt nya Microsoft izveštaj o digitalnoj bezbednosti från Microsofts säkerhetsblogg

Relaterade resurser

Mer information om den här referensarkitekturen finns i de andra artiklarna i den här serien: