Lösningsidéer

I den här artikeln beskrivs en lösningsidé. Molnarkitekten kan använda den här vägledningen för att visualisera huvudkomponenterna för en typisk implementering av den här arkitekturen. Använd den här artikeln som utgångspunkt för att utforma en välkonstruerad lösning som överensstämmer med arbetsbelastningens specifika krav.

Du kan skapa en hel IT-infrastruktur för att köra din organisation med hjälp av olika Azure-tjänster. Azure erbjuder även säkerhetstjänster för att skydda din infrastruktur. Genom att använda Azure-säkerhetstjänster kan du förbättra säkerhetsstatusen för DIN IT-miljö. Du kan minska sårbarheter och undvika överträdelser genom att implementera en välkonstruerad lösning som följer rekommendationer från Microsoft.

Vissa säkerhetstjänster debiteras avgifter medan andra inte har några ytterligare avgifter. Kostnadsfria tjänster omfattar nätverkssäkerhetsgrupper (NSG:er), lagringskryptering, TLS/SSL, signaturtoken för delad åtkomst och många andra. Den här artikeln beskriver sådana tjänster.

Den här artikeln är den tredje i en serie om fem. Om du vill granska de två föregående artiklarna i den här serien, inklusive introduktionen och en granskning av hur du kan mappa hot mot en IT-miljö, kan du läsa följande artiklar:

Potentiella användningsfall

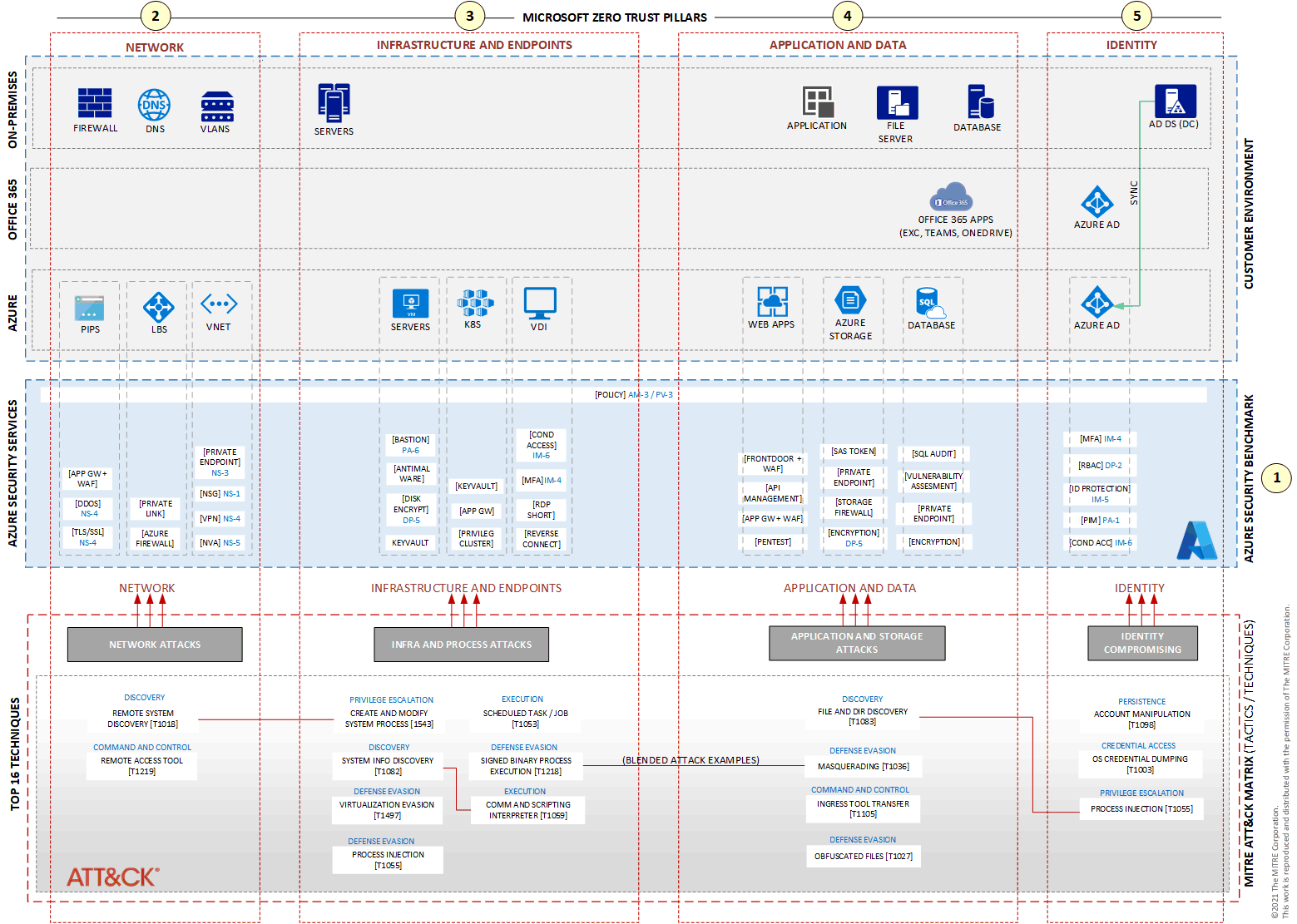

Den här artikeln beskriver Azure-säkerhetstjänster enligt varje Azure-tjänst. På så sätt kan du tänka dig ett specifikt hot mot resursen – en virtuell dator (VM), ett operativsystem, ett Azure-nätverk, ett program – eller ett angrepp som kan äventyra användare och lösenord. Använd sedan diagrammet i den här artikeln för att förstå vilka Azure-säkerhetstjänster som ska användas för att skydda resurser och användaridentiteter från den typen av hot.

Arkitektur

Ladda ned en Visio-fil med den här arkitekturen.

©2021 MITRE Corporation. Det här arbetet reproduceras och distribueras med tillstånd av MITRE Corporation.

Azure-säkerhetsskiktet i det här diagrammet baseras på Azure Security Benchmark (ASB) v3, som är en uppsättning säkerhetsregler som implementeras via Azure-principer. ASB baseras på en kombination av regler från CIS Center for Internet Security och National Institute of Standards and Technology. Mer information om ASB finns i Översikt över Azure Security Benchmark v3.

Diagrammet innehåller inte alla Tillgängliga Azure-säkerhetstjänster, men det visar de säkerhetstjänster som oftast används av organisationer. Alla säkerhetstjänster som identifieras i arkitekturdiagrammet kan fungera tillsammans i valfri kombination enligt DIN IT-miljö och organisationens säkerhetskrav.

Arbetsflöde

I det här avsnittet beskrivs de komponenter och tjänster som visas i diagrammet. Många av dessa är märkta med sina ASB-kontrollkoder, förutom deras förkortade etiketter. Kontrollkoderna motsvarar de kontrolldomäner som visas i Kontroller.

AZURE SECURITY BENCHMARK

Varje säkerhetskontroll refererar till en eller flera specifika Azure-säkerhetstjänster. Arkitekturreferensen i den här artikeln visar några av dem och deras kontrollnummer enligt ASB-dokumentationen. Kontrollerna omfattar:

- Nätverkssäkerhet

- Identitetshantering

- Privilegierad åtkomst

- Dataskydd

- Tillgångshantering

- Loggning och hotidentifiering

- Incidenthantering

- Status- och sårbarhetshantering

- Slutpunktssäkerhet

- Säkerhetskopiering och återställning

- DevOps-säkerhet

- Styrning och strategi

Mer information om säkerhetskontroller finns i Översikt över Azure Security Benchmark (v3).

NÄTVERK

I följande tabell beskrivs nätverkstjänsterna i diagrammet.

Etikett beskrivning Dokumentation NSG En kostnadsfri tjänst som du kopplar till ett nätverksgränssnitt eller undernät. Med en NSG kan du filtrera TCP- eller UDP-protokolltrafik med hjälp av IP-adressintervall och portar för inkommande och utgående anslutningar. Nätverkssäkerhetsgrupper VPN En virtuell privat nätverksgateway (VPN) som levererar en tunnel med IPSEC-skydd (IKE v1/v2). VPN Gateway AZURE FIREWALL En plattform som en tjänst (PaaS) som ger skydd i lager 4 och är ansluten till ett helt virtuellt nätverk. Vad är Azure Firewall? APP GW + WAF Azure Application Gateway med Web Application Firewall (WAF). Application Gateway är en lastbalanserare för webbtrafik som fungerar i lager 7 och lägger till WAF för att skydda program som använder HTTP och HTTPS. Vad är Azure Application Gateway? NVA Virtuell nätverksinstallation (NVA), en virtuell säkerhetstjänst från marknadsplatsen som etableras på virtuella datorer i Azure. Virtuella nätverksinstallationer DDOS DDoS-skydd som implementeras i det virtuella nätverket för att hjälpa dig att minimera olika typer av DDoS-attacker. Översikt över Azure DDoS Network Protection TLS/SSL TLS/SSL levererar kryptering under överföring för de flesta Azure-tjänster som utbyter information, till exempel Azure Storage och Web Apps. Konfigurera TLS från slutpunkt till slutpunkt med hjälp av Application Gateway med PowerShell PRIVAT LÄNK Tjänst som gör att du kan skapa ett privat nätverk för en Azure-tjänst som först exponeras för Internet. Vad är Azure Privat Link? PRIVAT SLUTPUNKT Skapar ett nätverksgränssnitt och kopplar det till Azure-tjänsten. Privat slutpunkt är en del av Private Link. Med den här konfigurationen kan tjänsten, med hjälp av en privat slutpunkt, vara en del av ditt virtuella nätverk. Vad är en privat slutpunkt? INFRASTRUKTUR OCH SLUTPUNKTER

I följande tabell beskrivs infrastruktur- och slutpunktstjänster som visas i diagrammet.

Etikett beskrivning Dokumentation BASTION Bastion tillhandahåller jump server-funktioner. Med den här tjänsten kan du komma åt dina virtuella datorer via RDP (Remote Desktop Protocol) eller SSH utan att exponera dina virtuella datorer för Internet. Vad är Azure Bastion? PROGRAM MOT SKADLIG KOD Microsoft Defender tillhandahåller tjänsten mot skadlig kod och ingår i Windows 10, Windows 11, Windows Server 2016 och Windows Server 2019. Microsoft Defender antivirusni program i Windows DISKKRYPT Med diskkryptering kan du kryptera disken på en virtuell dator. Azure Disk Encryption på virtuella Windows-datorer KEYVAULT Key Vault, en tjänst för att lagra nycklar, hemligheter och certifikat med FIPS 140-2 Nivå 2 eller 3. Grundläggande begrepp i Azure Key Vault RDP SHORT Azure Virtual Desktop RDP Shortpath. Med den här funktionen kan fjärranvändare ansluta till Virtual Desktop-tjänsten från ett privat nätverk. Azure Virtual Desktop RDP Shortpath för hanterade nätverk OMVÄND ANSLUTNING En inbyggd säkerhetsfunktion från Azure Virtual Desktop. Omvänd anslutning garanterar att fjärranvändare endast tar emot pixelströmmar och inte når de virtuella värddatorerna. Förstå nätverksanslutningar för Azure Virtual Desktop PROGRAM OCH DATA

I följande tabell beskrivs program- och datatjänster som visas i diagrammet.

Etikett beskrivning Dokumentation FRONTDOOR + WAF Ett nätverk för innehållsleverans (CDN). Front Door kombinerar flera närvaropunkter för att ge en bättre anslutning för användare som har åtkomst till tjänsten och lägger till WAF. Vad är Azure Front Door? API MANAGEMENT En tjänst som ger säkerhet för API-anrop och hanterar API:er i olika miljöer. Om API Management PENTEST En uppsättning metodtips för att utföra ett intrångstest i din miljö, inklusive Azure-resurser. Intrångstest SAS-TOKEN FÖR LAGRING En token för delad åtkomst som gör att andra kan komma åt ditt Azure-lagringskonto. Grant limited access to Azure Storage resources using shared access signatures (SAS) (Bevilja begränsad åtkomst till Azure Storage-resurser med hjälp av signaturer för delad åtkomst (SAS)) PRIVAT SLUTPUNKT Skapa ett nätverksgränssnitt och koppla det till ditt lagringskonto för att konfigurera det i ett privat nätverk i Azure. Använd privata slutpunkter för Azure Storage LAGRINGSBRANDVÄGG Brandvägg som gör att du kan ange ett intervall med IP-adresser som kan komma åt ditt lagringskonto. Konfigurera brandväggar och virtuella nätverk i Azure Storage KRYPTERING

(Azure Storage)Skyddar ditt lagringskonto med kryptering i vila. Azure Storage-kryptering av vilande data SQL-GRANSKNING Spårar databashändelser och skriver dem till en granskningslogg i ditt Azure Storage-konto. Granskning för Azure SQL Database och Azure Synapse Analytics SÅRBARHETSBEDÖMNING Tjänst som hjälper dig att identifiera, spåra och åtgärda potentiella sårbarheter i databasen. SQL-sårbarhetsbedömning hjälper dig att identifiera sårbarheter i databasen KRYPTERING

(Azure SQL)Transparent datakryptering (TDE) hjälper till att skydda Azure SQL-databastjänster genom att kryptera vilande data. Transparent datakryptering för SQL Database, SQL Managed Instance och Azure Synapse Analytics IDENTITET

I följande tabell beskrivs identitetstjänster som visas i diagrammet.

Etikett beskrivning Dokumentation RBAC Rollbaserad åtkomstkontroll i Azure (Azure RBAC) hjälper dig att hantera åtkomst till Azure-tjänster med hjälp av detaljerade behörigheter som baseras på användarnas Microsoft Entra-autentiseringsuppgifter. Vad är rollbaserad åtkomstkontroll i Azure (Azure RBAC)? MFA Multifaktorautentisering erbjuder ytterligare typer av autentisering utöver användarnamn och lösenord. Så här fungerar det: Microsoft Entra multifaktorautentisering ID-SKYDD Identity Protection, en säkerhetstjänst från Microsoft Entra ID, analyserar biljoner signaler per dag för att identifiera och skydda användare mot hot. Vad är identitetsskydd? PIM Privileged Identity Management (PIM), en säkerhetstjänst från Microsoft Entra ID. Det hjälper dig att tillfälligt tillhandahålla superanvändarbehörigheter för Microsoft Entra-ID (till exempel global administratör) och Azure-prenumerationer (till exempel ägare eller deltagare). Vad är Microsoft Entra Privileged Identity Management? COND ACC Villkorlig åtkomst är en intelligent säkerhetstjänst som använder principer som du definierar för olika villkor för att blockera eller bevilja åtkomst till användare. Vad är villkorsstyrd åtkomst?

Komponenter

Exempelarkitekturen i den här artikeln använder följande Azure-komponenter:

Microsoft Entra ID är en molnbaserad identitets- och åtkomsthanteringstjänst. Microsoft Entra-ID hjälper användarna att komma åt externa resurser, till exempel Microsoft 365, Azure-portalen och tusentals andra SaaS-program. Det hjälper dem också att komma åt interna resurser, till exempel appar i företagets intranätnätverk.

Azure Virtual Network är den grundläggande byggstenen för ditt privata nätverk i Azure. Med virtuellt nätverk kan många typer av Azure-resurser kommunicera på ett säkert sätt med varandra, internet och lokala nätverk. Virtual Network tillhandahåller ett virtuellt nätverk som drar nytta av Azures infrastruktur, till exempel skalning, tillgänglighet och isolering.

Azure Load Balancer är en högpresterande layer 4-tjänst med låg svarstid (inkommande och utgående) för alla UDP- och TCP-protokoll. Den är byggd för att hantera miljontals begäranden per sekund samtidigt som du ser till att din lösning är mycket tillgänglig. Azure Load Balancer är zonredundant, vilket säkerställer hög tillgänglighet mellan tillgänglighetszoner.

Virtuella datorer är en av flera typer av skalbara beräkningsresurser på begäran som Azure erbjuder. En virtuell Azure-dator (VM) ger dig flexibiliteten i virtualisering utan att behöva köpa och underhålla den fysiska maskinvara som kör den.

Azure Kubernetes Service (AKS) är en fullständigt hanterad Kubernetes-tjänst för att distribuera och hantera containerbaserade program. AKS tillhandahåller serverlösa Kubernetes, kontinuerlig integrering/kontinuerlig leverans (CI/CD) och säkerhet och styrning i företagsklass.

Azure Virtual Desktop är en tjänst för skrivbords- och appvirtualisering som körs i molnet för att tillhandahålla skrivbord för fjärranvändare.

App Service Web Apps är en HTTP-baserad tjänst som är värd för webbprogram, REST-API:er och mobila serverdelar. Du kan utveckla på ditt favoritspråk och program körs och skalas enkelt i både Windows- och Linux-baserade miljöer.

Azure Storage är mycket tillgängligt, massivt skalbart, beständigt och säkert lagringsutrymme för olika dataobjekt i molnet, inklusive objekt, blob, fil, disk, kö och tabelllagring. Alla data som skrivs till ett Azure Storage-konto krypteras av tjänsten. Med Azure Storage får du detaljerad kontroll över vem som har tillgång till dina data.

Azure SQL Database är en fullständigt hanterad PaaS-databasmotor som hanterar de flesta av databashanteringsfunktionerna, till exempel uppgradering, korrigering, säkerhetskopiering och övervakning. Den tillhandahåller dessa funktioner utan användarengagemang. SQL Database innehåller en rad inbyggda säkerhets- och efterlevnadsfunktioner som hjälper ditt program att uppfylla säkerhets- och efterlevnadskrav.

Deltagare

Den här artikeln underhålls av Microsoft. Det har ursprungligen skrivits av följande medarbetare.

Huvudförfattare:

- Rudnei Oliveira | Senior kundtekniker

Övriga medarbetare:

- Gary Moore | Programmerare/skrivare

- Andrew Nathan | Senior Customer Engineering Manager

Nästa steg

Microsoft har mer dokumentation som kan hjälpa dig att skydda DIN IT-miljö, och följande artiklar kan vara särskilt användbara:

- Säkerhet i Microsoft Cloud Adoption Framework för Azure. Cloud Adoption Framework ger säkerhetsvägledning för din molnresa genom att förtydliga processer, metodtips, modeller och upplevelser.

- Microsoft Azure Well-Architected Framework. Azure Well-Architected Framework är en uppsättning vägledande grundsatser som du kan använda för att förbättra kvaliteten på en arbetsbelastning. Ramverket bygger på fem grundpelare: tillförlitlighet, säkerhet, kostnadsoptimering, driftseffektivitet och prestandaeffektivitet.

- Bästa praxis för Microsofts säkerhet. Microsoft Security Best Practices (kallades tidigare Azure Security Compass eller Microsoft Security Compass) är en samling metodtips som ger tydlig och användbar vägledning för säkerhetsrelaterade beslut.

- Microsoft Cybersecurity Reference Architectures (MCRA). MCRA är en sammanställning av olika Microsoft-säkerhetsreferensarkitekturer.

I följande resurser hittar du mer information om de tjänster, tekniker och terminologier som nämns i den här artikeln:

- Vad är offentliga, privata och hybridmoln?

- Översikt över Azure Security Benchmark (v3)

- Ta till dig proaktiv säkerhet med Nulta pouzdanost

- Prenumerationsinformation för Microsoft 365

- Microsoft Defender XDR

Relaterade resurser

Mer information om den här referensarkitekturen finns i de andra artiklarna i den här serien: