Not

Åtkomst till denna sida kräver auktorisation. Du kan prova att logga in eller byta katalog.

Åtkomst till denna sida kräver auktorisation. Du kan prova att byta katalog.

Som kommunikations- och samarbetsplattform möjliggör Cisco Webex effektiv kommunikation och samarbete i hela organisationen. Användning av Cisco Webex för utbyte av data och tillgångar kan exponera känslig organisationsinformation för externa användare, till exempel i chattrum där de också kan delta i en konversation med dina anställda.

Genom att ansluta Cisco Webex till Defender for Cloud Apps får du bättre insikter om användarnas aktiviteter, informationsskyddsidentifieringar och automatiserade styrningskontroller.

Huvudsakliga hot

- Komprometterade konton och insiderhot

- Dataläckage

- Otillräcklig säkerhetsmedvetenhet

- Utpressningstrojan

- Ohanterad BYOD (Bring Your Own Device)

Hur Defender for Cloud Apps hjälper till att skydda din miljö

- Tillämpa DLP- och efterlevnadsprinciper för data som lagras i molnet

- Begränsa exponeringen av delade data och framtvinga samarbetsprinciper

- Använda spårningsloggen för aktiviteter för kriminaltekniska undersökningar

Kontrollera Cisco Webex med inbyggda principer och principmallar

Du kan använda följande inbyggda principmallar för att identifiera och meddela dig om potentiella hot:

| Typ | Namn |

|---|---|

| Inbyggd princip för avvikelseidentifiering |

Aktivitet som utförs av avslutad användare (kräver Microsoft Entra ID som IdP) Identifiering av utpressningstrojaner Ovanliga filborttagningsaktiviteter Ovanliga filresursaktiviteter Ovanliga nedladdningsaktiviteter för flera filer |

| Filprincipmall | Identifiera en fil som delas med en obehörig domän Identifiera en fil som delas med personliga e-postadresser |

| Mall för aktivitetsprincip | Massnedladdning av en enskild användare Potentiell utpressningstrojanaktivitet |

Obs!

När du har anslutit Cisco Webex och när du använder Webex-möten matas bifogade filer in till Defender for Cloud Apps endast när de delas i chattar. Bifogade filer som delas i möten matas inte in.

Mer information om hur du skapar principer finns i Skapa en princip.

Automatisera styrningskontroller

Förutom övervakning av potentiella hot kan du tillämpa och automatisera följande Cisco Webex-styrningsåtgärder för att åtgärda identifierade hot:

| Typ | Åtgärd |

|---|---|

| Användarstyrning | – Meddela användaren vid avisering (via Microsoft Entra-ID) – Kräv att användaren loggar in igen (via Microsoft Entra-ID) – Pausa användare (via Microsoft Entra-ID) |

| Datastyrning | – Papperskorgen |

Mer information om hur du åtgärdar hot från appar finns i Styra anslutna appar.

Skydda Cisco Webex i realtid

Läs våra metodtips för att skydda och samarbeta med externa användare och blockera och skydda nedladdning av känsliga data till ohanterade eller riskfyllda enheter.

Ansluta Cisco Webex till Microsoft Defender for Cloud Apps

Det här avsnittet innehåller instruktioner för hur du ansluter Microsoft Defender for Cloud Apps till ditt befintliga Cisco Webex-konto med anslutnings-API:erna. Den här anslutningen ger dig insyn i och kontroll över Webex-användare, aktiviteter och filer. Information om hur Defender for Cloud Apps skyddar Cisco Webex finns i Skydda Cisco Webex.

Förutsättningar:

Vi föreslår att du skapar ett dedikerat tjänstkonto för anslutningen. På så sätt kan du se att styrningsåtgärder som utförs i Webex utförs från det här kontot, till exempel ta bort meddelanden som skickas i Webex. Annars visas namnet på administratören som anslöt Defender for Cloud Apps till Webex som den användare som utförde åtgärderna.

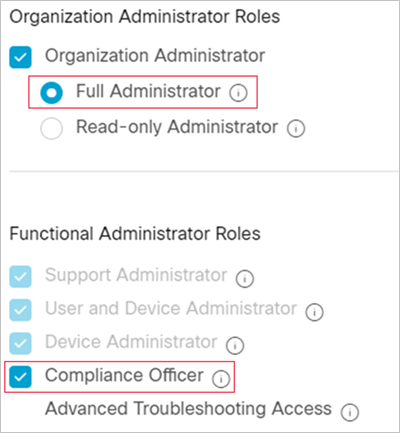

Du måste ha rollen Fullständig administratör och efterlevnadsansvarig i Webex (under Roller ochsäkerhetsadministratörsroller>).

Så här ansluter du Webex till Defender for Cloud Apps:

I Microsoft Defender-portalen väljer du Inställningar. Välj sedan Cloud Apps. Under Anslutna appar väljer du Appanslutningsprogram.

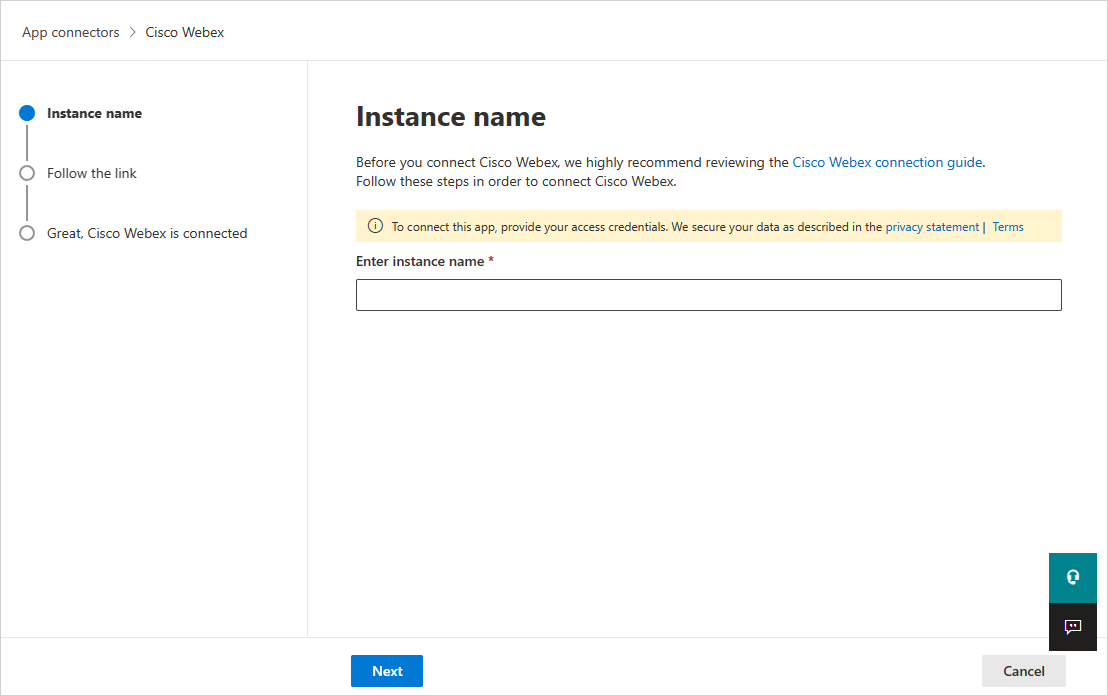

På sidan Appanslutningsprogram klickar du på +Anslut en app följt av Cisco Webex.

I nästa fönster ger du anslutningsappen ett namn och väljer Nästa.

På sidan Följ länken väljer du Anslut Cisco Webex. Inloggningssidan för Webex öppnas. Ange dina autentiseringsuppgifter för att tillåta Defender for Cloud Apps åtkomst till teamets Webex-instans.

Webex frågar dig om du vill ge Defender for Cloud Apps åtkomst till din teaminformation, aktivitetslogg och utföra aktiviteter som gruppmedlem. Klicka på Tillåt för att fortsätta.

Tillbaka i Defender for Cloud Apps-konsolen bör du få ett meddelande om att Webex har anslutits.

I Microsoft Defender-portalen väljer du Inställningar. Välj sedan Cloud Apps. Under Anslutna appar väljer du Appanslutningsprogram. Kontrollera att statusen för den anslutna appanslutningen är Ansluten.

När du har anslutit Webex får du händelser i 7 dagar före anslutningen. Defender for Cloud Apps genomsöker händelser under de senaste tre månaderna. Om du vill öka detta måste du ha en Cisco Webex Pro-licens och öppna ett ärende med Defender for Cloud Apps support.

Om du har problem med att ansluta appen läser du Felsöka appanslutningsprogram.

Nästa steg

Om du stöter på problem är vi här för att hjälpa till. Om du vill ha hjälp eller support för ditt produktproblem öppnar du ett supportärende.