Registrering med Microsoft Intune

Gäller för:

- Microsoft Defender för Endpoint Abonnemang 1

- Microsoft Defender för Endpoint Abonnemang 2

- Microsoft Defender XDR

Vill du uppleva Microsoft Defender för Endpoint? Registrera dig för en kostnadsfri utvärderingsversion.

Den här artikeln fungerar som ett exempel på registreringsmetod.

I artikeln Planering finns det flera metoder för att registrera enheter till tjänsten. Den här artikeln beskriver den molnbaserade arkitekturen.

arkitekturdiagrammet för miljöarkitekturer

arkitekturdiagrammet för miljöarkitekturer

Defender för Endpoint stöder registrering av olika slutpunkter och verktyg, men den här artikeln beskriver dem inte. Information om allmän registrering med andra distributionsverktyg och metoder som stöds finns i Översikt över registrering.

Den Microsoft Intune produktfamiljen är en lösningsplattform som förenar flera tjänster. Den innehåller Microsoft Intune och Microsoft Configuration Manager.

Den här artikeln vägleder användare i:

- Steg 1: Registrera enheter till tjänsten genom att skapa en grupp i Microsoft Intune för att tilldela konfigurationer på

- Steg 2: Konfigurera Defender för Endpoint-funktioner med hjälp av Microsoft Intune

Den här introduktionsguiden vägleder dig genom följande grundläggande steg som du behöver utföra när du använder Microsoft Intune:

-

Identifiera målenheter eller användare

- Skapa en Microsoft Entra grupp (användare eller enhet)

-

Skapa en konfigurationsprofil

- I Microsoft Intune hjälper vi dig att skapa en separat princip för varje funktion.

Resurser

Här är de länkar du behöver för resten av processen:

Mer information om Microsoft Intune finns i Microsoft Intune hanterar identiteter, hanterar appar och hanterar enheter på ett säkert sätt.

Steg 1: Registrera enheter genom att skapa en grupp i Intune för att tilldela konfigurationer på

Identifiera målenheter eller användare

I det här avsnittet skapar vi en testgrupp som du kan tilldela dina konfigurationer till.

Obs!

Intune använder Microsoft Entra grupper för att hantera enheter och användare. Som Intune administratör kan du konfigurera grupper som passar organisationens behov.

Mer information finns i Lägga till grupper för att organisera användare och enheter.

Skapa en grupp

Öppna Microsoft Intune administrationscenter.

Öppna Grupper > Ny grupp.

Ange information och skapa en ny grupp.

Lägg till testanvändaren eller enheten.

Öppna den nya gruppen i fönstret Grupper > alla grupper .

Välj Medlemmar > Lägg till medlemmar.

Leta upp testanvändaren eller enheten och välj den.

Din testgrupp har nu en medlem att testa.

Steg 2: Skapa konfigurationsprinciper för att konfigurera Microsoft Defender för Endpoint funktioner

I följande avsnitt skapar du flera konfigurationsprinciper.

Först är en konfigurationsprincip för att välja vilka grupper av användare eller enheter som ska registreras i Defender för Endpoint:

Sedan fortsätter du genom att skapa flera olika typer av slutpunktssäkerhetsprinciper:

Identifiering och svar av slutpunkt

Öppna administrationscentret för Intune.

Gå till Slutpunktssäkerhet > Slutpunktsidentifiering och svar. Välj på Skapa princip.

Under Plattform väljer du Windows 10, Windows 11 och Windows Server, Profil – Slutpunktsidentifiering och svar > Skapa.

Ange ett namn och en beskrivning och välj sedan Nästa.

Välj inställningar efter behov och välj sedan Nästa.

Obs!

I det här fallet har detta fyllts i automatiskt eftersom Defender för Endpoint redan har integrerats med Intune. Mer information om integrering finns i Aktivera Microsoft Defender för Endpoint i Intune.

Följande bild är ett exempel på vad du ser när Microsoft Defender för Endpoint INTE är integrerad med Intune:

Lägg till omfångstaggar om det behövs och välj sedan Nästa.

Lägg till testgrupp genom att klicka på Välj grupper att inkludera och välj din grupp och välj sedan Nästa.

Granska och acceptera och välj sedan Skapa.

Du kan visa den slutförda principen.

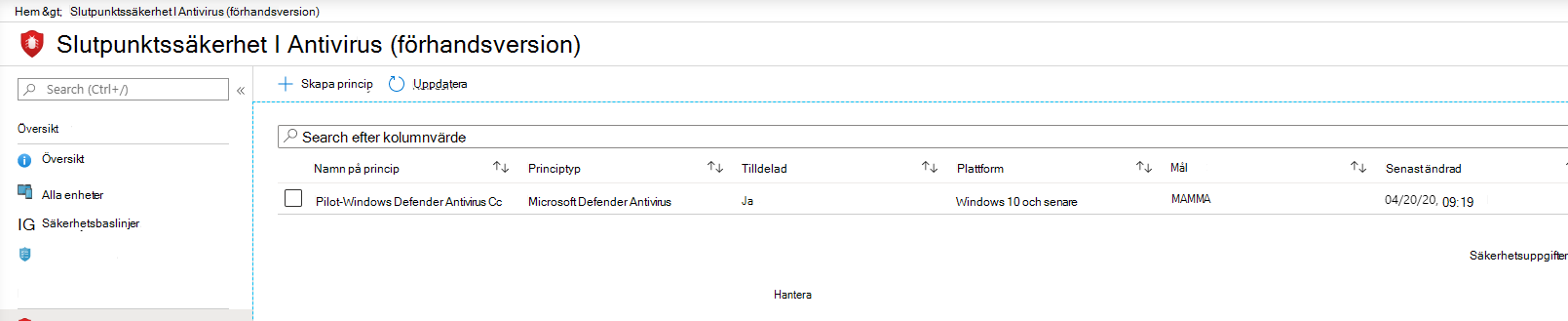

Nästa generations skydd

Öppna administrationscentret för Intune.

Gå till Endpoint Security > Antivirus > Skapa Policy.

Välj Plattform – Windows 10 och senare – Windows och profil – Microsoft Defender Antivirus > Skapa.

Ange namn och beskrivning och välj sedan Nästa.

På sidan Konfigurationsinställningar: Ange de konfigurationer som du behöver för Microsoft Defender Antivirus (molnskydd, undantag, Real-Time skydd och reparation).

Lägg till omfångstaggar om det behövs och välj sedan Nästa.

Välj grupper som ska inkluderas, tilldela till testgruppen och välj sedan Nästa.

Granska och skapa och välj sedan Skapa.

Du ser konfigurationsprincipen som du skapade.

Minskning av attackytan – regler för minskning av attackytan

Öppna administrationscentret för Intune.

Gå till Endpoint Security > Minskning av attackytan.

Välj Skapa princip.

Välj Plattform – Windows 10 och senare – Profil – Regler > för minskning av attackytan Skapa.

Ange ett namn och en beskrivning och välj sedan Nästa.

På sidan Konfigurationsinställningar: Ange de konfigurationer som du behöver för regler för minskning av attackytan och välj sedan Nästa.

Obs!

Vi kommer att konfigurera alla regler för minskning av attackytan till Granskning.

Mer information finns i Regler för minskning av attackytan.

Lägg till omfångstaggar efter behov och välj sedan Nästa.

Välj grupper som ska inkluderas och tilldelas till testgruppen och välj sedan Nästa.

Granska informationen och välj sedan Skapa.

Visa principen.

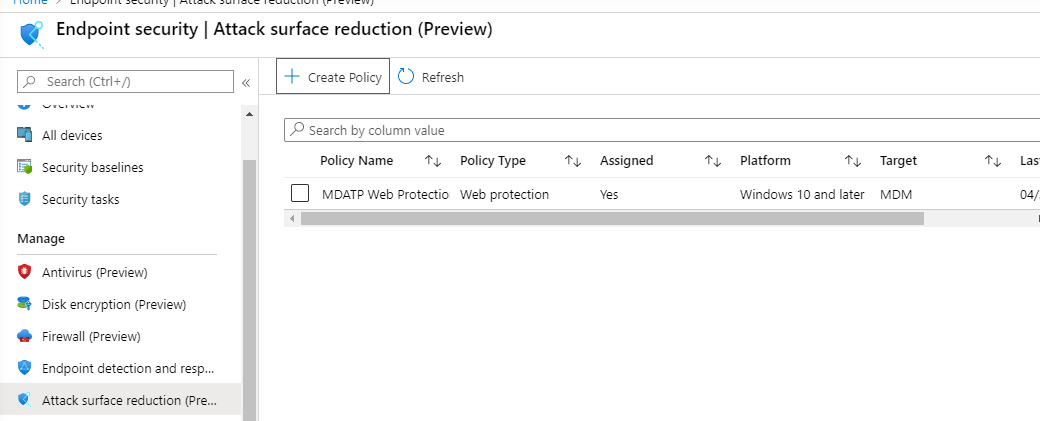

Minskning av attackytan – webbskydd

Öppna administrationscentret för Intune.

Gå till Endpoint Security > Minskning av attackytan.

Välj Skapa princip.

Välj Windows 10 och Senare – Skapa för webbskydd>.

Ange ett namn och en beskrivning och välj sedan Nästa.

På sidan Konfigurationsinställningar: Ange de konfigurationer som du behöver för Webbskydd och välj sedan Nästa.

Lägg till omfångstaggar efter behov > Nästa.

Välj Tilldela för att testa gruppen > Nästa.

Välj Granska och Skapa > Skapa.

Visa principen.

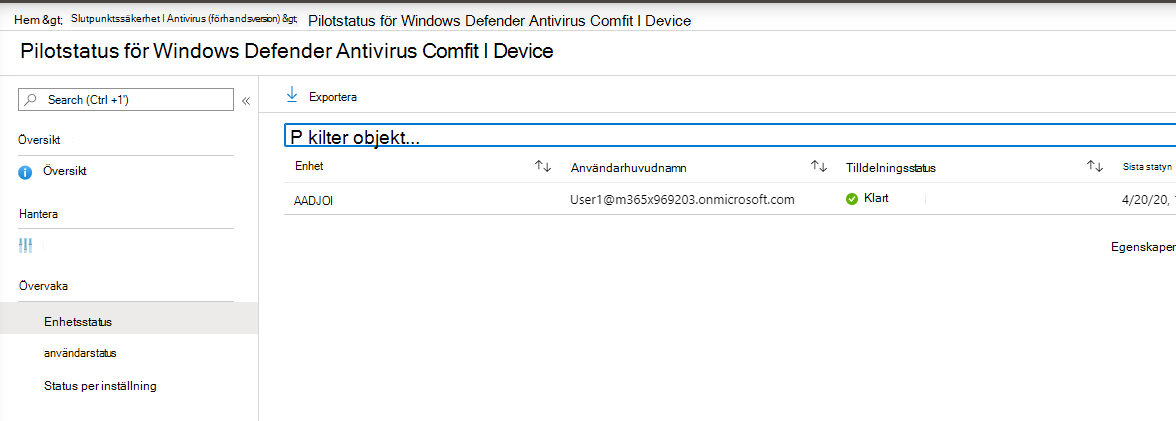

Verifiera konfigurationsinställningar

Bekräfta att principer har tillämpats

När konfigurationsprincipen har tilldelats tar det lite tid att tillämpa den.

Information om tidsinställningar finns i Intune konfigurationsinformation.

Följ följande process för varje konfigurationsprincip för att bekräfta att konfigurationsprincipen tillämpas på testenheten.

Öppna Intune administrationscenter och gå till relevant princip enligt föregående avsnitt. I följande exempel visas nästa generations skyddsinställningar.

Välj konfigurationsprincipen för att visa principstatusen.

Välj Enhetsstatus för att se statusen.

Välj Användarstatus för att se statusen.

Välj Status per inställning för att se statusen.

Tips

Den här vyn är mycket användbar för att identifiera eventuella inställningar som står i konflikt med en annan princip.

Bekräfta slutpunktsidentifiering och svar

Innan du tillämpar konfigurationen bör tjänsten Defender för Endpoint Protection inte startas.

När konfigurationen har tillämpats bör tjänsten Defender för Endpoint Protection startas.

När tjänsterna körs på enheten visas enheten i Microsoft Defender-portalen.

Bekräfta nästa generations skydd

Innan du tillämpar principen på en testenhet bör du kunna hantera inställningarna manuellt enligt följande bild:

När principen har tillämpats bör du inte kunna hantera inställningarna manuellt.

Obs!

I följande bild visas Aktivera molnlevererat skydd och Aktivera realtidsskydd som hanterat.

Bekräfta minskning av attackytan – regler för minskning av attackytan

Innan du tillämpar principen på en testenhet öppnar du ett PowerShell-fönster och skriver

Get-MpPreference.Du bör se följande rader utan innehåll:

AttackSurfaceReductionOnlyExclusions:

AttackSurfaceReductionRules_Actions:

AttackSurfaceReductionRules_Ids:

När du har tillämpat principen på en testenhet öppnar du en PowerShell Windows och skriver

Get-MpPreference.Du bör se följande rader med innehåll, som du ser i följande bild:

Bekräfta minskning av attackytan – webbskydd

Öppna en PowerShell Windows på testenheten och skriv

(Get-MpPreference).EnableNetworkProtection.Detta bör svara med en 0 som visas i följande bild:

När du har tillämpat principen öppnar du en PowerShell Windows och skriver

(Get-MpPreference).EnableNetworkProtection.Du bör se ett svar med en 1 som visas i följande bild:

Tips

Vill du veta mer? Engage med Microsofts säkerhetscommunity i vår Tech Community: Microsoft Defender för Endpoint Tech Community.