Fas 3: Konfigurera Microsoft Entra – behörighetshantering övervakning och aviseringar

I det här avsnittet i referensguiden för Microsoft Entra – behörighetshantering åtgärder beskrivs de kontroller och åtgärder som du bör vidta för att implementera en effektiv aviserings- och rapporteringsstrategi.

Implementera ett rapporteringssystem för viktiga intressenter

Rekommenderad ägare: Informationssäkerhetsarkitektur

Identifiera viktiga intressenter som använder rapporter

Microsoft Entra – behörighetshantering genererar systemrapporter för synlighet och insikter i molnmiljöer. Observera följande rekommenderade målgrupper för att definiera vem som använder rapporter i din organisation:

| Rapport | Rekommenderad målgrupp |

|---|---|

| Åtkomstnyckelrättigheter och användning | Information Security Operations, tekniska ägare av målauktoriseringssystemet |

| Användarrättigheter och användning | IAM, Security Assurance och Audit, tekniska ägare av målauktoriseringssystemet |

| Grupprättigheter och användning | IAM, Security Assurance och Audit, tekniska ägare av målauktoriseringssystemet |

| Identitetsbehörigheter | IAM, Security Assurance och Audit, tekniska ägare av målauktoriseringssystemet |

| Behörighetsanalys | IAM, Security Assurance och Audit, tekniska ägare av målauktoriseringssystemet |

| Information om roll/princip | IAM, Security Assurance och Audit, tekniska ägare av målauktoriseringssystemet |

| PCI-historik | Information Security Operations, Cloud Infrastructure, Security Assurance och Audit |

| Alla behörigheter för identitet | IAM, Security Assurance and Audit, Incident Response, målauktoriseringssystemets tekniska ägare |

Detaljerade beskrivningar finns i systemrapporter på instrumentpanelen rapporter

Schemalägga rapporter för viktiga intressenter

För de viktigaste intressenterna som använder rapporter konfigurerar du en vanlig leveranstakt: varje timme, varje dag, varje vecka, varannan vecka eller varje månad. Lär dig hur du skapar, visar och delar en anpassad rapport.

Definiera anpassade granskningsfrågor för att uppfylla organisationens krav

Använd anpassade granskningsfrågor för att hämta aktivitetslogginformation som produkten matar in, granska åtkomst och utföra efterlevnadsgranskningar. Dessutom kan du använda dem för kriminalteknik. Under en säkerhetsincident kan du till exempel använda granskningsfrågor för att hitta en angripares startpunkt och spåra deras sökväg.

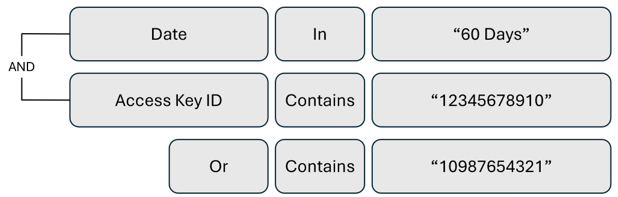

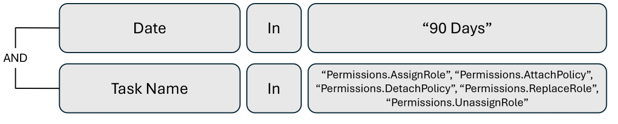

Använd Behörighetshantering för att skapa och spara anpassade granskningsfrågor som andra visar i din organisation. Vi rekommenderar att du skapar granskningsfrågor som överensstämmer med den information som din organisation regelbundet granskar. Använd följande diagram för att komma igång.

Kommentar

Följande diagram är frågeexempel. Den exakta strukturen beror på din fråga. När du skapar anpassade granskningsfrågor väljer du den auktoriseringssystemtyp och de auktoriseringssystem och mappar som du vill fråga efter.

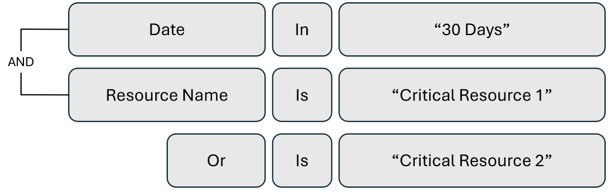

Granska åtkomsten till kritiska resurser

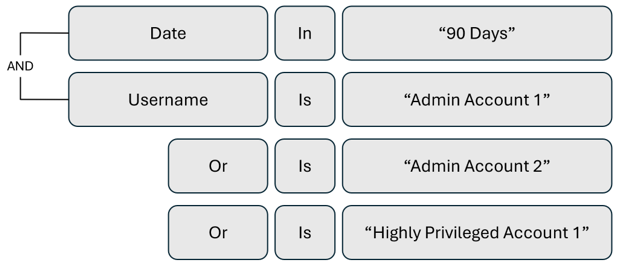

Granska administratörs- och privilegierad kontoaktivitet

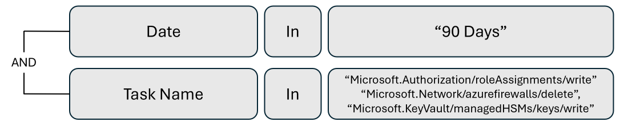

Granska användning av högriskbehörigheter

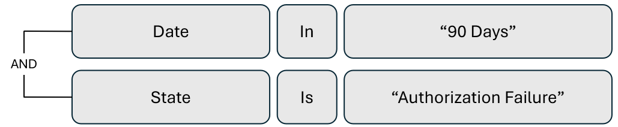

Granska auktoriseringsfel

Granska åtkomstnyckelanvändning

Granska reparationsaktiviteten för behörighetshantering

Kommentar

Om du vill fråga Microsoft Entra – behörighetshantering loggar väljer du Plattform för typ av auktoriseringssystem.

Mer information om hur du skapar, visar, sparar och använder anpassade frågor:

- Skapa en anpassad fråga

- Filtrera och fråga användaraktivitet

- Använda frågor för att se hur användare får åtkomst till information

Konfigurera aviseringar för security operations-undersökningar

Du kan konfigurera aviseringar för att kontinuerligt övervaka din miljö. Få meddelanden för överprivilegierade konton, användning av avvikande behörigheter, potentiella hot och avbrott i tjänsten.

Fastställ de aviseringar som betjänar din miljö och vem som tar emot dem. Den här åtgärden ger bättre insyn i din miljö och möjliggör en mer proaktiv metod för att hantera identiteter och deras åtkomst till resurser.

Mer information om aviseringstyper och användningsscenarier finns i guiden Microsoft Entra – behörighetshantering aviseringar.

Utveckla strategier och spelböcker för aviseringssvar

Utveckla manuella eller automatiserade svarsstrategier och spelböcker för dina konfigurerade aviseringar.

- Avgör vem som agerar på aviseringen, sannolikt aviseringsmottagaren

- Skapa och tillhandahålla tydliga reparationssteg

Granska till exempel följande svarsstrategi och spelbok för en inaktiv användaravisering.

Exempel på manuell svarsstrategi

Reparation: När en inaktiv användaravisering utlöses tilldelar aviseringsmottagaren användaren skrivskyddad status och tillämpar ck_exclude_from_reports-taggarna på användaren.

I det manuella svaret använder du Microsoft Entra – behörighetshantering reparationsverktyg och klargör att mottagarna av aviseringarna för inaktiva användare utför reparation. Mottagarna använder Behörighetshantering för att tilldela användaren skrivskyddad status . Den här åtgärden återkallar användarens behörigheter och tilldelar dem skrivskyddad status med ett klick på en knapp.

En mottagare tillämpar ck_exclude_from_reports-taggarna på användaren. Den här taggen tar bort användaren från behörighetsanalysrapporten, så den kallas inte som en inaktiv användare.

Exempel på automatiserad svarsstrategi

Reparation: När en inaktiv användaravisering utlöses tas användaren bort av Microsoft Power Automate, ett verktyg för att skapa flöden för moln-, skrivbords- och affärsprocesser.

Använd Power Automate för automatiserade svar på inaktiva användaraviseringar. Skapa till exempel ett flöde som tar bort inaktiva användare efter ett e-postmeddelande från Behörighetshantering anger inaktivitet.