Anvisningar: Undersöka risk

Microsoft Entra ID Protection ger organisationer rapportering som de kan använda för att undersöka identitetsrisker i sin miljö. Dessa rapporter omfattar riskfyllda användare, riskfyllda inloggningar, riskfyllda arbetsbelastningsidentiteter och riskidentifieringar. Undersökning av händelser är nyckeln till bättre förståelse och identifiering av eventuella svaga punkter i din säkerhetsstrategi. Alla dessa rapporter tillåter nedladdning av händelser i . CSV-format eller integrering med andra säkerhetslösningar som ett dedikerat SIEM-verktyg (Security Information and Event Management) för ytterligare analys. Organisationer kan också dra nytta av Microsoft Defender- och Microsoft Graph API-integreringar för att aggregera data med andra källor.

Navigera i rapporterna

Riskrapporterna finns i administrationscentret för Microsoft Entra under Skydd>Identity Protection. Du kan navigera direkt till rapporterna eller visa en sammanfattning av viktiga insikter i instrumentpanelsvyn och navigera till motsvarande rapporter därifrån.

Varje rapport startas med en lista över alla identifieringar för perioden som visas överst i rapporten. Administratörer kan också filtrera och lägga till eller ta bort kolumner baserat på deras önskemål. Administratörer kan ladda ned data i . CSV eller . JSON-format för vidare bearbetning.

När administratörer väljer en eller flera poster visas alternativ för att bekräfta eller avvisa riskerna överst i rapporten. Om du väljer en enskild riskhändelse öppnas ett fönster med mer information för att hjälpa till med undersökningar.

Rapport över riskfyllda användare

Rapporten över riskfyllda användare innehåller alla användare vars konton för närvarande eller ansågs riskera att komprometteras. Riskfyllda användare bör undersökas och åtgärdas för att förhindra obehörig åtkomst till resurser. Vi rekommenderar att du börjar med högriskanvändare på grund av att kompromissen är hög. Läs mer om vad nivåerna betyder

Vad gör en användare riskfylld?

En användare blir en riskfylld användare när:

- De har en eller flera riskfyllda inloggningar.

- De har en eller flera risker som identifierats på deras konto, till exempel läckta autentiseringsuppgifter.

Hur undersöker man riskfyllda användare?

Om du vill visa och undersöka riskfyllda användare går du till rapporten Riskfyllda användare och använder filtren för att hantera resultaten. Det finns ett alternativ överst på sidan för att lägga till andra kolumner, till exempel risknivå, status och riskinformation.

När administratörer väljer en enskild användare visas fönstret Riskfylld användarinformation. Riskfylld användarinformation ger information som: användar-ID, kontorsplats, nyligen riskfylld inloggning, identifieringar som inte är länkade till ett tecken och riskhistorik. Fliken Riskhistorik visar de händelser som ledde till en ändring av användarrisken under de senaste 90 dagarna. Den här listan innehåller riskidentifieringar som ökar användarens risk. Den kan också omfatta åtgärder för användar- eller administratörsreparation som sänkte användarens risk. Till exempel en användare som återställer sitt lösenord eller en administratör som avfärdar risken.

Om du har Copilot för säkerhet har du åtkomst till en sammanfattning på naturligt språk , bland annat: varför användarrisknivån har förhöjds, vägledning om hur du minimerar och svarar samt länkar till andra användbara objekt eller dokumentation.

Med den information som tillhandahålls av rapporten Riskfyllda användare kan administratörer visa:

- Användarrisk som har åtgärdats, avvisats eller fortfarande är i riskzonen och som behöver undersökas

- Information om identifieringar

- Riskfyllda inloggningar som är kopplade till en viss användare

- Riskhistorik

Åtgärder på användarnivå gäller för alla identifieringar som för närvarande är associerade med den användaren. Administratörer kan vidta åtgärder mot användare och välja att:

- Återställ lösenord – Den här åtgärden återkallar användarens aktuella sessioner.

- Bekräfta att användaren har komprometterats – Den här åtgärden vidtas på ett verkligt positivt sätt. ID Protection anger användarrisken till hög och lägger till en ny identifiering, administratören bekräftade att användaren komprometterades. Användaren anses vara riskfylld tills reparationsåtgärder har vidtagits.

- Bekräfta att användaren är säker – Den här åtgärden vidtas på ett falskt positivt sätt. Detta tar bort risker och identifieringar för den här användaren och placerar den i inlärningsläge för att lära om användningsegenskaperna. Du kan använda det här alternativet för att markera falska positiva identifieringar.

- Stäng användarrisk – Den här åtgärden vidtas på en godartad positiv användarrisk. Den här användarrisken som vi upptäckte är verklig, men inte skadlig, som den från ett känt intrångstest. Liknande användare bör fortsätta att utvärderas för risker framöver.

- Blockera användare – Den här åtgärden blockerar en användare från att logga in om angriparen har åtkomst till lösenord eller möjlighet att utföra MFA.

- Undersök med Microsoft 365 Defender – Den här åtgärden tar administratörer till Microsoft Defender-portalen så att en administratör kan undersöka ytterligare.

Rapport över riskfyllda inloggningar

Rapporten riskfyllda inloggningar innehåller filterbara data i upp till de senaste 30 dagarna (en månad). ID Protection utvärderar risken för alla autentiseringsflöden, oavsett om det är interaktivt eller icke-interaktivt. Rapporten Riskfyllda inloggningar visar både interaktiva och icke-interaktiva inloggningar. Om du vill ändra den här vyn använder du filtret "inloggningstyp".

Med den information som tillhandahålls av rapporten riskfyllda inloggningar kan administratörer visa:

- Inloggningar som är i riskzonen, bekräftade komprometterade, bekräftade säkra, avvisade eller reparerade.

- Realtids- och aggregerade risknivåer som är associerade med inloggningsförsök.

- Identifieringstyper som utlöses

- Principer för villkorsstyrd åtkomst som tillämpas

- MFA-information

- Enhetsinformation

- Programinformation

- Platsinformation

Administratörer kan vidta åtgärder vid riskfyllda inloggningshändelser och välja att:

- Bekräfta att inloggningen har komprometterats – Den här åtgärden bekräftar att inloggningen är en sann positiv åtgärd. Inloggningen anses vara riskfylld tills reparationsåtgärder har vidtagits.

- Bekräfta inloggningssäkert – Den här åtgärden bekräftar att inloggningen är en falsk positiv identifiering. Liknande inloggningar bör inte betraktas som riskfyllda i framtiden.

- Stäng inloggningsrisk – Den här åtgärden används för en godartad sann positiv åtgärd. Den här inloggningsrisken som vi har identifierat är verklig, men inte skadlig, som de från ett känt intrångstest eller känd aktivitet som genereras av ett godkänt program. Liknande inloggningar bör fortsätta att utvärderas för risker framöver.

Mer information om när du ska vidta var och en av dessa åtgärder finns i Hur använder Microsoft min riskfeedback?

Riskidentifieringsrapport

Rapporten Riskidentifieringar innehåller filterbara data i upp till de senaste 90 dagarna (tre månader).

Med den information som tillhandahålls av rapporten Riskidentifieringar kan administratörer hitta:

- Information om varje riskidentifiering

- Attacktyp baserad på MITRE ATT&CK-ramverk

- Andra risker som utlöses samtidigt

- Plats för inloggningsförsök

- Länka ut till mer information från Microsoft Defender för Cloud Apps.

Administratörer kan sedan välja att återgå till användarens risk- eller inloggningsrapport för att vidta åtgärder baserat på insamlad information.

Kommentar

Vårt system kan upptäcka att riskhändelsen som bidrog till användarens riskpoäng var en falsk positiv eller att användarrisken åtgärdades med principtillämpning, till exempel slutföra en MFA-fråga eller skydda lösenordsändring. Därför kommer vårt system att avfärda risktillståndet och en riskinformation om "AI-bekräftad inloggningssäker" kommer att dyka upp och den kommer inte längre att bidra till användarens risk.

Inledande sortering

När du startar den första prioriteringen rekommenderar vi följande åtgärder:

- Granska instrumentpanelen för ID Protection för att visualisera antalet attacker, antalet högriskanvändare och andra viktiga mått baserat på identifieringar i din miljö.

- Granska arbetsboken Konsekvensanalys för att förstå scenarier där risker är uppenbara i din miljö och riskbaserade åtkomstprinciper bör aktiveras för att hantera högriskanvändare och inloggningar.

- Lägg till företagets VPN och IP-adressintervall till namngivna platser för att minska falska positiva identifieringar.

- Överväg att skapa en känd resedatabas för uppdaterad organisations reserapportering och använda den för att korsreferens reseaktivitet.

- Granska loggarna för att identifiera liknande aktiviteter med samma egenskaper. Den här aktiviteten kan vara en indikation på mer komprometterade konton.

- Om det finns vanliga egenskaper, till exempel IP-adress, geografi, framgång/fel osv., kan du överväga att blockera dem med en princip för villkorsstyrd åtkomst.

- Granska vilka resurser som kan komma att komprometteras, inklusive potentiella datanedladdningar eller administrativa ändringar.

- Aktivera självreparationsprinciper via villkorsstyrd åtkomst

- Kontrollera om användaren utförde andra riskfyllda aktiviteter, till exempel att ladda ned en stor mängd filer från en ny plats. Det här beteendet är en stark indikation på en möjlig kompromiss.

Om du misstänker att en angripare kan personifiera användaren bör du kräva att användaren återställer sitt lösenord och utför MFA eller blockerar användaren och återkallar alla uppdaterings- och åtkomsttoken.

Ramverk för undersökning och riskreparation

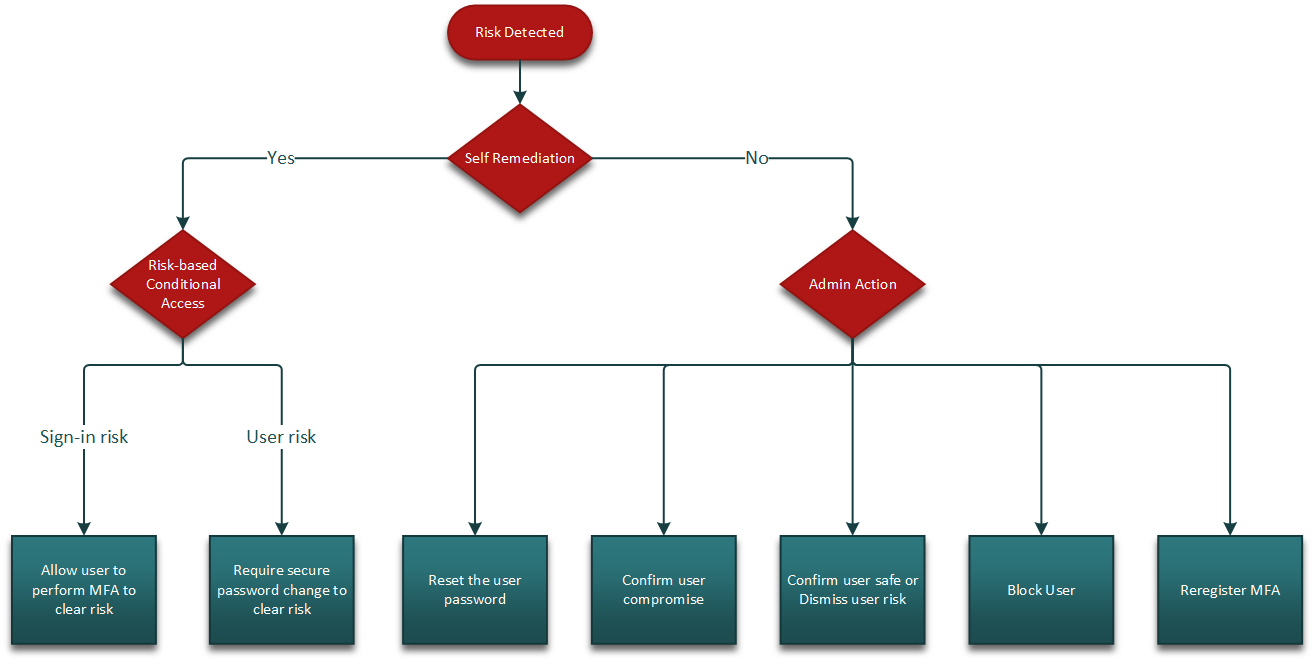

Organisationer kan använda följande ramverk för att påbörja undersökningen av misstänkt aktivitet. Det rekommenderade första steget är självreparation, om det är ett alternativ. Självreparation kan ske via självbetjäning av lösenordsåterställning eller genom reparationsflöde för en riskbaserad princip för villkorsstyrd åtkomst.

Om självreparation inte är ett alternativ måste en administratör åtgärda risken. Reparationen utförs genom att anropa en lösenordsåterställning, kräva att användaren registrerar om för MFA, blockerar användaren eller återkallar användarsessioner beroende på scenariot. Följande flödesdiagram visar det rekommenderade flödet när en risk har identifierats:

När risken är innesluten kan det krävas mer undersökning för att markera risken som säker, komprometterad eller för att avvisa den. För att komma till en säker slutsats kan det vara nödvändigt att: ha en konversation med användaren i fråga, granska inloggningsloggarna, granska granskningsloggarna eller fråga efter riskloggar i Log Analytics. Följande beskriver rekommenderade åtgärder under den här fasen av undersökningen:

- Kontrollera loggarna och kontrollera om aktiviteten är normal för den angivna användaren.

- Titta på användarens tidigare aktiviteter, inklusive följande egenskaper, för att se om de är normala för den angivna användaren.

- Program

- Enhet – Är enheten registrerad eller kompatibel?

- Plats – reser användaren till en annan plats eller får åtkomst till enheter från flera platser?

- IP-adress

- Användaragentsträng

- Om du har åtkomst till andra säkerhetsverktyg som Microsoft Sentinel kontrollerar du om det finns motsvarande aviseringar som kan tyda på ett större problem.

- Organisationer med åtkomst till Microsoft 365 Defender kan följa en användarriskhändelse via andra relaterade aviseringar, incidenter och MITRE ATT&CK-kedjan.

- Om du vill navigera från rapporten Riskfyllda användare väljer du användaren i rapporten Riskfyllda användare och väljer ellipsen (...) i verktygsfältet och väljer sedan Undersök med Microsoft 365 Defender.

- Titta på användarens tidigare aktiviteter, inklusive följande egenskaper, för att se om de är normala för den angivna användaren.

- Kontakta användaren för att bekräfta om de känner igen inloggningen. Tänk dock på att metoder som e-post eller Teams kan komma att komprometteras.

- Bekräfta den information som du har, till exempel:

- Tidsstämpel

- Program

- Enhet

- Plats

- IP-adress

- Bekräfta den information som du har, till exempel:

- Beroende på resultatet av undersökningen markerar du användaren eller inloggningen som bekräftad komprometterad, bekräftad säker eller avfärdar risken.

- Konfigurera riskbaserade principer för villkorsstyrd åtkomst för att förhindra liknande attacker eller åtgärda eventuella luckor i täckningen.

Undersöka specifika identifieringar

Microsoft Entra-hotinformation

Om du vill undersöka en Microsoft Entra Threat Intelligence-riskidentifiering följer du dessa steg baserat på informationen i fältet "ytterligare information" i fönstret Information om riskidentifiering:

- Inloggningen kom från en misstänkt IP-adress:

- Kontrollera om IP-adressen visar misstänkt beteende i din miljö.

- Genererar IP-adressen ett stort antal fel för en användare eller uppsättning användare i din katalog?

- Kommer ip-trafiken från ett oväntat protokoll eller program, till exempel äldre Exchange-protokoll?

- Om IP-adressen motsvarar en molntjänstleverantör utesluter du att det inte finns några legitima företagsprogram som körs från samma IP-adress.

- Det här kontot utsattes för en lösenordssprayattack:

- Kontrollera att inga andra användare i katalogen är mål för samma attack.

- Har andra användare inloggningar med liknande atypiska mönster som visas i den identifierade inloggningen inom samma tidsram? Lösenordssprayattacker kan visa ovanliga mönster i:

- Användaragentsträng

- Program

- Protokoll

- Intervall med IP-adresser/ASN:er

- Tid och frekvens för inloggningar

- Den här identifieringen utlöstes av en realtidsregel:

- Kontrollera att inga andra användare i katalogen är mål för samma attack. Den här informationen finns med hjälp av det TI_RI_#####-nummer som tilldelats regeln.

- Realtidsregler skyddar mot nya attacker som identifieras av Microsofts hotinformation. Om flera användare i katalogen var mål för samma attack undersöker du ovanliga mönster i andra attribut för inloggningen.

Undersöka atypiska reseidentifieringar

- Om du kan bekräfta att aktiviteten inte utfördes av en legitim användare:

- Rekommenderad åtgärd: Markera inloggningen som komprometterad och anropa en lösenordsåterställning om den inte redan utförs av självreparation. Blockera användare om angriparen har åtkomst till att återställa lösenord eller utföra MFA och återställa lösenord.

- Om en användare är känd för att använda IP-adressen inom ramen för sina uppgifter:

- Rekommenderad åtgärd: Bekräfta inloggningen som säker.

- Om du kan bekräfta att användaren nyligen har rest till det mål som anges i aviseringen:

- Rekommenderad åtgärd: Bekräfta inloggningen som säker.

- Om du kan bekräfta att IP-adressintervallet kommer från ett sanktionerat VPN.

- Rekommenderad åtgärd: Bekräfta inloggningen som säker och lägg till VPN IP-adressintervallet till namngivna platser i Microsoft Entra ID och Microsoft Defender för Cloud Apps.

Undersöka avvikelseidentifieringar för token och token utfärdare

- Om du kan bekräfta att aktiviteten inte utfördes av en legitim användare med hjälp av en kombination av riskvarning, plats, program, IP-adress, användaragent eller andra egenskaper som är oväntade för användaren:

- Rekommenderad åtgärd: Markera inloggningen som komprometterad och anropa en lösenordsåterställning om den inte redan utförs av självreparation. Blockera användaren om en angripare har åtkomst till att återställa lösenord eller utföra.

- Rekommenderad åtgärd: Konfigurera riskbaserade principer för villkorsstyrd åtkomst för att kräva lösenordsåterställning, utföra MFA eller blockera åtkomst för alla högriskinloggningar.

- Om du kan bekräfta plats, program, IP-adress, användaragent eller andra egenskaper förväntas för användaren och det inte finns andra tecken på kompromisser:

- Rekommenderad åtgärd: Tillåt användaren att självreparera med en riskbaserad princip för villkorsstyrd åtkomst eller låta en administratör bekräfta inloggningen som säker.

- Mer information om tokenbaserade identifieringar finns i blogginlägget Token taktik: How to prevent, detect, and respond to cloud token theft the Token theft investigation playbook.

Undersöka misstänkta webbläsaridentifieringar

- Webbläsaren används inte ofta av användaren eller aktiviteten i webbläsaren matchar inte användarnas normala beteende.

- Rekommenderad åtgärd: Bekräfta inloggningen som komprometterad och anropa en lösenordsåterställning om den inte redan utförs av självreparation. Blockera användaren om en angripare har åtkomst till att återställa lösenord eller utföra MFA.

- Rekommenderad åtgärd: Konfigurera riskbaserade principer för villkorsstyrd åtkomst för att kräva lösenordsåterställning, utföra MFA eller blockera åtkomst för alla högriskinloggningar.

Undersöka identifiering av skadliga IP-adresser

- Om du kan bekräfta att aktiviteten inte utfördes av en legitim användare:

- Rekommenderad åtgärd: Bekräfta inloggningen som komprometterad och anropa en lösenordsåterställning om den inte redan utförs av självreparation. Blockera användaren om en angripare har åtkomst till att återställa lösenord eller utföra MFA och återställa lösenord och återkalla alla token.

- Rekommenderad åtgärd: Konfigurera riskbaserade principer för villkorsstyrd åtkomst för att kräva lösenordsåterställning eller utföra MFA för alla högriskinloggningar.

- Om en användare är känd för att använda IP-adressen inom ramen för sina uppgifter:

- Rekommenderad åtgärd: Bekräfta inloggningen som säker.

Undersöka identifiering av lösenordsspray

- Om du kan bekräfta att aktiviteten inte utfördes av en legitim användare:

- Rekommenderad åtgärd: Markera inloggningen som komprometterad och anropa en lösenordsåterställning om den inte redan utförs av självreparation. Blockera användaren om en angripare har åtkomst till att återställa lösenord eller utföra MFA och återställa lösenord och återkalla alla token.

- Om en användare är känd för att använda IP-adressen inom ramen för sina uppgifter:

- Rekommenderad åtgärd: Bekräfta inloggningssäkert.

- Om du kan bekräfta att kontot inte har komprometterats och inte ser några brute force- eller lösenordssprayindikatorer mot kontot.

- Rekommenderad åtgärd: Tillåt användaren att självreparera med en riskbaserad princip för villkorsstyrd åtkomst eller låta en administratör bekräfta inloggningen som säker.

Mer information om hur du undersöker identifieringar av lösenordssprayrisker finns i artikeln Om undersökning av lösenordsspray.

Undersöka identifiering av läckta autentiseringsuppgifter

- Om den här identifieringen identifierade en läckt autentiseringsuppgift för en användare:

- Rekommenderad åtgärd: Bekräfta att användaren har komprometterats och anropa en lösenordsåterställning om den inte redan utförs av självreparation. Blockera användaren om en angripare har åtkomst till att återställa lösenord eller utföra MFA och återställa lösenord och återkalla alla token.