Privilegierad åtkomst: Konton

Kontosäkerhet är en viktig komponent för att skydda privilegierad åtkomst. Slutpunkt till slutpunkt Nolltillit säkerhet för sessioner kräver starkt att det konto som används i sessionen faktiskt kontrolleras av den mänskliga ägaren och inte en angripare som utger sig för att vara dem.

Stark kontosäkerhet börjar med säker etablering och fullständig livscykelhantering genom avetablering, och varje session måste upprätta starka försäkringar om att kontot för närvarande inte komprometteras baserat på alla tillgängliga data, inklusive historiska beteendemönster, tillgänglig hotinformation och användning i den aktuella sessionen.

Kontosäkerhet

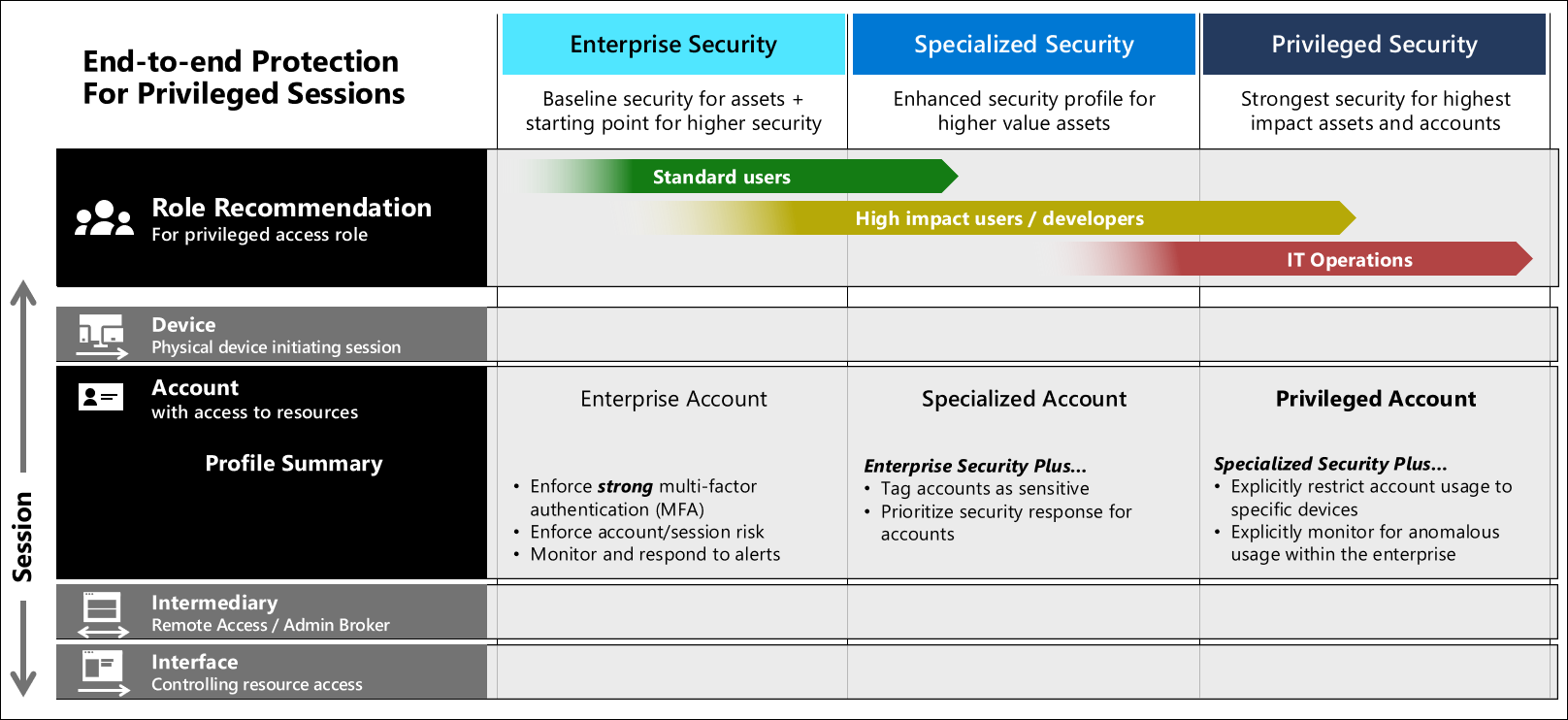

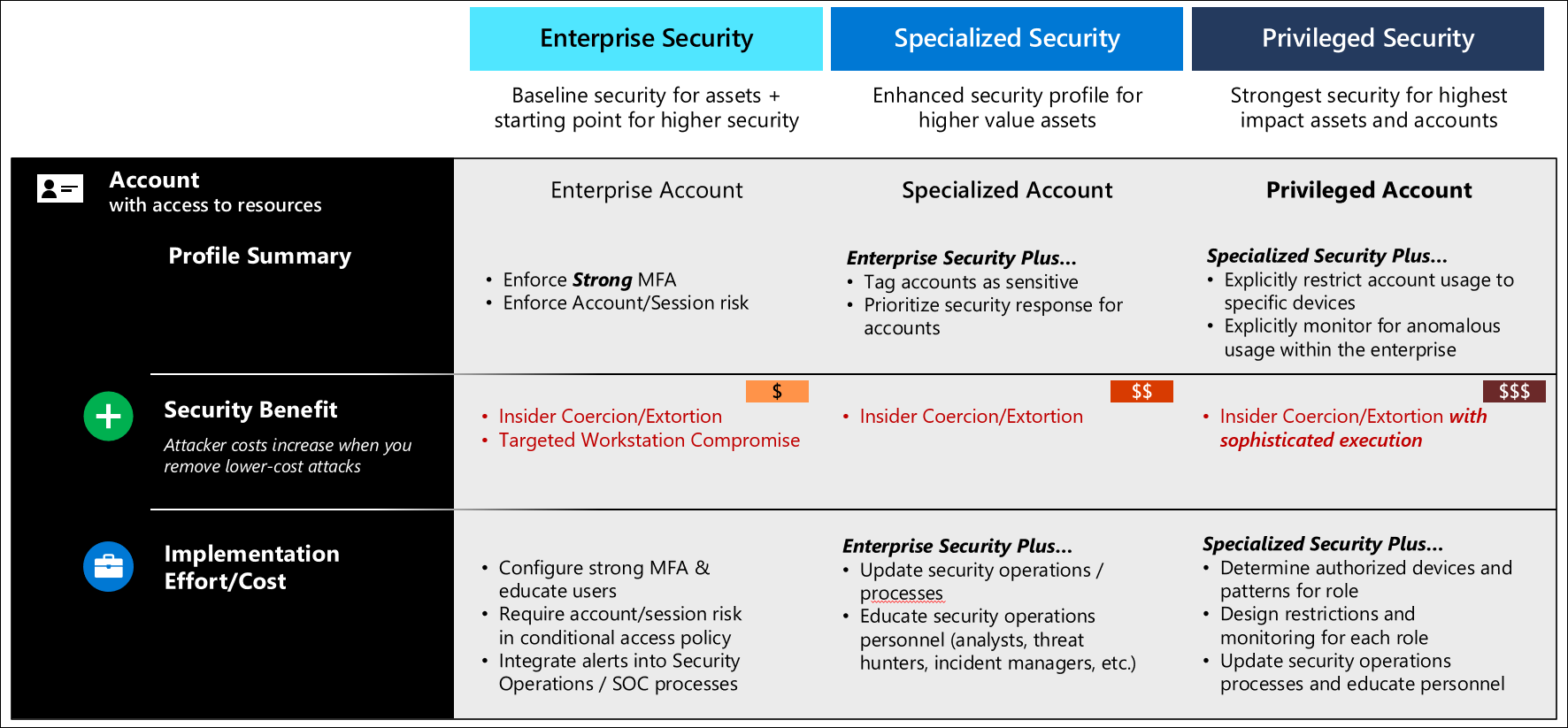

Den här vägledningen definierar tre säkerhetsnivåer för kontosäkerhet som du kan använda för tillgångar med olika känslighetsnivåer:

Dessa nivåer etablerar tydliga och implementerbara säkerhetsprofiler som är lämpliga för varje känslighetsnivå som du kan tilldela roller till och skala ut snabbt. Alla dessa kontosäkerhetsnivåer är utformade för att upprätthålla eller förbättra produktiviteten för personer genom att begränsa eller eliminera avbrott i användar- och administratörsarbetsflöden.

Planera kontosäkerhet

Den här vägledningen beskriver de tekniska kontroller som krävs för att uppfylla varje nivå. Implementeringsvägledningen finns i översikten för privilegierad åtkomst.

Kontosäkerhetskontroller

För att uppnå säkerhet för gränssnitten krävs en kombination av tekniska kontroller som både skyddar kontona och ger signaler som ska användas i ett Nolltillit principbeslut (se Skydda gränssnitt för referens för principkonfiguration).

De kontroller som används i dessa profiler är:

- Multifaktorautentisering – ger olika beviskällor för att (utformad för att vara så enkel som möjligt för användare, men svår för en angripare att efterlikna).

- Kontorisk – Hot- och avvikelseövervakning – använda UEBA och hotinformation för att identifiera riskfyllda scenarier

- Anpassad övervakning – För mer känsliga konton möjliggör explicit definition av tillåtna/accepterade beteenden/mönster tidig identifiering av avvikande aktivitet. Den här kontrollen är inte lämplig för allmänna konton i företaget eftersom dessa konton behöver flexibilitet för sina roller.

Kombinationen av kontroller gör det också möjligt att förbättra både säkerhet och användbarhet , till exempel en användare som håller sig inom sitt normala mönster (som använder samma enhet på samma plats dag efter dag) behöver inte uppmanas till extern MFA varje gång de autentiserar.

Företagssäkerhetskonton

Säkerhetskontrollerna för företagskonton är utformade för att skapa en säker baslinje för alla användare och ge en säker grund för specialiserad och privilegierad säkerhet:

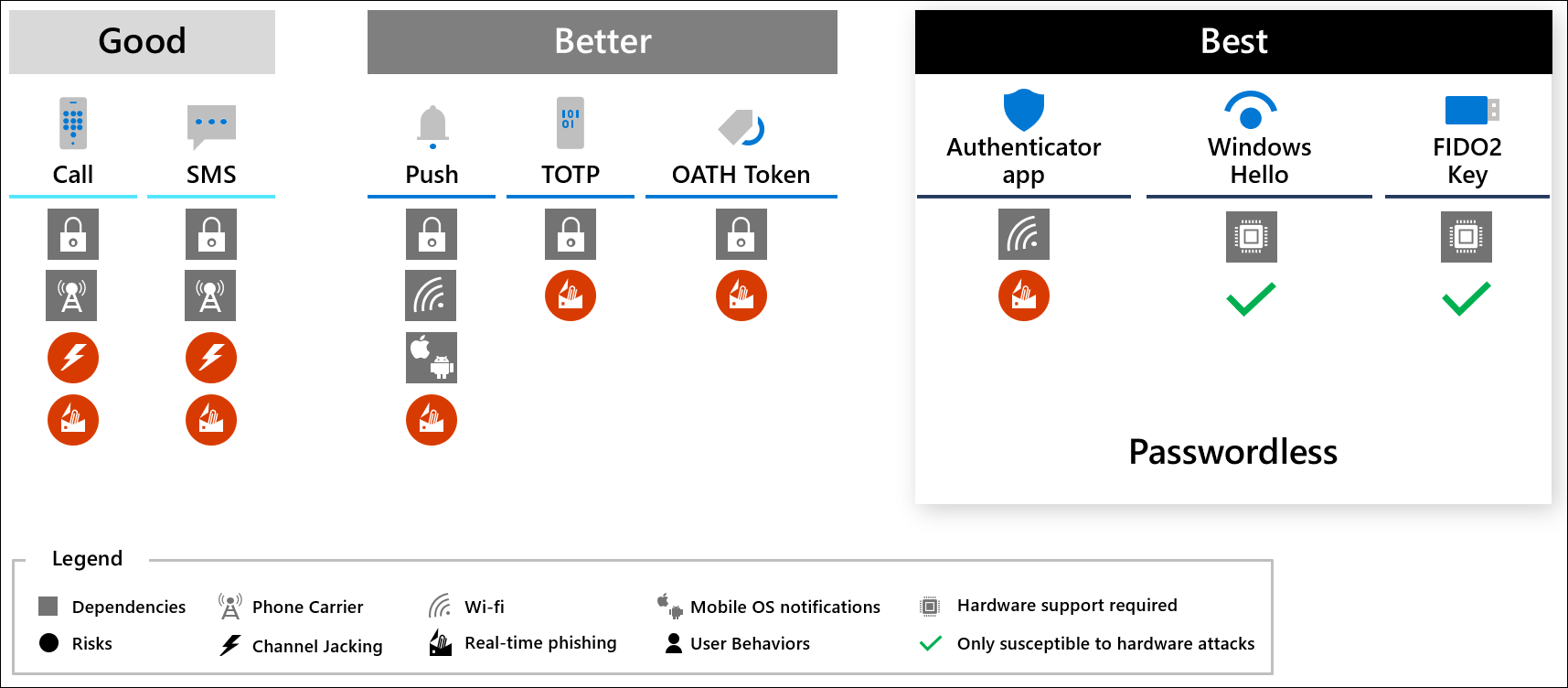

Framtvinga stark multifaktorautentisering (MFA) – Se till att användaren autentiseras med stark MFA som tillhandahålls av ett företagshanterat identitetssystem (beskrivs i diagrammet nedan). Mer information om multifaktorautentisering finns i Metodtips för Azure-säkerhet 6.

Kommentar

Även om din organisation kan välja att använda en befintlig svagare form av MFA under en övergångsperiod, undviker angripare i allt högre grad de svagare MFA-skydden, så alla nya investeringar i MFA bör vara på de starkaste formerna.

Framtvinga konto-/sessionsrisk – se till att kontot inte kan autentiseras om det inte är på en låg (eller medelhög)risknivå. Mer information om säkerhet för villkorsstyrda företagskonton finns i Gränssnittssäkerhetsnivåer.

Övervaka och svara på aviseringar – Säkerhetsåtgärder bör integrera kontosäkerhetsaviseringar och få tillräcklig utbildning om hur dessa protokoll och system fungerar för att säkerställa att de snabbt kan förstå vad en avisering innebär och reagera därefter.

Följande diagram ger en jämförelse med olika former av MFA och lösenordsfri autentisering. Varje alternativ i den bästa rutan anses vara både hög säkerhet och hög användbarhet. Var och en har olika maskinvarukrav så du kanske vill blanda och matcha vilka som gäller för olika roller eller individer. Alla Microsofts lösenordslösa lösningar identifieras av villkorsstyrd åtkomst som multifaktorautentisering eftersom de kräver att du kombinerar något du har med antingen biometri, något du vet eller både och.

Kommentar

Mer information om varför SMS och annan telefonbaserad autentisering är begränsad finns i blogginlägget Det är dags att lägga på Telefon transport för autentisering.

Specialiserade konton

Specialiserade konton är en högre skyddsnivå som är lämplig för känsliga användare. På grund av deras högre affärspåverkan garanterar specialiserade konton ytterligare övervakning och prioritering under säkerhetsaviseringar, incidentundersökningar och hotjakt.

Specialiserad säkerhet bygger på den starka MFA:en inom företagssäkerhet genom att identifiera de mest känsliga kontona och se till att aviseringar och svarsprocesser prioriteras:

- Identifiera känsliga konton – Se specialiserad vägledning på säkerhetsnivå för att identifiera dessa konton.

- Tagga specialiserade konton – Se till att varje känsligt konto är taggat

- Konfigurera Microsoft Sentinel-bevakningslistor för att identifiera dessa känsliga konton

- Konfigurera Prioritetskontoskydd i Microsoft Defender för Office 365 och ange specialiserade och privilegierade konton som prioritetskonton –

- Uppdatera processer för säkerhetsåtgärder – för att säkerställa att dessa aviseringar har högsta prioritet

- Konfigurera styrning – Uppdatera eller skapa styrningsprocess för att säkerställa att

- Alla nya roller som ska utvärderas för specialiserade eller privilegierade klassificeringar när de skapas eller ändras

- Alla nya konton taggas när de skapas

- Kontinuerliga eller periodiska out-of-band-kontroller för att säkerställa att roller och konton inte missades av normala styrningsprocesser.

Privilegierade konton

Privilegierade konton har den högsta skyddsnivån eftersom de representerar en betydande eller väsentlig potentiell inverkan på organisationens åtgärder om de komprometteras.

Privilegierade konton inkluderar alltid IT-administratörer med åtkomst till de flesta eller alla företagssystem, inklusive de flesta eller alla affärskritiska system. Andra konton med hög affärspåverkan kan också motivera denna ytterligare skyddsnivå. Mer information om vilka roller och konton som ska skyddas på vilken nivå finns i artikeln Privilegierad säkerhet.

Förutom specialiserad säkerhet ökar säkerheten för privilegierade konton båda:

- Förebyggande – lägg till kontroller för att begränsa användningen av dessa konton till de avsedda enheterna, arbetsstationer och mellanhänder.

- Svar – övervaka noggrant dessa konton för avvikande aktivitet och snabbt undersöka och åtgärda risken.

Konfigurera privilegierad kontosäkerhet

Följ riktlinjerna i planen för snabb modernisering av säkerhet för att både öka säkerheten för dina privilegierade konton och minska kostnaden för att hantera.