Kommentar

Åtkomst till den här sidan kräver auktorisering. Du kan prova att logga in eller ändra kataloger.

Åtkomst till den här sidan kräver auktorisering. Du kan prova att ändra kataloger.

Eftersom din organisation kanske redan har element i Zero Trust-skydd på plats, innehåller den här dokumentationsuppsättningen konceptuell information för att komma igång och distributionsplaner och implementeringsrekommendationer för att följa Noll förtroende-principer från slutpunkt till slutpunkt. Varje artikel fungerar som en checklista för distributionsmål med steg och länkar till mer information.

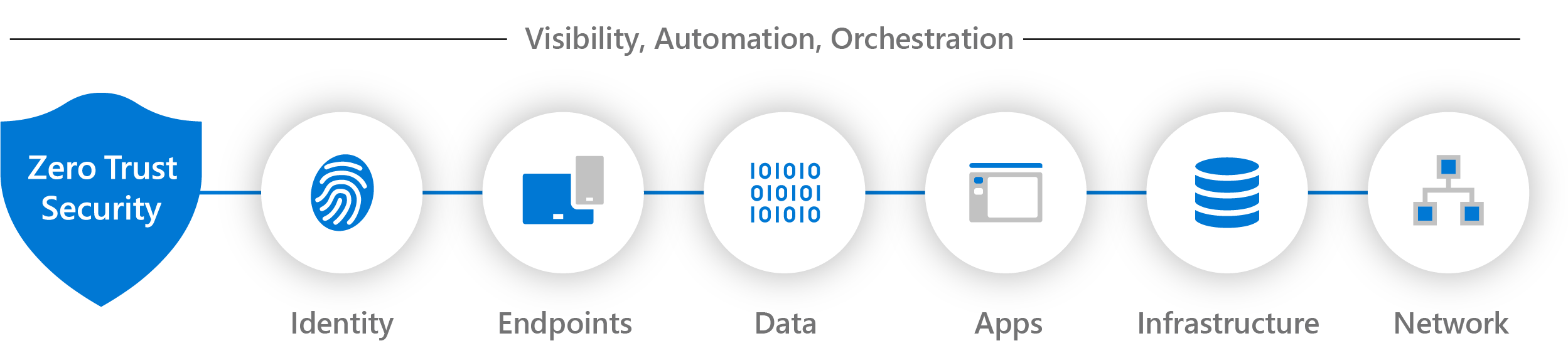

Du distribuerar Zero Trust-principer i din IT-infrastruktur genom att implementera Zero Trust-kontroller och tekniker i sju teknikpelare. Sex av dessa pelare är signalkällor, ett kontrollplan för verkställighet och en kritisk resurs som ska försvaras. Den sjunde pelaren är den pelare som samlar in signaler från de första sex pelarna och ger synlighet för säkerhetsincidenter och automatisering och orkestrering för att svara på och minimera cybersäkerhetshot.

Följande artiklar innehåller konceptuell information och distributionsmål för dessa sju teknikpelare. Använd de här artiklarna för att utvärdera beredskapen och skapa en distributionsplan för att tillämpa Noll förtroende-principer.

| Teknikpelare | Beskrivning |

|---|---|

|

Identiteter |

Identiteter – oavsett om de representerar personer, tjänster eller IoT-enheter – definierar kontrollplanet Noll förtroende. När en identitet försöker komma åt en resurs kontrollerar du den identiteten med stark autentisering och ser till att åtkomsten är kompatibel och typisk för den identiteten. Följ principerna för lägsta behörighetsåtkomst. |

|

Slutpunkter |

När en identitet har beviljats åtkomst till en resurs kan data flöda till en mängd olika slutpunkter (enheter), från IoT-enheter till smartphones, BYOD till partnerhanterade enheter och lokala arbetsbelastningar till molnbaserade servrar. Den här mångfalden skapar en massiv attackyta. Övervaka och framtvinga enhetens hälsa och efterlevnad för säker åtkomst. |

|

data |

[I slutändan skyddar säkerhetsteam data. Om möjligt bör data förbli säkra även om de lämnar enheterna, apparna, infrastrukturen och nätverken som organisationen kontrollerar. Klassificera, märka och kryptera data och begränsa åtkomsten baserat på dessa attribut. |

|

Apps |

Program och API:er tillhandahåller det gränssnitt som data används i. De kan vara äldre lokala arbetsbelastningar, lyfts och flyttas till molnarbetsbelastningar eller moderna SaaS-program. Använd kontroller och tekniker för att identifiera skugg-IT, säkerställa lämpliga behörigheter i appen, gateåtkomst baserat på realtidsanalys, övervaka onormalt beteende, kontrollera användaråtgärder och verifiera säkra konfigurationsalternativ. |

|

Infrastruktur |

Infrastruktur – oavsett om det är lokala servrar, molnbaserade virtuella datorer, containrar eller mikrotjänster – representerar en kritisk hotvektor. Utvärdera för version, konfiguration och JIT-åtkomst för att förstärka försvar. Använd telemetri för att identifiera attacker och avvikelser, och blockera och flagga automatiskt riskfyllt beteende och vidta skyddsåtgärder. |

|

Nätverk |

Alla data nås slutligen via nätverksinfrastrukturen. Nätverkskontroller kan ge viktiga kontroller för att förbättra synligheten och förhindra att angripare rör sig i sidled i nätverket. Segmentera nätverk (och göra djupare mikrosegmentering i nätverket) och distribuera skydd mot hot i realtid, kryptering från slutpunkt till slutpunkt, övervakning och analys. |

|

Synlighet, automatisering och orkestrering |

I våra Zero Trust-guider definierar vi metoden för att implementera en nollförtroendemetod från slutpunkt till slutpunkt för identiteter, slutpunkter (enheter), data, appar, infrastruktur och nätverk. Dessa aktiviteter ökar din synlighet, vilket ger dig bättre data för att fatta förtroendebeslut. När vart och ett av dessa enskilda områden genererar sina egna relevanta aviseringar behöver vi en integrerad kapacitet för att hantera den resulterande tillströmningen av data för att bättre skydda mot hot och validera förtroendet för en transaktion. |

Dokumentationsuppsättning

Följ den här tabellen för de bästa Zero Trust-dokumentationsuppsättningarna för dina behov.

| Dokumentationsuppsättning | Hjälper dig... | Roller |

|---|---|---|

| Implementeringsramverk för fas- och stegvägledning för viktiga affärslösningar och resultat | Tillämpa Noll förtroendeskydd från C-sviten på IT-implementeringen. | Säkerhetsarkitekter, IT-team och projektledare |

| Resurs för utvärdering och förloppsspårning | Utvärdera infrastrukturens beredskap och spåra dina framsteg. | Säkerhetsarkitekter, IT-team och projektledare |

| Zero Trust-partnerpaket | Sammärkta spårningsresurser, workshops och arkitekturillustrationer | Partner och säkerhetsarkitekter |

| Implementering för teknikpelare för konceptuell information och implementeringsmål | Tillämpa Noll förtroendeskydd i linje med vanliga IT-teknikområden. | IT-team och säkerhetspersonal |

| Nolltillit för småföretag | Tillämpa Nolltillit principer för småföretagskunder. | Kunder och partner som arbetar med Microsoft 365 för företag |

| Nolltillit för Microsoft Copilots för stegvis och detaljerad vägledning för design och distribution | Tillämpa Noll förtroendeskydd på Microsoft Copilots. | IT-team och säkerhetspersonal |

| Zero Trust-distributionsplan med Microsoft 365 för stegvis och detaljerad vägledning för design och distribution | Tillämpa Noll förtroendeskydd på din Microsoft 365-organisation. | IT-team och säkerhetspersonal |

| incidenthantering med XDR och integrerad SIEM- | Ange XDR-verktyg och integrera dem med Microsoft Sentinel | IT-team och säkerhetspersonal |

| Nolltillit för Azure-tjänster för stegvis och detaljerad vägledning för design och distribution | Tillämpa Noll förtroendeskydd på Azure-arbetsbelastningar och -tjänster. | IT-team och säkerhetspersonal |

| Partnerintegrering med Zero Trust för designvägledning för teknikområden och specialiseringar | Tillämpa Noll förtroendeskydd på Microsofts partnermolnlösningar. | Partnerutvecklare, IT-team och säkerhetspersonal |

| Utveckla med hjälp av Zero Trust-principer för vägledning och metodtips för programutvecklingsdesign | Tillämpa Noll förtroendeskydd på ditt program. | Programutvecklare |

| Vägledning från amerikanska myndigheter för CISA, DoD och arkitekturen Memorandum for Zero Trust | Normativa rekommendationer för krav från amerikanska myndigheter | IT-arkitekter och IT-team |

Rekommenderad utbildning

| Träning | Upprätta de vägledande principerna och kärnkomponenterna i Zero Trust |

|---|---|

|

Använd den här utbildningsvägen för att förstå grunderna i att tillämpa Noll förtroende-principer på viktiga teknikpelare för identiteter, slutpunkter, programåtkomst, nätverk, infrastruktur och data. |