Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Bu makale, Azure Arc tarafından etkinleştirilen SQL Server örneğinizin Azure portal'ında Azure SQL Yönetilen Örneği bağlantısı geçişi için ortamınızı hazırlamanıza yardımcı olur.

Bağlantıyla, dağıtılmış bir kullanılabilirlik grubuyla (çevrimiçi geçiş) gerçek zamanlı çoğaltma kullanarak SQL Server veritabanlarınızı Azure SQL Yönetilen Örneği'ne geçirebilirsiniz:

Uyarı

Geçiş deneyiminiz hakkında doğrudan ürün grubuna geri bildirim sağlayabilirsiniz.

Önkoşullar

SQL Server veritabanlarınızı Azure portalı aracılığıyla Azure SQL Yönetilen Örneği'ne geçirmek için aşağıdaki önkoşullara ihtiyacınız vardır:

- Etkin bir Azure aboneliği. Hesabınız yoksa ücretsiz bir hesap oluşturun.

- SQL Server sürümü veya üzeri için Azure uzantısıyla Azure Arc tarafından etkinleştirilen

1.1.3238.349bir SQL Server örneği. Azure portalını veya AzureCLI'yi kullanarak uzantınızı yükseltebilirsiniz.

Desteklenen SQL Server sürümleri

Azure SQL Yönetilen Örneği'nin Hem Genel Amaçlı hem de İş Açısından Kritik hizmet katmanları Yönetilen Örnek bağlantısını destekler. Bağlantı özelliğiyle geçiş, Windows Server'da SQL Server'ın Enterprise, Developer ve Standard sürümleriyle çalışır.

Aşağıdaki tabloda bağlantı için desteklenen en düşük SQL Server sürümleri listelenmiştir:

| SQL Server sürümü | Gerekli en düşük hizmet güncelleştirmesi |

|---|---|

| SQL Server 2025 (17.x) | SQL Server 2025 RTM (17.0.1000.7) |

| SQL Server 2022 (16.x) | SQL Server 2022 RTM (16.0.1000.6) |

| SQL Server 2019 (15.x) | SQL Server 2019 CU20 (15.0.4312.2) |

| SQL Server 2017 (14.x) | SQL Server 2017 CU31 (14.0.3456.2) veya üzeri ve eşleşen SQL Server 2017 Azure Connect paketi (14.0.3490.10) derlemesi |

| SQL Server 2016 (13.x) | SQL Server 2016 SP3 (13.0.6300.2) ve eşleşen SQL Server 2016 Azure Connect paketi (13.0.7000.253) derlemesi |

| SQL Server 2014 (12.x) ve öncesi | SQL Server 2016'nın önceki sürümleri desteklenmez. |

Tersine geçiş yalnızca SQL Server 2025 ve SQL Server 2022'ye sql yönetilen örneklerinden ilgili güncelleştirme ilkesiyle desteklenir. Yerel yedekleme ve geri yükleme gibi diğer araçlar aracılığıyla geçişi el ile tersine çevirebilir veya SSMS'de bağlantıyı el ile yapılandırabilirsiniz.

Permissions

Bu bölümde, AZURE portalı aracılığıyla SQL Server örneğinizi SQL Yönetilen Örneği'ne geçirmek için ihtiyacınız olan izinler açıklanmaktadır.

Kaynak SQL Server örneğinde aşağıdaki izinlere ihtiyacınız vardır:

- En az ayrıcalık etkinleştirirseniz, veritabanı geçiş işlemi sırasında sysadmin gibi gerekli izinler gerektiği gibi verilir.

- En az ayrıcalık kullanamıyorsanız, geçişi gerçekleştiren kişinin kaynak SQL Server örneğinde sysadmin izinleri olmalıdır. Ayrıca, geçişi iptal etmeniz gerekiyorsa, hesaba sysadmin izinlerini de el ile atayın

NT AUTHORITY\SYSTEM.

Yönetilen Örnek bağlantısıyla geçiş yapmak için SQL Yönetilen Örneği hedefi üzerinde aşağıdaki izinlerden birine sahip olmanız gerekir:

- SQL Yönetilen Örnek Katkı Sağlayıcı rolü

- Abonelik düzeyinde Katkıda Bulunan veya Sahip rolü

En düşük izinler için bkz. Özel izinler.

Uyarı

Azure'da SqlServerAvailabilityGroups_CreateManagedInstanceLink, SqlServerAvailabilityGroups_failoverMiLink ve SqlServerAvailabilityGroups_deleteMiLink izinlerine sahip kullanıcılar, geçiş işlemi sırasında Veritabanı geçiş bölmesinde, uzantı tarafından kullanılan hesabın SQL Server izinlerini yükselten sysadmin rolü dahil eylemler gerçekleştirebilir.

SQL Server örneğinizi hazırlama

SQL Server örneğinizi hazırlamak için aşağıdaki adımları tamamlayın:

- Desteklenen sürümde olduğunuzu doğrulayın.

-

Veritabanında bir veritabanı ana anahtarı

masteroluşturun. - Kullanılabilirlik grupları özelliğini etkinleştirin.

- Başlangıçta uygun izleme bayraklarını ekleyin.

- SQL Server'ı yeniden başlatın ve yapılandırmayı doğrulayın.

- Veritabanını tam kurtarma modeline ayarlayın.

- Azure tarafından güvenilen kök sertifika yetkilisi anahtarlarını SQL Server'a aktar.

Bu değişikliklerin etkili olması için SQL Server'ı yeniden başlatmanız gerekir.

Hizmet güncelleştirmelerini yükleme

SQL Server sürümünüzde, sürüm desteklenebilirliği tablosunda listelendiği gibi uygun bakım güncelleştirmesinin yüklü olduğundan emin olun. Güncelleştirmeleri yüklemeniz gerekiyorsa, güncelleştirme sırasında SQL Server örneğinizi yeniden başlatmanız gerekir.

SQL Server sürümünüzü denetlemek için SQL Server'da aşağıdaki Transact-SQL (T-SQL) betiğini çalıştırın:

-- Run on SQL Server

-- Shows the version and CU of the SQL Server

USE master;

GO

SELECT @@VERSION as 'SQL Server version';

Ana veritabanında veritabanı ana anahtarı oluşturma

Bağlantı, KIMLIK doğrulamasını ve SQL Server ile SQL Yönetilen Örneği arasındaki iletişimi şifrelemek için sertifikaları kullanır. Veritabanı ana anahtarı, bağlantı tarafından kullanılan sertifikaları korur. Zaten bir veritabanı ana anahtarınız varsa bu adımı atlayabilirsiniz.

Veritabanı master'de bir veritabanı ana anahtarı oluşturun. Parolanızı aşağıdaki betiğin <strong_password> yerine ekleyin ve gizli ve güvenli bir yerde saklayın. SQL Server'da bu T-SQL betiğini çalıştırın:

-- Run on SQL Server

-- Create a master key

USE master;

GO

CREATE MASTER KEY ENCRYPTION BY PASSWORD = '<strong_password>';

Veritabanı ana anahtarına sahip olduğunuzdan emin olmak için SQL Server'da aşağıdaki T-SQL betiğini kullanın:

-- Run on SQL Server

USE master;

GO

SELECT * FROM sys.symmetric_keys WHERE name LIKE '%DatabaseMasterKey%';

SQL Server 2016 örneklerini hazırlama

SQL Server 2016 (13.x) için, bağlantı için SQL Server 2016 önkoşullarını hazırlama başlığı altında belgelenen ek adımları tamamlamanız gerekir. Bu ek adımlar, bağlantı tarafından desteklenen SQL Server 2017 (14.x) ve sonraki sürümler için gerekli değildir.

Kullanılabilirlik gruplarını etkinleştirme

Bağlantı özelliği, varsayılan olarak devre dışı bırakılan Always On kullanılabilirlik grupları özelliğini kullanır. Daha fazla bilgi için bkz . AlwaysOn kullanılabilirlik grupları özelliğini etkinleştirme.

Kullanılabilirlik grupları özelliğinin etkinleştirildiğini onaylamak için SQL Server'da aşağıdaki T-SQL betiğini çalıştırın:

-- Run on SQL Server

-- Is the availability groups feature enabled on this SQL Server

DECLARE @IsHadrEnabled sql_variant = (select SERVERPROPERTY('IsHadrEnabled'))

SELECT

@IsHadrEnabled as 'Is HADR enabled',

CASE @IsHadrEnabled

WHEN 0 THEN 'Availability groups DISABLED.'

WHEN 1 THEN 'Availability groups ENABLED.'

ELSE 'Unknown status.'

END

as 'HADR status'

Kullanılabilirlik grupları özelliği etkinleştirilmediyse etkinleştirmek için şu adımları izleyin:

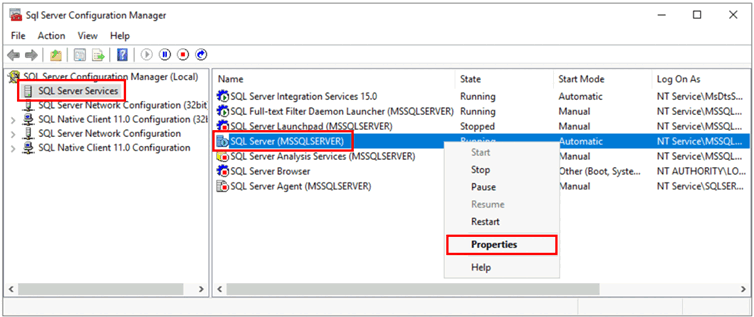

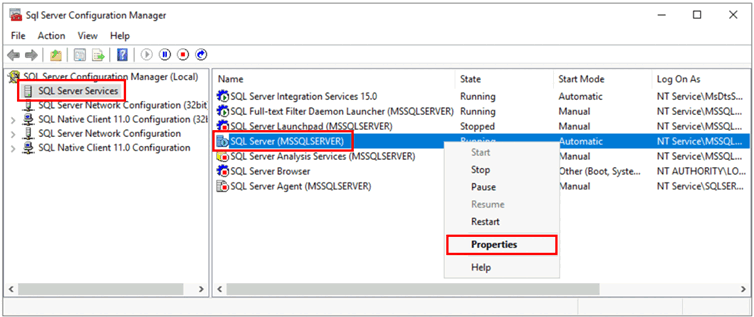

Sol bölmeden SQL Server Hizmetleri'ni seçin.

SQL Server hizmetine sağ tıklayın ve özellikler'i seçin:

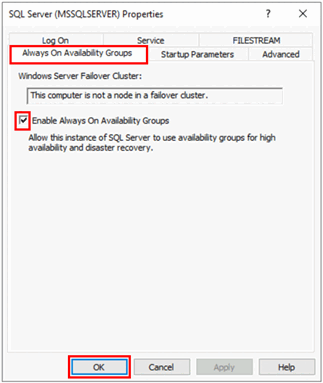

AlwaysOn Kullanılabilirlik Grupları sekmesine gidin.

Her Zaman Açık Kullanılabilirlik Gruplarını Etkinleştir onay kutusunu ve ardından Tamam'ı seçin.

- SQL Server 2016 (13.x) kullanıyorsanız ve Always On Kullanılabilirlik Gruplarını Etkinleştir seçeneği şu iletiyle

This computer is not a node in a failover clusterdevre dışı bırakıldıysa, bağlantı için SQL Server 2016 önkoşullarını hazırlama başlığı altında açıklanan adımları izleyin. Bu adımları tamamladıktan sonra bu adıma dönün ve yeniden deneyin.

- SQL Server 2016 (13.x) kullanıyorsanız ve Always On Kullanılabilirlik Gruplarını Etkinleştir seçeneği şu iletiyle

İletişim kutusunda Tamam'ı seçin.

SQL Server hizmetini yeniden başlatın.

Başlangıç izleme bayraklarını etkinleştirme

Bağlantınızın performansını iyileştirmek için başlangıçta aşağıdaki izleme bayraklarını etkinleştirin:

-

-T1800: Bu izleme bayrağı, kullanılabilirlik grubundaki birincil ve ikincil çoğaltmaların günlük dosyaları 512 bayt ve 4 KB gibi farklı kesim boyutlarına sahip disklerde olduğunda performansı iyileştirir. Hem birincil hem de ikincil çoğaltmalar 4 KB'lık bir disk kesimi boyutu kullanıyorsa, bu izleme bayrağına ihtiyacınız yoktur. Daha fazla bilgi için bkz. KB3009974. -

-T9567: Bu izleme bayrağı, otomatik dağıtım sırasında kullanılabilirlik grupları için veri akışının sıkıştırılmasına olanak tanır. Sıkıştırma, işlemci üzerindeki yükü artırır, ancak tohumlama sırasında aktarım süresini önemli ölçüde azaltabilir.

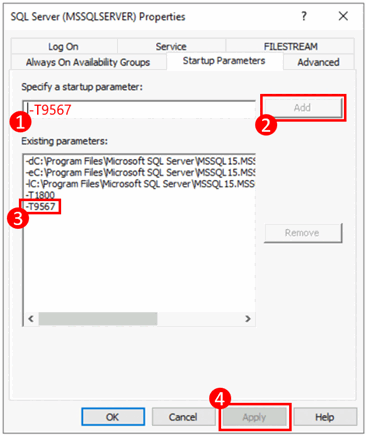

Başlangıçta bu izleme bayraklarını etkinleştirmek için aşağıdaki adımları kullanın:

SQL Server Configuration Manager’ı açın.

Sol bölmeden SQL Server Hizmetleri'ni seçin.

SQL Server hizmetine sağ tıklayın ve özellikler'i seçin.

Başlangıç Parametreleri sekmesine gidin. Başlangıç parametresi belirtin bölümüne girin

-T1800ve Ekle'yi seçerek başlangıç parametresini ekleyin. Ardından girin-T9567ve Ekle'yi seçerek diğer izleme bayrağını ekleyin. Yaptığınız değişiklikleri kaydetmek için Apply'ı (Uygula) seçin.

Özellikler penceresini kapatmak için Tamam'ı seçin.

Daha fazla bilgi için izleme bayraklarını etkinleştirmek için söz dizimine bakın.

SQL Server'ı yeniden başlatın ve yapılandırmayı doğrulayın

SQL Server sürümünü yükseltmeniz, kullanılabilirlik grubu özelliğini etkinleştirmeniz veya başlangıç izleme bayrakları eklemeniz gerekmiyorsa, bu bölümü atlayabilirsiniz.

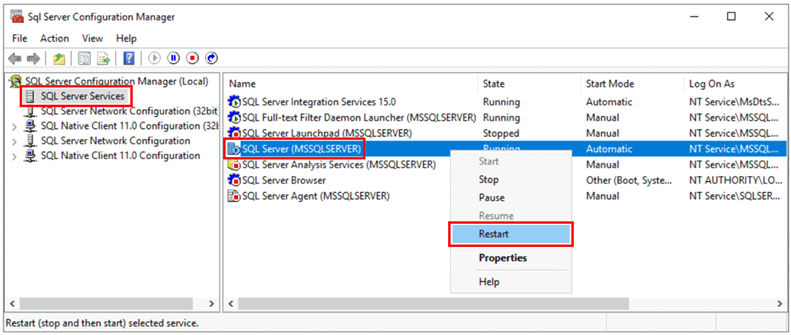

SQL Server'ın desteklenen bir sürümünde olduğunuzdan emin olduktan, Always On kullanılabilirlik grupları özelliğini etkinleştirdikten ve başlangıç izleme bayraklarınızı ekledikten sonra, tüm bu değişiklikleri uygulamak için SQL Server örneğinizi yeniden başlatın:

SQL Server Yapılandırma Yöneticisi açın.

Sol bölmeden SQL Server Hizmetleri'ni seçin.

SQL Server hizmetine sağ tıklayın ve yeniden başlat'ı seçin.

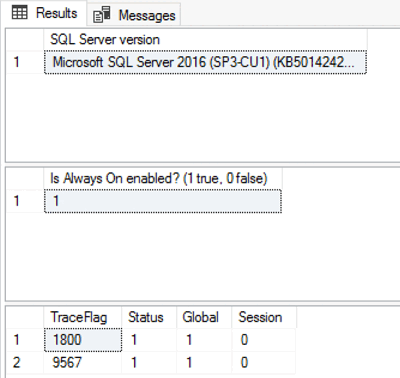

Yeniden başlatma işleminden sonra SQL Server örneğinizin yapılandırmasını doğrulamak için SQL Server'da aşağıdaki T-SQL betiğini çalıştırın:

-- Run on SQL Server

-- Shows the version and CU of SQL Server

USE master;

GO

SELECT @@VERSION as 'SQL Server version';

GO

-- Shows if the Always On availability groups feature is enabled

SELECT SERVERPROPERTY ('IsHadrEnabled') as 'Is Always On enabled? (1 true, 0 false)';

GO

-- Lists all trace flags enabled on SQL Server

DBCC TRACESTATUS;

SQL Server sürümünüz, uygun hizmet güncelleştirmelerinin uygulandığı desteklenen sürümlerden biri olmalıdır. Always On kullanılabilirlik grupları özelliği etkinleştirilmelidir ve -T1800 ile -T9567 izleme bayrakları etkinleştirilmelidir. Aşağıdaki ekran görüntüsü, düzgün yapılandırılmış bir SQL Server örneği için beklenen sonucun bir örneğidir:

Veritabanını tam kurtarma modeline ayarlama

Bağlantı aracılığıyla geçirilen veritabanları tam kurtarma modelinde olmalı ve en az bir yedeklemeye sahip olmalıdır.

Geçirmek istediğiniz tüm veritabanları için SQL Server'da aşağıdaki kodu çalıştırın.

<DatabaseName> değerini gerçek veritabanı adınızla değiştirin.

-- Run on SQL Server

-- Set full recovery model for all databases you want to migrate.

ALTER DATABASE [<DatabaseName>] SET RECOVERY FULL

GO

-- Execute backup for all databases you want to migrate.

BACKUP DATABASE [<DatabaseName>] TO DISK = N'<DiskPath>'

GO

Azure tarafından güvenilen kök sertifika yetkilisi anahtarlarını SQL Server'a aktarma

Azure tarafından verilen SQL Managed Instance public key sertifikalarına güvenmek için Azure tarafından güvenilen kök sertifika yetkilisi (CA) anahtarlarını SQL Server'a aktarmanız gerekir.

Kök CA anahtarlarını Azure Sertifika Yetkilisi ayrıntılarından indirebilirsiniz. En azından DigiCert Genel Kök G2 ve Microsoft RSA Kök Sertifika Yetkilisi 2017 sertifikalarını indirin ve bunları SQL Server örneğine aktarın.

Uyarı

SQL Yönetilen Örnek ortak anahtar sertifikasının sertifika zincirindeki kök sertifika, Azure güvenilir kök Sertifika Yetkilisi (CA) tarafından verilir. Azure güvenilen CA listesini güncelleştirdikçe belirli kök CA zaman içinde değişebilir. Basitleştirilmiş bir kurulum için Azure Kök Sertifika Yetkilileri'nde listelenen tüm kök CA sertifikalarını yükleyin. Daha önce içeri aktarılan SQL Yönetilen Örneği ortak anahtarını vereni belirleyerek yalnızca gerekli CA anahtarını yükleyebilirsiniz.

Aşağıdaki Transact-SQL betiğini kullanarak yerel sertifikaları SQL Server örneğine (örneğin, örnek C:\certs\<name of certificate>.crt yola) kaydedin ve bu yoldan sertifikaları içeri aktarın.

<name of certificate>, bu iki sertifika için gerekli adlar olan DigiCert Global Root G2 ve Microsoft RSA Root Certificate Authority 2017'nin gerçek sertifika isimleriyle değiştirin.

-- Run on SQL Server-- Import <name of certificate> root-authority certificate (trusted by Azure), if not already present

CREATE CERTIFICATE [DigiCertPKI] FROM FILE = 'C:\certs\DigiCertGlobalRootG2.crt'

DECLARE @CERTID int

SELECT @CERTID = CERT_ID('DigiCertPKI')

EXEC sp_certificate_add_issuer @CERTID, N'*.database.windows.net';

GO

CREATE CERTIFICATE [MicrosoftPKI] FROM FILE = 'C:\certs\Microsoft RSA Root Certificate Authority 2017.crt'

DECLARE @CERTID int

SELECT @CERTID = CERT_ID('MicrosoftPKI')

EXEC sp_certificate_add_issuer @CERTID, N'*.database.windows.net';

GO

İpucu

sp_certificate_add_issuer SQL Server ortamınızda saklı yordam eksikse, SQL Server örneğinizde büyük olasılıkla uygun hizmet güncelleştirmesi yüklü değildir.

Son olarak, aşağıdaki dinamik yönetim görünümünü (DMV) kullanarak oluşturulan tüm sertifikaları doğrulayın:

-- Run on SQL Server

USE master

SELECT * FROM sys.certificates

Ağ bağlantısını yapılandırma

Bağlantının çalışması için SQL Server ile SQL Yönetilen Örneği arasında ağ bağlantınız olmalıdır. Seçtiğiniz ağ seçeneği, SQL Server örneğinizin bir Azure ağında olup olmamasına bağlıdır.

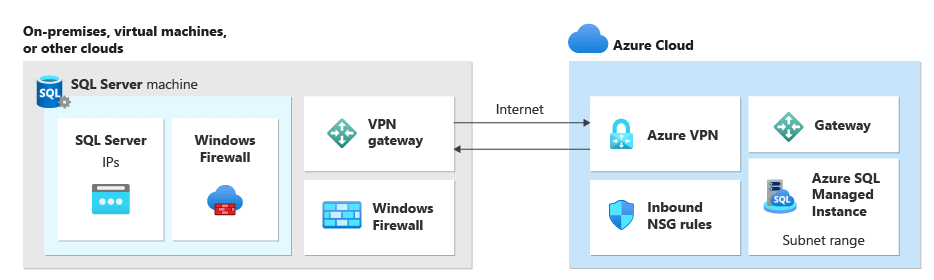

Azure dışındaki SQL Server

SQL Server örneğinizi Azure dışında barındıracaksanız, şu seçeneklerden birini kullanarak SQL Server ile SQL Yönetilen Örneği arasında bir VPN bağlantısı kurabilirsiniz:

- Siteden siteye VPN bağlantısı

- Azure ExpressRoute bağlantısı

İpucu

Verileri çoğaltırken en iyi ağ performansı için ExpressRoute'u kullanın. Kullanım örneğiniz için yeterli bant genişliğine sahip bir ağ geçidi sağlayın.

Azure Sanal Makineler'de SQL Server

İki örnek arasında ağ bağlantısı otomatik olarak mevcut olduğundan, SQL Yönetilen Örneği'ni barındıran aynı Azure sanal ağında Azure Sanal Makineleri'nde SQL Server dağıtmak en basit yöntemdir. Daha fazla bilgi için bkz. Hızlı Başlangıç: Azure VM'yi Azure SQL Yönetilen Örneği bağlanacak şekilde yapılandırma.

Azure Sanal Makineler örneğindeki SQL Server'ınız SQL yönetilen örneğinizden farklı bir sanal ağdaysa, iki sanal ağı bağlamanız gerekir. Bu senaryonun çalışması için sanal ağların aynı abonelikte olması gerekmez.

Sanal ağları bağlamak için iki seçeneğiniz vardır:

- Azure sanal ağ eşlemesi

- VNet'ten VNet'e VPN ağ geçidi (Azure portalı, PowerShell, Azure CLI)

Eşleme, Microsoft omurga ağını kullandığından tercih edilir. Bu nedenle, bağlantı açısından bakıldığında, eşlenmiş bir sanal ağdaki ve aynı sanal ağdaki sanal makineler arasındaki gecikme süresinde belirgin bir fark yoktur. Sanal ağ eşlemesi aynı bölgedeki ağlar arasında desteklenir. Genel sanal ağ eşlemesi, 22 Eylül 2020'de oluşturulan alt ağlarda barındırılan örnekler için desteklenir. Daha fazla bilgi için bkz . Sık sorulan sorular (SSS).

Ortamlar arasındaki ağ bağlantı noktaları

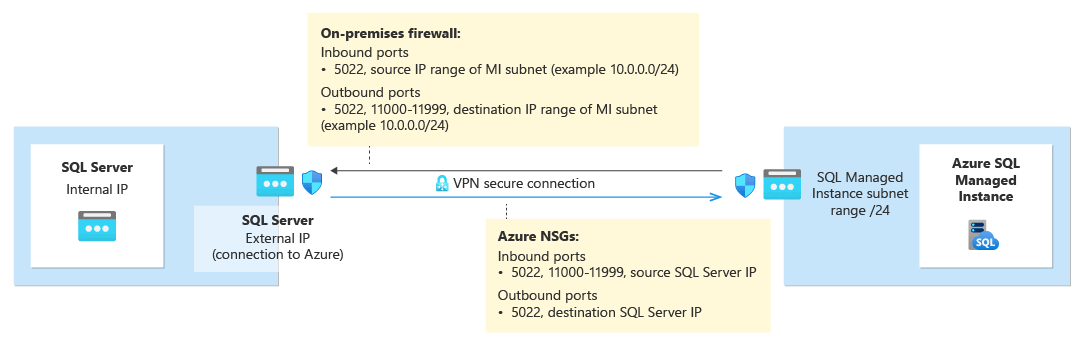

Bağlantı mekanizmasından bağımsız olarak, ortamlar arasında ağ trafiğinin akması için aşağıdaki gereksinimleri karşılamanız gerekir:

SQL Yönetilen Örneği'ni barındıran alt ağ üzerindeki Ağ Güvenlik Grubu (NSG) kuralları aşağıdakilere izin vermelidir:

- Kaynak SQL Server IP adresinden trafik almak amacıyla, gelen trafiğe açık bağlantı noktası 5022 ve bağlantı noktası aralığı 11000-11999

- Trafiği hedef SQL Server IP adresine göndermek için giden bağlantı noktası 5022

SQL Yönetilen Örnek'te 5022 bağlantı noktası değiştirilemez.

Ağdaki SQL Server'ı barındıran tüm güvenlik duvarlarına ve konak işletim sisteminin şu izinlere izin vermesi gerekir:

- Gelen bağlantı noktası 5022, /24 MI alt ağdaki kaynak IP aralığından trafik almak için açıldı (örneğin, 10.0.0.0/24)

- Giden bağlantı noktaları 5022 ve 11000-11999 bağlantı noktası aralığı, MI alt ağdaki hedef IP aralığına trafik göndermek için açıldı (örnek 10.0.0.0/24)

5022 bağlantı noktası SQL Server tarafında özelleştirilebilir, ancak 11000-11999 bağlantı noktası aralığı olduğu gibi açılmalıdır.

Aşağıdaki tabloda her ortam için bağlantı noktası eylemleri açıklanmaktadır:

| Çevre | Yapılması gerekenler |

|---|---|

| SQL Server (Azure dışında) | Ağ güvenlik duvarı için 5022 numaralı bağlantı noktasında hem gelen hem de giden trafiği SQL Yönetilen Örneği alt ağ IP aralığının tamamına açın. Gerekirse, SQL Server ana bilgisayar işletim sistemi Windows güvenlik duvarında da aynısını yapın. |

| SQL Server (Azure'da) | Ağ güvenlik duvarı için 5022 numaralı bağlantı noktasında hem gelen hem de giden trafiği SQL Yönetilen Örneği alt ağ IP aralığının tamamına açın. Gerekirse, SQL Server ana bilgisayar işletim sistemi Windows güvenlik duvarında da aynısını yapın. Bağlantı noktası 5022'de iletişime izin vermek için, sanal makineyi (VM) barındıran sanal ağda bir ağ güvenlik grubu (NSG) kuralı oluşturun. |

| SQL Yönetilen Birim | 5022 numaralı bağlantı noktası ve 11000-11999 numaralı bağlantı noktası aralığında SQL Server'ı barındıran ağ ve IP adresinden gelen ve giden trafiğe izin vermek için Azure portalında bir NSG kuralı oluşturun. |

Windows Güvenlik Duvarı'nda bağlantı noktalarını açmak için SQL Server örneğinin Windows ana bilgisayar işletim sisteminde aşağıdaki PowerShell betiğini kullanın:

New-NetFirewallRule -DisplayName "Allow TCP port 5022 inbound" -Direction inbound -Profile Any -Action Allow -LocalPort 5022 -Protocol TCP

New-NetFirewallRule -DisplayName "Allow TCP port 5022 outbound" -Direction outbound -Profile Any -Action Allow -LocalPort 5022 -Protocol TCP

Aşağıdaki diyagramda, sql Server örneğini barındıran işletim sistemi güvenlik duvarı ve tüm kurumsal güvenlik duvarları ve ağ geçitleri dahil olmak üzere ortamdaki tüm güvenlik duvarlarının açık bağlantı noktalarına sahip olması gerektiğini gösteren bir şirket içi ağ ortamı örneği gösterilmektedir:

Önemli

- Konak sunucusu ve ağdaki tüm kurumsal güvenlik duvarları veya ağ geçitleri dahil olmak üzere ağ ortamındaki her güvenlik duvarında bağlantı noktalarını açmanız gerekir. Şirket ortamlarında, şirket ağ katmanında ek bağlantı noktalarının açılmasına yardımcı olması için ağ yöneticinize bu bölümdeki bilgileri göstermeniz gerekebilir.

- SQL Server tarafında uç noktayı özelleştirmeyi seçebilirsiniz ancak SQL Yönetilen Örneği için bağlantı noktası numaralarını değiştiremez veya özelleştiremezsiniz.

- Yönetilen örnekleri barındıran alt ağların IP adresi aralıkları ve SQL Server çakışmamalıdır.

İzin verilenler listesine URL ekleme

Ağ güvenlik ayarlarınıza bağlı olarak, SQL Yönetilen Örneği FQDN'sinin ve Azure tarafından kullanılan Kaynak Yönetimi uç noktalarının bazıları için izin verilenler listenize URL'ler eklemeniz gerekebilir.

İzin verilenler listenize aşağıdaki kaynakları ekleyin:

- SQL Yönetilen Örneği tam etki alanı adı (FQDN). Örneğin:

managedinstance.a1b2c3d4e5f6.database.windows.net. - Microsoft Entra Authority

- Microsoft Entra Endpoint Kaynak Kimliği

- Resource Manager Uç Noktası

- Hizmet Uç Noktası

SQL Server Management Studio'daki ( SSMS ) Araçlar arabirimine erişmek ve izin verilenler listenize eklemeniz gereken buluttaki kaynakların belirli URL'lerini belirlemek için Kamu bulutları için SSMS'yi yapılandırma bölümündeki adımları izleyin.

TDE korumalı veritabanının sertifikalarını geçirme (isteğe bağlı)

Saydam Veri Şifrelemesi (TDE) ile korunan bir SQL Server veritabanını SQL yönetilen örneğine bağlıyorsanız, bağlantıyı kullanmadan önce ilgili şifreleme sertifikasını şirket içi veya Azure VM SQL Server örneğinden SQL yönetilen örneğine geçirmeniz gerekir. Ayrıntılı adımlar için bkz. TDE korumalı veritabanının sertifikasını Azure SQL Yönetilen Örneği'ne geçirme.

Hizmet tarafından yönetilen TDE anahtarlarıyla şifrelenmiş SQL Yönetilen Örneği veritabanları SQL Server'a bağlanamaz. Şifrelenmiş veritabanını SQL Server'a bağlamanız için, veritabanını müşteri tarafından yönetilen bir anahtarla şifrelediğiniz ve hedef sunucunun veritabanını şifrelemek için kullanılan anahtara erişimi olması gerekir. Daha fazla bilgi için bkz . Azure Key Vault ile SQL Server TDE'yi ayarlama.

Uyarı

Azure Key Vault, SQL Server 2022 için Toplu Güncelleştirme 14 ile başlayarak Linux üzerinde SQL Server tarafından desteklenir.

Ağ bağlantısını test etme

Geçişe başlamadan önce SQL Server örneğin ve SQL Yönetilen Örneği arasındaki ağ bağlantısını test edin. Geçiş işleminin bir parçası olarak bağlantıyı doğrudan Azure portalından test edebilirsiniz. Ancak, Transact-SQL ve SQL Server Aracısı'nı kullanarak bağlantıyı el ile de test edebilirsiniz. Daha fazla bilgi için bkz . Ağ bağlantısını test etme.

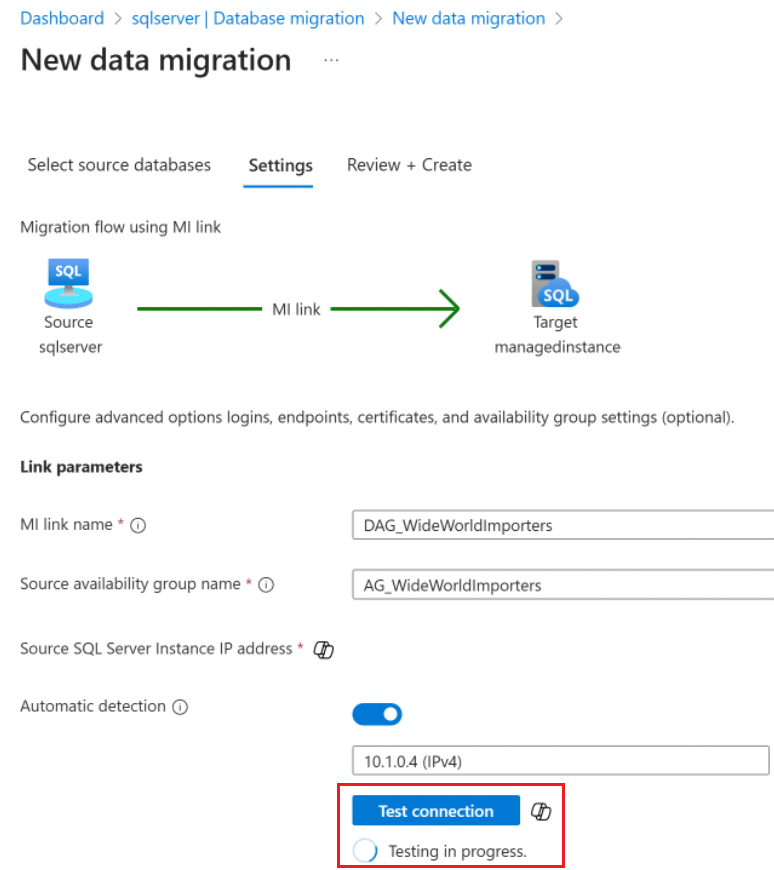

Azure portalı üzerinden bağlantıyı test etmek için şu adımları izleyin:

SQL Server örnek kaynağınız için Veritabanı geçiş bölmesinde Verileri geçir'i seçin.

MI bağlantı seçeneğini belirleyin.

Geçirmek istediğiniz hedef veritabanlarını seçin ve sonraki sekmeye gitmek için İleri: Ayarlar'ı kullanın.

Ayarlar sekmesinde, bağlantının adını ve kaynak kullanılabilirlik grubunu belirtin. Ardından SQL Server ile SQL Yönetilen Örneği arasındaki ağ bağlantısını doğrulamak için Bağlantıyı test et komutunu kullanın:

Aşağıdaki noktaları göz önünde bulundurun:

- Hatalı negatifleri önlemek için, ağ yolu boyunca bulunan tüm güvenlik duvarlarının İnternet Denetim İletisi Protokolü (ICMP) trafiğine izin vermesi gerekir.

- Hatalı pozitif sonuçları önlemek için, ağ yolu üzerindeki tüm güvenlik duvarlarının özel SQL Server UCS protokolünde trafiğe izin vermesi gerekir. Protokolün engellenmesi bağlantı testinin başarılı olmasına neden olabilir, ancak bağlantı oluşturulamıyor.

- Sql Server ile SQL Yönetilen Örneği arasındaki trafiğe izin vermek için paket düzeyinde korumalara sahip gelişmiş güvenlik duvarı kurulumlarının düzgün yapılandırılması gerekir.

Sınırlamalar

Aşağıdaki sınırlamaları göz önünde bulundurun:

- Yönetilen Örnek bağlantısının sınırlamaları, Azure portalı üzerinden yapılan geçişler için geçerlidir.

- Geçişin iptali için kaynak SQL Server örneğinde sysadmin izinleri gerekir. SQL Server örneğiniz en az ayrıcalık kullanmıyorsa, hesaba sysadmin izinlerini el ile atayın

NT AUTHORITY\SYSTEM. - Geçiş amacıyla Azure portalı üzerinden bağlantı yapılandırmak, SQL Server Management Studio (SSMS) veya Transact-SQL (T-SQL) aracılığıyla el ile oluşturulan bağlantılarla uyumlu değildir. Daha fazla bilgi edinmek için bilinen sorunu gözden geçirin.

- Azure portalı üzerinden geçişi izleme yalnızca izleme lisans gereksinimlerini karşılayan SQL Server örnekleri tarafından kullanılabilir.

Yaygın sorunları giderme

Azure SQL Yönetilen Örneği'ne geçiş sırasında sık karşılaşılan sorunları gidermek için bkz. Geçiş sorunlarını giderme.

İlgili içerik

- Yönetilen Örnek Bağlantı En İyi Uygulamaları

- Azure Arc'ta SQL Server geçişi

- LRS geçişi için ortam hazırlama

- Azure Arc tarafından etkinleştirilen SQL Server'a genel bakış

- Geçiş deneyimine ilişkin geri bildirim doğrudan ürün grubuna iletilsin

- Azure SQL Yönetilen Örneği'ne geçiş - Azure Arc'ta SQL Server geçişi