Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Giden ağ erişimini denetleme, genel ağ güvenlik planının önemli bir parçasıdır. Örneğin, web sitelerine erişimi sınırlamak isteyebilirsiniz. Alternatif olarak, erişilebilen giden IP adreslerini ve bağlantı noktalarını sınırlamak da isteyebilirsiniz.

Azure Güvenlik Duvarı, Azure alt ağından giden ağ erişimini denetlemenin bir yoludur. Azure Güvenlik Duvarı ile şunları yapılandırabilirsiniz:

- Bir alt ağdan erişilebilen tam etki alanı adlarını (FQDN) tanımlayan uygulama kuralları.

- Kaynak adres, protokol, hedef bağlantı noktası ve hedef adresini tanımlayan ağ kuralları.

Ağ trafiğinizi güvenlik duvarından alt ağın varsayılan ağ geçidi olarak yönlendirdiğinizde ağ trafiği yapılandırılan güvenlik duvarı kurallarına tabi tutulur.

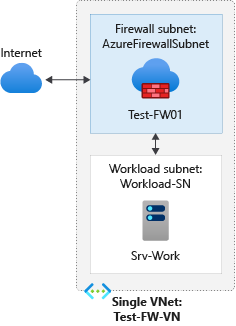

Bu makalede, kolay dağıtım için iki alt ağa sahip basitleştirilmiş bir tek sanal ağ oluşturursunuz.

Üretim dağıtımları için güvenlik duvarının kendi sanal ağında olduğu bir merkez-uç modeli önerilir. İş yükü sunucuları Batı ABD'de bir veya daha fazla alt ağa sahip eşlenmiş sanal ağlarda yer alır.

- AzureFirewallSubnet - güvenlik duvarı bu alt ağdadır.

- Workload-SN: İş yükü sunucusu bu alt ağda yer alır. Bu alt ağın ağ trafiği güvenlik duvarından geçer.

Bu makalede şunları öğreneceksiniz:

- Test amaçlı ağ ortamı oluşturma

- Güvenlik duvarı kur

- Varsayılan rota oluşturma

- Uygulama kuralını www.google.com erişime izin verecek şekilde yapılandırma

- Dış DNS sunucularına erişime izin vermek için ağ kuralı yapılandırma

- Güvenli VM erişimi için Azure Bastion'ı dağıtma

- Güvenlik duvarını test etme

Not

Bu makalede, güvenlik duvarını yönetmek için klasik Güvenlik Duvarı kuralları kullanılır. Tercih edilen yöntem Güvenlik Duvarı İlkesi'ni kullanmaktır. Güvenlik Duvarı İlkesi'ni kullanarak bu yordamı tamamlamak için bkz. Öğretici: Azure portalını kullanarak Azure Güvenlik Duvarı ve ilkeyi dağıtma ve yapılandırma

İsterseniz Azure PowerShell kullanarak bu yordamı tamamlayabilirsiniz.

Önkoşullar

Azure aboneliğiniz yoksa başlamadan önce ücretsiz bir hesap oluşturun.

Ağı ayarlama

İlk olarak güvenlik duvarını dağıtmak için gerekli olan kaynakları içerecek bir kaynak grubu oluşturun. Ardından bir sanal ağ, alt ağlar ve bir test sunucusu oluşturun.

Kaynak grubu oluşturma

Kaynak grubu bu yordamda kullanılan tüm kaynakları içerir.

- Azure Portal’ında oturum açın.

- Azure portalı menüsünde Kaynak grupları'nı seçin veya herhangi bir sayfadan Kaynak grupları'nı arayın ve seçin. Daha sonra, Oluştur'u seçin.

- Abonelik için, aboneliğinizi seçin.

- Kaynak grubu adı alanına Test-FW-RG yazın.

- Bölge için Batı ABD'yi seçin. Oluşturduğunuz diğer tüm kaynaklar Batı ABD'de olmalıdır.

- Gözden geçir ve oluştur’u seçin.

- Oluştur'u belirleyin.

Sanal ağ oluşturma

Bu sanal ağın iki alt ağı vardır.

Not

AzureFirewallSubnet alt ağı boyutu /26'dır. Alt ağ boyutu hakkında daha fazla bilgi için bkz. Azure Güvenlik Duvarı SSS.

Azure portalı menüsünde veya Giriş sayfasında Sanal ağlar'ı arayın ve seçin.

Oluştur'u belirleyin.

Temel Bilgiler sekmesinde aşağıdaki ayarları yapılandırın:

Ayar Değer Subscription Aboneliğinizi seçin Kaynak grubu Test-FW-RG Sanal ağın adı Test-FW-VN Bölge Batı ABD İleri'yi seçin.

Güvenlik sekmesinde aşağıdaki ayarları yapılandırın:

Ayar Değer Azure Güvenlik Duvarı'nı etkinleştirme Seçilmiş Azure Güvenlik Duvarı adı Test-FW01 Katman Standart Policy Yok (Klasik güvenlik duvarı kurallarını kullan) Azure Güvenlik Duvarı genel IP adresi Genel IP adresi oluştur'u seçin, ad için fw-pip yazın ve Tamam'ı seçin İleri'yi seçin.

IP adresleri sekmesinde aşağıdaki ayarları yapılandırın:

Ayar Değer Adres alanı Varsayılan 10.0.0.0/16'yi kabul edin Alt ağ Varsayılan'ı seçin, Name değerini Workload-SN olarak değiştirin ve Başlangıç adresi'yi10.0.2.0/24 olarak ayarlayın. Kaydet'i seçin. Gözden geçir ve oluştur’u seçin.

Oluştur'u belirleyin.

Not

Azure Güvenlik Duvarı, kullanılabilir bağlantı noktalarına göre gerektiğinde genel IP'leri kullanır. Dışa doğru bağlantı için bir genel IP rastgele seçildikten sonra, geçerli genel IP'den artık bağlantı kurulamadığında bir sonraki kullanılabilir genel IP'yi kullanır. Yüksek trafik hacmi ve aktarım hızına sahip senaryolarda, giden bağlantı sağlamak için NAT Ağ Geçidi kullanılması önerilir. SNAT bağlantı noktaları, NAT Gateway ile ilişkili tüm genel IP'ler arasında dinamik olarak ayrılır. Daha fazla bilgi edinmek için bkz. Azure NAT Gateway ile SNAT bağlantı noktalarını ölçeklendirme.

Sanal makine oluşturun

Şimdi iş yükü sanal makinesini oluşturun ve Workload-SN alt ağına yerleştirin.

Azure portalı menüsünde veya Giriş sayfasında Kaynak oluştur’u seçin.

Ubuntu Server 22.04 LTS'yi seçin.

Sanal makine için şu değerleri girin:

Ayar Değer Kaynak grubu Test-FW-RG sanal makine adı Srv-Work Bölge West US Görsel Ubuntu Server 22.04 LTS - x64 2. Kuşak Boyut Standard_B2s Doğrulama türü SSH ortak anahtarı Kullanıcı adı azureuser SSH ortak anahtar kaynağı Yeni anahtar çifti oluştur Anahtar çifti adı Srv-Work_key Ağ sekmesine giderek aşağıdaki ayarları yapılandırın:

Ayar Değer Sanal ağ Test-FW-VN Alt ağ (subnet) İş Yükü-SN Halka Açık IP Hiçbiri Diğer varsayılanları kabul edin ve İleri: Yönetim'i seçin.

Varsayılanları kabul edin ve İleri: İzleme'yi seçin.

Önyükleme tanılaması için Devre dışı bırak'ı seçin. Diğer varsayılanları kabul edin ve Gözden geçir + oluştur'u seçin.

Özet sayfasındaki ayarları gözden geçirin ve Oluştur'u seçin.

Yeni anahtar çifti oluştur iletişim kutusunda Özel anahtarı indir ve kaynak oluştur'u seçin. Anahtar dosyasını Srv-Work_key.pem olarak kaydedin.

Dağıtım tamamlandıktan sonra Kaynağa git'i seçin ve daha sonra kullanmanız gereken Srv-Work özel IP adresini not edin.

Not

Azure, kamuya açık bir IP adresi atanmamış veya yerel bir temel Azure yük dengeleyicinin arka uç havuzunda yer alan VM'ler için varsayılan bir giden erişim IP'si sağlar. Varsayılan giden erişim IP mekanizması, yapılandırılamayan bir giden IP adresi sağlar.

Aşağıdaki olaylardan biri gerçekleştiğinde varsayılan giden erişim IP'si devre dışı bırakılır:

- VM'ye bir genel IP adresi atanır.

- VM, giden kuralları olan veya olmayan standart bir yük dengeleyicinin arka uç havuzuna yerleştirilir.

- Azure NAT Gateway kaynağı VM'nin alt ağına atanır.

Sanal makine ölçek kümelerini esnek düzenleme modunda kullanarak oluşturduğunuz VM'lerin varsayılan giden erişimi yoktur.

Azure'daki giden bağlantılar hakkında daha fazla bilgi için bkz . Azure'da varsayılan giden erişim ve giden bağlantılar için Kaynak Ağ Adresi Çevirisi'ni (SNAT) kullanma.

Güvenlik duvarını inceleme

- Kaynak grubuna gidin ve güvenlik duvarını seçin.

- Güvenlik duvarı özel ve genel IP adreslerini not edin. Bu adresleri daha sonra kullanacaksınız.

Varsayılan rota oluşturma

Güvenlik duvarı üzerinden giden ve gelen bağlantı için bir yol oluşturduğunuzda, sonraki atlama olarak sanal gereç özel IP'sine sahip varsayılan 0.0.0.0/0 yolu yeterlidir. Bu, giden ve gelen bağlantıları güvenlik duvarı üzerinden yönlendirir. Örneğin, güvenlik duvarı bir TCP el sıkışmasını gerçekleştiriyorsa ve gelen bir isteği yanıtlarsa, yanıt trafiği gönderen IP adresine yönlendirilir. Bu tasarım gereğidir.

Sonuç olarak, AzureFirewallSubnet IP aralığını dahil etmek için başka bir kullanıcı tanımlı yol oluşturmanız gerekmez. Bu, bağlantıların kopmasına neden olabilir. Özgün varsayılan yol yeterlidir.

Workload-SN alt ağında varsayılan giden rotayı güvenlik duvarından geçecek şekilde yapılandırın.

Azure portalında Rota tabloları'nı arayın ve seçin.

Oluştur'u belirleyin.

Temel Bilgiler sekmesinde aşağıdaki ayarları yapılandırın:

Ayar Değer Subscription Aboneliğinizi seçin Kaynak grubu Test-FW-RG Bölge Batı ABD İsim Güvenlik duvarı yolu Ağ geçidi yollarını yay Tercihinizi seçin Gözden geçir ve oluştur’u seçin.

Oluştur'u belirleyin.

Dağıtım tamamlandıktan sonra Kaynağa git'i seçin.

Güvenlik duvarı yolu sayfasında Ayarlar> ve ardından İlişkilendir'i seçin.

Sanal ağ için Test-FW-VN'yi seçin.

Alt ağ için İş Yükü-SN'yi seçin. Bu yol için yalnızca İş Yükü-SN alt ağı seçtiğinizden emin olun; aksi takdirde güvenlik duvarınız düzgün çalışmaz.

Tamam'ı seçin.

Yollar'ı ve ardından Ekle'yi seçin.

Yolu aşağıdaki ayarlarla yapılandırın:

Ayar Değer Yol adı fw-dg Hedef türü IP Adresleri Hedef IP adresleri/CIDR aralıkları 0.0.0.0/0 Sonraki atlama türü Sanal cihaz. Azure Güvenlik Duvarı, normalde yönetilen bir hizmettir ancak bu durumda sanal gereç kullanılabilir. Sonraki geçiş adresi Daha önce not ettiğiniz güvenlik duvarının özel IP adresi Ekle'yi seçin.

Uygulama kuralı yapılandırma

Bu, www.google.com dışa giden erişime izin veren uygulama kuralıdır.

Test-FW-RG kaynak grubunu açın ve Test-FW01 güvenlik duvarını seçin.

Test-FW01 sayfasındaki Ayarlar'ın altında Kurallar (klasik) öğesini seçin.

Uygulama kuralı koleksiyonu sekmesini seçin.

Uygulama kuralı koleksiyonu ekle'yi seçin.

Kural koleksiyonunu aşağıdaki ayarlarla yapılandırın:

Ayar Değer İsim App-Coll01 Priority 200 Eylem İzin ver Kurallar, Hedef FQDN'ler altında aşağıdaki ayarları yapılandırın:

Ayar Değer İsim Google'a İzin Ver Kaynak türü IP adresi Kaynak 10.0.2.0/24 Protokol:Port http, https Hedef FQDN'ler www.google.comEkle'yi seçin.

Azure Güvenlik Duvarı'nda varsayılan olarak izin verilen altyapı FQDN'leri için yerleşik bir kural koleksiyonu bulunur. Bu FQDN'ler platforma özgüdür ve başka amaçlarla kullanılamaz. Daha fazla bilgi için bkz. Altyapı FQDN'leri.

Ağ kuralını yapılandırma

Bu, bağlantı noktası 53’deki (DNS) iki IP adresine giden erişime izin veren ağ kuralıdır.

Ağ kuralı koleksiyonu sekmesini seçin.

Ağ kuralı koleksiyonu ekle'yi seçin.

Kural koleksiyonunu aşağıdaki ayarlarla yapılandırın:

Ayar Değer İsim Net-Coll01 Priority 200 Eylem İzin ver Kurallar,IP adresleri altında aşağıdaki ayarları yapılandırın:

Ayar Değer İsim DNS'ye İzin Ver Protokol UDP Kaynak türü IP adresi Kaynak 10.0.2.0/24 Hedef türü IP adresi Hedef adres 209.244.0.3,209.244.0.4 (Level3 tarafından işletilen genel DNS sunucuları) Hedef Bağlantı Noktaları 53 Ekle'yi seçin.

Azure Bastion’ı dağıtma

Şimdi sanal makineye güvenli erişim sağlamak için Azure Bastion'ı dağıtın.

Azure portalı menüsünde Kaynak oluştur'u seçin.

Arama kutusuna Bastion yazın ve sonuçlardan seçin.

Oluştur'u belirleyin.

Temel Bilgiler sekmesinde aşağıdaki ayarları yapılandırın:

Ayar Değer Subscription Aboneliğinizi seçin Kaynak grubu Test-FW-RG İsim Test Bastion Bölge Batı ABD Katman Geliştirici Sanal ağ Test-FW-VN Alt ağ (subnet) Alt ağı düzenle'yi seçin Alt ağı düzenle sayfasında aşağıdaki ayarları yapılandırın:

Ayar Değer Başlangıç adresi 10.0.4.0/26 Boyut /26 Kaydet'i seçin ve alt ağlar sayfasını kapatın.

Gözden geçir ve oluştur’u seçin.

Doğrulama başarılı olduktan sonra Oluştur'u seçin.

Not

Bastion dağıtımının tamamlanması yaklaşık 10 dakika sürer. Geliştirici katmanı, test ve değerlendirme amacıyla tasarlanmıştır. Üretim dağıtımları için Azure Bastion SKU karşılaştırmasında Azure Bastion SKU seçeneklerini gözden geçirin.

Srv-Work ağ arabiriminin birincil ve ikincil DNS adresini değiştirme

Test amacıyla sunucunun birincil ve ikincil DNS adreslerini yapılandırın. Bu genel bir Azure Güvenlik Duvarı gereksinimi değildir.

Azure portalı menüsünde Kaynak grupları'nı seçin veya herhangi bir sayfadan Kaynak grupları'nı arayın ve seçin. Test-FW-RG kaynak grubunu seçin.

Srv-Work sanal makinesi için ağ arabirimini seçin.

Ayarlar'ın altında DNS sunucuları'nı seçin.

DNS sunucuları'nın altında Özel'i seçin.

Aşağıdaki DNS sunucularını yapılandırın:

DNS server Değer Primary 209.244.0.3 Secondary 209.244.0.4 Kaydet'i seçin.

Srv-Work sanal makinesini yeniden başlatın.

Güvenlik duvarını test etme

Şimdi güvenlik duvarını test edin ve beklendiği gibi çalıştığını onaylayın.

Azure portalında Srv-Work sanal makinesine gidin.

Bağlan'ı ve ardından Bastion ile bağlan'ı seçin.

Yerel Dosyadan SSH Özel Anahtarı Kullan'ı seçin.

Kullanıcı adı için azureuser yazın.

Klasör simgesini seçin ve daha önce indirdiğiniz Srv-Work_key.pem dosyasına göz atın.

Bağlan seçeneğini seçin.

Bash isteminde, DNS çözümlemesini test etmek için aşağıdaki komutları çalıştırın:

nslookup www.google.com nslookup www.microsoft.comHer iki komut da, DNS sorgularınızın güvenlik duvarından geçtiğini gösteren yanıtlar döndürmelidir.

Uygulama kuralını test etmek için aşağıdaki komutları çalıştırın:

curl https://www.google.com curl https://www.microsoft.comİstek

www.google.combaşarılı olmalıdır ve HTML yanıtını görmeniz gerekir.güvenlik duvarının

www.microsoft.comisteği engellediğini gösteren istek başarısız olmalıdır.

Şimdi güvenlik duvarı kurallarının çalıştığını doğruladınız:

- Bastion ve SSH kullanarak sanal makineye bağlanabilirsiniz.

- Yalnızca izin verilen bir FQDN'ye erişebilir, ancak diğer FQDN'lere erişemezsiniz.

- Yapılandırılmış dış DNS sunucusunu kullanarak DNS adlarını çözümleyebilirsiniz.

Kaynakları temizleme

Teste devam etmek için güvenlik duvarı kaynaklarınızı koruyabilir veya artık gerekli değilse Test-FW-RG kaynak grubunu silip güvenlik duvarıyla ilgili tüm kaynakları silebilirsiniz.