Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

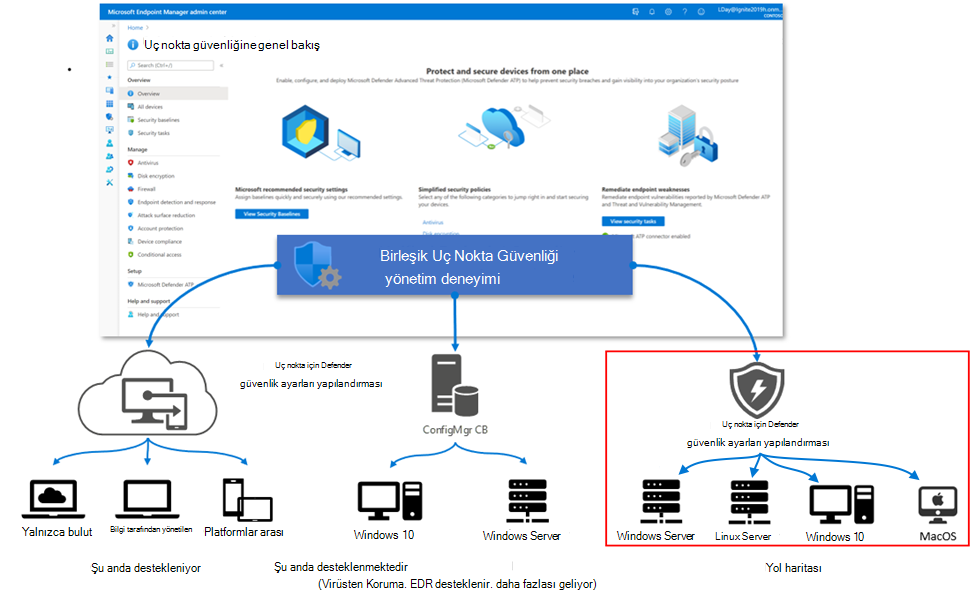

Microsoft Intune'u Uç Nokta için Microsoft Defender ile tümleştirdiğinizde, Intune'a kayıtlı olmayan cihazlarda Defender güvenlik ayarlarını yönetmek için Intune uç nokta güvenlik ilkelerini kullanabilirsiniz. Bu özellik, Uç Nokta için Defender güvenlik ayarları yönetimi olarak bilinir.

Cihazları güvenlik ayarları yönetimi aracılığıyla yönettiğinizde:

Uç Nokta için Defender'ın Intune uç nokta güvenlik ilkelerini yönetmek ve bu ilkeleri Microsoft Entra ID gruplarına atamak için Microsoft Intune yönetim merkezini veya Microsoft 365 Defender portalını kullanabilirsiniz. Defender portalı cihaz görünümleri için kullanıcı arabirimini, ilke yönetimini ve güvenlik ayarları yönetimi bildirimlerini içerir.

İlkeleri Defender portalı içinden yönetmek için Defender içeriğindeki Uç Nokta için Microsoft Defender'da uç nokta güvenlik ilkelerini yönetme bölümüne bakın.

Cihazlar, atanan ilkelerini Microsoft Entra ID cihaz nesnesine göre alır. Bu çözümün bir parçası olarak, Microsoft Entra'da henüz kayıtlı olmayan cihaz birleştirilir.

Cihaz bir ilke aldığında, cihazdaki Uç Nokta için Defender bileşenleri ilkeyi uygular ve cihazın durumunu bildirir. Cihazın durumu Microsoft Intune yönetim merkezinde ve Microsoft Defender portalında görülebilir.

Bu senaryo, Microsoft Intune Uç Nokta Güvenliği kapsamını Intune'a kayıt olamayan cihazları dahil edecek şekilde genişletir. Bir cihaz Intune tarafından yönetildiğinde (Intune'a kayıtlı olduğunda), cihaz Uç Nokta için Defender güvenlik ayarları yönetimi ilkelerini işlemez. Bunun yerine, Uç Nokta için Defender ilkesini cihazlarınıza dağıtmak için Intune'u kullanın.

Şunlar için geçerlidir:

- Windows 10 ve Windows 11

- R2 ve üzerini Windows Server 2012

- Linux

- macOS

Önkoşullar

Uç Nokta için Defender güvenlik ayarları yönetimi Senaryosu gereksinimleri için aşağıdaki bölümleri gözden geçirin.

Ortam

Desteklenen bir cihaz Uç Nokta için Microsoft Defender'a eklendiğinde:

- Cihaz, Intune'a mobil cihaz yönetimi (MDM) kaydı olan mevcut bir Microsoft Intune iletişim durumu için değerlendirmeye alınır.

- Intune iletişim durumu olmayan cihazlar, güvenlik ayarları yönetimi özelliğini etkinleştirir.

- Microsoft Entra’ya tamamen kayıtlı olmayan cihazlar için, Microsoft Entra ID’de cihazın ilkeleri almasını sağlayan yapay bir cihaz kimliği oluşturulur. Tam kayıtlı cihazlar geçerli kayıtlarını kullanır.

- Cihazda, Uç Nokta için Microsoft Defender Microsoft Intune alınan ilkeleri uygular.

Kamu bulutu desteği

Uç Nokta için Defender güvenlik ayarları yönetim senaryosu aşağıdaki kamu kiracılarında desteklenir:

- US Government Community Cloud (GCC)

- ABD Kamu Topluluğu Yüksek (GCC Yüksek)

- Savunma Bakanlığı (DoD)

Daha fazla bilgi için bkz.:

- ABD Kamu hizmeti açıklamasını Intune

- Kamu görevlisi müşterilere yönelik Uç Nokta için Microsoft Defender

- ABD Kamu müşterileri için Uç Nokta için Microsoft Defender'daticari özellik eşlik.

Bağlantı gereksinimleri

Cihazların aşağıdaki uç noktaya erişimi olmalıdır:

-

*.dm.microsoft.com- Joker karakter kullanımı, kayıt, iade ve raporlama için kullanılan ve hizmet ölçeklendirildikçe değişebilen bulut hizmeti uç noktalarını destekler.

Not

Kamu müşterileri için uç noktalar, ABD kamu dağıtımları için ağ uç noktaları konumunda bulunur

Desteklenen platformlar

Uç Nokta için Microsoft Defender güvenlik yönetimi ilkeleri aşağıdaki cihaz platformları için desteklenir:

Linux:

Linux aracısı sürüm 101.23052.0009 veya üzeri için Uç Nokta için Microsoft Defender ile, Desteklenen Linux dağıtımları bölümünde listelenen tüm Linux dağıtımlarında güvenlik ayarları yönetimi desteklenir.

Bu yöntemleri kullanarak Defender aracılarınızın sürümünü Microsoft Defender portalından bulabilirsiniz:

Varlıklar > Cihazlara > Genel Bakış'a göz atarak ve Defender altyapısı sürüm alanını gözden geçirerek tek bir cihazı araştırabilirsiniz.

Rapor > Uç Noktaları > Cihaz durumu Microsoft Defender Virüsten Koruma durumu'nda >bir özet raporu görüntüleyebilir ve platform sürümlerini gösteren tam bir envanter listesini dışarı aktarabilirsiniz.

Tehdit Avcılığı Gelişmiş avcılığı > bölümünde aşağıdaki sorguyu kullanabilir ve SoftwareVersion verilerini gözden geçirebilirsiniz:

DeviceTvmSoftwareInventory | where SoftwareName == "defender_for_linux"

Aracı sürümünü güncelleştirme yönergeleri için bkz. Linux üzerinde Uç Nokta için Microsoft Defender güncelleştirmelerini dağıtma.

Bilinen sorunlar

Defender aracısı sürüm 101.23052.0009 ile, aşağıdaki dosya yolu yoksa Linux cihazları kaydedilemez:

/sys/class/dmi/id/board_vendor.Linux cihazı yapay kayıt gerçekleştirdiğinde, Cihaz Entra ID (eski adıyla Cihaz AAD Kimliği) Defender portalında görünmez. Bu bilgiler Intune veya Microsoft Entra portallarından görüntülenebilir. Yöneticiler, ilkeleri olan cihazları bu şekilde yönetmeye devam edebilir.

macOS:

macOS için Uç Nokta için Microsoft Defender aracı sürümü 101.23052.0004 veya üzeri ile, güvenlik ayarları yönetimi aşağıdaki macOS sürümlerini destekler:

- macOS 15 (Sequoia)

- macOS 14 (Sonoma)

- macOS 13 (Ventura)

Bu yöntemleri kullanarak Defender aracılarınızın sürümlerini Microsoft Defender portalından bulabilirsiniz:

Varlıklar > Cihazlara > Genel Bakış'a göz atarak ve Defender altyapısı sürüm alanını gözden geçirerek tek bir cihazı araştırabilirsiniz.

Rapor > Uç Noktaları > Cihaz durumu Microsoft Defender Virüsten Koruma durumu'nda >bir özet raporu görüntüleyebilir ve platform sürümlerini gösteren tam bir envanter listesini dışarı aktarabilirsiniz.

Tehdit Avcılığı Gelişmiş avcılığı > bölümünde aşağıdaki sorguyu kullanabilir ve SoftwareVersion verilerini gözden geçirebilirsiniz:

DeviceTvmSoftwareInventory | where SoftwareName == "defender_for_mac"

Aracı sürümünü güncelleştirme konusunda rehberlik için bkz. macOS'ta Uç Nokta için Microsoft Defender güncelleştirmelerini dağıtma.

Bilinen sorunlar

- MacOS cihazı yapay kayıt gerçekleştirdiğinde, Cihaz Entra ID (eski adıyla Cihaz AAD Kimliği) Defender portalında görünmez. Bu bilgiler Intune veya Microsoft Entra portallarından görüntülenebilir. Yöneticiler, ilkeleri olan cihazları bu şekilde yönetmeye devam edebilir.

Windows:

Windows 10 Professional/Enterprise (KB5023773 ile)

Windows 11 Professional/Enterprise ( KB5023778 ile)

Alt Düzey Cihazlar için Microsoft Defender ile Windows Server 2012 R2

Alt Düzey Cihazlar için Microsoft Defender ile Windows Server 2016

Windows Server 2019 ( KB5025229 ile)

Windows Server 2019 Core (İsteğe Bağlı Sunucu Çekirdeği Uygulama Uyumluluğu Özelliği yüklü)

Sunucu Çekirdeği dahil Windows Server 2022 (KB5025230 ile)

Windows Server 2025

Etki alanı denetleyicileri. Etki alanı denetleyicilerinde güvenlik ayarları yönetiminin kullanımı makalesindeki önemli bilgilere bakın (bu makalede).

Güvenlik ayarları yönetimi şu cihazlarda çalışmaz ve desteklenmez:

- Windows Server Core 2016 ve öncesi

- Sanal Masaüstü Altyapısı (VDI) istemcileri gibi kalıcı olmayan masaüstleri

- Azure Sanal Masaüstü (AVD ve eski adıyla Windows Sanal Masaüstü, WVD)

- Windows’un 32 bit sürümleri

Lisanslama ve abonelikler

Güvenlik ayarları yönetimini kullanmak için şunlar gerekir:

Microsoft 365 gibi Uç Nokta için Microsoft Defender lisansları veya yalnızca Uç Nokta için Microsoft Defender için tek başına lisans veren bir abonelik. Uç Nokta için Microsoft Defender lisansları veren abonelik, kiracınıza Microsoft Intune yönetim merkezinin Uç Nokta güvenlik düğümüne de erişim verir.

Not

Özel durum: Uç Nokta için Microsoft Defender'a yalnızca sunucular için Microsoft Defender aracılığıyla erişiminiz varsa (Bulut için Microsoft Defender'ın bir parçası, eski adıyla Azure Güvenlik Merkezi), güvenlik ayarları yönetimi işlevselliği kullanılamaz. En az bir Uç Nokta için Microsoft Defender (kullanıcı) abonelik lisansınız etkin olmalıdır.

Uç nokta güvenlik düğümü, cihazlarınız için Uç Nokta için Microsoft Defender'ı yönetmek ve cihaz durumunu izlemek üzere ilkeleri yapılandırıp dağıttığınız yerdir.

Seçenekler hakkında güncel bilgi için bkz. Uç Nokta için Microsoft Defender - En düşük gereksinimler.

Rol tabanlı erişim denetimleri (RBAC)

Intune yönetim merkezinden Intune uç nokta güvenlik ilkelerini yöneten yöneticilere doğru izin ve hak düzeyini atama yönergeleri için bkz. Uç nokta güvenlik ilkesi için rol tabanlı erişim denetimleri atama.

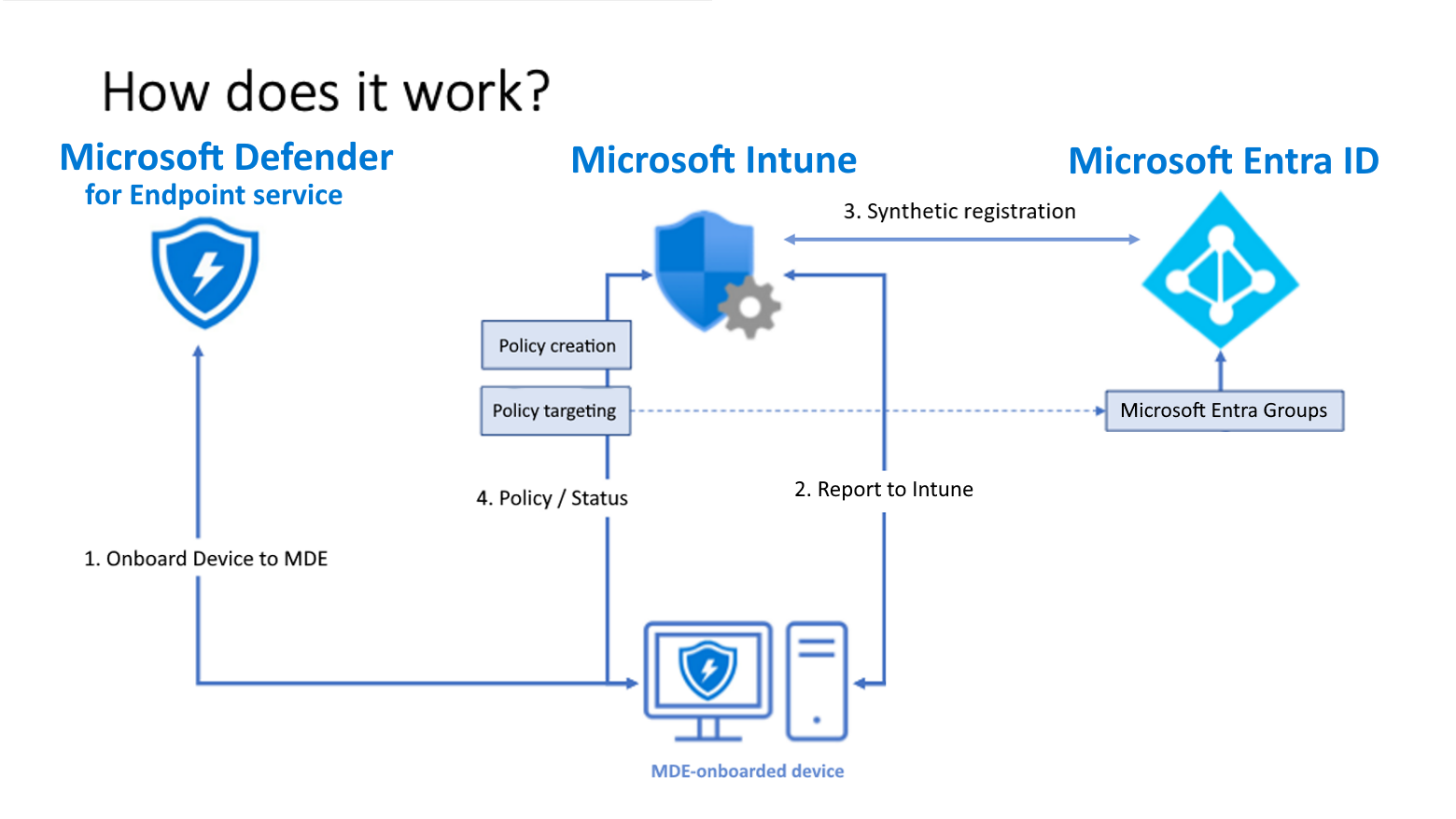

Mimari

Aşağıdaki diyagram, Uç Nokta için Microsoft Defender güvenlik yapılandırma yönetimi çözümünün kavramsal bir gösterimidir.

- Cihazlar Uç Nokta için Microsoft Defender'a eklenir.

- Cihazlar Intune ile iletişim kurar. Bu iletişim, Microsoft Intune'un eklendiklerinde cihazlara hedeflenen ilkeleri dağıtmasını sağlar.

- Microsoft Entra ID'de her cihaz için bir kayıt oluşturulur:

- Karma Birleştirmeli cihaz gibi bir cihaz daha önce tamamen kaydedilmişse, mevcut kayıt kullanılır.

- Kayıtlı olmayan cihazlar için, cihazın ilkeleri almasını sağlamak için Microsoft Entra Id'de yapay bir cihaz kimliği oluşturulur. Yapay kaydı olan bir cihaz için oluşturulmuş tam bir Microsoft Entra kaydı olduğunda, sentetik kayıt kaldırılır ve cihaz yönetimi tam kayıt kullanılarak kesintisiz olarak devam eder.

- Uç Nokta için Defender, ilkenin durumunu Microsoft Intune'a geri bildirir.

Önemli

Güvenlik ayarları yönetimi, Microsoft Entra ID'ye tam olarak kaydolmamış cihazlar için yapay bir kayıt kullanır ve Microsoft Entra karma birleştirme önkoşulundan vazgeçer. Bu değişiklikle, daha önce kayıt hataları olan Windows cihazları Defender'a eklemeye başlar ve ardından güvenlik ayarları yönetim ilkelerini alır ve işler.

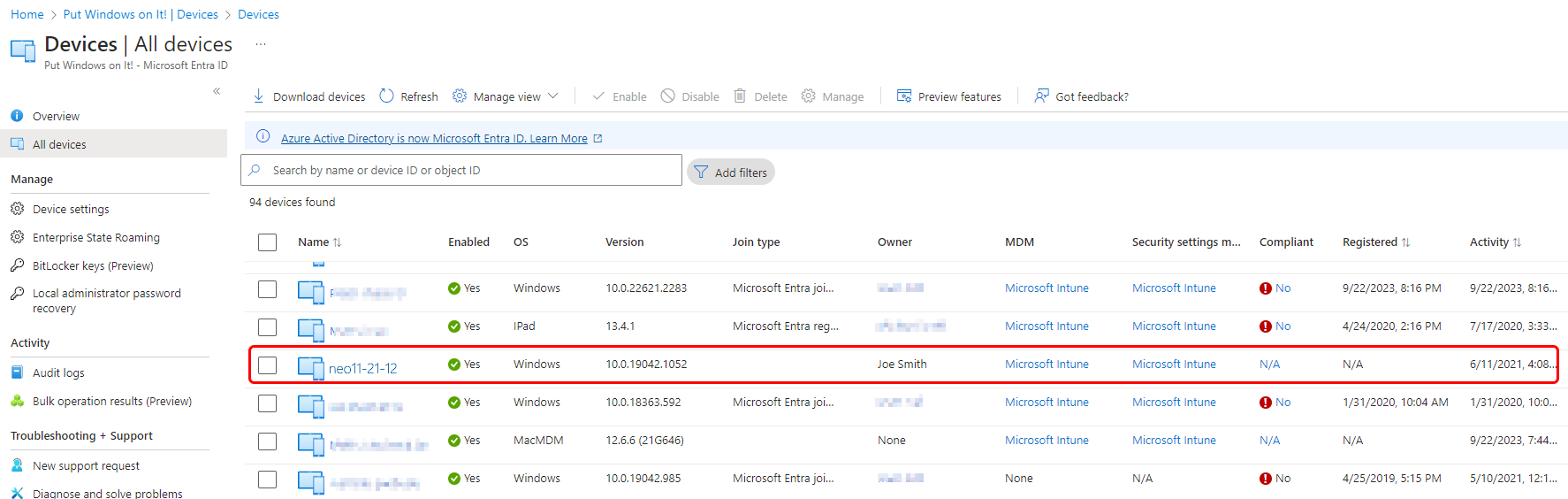

Microsoft Entra karma katılım önkoşulunu karşılamadığı için kaydedilemeyen cihazlara filtre uygulamak için Microsoft Defender portalındaki Cihazlar listesine gidin ve kayıt durumuna göre filtreleyin. Bu cihazlar tam olarak kaydedilmediğinden, cihaz öznitelikleri MDM = Intune ve Birleştirme Türü = Boş olarak gösterilir. Bu cihazlar artık yapay kaydı kullanarak güvenlik ayarları yönetimine kaydoldu.

Kaydedildikten sonra bu cihazlar Microsoft Defender, Microsoft Intune ve Microsoft Entra portalları için olan cihaz listelerinde görünür. Cihazlar Microsoft Entra tam olarak kaydolmasa da sentetik kayıtları tek bir cihaz nesnesi olarak sayılır.

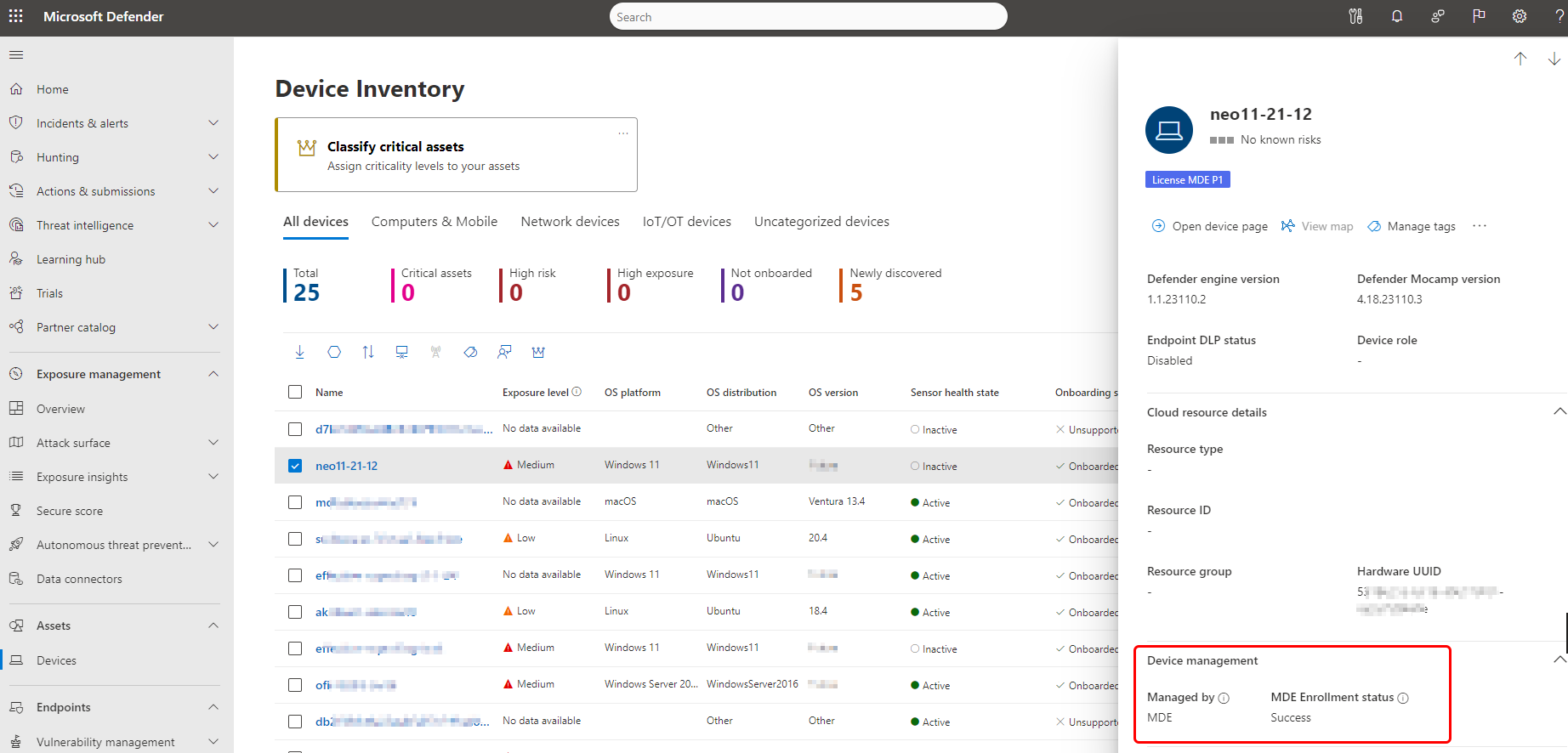

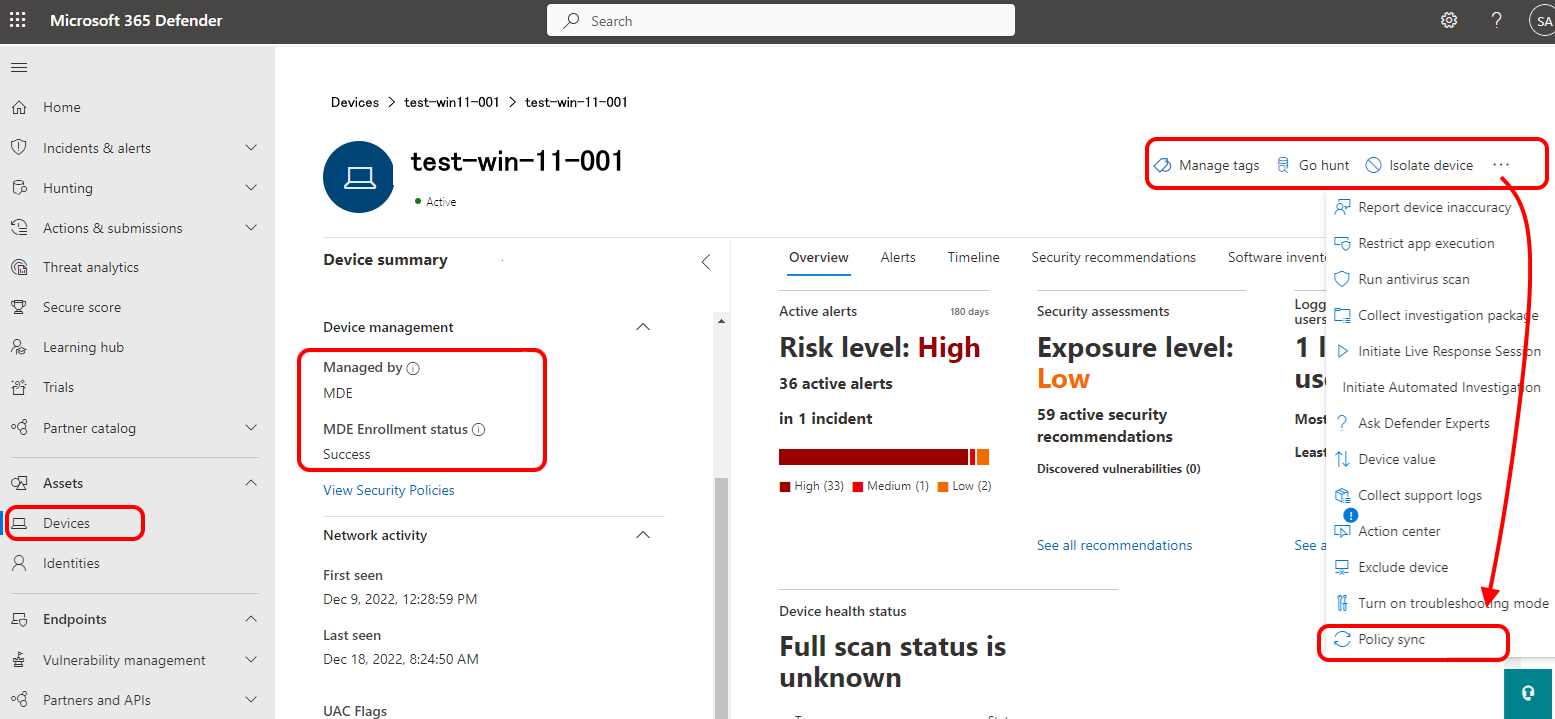

Microsoft Defender portalında sizi neler bekliyor?

Uç Nokta için Microsoft Defender Cihaz envanterini kullanarak Bir cihazın Uç Nokta için Defender'daki güvenlik ayarları yönetim özelliğini kullandığını doğrulamak için Yönetilen sütunundaki cihazların durumunu gözden geçirebilirsiniz. Yöneten bilgileri cihazlar yan panelinde veya cihaz sayfasında da bulunabilir. Yöneten bilgileri, MDE tarafından yönetildiğini tutarlı bir şekilde belirtmelidir.

Bir cihazın güvenlik ayarları yönetimine başarıyla kaydedildiğini, cihazın yan panelinde veya cihaz sayfasında MDE Kayıt durumu bilgilerinin Başarılı göründüğünden emin olarak da doğrulayabilirsiniz.

MDE Kaydı durumu Başarılı görünmüyorsa, güncelleştirilmiş ve güvenlik ayarları yönetimi kapsamında olan bir cihaza baktığınızdan emin olun. (Güvenlik ayarları yönetimini yapılandırırken, kapsamı Zorlama kapsamı sayfasında yapılandırabilirsiniz.)

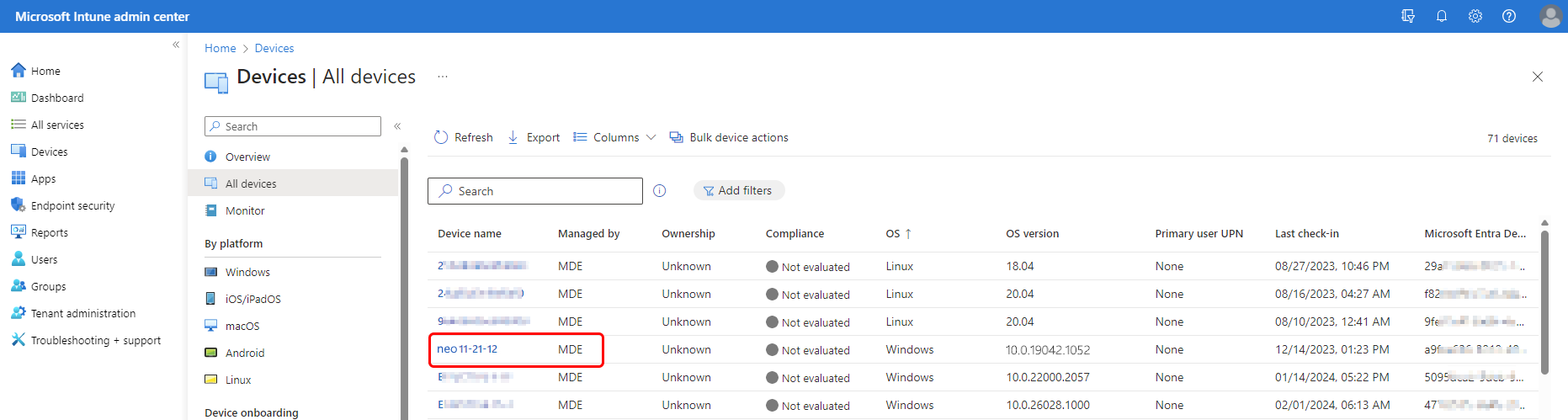

Microsoft Intune yönetim merkezinde sizi neler bekliyor?

Microsoft Intune yönetim merkezinde Tüm Cihazlar sayfasına gidin. Güvenlik ayarları yönetimiyle kaydedilen cihazlar burada Defender portalında olduğu gibi görünür. Yönetim merkezinde, cihazların Yöneten bilgileri alanında MDE görünmelidir.

İpucu

Haziran 2023'te güvenlik ayarları yönetimi, Microsoft Entra'ya tam olarak kaydolmayan cihazlar için yapay kayıt kullanmaya başladı. Bu değişiklikle, daha önce kayıt hataları olan cihazlar Defender'a eklemeye başlar ve ardından güvenlik ayarları yönetim ilkelerini alır ve işler.

Microsoft Azure portalında sizi neler bekliyor?

Microsoft Azure portalındaki Tüm cihazlar sayfasında cihaz ayrıntılarını görüntüleyebilirsiniz.

Uç Nokta için Defender güvenlik ayarları yönetimine kayıtlı tüm cihazların ilkeleri aldığından emin olmak için, cihazların işletim sistemi türüne göre bir dinamik Microsoft Entra grubu oluşturmanızı öneririz. Dinamik grupla, Uç Nokta için Defender tarafından yönetilen cihazlar, yöneticilerin yeni ilke oluşturma gibi diğer görevleri gerçekleştirmesine gerek kalmadan gruba otomatik olarak eklenir.

Önemli

Temmuz 2023'ten 25 Eylül 2023'e kadar güvenlik ayarları yönetiminde, yönetilen ve senaryoya kaydedilen cihazlar için yeni davranışlar getiren bir genel önizleme kullanıma sunuldu. Genel önizleme davranışı 25 Eylül 2023 tarihinden itibaren genel kullanıma sunuldu ve artık güvenlik ayarları yönetimini kullanan tüm kiracılar için geçerlidir.

25 Eylül 2023'ten önce güvenlik ayarları yönetimini kullandıysanız ve Temmuz 2023'ten 25 Eylül 2023'e kadar devam eden genel önizlemeye katılmadıysanız, güvenlik ayarları yönetimiyle yönettiğiniz yeni cihazları tanımlayacak değişiklikler yapmak için sistem etiketlerini kullanan Microsoft Entra gruplarınızı gözden geçirin. Bunun nedeni, 25 Eylül 2023'den önce genel önizlemeye katılarak yönetilmeyen cihazların yönetilen cihazları tanımlamak için aşağıdaki MDEManaged ve MDEJoined sistem etiketlerini (etiketleri) kullanmasıdır. Bu iki sistem etiketi artık desteklenmemektedir ve artık kaydolan cihazlara eklenmemektedir.

Dinamik gruplarınız için aşağıdaki kılavuzu kullanın:

(Önerilen) İlkeyi hedeflerken, örneğin MDM kaydı sırasında yönetim türlerini değiştiren cihazlar için ilkenin teslim edilmeye devam etmesini sağlamak için deviceOSType özniteliğini (Windows, Windows Server, macOS, Linux) kullanarak cihaz platformuna dayalı dinamik gruplar kullanın.

Gerekirse, yalnızca Uç Nokta için Defender tarafından yönetilen cihazları içeren dinamik gruplar, MicrosoftSensemanagementType özniteliği kullanılarak dinamik bir grup tanımlanarak hedeflenebilir. Bu özniteliğin kullanımı, güvenlik ayarları yönetimi işlevi aracılığıyla Uç Nokta için Defender tarafından yönetilen tüm cihazları hedefler ve cihazlar yalnızca Uç Nokta için Defender tarafından yönetilirken bu grupta kalır.

Ayrıca, güvenlik ayarları yönetimini yapılandırırken, Uç Nokta için Microsoft Defender'ı kullanarak tüm işletim sistemi platformu filolarını yönetmeyi düşünüyorsanız, Uç Nokta için Microsoft Defender Uygulama Kapsamı sayfasında etiketli cihazlar yerine tüm cihazları seçerek, herhangi bir yapay kaydın Microsoft Entra ID kotaları için tam kayıtlarla aynı şekilde sayıldığını unutmayın.

Hangi çözümü kullanmalıyım?

Microsoft Intune, cihazlarda Uç Nokta için Defender yapılandırmasını yönetmeye yönelik çeşitli yöntemler ve ilke türleri içerir. Aşağıdaki tabloda, Uç Nokta için Defender güvenlik ayarları yönetimi tarafından yönetilen cihazlara dağıtımı destekleyen Intune ilkeleri ve profilleri tanımlanmaktadır ve bunlar, çözümün gereksinimlerinize uygun olup olmadığını belirlemenize yardımcı olabilir.

Hem Uç Nokta için Defender güvenlik ayarları yönetimi hem de Microsoft Intune için desteklenen bir uç nokta güvenlik ilkesi dağıttığınızda, bu ilkenin tek bir örneği şu şekilde işlenir:

- Güvenlik ayarları yönetimi (Microsoft Defender) aracılığıyla desteklenen cihazlar

- Intune veya Configuration Manager tarafından yönetilen cihazlar.

Windows 10 ve üzeri platformların profilleri, güvenlik ayarları yönetimi tarafından yönetilen cihazlar için desteklenmez.

Her cihaz türü için aşağıdaki profiller desteklenir:

Linux

Aşağıdaki ilke türleri Linux platformunu destekler.

| Uç nokta güvenlik ilkesi | Profil | Uç nokta için Defender güvenlik ayarları yönetimi | Microsoft Intune |

|---|---|---|---|

| Antivirüs | Microsoft Defender Virüsten Koruma |

|

|

| Antivirüs | Microsoft Defender Virüsten Koruma dışlamaları |

|

|

| Uç nokta algılama ve yanıt | Uç nokta algılama ve yanıt |

|

|

| Uç nokta algılama ve yanıt | Microsoft Defender Genel Dışlamaları (AV+EDR) |

|

|

macOS

Aşağıdaki ilke türleri macOS platformunu destekler.

| Uç nokta güvenlik ilkesi | Profil | Uç nokta için Defender güvenlik ayarları yönetimi | Microsoft Intune |

|---|---|---|---|

| Antivirüs | Microsoft Defender Virüsten Koruma |

|

|

| Antivirüs | Microsoft Defender Virüsten Koruma dışlamaları |

|

|

| Uç nokta algılama ve yanıt | Uç nokta algılama ve yanıt |

|

|

Windows

Microsoft Defender güvenlik ayarları yönetimiyle kullanımı desteklemek için Windows cihazlarına yönelik ilkeleriniz Windows platformunu kullanmalıdır. Windows platformu için her profil, Intune tarafından yönetilen cihazlara ve güvenlik ayarları yönetimi tarafından yönetilen cihazlara uygulanabilir.

| Uç nokta güvenlik ilkesi | Profil | Uç nokta için Defender güvenlik ayarları yönetimi | Microsoft Intune |

|---|---|---|---|

| Antivirüs | Defender Güncelleştirmesi denetimleri |

|

|

| Antivirüs | Microsoft Defender Virüsten Koruma |

|

|

| Antivirüs | Microsoft Defender Virüsten Koruma dışlamaları |

|

|

| Antivirüs | Windows Güvenliği Deneyimi |

|

|

| Saldırı Yüzeyini Azaltma | Saldırı Yüzeyini Azaltma Kuralları |

|

|

| Saldırı Yüzeyini Azaltma | Cihaz Denetimi | Not1 |

|

| Uç nokta algılama ve yanıt | Uç nokta algılama ve yanıt |

|

|

| Güvenlik Duvarı | Güvenlik Duvarı |

|

|

| Güvenlik Duvarı | Güvenlik Duvarı Kuralları |

|

|

1 - Bu profil Defender portalında görünür ancak yalnızca Microsoft Defender güvenlik ayarları yönetim senaryosu aracılığıyla Microsoft Defender tarafından yönetilen cihazlar için desteklenmez. Bu profil yalnızca Intune tarafından yönetilen cihazlar için desteklenir.

Her Intune uç nokta güvenlik profili, kuruluşunuzdaki cihazları korumaya odaklanan güvenlik yöneticileri tarafından kullanılmak üzere tasarlanmış ayrık bir ayar grubudur. Güvenlik ayarları yönetim senaryosu tarafından desteklenen profillerin açıklamaları aşağıdadır:

Antivirüs ilkeleri, Uç Nokta için Microsoft Defender'da bulunan güvenlik yapılandırmalarını yönetir.

Not

Uç noktaların değiştirilmiş ayarları veya yeni ilkeleri uygulamak için yeniden başlatma gerektirmese de AllowOnAccessProtection ve DisableLocalAdminMerge ayarlarının bazen bu ayarların güncelleştirilmesi için son kullanıcıların cihazlarını yeniden başlatmasını gerektirebileceği bir sorun vardır. Bu sorun, çözüm sağlamak için araştırılıyor.

Saldırı yüzeyini azaltma (ASR) ilkeleri, kuruluşunuzun siber tehditlere ve saldırılara karşı savunmasız olduğu yerleri en aza indirmeye odaklanır. Güvenlik ayarları yönetimi ile ASR kuralları Windows 10, Windows 11 ve Windows Server çalıştıran cihazlar için geçerlidir.

Farklı platformlar ve sürümler için hangi ayarların geçerli olduğu hakkındaki güncel yönergeler için Windows Tehdit Koruması belgelerindeki ASR kurallarını destekleyen işletim sistemlerine bakın.

İpucu

Desteklenen uç noktaları güncel tutmaya yardımcı olmak için Windows Server 2012 R2 ve 2016 için modern birleşik çözümü kullanabilirsiniz.

Ayrıca bkz.:

- Windows Tehdit Koruması belgelerinde saldırı yüzeyi azaltmaya genel bakış.

Uç nokta algılama ve yanıt (EDR) ilkeleri, neredeyse gerçek zamanlı ve eyleme dönüştürülebilir gelişmiş saldırı algılamaları sağlayan Uç Nokta için Defender özelliklerini yönetir. Güvenlik analistleri EDR yapılandırmalarına bağlı olarak uyarıların önceliklerini etkili bir şekilde belirleyebilir, ihlal kapsamının tamamını görebilir ve tehditleri gidermek için yanıt eylemleri gerçekleştirebilir.

Güvenlik duvarı ilkeleri, cihazlarınızdaki Defender güvenlik duvarına odaklanır.

Güvenlik Duvarı Kuralları , Güvenlik Duvarı ilkesi için belirli bağlantı noktaları, protokoller, uygulamalar ve ağlar dahil olmak üzere Güvenlik Duvarları için ayrıntılı kurallardan oluşan bir profil türüdür.

Uç Nokta için Defender güvenlik ayarları yönetimini desteklemek için kiracınızı yapılandırın

Microsoft Intune yönetim merkezi aracılığıyla güvenlik ayarları yönetimini desteklemek için, aralarındaki iletişimi her konsolun içinden etkinleştirmeniz gerekir.

Aşağıdaki bölüm, bu işlemde size yol gösterir.

Uç Nokta için Microsoft Defender'ı Yapılandırma

Microsoft Defender portalında güvenlik yöneticisi olarak:

Microsoft Defender portalında oturum açın ve Ayarlar>Uç Noktaları>Yapılandırma Yönetimi>Zorlama Kapsamı'na gidin ve güvenlik ayarları yönetimi için platformları etkinleştirin.

Not

Microsoft Defender portalında Güvenlik Merkezi'nde güvenlik ayarlarını yönetme iznine sahipseniz ve tüm Cihaz Gruplarındaki cihazları görüntülemek için aynı anda etkinleştirildiyseniz (kullanıcı izinlerinizle ilgili rol tabanlı erişim denetimi sınırı yoksa) bu eylemi de gerçekleştirebilirsiniz.

Başlangıçta, Açık etiketli cihazlar için platformlar seçeneğini seçerek ve ardından cihazları

MDE-Managementetiketiyle etiketleyerek özelliği her platform için test etmenizi öneririz.İpucu

Dağıtımınızı az sayıda cihazda test etmek ve doğrulamak için uygun cihaz etiketlerini kullanın.

Tüm cihazlar grubuna dağıttığınızda, yapılandırılan kapsama giren tüm cihazlar otomatik olarak kaydedilir.

Çoğu cihaz kaydı tamamlayıp atanan ilkeyi birkaç dakika içinde uygularken, bir cihazın kaydın tamamlanması bazen 24 saate kadar sürebilir.

Önemli

Dinamik varlık kuralları şu anda bu görev için desteklenmiyor. Daha fazla bilgi için bkz. Varlık kuralı yönetiminde cihazlar için dinamik kurallar oluşturma.

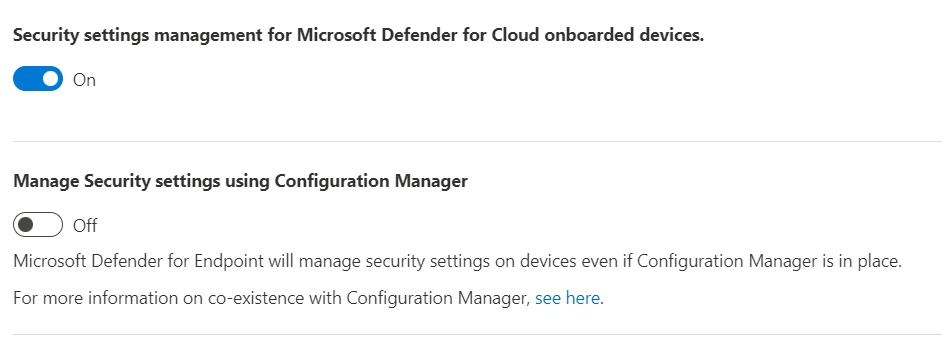

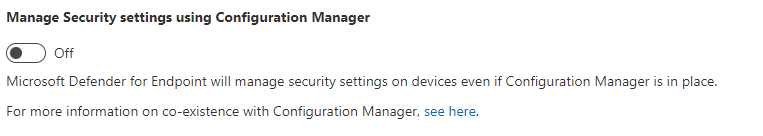

Bulut için Microsoft Defender'a eklenen cihazlar ve Configuration Manager yetkili ayarları için özelliği kuruluşunuzun gereksinimlerine uyacak şekilde yapılandırın:

İpucu

Microsoft Defender portalı kullanıcılarınızın portallar arasında tutarlı izinlere sahip olduğundan emin olmak için, henüz sağlanmadıysa BT yöneticinizden onlara Microsoft Intune Endpoint Security Manageryerleşik RBAC rolünü vermesini isteyin.

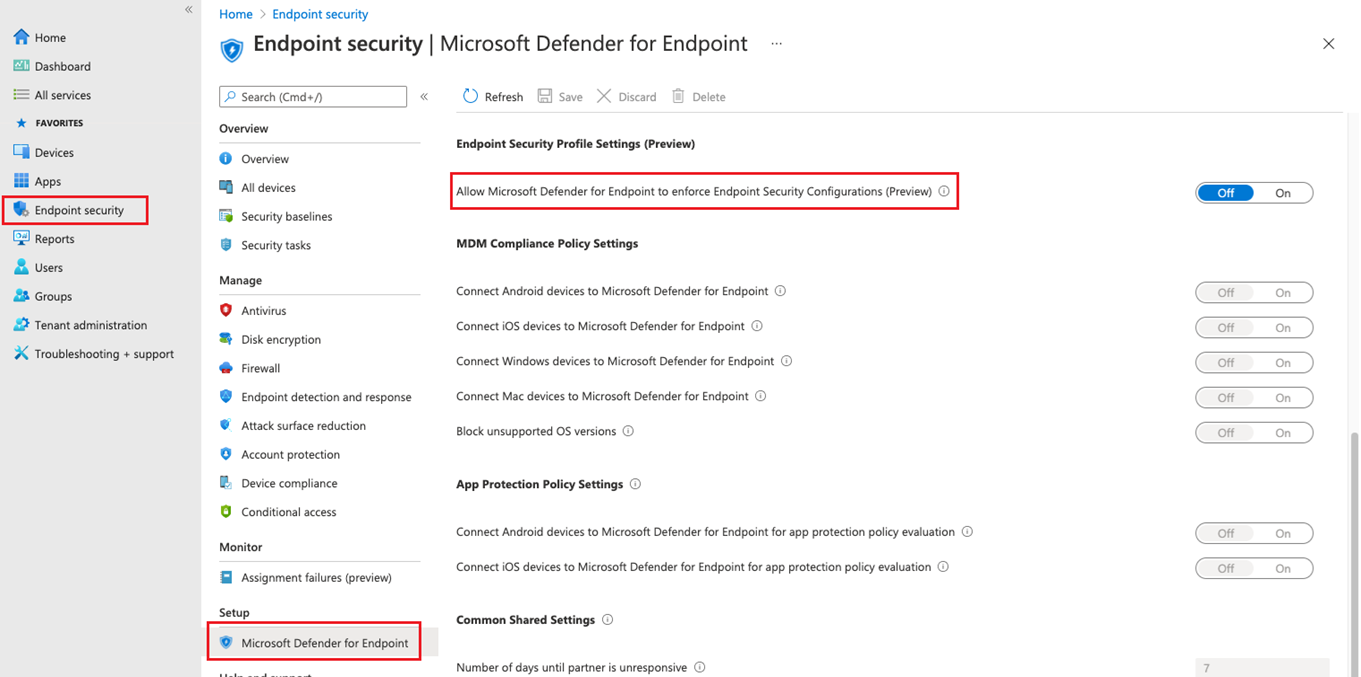

Intune'u Yapılandırma

Microsoft Intune yönetim merkezinde, hesabınızın Uç Nokta Güvenlik Yöneticisi yerleşik Rol tabanlı erişim denetimi (RBAC) rolüne eşit izinlere ihtiyacı vardır.

Microsoft Intune yönetim merkezinde oturum açın.

Uç nokta güvenliği>Uç Nokta için Microsoft Defender'ı seçin ve Uç Nokta için Microsoft Defender'ın Uç Nokta Güvenlik Yapılandırmalarını zorlamasına izin ver seçeneğini Açık olarak ayarlayın.

Bu seçeneği Açık olarak ayarladığınızda, Microsoft Intune tarafından yönetilmeyen Uç Nokta için Microsoft Defender platform kapsamındaki tüm cihazlar Uç Nokta için Microsoft Defender'a eklenebilir.

Cihazları Uç Nokta için Microsoft Defender’a ekleme

Uç Nokta için Microsoft Defender cihaz eklemek için farklı seçenekleri destekler. Geçerli yönergeler için Uç Nokta için Defender belgelerinde Uç Nokta için Microsoft Defender’a Ekleme bölümüne bakın.

Microsoft Configuration Manager ile birlikte bulunma

Bazı ortamlarda, Configuration Manager tarafından yönetilen cihazlarla güvenlik ayarları yönetimini kullanmak istenebilir. Her ikisini de kullanıyorsanız, ilkeyi tek bir kanal üzerinden denetlemeniz gerekir. Birden fazla kanalın kullanılması çakışmalar ve istenmeyen sonuçlar için zemin hazırlar.

Bunu desteklemek için Configuration Manager kullanarak Güvenlik ayarlarını yönet düğmesini Kapalı olarak yapılandırın. Microsoft Defender portalında oturum açın ve Ayarlar>Uç Noktalar>Yapılandırma Yönetimi>Zorlama Kapsamı'na gidin:

Microsoft Entra Grupları Oluşturma

Cihazlar Uç Nokta için Defender'a eklendikten sonra, Uç Nokta için Microsoft Defender ilkesinin dağıtımını desteklemek için cihaz grupları oluşturmanız gerekir. Uç Nokta için Microsoft Defender'a kaydedilmiş ancak Intune veya Configuration Manager tarafından yönetilmeyen cihazları tanımlamak için:

Microsoft Intune yönetim merkezinde oturum açın.

Cihazlar>Tüm cihazlar'a gidin ve ardından cihazların görünümünü sıralamak için Yöneten sütununu seçin.

Uç Nokta için Microsoft Defender eklenen ve kaydedilen ancak Intune tarafından yönetilmeyen cihazlar, Yönetilen sütununda Uç Nokta için Microsoft Defender görüntüler. Bunlar, Uç Nokta için Microsoft Defender'ın güvenlik yönetimi için ilke alabilen cihazlardır.

25 Eylül 2023'ten itibaren Uç Nokta için Microsoft Defender için güvenlik yönetimi kullanan cihazlar artık aşağıdaki sistem etiketleri kullanılarak tanımlanamaz:

- MDEJoined - Bu senaryonun bir parçası olarak dizinle birleştirilmiş cihazlara daha önce eklenmiş olan ve artık kullanım dışı bırakılmış bir etiket.

- MDEManaged - Daha önce güvenlik yönetimi senaryosunu aktif olarak kullanan cihazlara eklenen ve artık kullanılmayan bir etiket. Uç Nokta için Defender güvenlik yapılandırmasını yönetmeyi durdurursa bu etiket cihazdan kaldırılır.

Sistem etiketlerini kullanmak yerine yönetim türü özniteliğini kullanabilir ve bunu MicrosoftSense olarak yapılandırabilirsiniz.

Bu cihazlar için Microsoft Entra'da veya Microsoft Intune yönetim merkezinden gruplar oluşturabilirsiniz. Grup oluştururken, ilkeleri Windows Server çalıştıran cihazlara ve Windows'un istemci sürümünü çalıştıran cihazlara dağıtıyorsanız, bir cihaz için işletim sistemi değerini kullanabilirsiniz:

- Windows 10 ve Windows 11 - DeviceOSType veya işletim sistemi Windows olarak görüntülenir

- Windows Server - deviceOSType veya işletim sistemi Windows Server olarak görüntülenir

- Linux Cihazı - deviceOSType veya işletim sistemi Linux olarak görüntülenir

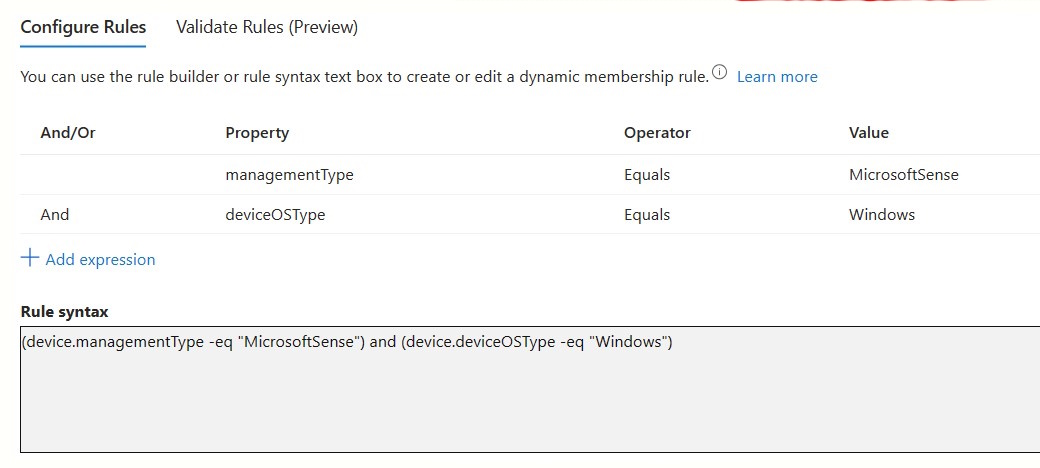

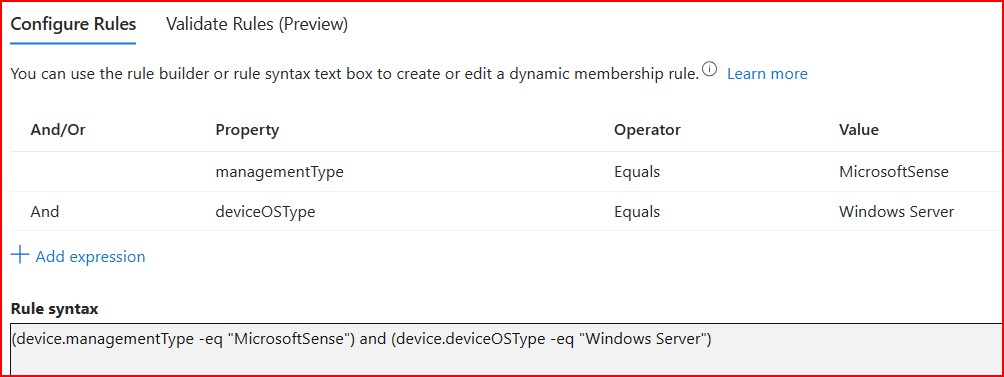

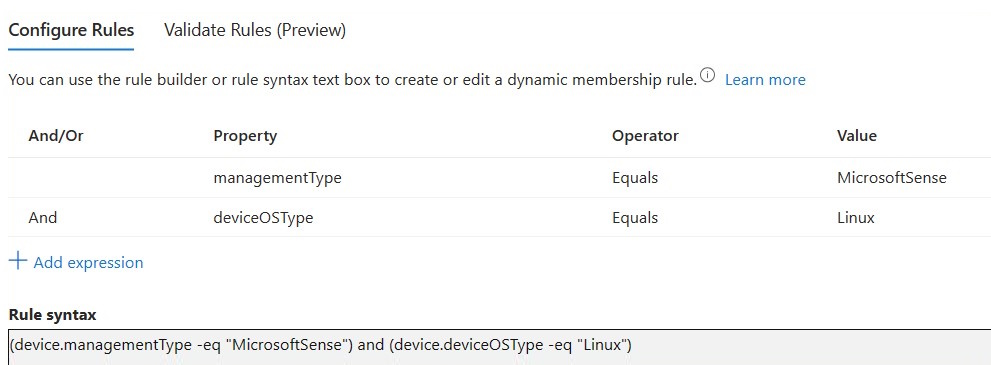

Kural Söz Dizimi ile Örnek Intune Dinamik Grupları

Windows İş İstasyonları:

Windows Sunucuları:

Linux Cihazları:

Önemli

Mayıs 2023'te deviceOSType, Windows istemcileri ile Windows Sunucuları arasında ayrım yapacak şekilde güncelleştirildi.

Bu değişiklikten önce oluşturulan ve yalnızca Windows'a başvuran kuralları belirten özel komut dosyaları ve Microsoft Entra dinamik cihaz grupları, Uç Nokta için Microsoft Defender için Güvenlik Yönetimi çözümü ile kullanıldığında Windows Sunucularını hariç tutabilir. Örneğin:

-

Windows'ı tanımlamak için or

not equalsişleciniequalskullanan bir kuralınız varsa, bu değişiklik kuralınızı etkiler. Bunun nedeni, daha önce hem Windows hem de Windows Server'ın Windows olarak bildirilmiş olmasıdır. Her ikisini de dahil etmeye devam etmek için, kuralı Windows Server'a da başvuracak şekilde güncelleştirmeniz gerekir. -

Windows belirtmek için or

likeişlecinicontainskullanan bir kuralınız varsa, kuralınız bu değişiklikten etkilenmez. Bu işleçler hem Windows hem de Windows Server'ı bulabilir.

İpucu

Uç nokta güvenlik ayarlarını yönetme yeteneğine sahip olan kullanıcılar, Microsoft Intune kiracı genelinde yapılandırmaları uygulama yeteneğine sahip olmayabilir. Kuruluşunuzdaki roller ve izinler hakkında daha fazla bilgi için Intune yöneticinize danışın.

İlke dağıtma

Uç Nokta için Microsoft Defender tarafından yönetilen cihazları içeren bir veya daha fazla Microsoft Entra grubu oluşturduktan sonra, güvenlik ayarları yönetimi için aşağıdaki ilkeleri oluşturabilir ve bu gruplara dağıtabilirsiniz. Mevcut ilkeler ve profiller platforma göre farklılık gösterir.

Güvenlik ayarları yönetimi için desteklenen ilke ve profil kombinasyonlarının listesi için, bu makalede bulunan Hangi çözümü kullanmalıyım? içeriğine bakın.

İpucu

Aynı ayarı yöneten birden çok ilkeyi bir cihaza dağıtmaktan kaçının.

Microsoft Intune, her bir ilke örneği cihaz tarafından ayrı ayrı alınacak şekilde, aynı cihaza her bir uç nokta güvenlik ilkesi türünün birden çok örneğinin dağıtılmasını destekler. Bu nedenle, bir cihaz aynı ayar için farklı ilkelerden ayrı yapılandırmalar alabilir ve bu da çakışmaya neden olur. Bazı ayarlar (Virüsten Koruma Dışlamaları gibi) istemcide birleştirilir ve başarıyla uygulanır.

Microsoft Intune yönetim merkezinde oturum açın.

Uç nokta güvenliği'ne gidin, yapılandırmak istediğiniz ilke türünü seçin ve ardından İlke Oluştur'u seçin.

İlke için, dağıtmak istediğiniz Platformu ve Profili seçin. Güvenlik ayarları yönetimini destekleyen Platformların ve Profillerin listesi için bu makalenin önceki bölümlerinde yer alan Hangi çözümü kullanmalıyım? içeriğine bakın.

Not

Desteklenen profiller, Microsoft Intune ile Mobil Cihaz Yönetimi (MDM) üzerinden iletişim kuran cihazlara ve Uç Nokta için Microsoft Defender istemcisi kullanarak iletişim kuran cihazlara uygulanır.

Hedeflemenizi ve gruplarınızı gerektiği gibi gözden geçirdiğinizden emin olun.

Oluştur’u seçin.

Temel Bilgiler sayfasında, profil için bir ad ve açıklama girin, ardından İleri'yi seçin.

Yapılandırma ayarları sayfasında, bu profille yönetmek istediğiniz ayarları seçin.

Bir ayar hakkında daha fazla bilgi edinmek için bilgi iletişim kutusunu genişletin ve söz konusu ayara ilişkin çevrimiçi Yapılandırma Hizmet Sağlayıcısı (CSP) belgelerini veya ilgili ayrıntıları görüntülemek için Daha fazla bilgi edinin bağlantısını seçin.

Ayarları yapılandırmayı tamamladığınızda İleri'yi seçin.

Atamalar sayfasında, bu profili alan Microsoft Entra gruplarını seçin. Profil atama hakkında daha fazla bilgi için bkz. Kullanıcı ve cihaz profilleri atama.

Devam etmek için İleri'yi seçin.

İpucu

- Atama filtreleri, güvenlik ayarları yönetimi tarafından yönetilen cihazlar için desteklenmez.

- Uç Nokta için Microsoft Defender yönetimi için yalnızca Cihaz Nesneleri geçerlidir. Kullanıcıları hedefleme desteklenmez.

- İlkeler hem Microsoft Intune hem de Uç Nokta için Microsoft Defender istemcileri için geçerlidir.

İlke oluşturma işlemini tamamlayın ve ardından Gözden geçir ve oluştur sayfasında Oluştur'u seçin. Oluşturduğunuz profil için ilke türünü seçtiğinizde yeni profil listede görüntülenir.

İlkenin atanmasını ve ilkenin başarıyla uygulandığının belirtilmesini bekleyin.

Get-MpPreference komut yardımcı programını kullanarak ayarların istemciye yerel olarak uygulandığını doğrulayabilirsiniz.

Durumu izleme

Intune:

Bu kanaldaki cihazları hedefleyen ilkelerin durumu ve raporları, Microsoft Intune yönetim merkezindeki Uç nokta güvenliği altındaki ilke düğümünden kullanılabilir.

İlke türüne gidin ve ardından durumunu görüntülemek için ilkeyi seçin. Güvenlik ayarları yönetimini destekleyen platformların, ilke türlerinin ve profillerin listesini bu makalenin başlarında yer alan Hangi çözümü kullanmalıyım? bölümündeki tabloda görüntüleyebilirsiniz.

Bir ilke seçtiğinizde, cihaz giriş durumu hakkındaki bilgileri görüntüleyebilir ve seçim yapabilirsiniz:

- Raporu görüntüle - İlkeyi alan cihazların listesini görüntüleyin. Detaylarına gitmek ve ayar başına durumunu görmek için bir cihaz seçebilirsiniz. Ardından, aynı ayarı yöneten ve çakışma kaynağı olabilecek diğer ilkeler de dahil olmak üzere, ayar hakkında daha fazla bilgi görüntülemek için bir ayar seçebilirsiniz.

- Ayara göre durum - İlke tarafından yönetilen ayarları ve her ayar için başarı, hata veya çakışma sayısını görüntüleyin.

Defender Portalı:

Ayrıca, Microsoft Defender portalından uygulanan Intune ilkelerini de izleyebilirsiniz. Portalda Uç Noktalar'a gidin, yapılandırma yönetimini genişletin ve Uç nokta güvenlik ilkeleri'ni seçin. Durumunu görüntülemek için bir ilke seçin ve ardından şunları seçin:

- Genel bakış - İlkenin uygulandığı gruplara, uygulanan ilke ayarlarına ve cihaz iade durumuna genel bir bakış görüntüleyin.

- İlke Ayarları Değerleri - İlke tarafından yapılandırılan ayarları görüntüleyin.

- İlke ayarları durumu - İlke tarafından yönetilen ayarları ve her ayar için başarı, hata veya çakışma sayısını görüntüleyin.

- Uygulanan cihazlar - İlkenin uygulandığı cihazları görüntüleyin.

- Atanan Gruplar - İlkenin atandığı grupları görüntüleyin.

Daha fazla bilgi için bkz. Defender içeriğindeki Uç Nokta için Microsoft Defender uç nokta güvenlik ilkelerini yönetme.

Sık sorulan sorular ve dikkat edilmesi gerekenler

Cihaz giriş sıklığı

Bu özellik tarafından yönetilen cihazlar, ilkeyi güncelleştirmek için her 90 dakikada bir Microsoft Intune ile giriş yapar.

Microsoft Defender portalından isteğe bağlı olarak bir cihazı el ile eşitleyebilirsiniz. Portalda oturum açın ve Cihazlar'a gidin. Uç Nokta için Microsoft Defender tarafından yönetilen bir cihaz seçin ve ardından İlke eşitleme düğmesini seçin:

İlke eşitleme düğmesi yalnızca Uç Nokta için Microsoft Defender tarafından başarıyla yönetilen cihazlar için görünür.

Kurcalama koruması ile korunan cihazlar

Bir cihazda kurcalama koruması açıksa, önce Kurcalama Koruması devre dışı bırakılmadan Kurcalama korumalı ayarların değerlerini düzenlemek mümkün değildir.

Atama Filtreleri ve güvenlik ayarları yönetimi

Atama filtreleri, Uç Nokta için Microsoft Defender kanalı üzerinden iletişim kuran cihazlar için desteklenmez. Atama filtreleri bu cihazları hedefleyebilecek bir ilkeye eklense de, cihazlar atama filtrelerini yoksayar. Atama filtresi desteği için cihazın Microsoft Intune'a kayıtlı olması gerekir.

Cihazları silme ve kaldırma

Bu akışı kullanan cihazları iki yöntemden birini kullanarak silebilirsiniz:

- Microsoft Intune yönetim merkezindenCihazlar>Tüm cihazlar'a gidin, Yönetilen sütununda MDEJoined veya MDEManaged gösteren bir cihaz seçin ve ardından Sil'i seçin.

- Cihazları Güvenlik Merkezi'ndeki Yapılandırma Yönetimi kapsamından da kaldırabilirsiniz.

Bir cihaz her iki konumdan da kaldırıldıktan sonra bu değişiklik diğer hizmete de uygulanır.

Uç Nokta Güvenliği'nde Uç Nokta için Microsoft Defender iş yükü için Güvenlik Yönetimi etkinleştirilemiyor

Her iki hizmette de izinleri olan bir Yönetici ilk sağlama akışlarını tamamlayabilir ancak aşağıdaki roller her ayrı hizmetteki yapılandırmaları tamamlamak için yeterlidir:

- Microsoft Defender için Güvenlik Yöneticisi rolünü kullanın.

- Microsoft Intune için Uç Nokta Güvenlik Yöneticisi rolünü kullanın.

Microsoft Entra'ya katılmış cihazlar

Active Directory'ye katılmış cihazlar, Microsoft Entra karma katılma işlemini tamamlamak için mevcut altyapılarını kullanır.

Desteklenmeyen güvenlik ayarları

Aşağıdaki güvenlik ayarları kullanımdan kaldırılmayı bekliyor. Uç Nokta için Defender güvenlik ayarları yönetim akışı şu ayarları desteklemiyor:

- Telemetri raporlama sıklığını hızlandırın (Uç Nokta Algılama ve Yanıt altında)

- AllowIntrusionPreventionSystem (Antivirüs altında)

Etki alanı denetleyicilerinde güvenlik ayarları yönetiminin kullanımı

Güvenlik ayarları yönetimi etki alanı denetleyicilerinde desteklenir. Etki alanı denetleyicilerindeki güvenlik ayarlarını yönetmek için zorlama kapsamı sayfasında ( Ayarlar>Uç NoktalarıZorlama kapsamı'na gidin) etkinleştirmeniz gerekir. etki alanı denetleyicilerinin yapılandırmasını etkinleştirebilmeniz için Windows Server cihazların etkinleştirilmesi gerekir. Ayrıca, Windows Sunucuları için etiketli cihazlarda seçeneği belirlenirse, etki alanı denetleyicilerinin yapılandırması da etiketli cihazlarla sınırlıdır.

Dikkat

- Etki alanı denetleyicilerinin yanlış yapılandırılması hem güvenlik duruşunuzu hem de işletimsel sürekliliğinizi olumsuz etkileyebilir.

- Kiracınızda etki alanı denetleyicilerinin yapılandırması etkinleştirildiyse, etki alanı denetleyicileri içeren Microsoft Entra cihaz gruplarını istemeden hedeflemediğinizden emin olmak için tüm Windows ilkelerini gözden geçirin. Üretkenlik riskini en aza indirmek için güvenlik duvarı ilkeleri etki alanı denetleyicilerinde desteklenmez.

- Bu cihazların kaydını kaldırmadan önce etki alanı denetleyicilerine yönelik tüm ilkeleri gözden geçirmenizi öneririz. Önce gerekli yapılandırmaları yapın ve ardından etki alanı denetleyicilerinizin kaydını kaldırın. Uç Nokta için Defender yapılandırması, cihaz kaydı kaldırıldıktan sonra her cihazda korunur.

Uç Nokta için Microsoft Defender ve PowerShell

Bazı Uç Nokta için Microsoft Defender istemci işlevleri PowerShell kullanır. Örneğin, Live Response onaylı bir kitaplıktan özel betikler yürütebilir. Bu işlevler, Uç Nokta için Defender istemcisi tarafından yürütülen bir PowerShell örneğinde çalışır.

Yöneticilerin PowerShell yürütmesi engellenirse cihaz sorunlarını gidermek daha zordur. Performans ve iletişim sorunları PowerShell betikleriyle daha kolay tanılanabilir.

Uç Nokta için Microsoft Defender güvenlik ayarları yönetimi, PowerShell'in Kısıtlanmış Dil Modu'nda çalışacak şekilde yapılandırıldığı bir cihazda çalışmaz. Daha fazla bilgi için PowerShell belgelerindeki about_Language_Modes içeriğine bakın.

Daha önce üçüncü taraf bir güvenlik aracı kullanıyorsanız, Uç Nokta için Defender aracılığıyla güvenliği yönetme

Makinede daha önce bir üçüncü taraf güvenlik aracınız varsa ve şimdi bunu Uç Nokta için Defender ile yönetiyorsanız, Uç Nokta için Defender'ın nadir durumlarda Güvenlik ayarlarını yönetme özelliği üzerinde bir etki görebilirsiniz. Bu gibi durumlarda sorun giderme önlemi olarak, makinenizde Uç Nokta için Defender'ın en son sürümünü kaldırın ve yeniden yükleyin.