Microsoft Intune'da uç nokta güvenlik ilkeleriyle cihaz güvenliğini yönetme

Cihaz güvenliğiyle ilgilenen bir güvenlik yöneticisi olarak, cihazlardaki güvenlik ayarlarını yönetmek için Intune uç nokta güvenlik ilkelerini kullanın. Bu profiller kavram olarak ilgili ayarların mantıksal grupları olan bir cihaz yapılandırma ilkesi şablonuna veya güvenlik temeline benzer. Ancak cihaz yapılandırma profilleri ve güvenlik temelleri uç noktaların güvenliğini sağlama kapsamı dışında çok çeşitli ayarlar içerdiğinde, her uç nokta güvenlik profili cihaz güvenliğinin belirli bir alt kümesine odaklanır.

Uç nokta güvenlik ilkelerinin yanı sıra cihaz yapılandırma ilkelerinden güvenlik temelleri veya uç nokta koruma şablonları gibi diğer ilke türlerini kullanırken, çakışan ayarlar riskini en aza indirmek için birden çok ilke türü kullanmaya yönelik bir plan geliştirmek önemlidir. Güvenlik temelleri, cihaz yapılandırma ilkeleri ve uç nokta güvenlik ilkelerinin tümü, Intune tarafından cihaz yapılandırma ayarlarının eşit kaynakları olarak değerlendirilir. Bir cihaz birden çok kaynaktan bir ayar için iki farklı yapılandırma aldığında ayarlar çakışması oluşur. Birden çok kaynak ayrı ilke türleri ve aynı ilkenin birden çok örneğini içerebilir.

Intune bir cihaz için ilkeyi değerlendirdiğinde ve bir ayar için çakışan yapılandırmaları tanımladığında, ilgili ayar bir hata veya çakışma için işaretlenebilir ve cihaza uygulanamaz. Çakışmaları yönetmenize yardımcı olabilecek bilgiler için aşağıdaki ilkeye ve profile özgü kılavuza bakın:

Kullanılabilir uç nokta güvenlik ilkesi türleri

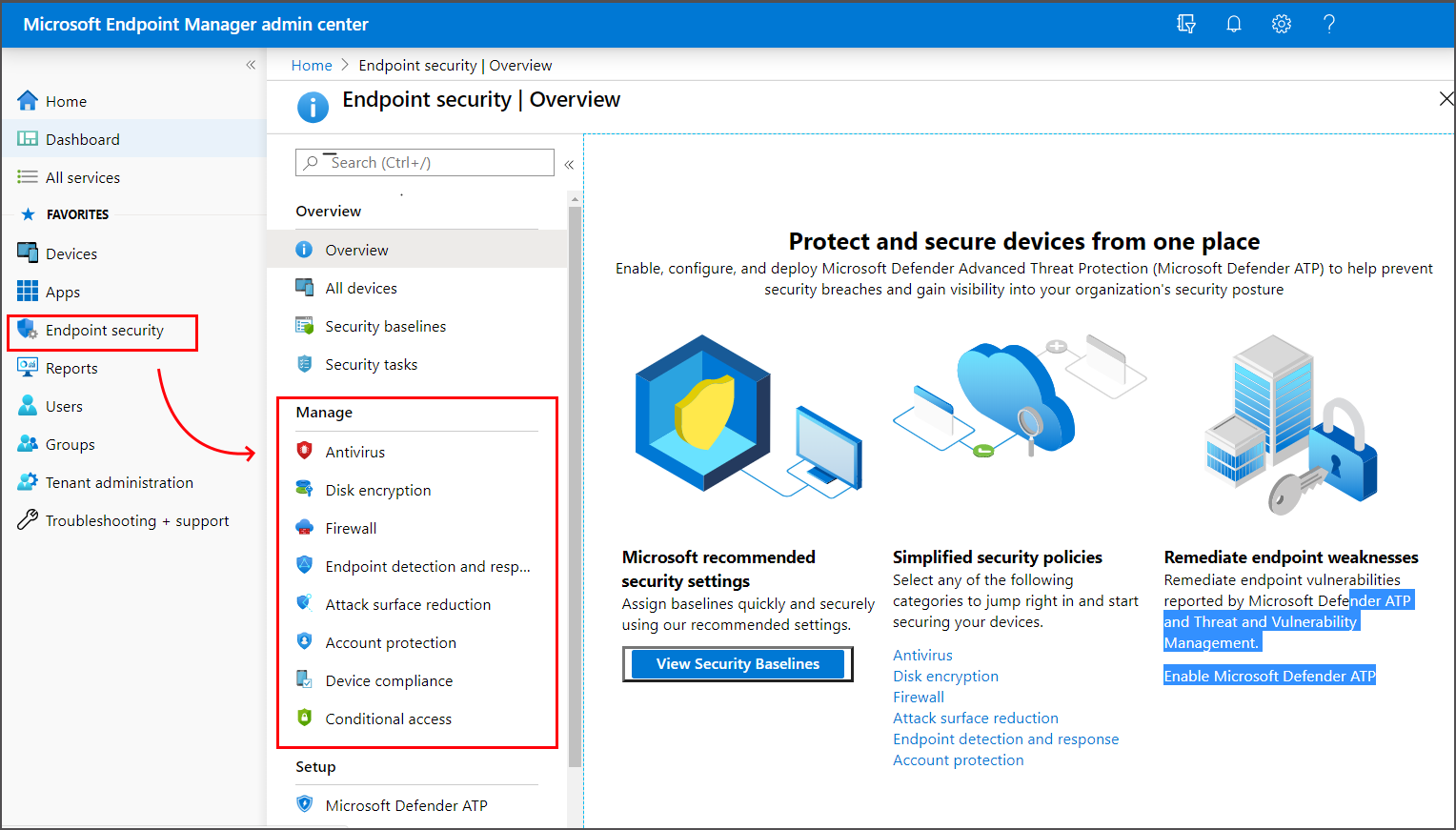

Microsoft Intune yönetim merkezinin Uç nokta güvenlik düğümünde Yönet altında uç nokta güvenlik ilkelerini bulabilirsiniz.

Aşağıda her uç nokta güvenlik ilkesi türünün kısa açıklamaları yer alır. Her biri için kullanılabilir profiller de dahil olmak üzere bunlar hakkında daha fazla bilgi edinmek için her ilke türüne ayrılmış içeriğe yönelik bağlantıları izleyin:

Hesap koruması - Hesap koruma ilkeleri, kullanıcılarınızın kimliğini ve hesaplarını korumanıza yardımcı olur. Hesap koruma ilkesi, Windows kimlik ve erişim yönetiminin bir parçası olan Windows Hello ve Credential Guard ayarlarına odaklanır.

Virüsten koruma - Virüsten koruma ilkeleri, güvenlik yöneticilerinin yönetilen cihazlar için ayrık virüsten koruma ayarları grubunu yönetmeye odaklanmalarına yardımcı olur.

İş İçin Uygulama Denetimi (Önizleme) - İş İçin Uygulama Denetimi ilkesi ve Microsoft Intune için Yönetilen Yükleyiciler ile Windows cihazları için onaylı uygulamaları yönetin. intune İş için Uygulama Denetimi ilkeleri, Windows Defender Uygulama Denetimi'nin (WDAC) bir uygulamasıdır.

Saldırı yüzeyini azaltma - Windows 10/11 cihazlarınızda Defender virüsten koruma kullanılıyorsa, cihazlarınız için bu ayarları yönetmek üzere Saldırı yüzeyi azaltma için Intune uç nokta güvenlik ilkelerini kullanın.

Disk şifrelemesi - Uç nokta güvenliği Disk şifreleme profilleri yalnızca FileVault veya BitLocker gibi yerleşik bir şifreleme yöntemiyle ilgili ayarlara odaklanır. Bu odak, güvenlik yöneticilerinin bir grup ilgisiz ayarda gezinmek zorunda kalmadan disk şifreleme ayarlarını yönetmesini kolaylaştırır.

Uç nokta algılama ve yanıt - Uç nokta için Microsoft Defender'ı Intune ile tümleştirdiğinizde, uç nokta algılama ve yanıt (EDR) için uç nokta güvenlik ilkelerini kullanarak EDR ayarlarını yönetin ve cihazları Uç Nokta için Microsoft Defender'a ekleyin.

Güvenlik Duvarı - Intune'da uç nokta güvenliği Güvenlik Duvarı ilkesini kullanarak macOS ve Windows 10/11 çalıştıran cihazlar için yerleşik bir güvenlik duvarı yapılandırın.

Aşağıdaki bölümler tüm uç nokta güvenlik ilkeleri için geçerlidir.

Uç nokta güvenlik ilkesi için rol tabanlı erişim denetimleri atama

Intune uç nokta güvenlik ilkelerini yönetmek için, ilke için Intune rol tabanlı erişim denetimi (RBAC) iznini ve yönettiğiniz görevle ilgili belirli hakları içeren bir hesap kullanmanız gerekir.

Not

Haziran 2024'e kadar Intune uç nokta güvenlik ilkeleri Güvenlik temelleri izni tarafından sağlanan haklar aracılığıyla yönetiliyordu. Haziran 2024'te Intune, tek tek uç nokta güvenlik iş yüklerini yönetmek için ayrıntılı izinler yayınlamaya başladı.

Intune'a bir uç nokta güvenlik iş yükü için her yeni ayrıntılı izin eklendiğinde, aynı haklar Güvenlik temelleri izninden kaldırılır. Güvenlik temelleri izniyle özel roller kullanıyorsanız, yeni RBAC izni, Güvenlik temeli izniyle verilen haklarla özel rollerinize otomatik olarak atanır. Bu otomatik atama, yöneticilerinizin bugün sahip oldukları izinlerle aynı izinlere sahip olmalarını sağlar.

RBAC rolleri ve uç nokta güvenlik iş yüklerini yönetme izinleri

Uç nokta güvenliğinin özelliklerini yönetmek için RBAC izni atadığınızda, yöneticilere belirli görevleri gerçekleştirmek için gereken en düşük izinleri atamanızı öneririz. Uç nokta güvenliğini yöneten RBAC izinlerinin her biri, özel RBAC rolü oluşturulurken tek tek verilebilen veya onaylanabilen aşağıdaki hakları içerir:

- Ata

- Oluşturma

- Silme

- Okuma

- Güncelleştirme

- Raporları Görüntüle

Özel RBAC rollerini kullanma

Aşağıdaki izinler uç nokta güvenlik iş yüklerine yönelik hakları içerir:

İş için uygulama denetimi - Uygulama denetimi ilkelerini ve raporlarını yönetme hakları verir.

Saldırı yüzeyini azaltma - Saldırı yüzeyi azaltma ilkeleri ve raporlarının tümünü değil bazılarını yönetme hakları verir. Bu iş yükü için, aşağıdaki profiller (Şablonlar) Güvenlik temelleri izni tarafından sağlanan hakları gerektirmeye devam eder:

- Windows Uygulaması ve tarayıcı yalıtımı

- Windows Web koruması

- Windows Uygulama denetimi

- Windows Exploit protection

Uç nokta algılama ve yanıt - Uç nokta algılama ve yanıt (EDR) ilkelerini ve raporlarını yönetme hakları verir.

Güvenlik temelleri - Ayrılmış iş akışı olmayan tüm uç nokta güvenlik iş yüklerini yönetme hakları verir.

Cihaz yapılandırmaları - Cihaz yapılandırmaları için Raporları Görüntüleme hakkı, uç nokta güvenlik ilkeleri için raporları görüntüleme, oluşturma ve dışarı aktarma hakları da verir.

Önemli

Uç nokta güvenlik ilkeleri için Virüsten Koruma'nın ayrıntılı izni bazı Kiracılarda geçici olarak görünebilir. Bu izin yayımlanmaz ve kullanım için desteklenmez. Virüsten Koruma izni yapılandırmaları Intune tarafından yoksayılır. Virüsten Koruma ayrıntılı izin olarak kullanıma sunulduğunda, Microsoft Intune'daki yenilikler makalesinde kullanılabilirliği duyurulacaktır.

Yerleşik RBAC rollerini kullanma

Aşağıdaki Intune yerleşik RBAC rolleri, uç nokta güvenlik iş yükleri ve raporları için bazı veya tüm görevleri yönetme hakları sağlamak üzere yöneticilere de atanabilir.

- Yardım Masası Operatörü

- Salt Okunur Operatörü

- Uç Nokta Güvenlik Yöneticisi

Her rolün içerdiği belirli izinler ve haklar hakkında daha fazla bilgi için bkz. Microsoft Intune için yerleşik rol izinleri.

Yeni uç nokta güvenlik izinleri için dikkat edilmesi gerekenler

Uç nokta güvenlik iş yükleri için yeni ayrıntılı izinler eklendiğinde, yeni iş yükü izni, Güvenlik temelleri izniyle aynı izin ve hak yapısına sahiptir. Bu, bu iş yükleri içindeki güvenlik ilkelerinin yönetimini içerir. Bu ilkeler, Güvenlik temel ilkeleri veya Ayarlar katalog ilkeleri gibi diğer ilke türlerinde çakışan ayarlar içerebilir ve bu ilkeler ayrı RBAC izinleri tarafından yönetilir.

Uç Nokta için Defender güvenlik ayarları yönetim senaryosunu kullanıyorsanız, güvenlik ilkesi yönetimi için Microsoft Defender portalına aynı RBAC izin değişiklikleri uygulanır.

Uç nokta güvenlik ilkesi oluşturma

Aşağıdaki yordam, uç nokta güvenlik ilkeleri oluşturmaya yönelik genel yönergeler sağlar:

Microsoft Intune yönetim merkezinde oturum açın.

Uç nokta güvenliği'ni ve ardından yapılandırmak istediğiniz ilke türünü ve ardından İlke Oluştur'u seçin. Aşağıdaki ilke türlerinden birini seçin:

- Hesap koruması

- Antivirus

- Uygulama denetimi (Önizleme)

- Saldırı yüzeyini azaltma

- Disk şifrelemesi

- Uç nokta algılama ve yanıt

- Güvenlik duvarı

Aşağıdaki özellikleri girin:

- Platform: İlke oluşturduğunuz platformu seçin. Kullanılabilir seçenekler, seçtiğiniz ilke türüne bağlıdır.

- Profil: Seçtiğiniz platform için kullanılabilir profiller arasından seçim yapın. Profiller hakkında bilgi için seçtiğiniz ilke türü için bu makaledeki ayrılmış bölüme bakın.

Oluştur’u seçin.

Temel Bilgiler sayfasında, profil için bir ad ve açıklama girin, ardından İleri'yi seçin.

Yapılandırma ayarları sayfasında, her bir ayar grubunu genişletin ve bu profille yönetmek istediğiniz ayarları yapılandırın.

Ayarları yapılandırmayı tamamladığınızda İleri'yi seçin.

Kapsam etiketleri sayfasında Kapsam etiketlerini seç'i seçerek etiket seç bölmesini açarak profile kapsam etiketleri atayın.

Devam etmek için İleri'yi seçin.

Atamalar sayfasında, bu profili alacak grupları seçin. Profil atama hakkında daha fazla bilgi için bkz. Kullanıcı ve cihaz profilleri atama.

İleri'yi seçin.

Gözden Geçir + oluştur sayfasında, işiniz bittiğinde, Oluştur'u seçin. Oluşturduğunuz profil için ilke türünü seçtiğinizde yeni profil listede görüntülenir.

İlkeyi yineleme

Uç nokta güvenlik ilkeleri, özgün ilkenin bir kopyasını oluşturmak için yinelemeyi destekler. bir ilkeyi yinelemenin yararlı olduğu bir senaryo, farklı gruplara benzer ilkeler atamanız ancak ilkenin tamamını el ile yeniden oluşturmak istememektir. Bunun yerine, özgün ilkeyi çoğaltabilir ve ardından yalnızca yeni ilkenin gerektirdiği değişiklikleri tanıtabilirsiniz. Yalnızca belirli bir ayarı ve ilkenin atandığı grubu değiştirebilirsiniz.

Yineleme oluştururken kopyaya yeni bir ad verirsiniz. Kopya, orijinaliyle aynı ayar yapılandırmaları ve kapsam etiketleriyle oluşturulur, ancak herhangi bir atamaya sahip olmaz. Atamaları oluşturmak için yeni ilkeyi daha sonra düzenlemeniz gerekir.

Aşağıdaki ilke türleri yinelemeyi destekler:

- Hesap koruması

- Uygulama Denetimi (önizleme)

- Antivirus

- Saldırı yüzeyini azaltma

- Disk şifrelemesi

- Uç nokta algılama ve yanıt

- Güvenlik duvarı

Yeni ilkeyi oluşturduktan sonra, yapılandırmasında değişiklik yapmak için ilkeyi gözden geçirin ve düzenleyin.

bir ilkeyi yinelemek için

- Microsoft Intune yönetim merkezinde oturum açın.

- Kopyalamak istediğiniz ilkeyi seçin. Ardından Çoğalt'ı seçin. Çoğalt kullanılamıyorsa, ilkenin sağ tarafındaki üç noktayı (...) ve ardından Çoğalt'ı seçin.

- İlke için yeni bir ad girin ve Kaydet'i seçin.

İlkeyi düzenlemek için

- Yeni ilkeyi ve ardından Özellikler'i seçin.

- İlkedeki yapılandırma ayarlarının listesini genişletmek için Ayarlar'ı seçin. Bu görünümden ayarları değiştiremezsiniz, ancak bunların nasıl yapılandırıldığını gözden geçirebilirsiniz.

- İlkeyi değiştirmek için, değişiklik yapmak istediğiniz her kategori için Düzenle'yi seçin:

- Temel

- Atama

- Kapsam etiketleri

- Yapılandırma ayarları

- Değişiklikleri yaptıktan sonra, düzenlemelerinizi kaydetmek için Kaydet'i seçin. Ek kategorilere düzenleme eklemeden önce bir kategoride yapılan düzenlemelerin kaydedilmesi gerekir.

Çakışmaları yönetme

Uç nokta güvenlik ilkeleri (güvenlik ilkeleri) ile yönetebileceğiniz cihaz ayarlarının çoğu, Intune'daki diğer ilke türleri aracılığıyla da kullanılabilir. Bu diğer ilke türleri arasında cihaz yapılandırma ilkesi ve güvenlik temelleri bulunur. Ayarlar birkaç farklı ilke türü aracılığıyla veya aynı ilke türünün birden çok örneği tarafından yönetilebildiğinden, beklediğiniz yapılandırmalara uymayen cihazlar için ilke çakışmalarını belirlemeye ve çözmeye hazır olun.

- Güvenlik temelleri, bir ayarın temel adresleyen önerilen yapılandırmayla uyumlu olması için varsayılan olmayan bir değer ayarlayabilir.

- Uç nokta güvenlik ilkeleri de dahil olmak üzere diğer ilke türleri varsayılan olarak Yapılandırılmadı değerini ayarlar. Bu diğer ilke türleri, ilkedeki ayarları açıkça yapılandırmanızı gerektirir.

İlke yönteminden bağımsız olarak, aynı cihazdaki aynı ayarı birden çok ilke türü aracılığıyla veya aynı ilke türünün birden çok örneği aracılığıyla yönetmek, kaçınılması gereken çakışmalara neden olabilir.

Aşağıdaki bağlantılarda yer alan bilgiler çakışmaları belirlemenize ve çözmenize yardımcı olabilir:

Sonraki adımlar

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin