Kuruluşunuzu fidye yazılımı saldırılarına karşı hızla koruyun

Fidye yazılımı, siber suçluların büyük ve küçük kuruluşları haraç etmek için kullandığı bir siber saldırı türüdür.

Fidye yazılımı saldırılarına ve en aza indirgenmiş hasarlara karşı nasıl korunacaklarını anlamak, şirketinizin korunmasının önemli bir parçasıdır. Bu makale, fidye yazılımı korumasını hızlı bir şekilde yapılandırma konusunda size pratik rehberlik sağlar.

Rehber, atılması gereken en acil eylemlerden başlayarak adımlar halinde düzenlenmiştir.

Adımlar için başlangıç noktanız olarak bu sayfaya yer işareti ekleyin.

Önemli

Fidye yazılımı önleme serisini okuyun ve kuruluşunuzu siber saldırılara karşı zor hale getirin.

Not

Fidye yazılımı nedir? Fidye yazılımı tanımına buradan bakın.

Bu makale hakkında önemli bilgiler

Not

Bu adımların sırası, riski olabildiğince hızlı azaltmanızı sağlamak için tasarlanmıştır ve yıkıcı saldırılardan kaçınmak veya azaltmak için normal güvenliği ve BT önceliklerini geçersiz kılan büyük bir aciliyet varsayımı üzerine kurulmuştur.

Bu fidye yazılımı önleme kılavuzunun gösterilen sırayla izlemeniz gereken adımlar olarak yapılandırıldığını unutmayın . Bu kılavuzu durumunuzla en iyi şekilde uyarlamak için:

Önerilen öncelikleri kullanmaya devam et

Önce en etkili öğeleri elde etmek için adımları ilk, sonraki ve daha sonra yapmanız gerekenler için başlangıç planı olarak kullanın. Bu öneriler, bir ihlal varsayma Sıfır Güven ilkesi kullanılarak önceliklendirilir. Bu, saldırganların bir veya daha fazla yöntemle ortamınıza başarıyla erişim sağlayabileceğini varsayarak iş riskini en aza indirmeye odaklanmanızı sağlar.

Proaktif ve esnek olun (ancak önemli görevleri atlamayın)

Daha önce hızlı bir şekilde tamamlayabileceğiniz alanlar ve görevler olup olmadığını görmek için üç adımın tüm bölümleri için uygulama denetim listelerini tarayın. Başka bir deyişle, kullanılmamış ancak hızlı ve kolay bir şekilde yapılandırılabilir bir bulut hizmetine zaten erişiminiz olduğundan daha hızlı yapabileceğiniz şeyler. Planın tamamına göz attıkça, bu sonraki alanların ve görevlerin yedeklemeler ve ayrıcalıklı erişim gibi kritik öneme sahip alanların tamamlanmasını geciktirmediğinden dikkatli olun!

Bazı öğeleri paralel olarak yapma

Her şeyi aynı anda yapmaya çalışmak zor olabilir, ancak bazı öğeler doğal olarak paralel olarak yapılabilir. Farklı ekiplerdeki personel görevler üzerinde aynı anda (örneğin yedekleme ekibi, uç nokta ekibi, kimlik ekibi) çalışırken, adımların öncelik sırasına göre tamamlanması için de yol alabilir.

Uygulama denetim listelerindeki öğeler teknik bağımlılık sırasına değil, önerilen öncelik belirleme sırasına göredir.

Mevcut yapılandırmanızı gerektiği gibi ve kuruluşunuzda çalışacak şekilde onaylamak ve değiştirmek için denetim listelerini kullanın. Örneğin, en önemli yedekleme öğesinde bazı sistemleri yedeklersiniz, ancak bunlar çevrimdışı veya sabit olmayabilir, kurumsal geri yükleme yordamlarının tamamını test etmeyebilirsiniz veya kritik iş sistemlerinin veya Active Directory Etki Alanı Hizmetleri (AD DS) etki alanı denetleyicileri gibi kritik BT sistemlerinin yedeklerine sahip olmayabilirsiniz.

Not

Bu işlemin ek bir özeti için fidye yazılımlarını önlemeye ve fidye yazılımlarından kurtulmaya yönelik 3 adıma (Eylül 2021) Microsoft güvenlik blog gönderisine bakın.

Şu anda fidye yazılımlarını önlemek için sisteminizi ayarlayın

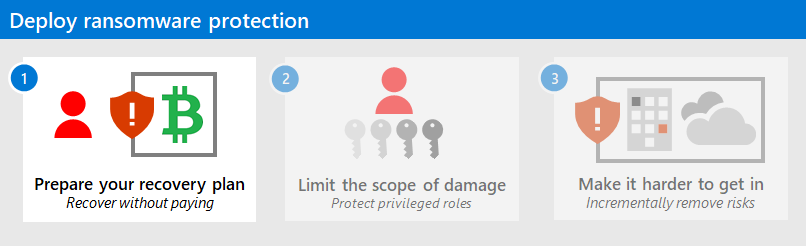

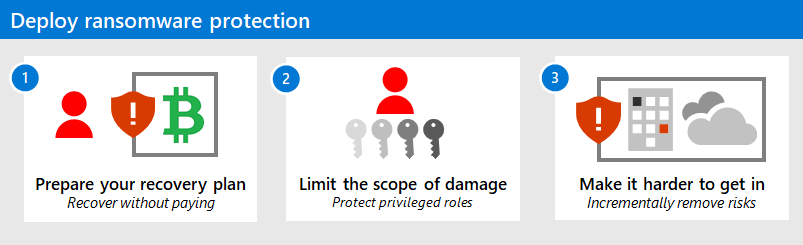

Adımlar şunlardır:

1. Adım. Fidye yazılımı kurtarma planınızı hazırlama

Bu adım, fidye yazılımı saldırganlarının parasal teşvikini en aza indirmek için tasarlanmıştır:

- Sistemlere erişmek ve sistemleri kesintiye uğratmak veya önemli kuruluş verilerini şifrelemek veya zarar vermek çok daha zordur.

- Kuruluşunuzun fidyeyi ödemeden bir saldırıdan kurtulması daha kolay.

Not

Birçok veya tüm kurumsal sistemleri geri yüklemek zor bir çaba olsa da, bir saldırgana teslim etmedikleri bir kurtarma anahtarı için ödeme yapma alternatifi ve sistemleri ve verileri kurtarmaya çalışmak için saldırganlar tarafından yazılan araçları kullanma.

2. Adım. Fidye yazılımı hasarının kapsamını sınırlama

Saldırganların ayrıcalıklı erişim rolleri aracılığıyla birden çok iş açısından kritik sistemlere erişim elde etmek için çok daha zor çalışmasını sağlayın. Saldırganın ayrıcalıklı erişim elde etme becerisini sınırlamak, kuruluşunuza yönelik bir saldırıdan kazanç sağlamayı çok daha zor hale getirir ve başka bir yerden vazgeçip başka bir yere gitme olasılığını daha yüksek hale getirir.

3. Adım. Siber suçluların içeri girmelerini zorlaştırma

Bu son görev kümesi, giriş için uyuşmalara yol açmak için önemlidir, ancak daha büyük bir güvenlik yolculuğunun parçası olarak tamamlanması zaman alacaktır. Bu adımın amacı, saldırganların çeşitli ortak giriş noktalarında şirket içi veya bulut altyapılarınıza erişim elde etmeye çalıştıkları için çalışmalarını çok daha zor hale getirmektir. Birçok görev olduğundan, bunları geçerli kaynaklarınızla ne kadar hızlı gerçekleştirebileceğinize bağlı olarak buradaki çalışmalarınızın önceliğini belirlemeniz önemlidir.

Bunların birçoğu tanıdık ve hızlı bir şekilde başarılması kolay olsa da, 3. adımdaki çalışmalarınızın 1. ve 2. adımlardaki ilerlemenizi yavaşlatmaması kritik önem taşır.

Bir bakışta fidye yazılımı koruması

Ayrıca, Kuruluşunuzu fidye yazılımlarından koruma posteri ile adımların ve uygulama denetim listelerinin genel bakışını fidye yazılımı saldırganlarına karşı koruma düzeyleri olarak görebilirsiniz.

Fidye yazılımı azaltmaya makro düzeyinde öncelik belirleyin. Fidye yazılımlarına karşı koruma sağlamak için kuruluşunuzun ortamını yapılandırın.

Sonraki adım

Kuruluşunuzu fidyeyi ödemek zorunda kalmadan bir saldırıdan kurtarmaya hazırlamak için 1. adımla başlayın.

Ek fidye yazılımı kaynakları

Microsoft'tan önemli bilgiler:

- Artan fidye yazılımı tehdidi, Microsoft On the Issues blog gönderisi 20 Temmuz 2021'de

- İnsan tarafından çalıştırılan fidye yazılımı

- 2021 Microsoft Dijital Savunma Raporu (bkz. sayfa 10-19)

- Fidye yazılımı: Microsoft Defender portalında kapsamlı ve sürekli tehdit analizi raporu

- Microsoft Olay Yanıtı ekibi (eski adıyla DART/CRSP) fidye yazılımı yaklaşımı ve örnek olay incelemesi

Microsoft 365:

- Microsoft 365 kiracınız için fidye yazılımı koruması dağıtma

- Azure ve Microsoft 365 ile Fidye Yazılımı Dayanıklılığını En Üst Düzeye Çıkarma

- Fidye yazılımı saldırısından kurtarma

- Kötü amaçlı yazılım ve fidye yazılımı koruması

- Windows 10 bilgisayarınızı fidye yazılımlarından koruma

- SharePoint Online'da fidye yazılımlarını işleme

- Microsoft Defender portalında fidye yazılımı için tehdit analizi raporları

Microsoft Defender XDR:

Microsoft Azure:

- Fidye Yazılımı Saldırısı için Azure Savunmaları

- Azure ve Microsoft 365 ile Fidye Yazılımı Dayanıklılığını En Üst Düzeye Çıkarma

- Fidye yazılımlarına karşı koruma sağlamak için yedekleme ve geri yükleme planı

- Microsoft Azure Backup ile fidye yazılımlarından korunmaya yardımcı olun (26 dakikalık video)

- Sistemik kimlik güvenliğinin aşılmasından kurtarma

- Microsoft Sentinel'de gelişmiş çok aşamalı saldırı algılama

- Microsoft Sentinel'de Fidye Yazılımı için Fusion Algılama

Bulut için Microsoft Defender Uygulamaları:

Microsoft Güvenlik ekibi blog gönderileri:

Fidye yazılımlarını önlemek ve kurtarmak için 3 adım (Eylül 2021)

İnsan tarafından işletilen fidye yazılımıyla mücadele kılavuzu: Bölüm 1 (Eylül 2021)

Microsoft Olay Yanıtı'nın fidye yazılımı olay araştırmalarını nasıl yürüttüğüne ilişkin önemli adımlar.

İnsan tarafından işletilen fidye yazılımıyla mücadele kılavuzu: Bölüm 2 (Eylül 2021)

Öneriler ve en iyi yöntemler.

Siber güvenlik risklerini anlayarak dayanıklı olma: Bölüm 4— mevcut tehditlerde gezinme (Mayıs 2021)

Fidye yazılımı bölümüne bakın.

İnsan tarafından işletilen fidye yazılımı saldırıları: Önlenebilir bir olağanüstü durum (Mart 2020)

Gerçek saldırıların saldırı zinciri analizlerini içerir.

Fidye yazılımı yanıtı— ödeme yapmak için mi yoksa ödememek için mi? (Aralık 2019)

Norsk Hydro fidye yazılımı saldırısına şeffaflıkla yanıt veriyor (Aralık 2019)