Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Windows 365, Microsoft Azure'da müşteriler adına Bulut bilgisayarları barındırarak kullanıcı başına aylık lisans modeli sağlar. Bu modelde depolama, işlem altyapısı mimarisi veya maliyetleri göz önünde bulundurmanıza gerek yoktur. Windows 365 mimarisi, Azure ağı ve güvenliğine yönelik mevcut yatırımlarınızı kullanmanıza da olanak tanır. Her Cloud PC, Microsoft Intune yönetim merkezinin Windows 365 bölümünde tanımladığınız yapılandırmaya göre sağlanır.

Sanal ağ bağlantısı

Her Cloud PC'nin Microsoft Azure'da bir sanal ağ arabirim kartı (NIC) vardır. İki NIC yönetim seçeneğiniz vardır:

- Microsoft Entra katılma ve Microsoft tarafından barındırılan bir ağ kullanıyorsanız, Bir Azure aboneliği getirmeniz veya NIC'yi yönetmeniz gerekmez.

- Kendi ağınızı getirir ve bir Azure ağ bağlantısı (ANC) kullanırsanız, NIC'ler Azure aboneliğinizdeki Windows 365 tarafından oluşturulur.

NIC'ler, Azure ağ bağlantısı (ANC) yapılandırmanıza bağlı olarak bir Azure Sanal Ağ bağlanır.

Windows 365 birçok Azure bölgesinde desteklenir. Hangi Azure bölgesinin kullanıldığını iki şekilde denetleyebilirsiniz:

- Microsoft tarafından barındırılan ağı ve bir Azure bölgesini seçerek.

- ANC oluştururken Azure aboneliğinizden bir Azure sanal ağı seçerek.

Azure sanal ağının bölgesi, Bulut bilgisayarın nerede oluşturulduğunu ve barındırıldığı belirler.

Kendi sanal ağınızı kullanırken, geçerli Azure bölgeleriniz arasındaki erişimi Windows 365 tarafından desteklenen diğer Azure bölgelerine genişletebilirsiniz. Diğer bölgelere genişletmek için Azure sanal ağ eşlemesini veya Sanal WAN kullanabilirsiniz.

Windows 365, kendi Azure sanal ağınızı kullanarak aşağıdakiler gibi Sanal Ağ güvenlik ve yönlendirme özelliklerini kullanmanıza olanak tanır:

- Azure Ağ Güvenliği Gruplar

- Kullanıcı Tanımlı Yönlendirme

- Azure Güvenlik Duvarı

- Ağ sanal gereçleri (NVA' lar)

İpucu

Bulut bilgisayarlar için web filtreleme ve ağ koruması için Uç Nokta için Microsoft Defender Ağ Koruması ve Web Koruması özelliklerini kullanmayı göz önünde bulundurun. Bu özellikler, Microsoft Intune yönetim merkezi kullanılarak hem fiziksel hem de sanal uç noktalar arasında dağıtılabilir.

Microsoft Intune tümleştirmesi

Microsoft Intune, tüm Bulut bilgisayarlarınızı yönetmek için kullanılır. Microsoft Intune ve ilişkili Windows bileşenleri, Sanal Ağ üzerinden izin verilmesi gereken çeşitli ağ uç noktalarına sahiptir. Bu cihaz türlerini yönetmek için Microsoft Intune kullanmıyorsanız Apple ve Android uç noktaları güvenle yoksayılabilir.

İpucu

Windows Bildirim Hizmetleri'ne (WNS) erişime izin verin. Erişim engellenirse hemen bir etki fark etmeyebilirsiniz. Ancak WNS, Microsoft Intune bu cihazlarda normal ilke yoklama aralıklarını beklemek veya başlatma/oturum açma davranışında ilke yoklaması yapmak yerine Windows uç noktaları üzerinde eylemleri hemen tetiklemeyi sağlar. WNS , Windows istemcisinden WNS'ye doğrudan bağlantı önerir.

Yalnızca Microsoft Intune kiracı konumunuza göre uç noktaların bir alt kümesine erişim vermeniz gerekir. Kiracı konumunuzu (veya Azure Ölçek Birimi'ni (ASU) bulmak için Microsoft Intune yönetim merkezinde oturum açın, Kiracı yönetimi>Kiracı ayrıntıları'nı seçin. Kiracı konumu'nun altında "Kuzey Amerika 0501" veya "Europe 0202" gibi bir şey görürsünüz. Microsoft Intune belgelerindeki satırlar coğrafi bölgeye göre ayırt edilir. Bölgeler adlardaki ilk iki harfle gösterilir (na = Kuzey Amerika, eu = Avrupa, ap = Asya Pasifik). Kiracılar bir bölge içinde yeniden konumlandırılabileceğinden, bu bölgedeki belirli bir uç nokta yerine tüm bölgeye erişime izin vermek en iyisidir.

Microsoft Intune hizmet bölgeleri ve veri konumu bilgileri hakkında daha fazla bilgi için bkz. Intune'de veri depolama ve işleme.

Kimlik hizmetleri

Windows 365 hem Microsoft Entra ID hem de şirket içi Active Directory Etki Alanı Hizmetleri (AD DS) kullanır. Microsoft Entra ID sağlar:

- Windows 365 için kullanıcı kimlik doğrulaması (diğer Microsoft 365 hizmetlerinde olduğu gibi).

- Microsoft Entra karma birleştirme veya Microsoft Entra birleştirme aracılığıyla Microsoft Intune için cihaz kimlik hizmetleri.

Ad DS, bulut bilgisayarlarını Microsoft Entra karma birleştirme kullanacak şekilde yapılandırırken şunları sağlar:

- Bulut bilgisayarlar için şirket içi etki alanına katılma.

- Uzak Masaüstü Protokolü (RDP) bağlantıları için kullanıcı kimlik doğrulaması.

Bulut bilgisayarlarını Microsoft Entra birleştirme kullanacak şekilde yapılandırırken Microsoft Entra ID şunları sağlar:

- Bulut bilgisayarlar için etki alanına katılma mekanizması.

- RDP bağlantıları için kullanıcı kimlik doğrulaması.

Kimlik hizmetlerinin Bulut bilgisayarların dağıtımını, yönetimini ve kullanımını nasıl etkilediği hakkında daha fazla bilgi için bkz. kimlik ve kimlik doğrulaması.

Microsoft Entra ID

Microsoft Entra ID, hem Windows 365 web portalı hem de Uzak Masaüstü istemci uygulamaları için kullanıcı kimlik doğrulaması ve yetkilendirmesi sağlar. Her ikisi de modern kimlik doğrulamasını destekler, yani Microsoft Entra Koşullu Erişim şunları sağlamak için tümleştirilebilir:

- çok faktörlü kimlik doğrulaması

- konum tabanlı kısıtlamalar

- oturum açma riski yönetimi

- oturum sınırları, örneğin:

- Uzak Masaüstü istemcileri ve Windows 365 web portalı için oturum açma sıklığı

- Windows 365 web portalı için tanımlama bilgisi kalıcılığı

- cihaz uyumluluk denetimleri

Windows 365 ile Microsoft Entra Koşullu Erişimi kullanma hakkında daha fazla bilgi için bkz. Koşullu Erişim ilkelerini ayarlama.

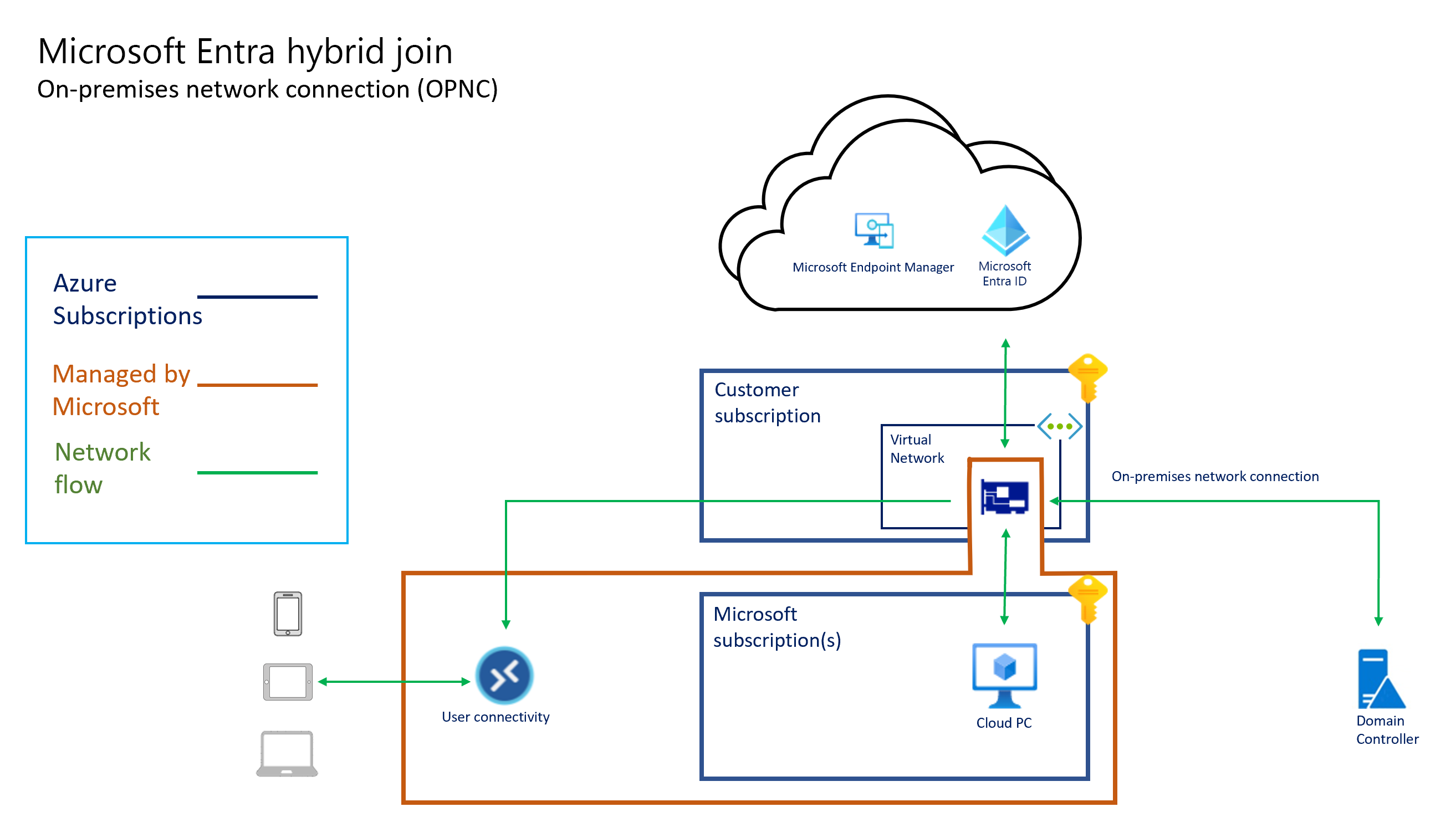

Active Directory Domain Services

Windows 365 Bulut bilgisayarları karma Microsoft Entra veya Microsoft Entra katılmış olabilir. Karma birleştirme Microsoft Entra kullanırken, Bulut bilgisayarların bir AD DS etki alanına etki alanına katılması gerekir. Bu etki alanı Microsoft Entra ID ile eşitlenmelidir. Etki alanının etki alanı denetleyicileri Azure'da veya şirket içinde barındırılabilir. Şirket içinde barındırılırsa, Azure'dan şirket içi ortama bağlantı kurulmalıdır. Bağlantı , Azure Express Route veya siteden siteye VPN biçiminde olabilir. Karma ağ bağlantısı kurma hakkında daha fazla bilgi için bkz. Güvenli karma ağ uygulama. Bağlantı, Bulut bilgisayarlardan Active Directory'nin gerektirdiği etki alanı denetleyicileriyle iletişime izin vermelidir. Daha fazla bilgi için bkz. AD etki alanı ve güvenleri için güvenlik duvarını yapılandırma.

Kullanıcı bağlantısı

Bulut bilgisayar bağlantısı Azure Sanal Masaüstü tarafından sağlanır. Cloud PC'ye doğrudan İnternet'ten gelen bağlantı yapılmaz. Bunun yerine bağlantılar şunlardan yapılır:

- Cloud PC'yi Azure Sanal Masaüstü uç noktalarına.

- Uzak Masaüstü istemcilerinden Azure Sanal Masaüstü uç noktalarına.

Bu bağlantı noktaları hakkında daha fazla bilgi için bkz. Azure Sanal Masaüstü gerekli URL listesi. Ağ güvenlik denetimlerinin yapılandırmasını kolaylaştırmak için Azure Sanal Masaüstü için Hizmet Etiketleri'ni kullanarak bu uç noktaların kimliğini belirleyin. Azure Hizmet Etiketleri hakkında daha fazla bilgi için bkz. Azure hizmet etiketlerine genel bakış.

Bu bağlantıları yapmak için Bulut bilgisayarlarınızı yapılandırmanız gerekmez. Windows 365, Azure Sanal Masaüstü bağlantı bileşenlerini galeri veya özel görüntülerle sorunsuz bir şekilde tümleştirir.

Azure Sanal Masaüstü'nin ağ mimarisi hakkında daha fazla bilgi için bkz. Azure Sanal Masaüstü ağ bağlantısını anlama.

Windows 365 Bulut bilgisayarları üçüncü taraf bağlantı aracılarını desteklemez.

"Adına barındırılacak" mimarisi

"Adına barındırılan" mimarisi, Microsoft hizmetlerinin abonelik sahibi tarafından bir sanal ağa uygun ve kapsamlı izinler atandıktan sonra barındırılan Azure hizmetlerini bir müşteri aboneliğine eklemesine olanak tanır. Bu bağlantı modeli, bir Microsoft hizmetinin standart tüketim tabanlı hizmetlerin aksine hizmet olarak yazılım ve kullanıcı lisanslı hizmetler sağlamasına olanak tanır.

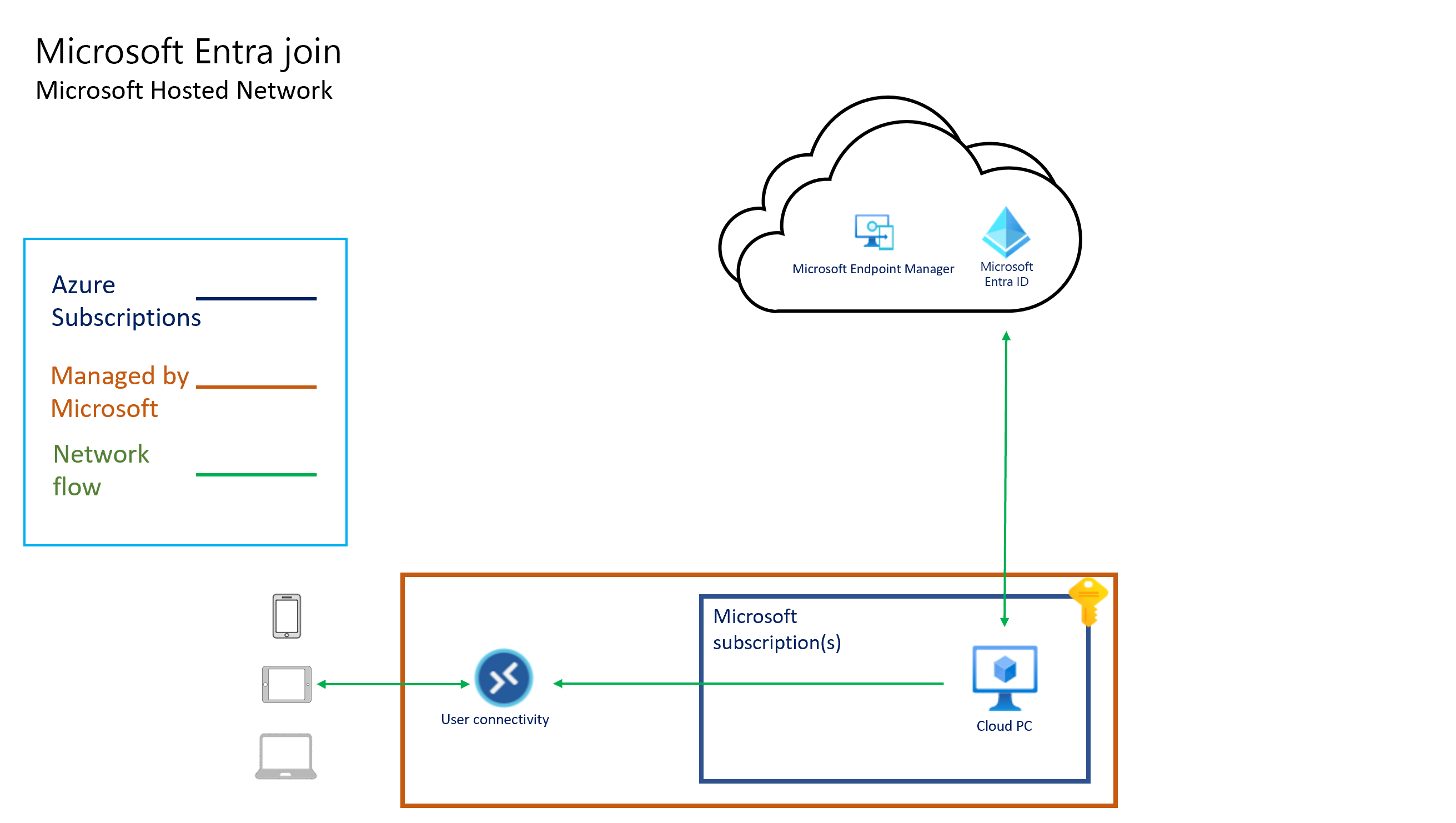

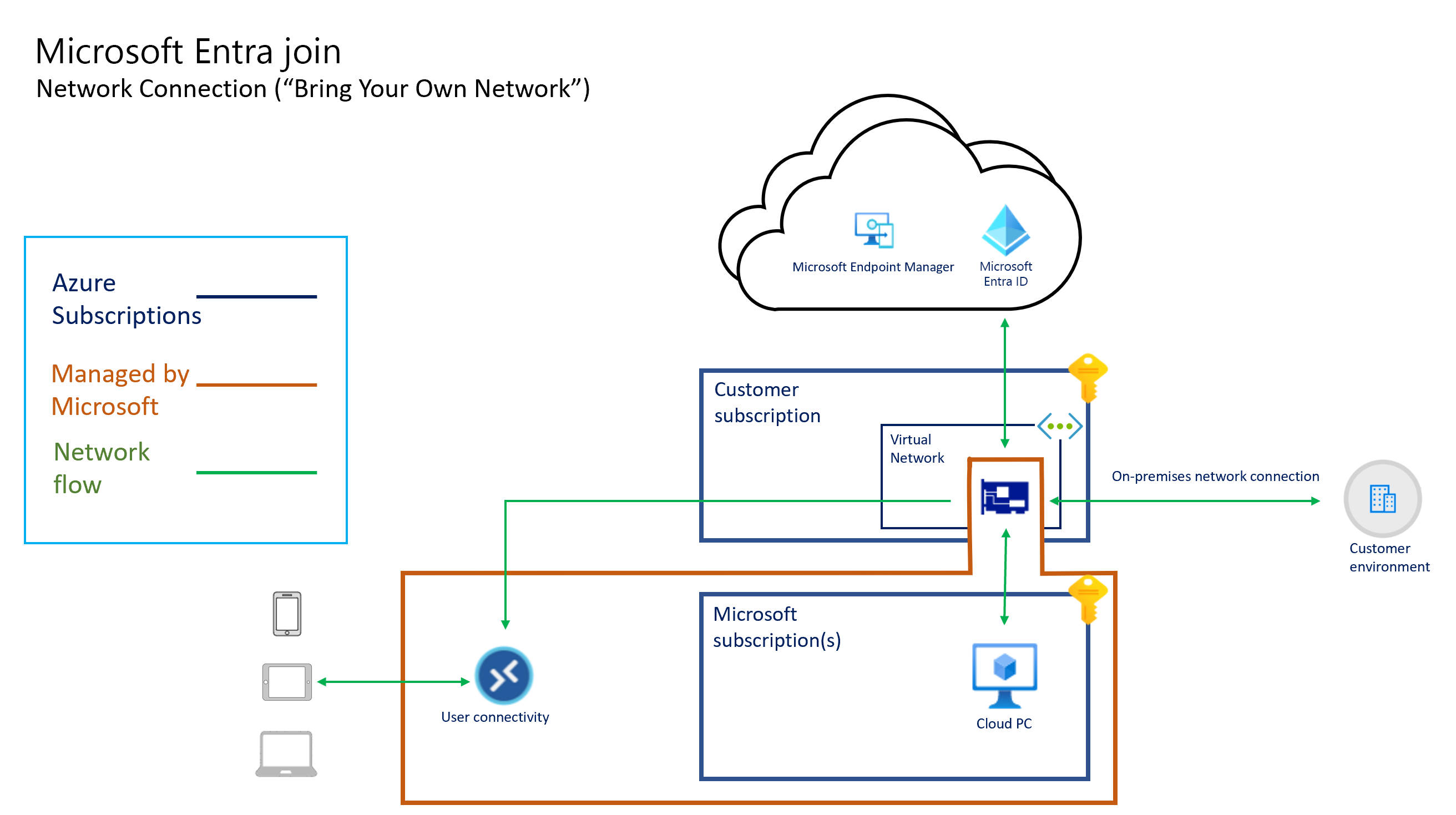

Aşağıdaki diyagramlarda, Microsoft tarafından barındırılan bir ağ kullanılarak Microsoft Entra birleştirme yapılandırmasına yönelik mantıksal mimari, müşterinin ağ bağlantısını kullanan Microsoft Entra birleştirme yapılandırması ("kendi ağınızı getirin") ve anc kullanarak Microsoft Entra karma birleştirme yapılandırması gösterilir.

Tüm Cloud PC bağlantısı sanal ağ arabirim kartı tarafından sağlanır. "Adına barındırılan" mimari, Bulut bilgisayarların Microsoft'un sahip olduğu abonelikte mevcut olduğu anlamına gelir. Bu nedenle, Microsoft bu altyapıyı çalıştırma ve yönetme maliyetlerine neden olur.

Windows 365, Windows 365 aboneliklerindeki kapasiteyi ve bölge içi kullanılabilirliği yönetir. Windows 365, kullanıcıya atadığınızlisansa göre VM'nin boyutunu ve türünü belirler. Windows 365, şirket içi ağ bağlantısı oluştururken seçtiğiniz sanal ağa göre Bulut bilgisayarlarınızı barındıracak Azure bölgesini belirler.

Windows 365, Microsoft 365 veri koruma ilkeleriyle uyumlu. Microsoft'un kurumsal bulut hizmetlerindeki müşteri verileri çeşitli teknolojiler ve süreçlerle korunur:

- Çeşitli şifreleme biçimleri.

- Diğer kiracılardan mantıksal olarak yalıtılmış.

- Belirli istemcilerden sınırlı, denetimli ve güvenli bir kullanıcı kümesi tarafından erişilebilir.

- Rol tabanlı erişim denetimlerini kullanarak erişim için güvenli hale getirildi.

- Yedeklilik için birden çok sunucuya, depolama uç noktasına ve veri merkezine çoğaltılır.

- Yetkisiz erişim, aşırı kaynak tüketimi ve kullanılabilirlik için izlenir.

Windows 365 Bulut PC şifreleme hakkında daha fazla bilgi için bkz. Windows 365'de veri şifreleme.

Sonraki adımlar

kimlik ve kimlik doğrulaması Windows 365 hakkında bilgi edinin.