Microsoft Defender for Cloud Apps与 Microsoft Defender for Endpoint 集成提供了无缝的影子 IT 可见性和控制解决方案。 我们的集成使Defender for Cloud Apps管理员能够通过本机将Defender for Cloud Apps应用治理控制与Microsoft Defender for Endpoint的网络保护集成来阻止最终用户访问云应用。 或者,管理员可以在用户访问有风险的云应用时采取一种更简单的警告方法。

Defender for Cloud Apps使用内置的“未批准应用”标记将云应用标记为禁止使用,可在 Cloud Discovery 和 Cloud App Catalog 页面中使用。 通过启用与 Defender for Endpoint 的集成,只需单击Defender for Cloud Apps即可无缝阻止对未批准的应用的访问。

Defender for Cloud Apps中标记为“未批准”的应用会自动同步到 Defender for Endpoint。 更具体地说,这些未经批准的应用使用的域将传播到终结点设备,由网络保护 SLA 中的Microsoft Defender防病毒阻止。

注意

从在 Defender for Cloud Apps 中将应用标记为未批准到应用在设备中被阻止的那一刻起,通过 Defender for Endpoint 阻止应用的时间延迟最长为 3 小时。 这是因为将Defender for Cloud Apps批准/未批准的应用同步到 Defender for Endpoint 最多一小时,以及最多两个小时将策略推送到设备,以便在 Defender for Endpoint 中创建指示器后阻止应用。

先决条件

以下许可证之一:

- Defender for Cloud Apps + 终结点

- Microsoft 365 E5

Microsoft Defender防病毒。 有关更多信息,请参阅:

以下受支持的作系统之一:

- Windows:Windows 版本 10 18.09 (RS5) 作系统内部版本 1776.3、11 及更高版本

- Android:最低版本 8.0:有关详细信息,请参阅:Android 上的Microsoft Defender for Endpoint

- iOS:最低版本 14.0:有关详细信息,请参阅:iOS 上的Microsoft Defender for Endpoint

- macOS:最低版本 11:有关详细信息,请参阅: macOS 的网络保护

- Linux 系统要求:有关详细信息,请参阅: 适用于 Linux 的网络保护

Microsoft Defender for Endpoint加入。 有关详细信息,请参阅使用 Defender for Endpoint 载入Defender for Cloud Apps。

在 Defender for Cloud Apps 中进行更改的管理员访问权限。 有关详细信息,请参阅 管理管理员访问权限。

使用 Defender for Endpoint 启用云应用阻止

使用以下步骤为云应用启用访问控制:

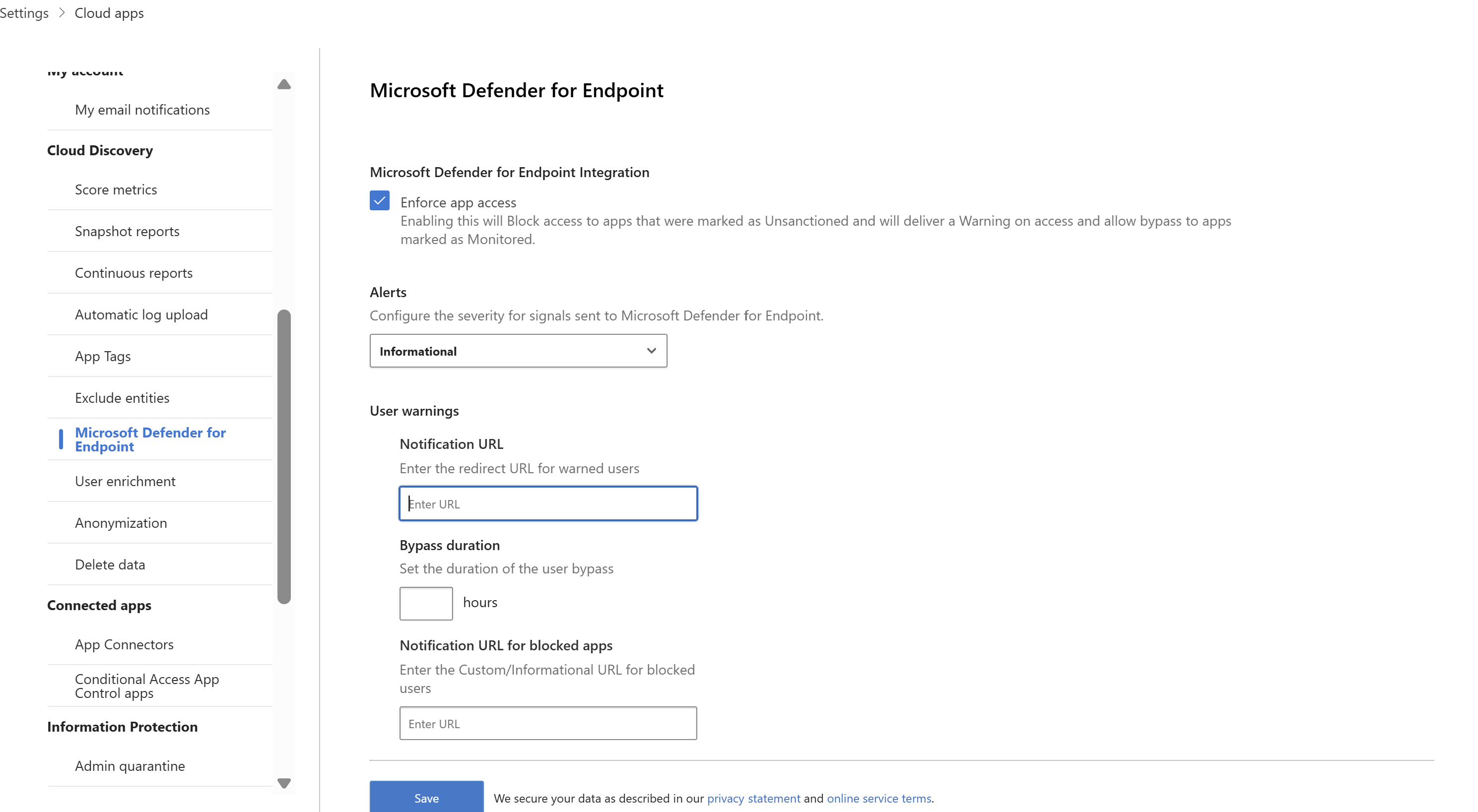

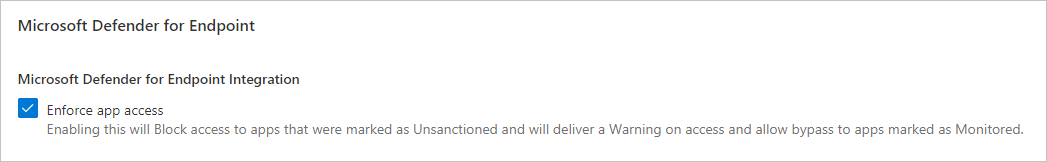

在Microsoft Defender门户中,选择“设置”。 然后选择“ 云应用”。 在“Cloud Discovery”下,选择“Microsoft Defender for Endpoint”,然后选择“强制应用访问”。

注意

此设置最长可能需要 30 分钟才能生效。

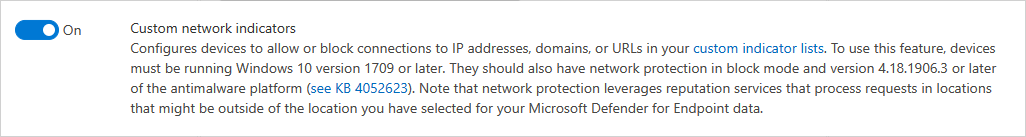

在“Microsoft Defender XDR”中,转到“设置终结点>高级功能”>,然后选择“自定义网络指示器”。 有关网络指示器的信息,请参阅 为 IP 和 URL/域创建指示器。

这允许你利用Microsoft Defender防病毒网络保护功能,通过手动将应用标记分配给特定应用或自动使用应用发现策略,使用 Defender for Cloud Apps 阻止对预定义 URL 集的访问。

在访问被阻止的应用时教育用户 & 自定义阻止页面

管理员现在可以为阻止页面配置和嵌入支持/帮助 URL。 使用此配置,管理员可以在用户访问被阻止的应用时对其进行培训。 系统会提示用户提供指向公司页面的自定义重定向链接,其中列出了阻止使用的应用,以及保护阻止页面上出现异常所要遵循的必要步骤。 最终用户在单击阻止页上的“访问支持页面”时,将被重定向到管理员配置的此 URL。

Defender for Cloud Apps使用内置的“未批准应用”标记将云应用标记为“已阻止使用”。 标记在 Cloud Discovery 和 Cloud App Catalog 页上都可用。 通过启用与 Defender for Endpoint 的集成,只需单击一下Defender for Cloud Apps,即可无缝地向用户介绍阻止使用的应用以及保护异常的步骤。

标记为 “未批准 ”的应用会在几分钟内自动同步到 Defender for Endpoint 的自定义 URL 指示器。 更具体地说,被阻止的应用使用的域传播到终结点设备,以在网络保护 SLA 中Microsoft Defender防病毒来提供消息。

设置阻止页的自定义重定向 URL

使用以下步骤配置指向公司网页或共享点链接的自定义帮助/支持 URL,你可以在其中教育员工为何被阻止他们访问应用程序,并提供保护异常或共享公司访问策略以遵守组织的风险接受的步骤列表。

在Microsoft Defender门户中,选择“设置>云应用>云发现>Microsoft Defender for Endpoint”。

在“警报”下拉列表中,选择“信息”。

在“用户警告>已阻止应用的通知 URL”下,输入你的 URL。 例如:

阻止特定设备组的应用

若要阻止特定设备组的使用,请执行以下步骤:

在Microsoft Defender门户中,选择“设置”。 然后选择“ 云应用”。 然后在“ 云发现”下,选择“ 应用标记 ”,然后转到“ 作用域内配置文件 ”选项卡。

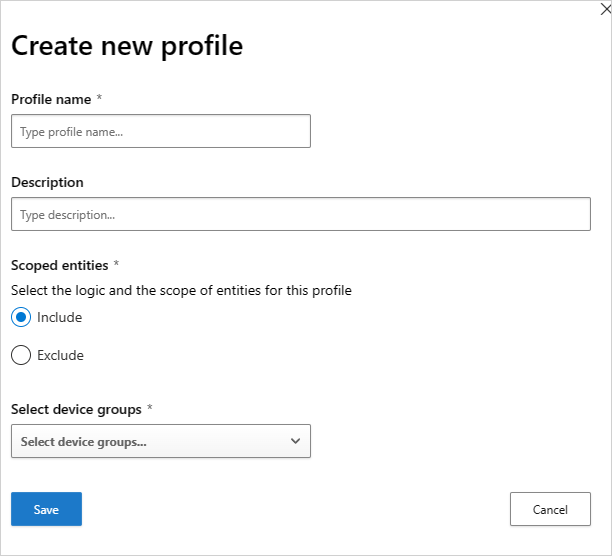

选择 “添加配置文件”。 配置文件设置用于阻止/取消阻止应用的实体。

提供描述性配置文件名称和说明。

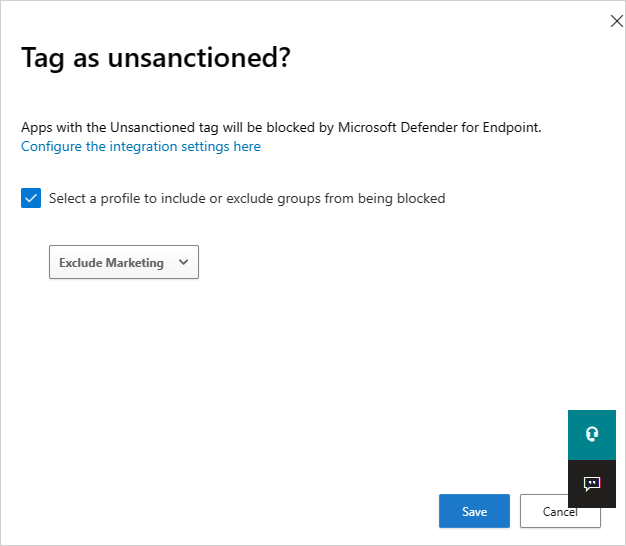

选择配置文件是 “包含” 还是 “排除 ”配置文件。

包括:只有包含的实体集才会受到访问强制的影响。 例如,配置文件 myContoso 具有设备组 A 和 B 的 Include 。使用配置文件 myContoso 阻止应用 Y 将仅阻止组 A 和 B 的应用访问。

排除:排除的实体集不受访问强制的影响。 例如,配置文件 myContoso 对设备组 A 和 B 具有 Exclude 。使用配置文件 myContoso 阻止应用 Y 将阻止整个组织(组 A 和 B 除外)的应用访问。

选择配置文件的相关设备组。 列出的设备组是从Microsoft Defender for Endpoint拉取的。 有关详细信息,请参阅 创建设备组。

选择“保存”。

若要阻止应用,请执行以下步骤:

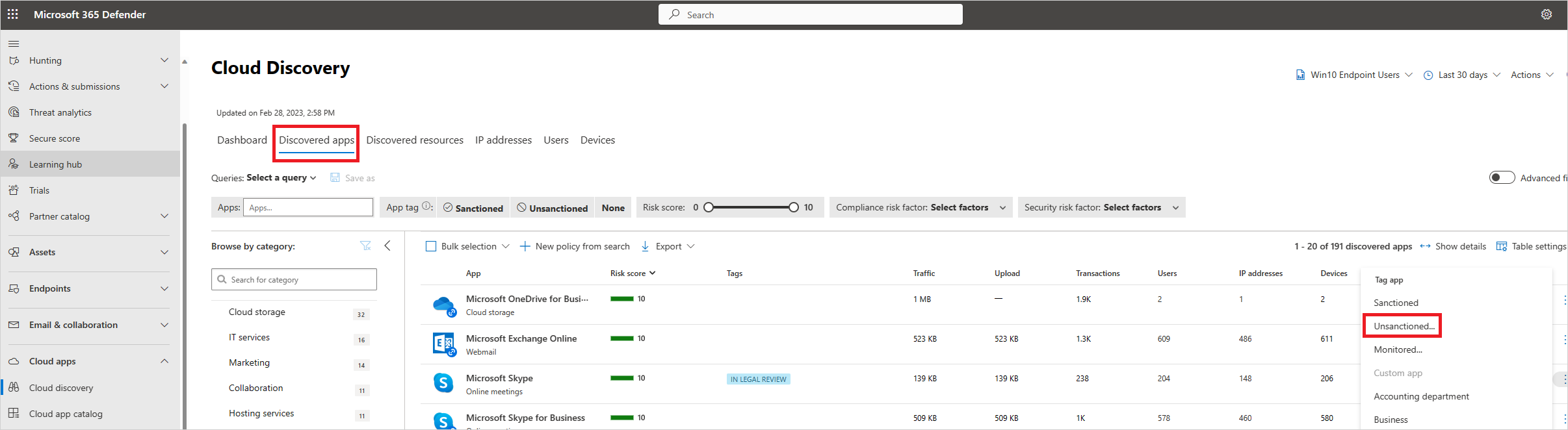

在Microsoft Defender门户中的“云应用”下,转到“云发现”,然后转到“发现的应用”选项卡。

选择应阻止的应用。

将应用标记为 “未批准”。

若要阻止组织中的所有设备,请在“ 标记为未批准?” 对话框中,选择“ 保存”。 若要阻止组织中的特定设备组,请选择 “选择要包含或排除阻止组的配置文件”。 然后选择将阻止应用的配置文件,然后选择“ 保存”。

仅当租户在启用了 Defender for Endpoint 的情况下阻止云应用,并且具有管理员访问权限进行更改时,才会显示“ 标记为未批准?” 对话框。

注意

- 强制实施能力基于 Defender for Endpoint 的自定义 URL 指示器。

- Defender for Cloud Apps将覆盖在发布此功能之前针对Defender for Cloud Apps创建的指标手动设置的任何组织范围。 应使用作用域配置文件体验从Defender for Cloud Apps体验设置所需的范围。

- 若要从未批准的应用中删除选定的范围配置文件,请删除未批准的标记,然后使用所需的作用域配置文件再次标记该应用。

- 应用域最多可能需要两个小时才能在终结点设备中传播和更新,一旦应用域标记为相关标记或/和范围。

- 当应用标记为 “已监视”时,仅当内置 Win10 Endpoint Users 数据源在过去 30 天内一直收到数据时,才会显示应用作用域配置文件的选项。

- Microsoft Defender 商业版 (MDB) 中的设备组的管理方式不同。 因此, 对于具有 MDB 许可证的客户,MDA 设备组中不会显示任何设备组。

在访问有风险的应用时培训用户

管理员可以选择在用户访问有风险的应用时警告用户。 系统不会阻止用户,而是提示他们发送一条消息,提供指向公司页面的自定义重定向链接,其中列出了已批准使用的应用。 提示为用户提供了绕过警告并继续访问应用的选项。 管理员还能够监视绕过警告消息的用户数。

Defender for Cloud Apps使用内置的受监视应用标记将云应用标记为有使用风险。 标记在 Cloud Discovery 和 Cloud App Catalog 页上都可用。 通过启用与 Defender for Endpoint 的集成,只需单击Defender for Cloud Apps即可无缝警告用户访问受监视的应用。

标记为 “受监视 ”的应用会自动同步到 Defender for Endpoint 的自定义 URL 指示器,通常在几分钟内完成。 更具体地说,受监视应用使用的域传播到终结点设备,以在网络保护 SLA 中Microsoft Defender防病毒来提供警告消息。

设置警告消息的自定义重定向 URL

使用以下步骤配置指向公司网页的自定义 URL,你可以在其中教育员工他们为何受到警告,并提供符合组织风险接受或已由组织管理的已批准的替代应用列表。

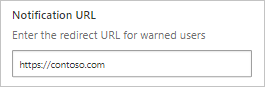

在Microsoft Defender门户中,选择“设置”。 然后选择“ 云应用”。 在“Cloud Discovery”下,选择“Microsoft Defender for Endpoint”。

在“ 通知 URL ”框中,输入 URL。

设置用户绕过持续时间

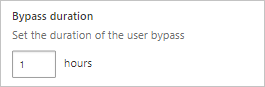

由于用户可以绕过警告消息,因此可以使用以下步骤来配置绕过应用的持续时间。 持续时间过后,用户下次访问受监视的应用时,系统会提示用户显示警告消息。

在Microsoft Defender门户中,选择“设置”。 然后选择“ 云应用”。 在“Cloud Discovery”下,选择“Microsoft Defender for Endpoint”。

在“ 绕过持续时间 ”框中,输入用户绕过的持续时间 (小时) 。

监视应用控件

应用控件后,可以使用以下步骤通过应用的控件监视应用使用模式, (访问、阻止、绕过) 。

- 在Microsoft Defender门户中的“云应用”下,转到“云发现”,然后转到“已发现的应用”选项卡。使用筛选器查找相关的受监视应用。

- 选择应用的名称,在应用的概述页上查看应用的应用控件。

后续步骤

相关视频

如果你遇到任何问题,我们随时为你提供帮助。 若要获取有关产品问题的帮助或支持,请 开具支持票证。