本文列出了 6 个月前发布的版本和功能的Microsoft Defender for Identity发行说明。

有关最新版本和功能的信息,请参阅 Microsoft Defender for Identity 中的新增功能。

注意

从 2022 年 6 月 15 日开始,Microsoft将不再支持运行 Windows Server 2008 R2 的设备上的 Defender for Identity 传感器。 建议确定仍以作系统Windows Server 2008 R2 运行的 DC () DC 或 AD FS 服务器,并制定计划将其更新为受支持的作系统。

在 2022 年 6 月 15 日之后的两个月内,传感器将继续正常运行。 从 2022 年 8 月 15 日开始的两个月之后,传感器将不再在 Windows Server 2008 R2 平台上工作。 可在以下位置找到更多详细信息: https://aka.ms/mdi/2008r2

2023 年 7 月

Defender for Identity 版本 2.209

此版本包括云服务和 Defender for Identity 传感器的改进和 bug 修复。

在 Microsoft Defender XDR (预览版) 中搜索 Active Directory 组

Microsoft Defender XDR 全局搜索现在支持按 Active Directory 组名称进行搜索。 找到的任何组都显示在结果中,位于单独的“ 组 ”选项卡上。从搜索结果中选择 Active Directory 组以查看更多详细信息,包括:

- 类型

- 范围

- Domain

- SAM 名称

- SID

- 组创建时间

- 第一次观察到组的活动

- 包含所选组的组

- 所有组成员的列表

例如:

有关详细信息,请参阅 Microsoft Defender XDR 中的Microsoft Defender for Identity。

新的安全态势报告

Defender for Identity 的标识安全态势评估可跨本地 Active Directory配置主动检测并推荐作。

Microsoft安全功能分数中现已提供以下新的安全状况评估:

有关详细信息,请参阅Microsoft Defender for Identity的安全状况评估。

经典 Defender for Identity 门户的自动重定向

Microsoft Defender XDR,Microsoft Defender for Identity门户体验和功能融合到Microsoft的扩展检测和响应 (XDR) 平台。 从 2023 年 7 月 6 日开始,使用经典 Defender for Identity 门户的客户会自动重定向到Microsoft Defender XDR,没有还原回经典门户的选项。

有关详细信息,请参阅Microsoft Defender XDR中的博客文章和Microsoft Defender for Identity。

Microsoft Defender XDR (预览版中的 Defender for Identity 报表下载和计划)

现在,可以从Microsoft Defender门户下载并计划定期的 Defender for Identity 报表,使用旧版经典 Defender for Identity 门户在报表功能中创建奇偶校验。

从“设置标识>报告管理”>页下载和计划Microsoft Defender XDR报表。 例如:

有关详细信息,请参阅 Microsoft Defender XDR 中的Microsoft Defender for Identity报表。

Defender for Identity 版本 2.208

- 此版本包括云服务和 Defender for Identity 传感器的改进和 bug 修复。

Defender for Identity 版本 2.207

此版本提供新的 AccessKeyFile 安装参数。 在 Defender for Identity 传感器的无提示安装过程中,使用 AccessKeyFile 参数从提供的文本路径设置工作区访问密钥。 有关详细信息,请参阅安装Microsoft Defender for Identity传感器。

此版本包括云服务和 Defender for Identity 传感器的改进和 bug 修复。

2023 年 6 月

Defender for Identity 版本 2.206

- 此版本包括云服务和 Defender for Identity 传感器的改进和 bug 修复。

使用增强型 IdentityInfo 表的高级搜寻

- 对于部署了 Defender for Identity 的租户,Microsoft 365 IdentityInfo 高级搜寻表现在包括每个标识的更多属性,以及 Defender for Identity 传感器从本地环境中检测到的标识。

有关详细信息,请参阅Microsoft Defender XDR高级搜寻文档。

Defender for Identity 版本 2.205

- 此版本包括针对内部传感器基础结构的改进和 bug 修复。

2023 年 5 月

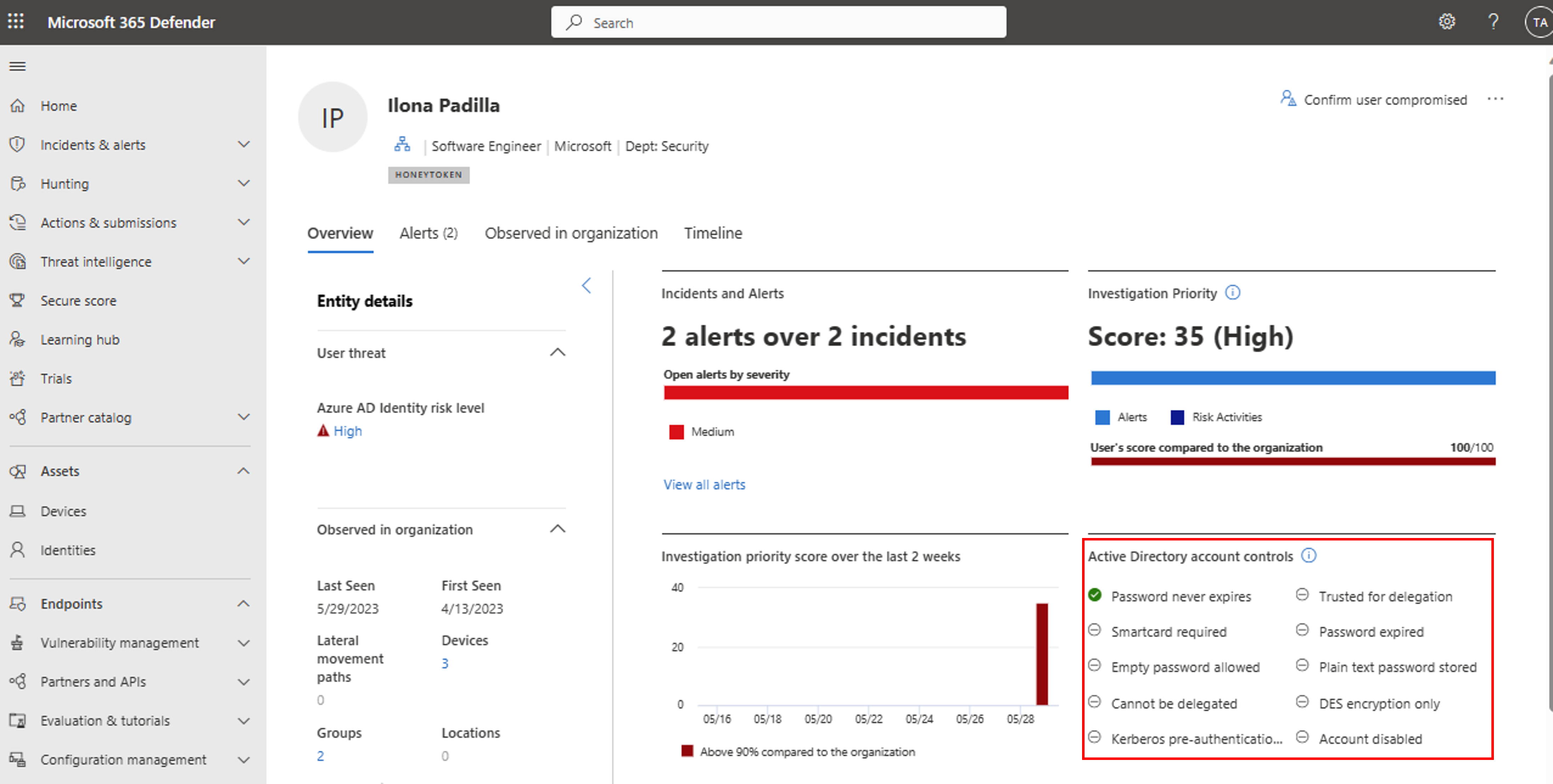

增强的 Active Directory 帐户控制亮点

Microsoft Defender XDR标识>用户详细信息页现在包括新的 Active Directory 帐户控制数据。

在“用户详细信息概述”选项卡上,我们添加了新的 Active Directory 帐户控件卡,以突出显示重要的安全设置和 Active Directory 控件。 例如,使用此卡来了解特定用户是否能够绕过密码要求或具有永不过期的密码。

例如:

有关详细信息,请参阅 User-Account-Control 属性 文档。

Defender for Identity 版本 2.204

发布时间:2023 年 5 月 29 日

针对 VPN (半径) 集成数据引入失败的新运行状况警报。 有关详细信息,请参阅Microsoft Defender for Identity传感器运行状况警报。

此版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.203

发布时间:2023 年 5 月 15 日

用于验证 ADFS 容器审核是否正确配置的新运行状况警报。 有关详细信息,请参阅Microsoft Defender for Identity传感器运行状况警报。

Microsoft Defender 365 标识页包括横向移动路径体验的 UI 更新。 未更改任何功能。 有关详细信息,请参阅了解和调查使用Microsoft Defender for Identity) (LMP 的横向移动路径。

此版本包括针对内部传感器基础结构的改进和 bug 修复。

标识时间线增强功能

“标识 时间线 ”选项卡现在包含新增功能和增强功能! 使用更新的时间线,除了原始筛选器之外,现在还可以按活动类型、协议和位置进行筛选。 还可以将时间线导出到 CSV 文件,并查找与 MITRE ATT&CK 技术关联的活动的其他信息。 有关详细信息,请参阅调查Microsoft Defender XDR中的用户。

Microsoft Defender XDR 中的警报优化

警报优化现已在 Microsoft Defender XDR 中提供,可用于调整和优化警报。 警报优化可减少误报,使 SOC 团队能够专注于高优先级警报,并改进整个系统的威胁检测覆盖范围。

在Microsoft Defender XDR中,基于证据类型创建规则条件,然后将规则应用于与条件匹配的任何规则类型。 有关详细信息,请参阅 优化警报。

2023 年 4 月

Defender for Identity 版本 2.202

发布时间:2023 年 4 月 23 日

- 用于验证目录服务配置容器审核是否正确配置的新 运行状况警报,如运行状况警报页中所述。

- 映射到新西兰的 AD 租户的新工作区在澳大利亚东部区域创建。 有关区域部署的最新列表,请参阅 Defender for Identity 组件。

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

2023 年 3 月

Defender for Identity 版本 2.201

发布时间:2023 年 3 月 27 日

我们正在禁用 SAM-R 蜜标警报。 虽然不应访问或查询这些类型的帐户,但某些旧版系统可能会将这些帐户用作其常规作的一部分。 如果此功能是必需的,则始终可以创建高级搜寻查询并将其用作自定义检测。 我们还将在未来几周内查看 LDAP 蜜标警报,但目前仍可正常运行。

我们修复了非英语作系统的 目录服务对象审核运行状况警报 中的检测逻辑问题,以及针对具有早于版本 87 的目录服务架构的 Windows 2012。

我们删除了配置目录服务帐户以启动传感器的先决条件。 有关详细信息,请参阅Microsoft Defender for Identity目录服务帐户建议。

我们不再需要记录 1644 个事件。 如果已启用此注册表设置,则可以将其删除。 有关详细信息,请参阅 事件 ID 1644。

版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.200

发布时间:2023 年 3 月 16 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.199

发布时间:2023 年 3 月 5 日

通过 SAM-R 警报查询了 Honeytoken 的某些排除项无法正常工作。 在这些实例中,即使已排除的实体也会触发警报。 此错误现已修复。

更新了标识高级搜寻表的 NTLM 协议名称:旧协议名称

Ntlm现在作为新协议名称NTLM列在高级搜寻标识表中:IdentityLogonEvents、IdentityQueryEvents、IdentityDirectoryEvents。 如果当前Ntlm使用标识事件表中区分大小写格式的协议,则应将其更改为NTLM。版本包括针对内部传感器基础结构的改进和 bug 修复。

2023 年 2 月

Defender for Identity 版本 2.198

发布时间:2023 年 2 月 15 日

标识时间线现在作为Microsoft Defender XDR中新“标识”页的一部分提供:Microsoft Defender XDR中更新的“用户”页面现在具有新的外观和感觉,其中扩展了相关资产的视图和新的专用时间线选项卡。时间线表示过去 30 天内的活动和警报,并统一用户跨所有可用工作负载的标识条目, (Defender for Identity/Defender for Cloud Apps/Defender for Endpoint) 。 通过使用时间线,可以轻松地关注用户在特定时间范围内 (执行或) 执行的活动。 有关详细信息,请参阅调查Microsoft Defender XDR中的用户

蜜标警报的进一步改进:在 版本 2.191 中,我们为蜜标活动警报引入了几个新方案。

根据客户反馈,我们已决定将蜜标活动警报拆分为五个单独的警报:

- 通过 SAM-R 查询了 Honeytoken 用户。

- 通过 LDAP 查询了 Honeytoken 用户。

- Honeytoken 用户身份验证活动

- Honeytoken 用户已修改属性。

- Honeytoken 组成员身份已更改。

此外,我们还为这些警报添加了排除项,为环境提供自定义体验。

我们期待着听取你的反馈,以便我们继续改进。

新的安全警报 - 通过 Kerberos 协议 (PKINIT) 的可疑证书使用情况:滥用 Active Directory 证书服务 (AD CS) 的许多技术都涉及在攻击的某个阶段使用证书。 Microsoft Defender for Identity现在在观察到此类可疑的证书使用情况时向用户发出警报。 此行为监视方法提供全面的 AD CS 攻击保护,在尝试对安装了 Defender for Identity 传感器的域控制器进行可疑证书身份验证时触发警报。 有关详细信息,请参阅现在Microsoft Defender for Identity检测可疑的证书使用情况。

自动攻击中断:Defender for Identity 现在与 Microsoft Defender XDR 协同工作,以提供自动攻击中断。 此集成意味着,对于来自Microsoft Defender XDR的信号,我们可以触发“禁用用户”作。 这些作由高保真 XDR 信号触发,结合Microsoft研究团队对数千个事件的持续调查的见解。 该作会暂停 Active Directory 中泄露的用户帐户,并将此信息同步到Microsoft Entra ID。 有关自动攻击中断的详细信息,请阅读Microsoft Defender XDR的博客文章。

还可以从自动响应作中排除特定用户。 有关详细信息,请参阅 配置 Defender for Identity 自动响应排除项。

删除学习期:Defender for Identity 生成的警报基于各种因素,例如分析、确定性检测、机器学习和已了解的有关网络的行为算法。 每个域控制器的 Defender for Identity 的完整学习过程最多可能需要 30 天。 但是,在某些情况下,你可能希望在完成整个学习过程之前收到警报。 例如,在域控制器上安装新传感器或评估产品时,可能需要立即收到警报。 在这种情况下,可以通过启用“删除学习期”功能来关闭受影响警报的 学习周期 。 有关详细信息,请参阅Advanced settings。

向 M365D 发送警报的新方法:一年前,我们宣布,Microsoft Defender门户中提供了所有Microsoft Defender for Identity体验。 现在,主要警报管道正在逐步从 Defender for Identity > Defender for Cloud Apps Microsoft Defender XDR > 切换到 Defender for Identity > Microsoft Defender XDR。 此集成意味着Defender for Cloud Apps中的状态更新不会反映在Microsoft Defender XDR反之亦然。 此更改应大大减少警报显示在Microsoft Defender门户中所需的时间。 在此迁移过程中,从 3 月 5 日开始,Defender for Cloud Apps门户中将不再提供所有 Defender for Identity 策略。 与往常一样,我们建议对所有 Defender for Identity 体验使用 Microsoft Defender 门户。

版本包括针对内部传感器基础结构的改进和 bug 修复。

2023 年 1 月

Defender for Identity 版本 2.197

发布时间:2023 年 1 月 22 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.196

发布时间:2023 年 1 月 10 日

用于验证目录服务对象审核是否正确配置的新 运行状况警报,如运行状况警报页中所述。

新的运行状况警报,用于验证传感器的电源设置是否已配置为获得最佳性能,如 运行状况警报页中所述。

我们已将 MITRE ATT&CK 信息添加到 Microsoft Defender XDR Advanced Hunting 中的 IdentityLogonEvents、IdentityDirectoryEvents 和 IdentityQueryEvents 表中。 在 “AdditionalFields” 列中,可以找到与某些逻辑活动关联的攻击技术和战术 (类别) 的详细信息。

由于所有主要Microsoft Defender for Identity功能现已在 Microsoft Defender 门户中提供,因此从 2023 年 1 月 31 日起,会自动为每个租户启用门户重定向设置。 有关详细信息,请参阅将帐户从Microsoft Defender for Identity重定向到Microsoft Defender XDR。

2022 年 12 月

Defender for Identity 版本 2.195

发布时间:2022 年 12 月 7 日

Defender for Identity 数据中心现在也部署在澳大利亚东部区域。 有关区域部署的最新列表,请参阅 Defender for Identity 组件。

版本包括针对内部传感器基础结构的改进和 bug 修复。

2022 年 11 月

Defender for Identity 版本 2.194

发布时间:2022 年 11 月 10 日

用于验证目录服务高级审核配置是否正确的新 运行状况警报,如运行状况警报页中所述。

Defender for Identity 版本 2.191 中引入的关于蜜标警报的某些更改未正确启用。 这些问题现已解决。

从 11 月底开始,不再支持手动与 Microsoft Defender for Endpoint 集成。 但是,我们强烈建议使用内置了集成的 Microsoft Defender 门户 (https://security.microsoft.com) 。

版本包括针对内部传感器基础结构的改进和 bug 修复。

2022 年 10 月

Defender for Identity 版本 2.193

发布时间:2022 年 10 月 30 日

新安全警报:使用可疑证书Active Directory 联合身份验证服务 (AD FS) 身份验证异常

这种新技术与臭名昭著的 NOBELIUM 演员联系在一起,被称为“MagicWeb”——它允许攻击者在受损的 AD FS 服务器上植入后门,这将允许模拟为任何域用户,从而访问外部资源。 若要了解有关此攻击的详细信息,请阅读 此博客文章。Defender for Identity 现在可以使用域控制器上的 LocalSystem 帐户来执行修正作, (启用/禁用用户、强制用户重置密码) ,以及以前可用的 gMSA 选项。 这可实现对修正作的开箱即用支持。 有关详细信息,请参阅Microsoft Defender for Identity作帐户。

版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.192

发布时间:2022 年 10 月 23 日

用于验证是否已启用 NTLM 审核的新 运行状况警报,如运行状况警报页中所述。

版本包括针对内部传感器基础结构的改进和 bug 修复。

2022 年 9 月

Defender for Identity 版本 2.191

发布时间:2022 年 9 月 19 日

-

触发蜜标警报的更多活动

Microsoft Defender for Identity提供定义蜜标帐户的功能,这些帐户用作恶意参与者的陷阱。 与这些蜜标帐户关联的任何身份验证 (通常为休眠) , (外部 ID 2014) 警报触发蜜标活动。 此版本的新增功能是针对这些蜜标帐户的任何 LDAP 或 SAMR 查询都会触发警报。 此外,如果审核了事件 5136,当蜜标的某个属性发生更改或蜜标的组成员身份发生更改时,将触发警报。

有关详细信息,请参阅 配置 Windows 事件集合。

Defender for Identity 版本 2.190

发布时间:2022 年 9 月 11 日

更新的评估:不安全的域配置

Microsoft安全功能分数提供的不安全域配置评估现在评估域控制器 LDAP 签名策略配置,并在发现不安全的配置时发出警报。 有关详细信息,请参阅 安全评估:不安全的域配置。版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.189

发布时间:2022 年 9 月 4 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

2022 年 8 月

Defender for Identity 版本 2.188

发布时间:2022 年 8 月 28 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.187

发布时间:2022 年 8 月 18 日

我们已更改了触发 可疑 DCSync 攻击的一些逻辑, (复制目录服务) (外部 ID 2006) 警报。 此检测器现在涵盖传感器看到的源 IP 地址似乎是 NAT 设备的情况。

版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.186

发布时间:2022 年 8 月 10 日

运行状况警报现在将显示传感器的完全限定域名 (FQDN) 而不是 NetBIOS 名称。

新的运行状况警报可用于捕获组件类型和配置,如 运行状况警报页中所述。

版本包括针对内部传感器基础结构的改进和 bug 修复。

2022 年 7 月

Defender for Identity 版本 2.185

发布时间:2022 年 7 月 18 日

修复了以下问题: 可疑的黄金票证使用 (不存在的帐户) (外部 ID 2027) 会错误地检测 macOS 设备。

用户作:我们已决定将用户页面上的 “禁用用户 ”作划分为两个不同的作:

- 禁用用户 – 在 Active Directory 级别禁用用户

- 挂起用户 - 在Microsoft Entra ID级别禁用用户

我们知道,从 Active Directory 同步到Microsoft Entra ID所需的时间可能至关重要,因此现在可以选择逐个禁用用户,以删除同步本身的依赖关系。 请注意,如果仅在 Microsoft Entra ID 中禁用的用户,Active Directory 将覆盖该用户。

版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.184

发布时间:2022 年 7 月 10 日

新的安全评估

Defender for Identity 现在包括以下新的安全评估:- 不安全的域配置

Microsoft Defender for Identity持续监视环境,以识别具有公开安全风险的配置值的域,并报告这些域以帮助你保护环境。 有关详细信息,请参阅 安全评估:不安全的域配置。

- 不安全的域配置

Defender for Identity 安装包现在将安装 Npcap 组件,而不是 WinPcap 驱动程序。 有关详细信息,请参阅 WinPcap 和 Npcap 驱动程序。

版本包括针对内部传感器基础结构的改进和 bug 修复。

2022 年 6 月

Defender for Identity 版本 2.183.15436.10558 (修补程序)

发布时间:2022 年 6 月 20 日 (2022 年 7 月 4 日更新)

- 新安全警报:使用分布式文件系统协议的可疑 DFSCoerce 攻击

为了响应最近发布的利用 DFS 协议中的流的攻击工具,每当攻击者使用此攻击方法时,Microsoft Defender for Identity都会触发安全警报。 若要了解有关此攻击的详细信息, 请阅读博客文章。

Defender for Identity 版本 2.183

发布时间:2022 年 6 月 20 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.182

发布时间:2022 年 6 月 4 日

- Defender for Identity 的新“ 关于 ”页面可用。 可以在Microsoft Defender门户的“设置”-“标识”->>“关于”下找到它。 它提供有关 Defender for Identity 实例的几个重要详细信息,包括实例名称、版本、ID 和实例的地理位置。 在排查问题和开具支持票证时,此信息可能会有所帮助。

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

2022 年 5 月

Defender for Identity 版本 2.181

发布时间:2022 年 5 月 22 日

现在,可以使用 Microsoft Defender for Identity 直接在本地帐户上执行修正作。

- 禁用用户 – 这会暂时阻止用户登录到网络。 它可以帮助防止受攻击的用户横向移动并尝试外泄数据或进一步入侵网络。

- 重置用户密码 – 这会提示用户在下次登录时更改其密码,确保此帐户不能用于进一步的模拟尝试。

可以在Microsoft Defender XDR中的多个位置执行这些作:用户页面、用户页面侧面板、高级搜寻,甚至自定义检测。 这需要设置Microsoft Defender for Identity将用于执行作的特权 gMSA 帐户。 有关要求的详细信息,请参阅Microsoft Defender for Identity作帐户。

版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.180

发布时间:2022 年 5 月 12 日

新安全警报:可疑修改 dNSHostName 属性 (CVE-2022-26923)

为了响应最近发布的 CVE,每当攻击者尝试利用 CVE-2022 -26923 时,Microsoft Defender for Identity都会触发安全警报。 若要了解有关此攻击的详细信息,请阅读 博客文章。在版本 2.177 中,我们发布了 Defender for Identity 可以涵盖的其他 LDAP 活动。 但是,我们发现一个 bug,导致事件在 Defender for Identity 门户中无法显示和引入。 此版本中已修复此问题。 从版本 2.180 开始,启用事件 ID 1644 后,不仅可通过 Active Directory Web 服务查看 LDAP 活动,而且其他 LDAP 活动还包括在源计算机上执行 LDAP 活动的用户。 这适用于基于 LDAP 事件的安全警报和逻辑活动。

作为对最近 KrbRelayUp 利用的响应,我们发布了一个无提示检测器,以帮助我们评估对此攻击的响应。 无提示检测器将使我们能够评估检测的有效性,并根据正在收集的事件收集信息。 如果此检测显示为高质量,我们将在下一个版本中发布新的安全警报。

我们已 将“通过 DNS 执行远程代码” 重命名为 “基于 DNS 的远程代码执行尝试”,因为它更好地反映了这些安全警报背后的逻辑。

版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.179

发布时间:2022 年 5 月 1 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

2022 年 4 月

Defender for Identity 版本 2.178

发布时间:2022 年 4 月 10 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

2022 年 3 月

Defender for Identity 版本 2.177

发布时间:2022 年 3 月 27 日

Microsoft Defender for Identity现在可以监视网络中的其他 LDAP 查询。 这些 LDAP 活动通过 Active Directory Web 服务协议发送,其作用类似于普通 LDAP 查询。 若要了解这些活动,需要在域控制器上启用事件 1644。 此事件涵盖域中的 LDAP 活动,主要用于识别由 Active Directory 域控制器提供服务的 LDAP) 搜索 (昂贵、低效或速度缓慢的轻型目录访问协议。 有关详细信息,请参阅 旧配置。

版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.176

发布时间:2022 年 3 月 16 日

从此版本开始,从新包安装传感器时, “添加/删除程序” 下的传感器版本将显示完整版本号 (例如 2.176.x.y) ,而不是前面显示的静态 2.0.0.0。 它将继续显示该版本 (通过包) 安装的版本,即使该版本将通过 Defender for Identity 云服务的自动更新进行更新也是如此。 可以在门户的 传感器设置页 、可执行文件路径或文件版本中查看实际版本。

版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.175

发布时间:2022 年 3 月 6 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

2022 年 2 月

Defender for Identity 版本 2.174

发布时间:2022 年 2 月 20 日

我们已将警报中涉及的帐户 的 shost FQDN 添加到发送到 SIEM 的消息。 有关详细信息,请参阅 Microsoft Defender for Identity SIEM 日志参考。

版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.173

发布时间:2022 年 2 月 13 日

Microsoft Defender门户中现在提供所有Microsoft Defender for Identity功能。 有关详细信息,请参阅此博客文章。

此版本修复了在安装了 KB5009557 的 Windows Server 2019 上安装传感器时或在具有强化 EventLog 权限的服务器上安装传感器时出现的问题。

版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.172

发布时间:2022 年 2 月 8 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

2022 年 1 月

Defender for Identity 版本 2.171

发布时间:2022 年 1 月 31 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.170

发布时间:2022 年 1 月 24 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.169

发布时间:2022 年 1 月 17 日

我们很高兴地发布为Microsoft Defender for Identity配置作帐户的功能。 这是能够直接从产品对用户执行作的第一步。 第一步,可以定义用于执行作的 gMSA 帐户Microsoft Defender for Identity。 强烈建议你开始创建这些用户,以在上线后享受“作”功能。 有关详细信息,请参阅 管理作帐户。

版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.168

发布时间:2022 年 1 月 9 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

2021 年 12 月

Defender for Identity 版本 2.167

发布时间:2021 年 12 月 29 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.166

发布时间:2021 年 12 月 27 日

- 版本包括新的安全警报: 可疑修改 sAMNameAccount 属性 (CVE-2021-42278 和 CVE-2021-42287 利用) (外部 ID 2419) 。

针对最新 CVE 的发布,每当攻击者试图利用 CVE-2021-42278 和 CVE-2021-42287 时,Microsoft Defender for Identity都会触发安全警报。 若要了解有关此攻击的详细信息, 请阅读博客文章。 - 版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.165

发布时间:2021 年 12 月 6 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

2021 年 11 月

Defender for Identity 版本 2.164

发布时间:2021 年 11 月 17 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.163

发布时间:2021 年 11 月 8 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.162

发布时间:2021 年 11 月 1 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

2021 年 9 月

Defender for Identity 版本 2.161

发布时间:2021 年 9 月 12 日

- 版本包括新的受监视活动:用户检索了 gMSA 帐户密码。 有关详细信息,请参阅Microsoft Defender for Identity监视的活动

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

2021 年 8 月

Defender for Identity 版本 2.160

发布时间:2021 年 8 月 22 日

- 版本包括各种改进,并根据 PetitPotam 利用中的最新更改涵盖了更多方案。

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.159

发布时间:2021 年 8 月 15 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

- 版本包括对新发布的警报的改进:通过加密文件系统远程协议的可疑网络连接 (外部 ID 2416) 。

我们扩展了对此检测的支持,以便在潜在攻击者通过加密的 EFS-RPC 通道进行通信时触发。 通道加密时触发的警报将被视为“中等严重性”警报,而不是“高”(如果未加密)。 若要详细了解警报,请参阅 通过加密文件系统远程协议 (外部 ID 2416) 的可疑网络连接 。

Defender for Identity 版本 2.158

发布时间:2021 年 8 月 8 日

版本包括针对内部传感器基础结构的改进和 bug 修复。

版本包括新的安全警报:通过加密文件系统远程协议 (外部 ID 2416) 的可疑网络连接。

在此检测中,每当攻击者尝试对域控制器利用 EFS-RPC 时,Microsoft Defender for Identity都会触发安全警报。 此攻击途径与最近的 PetitPotam 攻击相关联。 若要详细了解警报,请参阅 通过加密文件系统远程协议 (外部 ID 2416) 的可疑网络连接 。版本包括新的安全警报:Exchange Server远程代码执行 (CVE-2021-26855) (外部 ID 2414)

在此检测中,每当攻击者尝试更改 Exchange 对象上的“msExchExternalHostName”属性以执行远程代码时,Microsoft Defender for Identity都会触发安全警报。 若要了解有关此警报的详细信息,请参阅 Exchange Server远程代码执行 (CVE-2021-26855) (外部 ID 2414) 。 此检测依赖于 Windows 事件 4662,因此必须事先启用它。 有关如何配置和收集此事件的信息,请参阅 配置 Windows 事件集合,并按照对 Exchange 对象启用审核的说明进行作。

Defender for Identity 版本 2.157

发布时间:2021 年 8 月 1 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

2021 年 7 月

Defender for Identity 版本 2.156

发布时间:2021 年 7 月 25 日

- 从此版本开始,我们将 Npcap 驱动程序可执行文件添加到传感器安装包。 有关详细信息,请参阅 WinPcap 和 Npcap 驱动程序。

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.155

发布时间:2021 年 7 月 18 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.154

发布时间:2021 年 7 月 11 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

- 版本包括针对打印后台处理程序攻击(称为 PrintNightmare 检测)的新增改进和检测,以涵盖更多攻击方案。

Defender for Identity 版本 2.153

发布时间:2021 年 7 月 4 日

版本包括针对内部传感器基础结构的改进和 bug 修复。

版本包括新的安全警报:可疑的 Windows 打印后台处理程序服务攻击尝试 (CVE-2021-34527 攻击) (外部 ID 2415) 。

在此检测中,每当攻击者尝试对域控制器利用 Windows 打印后台处理程序服务时,Defender for Identity 就会触发安全警报。 此攻击途径与打印后台处理程序利用相关联,称为 PrintNightmare。 详细了解 此警报。

2021 年 6 月

Defender for Identity 版本 2.152

发布时间:2021 年 6 月 27 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.151

发布时间:2021 年 6 月 20 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.150

发布时间:2021 年 6 月 13 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

2021 年 5 月

Defender for Identity 版本 2.149

发布时间:2021 年 5 月 31 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.148

发布时间:2021 年 5 月 23 日

- 如果 配置并收集 事件 ID 4662,Defender for Identity 将报告哪个用户 (USN) 更改到各种 Active Directory 对象属性。 例如,如果更改了帐户密码,并且启用了事件 4662,该事件将记录谁更改了密码。

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.147

发布时间:2021 年 5 月 9 日

- 根据客户反馈,我们将允许的默认传感器数从 200 增加到 350,目录服务凭据从 10 增加到 30。

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.146

发布时间:2021 年 5 月 2 日

运行状况问题和安全警报的Email通知现在将具有Microsoft Defender for Identity和Microsoft Defender XDR的调查 URL。

版本包括针对内部传感器基础结构的改进和 bug 修复。

2021 年 4 月

Defender for Identity 版本 2.145

发布时间:2021 年 4 月 22 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.144

发布时间:2021 年 4 月 12 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

2021 年 3 月

Defender for Identity 版本 2.143

发布时间:2021 年 3 月 14 日

- 我们添加了 Windows 事件 4741 来检测 添加到 Active Directory 活动的计算机帐户 。 配置 Defender for Identity 要收集的新事件。 配置后,收集的事件将可用于在活动日志以及Microsoft Defender XDR高级搜寻中查看。

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.142

发布时间:2021 年 3 月 7 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

2021 年 2 月

Defender for Identity 版本 2.141

发布时间:2021 年 2 月 21 日

-

新的安全警报:可疑的 AS-REP 烘焙攻击 (外部 ID 2412)

Defender for Identity 的 可疑 AS-REP 烘焙攻击 (外部 ID 2412) 安全警报现已推出。 在此检测中,当攻击者以禁用 Kerberos 预身份验证的帐户为目标并尝试获取 Kerberos TGT 数据时,将触发 Defender for Identity 安全警报。 攻击者的意图可能是使用脱机密码破解攻击从数据中提取凭据。 有关详细信息,请参阅 Kerberos AS-REP 烘焙曝光 (外部 ID 2412) 。 - 版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.140

发布时间:2021 年 2 月 14 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

2021 年 1 月

Defender for Identity 版本 2.139

发布时间:2021 年 1 月 31 日

- 我们已将可疑 Kerberos SPN 暴露的严重性更新为高,以更好地反映警报的影响。 有关警报的详细信息,请参阅 可疑 Kerberos SPN 暴露 (外部 ID 2410)

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.138

发布时间:2021 年 1 月 24 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.137

发布时间:2021 年 1 月 17 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.136

发布时间:2021 年 1 月 3 日

- Defender for Identity 现在支持在 Active Directory 联合身份验证服务 (AD FS) 服务器上安装传感器。 在兼容的 AD FS 服务器上安装传感器可以通过监视此关键基础结构组件来扩展Microsoft Defender for Identity混合环境的可见性。 我们还刷新了一些现有检测, (可疑服务创建、 可疑暴力攻击 (LDAP) 、 帐户枚举侦查) 处理 AD FS 数据。 若要开始为 AD FS 服务器部署 Microsoft Defender for Identity 传感器,请从传感器配置页下载最新的部署包。

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

2020 年 12 月

Defender for Identity 版本 2.135

发布时间:2020 年 12 月 20 日

- 我们改进了 Active Directory 属性侦查 (LDAP) (外部 ID 2210) 警报,以检测用于获取生成安全令牌所需的信息的技术,例如,作为 Solorigate 活动的一部分。

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.134

发布时间:2020 年 12 月 13 日

- 我们 最近发布的 NetLogon 检测器 已得到增强,当 Netlogon 通道事务通过加密通道发生时也正常工作。 有关检测器的详细信息,请参阅 可疑的 Netlogon 特权提升尝试。

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.133

发布时间:2020 年 12 月 6 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

2020 年 11 月

Defender for Identity 版本 2.132

发布时间:2020 年 11 月 17 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Defender for Identity 版本 2.131

发布时间:2020 年 11 月 8 日

-

新安全警报:可疑 Kerberos SPN 暴露 (外部 ID 2410)

Defender for Identity 的 可疑 Kerberos SPN 暴露 (外部 ID 2410) 安全警报现已推出。 在此检测中,当攻击者枚举服务帐户及其各自的 SPN,然后请求服务的 Kerberos TGS 票证时,将触发 Defender for Identity 安全警报。 攻击者的意图可能是从票证中提取哈希,并保存它们以供以后在脱机暴力攻击中使用。 有关详细信息,请参阅 Kerberos SPN 公开。 - 版本包括针对内部传感器基础结构的改进和 bug 修复。

2020 年 10 月

Defender for Identity 版本 2.130

发布时间:2020 年 10 月 25 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.129

发布时间:2020 年 10 月 18 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

2020 年 9

Azure ATP 版本 2.128

发布时间:2020 年 9 月 27 日

-

修改电子邮件通知配置

我们将删除用于打开电子邮件通知的邮件通知开关。 若要接收电子邮件通知,只需添加地址。 有关详细信息,请参阅 设置通知。 - 版本包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.127

发布时间:2020 年 9 月 20 日

-

新的安全警报:可疑的 Netlogon 特权提升尝试 (外部 ID 2411)

Azure ATP 的可疑 Netlogon 特权提升尝试 (CVE-2020-1472 攻击) (外部 ID 2411) 安全警报现已推出。 在此检测中,当攻击者使用 Netlogon 远程协议 (MS-NRPC) (也称为 Netlogon 特权提升漏洞)与域控制器建立易受攻击的 Netlogon 安全通道连接时,会触发 Azure ATP 安全警报。 有关详细信息,请参阅 可疑的 Netlogon 特权提升尝试。 - 版本包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.126

发布时间:2020 年 9 月 13 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.125

发布时间:2020 年 9 月 6 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

2020 年 8 月

Azure ATP 版本 2.124

发布时间:2020 年 8 月 30 日

-

新的安全警报

Azure ATP 安全警报现在包括以下新检测:-

Active Directory 属性侦查 (LDAP) (外部 ID 2210)

在此检测中,当攻击者怀疑成功获取有关域的重要信息以用于攻击终止链时,将触发 Azure ATP 安全警报。 有关详细信息,请参阅 Active Directory 属性侦查。 -

可疑的恶意 Kerberos 证书使用 (外部 ID 2047)

在此检测中,如果攻击者通过破坏证书颁发机构服务器而获得对组织的控制,则怀疑生成证书,这些证书在将来的攻击(例如在网络中横向移动)中可用作后门帐户时,将触发 Azure ATP 安全警报。 有关详细信息,请参阅 可疑的恶意 Kerberos 证书用法。 -

使用 RBCD) (外部 ID 2040) 的可疑黄金票证使用 (票证异常

具有域管理员权限的攻击者可能会破坏 KRBTGT 帐户。 使用 KRBTGT 帐户,他们可以 (TGT) 创建 Kerberos 票证授予票证,以便向任何资源提供授权。

这种伪造的 TGT 被称为“黄金票证”,因为它允许攻击者使用基于资源的约束委派 (RBCD) 实现持久的网络持久性。 此类型的伪造黄金票证具有此新检测旨在识别的独特特征。 有关详细信息,请参阅 使用 RBCD) 的可疑黄金票证使用情况 (票证异常 。

-

Active Directory 属性侦查 (LDAP) (外部 ID 2210)

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.123

发布时间:2020 年 8 月 23 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.122

发布时间:2020 年 8 月 16 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.121

发布时间:2020 年 8 月 2 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

2020 年 7 月

Azure ATP 版本 2.120

发布时间:2020 年 7 月 26 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.119

发布时间:2020 年 7 月 5 日

-

功能增强:Excel 报表中的“ 新排除的域控制器 ”选项卡

为了提高域控制器覆盖率计算的准确性,我们将从计算中排除具有外部信任的域控制器,以实现 100% 的覆盖率。 排除的域控制器将出现在域覆盖范围 Excel 报表下载中新的 排除域控制器 选项卡中。 有关下载报表的信息,请参阅 域控制器状态。 - 版本包括针对内部传感器基础结构的改进和 bug 修复。

2020 年 6 月

Azure ATP 版本 2.118

发布时间:2020 年 6 月 28 日

新的安全评估

Azure ATP 安全评估现在包括以下新评估:-

风险最高的横向移动路径

此评估会持续监视你的环境,以识别具有暴露安全风险的风险最高的横向移动路径的 敏感 帐户,并报告这些帐户以帮助你管理环境。 如果路径有三个或更多非敏感帐户,这些帐户可能会使敏感帐户受到恶意参与者的凭据盗窃,则路径被视为有风险。 有关详细信息,请参阅 安全评估:LMP) (风险最高的横向移动路径 。 -

不安全的帐户属性

此评估 Azure ATP 持续监视环境,以识别具有公开安全风险的属性值的帐户,并报告这些帐户以帮助保护环境。 有关详细信息,请参阅 安全评估:不安全的帐户属性。

-

风险最高的横向移动路径

更新了敏感度定义

我们正在扩展本地帐户的敏感度定义,以包括允许使用 Active Directory 复制的实体。

Azure ATP 版本 2.117

发布时间:2020 年 6 月 14 日

功能增强:提供其他活动详细信息

我们已将发送到Defender for Cloud Apps的设备信息进行了扩展,包括设备名称、IP 地址、帐户 UPN 和使用的端口。 有关与 Defender for Cloud Apps 集成的详细信息,请参阅将 Azure ATP 与 Defender for Cloud Apps 配合使用。版本包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.116

发布时间:2020 年 6 月 7 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

2020 年 5 月

Azure ATP 版本 2.115

发布时间:2020 年 5 月 31 日

新的安全评估

Azure ATP 安全评估现在包括以下新评估:-

不安全的 SID 历史记录属性

此评估报告 SID 历史记录属性,恶意攻击者可以使用这些属性来访问你的环境。 有关详细信息,请参阅 安全评估:不安全的 SID 历史记录属性。 -

Microsoft LAPS 使用情况

此评估报告未使用 Microsoft 的“本地管理员密码解决方案” (LAPS) 保护其密码的本地管理员帐户。 使用 LAPS 简化了密码管理,还有助于抵御网络攻击。 有关详细信息,请参阅 安全评估:Microsoft LAPS 使用情况。

-

不安全的 SID 历史记录属性

版本包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.114

发布时间:2020 年 5 月 17 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.113

发布时间:2020 年 5 月 5 日

功能增强:使用 NTLMv1 扩充资源访问活动

从此版本开始,Azure ATP 现在提供资源访问活动的信息,显示资源是否使用 NTLMv1 身份验证。 此资源配置不安全,并存在恶意参与者可能迫使应用程序发挥其优势的风险。 有关风险的详细信息,请参阅 旧版协议使用情况。功能增强:可疑暴力攻击 (Kerberos、NTLM) 警报

攻击者使用暴力攻击来获取组织立足点,是 Azure ATP 中发现威胁和风险的关键方法。 为了帮助你专注于用户面临的关键风险,此更新通过限制警报量并优先处理警报量,使分析和修正风险更加轻松快捷。

2020 年 3 月

Azure ATP 版本 2.112

发布时间:2020 年 3 月 15 日

新的 Azure ATP 实例自动与 Microsoft Defender for Cloud Apps 集成

(以前的实例) 创建 Azure ATP 实例时,默认情况下会启用与 Microsoft Defender for Cloud Apps 的集成。 有关集成的详细信息,请参阅将 Azure ATP 与 Microsoft Defender for Cloud Apps 配合使用。新的受监视活动

现在可以使用以下活动监视器:使用证书进行交互式登录

使用证书登录失败

委派的资源访问

详细了解 Azure ATP 监视哪些活动,以及如何在门户中 筛选和搜索受监视的活动 。

功能增强:扩充资源访问活动

从此版本开始,Azure ATP 现在提供资源访问活动的信息,显示资源是否信任不受约束的委派。 此资源配置不安全,并存在恶意参与者可能迫使应用程序发挥其优势的风险。 有关风险的详细信息,请参阅 安全评估:不安全的 Kerberos 委派。可疑的 SMB 数据包作 (CVE-2020-0796 利用) - (预览版)

Azure ATP 的 可疑 SMB 数据包作 安全警报现在以公共预览版提供。 在此检测中,当怀疑对网络中的域控制器利用 CVE-2020-0796 安全漏洞的 SMBv3 数据包时,将触发 Azure ATP 安全警报。

Azure ATP 版本 2.111

发布时间:2020 年 3 月 1 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

2020 年 2 月

Azure ATP 版本 2.110

发布时间:2020 年 2 月 23 日

-

新的安全评估:不受监视的域控制器

Azure ATP 安全评估现在包括有关未受监视的域控制器(没有传感器的服务器)的报告,以帮助管理环境的全面覆盖。 有关详细信息,请参阅 未受监视的域控制器。

Azure ATP 版本 2.109

发布时间:2020 年 2 月 16 日

-

功能增强:敏感实体

从此版本 (2.109) 开始,Azure ATP 标识为证书颁发机构、DHCP 或 DNS 服务器的计算机现在会自动标记为 “敏感”。

Azure ATP 版本 2.108

发布时间:2020 年 2 月 9 日

新功能:对组托管服务帐户的支持

Azure ATP 现在支持使用组托管服务帐户 (gMSA) ,以提高将 Azure ATP 传感器连接到Microsoft Entra林时的安全性。 有关将 gMSA 与 Azure ATP 传感器配合使用的详细信息,请参阅 连接到 Active Directory 林。功能增强:包含过多数据的计划报表

当计划的报表包含太多数据时,电子邮件现在通过显示以下文本来通知你事实:在指定时间段内,有太多数据无法生成报告。 这将取代以前仅在单击电子邮件中的报表链接后发现事实的行为。功能增强:更新了域控制器覆盖范围逻辑

我们更新了域控制器覆盖范围报告逻辑,以包含来自Microsoft Entra ID的其他信息,从而更准确地查看域控制器,而域控制器上没有传感器。 此新逻辑还应对相应的安全分数Microsoft产生积极影响。

Azure ATP 版本 2.107

发布时间:2020 年 2 月 3 日

新的受监视活动:SID 历史记录更改

SID 历史记录更改现在是受监视和可筛选的活动。 详细了解 Azure ATP 监视哪些活动,以及如何在门户中 筛选和搜索受监视的活动 。功能增强:不再重新打开已关闭或取消的警报

在 Azure ATP 门户中关闭或取消警报后,如果在短时间内再次检测到同一活动,则会打开新警报。 以前,在相同的条件下,已重新打开警报。门户访问和传感器所需的 TLS 1.2

现在需要 TLS 1.2 才能使用 Azure ATP 传感器和云服务。 不再可以使用不支持 TLS 1.2 的浏览器访问 Azure ATP 门户。

2020 年 1 月

Azure ATP 版本 2.106

发布时间:2020 年 1 月 19 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.105

发布时间:2020 年 1 月 12 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

2019 年 12 月

Azure ATP 版本 2.104

发布时间:2019 年 12 月 23 日

传感器版本过期已消除

Azure ATP 传感器部署和传感器安装包在多个版本后不再过期,现在仅更新一次。 此功能的结果是,现在可以安装以前下载的传感器安装包,即使它们早于我们的最大失效版本数。确认泄露

现在可以确认特定Microsoft 365 个用户的泄露,并将其风险级别设置为 “高”。 此工作流允许安全运营团队提供另一个响应功能,以降低其安全事件“解决时间”阈值。 详细了解如何使用 Azure ATP 和Defender for Cloud Apps确认泄露。新体验横幅

在 Defender for Cloud Apps 门户中提供了新体验的 Azure ATP 门户页上,会显示新的横幅,描述访问链接提供的内容。此版本还包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.103

发布时间:2019 年 12 月 15 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.102

发布时间:2019 年 12 月 8 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

2019 年 11 月

Azure ATP 版本 2.101

发布时间:2019 年 11 月 24 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.100

发布时间:2019 年 11 月 17 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.99

发布时间:2019 年 11 月 3 日

功能增强:向 Azure ATP 门户添加了Defender for Cloud Apps门户可用性的用户界面通知

确保所有用户都了解使用 Defender for Cloud Apps 门户提供的增强功能的可用性,并从现有的 Azure ATP 警报时间线为门户添加了通知。版本包括针对内部传感器基础结构的改进和 bug 修复。

2019 年 10 月

Azure ATP 版本 2.98

发布时间:2019 年 10 月 27 日

功能增强:可疑暴力攻击警报

使用其他分析改进了 可疑的暴力攻击 (SMB) 警报,并改进了检测逻辑,以减少 良性真 (B-TP) 和 误报 (FP) 警报结果。版本包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.97

发布时间:2019 年 10 月 6 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

2019年九月

Azure ATP 版本 2.96

发布时间:2019 年 9 月 22 日

使用 Windows 事件 8004 扩充 NTLM 身份验证数据

启用 NTLM 审核并打开 Windows 事件 8004 时,Azure ATP 传感器现在能够使用你访问的服务器数据自动读取和扩充 NTLM 身份验证活动。 Azure ATP 分析用于 NTLM 身份验证的 Windows 事件 8004,以便丰富用于 Azure ATP 威胁分析和警报的 NTLM 身份验证数据。 此增强功能提供对 NTLM 数据的资源访问活动,以及扩充失败的登录活动,包括用户尝试访问但未能访问的目标计算机。详细了解 使用 Windows 事件 8004 的 NTLM 身份验证活动。

版本还包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.95

发布时间:2019 年 9 月 15 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.94

发布时间:2019 年 9 月 8 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.93

发布时间:2019 年 9 月 1 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

2019 年 8 月

Azure ATP 版本 2.92

发布时间:2019 年 8 月 25 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.91

发布时间:2019 年 8 月 18 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.90

发布时间:2019 年 8 月 11 日

- 版本包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.89

发布时间:2019 年 8 月 4 日

传感器方法改进

为了避免在创建准确的横向移动路径 (LMP) 评估时产生过多 NTLM 流量,对 Azure ATP 传感器方法进行了改进,以减少对 NTLM 的使用的依赖,并更有效地利用 Kerberos。警报增强:可疑的黄金票证使用情况 (不存在帐户)

SAM 名称更改已添加到此类警报中列出的支持证据类型。 若要了解有关警报的详细信息(包括如何阻止此类活动和修正),请参阅 可疑的黄金票证使用情况 (不存在的帐户) 。正式发布:可疑 NTLM 身份验证篡改

可疑 NTLM 身份验证篡改警报不再处于预览模式,现已正式发布。版本包括针对内部传感器基础结构的改进和 bug 修复。

2019 年 7 月

Azure ATP 版本 2.88

发布时间:2019 年 7 月 28 日

- 此版本包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.87

发布时间:2019 年 7 月 21 日

功能增强:Azure ATP 独立传感器的自动 Syslog 事件收集

Azure ATP 独立传感器的传入 Syslog 连接现在完全自动化,同时从配置屏幕中删除切换选项。 这些更改对传出 Syslog 连接没有影响。此版本包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.86

发布时间:2019 年 7 月 14 日

新安全警报:可疑 NTLM 身份验证篡改 (外部 ID 2039)

Azure ATP 的新 可疑 NTLM 身份验证篡改 安全警报现已推出公共预览版。 在此检测中,当怀疑使用“中间人”攻击成功绕过 NTLM 消息完整性检查 (MIC) 时,会触发 Azure ATP 安全警报,Microsoft CVE-2019-040 中详述了安全漏洞。 这些类型的攻击尝试降级 NTLM 安全功能并成功进行身份验证,最终目标是成功进行横向移动。功能增强:扩充的设备作系统标识

到目前为止,Azure ATP 基于 Active Directory 中的可用属性提供了实体设备作系统信息。 以前,如果作系统信息在 Active Directory 中不可用,该信息在 Azure ATP 实体页上也不可用。 从此版本开始,Azure ATP 现在通过使用扩充的设备作系统标识方法,为 Active Directory 没有信息或未在 Active Directory 中注册的设备提供此信息。添加扩充的设备作系统标识数据有助于识别未注册和非 Windows 设备,同时有助于调查过程。 有关 Azure ATP 中的网络名称解析的详细信息,请参阅 了解网络名称解析 (NNR) 。

新功能:经过身份验证的代理 - 预览

Azure ATP 现在支持经过身份验证的代理。 使用传感器命令行指定代理 URL,并指定用户名/密码以使用需要身份验证的代理。 有关如何使用经过身份验证的代理的详细信息,请参阅 配置代理。功能增强:自动域同步器进程

在设置和持续配置期间将域控制器指定和标记为域同步器候选项的过程现在完全自动化。 删除用于手动选择域控制器作为域同步器候选项的切换选项。此版本还包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.85

发布时间:2019 年 7 月 7 日

- 此版本包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.84

发布时间:2019 年 7 月 1 日

新位置支持:Azure 英国数据中心

Azure 英国数据中心现在支持 Azure ATP 实例。 若要详细了解如何创建 Azure ATP 实例及其相应的数据中心位置,请参阅 Azure ATP 安装步骤 1。功能增强:可疑添加敏感组的新名称和功能 (外部 ID 2024)

对敏感组的可疑添加警报以前称为对敏感组的可疑修改警报。 警报 (ID 2024) 的外部 ID 保持不变。 描述性名称更改更准确地反映了针对 敏感 组添加的警报的目的。 增强的警报还具有新的证据和改进的说明。 有关详细信息,请参阅 对敏感组的可疑添加。新文档功能:从高级威胁分析迁移到 Azure ATP 指南

此新文章包括从 ATA 迁移到 Azure ATP 服务的先决条件、规划指南以及配置和验证步骤。 有关详细信息,请参阅 从 ATA 移动到 Azure ATP。此版本还包括针对内部传感器基础结构的改进和 bug 修复。

2019 年 6 月

Azure ATP 版本 2.83

发布时间:2019 年 6 月 23 日

功能增强:可疑服务创建警报 (外部 ID 2026)

此警报现在具有改进的警报页面,其中包含其他证据和新说明。 有关详细信息,请参阅 可疑服务创建安全警报。实例命名支持:添加了对仅限数字的域前缀的支持

添加了对使用仅包含数字的初始域前缀创建 Azure ATP 实例的支持。 例如,现在支持仅使用数字初始域前缀,例如 123456.contoso.com。此版本还包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.82

发布时间:2019 年 6 月 18 日

新建公共预览版

Azure ATP 的标识威胁调查体验现在以 公共预览版提供,可供所有 Azure ATP 保护的租户使用。 有关详细信息,请参阅 Azure ATP Microsoft Defender for Cloud Apps调查体验。正式版

Azure ATP 对不受信任的林的支持现已正式发布。 有关详细信息,请参阅 Azure ATP 多林 。此版本包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.81

发布时间:2019 年 6 月 10 日

- 此版本包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.80

发布时间:2019 年 6 月 2 日

功能增强:可疑 VPN 连接警报

此警报现在包括增强的证据和文本,以提高可用性。 有关警报功能以及建议的修正步骤和防护的详细信息,请参阅 可疑 VPN 连接警报说明。此版本还包括针对内部传感器基础结构的改进和 bug 修复。

2019 年 5 月

Azure ATP 版本 2.79

发布时间:2019 年 5 月 26 日

正式发布:安全主体侦查 (LDAP) (外部 ID 2038)

此警报现已正式发布 (正式发布) 。 有关警报、警报功能以及建议的修正和预防的详细信息,请参阅 安全主体侦查 (LDAP) 警报说明

此版本还包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.78

发布时间:2019 年 5 月 19 日

功能增强:敏感实体

Exchange Server 的手动敏感标记现在可以在配置期间手动将实体标记为 Exchange Server。

若要手动将实体标记为Exchange Server,请执行以下作:

- 在 Azure ATP 门户中,选择“ 配置”。

- 在“ 检测”下,选择“ 实体标记”,然后选择“ 敏感”。

- 选择“ Exchange Server” ,然后添加要标记的实体。

将计算机标记为Exchange Server后,它将标记为“敏感”,并显示它已标记为Exchange Server。 敏感标记将显示在计算机的实体配置文件中,并且计算机将在基于敏感帐户和横向移动路径的所有检测中考虑该计算机。

此版本还包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.77

发布时间:2019 年 5 月 12 日

- 此版本包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.76

发布时间:2019 年 5 月 6 日

- 此版本包括针对内部传感器基础结构的改进和 bug 修复。

2019 年 4 月

Azure ATP 版本 2.75

发布时间:2019 年 4 月 28 日

功能增强:敏感实体

从此版本 (2.75) 开始,Azure ATP 标识为 Exchange Server 的计算机现在会自动标记为 “敏感”。自动标记为 “敏感 ”的实体(因为它们充当 Exchange Server)会将此分类列为标记的原因。

此版本包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.74

发布时间:2019 年 4 月 14 日

- 此版本包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.73

发布时间:2019 年 4 月 10 日

- 此版本包括针对内部传感器基础结构的改进和 bug 修复。

2019 年 3 月

Azure ATP 版本 2.72

发布时间:2019 年 3 月 31 日

功能增强: (范围深度) LMP 横向移动路径

(LMP) 的横向移动路径是 Azure ATP 中发现威胁和风险的关键方法。 为了帮助关注最敏感用户的关键风险,此更新可限制所显示每个图形的范围和深度,从而更轻松、更快速地分析和修正每个 LMP 上的敏感用户的风险。请参阅 横向移动路径 ,详细了解 Azure ATP 如何使用 LMP 来显示环境中每个实体的访问风险。

此版本还包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.71

发布时间:2019 年 3 月 24 日

功能增强:网络名称解析 (NNR) 运行状况警报

为与基于 NNR 的 Azure ATP 安全警报关联的置信度添加了运行状况警报。 每个运行状况警报都包含可作和详细的建议,以帮助解决低 NNR 成功率问题。请参阅 什么是网络名称解析 ,详细了解 Azure ATP 如何使用 NNR 以及为什么它对于警报准确性很重要。

服务器支持:使用 KB4487044 为 Server 2019 添加了支持

添加了对使用 Windows Server 2019 的支持,修补程序级别为 KB4487044。 不支持在没有修补程序的情况下使用 Server 2019,并且从此更新开始被阻止。功能增强:基于用户的警报排除

扩展警报排除选项现在允许从特定警报中排除特定用户。 排除项有助于避免使用或配置某些类型的内部软件重复触发良性安全警报的情况。此版本还包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.70

发布时间:2019 年 3 月 17 日

功能增强:网络名称解析 (NNR) 置信度添加到多个警报 网络名称解析或 (NNR) 用于帮助积极识别可疑攻击的源实体标识。 通过将 NNR 置信度级别添加到 Azure ATP 警报证据列表,现在可以立即评估和了解与识别的可能源相关的 NNR 置信度级别,并相应地进行修正。

NNR 置信度级别证据已添加到以下警报:

其他运行状况警报方案:Azure ATP 传感器服务无法启动

在 Azure ATP 传感器由于网络捕获驱动程序问题而无法启动的情况下,现在会触发传感器运行状况警报。 使用 Azure ATP 日志排查 Azure ATP 传感器 问题,详细了解 Azure ATP 日志及其使用方式。此版本还包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.69

发布时间:2019 年 3 月 10 日

功能增强:可疑身份盗用 (票证) 警报 此警报现在包含新的证据,其中显示了使用远程桌面协议 (RDP) 建立的连接的详细信息。 通过添加的证据,可以轻松修正由于通过 RDP 连接使用远程凭据防护而导致的 (B-TP) Benign-True 正面警报的已知问题。

功能增强:通过 DNS 警报远程执行代码

此警报现在包含显示域控制器安全更新状态的新证据,并在需要更新时通知你。新文档功能:Azure ATP 安全警报 MITRE ATT&CK 矩阵™

为了解释和更轻松地映射 Azure ATP 安全警报与熟悉的 MITRE ATT&CK 矩阵之间的关系,我们已将相关的 MITRE 技术添加到 Azure ATP 安全警报列表。 通过此附加参考,可以更轻松地了解触发 Azure ATP 安全警报时可能使用的可疑攻击技术。 详细了解 Azure ATP 安全警报指南。此版本还包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.68

发布时间:2019 年 3 月 3 日

功能增强:可疑暴力攻击 (LDAP) 警报

对此安全警报进行了重大可用性改进,包括修订说明、提供其他源信息以及猜测尝试详细信息,以便更快地进行修正。

详细了解 可疑的暴力攻击 (LDAP) 安全警报。新文档功能:安全警报实验室

为了说明 Azure ATP 在检测对工作环境的实际威胁方面的强大功能,我们向本文档添加了一个新的 安全警报实验室 。 安全警报实验室可帮助你快速设置实验室或测试环境,并解释针对常见真实威胁和攻击的最佳防御姿态。分步实验室旨在确保花费最少的构建时间,并花更多时间了解威胁环境以及可用的 Azure ATP 警报和保护。 我们很高兴收到你的反馈。

此版本还包括针对内部传感器基础结构的改进和 bug 修复。

2019 年 2 月

Azure ATP 版本 2.67

发布时间:2019 年 2 月 24 日

新的安全警报:安全主体侦查 (LDAP) – (预览版)

Azure ATP 的安全主体侦查 (LDAP) - 预览版 安全警报现在以公共预览版提供。 在此检测中,当攻击者使用安全主体侦查获取有关域环境的关键信息时,会触发 Azure ATP 安全警报。 此信息可帮助攻击者映射域结构,并识别特权帐户,以便在攻击终止链的后续步骤中使用。轻型目录访问协议 (LDAP) 是用于查询 Active Directory 的合法和恶意目的的最常用方法之一。 以 LDAP 为中心的安全主体侦察通常用作 Kerberoasting 攻击的第一阶段。 Kerberoasting 攻击用于获取安全主体名称 (SPN) 的目标列表,攻击者随后会尝试获取票证授予服务器 (TGS) 票证。

功能增强:帐户枚举侦查 (NTLM) 警报

改进了 帐户枚举侦查 (NTLM) 警报,使用其他分析,并改进了检测逻辑以减少 B-TP 和 FP 警报结果。功能增强:网络映射侦查 (DNS) 警报

添加到网络映射侦查 (DNS) 警报的新检测类型。 除了检测可疑的 AXFR 请求外,Azure ATP 现在还使用过多的请求数检测来自非 DNS 服务器的可疑请求类型。此版本还包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.66

发布时间:2019 年 2 月 17 日

功能增强:可疑 DCSync 攻击 (复制目录服务) 警报

对此安全警报的可用性进行了改进,包括修订说明、提供其他源信息、新的信息图和更多证据。 详细了解 可疑 DCSync 攻击 (复制目录服务) 安全警报。此版本还包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.65

发布时间:2019 年 2 月 10 日

新安全警报:可疑的 NTLM 中继攻击 (Exchange 帐户) – (预览版)

Azure ATP 的可疑 NTLM 中继攻击 (Exchange 帐户) - 预览版 安全警报现以公共预览版提供。 在此检测中,当发现使用来自可疑源的 Exchange 帐户凭据时,会触发 Azure ATP 安全警报。 这些类型的攻击尝试利用 NTLM 中继技术获取域控制器交换特权,称为 ExchangePriv。 从 2019 年 1 月 31 日首次发布的 ADV190007 公告和 Azure ATP 警报响应中了解有关 ExchangePriv 技术的详细信息。正式发布:通过 DNS 执行远程代码

此警报现已正式发布 (正式发布) 。 有关详细信息和警报功能,请参阅 通过 DNS 执行远程代码警报说明页。正式发布:通过 SMB 进行数据外泄

此警报现已正式发布 (正式发布) 。 有关详细信息和警报功能,请参阅 SMB 上的数据外泄警报说明页。此版本还包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.64

发布时间:2019 年 2 月 4 日

正式发布:可疑的黄金票证使用情况 (票证异常)

此警报现已正式发布 (正式发布) 。 有关详细信息和警报功能,请参阅 可疑的黄金票证使用情况 (票证异常) 警报说明页。功能增强:网络映射侦查 (DNS)

改进了为此警报部署的警报检测逻辑,以最大程度地减少误报和警报干扰。 此警报现在有八天的学习期,然后警报可能首次触发。 有关此警报的详细信息,请参阅 网络映射侦察 (DNS) 警报说明页。由于此警报的增强,nslookup 方法在初始配置期间不应再用于测试 Azure ATP 连接。

功能增强:

此版本包括重新设计的警报页和新证据,提供更好的警报调查。此版本还包括针对内部传感器基础结构的改进和 bug 修复。

2019 年 1 月

Azure ATP 版本 2.63

发布时间:2019 年 1 月 27 日

新功能:不受信任的林支持 - (预览)

Azure ATP 对不受信任的林中的传感器的支持现在以公共预览版提供。 在 Azure ATP 门户的 “目录服务 ”页中,配置其他凭据集,使 Azure ATP 传感器能够连接到不同的 Active Directory 林,并报告回 Azure ATP 服务。 有关详细信息,请参阅 Azure ATP 多林 。新功能:域控制器覆盖范围

Azure ATP 现在提供受 Azure ATP 监视的域控制器的覆盖范围信息。

在 Azure ATP 门户的 “传感器 ”页中,查看环境中 Azure ATP 检测到的受监视和未受监视域控制器的数量。 下载受监视的域控制器列表进行进一步分析,并生成作计划。 有关详细信息,请参阅 域控制器监视 作指南。功能增强:帐户枚举侦查

Azure ATP 帐户枚举侦查检测现在检测并发出有关使用 Kerberos 和 NTLM 的枚举尝试的警报。 以前,检测仅适用于使用 Kerberos 的尝试。 有关详细信息 ,请参阅 Azure ATP 侦查警报 。功能增强:远程代码执行尝试警报

- 所有远程执行活动(如服务创建、WMI 执行和新 PowerShell 执行)都已添加到目标计算机的配置文件时间线。 目标计算机是执行命令的域控制器。

- PowerShell 执行已添加到实体配置文件警报时间线中列出的远程代码执行活动列表中。

- 有关详细信息,请参阅 远程代码执行尝试 。

Windows Server 2019 LSASS 问题和 Azure ATP

针对客户对运行 Windows Server 2019 的域控制器使用 Azure ATP 的反馈,此更新包括了其他逻辑,以避免在 Windows Server 2019 计算机上触发报告的行为。 Windows Server 2019 上对 Azure ATP 传感器的完全支持计划用于未来的 Azure ATP 更新,但目前不支持在 Windows Server 2019 上安装和运行 Azure ATP。 有关详细信息,请参阅 Azure ATP 传感器要求 。此版本还包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.62

发布时间:2019 年 1 月 20 日

新安全警报:通过 DNS 远程执行代码 - (预览版)

Azure ATP 的“通过 DNS 执行远程代码 ”安全警报现在以公共预览版提供。 在此检测中,当对网络中的域控制器进行涉嫌利用安全漏洞 CVE-2018-8626 的 DNS 查询时,将触发 Azure ATP 安全警报。功能增强:传感器更新延迟 72 小时

更改了选项,将所选传感器上的传感器更新延迟到 72 小时 (,而不是在每次发布 Azure ATP 更新后,将之前的 24 小时延迟) 。 有关配置说明,请参阅 Azure ATP 传感器更新 。此版本还包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.61

发布时间:2019 年 1 月 13 日

新安全警报:SMB 数据外泄 - (预览版)

Azure ATP 的 SMB 数据外泄 安全警报现在以公共预览版提供。 具有域管理员权限的攻击者可能会破坏 KRBTGT 帐户。 使用 KRBTGT 帐户,攻击者可以创建一个 Kerberos 票证, (TGT) 向任何资源提供授权。功能增强:远程执行代码尝试 安全警报

添加了新的警报说明和其他证据,以帮助使警报更易于理解,并提供更好的调查工作流。功能增强:DNS 查询逻辑活动

其他查询类型已添加到 Azure ATP 监视的活动 ,包括: TXT、 MX、 NS、 SRV、 ANY、 DNSKEY。功能增强:可疑的黄金票证使用情况 (票证异常) 和可疑的黄金票证使用情况 (不存在帐户)

改进的检测逻辑已应用于这两个警报,以减少 FP 警报的数量,并提供更准确的结果。功能增强:Azure ATP 安全警报文档

Azure ATP 安全警报文档已得到增强和扩展,包括更好的警报说明、更准确的警报分类以及证据、修正和预防说明。 使用以下链接熟悉新的安全警报文档设计:此版本还包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.60

发布时间:2019 年 1 月 6 日

- 此版本包括针对内部传感器基础结构的改进和 bug 修复。

2018 年 12 月

Azure ATP 版本 2.59

发布时间:2018 年 12 月 16 日

- 此版本包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.58

发布时间:2018 年 12 月 9 日

-

安全警报增强:异常协议实现警报拆分

Azure ATP 的一系列异常协议实现安全警报以前共享 1 个 externalId (2002) ,现在分为四个不同警报,具有相应的唯一外部 ID。

新警报 externalIds

新的安全警报名称 以前的安全警报名称 唯一的外部 ID 可疑的暴力攻击 (SMB) 异常协议实现 (可能使用 Hydra) 等恶意工具 2033 Kerberos) (可疑的超交哈希攻击 不寻常的 Kerberos 协议实现 (潜在的超交哈希攻击) 2002 可疑使用 Metasploit 黑客攻击框架 异常协议实现 (可能使用 Metasploit 黑客工具) 2034 可疑的 WannaCry 勒索软件攻击 异常协议实现 (潜在的 WannaCry 勒索软件攻击) 2035

新的受监视活动:通过 SMB 复制文件

使用 SMB 复制文件现在是一项受监视和可筛选的活动。 详细了解 Azure ATP 监视哪些活动,以及如何在门户中 筛选和搜索受监视的活动 。大型横向移动路径图像增强

查看大型横向移动路径时,Azure ATP 现在仅突出显示连接到所选实体的节点,而不是模糊其他节点。 此更改可显著提高大型 LMP 呈现速度。此版本包括针对内部传感器基础结构的改进和 bug 修复。

Azure ATP 版本 2.57

发布时间:2018 年 12 月 2 日

新安全警报:可疑的黄金票证使用情况 - 票证异常 (预览)

Azure ATP 的 可疑黄金票证使用情况 - 票证异常 安全警报现以公共预览版提供。 具有域管理员权限的攻击者可能会破坏 KRBTGT 帐户。 攻击者可以使用 KRBTGT 帐户创建一个 Kerberos 票证, (TGT) 向任何资源提供授权。这种伪造的 TGT 被称为“黄金票证”,因为它允许攻击者实现持久的网络持久性。 此类型的伪造黄金票证具有此新检测旨在识别的独特特征。

功能增强:创建) 自动 Azure ATP 实例 (实例

从今天起,Azure ATP 实例 已重命名为 Azure ATP 实例。 Azure ATP 现在支持每个 Azure ATP 帐户一个 Azure ATP 实例。 使用 Azure ATP 门户中的实例创建向导创建新客户的实例。 通过此更新,现有 Azure ATP 实例会自动转换为 Azure ATP 实例。- 简化了实例创建,使用 创建 Azure ATP 实例来加快部署和保护速度。

- 所有数据隐私和合规性保持不变。

若要详细了解 Azure ATP 实例,请参阅 创建 Azure ATP 实例。

此版本包括针对内部传感器基础结构的改进和 bug 修复。

2018 年 11 月

Azure ATP 版本 2.56

发布时间:2018 年 11 月 25 日

功能增强: (LMP) 的横向移动路径

添加了两个附加功能来增强 Azure ATP 横向移动路径 (LMP) 功能:- 现在,使用 LMP 报表时,每个实体和 LMP 历史记录都已保存并可发现。

- 通过活动时间线跟踪 LMP 中的实体,并使用为发现潜在攻击路径提供的其他证据进行调查。

请参阅 Azure ATP 横向移动路径 ,详细了解如何使用增强的 LMP 进行使用和调查。

文档增强功能:横向移动路径、安全警报名称

对描述横向移动路径说明和功能的 Azure ATP 文章进行了添加和更新,旧安全警报名称的所有实例的名称映射已添加到新名称和 externalId。- 有关详细信息,请参阅 Azure ATP 横向移动路径、调查横向移动路径和安全警报指南。

此版本包括针对内部传感器基础结构的改进和 bug 修复。

有关 (之前的每个 Defender for Identity 版本的详细信息,以及包括) 版本 2.55,请参阅 Defender for Identity 版本参考。