本文說明與 Azure 角色型存取控制 (Azure RBAC) 相關的問題的一些常見解決方案。

Azure 角色指派

徵兆 - 已停用 [新增角色指派] 選項

您無法在 Azure 入口網站中的 [存取控制 (IAM)] 上指派角色,因為 [新增]> [新增角色指派] 選項已停用

原因

您目前用於登入的使用者沒有指派符合所選範圍之角色的權限。

方案

確認您目前用於登入的使用者獲指派具有 Microsoft.Authorization/roleAssignments/write 權限且符合您嘗試指派角色之範圍的角色,例如角色型存取控制管理員。

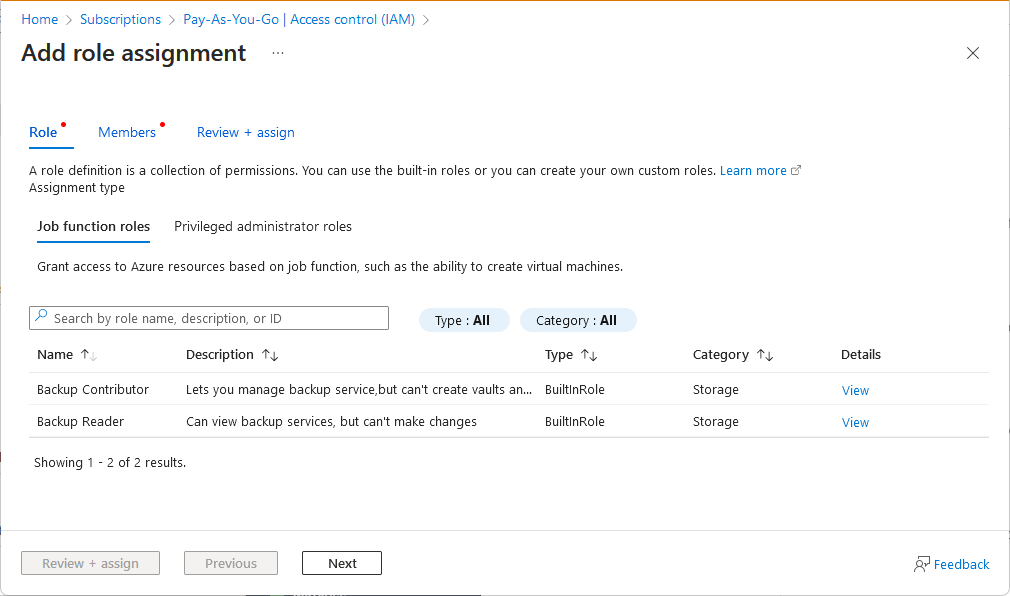

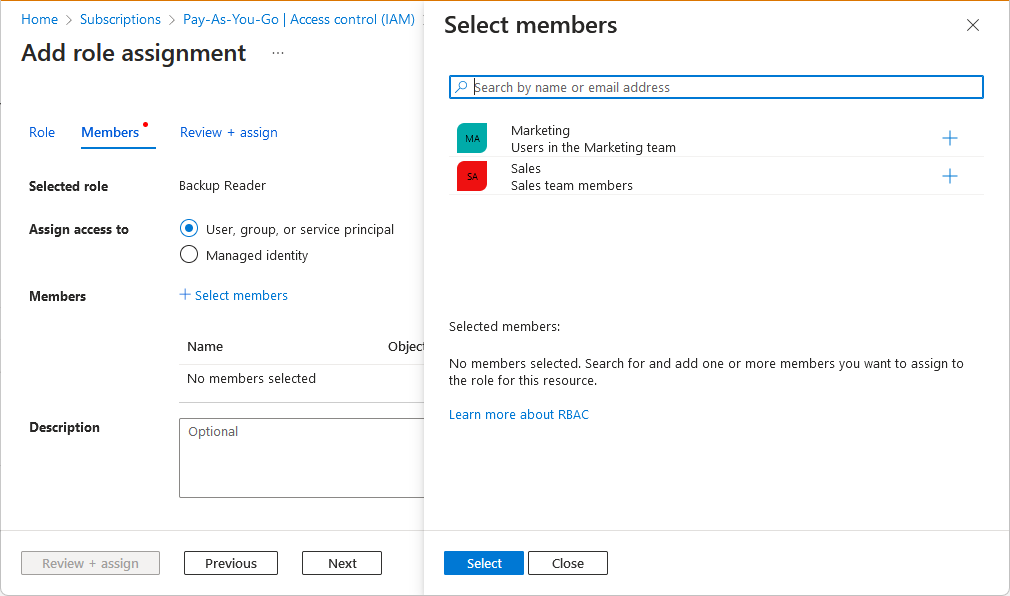

徵兆 - 未列出角色或主體

當您嘗試在 Azure 入口網站中指派角色時,某些角色或主體未列出。 例如,在 [角色] 索引標籤上,您看到一組有所減少的角色。

或者,在 [選取成員] 窗格中,您看到一組有所減少的主體。

原因

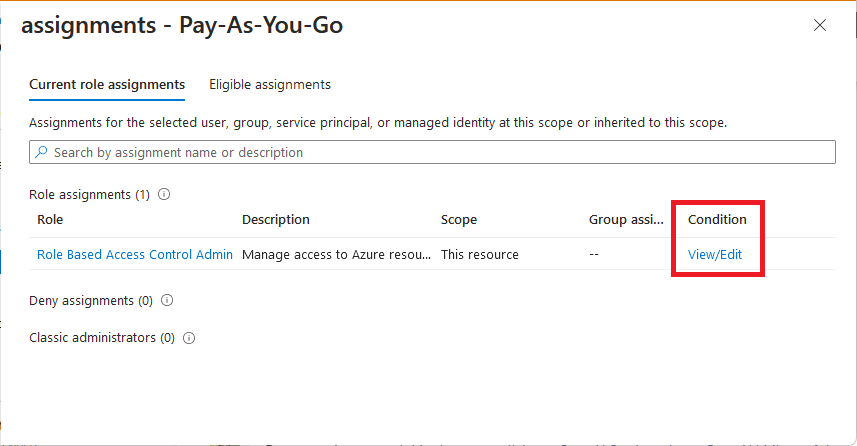

您可新增的角色指派受到限制。 例如,您可指派的角色受到限制,或可對其指派角色的主體受到限制。

方案

檢視指派給您的角色。 檢查是否有條件會限制可新增的角色指派。 如需詳細資訊,請參閱將 Azure 存取管理委派給其他人。

徵兆 - 無法指派角色

您無法指定角色,而且收到類似下列的錯誤:

Failed to add {securityPrincipal} as {role} for {scope} : The client '{clientName}' with object id '{objectId}' does not have authorization or an ABAC condition not fulfilled to perform action 'Microsoft.Authorization/roleAssignments/write' over scope '/subscriptions/{subscriptionId}/Microsoft.Authorization/roleAssignments/{roleAssignmentId}' or the scope is invalid. If access was recently granted, please refresh your credentials.

原因 1

您目前透過在選定範圍內沒有指派角色的權限的使用者登入。

解決方案 1

確認您目前用於登入的使用者獲指派具有 Microsoft.Authorization/roleAssignments/write 權限且符合您嘗試指派角色之範圍的角色,例如角色型存取控制管理員。

原因 2

您可新增的角色指派受到限制。 例如,您可指派的角色受到限制,或可對其指派角色的主體受到限制。

解決方案 2

檢視指派給您的角色。 檢查是否有條件會限制可新增的角色指派。 如需詳細資訊,請參閱將 Azure 存取管理委派給其他人。

徵兆 - 無法透過 Azure CLI 來使用服務主體指派角色

您正透過 Azure CLI 使用服務主體指派角色,並收到下列錯誤:

Insufficient privileges to complete the operation

例如,假設您的服務主體已獲指派擁有者角色,而您嘗試使用 Azure CLI 來建立下列角色指派做為服務主體:

az login --service-principal --username "SPNid" --password "password" --tenant "tenantid"

az role assignment create --assignee "userupn" --role "Contributor" --scope "/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}"

原因

Azure CLI 可能正在嘗試在 Microsoft Entra ID 中查閱被指派者的身分識別,而且服務主體預設無法讀取 Microsoft Entra ID。

方案

有兩種方法可能會解決此錯誤。 第一種方式是將目錄讀取者角色指派給服務主體,以便它能讀取目錄中的資料。

解決此錯誤的第二種方式是使用 --assignee-object-id 參數來建立角色指派,而不是使用 --assignee。 Azure CLI 將會藉由使用 --assignee-object-id 來跳過 Microsoft Entra 查閱。 您將需要取得需要指派角色的目標使用者、群組或應用程式的物件識別碼。 如需詳細資訊,請參閱使用 Azure CLI 指派 Azure 角色。

az role assignment create --assignee-object-id 11111111-1111-1111-1111-111111111111 --role "Contributor" --scope "/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}"

徵兆 - 將角色指派給新的主體有時會失敗

您建立了新的使用者、群組或服務主體,並立即嘗試將角色指派給該主體,而角色指派有時會失敗。 您收到類似下列錯誤的訊息:

PrincipalNotFound

Principal {principalId} does not exist in the directory {tenantId}. Check that you have the correct principal ID. If you are creating this principal and then immediately assigning a role, this error might be related to a replication delay. In this case, set the role assignment principalType property to a value, such as ServicePrincipal, User, or Group. See https://aka.ms/docs-principaltype

原因

原因可能是複寫延遲。 該主體建立在某個區域中;不過,角色指派可能發生在另一個尚未複寫該主體的區域中。

解決方案 1

如果您要使用 REST API 或 ARM 範本建立新的使用者或服務主體,請在使用principalType API 建立角色指派時設定 屬性。

| principalType | apiVersion |

|---|---|

User |

2020-03-01-preview 或更新版本 |

ServicePrincipal |

2018-09-01-preview 或更新版本 |

如需詳細資訊,請參閱使用 REST API 將 Azure 角色指派給新的服務主體,或使用 Azure Resource Manager 範本將 Azure 角色指派給新的服務主體。

解決方案 2

如果您要使用 Azure PowerShell 建立新的使用者或服務主體,請在使用 ObjectType 建立角色指派時,將 User 參數設定為 ServicePrincipal 或 。 解決方案 1 的相同基礎 API 版本限制仍適用。 如需詳細資訊,請參閱使用 Azure PowerShell 指派 Azure 角色 (部分機器翻譯)。

解決方案 3

如果您要建立新的群組,請稍候幾分鐘,再建立角色指派。

徵兆 - ARM 範本角色指派傳回了 BadRequest 狀態

在嘗試部署將角色指派給服務主體的 Bicep 檔案或 ARM 範本時,您收到下列的錯誤:

Tenant ID, application ID, principal ID, and scope are not allowed to be updated. (code: RoleAssignmentUpdateNotPermitted)

例如,如果您為受控識別建立了角色指派,然後刪除該受控識別並重新建立,則新的受控識別將具有不同的主體 ID。 如果您再次嘗試部署角色指派,並使用相同的角色指派名稱,則部署會失敗。

原因

角色指派 name 不是唯一的,而且它被視為是一項更新。

角色指派會以其名稱來加以唯一識別,它是一個全域唯一識別碼 (GUID)。 您無法使用相同的名稱來建立兩個角色指派,即使在不同的 Azure 訂用帳戶中也一樣。 您也無法變更現有角色指派的屬性。

方案

請為角色指派 name 提供一個等冪的唯一值。 最好建立一個使用範圍、主體識別碼和角色識別碼的 GUID。 使用 guid() 函數可協助您替角色指派名稱建立具確定性的 GUID 為適當的作法,如下列範例所示:

resource roleAssignment 'Microsoft.Authorization/roleAssignments@2020-10-01-preview' = {

name: guid(resourceGroup().id, principalId, roleDefinitionId)

properties: {

roleDefinitionId: roleDefinitionId

principalId: principalId

principalType: principalType

}

}

如需詳細資訊,請參閱使用 Bicep 來建立 Azure RBAC 資源。

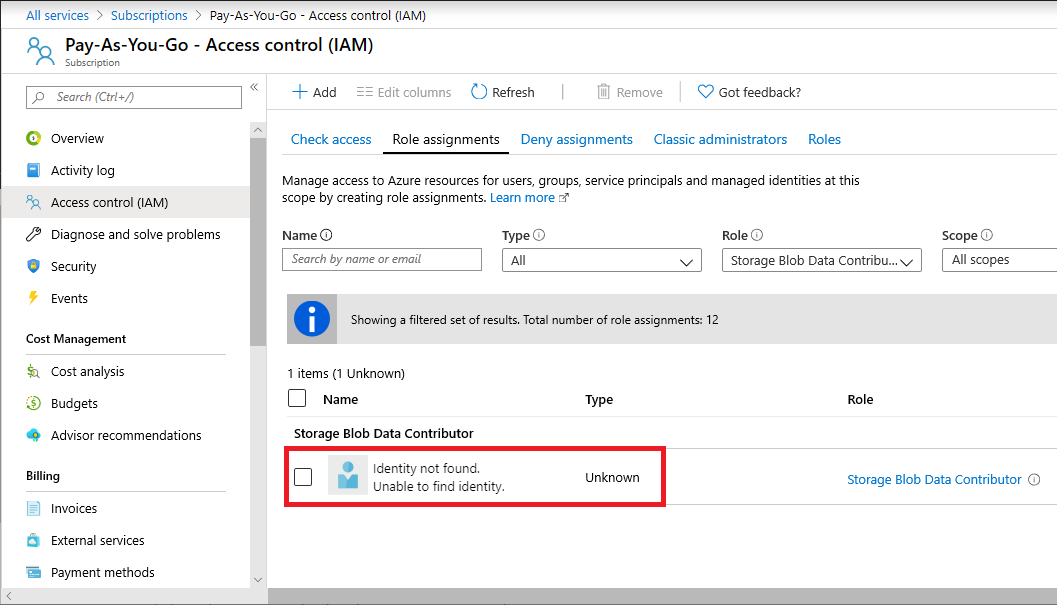

找不到具有身分識別的角色指派

在 Azure 入口網站的角色指派清單中,您注意到了安全性主體 (使用者、群組、服務主體或受控識別) 被列為 [找不到身分識別] (類型為 [未知])。

如果您使用 Azure PowerShell 來列出此角色指派,則可能會看到空白的 DisplayName 和 SignInName,或 ObjectType 為 Unknown 的值。 例如,Get-AzRoleAssignment 會傳回類似下列輸出的角色指派:

RoleAssignmentId : /subscriptions/11111111-1111-1111-1111-111111111111/providers/Microsoft.Authorization/roleAssignments/22222222-2222-2222-2222-222222222222

Scope : /subscriptions/11111111-1111-1111-1111-111111111111

DisplayName :

SignInName :

RoleDefinitionName : Storage Blob Data Contributor

RoleDefinitionId : ba92f5b4-2d11-453d-a403-e96b0029c9fe

ObjectId : 33333333-3333-3333-3333-333333333333

ObjectType : User

CanDelegate : False

同樣地,如果您使用 Azure CLI 列出此角色指派,可能會看到空白的 principalName。 例如,az role assignment list 會傳回類似下列輸出的角色指派:

{

"canDelegate": null,

"id": "/subscriptions/11111111-1111-1111-1111-111111111111/providers/Microsoft.Authorization/roleAssignments/22222222-2222-2222-2222-222222222222",

"name": "22222222-2222-2222-2222-222222222222",

"principalId": "33333333-3333-3333-3333-333333333333",

"principalName": "",

"roleDefinitionId": "/subscriptions/11111111-1111-1111-1111-111111111111/providers/Microsoft.Authorization/roleDefinitions/ba92f5b4-2d11-453d-a403-e96b0029c9fe",

"roleDefinitionName": "Storage Blob Data Contributor",

"scope": "/subscriptions/11111111-1111-1111-1111-111111111111",

"type": "Microsoft.Authorization/roleAssignments"

}

原因 1

您最近在建立角色指派時邀請了使用者,而此安全性主體在各個地區中仍在複寫程序中。

解決方案 1

請稍候片刻,再重新整理角色指派清單。

原因 2

您刪除了一個具有角色指派的安全性主體。 如果您將角色指派給安全性主體,然後在不先移除角色指派的情況下刪除該安全性主體,則會將安全性主體列為找不到身分識別和未知的類型。

解決方案 2

最好移除所有未使用的角色指派。 您可以使用類似其他角色指派的步驟來移除這些角色指派。 如需如何移除角色指派的相關資訊,請參閱移除 Azure 角色指派。

在 PowerShell 中,如果您嘗試使用物件識別碼和角色定義名稱來移除角色指派,且有一個以上的角色指派符合您的參數,您會收到下列的錯誤訊息:The provided information does not map to a role assignment。 下列輸出顯示錯誤訊息的範例:

PS C:\> Remove-AzRoleAssignment -ObjectId 33333333-3333-3333-3333-333333333333 -RoleDefinitionName "Storage Blob Data Contributor"

Remove-AzRoleAssignment : The provided information does not map to a role assignment.

At line:1 char:1

+ Remove-AzRoleAssignment -ObjectId 33333333-3333-3333-3333-333333333333 ...

+ ~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

+ CategoryInfo : CloseError: (:) [Remove-AzRoleAssignment], KeyNotFoundException

+ FullyQualifiedErrorId : Microsoft.Azure.Commands.Resources.RemoveAzureRoleAssignmentCommand

如果您收到這個錯誤訊息,請確定您也指定了 -Scope 或 -ResourceGroupName 參數。

PS C:\> Remove-AzRoleAssignment -ObjectId 33333333-3333-3333-3333-333333333333 -RoleDefinitionName "Storage Blob Data Contributor" -Scope /subscriptions/11111111-1111-1111-1111-111111111111

徵兆 - 無法刪除最後一個擁有者角色指派

您嘗試移除訂用帳戶的最後一個擁有者角色指派,而且看到下列的錯誤:

Cannot delete the last RBAC admin assignment

原因

根據預設,不支援移除訂用帳戶的最後一個擁有者角色指派,以避免訂用帳戶變成孤立的。

解決方案 1

如果您需要取消訂用帳戶,請參閱取消您的 Azure 訂用帳戶。

解決方案 2

如果您是租戶的全域管理員,您被允許移除訂用帳戶範圍內的最後一個擁有者(或使用者存取管理員)角色指派。 在這種情況下,刪除不會受到限制。 不過,如果呼叫來自一些其他主體,您將無法在訂用帳戶範圍內移除最後一個擁有者角色指派。 若要覆寫此預設行為,請在 Azure 入口網站中啟用[允許移除最後一個訂用帳戶擁有者角色指派] 功能。

解決方案 3

如果您使用 Microsoft Entra Privileged Identity Management (PIM) 且符合擁有者(或使用者存取系統管理員)角色的資格,您可以暫時 啟用 擁有者(或使用者存取系統管理員)角色指派、移除最後一個擁有者角色指派,然後停用或讓您的角色指派過期。

徵兆 - 移動資源之後角色指派沒有移動

原因

如果您將直接被指派了 Azure 角色的資源移至資源 (或子資源),角色指派並不會移動,而會變成孤立的角色指派。

方案

移動資源之後,您必須重新建立角色指派。 最後,系統會自動移除孤立的角色指派,但最佳做法是在移動資源之前移除角色指派。 如需如何移動資源的資訊,請參閱將資源移動到新的資源群組或訂用帳戶。

徵兆 - 未偵測到角色指派變更

您最近新增或更新了一個角色指派,但未偵測到變更。 您可能會看到 Status: 401 (Unauthorized) 的訊息。

原因 1

Azure Resource Manager 有時候會快取組態和資料來改善效能。

解決方案 1

當您指派角色或移除角色指派時,最多可能需要 10 分鐘的時間,變更才會生效。 如果您使用 Azure 入口網站、Azure PowerShell 或 Azure CLI,您可以藉由登出再登入,來強制重新整理角色指派變更。 如果您要使用 REST API 呼叫來變更角色指派,您可以重新整理存取權杖來強制重新整理。

原因 2

您將受控識別新增至某一個群組,並將角色指派給該群組。 受控身分識別的後端服務會將每個資源的 URI 快取保留大約 24 小時。

解決方案 2

對於受控識別的群組或角色成員資格,變更可能需要數小時才會生效。 如需詳細資訊,請參閱使用受控識別授權的限制。

徵兆 - 未偵測到符合管理群組範圍的角色指派變更

您最近新增或更新了一個符合管理群組範圍的角色指派,但未偵測到變更。

原因

Azure Resource Manager 有時候會快取組態和資料來改善效能。

方案

當您指派角色或移除角色指派時,最多可能需要 10 分鐘的時間,變更才會生效。 如果您新增或移除符合管理群組範圍的內建角色指派,且該內建角色具有 DataActions,則資料平面上的存取權可能有數小時不會更新。 這只適用於管理群組範圍和資料平面。 無法在管理群組範圍上指派具有 DataActions 的自訂角色。

徵兆 - 未偵測到管理群組的角色指派變更

您已建立新的子管理群組,但在父管理群組上並未偵測到子管理群組的角色指派。

原因

Azure Resource Manager 有時候會快取組態和資料來改善效能。

方案

子管理群組的角色指派最多可能需要 10 分鐘才會生效。 如果您使用 Azure 入口網站、Azure PowerShell 或 Azure CLI,您可以藉由登出再登入,來強制重新整理角色指派變更。 如果您使用 REST API 呼叫來變更角色指派,您可以重新整理存取權杖來強制重新整理。

徵兆 - 使用 PowerShell 來移除角色指派需要幾分鐘的時間

您可以使用 Remove-AzRoleAssignment 命令來移除角色指派。 然後,您可以使用 Get-AzRoleAssignment 命令來確認已移除安全性主體的角色指派。 例如:

Get-AzRoleAssignment -ObjectId $securityPrincipalObject.Id

Get-AzRoleAssignment 命令指出角色指派並未移除。 不過,如果您等候 5-10 分鐘,然後再次執行 Get-AzRoleAssignment,輸出會指出角色指派已移除。

原因

角色指派已移除。 不過,為了改善效能,PowerShell 會在列出角色指派時使用快取。 可能會有大約 10 分鐘的延遲時間,快取才會重新整理。

方案

不要列出安全性主體的角色指派,而是列出訂用帳戶範圍內的所有角色指派,並篩選輸出。 例如下列命令:

$validateRemovedRoles = Get-AzRoleAssignment -ObjectId $securityPrincipalObject.Id

可以改用下列命令來取代:

$validateRemovedRoles = Get-AzRoleAssignment -Scope /subscriptions/$subId | Where-Object -Property ObjectId -EQ $securityPrincipalObject.Id

自訂角色

徵兆 - 無法更新或刪除自訂角色

您無法更新或刪除現有的自訂角色。

原因 1

您目前用於登入的使用者沒有更新或刪除自訂角色的權限。

解決方案 1

確認您目前用於登入之使用者獲指派具有 Microsoft.Authorization/roleDefinitions/write 權限的角色,例如使用者存取管理員。

原因 2

自訂角色包含在可指派範圍中的訂用帳戶,且該訂用帳戶處於停用狀態。

解決方案 2

重新啟用已停用的訂用帳戶,並視需要更新自訂角色。 如需詳細資訊,請參閱重新啟用已停用的 Azure 訂用帳戶。

徵兆 - 無法建立或更新自訂角色

在嘗試建立或更新自訂角色時,您收到類似於下列的錯誤:

The client '<clientName>' with object id '<objectId>' has permission to perform action 'Microsoft.Authorization/roleDefinitions/write' on scope '/subscriptions/<subscriptionId>'; however, it does not have permission to perform action 'Microsoft.Authorization/roleDefinitions/write' on the linked scope(s)'/subscriptions/<subscriptionId1>,/subscriptions/<subscriptionId2>,/subscriptions/<subscriptionId3>' or the linked scope(s)are invalid

原因

此錯誤通常表示您沒有自訂角色中一或多個可指派範圍的權限。

方案

請嘗試下列作業:

- 請檢閱誰可以建立、刪除、更新或檢視自訂角色,,並檢查您是否有權建立或更新所有可指派範圍的自訂角色。

- 如果您沒有權限,請要求管理員為您指派一個符合可指派範圍且具有

Microsoft.Authorization/roleDefinitions/write動作的角色 (例如使用者存取管理員)。 - 檢查自訂角色中的所有可指派範圍是否有效。 如果無效,請移除任何無效的可指派範圍。

如需詳細資訊,請參閱使用 Azure 入口網站、Azure PowerShell 或 Azure CLI 的自訂角色教學課程。

徵兆 - 無法刪除自訂角色

您無法刪除自訂角色,且收到下列的錯誤訊息:

There are existing role assignments referencing role (code: RoleDefinitionHasAssignments)

原因

有些角色指派仍在使用自訂角色。

方案

請移除使用自訂角色的角色指派,然後再次嘗試刪除自訂角色。 如需詳細資訊,請參閱尋找要刪除自訂角色的角色指派。

徵兆 - 無法將多個管理群組新增為可指派的範圍

在嘗試建立或更新自訂角色時,您無法將多個管理群組新增為可指派的範圍。

原因

您只能在自訂角色的 AssignableScopes 中定義一個管理群組。

方案

請在您的自訂角色的 AssignableScopes 中定義一個管理群組。 如需有關自訂角色和管理群組的詳細資訊,請參閱使用 Azure 管理群組來組織資源。

徵兆 - 無法將資料動作新增至自訂角色

在嘗試建立或更新自訂角色時,您無法新增資料動作,或看到下列的訊息:

You cannot add data action permissions when you have a management group as an assignable scope

原因

您正嘗試建立具有資料動作且以管理群組作為可指派範圍的自訂角色。 無法在管理群組範圍上指派具有 DataActions 的自訂角色。

方案

請建立具有一或多個訂用帳戶作為可指派範圍的自訂角色。 如需有關自訂角色和管理群組的詳細資訊,請參閱使用 Azure 管理群組來組織資源。

拒絕存取或權限錯誤

徵兆 - 授權失敗

在嘗試建立資源時,您收到了下列的錯誤訊息:

The client with object id does not have authorization to perform action over scope (code: AuthorizationFailed)

原因 1

您目前用於登入的使用者對於符合所選範圍的資源沒有寫入權限。

解決方案 1

確認您目前用於登入之使用者獲指派對於符合所選範圍之資源具有寫入權限的角色。 例如,若要管理資源群組中的虛擬機器,您應該具有資源群組 (或父範圍) 的虛擬機器參與者角色。 如需每個內建角色的權限清單,請參閱 Azure 內建角色。

原因 2

目前登入之使用者的角色指派具有下列準則:

- 角色包含 Microsoft.Storage 資料動作

- 角色指派包含使用 GUID 比較運算子的 ABAC 條件

解決方案 2

目前,您無法透過 Microsoft.Storage 資料動作及使用 GUID 比較運算子的 ABAC 條件來指派角色。 以下是幾個可解決此錯誤的選項:

- 如果角色是自訂角色,請移除任何 Microsoft.Storage 資料作

- 修改角色指派條件,使其不使用 GUID 比較運算子

徵兆 - 來賓使用者授權失敗

當來賓使用者嘗試存取資源時,他們收到類似下列的錯誤訊息:

The client '<client>' with object id '<objectId>' does not have authorization to perform action '<action>' over scope '<scope>' or the scope is invalid.

原因

來賓使用者沒有所選範圍之資源的權限。

方案

確認來賓使用者獲指派對於符合所選範圍之資源具有最低特殊權限的角色。 如需詳細資訊,請參閱使用 Azure 入口網站將 Azure 角色指派給外部使用者 (部分機器翻譯)。

徵兆 - 無法建立支援要求

在嘗試建立或更新支援票證時,您收到了下列的錯誤訊息:

You don't have permission to create a support request

原因

您目前使用沒有建立支援要求權限的使用者登入。

方案

確認您目前用於登入之使用者獲指派具有 Microsoft.Support/supportTickets/write 權限的角色,例如支援要求參與者。

Azure 功能已停用

徵兆 - 某些 Web 應用程式功能被停用

使用者具有 Web 應用程式的讀取權,但某些功能已被停用。

原因

如果您將 Web 應用程式的讀取權授與使用者,有些功能可能會在未預期的情況下被停用。 下列的管理功能需要 Web 應用程式的寫入權,且不能在任何的唯讀情況下使用。

- 命令 (像是開始、停止等)

- 變更像是一般組態的設定、調整設定、備份設定與監視設定

- 存取發佈認證與其他機密,像是應用程式設定與連接字串

- 串流記錄

- 資源記錄組態

- 主控台 (命令提示字元)

- 有效的近期部署項目 (以便本機 git 持續部署)

- 預估的花費

- Web 測試

- 虛擬網路 (只有當虛擬網路先前是由具備寫入存取權限的使用者所設定,才會顯示出來)。

方案

請指派參與者或其他 Azure 內建角色具有 Web 應用程式的寫入權。

徵兆 - 某些 Web 應用程式資源被停用

使用者具有 Web 應用程式的寫入權,但某些功能已被停用。

原因

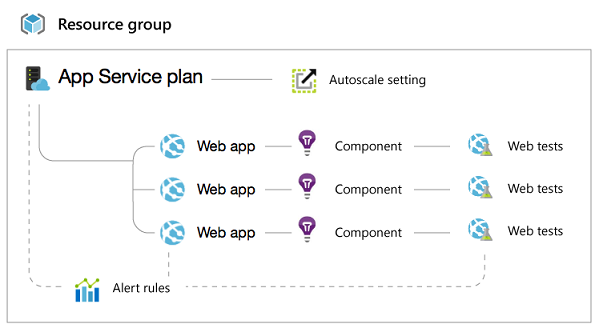

Web 應用程式因為幾個互有關聯的資源而顯得複雜。 以下是具有多個網站的典型資源群組:

如此一來,如果您只授予某人 Web 應用程式存取權限,Azure 入口網站的網站刀鋒視窗上的諸多功能即會停用。

下列這些項目需要具有對應至您網站的「應用程式服務方案」的寫入權:

- 檢視 Web 應用程式的定價層 (免費或標準)

- 調整組態 (執行個體數量、虛擬機器大小、自動調整設定)

- 配額 (儲存容量、頻寬、CPU)

這些項目都需要包含您網站的整個「資源群組」的寫入權:

- TLS/SSL 憑證與繫結 (相同資源群組與地理位置中的各個網站之間,可共用 TLS/SSL 憑證)

- 警示規則

- 自動調整設定

- 應用程式見解元件

- Web 測試

方案

請指派 Azure 內建角色具有「應用程式服務方案」或資源群組的寫入權。

徵兆 - 某些虛擬機器功能被停用

使用者可存取虛擬機器,但某些功能已被停用。

原因

類似於 Web 應用程式,虛擬機器刀鋒視窗上的某些功能需要具備虛擬機器 (或是資源群組中的其他資源) 的寫入存取權限。

虛擬機器與網域名稱、虛擬網路、儲存體帳戶及警示規則相關。

這些項目都需要具備「虛擬機器」的寫入權:

- 端點

- IP 位址

- 磁碟

- 延伸模組

下列這些項目需要具有對虛擬機和其所在的資源群組 (連同網域名稱) 的寫入權:

- 可用性設定組

- 負載平衡集合

- 警示規則

如果您無法存取上述任何一個磚,請洽詢您的系統管理員,以取得資源群組的參與者存取權限。

方案

請指派 Azure 內建角色具有虛擬機或資源群組的寫入權。

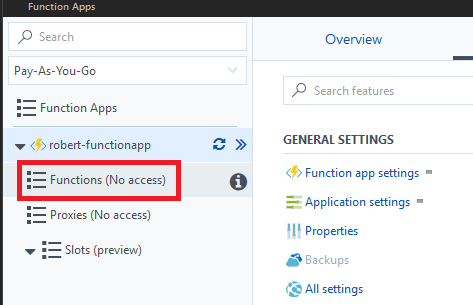

徵兆 - 某些函式應用程式功能被停用

使用者能夠存取函式應用程式,但某些功能已被停用。 例如,他們可以按一下 [平台功能] 索引標籤,然後按一下 [所有設定] 來檢視與函式應用程式相關的一些設定 (類似於 Web 應用程式),但他們不能修改任何的這些設定。

原因

Azure Functions 的某些功能需要寫入存取權。 例如,如果使用者獲指派讀者角色,他們將無法檢視函數應用程式內的函數。 入口網站會顯示 (無存取權)。

方案

請指派 Azure 內建角色具有函式應用程式或資源群組的寫入權。

將訂用帳戶移轉至不同目錄。

徵兆 - 轉移訂用帳戶之後,會刪除所有角色指派

原因

如果您將 Azure 訂用帳戶移轉至不同的 Microsoft Entra 目錄,所有角色指派都會從來源 Microsoft Entra 目錄中永久刪除,而且不會移轉至目標 Microsoft Entra 目錄。

方案

您必須在目標目錄中重新建立角色指派。 您也必須手動重建 Azure 資源受控識別。 如需詳細資訊,請參閱將 Azure 訂用帳戶移轉至不同的 Microsoft Entra 目錄 (部分機器翻譯),以及受控識別的常見問題和已知問題。

徵兆 - 在轉移訂用帳戶之後無法存取訂用帳戶

方案

如果您是 Microsoft Entra 全域管理員,而且在訂用帳戶於目錄間移轉後就沒有訂用帳戶的存取權,請使用 [Azure 資源的存取管理] 來切換為暫時提高您的存取權,以取得訂用帳戶的存取權。

傳統訂用帳戶管理員

重要事項

自 2024 年 8 月 31 日起,Azure 傳統管理員角色 (以及 Azure 傳統資源和 Azure Service Manager) 已淘汰且不再受到支援。 如果您仍然有作用中的共同管理員或服務管理員角色指派,請立即將這些角色指派轉換為 Azure RBAC。 自 2025 年 12 月起,Azure 將開始自動在訂閱範圍內指派擁有者角色給仍被分配為 Co-Administrator 或服務管理員角色的公有雲使用者。

如需詳細資訊,請參閱 Azure 傳統訂用帳戶管理員。