攻擊面減少規則報告提供關於您組織內裝置所執行規則的詳細見解。 此外,本報告還提供以下資訊:

- 偵測到的威脅

- 被封鎖的威脅

- 未設定使用標準防護規則來阻擋威脅的裝置

此外,報告提供易於使用的介面,讓您能夠:

- 查看威脅偵測

- 查看 ASR 規則的配置

- 設定 (新增) 排除項目

- 深入挖掘以收集詳細資訊

要查看報告,您可以選擇以下幾項:

- 來自 ASR 報告中安全性報告中裝置區塊的摘要卡。

- 直接在 攻擊面減少規則 報告頁面上。

欲了解更多個別攻擊面減少規則,請參閱攻擊面減少規則參考。

必要條件

- 要存取攻擊面減少規則報告,需取得 Microsoft Defender 入口網站的讀取權限。

- 若要讓 Windows Server 2012 R2 與 Windows Server 2016 出現在攻擊面減少規則報告中,這些裝置必須使用現代統一解決方案套件進行上線。 欲了解更多資訊,請參閱 Windows Server 2012 R2 與 2016 現代統一解決方案的新功能。

支援的作業系統

- Windows

報告存取權限

要在 Microsoft Defender 入口網站中存取攻擊面減少規則報告,需具備以下權限:

| 許可名稱 | 權限類型 |

|---|---|

| 查看資料 | 安全性作業 |

重要事項

Microsoft 建議您使用權限最少的角色。 這有助於改善貴組織的安全性。 全域系統管理員是高度特殊權限角色,應僅在無法使用現有角色的緊急案例下使用。

要指派這些權限:

在導覽窗格中,選擇權限) 下的設定>端點>角色 (。

選擇你想編輯的角色,然後選擇 編輯。

在 編輯角色的 一般標籤中 ,角色 名稱輸入該角色的名稱。

在 說明中,輸入職務簡要摘要。

在 權限中,選擇 檢視資料,並在 檢視資料 中選擇 安全操作。

<a name='navigate-to-the-attack-surface-reduction-rules-report(導航至攻擊表面-減少規則-報告)>

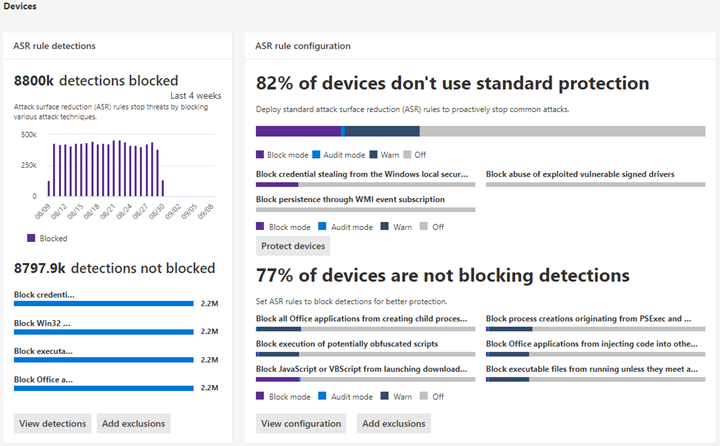

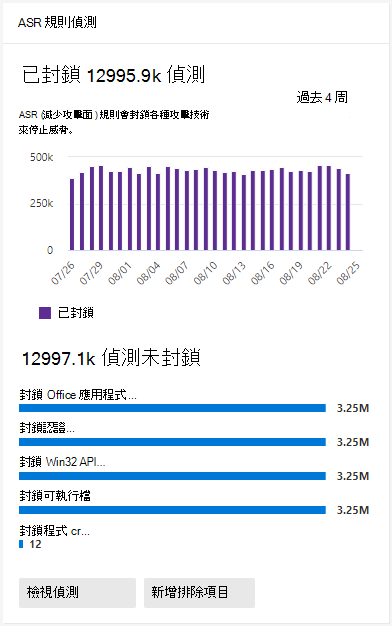

安全報告中裝置區塊中的 ASR 報告摘要卡

在 Microsoft Defender 入口網站https://security.microsoft.com,前往「報告>」「一般」部分>「安全報告」。 或者,若要直接前往安全報告頁面,請使用 https://security.microsoft.com/reports。

在安全報告頁面,找到包含 ASR 規則報告摘要卡的 裝置 區塊:

ASR 規則報告摘要分為兩張卡片:

ASR 規則偵測摘要卡

ASR 規則偵測摘要卡顯示被 ASR 規則阻擋的偵測威脅數量摘要。 此卡包含兩個動作按鈕:

- 查看偵測:開啟偵測標籤

- 新增排除事項:開啟 排除 項目標籤

選擇卡片頂端的 ASR 規則 偵測連結,也會開啟主要 的攻擊面減少規則「偵測」標籤。

ASR 規則配置摘要卡

上半節聚焦於三條建議規則,以防範常見攻擊手法。 此卡顯示組織中已設定以下 三種 (ASR) 標準保護規則 的電腦,分別設定為 封鎖模式、 審計模式或 關閉 (未設定) 的電腦的當前狀態資訊。 保護裝置按鈕僅顯示三條規則的完整設定細節;客戶可以迅速採取行動來啟用這些規則。

底部區塊根據每條規則中未受保護裝置數量,呈現六條規則。 檢視設定按鈕會顯示所有 ASR 規則的設定細節。 新增排除項目按鈕顯示新增排除頁面,列出所有偵測到的檔案/程序名稱,供安全運營中心 (SOC) 評估。 新增排除頁面連結到 Microsoft Intune。

卡片上還包含兩個動作按鈕:

- 檢視設定:開啟 偵測 標籤

- 新增排除事項:開啟 排除 項目標籤

選擇卡片頂端的 ASR 規則設定 連結,也會開啟主要的 攻擊面減少規則設定標籤。

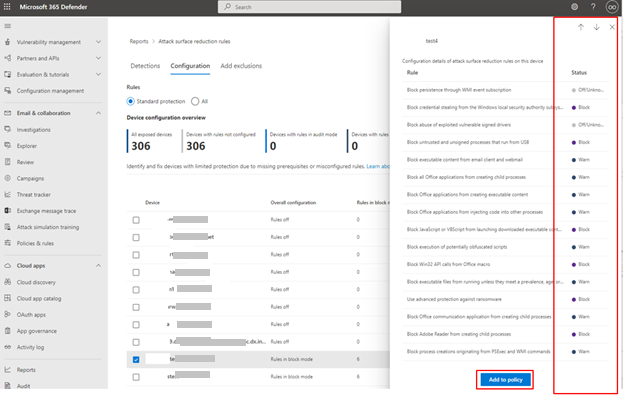

簡化標準保護選項

設定摘要卡提供一個按鈕,用三個標準保護規則來 保護裝置 。 至少,Microsoft 建議你啟用以下三個攻擊面減少標準保護規則:

- 封鎖從 Windows 本機安全性授權子系統 (lsass.exe) 竊取認證

- 封鎖濫用惡意探索易受攻擊的已簽署驅動程式

- 透過 Windows Management Instrumentation (WMI) 事件訂閱來阻擋持久性

為了啟用三項標準保護規則:

選擇 保護裝置。 主 設定 標籤會打開。

在設定標籤中,Basic 規則會自動從「全部規則」切換到啟用 Standard 保護規則。

在 裝置 清單中,選擇你希望標準保護規則適用的裝置,然後選擇 儲存。

此卡還有另外兩個導航按鈕:

- 檢視設定:開啟 設定 標籤。

- 新增排除事項:開啟 排除 項目標籤。

選擇卡片頂端的 ASR 規則設定 連結,也會開啟主要的 攻擊面減少規則設定標籤。

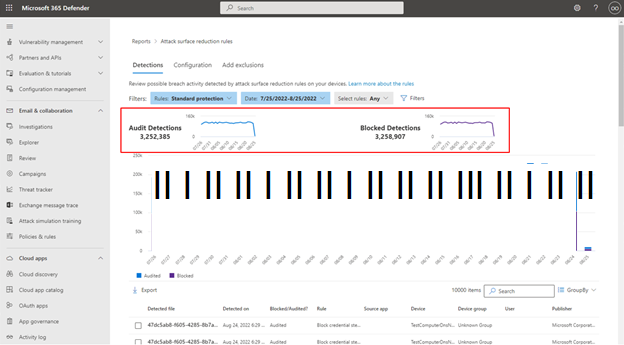

攻擊面減少規則報告頁面

雖然 ASR 規則報告摘要卡有助於快速摘要您的 ASR 規則狀態,但主要分頁提供更深入的資訊,並具備篩選與設定功能:

在 Microsoft Defender 入口網站https://security.microsoft.com中,請前往「報告>端點」區塊>,攻擊面減少規則。 或者,直接前往 攻擊面減少規則 報告,使用 https://security.microsoft.com/asr

以下標籤可在 攻擊面減少規則 報告頁面提供:

攻擊面減少規則 主頁 偵測

若要直接存取攻擊面減少規則報告中的偵測標籤,請使用 https://security.microsoft.com/asr?viewid=detections。

偵測標籤包含以下資訊:

這些圖表提供在顯示日期範圍內的偵測資料,並能將滑鼠移至特定地點上方以收集日期特定的資訊。

詳細資料表依裝置分類偵測到的威脅,欄位如下:

| 欄位名稱 | 定義 |

|---|---|

| 已偵測的檔案 | 該檔案被認定包含可能或已知的威脅 |

| 偵測到於 | 威脅被偵測的日期 |

| 被封鎖/審核了嗎? | 無論偵測特定事件的規則是封鎖模式還是審核模式 |

| 規則 | 是哪條規則偵測到威脅 |

| 來源應用程式 | 呼叫該「偵測到檔案」的應用程式 |

| 裝置 | 審計或封鎖事件發生的裝置名稱 |

| 裝置群組 | 裝置所屬的 Active Directory 群組 |

| 使用者 | 負責通話的機器帳號 |

| 發行者 | 發布特定 .exe 或應用程式的公司 |

欲了解更多關於 ASR 規則稽核與封鎖模式的資訊,請參閱 攻擊面減少規則模式。

搜尋 框可 依裝置 ID、檔案名稱或程序名稱搜尋條目。

你可以選擇 新增篩選器,然後從可用選項中選擇,來篩選分頁上的資訊。 篩選器顯示在分頁頂端後,你可以設定篩選條件:

規則:選擇 Standard 保護或全部。

日期:選擇最長30天的入職日期。

選擇規則:請選擇以下一項或多項規則:

- 透過 WMI 事件訂閱封鎖持續性

- 封鎖從 Windows 本機安全性授權子系統 (lsass.exe) 竊取認證

- 封鎖濫用惡意探索易受攻擊的已簽署驅動程式

提示

要查看所有觸發的規則,請使用 進階狩獵中的 DeviceEvents 表格。

目前,詳細資料表中列出的個別 偵測 項目數量限制在 200 條規則內。 使用 匯出 功能將完整的偵測清單儲存為 CSV 檔案。

裝置群組:選擇可用的裝置群組。

被封鎖/審核?:選擇 審核 或 封鎖。

GroupBy 可在詳情表中提供以下選項:

- 無分組

- 已偵測的檔案

- 稽核或封鎖

- Rule

- 來源應用程式

- 裝置

- 裝置群組

- 使用者

- 發行者

提示

目前,要使用 GroupBy,您需要捲動到列表中最後一個偵測項目以載入完整資料集。 然後你可以用 GroupBy。 否則,任何包含多個可查看偵測頁面的結果都會不正確。

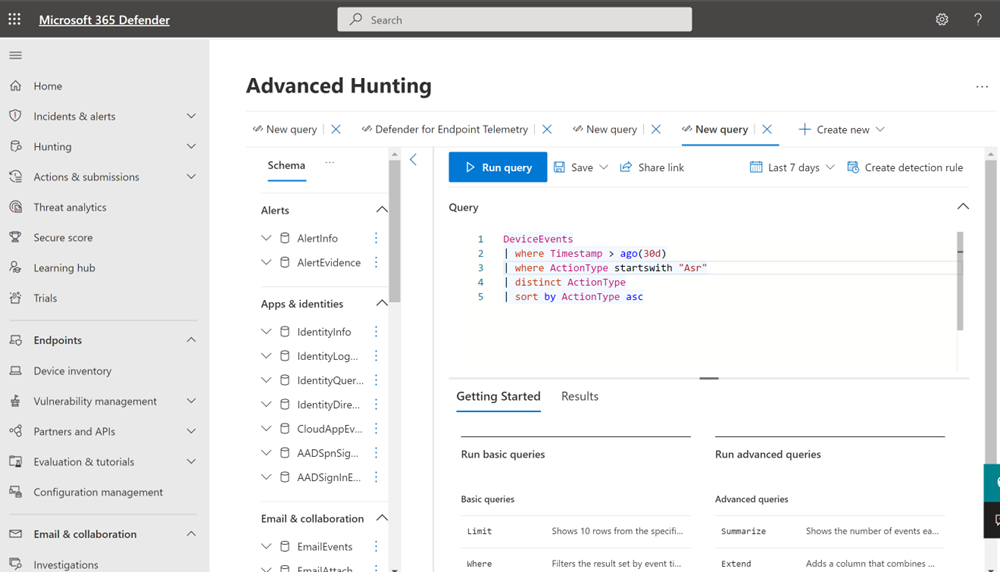

可操作的飛出

「偵測」主頁列出了過去 30 天內所有 (檔案/程序) 偵測。 選擇任何偵測選項,並具備深入式開啟。

可能的排除與影響部分提供所選檔案或程序的影響。 您可以:

- 選擇 「去狩獵 」,會開啟進階狩獵查詢頁面。

- 開啟檔案頁面會開啟 適用於端點的 Microsoft Defender 偵測功能。

- 新增排除按鈕會連結到新增排除的主頁。

下圖說明了進階狩獵查詢頁面如何從可操作的飛出頁面的連結開啟:

欲了解更多關於進階狩獵的資訊,請參閱 Microsoft Defender 全面偵測回應中的主動搜尋威脅,利用進階搜尋功能

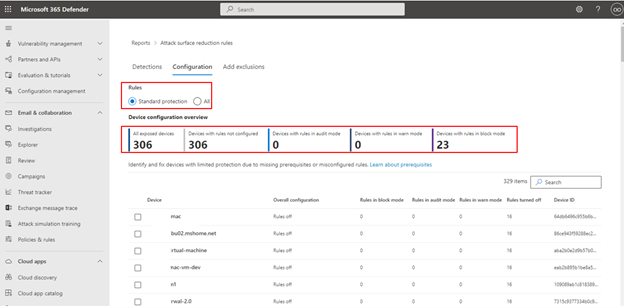

攻擊面減少規則 主要配置標籤

若要直接存取攻擊面減少規則報告的設定標籤,請使用 https://security.microsoft.com/asr?viewid=configuration。

組態分頁提供摘要及各裝置 ASR 規則的設定細節。 設定標籤主要有三個面向:

- 基本規則 提供一種方法,可以在 基本規則 和 所有規則之間切換結果。 預設情況下,會選擇 基本規則 。

-

裝置配置概述 提供以下任一狀態裝置的即時快照:

- 所有暴露的裝置 (缺少前置條件、審核模式中的規則、錯誤設定規則或未設定規則的裝置)

- 未設定規則的裝置

- 具備審核模式規則的裝置

- 具有區塊模式規則的裝置

- 設定標籤下層未命名的區塊列出您裝置目前 (的狀態,並依單位) :

- 裝置 (名稱)

- 整體配置 (是開啟規則還是全部關閉)

- 區塊模式下的規則 (每個裝置設定為區塊) 的規則數量

- 稽核模式下的規則 (稽核模式下的規則數量)

- 已關閉的規則 (關閉或未啟用的規則)

- 裝置 ID (裝置 GUID)

啟用 ASR 規則:

[注意!] 如果你有需要套用不同 ASR 規則的裝置,應該分別配置這些裝置。

搜尋 框可 依裝置 ID、檔案名稱或程序名稱搜尋條目。

在分頁頂端,你可以依照 Standard 保護或 All 來篩選規則。

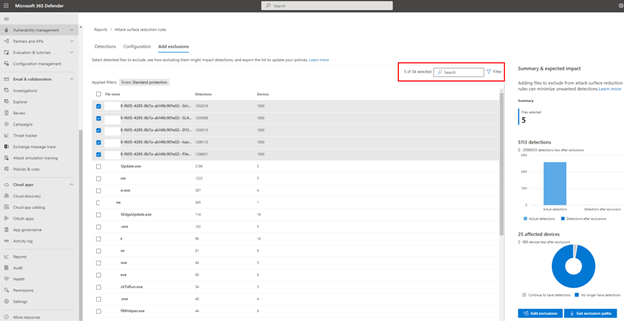

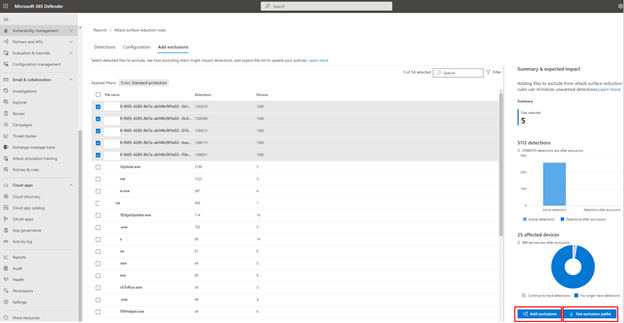

攻擊面減少規則 新增排除項目標籤

若要直接存取攻擊面減少規則報告中的「新增排除」標籤,請使用 https://security.microsoft.com/asr?viewid=exclusions。

新增排除標籤頁會依檔案名稱列出偵測排序,並提供設定排除事項的方法。 預設情況下, 新增排除 資訊會顯示在三個欄位:

- 檔案名稱:觸發 ASR 規則事件的檔案名稱。

- 偵測次數:命名檔案中偵測到的事件總數。 個別裝置可以觸發多個 ASR 規則事件。

- 裝置:偵測發生的裝置數量。

重要事項

排除檔案或資料夾會大幅降低 ASR 規則所提供的保護。 排除的檔案被允許執行,且不會記錄任何報告或事件。 如果 ASR 規則偵測到你認為不應該被偵測的檔案,你應該先用稽核模式測試規則。

當您選擇檔案時,會開啟一個 預期影響摘要 & 顯示,呈現以下類型的資訊:

- Files 已選取 - 你已選擇排除的檔案數量

- () 偵測數 - 說明加入所選排除項目後預期檢測次數減少。 偵測次數的減少以實際 偵測 與 排除後偵測的圖形方式表示。

- (受影響裝置 ) 數 - 說明報告偵測到所選排除項目的裝置預期減少幅度。

新增排除頁面有兩個按鈕,可以對選取) 後 (偵測到的檔案執行動作。 您可以:

新增排除功能,會開啟 Microsoft Intune ASR 政策頁面。 更多資訊請參閱 Intune 中的「啟用 ASR 規則替代配置方法」。

取得排除路徑 ,下載檔案路徑的 CSV 格式。

搜尋 框可 依裝置 ID、檔案名稱或程序名稱搜尋條目。

選擇篩選以依 Standard 保護或全功能過濾規則。