إعداد تدفق إعادة تعيين كلمة مرور في Azure Active Directory B2C

قبل أن تبدأ استخدم اختر نوع النهجالمحدد لاختيار نوع النهج التي تقوم بإعدادها. يوفر Azure Active Directory B2C طريقتين لتحديد كيفية تفاعل المستخدمين مع تطبيقاتك: من خلال تدفقات محددة مسبقا للمستخدمين أو من خلال سياسات مخصصة قابلة للتكوين بشكل كامل. تختلف الخطوات المطلوبة في هذه المقالة لكل أسلوب.

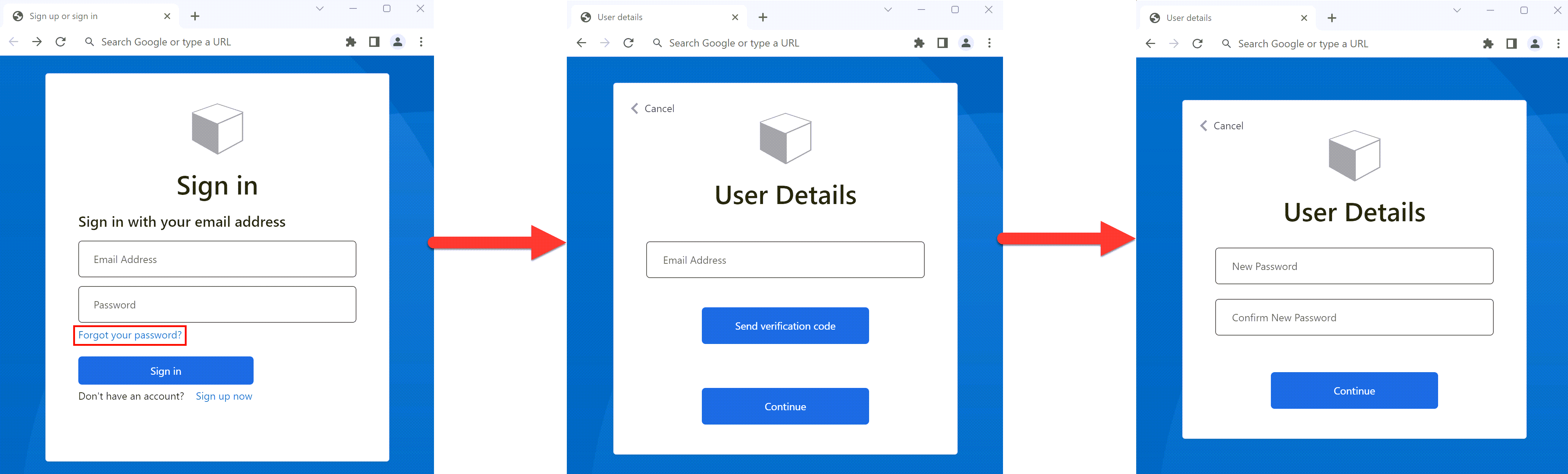

في رحلة الاشتراك وتسجيل الدخول ، يمكن للمستخدم إعادة تعيين كلمة المرور الخاصة به باستخدام رابط هل نسيت كلمة المرور؟ . ينطبق تدفق إعادة تعيين كلمة مرور الخدمة الذاتية هذا على الحسابات المحلية في Azure Active Directory B2C (Azure AD B2C) التي تستخدم عنوان بريد إلكتروني أو اسم مستخدم مع كلمة المرور لتسجيل الدخول.

يتضمن تدفق إعادة تعيين كلمة المرور الخطوات التالية:

- في صفحة التسجيل وتسجيل الدخول، يحدد المستخدم رابط هل نسيت كلمة المرور؟ . يبدأ Azure AD B2C تدفق إعادة تعيين كلمة المرور.

- في مربع الحوار التالي الذي يظهر المستخدم وهو يُدخل عنوان بريده الإلكتروني، ثم يحدد إرسال رمز التحقق . يرسل Azure AD B2C رمز تحقق إلى حساب البريد الإلكتروني للمستخدم. ينسخ المستخدم رمز التحقق من البريد الإلكتروني، ويُدخل الرمز في مربع حوار إعادة تعيين كلمة المرور Azure AD B2C، ثم يحدد رمز التحقق .

- يمكن للمستخدم بعد ذلك إدخال كلمة مرور جديدة. (بعد التحقق من البريد الإلكتروني، لا يزال بإمكان المستخدم تحديد الزر تغيير البريد الإلكتروني ؛ راجع إخفاء زر تغيير البريد الإلكتروني .)

تلميح

يمكن للمستخدم تغيير كلمة المرور الخاصة به باستخدام تدفق إعادة تعيين كلمة المرور للخدمة الذاتية إذا نسي كلمة المرور الخاصة به وأراد إعادة تعيينها. يمكنك أيضا اختيار أحد خيارات تدفق المستخدم التالية:

- إذا كان المستخدم يعرف كلمة المرور الخاصة به ويريد تغييرها، فاستخدم تدفق تغيير كلمة المرور .

- إذا كنت ترغب في إجبار المستخدم على إعادة تعيين كلمة المرور الخاصة به (على سبيل المثال، عند تسجيل الدخول لأول مرة، أو عند إعادة تعيين كلمات المرور الخاصة به بواسطة المسؤول، أو بعد ترحيلهم إلى Azure AD B2C باستخدام كلمات مرور عشوائية)، استخدم تدفق فرض إعادة تعيين كلمة المرور .

الاسم الافتراضي لزر تغيير البريد الإلكتروني في selfAsserted.html هو changeclaims . للعثور على اسم الزر، في صفحة التسجيل، افحص مصدر الصفحة باستخدام أداة مستعرض مثل فحص.

المتطلبات الأساسية

- إنشاء تدفق مستخدم لتمكين المستخدمين من تسجيل الدخول إلى تطبيقك.

- تسجيل تطبيق ويب.

إخفاء زر تغيير البريد الإلكتروني

بعد التحقق من البريد الإلكتروني، لا يزال بإمكان المستخدم تحديد تغيير البريد الإلكتروني ، وإدخال عنوان بريد إلكتروني آخر، ثم إعادة التحقق من البريد الإلكتروني. إذا كنت تفضل إخفاء الزر تغيير البريد الإلكتروني ، يمكنك تعديل CSS لإخفاء عناصر HTML المرتبطة في مربع الحوار. على سبيل المثال، يمكنك إضافة إدخال CSS التالي إلى selfAsserted.html و تخصيص واجهة المستخدم باستخدام قوالب HTML :

<style type="text/css">

.changeClaims

{

visibility: hidden;

}

</style>

إعادة تعيين كلمة مرور الخدمة الذاتية (مستحسن)

أصبحت تجربة إعادة تعيين كلمة المرور الجديدة الآن جزءًا من سياسة الاشتراك أو تسجيل الدخول. عندما يحدد المستخدم الرابط هل نسيت كلمة المرور؟ ، يتم إرساله على الفور إلى تجربة هل نسيت كلمة المرور. لم يعد تطبيقك بحاجة إلى معالجة رمز الخطأ AADB2C90118 ، ولست بحاجة إلى سياسة منفصلة لإعادة تعيين كلمة المرور.

يمكن تكوين تجربة إعادة تعيين كلمة مرور الخدمة الذاتية لتدفقات المستخدم تسجيل الدخول (موصى به) أو تسجيل الدخول وتسجيل الدخول (موصى به). إذا لم يتم إعداد أحد تدفقات المستخدمين هذه، فأنشئ تدفق مستخدم اشتراك أو تسجيل دخول .

لإعداد إعادة تعيين كلمة مرور الخدمة الذاتية لتدفق المستخدمين للتسجيل أو تسجيل الدخول:

- سجل الدخول إلى مدخل Azure.

- إذا كان لديك حق الوصول إلى عدة مستأجرين، فحدد رمز الإعدادات في القائمة العلوية للتبديل إلى مستأجر Azure AD B2C من قائمة Directories + subscriptions.

- في مدخل Microsoft Azure، ابحث عن Azure AD B2C وحددها.

- حدد «متصفحات المستخدم» .

- حدد تدفق المستخدم للاشتراك أو تسجيل الدخول (من النوع مستحسن ) الذي تريد تخصيصه.

- في القائمة ضمن الإعدادات ، حدد خصائص .

- ضمن تكوين كلمة المرور ، حدد إعادة تعيين كلمة مرور الخدمة الذاتية .

- حدد حفظ.

- في القائمة اليمنى ضمن تخصيص ، حدد تخطيطات الصفحة .

- في إصدار تخطيط الصفحة ، حدد 2.1.3 أو أحدث.

- حدد حفظ.

تصف الأقسام التالية كيفية إضافة تجربة كلمة مرور الخدمة الذاتية إلى نهج مخصص. يعتمد النموذج على ملفات السياسة المضمنة في حزمة بدء السياسة المخصصة .

تلميح

يمكنك العثور على عينة كاملة لسياسة التسجيل وتسجيل الدخول باستخدام إعادة تعيين كلمة المرور على GitHub .

تشير إلى أن مستخدمًا حدد الخيار هل نسيت كلمة المرور؟ الرابط

للإشارة إلى السياسة التي تحدد أحد المستخدمين الارتباط هل نسيت كلمة المرور؟ ، حدد مطالبة منطقية. استخدم المطالبة لتوجيه رحلة المستخدم إلى الملف الشخصي الفني نسيت كلمة المرور . يمكن أيضًا إصدار المطالبة إلى الرمز المميز، بحيث يكتشف التطبيق أن المستخدم قام بتسجيل الدخول باستخدام تدفق المستخدم "نسيت كلمة المرور".

أعلن عن مطالباتك في مخطط المطالبات . افتح ملف الامتدادات لسياستك، على سبيل المثال، في SocialAndLocalAccounts / TrustFrameworkExtensions.xml .

ابحث عن عنصر BuildingBlocks . إذا كان العنصر غير موجود، قم بإضافته.

حدد موقع عنصر ClaimsSchema . إذا كان العنصر غير موجود، قم بإضافته.

أضف المطالبة التالية إلى عنصر ClaimsSchema .

<!-- <BuildingBlocks> <ClaimsSchema> --> <ClaimType Id="isForgotPassword"> <DisplayName>isForgotPassword</DisplayName> <DataType>boolean</DataType> <AdminHelpText>Whether the user has selected Forgot your Password</AdminHelpText> </ClaimType> <!-- </ClaimsSchema> </BuildingBlocks> -->

قم بترقية إصدار تخطيط الصفحة

إصدار تخطيط الصفحة مطلوب 2.1.2 لتمكين تدفق إعادة تعيين كلمة مرور الخدمة الذاتية في رحلة التسجيل أو تسجيل الدخول. لترقية إصدار تخطيط الصفحة:

افتح الملف الأساسي للنهج الخاص بك، على سبيل المثال، SocialAndLocalAccounts/TrustFrameworkBase.xml.

ابحث عن عنصر BuildingBlocks . إذا كان العنصر غير موجود، قم بإضافته.

حدد موقع عنصر ContentDefinitions . إذا كان العنصر غير موجود، قم بإضافته.

عدّل عنصر DataURI داخل عنصر ContentDefinition للحصول على المعرف

api.signuporsignin:<!-- <BuildingBlocks> <ContentDefinitions> --> <ContentDefinition Id="api.signuporsignin"> <DataUri>urn:com:microsoft:aad:b2c:elements:contract:unifiedssp:2.1.2</DataUri> </ContentDefinition> <!-- </ContentDefinitions> </BuildingBlocks> -->

إضافة ملفات التعريف الفنية

يصل الملف الفني لتحويل المطالبات إلى المطالبة isForgotPassword. يتم الرجوع إلى التشكيل الجانبي التقني لاحقًا. عند الاستدعاء، فإنه يعين قيمة المطالبة isForgotPassword لـ true.

- افتح ملف الامتدادات لسياستك، على سبيل المثال، في SocialAndLocalAccounts / TrustFrameworkExtensions.xml .

- ابحث عن عنصر ClaimsProviders (إذا لم يكن العنصر موجودًا، فأنشئه)، ثم أضف موفر المطالبات التالي:

<!--

<ClaimsProviders> -->

<ClaimsProvider>

<DisplayName>Local Account</DisplayName>

<TechnicalProfiles>

<TechnicalProfile Id="ForgotPassword">

<DisplayName>Forgot your password?</DisplayName>

<Protocol Name="Proprietary" Handler="Web.TPEngine.Providers.ClaimsTransformationProtocolProvider, Web.TPEngine, Version=1.0.0.0, Culture=neutral, PublicKeyToken=null"/>

<OutputClaims>

<OutputClaim ClaimTypeReferenceId="isForgotPassword" DefaultValue="true" AlwaysUseDefaultValue="true"/>

</OutputClaims>

<UseTechnicalProfileForSessionManagement ReferenceId="SM-Noop" />

</TechnicalProfile>

<TechnicalProfile Id="SelfAsserted-LocalAccountSignin-Email">

<Metadata>

<Item Key="setting.forgotPasswordLinkOverride">ForgotPasswordExchange</Item>

</Metadata>

</TechnicalProfile>

<TechnicalProfile Id="LocalAccountWritePasswordUsingObjectId">

<UseTechnicalProfileForSessionManagement ReferenceId="SM-AAD" />

</TechnicalProfile>

</TechnicalProfiles>

</ClaimsProvider>

<!--

</ClaimsProviders> -->

يحدد إعداد SelfAsserted-LocalAccountSignin-Email الملف الشخصي الفني .forgotPasswordLinkOverride تبادل مطالبات إعادة تعيين كلمة المرور الذي يتم تنفيذه في رحلة المستخدم الخاصة بك.

يتطلب ملف التعريف الفني LocalAccountWritePasswordUsingObjectIdUseTechnicalProfileForSessionManagementSM-AAD من المستخدم لتكوين عمليات تسجيل الدخول اللاحقة بنجاح في ظل شروط تسجيل الدخول الأحادي .

إضافة رحلة فرعية لإعادة تعيين كلمة المرور

يمكن للمستخدم الآن تسجيل الدخول والاشتراك وإجراء إعادة تعيين كلمة المرور في رحلة المستخدم الخاصة بك. لتنظيم رحلة المستخدم بشكل أفضل، يمكنك استخدام رحلة فرعية للتعامل مع تدفق إعادة تعيين كلمة المرور.

يتم استدعاء الرحلة الفرعية من رحلة المستخدم وتنفيذ الخطوات المحددة التي توفر تجربة إعادة تعيين كلمة المرور للمستخدم. استخدم الرحلة الفرعية من النوع Call بحيث عند انتهاء الرحلة الفرعية، يتم إرجاع التحكم إلى خطوة التنظيم التي بدأت الرحلة الفرعية.

- افتح ملف الملحقات لسياستك، مثل SocialAndLocalAccounts/TrustFrameworkExtensions.xml.

- ابحث عن عنصر SubJourneys . إذا لم يكن العنصر موجودًا، فأضفه بعد عنصر رحلات المستخدم . ثم، أضف الرحلة الفرعية التالية:

<!--

<SubJourneys>-->

<SubJourney Id="PasswordReset" Type="Call">

<OrchestrationSteps>

<!-- Validate user's email address. -->

<OrchestrationStep Order="1" Type="ClaimsExchange">

<ClaimsExchanges>

<ClaimsExchange Id="PasswordResetUsingEmailAddressExchange" TechnicalProfileReferenceId="LocalAccountDiscoveryUsingEmailAddress" />

</ClaimsExchanges>

</OrchestrationStep>

<!-- Collect and persist a new password. -->

<OrchestrationStep Order="2" Type="ClaimsExchange">

<ClaimsExchanges>

<ClaimsExchange Id="NewCredentials" TechnicalProfileReferenceId="LocalAccountWritePasswordUsingObjectId" />

</ClaimsExchanges>

</OrchestrationStep>

</OrchestrationSteps>

</SubJourney>

<!--

</SubJourneys>-->

إعداد رحلة المستخدم

بعد ذلك، لتوصيل الارتباط هل نسيت كلمة المرور؟ بالرحلة الفرعية هل نسيت كلمة المرور ، ستحتاج إلى الرجوع إلى معرف الرحلة الفرعية نسيت كلمة المرور في عنصر ClaimsProviderSelection لخطوة CombinedSignInAndSignUp .

إذا لم تكن لديك رحلة المستخدم المخصصة الخاصة بك، والتي تتضمن خطوة CombinedSignInAndSignUp ، فأكمل الخطوات التالية لتكرار رحلة مستخدم تسجيل أو تسجيل دخول موجودة. وإلا، تابع إلى المقطع التالي.

- في حزمة البداية، افتح ملف TrustFrameworkBase.xml مثل SocialAndLocalAccounts/TrustFrameworkBase.xml.

- ابحث عن المحتويات الكاملة لعنصر UserJourney الذي يتضمن

Id="SignUpOrSignIn"وانسخها. - افتح ملف TrustFrameworkExtensions.xml، مثل SocialAndLocalAccounts/TrustFrameworkExtensions.xml، وابحث عن عنصر UserJourneys. إذا لم يكن العنصر موجودا، فبادر بإنشائه.

- أنشئ عنصرًا فرعيًا لعنصر UserJourneys من خلال لصق محتويات عنصر UserJourney الذي نسخته في الخطوة 2.

- أعد تسمية معرف رحلة المستخدم. على سبيل المثال،

Id="CustomSignUpSignIn".

قم بتوصيل رابط نسيت كلمة المرور بالرحلة الفرعية نسيت كلمة المرور

في رحلة المستخدم الخاصة بك، يمكنك تمثيل الرحلة الفرعية نسيت كلمة المرور كـ ClaimsProviderSelection . بإضافة هذا العنصر، يمكنك توصيل الارتباط هل نسيت كلمة المرور؟ بالرحلة الفرعية هل نسيت كلمة المرور.

افتح ملف TrustFrameworkExtensions.xml، مثل SocialAndLocalAccounts/TrustFrameworkExtensions.xml.

في رحلة المستخدم، ابحث عن عنصر خطوة التنسيق الذي يتضمن

Type="CombinedSignInAndSignUp"أوType="ClaimsProviderSelection". عادةَ ما تكون الخطوة الأولى للتزامن. يحتوي عنصر ClaimsProviderSelections على قائمة موفري الهوية التي يمكن للمستخدم استخدامها لتسجيل الدخول. أضف السطر التالي:<ClaimsProviderSelection TargetClaimsExchangeId="ForgotPasswordExchange" />في خطوة التنسيق التالية، أضف عنصر ClaimsExchange بإضافة السطر التالي:

<ClaimsExchange Id="ForgotPasswordExchange" TechnicalProfileReferenceId="ForgotPassword" />أضف خطوة التنسيق التالية بين الخطوة الحالية والخطوة التالية. تتحقق خطوة التنسيق الجديدة التي تضيفها من وجود مطالبة isForgotPassword . في حالة وجود المطالبة، فإنها تستدعي الرحلة الفرعية لإعادة تعيين كلمة المرور .

<OrchestrationStep Order="3" Type="InvokeSubJourney"> <Preconditions> <Precondition Type="ClaimsExist" ExecuteActionsIf="false"> <Value>isForgotPassword</Value> <Action>SkipThisOrchestrationStep</Action> </Precondition> </Preconditions> <JourneyList> <Candidate SubJourneyReferenceId="PasswordReset" /> </JourneyList> </OrchestrationStep>بعد إضافة خطوة التزامن الجديدة، أعد ترقيم الخطوات بشكل تسلسلي دون تخطي أي أعداد صحيحة من 1 إلى N.

اضبط رحلة المستخدم المراد تنفيذها

الآن بعد أن قمت بتعديل أو إنشاء رحلة مستخدم، في قسم Relying Party ، حدد الرحلة التي سينفذها Azure AD B2C لهذه السياسة المخصصة.

افتح الملف الذي يحتوي على عنصر جهة الاعتماد، مثل SocialAndLocalAccounts/SignUpOrSignin.xml.

في عنصر RelyingParty ، ابحث عن عنصر DefaultUserJourney .

قم بتحديث DefaultUserJourney ReferenceId ليطابق معرّف رحلة المستخدم التي أضفت فيها ClaimsProviderSelections .

<RelyingParty>

<DefaultUserJourney ReferenceId="CustomSignUpSignIn" />

...

</RelyingParty>

حدد تدفق نسيت كلمة المرور إلى تطبيقك

قد يحتاج التطبيق الخاص بك إلى الكشف عما إذا كان المستخدم قد قام بتسجيل الدخول باستخدام تدفق المستخدم "نسيت كلمة المرور". تحتوي المطالبة isForgotPassword على قيمة منطقية تشير إلى أنها فعلتها. يمكن إصدار المطالبة في الرمز المميز الذي يتم إرساله إلى طلبك. إذا لزم الأمر، فأضف isForgotPassword إلى مطالبات المخرجات في قسم Relying Party . يمكن لتطبيقك التحقق من مطالبة isForgotPassword لتحديد ما إذا كان المستخدم يعيد تعيين كلمة المرور الخاصة به.

<RelyingParty>

<OutputClaims>

...

<OutputClaim ClaimTypeReferenceId="isForgotPassword" DefaultValue="false" />

</OutputClaims>

</RelyingParty>

تحميل النهج المخصص

- سجل الدخول إلى مدخل Azure.

- إذا كان لديك حق الوصول إلى عدة مستأجرين، فحدد رمز الإعدادات في القائمة العلوية للتبديل إلى مستأجر Azure AD B2C من قائمة Directories + subscriptions.

- في مدخل Microsoft Azure، ابحث عن Azure AD B2C وحددها.

- في القائمة ضمن السياسات ، حدد Identity Experience Framework .

- حدد تحميل النهج المخصص. بالترتيب التالي، قم بتحميل ملفات النهج التي قمت بتغييرها:

- الملف الأساسي للنهج الخاص بك، على سبيل المثال TrustFrameworkBase.xml.

- سياسة الامتداد، على سبيل المثال، TrustFrameworkExtensions.xml .

- سياسة الجهة المعتمدة، على سبيل المثال، SignUpSignIn.xml .

اختبر تدفق إعادة تعيين كلمة المرور

- حدد تدفق مستخدم تسجيل الدخول أو تسجيل الدخول (النوع الموصى به) الذي تريد اختباره.

- حدد سير أنشطة المستخدم.

- للتطبيق، حدد تطبيق الويب المسمى webapp1 الذي قمت بتسجيله مسبقًا. عنوان URL الرد يجب أن يعرض

https://jwt.ms. - حدد سير أنشطة المستخدم.

- من صفحة التسجيل أو تسجيل الدخول، حدد هل نسيت كلمة المرور؟.

- تحقق من عنوان البريد الإلكتروني للحساب الذي قمت بإنشائه مسبقًا، ثم حدد متابعة.

- في مربع الحوار الذي يظهر، قم بتغيير كلمة المرور للمستخدم، ثم حدد متابعة . يتم إرجاع الرمز المميز إلى

https://jwt.msويعرضه المتصفح. - تحقق من قيمة مطالبة رمز الإرجاع isForgotPassword . إذا كانت موجودة وتم ضبطها على

true، فإن المستخدم قد أعاد تعيين كلمة المرور.

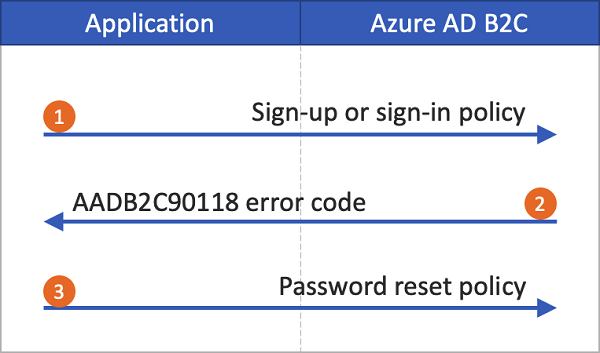

سياسة إعادة تعيين كلمة المرور (قديمة)

إذا لم يتم تمكين تجربة إعادة تعيين كلمة مرور الخدمة الذاتية ، فإن تحديد هذا الارتباط لا يؤدي تلقائيًا إلى تشغيل تدفق المستخدم لإعادة تعيين كلمة المرور. بدلاً من ذلك، يتم إرجاع رمز الخطأ AADB2C90118 إلى التطبيق الخاص بك. يجب أن يعالج تطبيقك رمز الخطأ هذا عن طريق إعادة تهيئة مكتبة المصادقة لمصادقة تدفق مستخدم إعادة تعيين كلمة مرور Azure AD B2C.

يوضح الرسم التخطيطي التالي العملية:

في التطبيق، يحدد المستخدم تسجيل الدخول . يبدأ التطبيق طلب تفويض وإعادة توجيه إلى Azure AD B2C حتى يتمكن المستخدم من إنهاء تسجيل الدخول. يحدد طلب التفويض اسم سياسة تسجيل الدخول أو تسجيل الدخول، مثل B2C_1_signup_signin .

يختار المستخدم الرابط هل نسيت كلمة المرور؟ . يقوم Azure AD B2C بإرجاع رمز الخطأ

AADB2C90118إلى التطبيق.التطبيق يعالج رمز الخطأ ويبدأ طلب تخويل جديد. يحدد طلب التفويض اسم سياسة إعادة تعيين كلمة المرور، مثل B2C_1_pwd_reset .

يمكنك مشاهدة نموذج ASP.NET أساسي، والذي يوضح كيفية تدفق المستخدم للرابط.

إنشاء تدفق مستخدم لإعادة تعيين كلمة مرور

للسماح لمستخدمي التطبيق الخاص بك بإعادة تعيين كلمات المرور الخاصة بهم، قم بإنشاء تدفق مستخدم لإعادة تعيين كلمة المرور:

- في مدخل Azure، انتقل إلى نظرة عامة على مستأجر Azure AD B2C.

- ضمن النهج، حدد تدفق المستخدم، ثم حدد تدفق مستخدم جديد.

- في إنشاء تدفق مستخدم ، حدد تدفق المستخدم إعادة تعيين كلمة المرور .

- ضمن تحديد إصدار، حدد «موصى به»، ثم حدد إنشاء.

- بالنسبة إلى الاسم ، أدخل اسمًا لتدفق المستخدم. على سبيل المثال، passwordreset1 .

- بالنسبة إلى موفري الهوية ، قم بتمكين إعادة تعيين كلمة المرور باستخدام اسم المستخدم أو إعادة تعيين كلمة المرور باستخدام عنوان البريد الإلكتروني .

- ضمن المصادقة متعددة العوامل ، إذا كنت تريد مطالبة المستخدمين بالتحقق من هوياتهم باستخدام طريقة مصادقة ثانية، فحدد نوع الطريقة ووقت فرض المصادقة متعددة العوامل. اعرف المزيد.

- ضمن الوصول المشروط ، إذا قمت بتكوين سياسات الوصول المشروط لمستأجر Azure AD B2C وتريد استخدامها في تدفق المستخدم هذا، فحدد مربع الاختيار فرض سياسات الوصول المشروط . لا تحتاج إلى تحديد اسم السياسة. اعرف المزيد.

- ضمن مطالبات الطلبات ، حدد إظهار المزيد . اختر المطالبات التي تريد إرجاعها في رموز التخويل المميزة التي يتم إرسالها مرة أخرى إلى التطبيق الخاص بك. على سبيل المثال، حدد معرف كائن المستخدم .

- حدد موافق.

- حدد Create لإضافة تدفق المستخدم. يتم تلقائيًّا الإضافة المُسبقة لبادئة B2C_1 إلى الاسم.

اختبار تدفق المستخدم

لاختبار تدفق المستخدم:

- حدد تدفق المستخدم الذي أنشأته. في صفحة نظرة عامة على تدفق المستخدم، حدد Run user flow.

- بالنسبة إلى Application، حدد تطبيق الويب الذي ترغب في اختباره، مثل التطبيق المسمى webapp1 إذا قمت بتسجيل ذلك سابقا. عنوان URL الرد يجب أن يعرض

https://jwt.ms. - حدد تشغيل تدفق المستخدم، وتحقق من عنوان البريد الإلكتروني للحساب الذي تريد إعادة تعيين كلمة المرور له، ثم حدد متابعة.

- قم بتغيير كلمة المرور وحدد متابعة. يتم إرجاع الرمز المميز إلى

https://jwt.msويعرضه المتصفح.

إنشاء سياسة إعادة تعيين كلمة المرور

السياسات المخصصة هي مجموعة من ملفات XML التي تقوم بتحميلها إلى مستأجر Azure AD B2C لتحديد رحلات المستخدم. نحن نقدم حزم بداية تحتوي على العديد من النهج المعدة مسبقًا، بما في ذلك نهج التسجيل وتسجيل الدخول وإعادة تعيين كلمة المرور ونهج تحرير ملف التعريف. للمزيد من المعلومات، راجع البدء في استخدام النُهج المخصصة في Azure AD B2C.

استكشاف أخطاء Azure AD B2C المستخدمين والتدفقات النهج المخصصة

يحتاج تطبيقك إلى معالجة أخطاء معينة قادمة من خدمة Azure B2C. تعرف على كيفية استكشاف أخطاء تدفقات المستخدم والسياسات المخصصة في Azure AD B2C وإصلاحها .

الخطوات التالية

قم بإعداد فرض إعادة تعيين كلمة المرور .

سجّل حساب وسجّل الدخول باستخدام إعادة تعيين كلمة المرور المُضمنة.