إشعار

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

يتم توفير إرشادات أفضل الممارسات في جميع الوثائق التقنية Microsoft Sentinel. تسلط هذه المقالة الضوء على بعض الإرشادات الرئيسية التي يجب استخدامها عند توزيع Microsoft Sentinel وإدارتها واستخدامها.

هام

بعد 31 مارس 2027، لن يتم دعم Microsoft Sentinel في مدخل Azure ولن يتوفر إلا في مدخل Microsoft Defender. ستتم إعادة توجيه جميع العملاء الذين يستخدمون Microsoft Sentinel في مدخل Azure إلى مدخل Defender وسيستخدمون Microsoft Sentinel في مدخل Defender فقط.

إذا كنت لا تزال تستخدم Microsoft Sentinel في مدخل Azure، نوصيك بالبدء في التخطيط للانتقال إلى مدخل Defender لضمان انتقال سلس والاستفادة الكاملة من تجربة عمليات الأمان الموحدة التي تقدمها Microsoft Defender.

لبدء استخدام Microsoft Sentinel، راجع دليل التوزيع، الذي يغطي الخطوات عالية المستوى لتخطيط توزيع Microsoft Sentinel وتوزيعه وضبطه. من هذا الدليل، حدد الارتباطات المتوفرة للعثور على إرشادات مفصلة لكل مرحلة في التوزيع الخاص بك.

اعتماد بنية نظام أساسي واحد

يتم دمج Microsoft Sentinel مع مستودع بيانات حديث يوفر تخزينا بأسعار معقولة وطويلة الأجل لتمكين الفرق من تبسيط إدارة البيانات وتحسين التكاليف وتسريع اعتماد الذكاء الاصطناعي. يتيح مستودع البيانات Microsoft Sentinel بنية نظام أساسي واحد لبيانات الأمان ويمكن المحللين من تجربة استعلام موحدة مع الاستفادة من النظام البيئي الغني للموصل Microsoft Sentinel. لمزيد من المعلومات، راجع Microsoft Sentinel مستودع البيانات .

إلحاق Microsoft Sentinel بمدخل Microsoft Defender والتكامل مع Microsoft Defender XDR

ضع في اعتبارك إعداد Microsoft Sentinel إلى مدخل Microsoft Defender لتوحيد القدرات مع Microsoft Defender XDR مثل إدارة الحوادث والتتبع المتقدم.

إذا لم تقم Microsoft Sentinel إلى مدخل Microsoft Defender، فلاحظ ما يلي:

- بحلول يوليو 2026، ستتم إعادة توجيه جميع العملاء Microsoft Sentinel الذين يستخدمون مدخل Azure إلى مدخل Defender.

- حتى ذلك الحين، يمكنك استخدام موصل بيانات Defender XDR لدمج بيانات خدمة Microsoft Defender مع Microsoft Sentinel في مدخل Azure.

يوضح الرسم التوضيحي التالي كيفية تكامل حل XDR من Microsoft بسلاسة مع Microsoft Sentinel.

لمزيد من المعلومات، راجع المقالات التالية:

- تكامل Microsoft Defender XDR مع Microsoft Sentinel

- توصيل Microsoft Sentinel بـ Microsoft Defender XDR

- Microsoft Sentinel في مدخل Microsoft Defender

دمج خدمات أمان Microsoft

يتم تمكين Microsoft Sentinel بواسطة المكونات التي ترسل البيانات إلى مساحة العمل الخاصة بك، ويتم تعزيزها من خلال عمليات التكامل مع خدمات Microsoft الأخرى. تسمح أي سجلات يتم استيعابها في منتجات، مثل Microsoft Defender for Cloud Apps Microsoft Defender لنقطة النهاية Microsoft Defender for Identity، لهذه الخدمات بإنشاء عمليات الكشف، وبالتالي توفير هذه الاكتشافات إلى Microsoft Sentinel. يمكن أيضا استيعاب السجلات مباشرة في Microsoft Sentinel لتوفير صورة أكمل للأحداث والحوادث.

يوفر Microsoft Sentinel أيضا أكثر من استيعاب التنبيهات والسجلات من مصادر أخرى:

| الإمكانية | الوصف |

|---|---|

| الكشف عن التهديدات | قدرات الكشف عن التهديدات باستخدام الذكاء الاصطناعي، ما يسمح لك ببناء وتقديم مرئيات تفاعلية عبر المصنفات، وتشغيل أدلة المبادئ للعمل تلقائيا على التنبيهات، ودمج نماذج التعلم الآلي لتحسين عمليات الأمان الخاصة بك، واستيعاب موجزات الإثراء وجلبها من منصات التحليل الذكي للمخاطر. |

| التحقيق في التهديدات | قدرات التحقيق في التهديدات التي تسمح لك بتصور واستكشاف التنبيهات والكيانات، واكتشاف الحالات الشاذة في سلوك المستخدم والكيان، ومراقبة الأحداث في الوقت الحقيقي أثناء التحقيق. |

| جمع البيانات | جمع البيانات عبر جميع المستخدمين والأجهزة والتطبيقات والبنية الأساسية، سواء في أماكن العمل أو في السحب المتعددة. |

| الاستجابة للمخاطر | قدرات الاستجابة للمخاطر، مثل أدلة المبادئ التي تتكامل مع خدمات Azure وأدواتك الحالية. |

| عمليات تكامل الشركاء | يتكامل مع الأنظمة الأساسية الشريكة باستخدام موصلات البيانات Microsoft Sentinel، ما يوفر الخدمات الأساسية لفرق SOC. |

إنشاء حلول تكامل مخصصة (شركاء)

للشركاء الذين يرغبون في إنشاء حلول مخصصة تتكامل مع Microsoft Sentinel، راجع أفضل الممارسات للشركاء الذين يتكاملون مع Microsoft Sentinel.

تخطيط عملية إدارة الحوادث والاستجابة لها

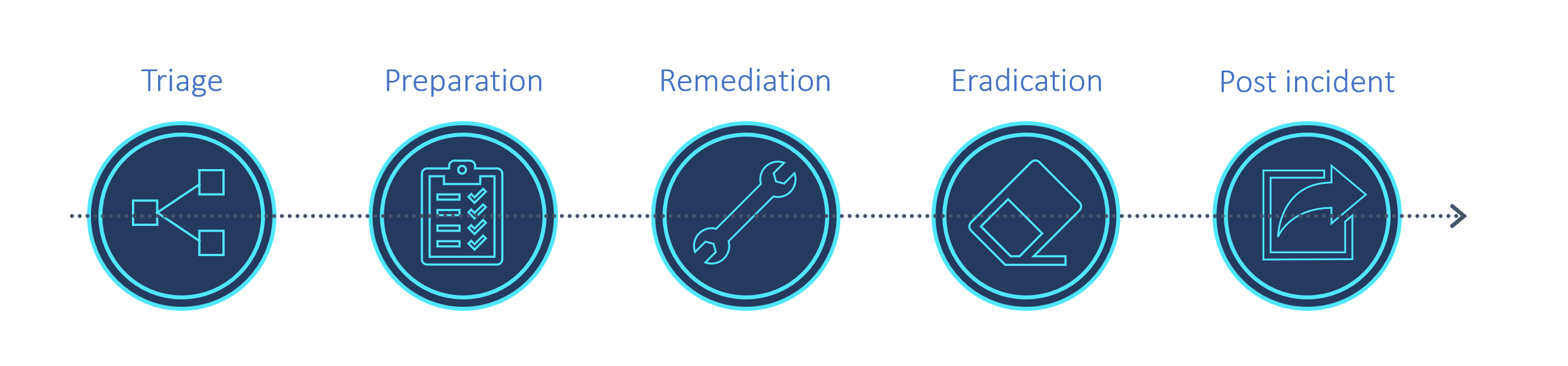

تعرض الصورة التالية الخطوات الموصى بها في عملية إدارة الحوادث والاستجابة لها.

يوفر الجدول التالي مهام عالية المستوى لإدارة الحوادث والاستجابة لها وأفضل الممارسات ذات الصلة. لمزيد من المعلومات، راجع Microsoft Sentinel التحقيق في الحوادث في مدخل Azure أو الحوادث والتنبيهات في مدخل Microsoft Defender.

| المهمه | أفضل الممارسات |

|---|---|

| صفحة مراجعة الحوادث | راجع حدثا في صفحة الحوادث ، التي تسرد العنوان والخطورة والتنبيهات والسجلات وأي كيانات ذات صلة. يمكنك أيضا الانتقال من الحوادث إلى السجلات المجمعة وأي أدوات تتعلق بالحادث. |

| استخدام الرسم البياني للحوادث | راجع الرسم البياني للحادث لمعرفة النطاق الكامل للهجوم. يمكنك بعد ذلك إنشاء مخطط زمني للأحداث واكتشاف مدى سلسلة التهديدات. |

| مراجعة الحوادث للحصول على إيجابيات خاطئة | استخدم بيانات حول الكيانات الرئيسية، مثل الحسابات وعناوين URL وعنوان IP وأسماء المضيفين والأنشطة والجدول الزمني لفهم ما إذا كان لديك إيجابية خاطئة في متناول اليد، وفي هذه الحالة يمكنك إغلاق الحادث مباشرة. إذا اكتشفت أن الحادث إيجابي حقيقي، فاتخذ إجراء مباشرة من صفحة الحوادث للتحقيق في السجلات والكيانات واستكشاف سلسلة التهديدات. بعد تحديد التهديد وإنشاء خطة عمل، استخدم أدوات أخرى في Microsoft Sentinel وخدمات أمان Microsoft الأخرى لمتابعة التحقيق. |

| تصور المعلومات | ألق نظرة على لوحة معلومات نظرة عامة Microsoft Sentinel للحصول على فكرة عن الوضع الأمني لمؤسستك. لمزيد من المعلومات، راجع تصور البيانات المجمعة. بالإضافة إلى المعلومات والاتجاهات في صفحة نظرة عامة على Microsoft Sentinel، تعد المصنفات أدوات تحقيق قيمة. على سبيل المثال، استخدم مصنف نتائج تحليلات التحقيق للتحقيق في حوادث محددة جنبا إلى جنب مع أي كيانات وتنبيهات مرتبطة. يمكنك هذا المصنف من التعمق في الكيانات من خلال عرض السجلات والإجراءات والتنبيهات ذات الصلة. |

| البحث عن التهديدات | أثناء التحقيق والبحث عن الأسباب الجذرية، قم بتشغيل استعلامات تتبع التهديدات المضمنة وتحقق من النتائج بحثا عن أي مؤشرات للاختراق. لمزيد من المعلومات، راجع تتبع التهديدات في Microsoft Sentinel. |

| سلوك الكيان | يسمح سلوك الكيان في Microsoft Sentinel للمستخدمين بمراجعة الإجراءات والتنبيهات والتحقيق فيها لكيانات معينة، مثل التحقق من الحسابات وأسماء المضيفين. لمزيد من المعلومات، اطلع على: - تمكين تحليلات سلوك المستخدم والكيان (UEBA) في Microsoft Sentinel - التحقيق في الحوادث باستخدام بيانات UEBA - مرجع إثراء UEBA Microsoft Sentinel |

| قوائم المشاهدة | استخدم قائمة مراقبة تجمع البيانات من البيانات التي تم استيعابها والمصادر الخارجية، مثل بيانات الإثراء. على سبيل المثال، قم بإنشاء قوائم لنطاقات عناوين IP المستخدمة من قبل مؤسستك أو الموظفين الذين تم إنهاء خدمتهم مؤخرا. استخدم قوائم المشاهدة مع أدلة المبادئ لجمع بيانات الإثراء، مثل إضافة عناوين IP ضارة إلى قوائم المشاهدة لاستخدامها أثناء الكشف وتعقب التهديدات والتحقيقات. أثناء وقوع حادث، استخدم قوائم المشاهدة لاحتواء بيانات التحقيق، ثم احذفها عند الانتهاء من التحقيق الخاص بك للتأكد من أن البيانات الحساسة لا تبقى في العرض. لمزيد من المعلومات، راجع قوائم المشاهدة في Microsoft Sentinel. |

تحسين جمع البيانات واستيعابها

راجع أفضل ممارسات جمع البيانات Microsoft Sentinel، والتي تتضمن إعطاء الأولوية لموصلات البيانات وتصفية السجلات وتحسين استيعاب البيانات.

جعل استعلامات لغة استعلام Kusto أسرع

راجع أفضل ممارسات لغة استعلام Kusto لجعل الاستعلامات أسرع.