إشعار

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

تلميح

هل تعلم أنه يمكنك تجربة الميزات في Microsoft Defender Office 365 الخطة 2 مجانا؟ استخدم الإصدار التجريبي من Defender لـ Office 365 لمدة 90 يوما في مركز الإصدارات التجريبية لمدخل Microsoft Defender. تعرف على من يمكنه التسجيل وشروط الإصدار التجريبي في Try Microsoft Defender لـ Office 365.

لدى مؤسسات Microsoft 365 التي Microsoft Defender Office 365 مضمنة في اشتراكها أو تم شراؤها كوظيفة إضافية صفحة كيان البريد الإلكتروني. تحتوي صفحة كيان البريد الإلكتروني في مدخل Microsoft Defender على معلومات مفصلة للغاية حول رسالة بريد إلكتروني وأي كيانات ذات صلة.

تشرح هذه المقالة المعلومات والإجراءات على صفحة كيان البريد الإلكتروني.

الأذونات والترخيص لصفحة كيان البريد الإلكتروني

لاستخدام صفحة كيان البريد الإلكتروني، يجب تعيين أذونات لك. الأذونات والترخيص هي نفسها مستكشف التهديدات (المستكشف) والكشف في الوقت الحقيقي. لمزيد من المعلومات، راجع الأذونات والترخيص لمستكشف التهديدات والكشف في الوقت الحقيقي.

مكان العثور على صفحة كيان البريد الإلكتروني

لا توجد ارتباطات مباشرة إلى صفحة كيان البريد الإلكتروني من المستويات العليا لمدخل Defender. بدلا من ذلك، ![]() يتوفر إجراء فتح كيان البريد الإلكتروني في أعلى القائمة المنبثقة لتفاصيل البريد الإلكتروني في العديد من ميزات Defender Office 365. تعرف القائمة المنبثقة تفاصيل البريد الإلكتروني هذه باسم لوحة ملخص البريد الإلكتروني، وتحتوي على مجموعة فرعية ملخصة من المعلومات الموجودة في صفحة كيان البريد الإلكتروني. لوحة ملخص البريد الإلكتروني متطابقة عبر Defender لميزات Office 365. لمزيد من المعلومات، راجع قسم لوحة ملخص البريد الإلكتروني لاحقا في هذه المقالة.

يتوفر إجراء فتح كيان البريد الإلكتروني في أعلى القائمة المنبثقة لتفاصيل البريد الإلكتروني في العديد من ميزات Defender Office 365. تعرف القائمة المنبثقة تفاصيل البريد الإلكتروني هذه باسم لوحة ملخص البريد الإلكتروني، وتحتوي على مجموعة فرعية ملخصة من المعلومات الموجودة في صفحة كيان البريد الإلكتروني. لوحة ملخص البريد الإلكتروني متطابقة عبر Defender لميزات Office 365. لمزيد من المعلومات، راجع قسم لوحة ملخص البريد الإلكتروني لاحقا في هذه المقالة.

تتوفر لوحة ملخص البريد الإلكتروني مع ![]() إجراء فتح كيان البريد الإلكتروني في المواقع التالية:

إجراء فتح كيان البريد الإلكتروني في المواقع التالية:

من صفحة التتبع المتقدم في https://security.microsoft.com/v2/advanced-hunting: في علامة التبويب النتائج في استعلام متعلق بالبريد الإلكتروني، انقر فوق قيمة NetworkMessageId لإدخال في الجدول.

*من صفحة التنبيهات في https://security.microsoft.com/alerts: للتنبيهات ذات قيمة مصدر الكشفMDO أو قيمة أسماء المنتجاتMicrosoft Defender Office 365، حدد الإدخال بالنقر فوق قيمة اسم التنبيه. في صفحة تفاصيل التنبيه التي تفتح، حدد الرسالة من قسم قائمة الرسائل .

من تقرير حالة الحماية من التهديدات في https://security.microsoft.com/reports/TPSEmailPhishReportATP:

- حدد عرض البيانات حسب التصيد الاحتيالي عبر البريد الإلكتروني > وأي من تحديدات تصنيف المخطط التفصيلي المتوفرة. في جدول التفاصيل أسفل المخطط، حدد الإدخال بالنقر فوق أي مكان في الصف بخلاف خانة الاختيار بجوار العمود الأول.

- حدد عرض البيانات حسب البرامج الضارة للبريد الإلكتروني > وأي من تحديدات تصنيف المخطط التفصيلي المتوفرة. في جدول التفاصيل أسفل المخطط، حدد الإدخال بالنقر فوق أي مكان في الصف بخلاف خانة الاختيار بجوار العمود الأول.

- حدد عرض البيانات عن طريق البريد الإلكتروني > العشوائي وأي من تحديدات تصنيف المخطط المتوفرة. في جدول التفاصيل أسفل المخطط، حدد الإدخال بالنقر فوق أي مكان في الصف بخلاف خانة الاختيار بجوار العمود الأول.

من صفحة المستكشف في https://security.microsoft.com/threatexplorerv3 (مستكشف التهديدات) أو من صفحة الكشف في الوقت الحقيقي في https://security.microsoft.com/realtimereportsv3. استخدم إحدى الطرق التالية:

- في مستكشف التهديدات، تحقق من تحديد > طريقة عرض كل البريد الإلكتروني تحقق من تحديد > علامة التبويب البريد الإلكتروني (عرض) في منطقة التفاصيل انقر فوق قيمة الموضوع في إدخال.

- في مستكشف التهديدات أو عمليات الكشف في الوقت الحقيقي، حدد طريقة عرض >البرامج الضارة تحقق من تحديد > علامة التبويب البريد الإلكتروني (طريقة العرض) في منطقة التفاصيل، انقر فوق قيمة الموضوع في إدخال.

- في مستكشف التهديدات أو عمليات الكشف في الوقت الحقيقي، حدد طريقة عرض >التصيد الاحتيالي تحقق من تحديد > علامة التبويب البريد الإلكتروني (عرض) في منطقة التفاصيل انقر فوق قيمة الموضوع في إدخال.

من صفحة الحوادث في https://security.microsoft.com/incidents: للحوادث التي Microsoft Defender قيمة أسماء المنتجاتOffice 365، حدد الحدث بالنقر فوق قيمة اسم الحدث. في صفحة تفاصيل الحادث التي تفتح، حدد علامة التبويب الأدلة والاستجابات (عرض). في علامة التبويب All evidence وقيمة Entity typeEmail أو علامة التبويب Emails ، حدد الإدخال بالنقر فوق أي مكان في الصف بخلاف خانة الاختيار.

من صفحة العزل في https://security.microsoft.com/quarantine: تحقق من تحديد > علامة التبويب البريد الإلكتروني حدد إدخالا بالنقر فوق أي مكان في الصف بخلاف خانة الاختيار.

من صفحة عمليات الإرسال في https://security.microsoft.com/reportsubmission:

- حدد علامة التبويب >رسائل البريد الإلكتروني حدد إدخالا بالنقر فوق أي مكان في الصف بخلاف خانة الاختيار.

- حدد علامة التبويب >User reported حدد إدخالا بالنقر فوق أي مكان في الصف بخلاف خانة الاختيار.

ما الموجود في صفحة كيان البريد الإلكتروني

يحتوي جزء التفاصيل على الجانب الأيسر من الصفحة على مقاطع قابلة للطي مع تفاصيل حول الرسالة. تظل هذه المقاطع ثابتة طالما كنت على الصفحة. الأقسام المتوفرة هي:

قسم العلامات. يعرض أي علامات مستخدم (بما في ذلك حساب الأولوية) التي تم تعيينها للمرسلين أو المستلمين. لمزيد من المعلومات حول علامات المستخدم، راجع علامات المستخدم في Microsoft Defender Office 365.

قسم تفاصيل الكشف:

التهديدات الأصلية

موقع التسليم الأصلي:

- مجلد العناصر المحذوفة

- انخفض

- فشل التسليم

- مجلد علبة الوارد

- مجلد البريد الإلكتروني غير الهام

- الخارجيه

- العزل

- غير معروف

أحدث التهديدات

أحدث موقع تسليم: موقع الرسالة بعد إجراءات النظام على الرسالة (على سبيل المثال، ZAP)، أو إجراءات المسؤول على الرسالة (على سبيل المثال، الانتقال إلى العناصر المحذوفة). لا يتم عرض إجراءات المستخدم على الرسالة (على سبيل المثال، حذف الرسالة أو أرشفتها)، لذلك لا تضمن هذه القيمة الموقع الحالي للرسالة.

تلميح

هناك سيناريوهات يكون فيها موقع /التسليم الأصليأحدث موقع تسليم و/أو إجراء التسليم له القيمة غير معروف. على سبيل المثال:

- تم تسليم الرسالة (تم تسليمإجراء التسليم)، ولكن قاعدة علبة الوارد نقلت الرسالة إلى مجلد افتراضي آخر غير مجلد علبة الوارد أو البريد الإلكتروني غير الهام (على سبيل المثال، المجلد مسودة أو الأرشيف).

- حاولت ZAP نقل الرسالة بعد التسليم، ولكن لم يتم العثور على الرسالة (على سبيل المثال، قام المستخدم بنقل الرسالة أو حذفها).

تقنية الكشف:

- عامل تصفية متقدم: إشارات التصيد الاحتيالي استنادا إلى التعلم الآلي.

- الحملة: الرسائل التي تم تحديدها كجزء من حملة.

- تفجير الملف: اكتشفت المرفقات الآمنة مرفقا ضارا أثناء تحليل التفجير.

- سمعة تفجير الملف: مرفقات الملفات التي تم الكشف عنها مسبقا بواسطة تفجير المرفقات الآمنة في مؤسسات Microsoft 365 الأخرى.

- سمعة الملف: تحتوي الرسالة على ملف تم تعريفه مسبقا على أنه ضار في مؤسسات Microsoft 365 الأخرى.

- مطابقة بصمة الإصبع: تشبه الرسالة إلى حد كبير رسالة ضارة تم اكتشافها مسبقا.

- عامل تصفية عام: إشارات التصيد الاحتيالي استنادا إلى قواعد المحلل.

- العلامة التجارية لانتحال الهوية: انتحال صفة المرسل للعلامات التجارية المعروفة.

- مجال انتحال الهوية: انتحال هوية مجالات المرسل التي تملكها أو حددتها للحماية في نهج مكافحة التصيد الاحتيالي.

- مستخدم انتحال الهوية: انتحال صفة المرسلين المحميين الذين حددتهم في نهج مكافحة التصيد الاحتيالي أو تعلمته من خلال التحليل الذكي لعلمة البريد.

- تحليل محتوى LLM: تحليل بواسطة نماذج لغة كبيرة مصممة لغرض من Microsoft للكشف عن البريد الإلكتروني الضار.

- تفجير البريد الإلكتروني: هجوم موزع لحجب الخدمة (DDoS) يشترك عادة في المستلمين في عدد كبير من الرسائل الإخبارية والخدمات المشروعة. يهدف الحجم الناتج للبريد الإلكتروني الوارد في غضون دقائق إلى إرباك علبة بريد المستلم وأنظمة أمان البريد الإلكتروني، ويعمل بمثابة مقدمة للبرامج الضارة أو برامج الفدية الضارة أو النقل غير المصرح للبيانات.

- انتحال المعلومات الذكية لعلب البريد: عمليات الكشف عن انتحال الهوية من معلومات علبة البريد في نهج مكافحة التصيد الاحتيالي.

- الكشف عن التحليل المختلط: ساهمت عوامل تصفية متعددة في حكم الرسالة.

- Spoof DMARC: فشلت الرسالة في مصادقة DMARC.

- تزييف المجال الخارجي: تزييف هوية عنوان البريد الإلكتروني للمرسل باستخدام مجال خارجي لمؤسستك.

- تزييف هوية داخل المؤسسة: تزييف عنوان البريد الإلكتروني للمرسل باستخدام مجال داخلي لمؤسستك.

- تفجير عنوان URL: اكتشفت الروابط الآمنة عنوان URL ضارا في الرسالة أثناء تحليل التفجير.

- سمعة تفجير عنوان URL: تم الكشف عن عناوين URL مسبقا بواسطة تفجيرات الروابط الآمنة في مؤسسات Microsoft 365 الأخرى.

- سمعة URL الضارة: تحتوي الرسالة على عنوان URL تم تعريفه مسبقا على أنه ضار في مؤسسات Microsoft 365 الأخرى.

إجراء التسليم:

- تسليم

- غير هام

- حظر

التجاوز الأساسي: المصدر

- قيم التجاوز الأساسي:

- مسموح به بواسطة نهج المؤسسة

- مسموح به بواسطة نهج المستخدم

- محظور بواسطة نهج المؤسسة

- محظور بواسطة نهج المستخدم

- بلا

- قيم مصدر التجاوز الأساسي:

- عامل تصفية جهة خارجية

- مسؤول السفر عبر الزمن (ZAP)

- كتلة نهج مكافحة البرامج الضارة حسب نوع الملف

- إعدادات نهج Antispam

- نهج الاتصال

- قاعدة نقل Exchange

- الوضع الحصري (تجاوز المستخدم)

- تم تخطي التصفية بسبب المؤسسة على الإعدادات المسبقة

- عامل تصفية منطقة IP من النهج

- عامل تصفية اللغة من النهج

- محاكاة التصيد الاحتيالي

- إصدار العزل

- علبة بريد SecOps

- قائمة عناوين المرسل (تجاوز مسؤول)

- قائمة عناوين المرسل (تجاوز المستخدم)

- قائمة مجالات المرسل (تجاوز مسؤول)

- قائمة مجالات المرسل (تجاوز المستخدم)

- كتلة ملف قائمة السماح/الحظر للمستأجر

- كتلة عنوان البريد الإلكتروني لمرسل قائمة السماح/الحظر للمستأجر

- كتلة تزييف اسم/حظر قائمة المستأجرين

- كتلة عنوان URL لقائمة السماح/الحظر للمستأجر

- قائمة جهات الاتصال الموثوق بها (تجاوز المستخدم)

- المجال الموثوق به (تجاوز المستخدم)

- المستلم الموثوق به (تجاوز المستخدم)

- المرسلون الموثوق بهم فقط (تجاوز المستخدم)

- قيم التجاوز الأساسي:

قسم تفاصيل البريد الإلكتروني:

-

الاتجاه:

- الوارده

- Intra-irg

- الصادره

- المستلم (إلى)*

- المرسل*

- الوقت المستلم

-

معرف* رسالة الإنترنت: متوفر في حقل عنوان معرف الرسالة في رأس الرسالة. قيمة المثال هي

<08f1e0f6806a47b4ac103961109ae6ef@server.domain>(لاحظ أقواس الزاوية). - معرف* رسالة الشبكة: قيمة GUID متوفرة في حقل رأس X-MS-Exchange-Organization-Network-Message-Id في رأس الرسالة.

- معرف نظام المجموعة

- اللغة

*

يتوفر إجراء النسخ إلى الحافظة لنسخ القيمة.

يتوفر إجراء النسخ إلى الحافظة لنسخ القيمة.-

الاتجاه:

تسمح لك علامات التبويب (طرق العرض) الموجودة أعلى الصفحة بالتحقيق في البريد الإلكتروني بكفاءة. يتم وصف طرق العرض هذه في الأقسام الفرعية التالية.

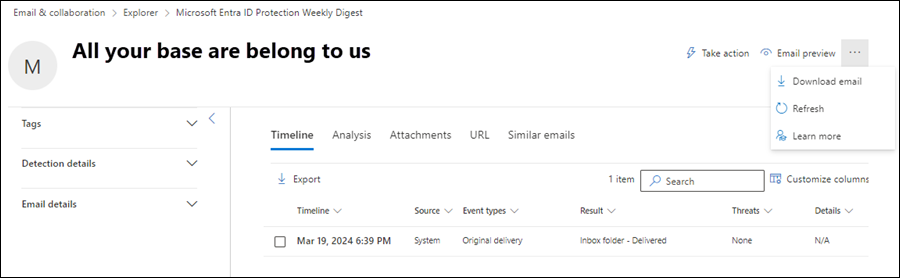

طريقة عرض المخطط الزمني

تعرض طريقة عرض المخطط الزمني أحداث التسليم وما بعد التسليم التي حدثت للرسالة.

تتوفر معلومات حدث الرسالة التالية في طريقة العرض. حدد رأس عمود للفرز حسب هذا العمود. لإضافة أعمدة أو إزالتها، حدد ![]() تخصيص الأعمدة. بشكل افتراضي، يتم تحديد جميع الأعمدة المتوفرة.

تخصيص الأعمدة. بشكل افتراضي، يتم تحديد جميع الأعمدة المتوفرة.

- المخطط الزمني (تاريخ/وقت الحدث)

- المصدر: على سبيل المثال: النظام أو **مسؤول أو المستخدم.

- أنواع الأحداث

- نتيجه

- التهديدات

- التفاصيل

إذا لم يحدث أي شيء للرسالة بعد التسليم، فمن المحتمل أن تحتوي الرسالة على صف واحد فقط في طريقة عرض المخطط الزمني مع قيمة التسليم الأصليلنوع الأحداث. على سبيل المثال:

- قيمة النتيجة هي مجلد علبة الوارد - تم التسليم.

- قيمة النتيجة هي مجلد البريد الإلكتروني غير الهام - تم التسليم إلى غير هام

- قيمة النتيجة هي العزل - محظور.

تضيف الإجراءات اللاحقة للرسالة من قبل المستخدمين أو المسؤولين أو Microsoft 365 المزيد من الصفوف إلى طريقة العرض. على سبيل المثال:

- قيمة أنواع الأحداث هي ZAP وقيمة النتيجة هي رسالة تم نقلها إلى العزل بواسطة ZAP.

- قيمة أنواع الأحداث هي إصدار العزل وقيمة النتيجة هي تم تحرير الرسالة بنجاح من العزل.

![]() استخدم مربع البحث للعثور على معلومات على الصفحة. اكتب نصا في المربع ثم اضغط على المفتاح ENTER.

استخدم مربع البحث للعثور على معلومات على الصفحة. اكتب نصا في المربع ثم اضغط على المفتاح ENTER.

استخدم ![]() تصدير لتصدير البيانات في طريقة العرض إلى ملف CSV. اسم الملف الافتراضي هو - Microsoft Defender.csv والموقع الافتراضي هو مجلد التنزيلات . إذا كان هناك ملف بهذا الاسم موجود بالفعل، يتم إلحاق اسم الملف برقم (على سبيل المثال، - Microsoft Defender(1).csv).

تصدير لتصدير البيانات في طريقة العرض إلى ملف CSV. اسم الملف الافتراضي هو - Microsoft Defender.csv والموقع الافتراضي هو مجلد التنزيلات . إذا كان هناك ملف بهذا الاسم موجود بالفعل، يتم إلحاق اسم الملف برقم (على سبيل المثال، - Microsoft Defender(1).csv).

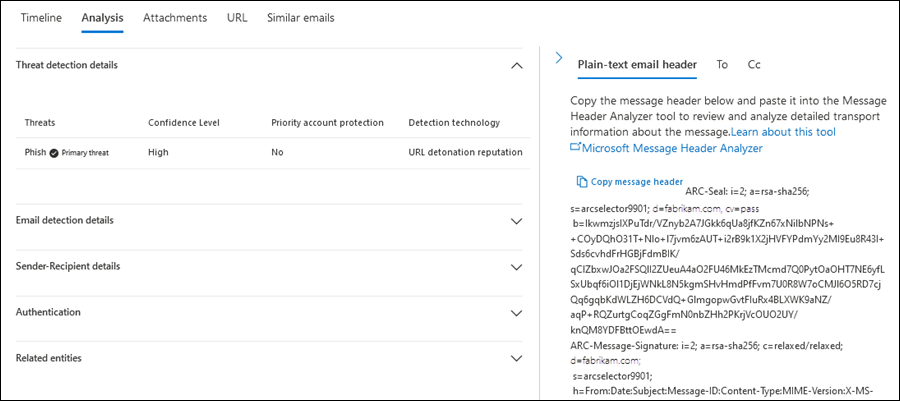

طريقة عرض التحليل

تحتوي طريقة عرض التحليل على معلومات تساعدك على تحليل الرسالة بعمق. تتوفر المعلومات التالية في طريقة العرض هذه:

قسم تفاصيل الكشف عن التهديدات: معلومات حول التهديدات المكتشفة في الرسالة:

- تصنيف التهديدات: تحديد الذكاء الاصطناعي للتهديد. لمزيد من المعلومات، راجع تصنيف التهديدات في Microsoft Defender Office 365.

-

التهديدات: يشار إلى التهديد الأساسي بواسطة

التهديد الأساسي.

التهديد الأساسي. - مستوى الثقة: القيم عالية أو متوسطة أو منخفضة.

- حماية حساب الأولوية: القيم هي نعم أو لا. لمزيد من المعلومات، راجع تكوين حماية الحساب ذات الأولوية ومراجعتها في Microsoft Defender لـ Office 365.

قسم تفاصيل الكشف عن البريد الإلكتروني: معلومات حول ميزات الحماية أو التجاوزات التي أثرت على الرسالة:

كافة التجاوزات: جميع إعدادات المؤسسة أو المستخدم التي لديها إمكانية تغيير موقع التسليم المقصود للرسالة. على سبيل المثال، إذا تطابقت الرسالة مع قاعدة تدفق البريد وإدخال كتلة في قائمة السماح/الحظر للمستأجر، يتم سرد كلا الإعدادين هنا. تحدد قيمة الخاصية Primary Override : Source الإعداد الذي أثر على تسليم الرسالة.

التجاوز الأساسي: المصدر: يعرض إعداد المؤسسة أو المستخدم الذي غير موقع التسليم المقصود للرسالة (مسموح به بدلا من حظره أو حظره بدلا من السماح به). على سبيل المثال:

- حظرت قاعدة تدفق البريد الرسالة.

- سمح إدخال في قائمة المرسلين الآمنين للمستخدم بالرسالة.

قواعد نقل Exchange (قواعد تدفق البريد): إذا أثرت قواعد تدفق البريد على الرسالة، يتم عرض أسماء القواعد وكيانات GUID. تحدث الإجراءات المتخذة على الرسائل بواسطة قواعد تدفق البريد قبل أحكام البريد العشوائي والتصيد الاحتيالي.

يتوفر إجراء النسخ إلى الحافظة لنسخ القاعدة GUID. لمزيد من المعلومات حول قواعد تدفق البريد، راجع قواعد تدفق البريد (قواعد النقل) في Exchange Online.

يتوفر إجراء النسخ إلى الحافظة لنسخ القاعدة GUID. لمزيد من المعلومات حول قواعد تدفق البريد، راجع قواعد تدفق البريد (قواعد النقل) في Exchange Online.يفتح الارتباط الانتقال إلى مركز إدارة Exchange صفحة القواعد في مركز إدارة Exchange الجديد في https://admin.exchange.microsoft.com/#/transportrules.

الموصل: إذا تم تسليم الرسالة من خلال موصل وارد، يتم عرض اسم الموصل. لمزيد من المعلومات حول الموصلات، راجع تكوين تدفق البريد باستخدام الموصلات في Exchange Online.

مستوى الشكوى المجمعة (BCL): تشير قيمة BCL الأعلى إلى أن الرسالة من المرجح أن تكون بريدا عشوائيا. لمزيد من المعلومات، راجع مستوى الشكوى المجمعة (BCL).

النهج: إذا كان نوع النهج مدرجا هنا (على سبيل المثال، البريد العشوائي)، فحدد تكوين

لفتح صفحة النهج ذات الصلة (على سبيل المثال، صفحة نهج مكافحة البريد العشوائي في https://security.microsoft.com/antispam).

لفتح صفحة النهج ذات الصلة (على سبيل المثال، صفحة نهج مكافحة البريد العشوائي في https://security.microsoft.com/antispam).إجراء النهج

معرف التنبيه: حدد قيمة معرف التنبيه لفتح صفحة التفاصيل للتنبيه (كما لو عثرت على التنبيه وحددته من صفحة التنبيهات في https://security.microsoft.com/alerts).

يتوفر الإجراء Copy to clipboard أيضا لنسخ قيمة معرف التنبيه.

يتوفر الإجراء Copy to clipboard أيضا لنسخ قيمة معرف التنبيه.نوع النهج

نوع العميل: يعرض نوع العميل الذي أرسل الرسالة (على سبيل المثال، REST)

حجم البريد الإلكتروني

قواعد منع فقدان البيانات

قسم تفاصيل المرسل والمستلم: تفاصيل حول مرسل الرسالة وبعض معلومات المستلم:

- اسم عرض المرسل

- عنوان المرسل*

- عنوان IP للمرسل

- اسم مجال المرسل*

- تاريخ إنشاء المجال: يمكن للمجال الذي تم إنشاؤه مؤخرا وإشارات الرسائل الأخرى تحديد الرسالة على أنها مريبة.

- مالك المجال

- عنوان البريد من المرسل*

- اسم مجال البريد من المرسل*

- مسار العودة

- مجال مسار العودة

- موقع

- مجال المستلم*

- إلى: يعرض أول 5000 حرف من أي عناوين بريد إلكتروني في الحقل إلى للرسالة.

- نسخة: تعرض أول 5000 حرف من أي عناوين بريد إلكتروني في الحقل نسخة من الرسالة.

- قائمة التوزيع: تعرض مجموعة التوزيع (قائمة التوزيع) إذا تلقى المستلم البريد الإلكتروني كعضو في القائمة. يتم عرض مجموعة توزيع المستوى الأعلى لمجموعات التوزيع المتداخلة.

- إعادة التوجيه: يشير إلى ما إذا كانت الرسالة قد تمت إعادة توجيهها تلقائيا إلى عنوان بريد إلكتروني خارجي. يتم عرض مستخدم إعادة التوجيه ونوع إعادة التوجيه (قواعد تدفق البريد أو قواعد علبة الوارد أو إعادة توجيه SMTP).

*

يتوفر إجراء النسخ إلى الحافظة لنسخ القيمة.

يتوفر إجراء النسخ إلى الحافظة لنسخ القيمة.قسم المصادقة: تفاصيل حول نتائج مصادقة البريد الإلكتروني:

-

مصادقة الرسائل المستندة إلى المجال (DMARC)

-

Pass: التحقق من DMARC للرسالة التي تم تمريرها. -

Fail: فشل التحقق من DMARC للرسالة. -

BestGuessPass: سجل DMARC TXT للمجال غير موجود. إذا كانت موجودة، فسيتم تمرير التحقق من DMARC للرسالة. - بلا: يشير إلى عدم وجود سجل DMARC TXT لمجال الإرسال في DNS.

-

-

DomainKeys البريد المحدد (DKIM):القيم هي:

-

Pass: التحقق من DKIM للرسالة التي تم تمريرها. -

Fail (reason): فشل التحقق من DKIM للرسالة. على سبيل المثال، لم تكن الرسالة موقعة على DKIM أو لم يتم التحقق من توقيع DKIM. -

None: لم يتم توقيع DKIM على الرسالة. قد تشير هذه النتيجة أو لا تشير إلى أن المجال يحتوي على سجل DKIM، أو أن سجل DKIM لا يتم تقييمه إلى نتيجة. تشير هذه النتيجة فقط إلى أن هذه الرسالة لم يتم توقيعها.

-

-

إطار عمل نهج المرسل (SPF):القيم هي:

-

Pass (IP address): وجد فحص SPF أن مصدر الرسالة صالح للمجال. -

Fail (IP address): وجد فحص SPF أن مصدر الرسالة غير صالح للمجال، وقاعدة الإنفاذ في سجل SPF هي-all(فشل صعب). -

SoftFail (reason): وجد فحص SPF أن مصدر الرسالة غير صالح للمجال، وقاعدة الإنفاذ في سجل SPF هي~all(فشل مبدئي). -

Neutral: وجد فحص SPF أن مصدر الرسالة غير صالح للمجال، وقاعدة الإنفاذ في سجل?allSPF (محايدة). -

None: لا يحتوي المجال على سجل SPF، أو لا يتم تقييم سجل SPF إلى نتيجة. -

TempError: صادف فحص SPF خطأ مؤقتا (على سبيل المثال، خطأ DNS). قد ينجح الفحص نفسه لاحقا. -

PermError: صادف فحص SPF خطأ دائما. على سبيل المثال، يحتوي المجال على سجل SPF منسق بشكل سيئ.

-

- المصادقة المركبة: يحدد SPF وDKIM وDMARC ومعلومات أخرى ما إذا كان مرسل الرسالة (عنوان من) أصليا. لمزيد من المعلومات، راجع المصادقة المركبة.

تلميح

لمزيد من المعلومات حول نتائج مصادقة البريد الإلكتروني وكيفية تصحيح حالات الفشل، راجع دليل عمليات الأمان لمصادقة البريد الإلكتروني في Microsoft 365.

-

مصادقة الرسائل المستندة إلى المجال (DMARC)

قسم الكيانات ذات الصلة: معلومات حول المرفقات وعناوين URL في الرسالة:

- الكيان: يؤدي تحديد المرفقات أو عناوين URL إلى أخذك إلى طريقة عرض المرفقات أو طريقة عرض عنوان URL لصفحة كيان البريد الإلكتروني للرسالة.

- العدد الإجمالي

- تم العثور على التهديدات: القيم هي نعم أو لا.

منطقة تفاصيل الرسالة:

- علامة تبويب رأس البريد الإلكتروني للنص العادي: تحتوي على رأس الرسالة بالكامل في نص عادي. حدد

نسخ رأس الرسالة لنسخ رأس الرسالة. حدد

نسخ رأس الرسالة لنسخ رأس الرسالة. حدد  محلل رأس رسالة Microsoft لفتح محلل رأس الرسالة في https://mha.azurewebsites.net/pages/mha.html. الصق رأس الرسالة المنسخة في الصفحة، ثم حدد تحليل الرؤوس للحصول على تفاصيل حول رؤوس الرسائل وقيمها.

محلل رأس رسالة Microsoft لفتح محلل رأس الرسالة في https://mha.azurewebsites.net/pages/mha.html. الصق رأس الرسالة المنسخة في الصفحة، ثم حدد تحليل الرؤوس للحصول على تفاصيل حول رؤوس الرسائل وقيمها. - لعلامة التبويب: يعرض أول 5000 حرف من أي عناوين بريد إلكتروني في الحقل إلى للرسالة.

- علامة التبويب نسخة : تعرض أول 5000 حرف من أي عناوين بريد إلكتروني في الحقل نسخة من الرسالة.

- علامة تبويب رأس البريد الإلكتروني للنص العادي: تحتوي على رأس الرسالة بالكامل في نص عادي. حدد

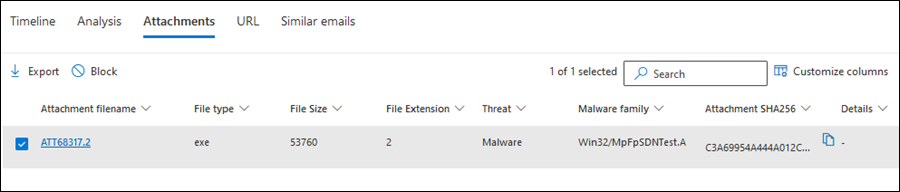

طريقة عرض المرفقات

تعرض طريقة عرض المرفقات معلومات حول كافة مرفقات الملفات في الرسالة ونتائج مسح تلك المرفقات ضوئيا.

تتوفر معلومات المرفقات التالية في طريقة العرض هذه. حدد رأس عمود للفرز حسب هذا العمود. لإضافة أعمدة أو إزالتها، حدد ![]() تخصيص الأعمدة. بشكل افتراضي، يتم تحديد جميع الأعمدة المتوفرة.

تخصيص الأعمدة. بشكل افتراضي، يتم تحديد جميع الأعمدة المتوفرة.

- اسم ملف المرفق: إذا نقرت فوق قيمة اسم الملف

- نوع الملف

- حجم الملف

- ملحق الملف

- التهديد

- عائلة البرامج الضارة

-

المرفق SHA256:

يتوفر إجراء النسخ إلى الحافظة لنسخ قيمة SHA256.

يتوفر إجراء النسخ إلى الحافظة لنسخ قيمة SHA256. - التفاصيل

![]() استخدم مربع البحث للعثور على معلومات على الصفحة. اكتب نصا في المربع ثم اضغط على المفتاح ENTER.

استخدم مربع البحث للعثور على معلومات على الصفحة. اكتب نصا في المربع ثم اضغط على المفتاح ENTER.

استخدم ![]() تصدير لتصدير البيانات في طريقة العرض إلى ملف CSV. اسم الملف الافتراضي هو - Microsoft Defender.csv والموقع الافتراضي هو مجلد التنزيلات . إذا كان هناك ملف بهذا الاسم موجود بالفعل، يتم إلحاق اسم الملف برقم (على سبيل المثال، - Microsoft Defender(1).csv).

تصدير لتصدير البيانات في طريقة العرض إلى ملف CSV. اسم الملف الافتراضي هو - Microsoft Defender.csv والموقع الافتراضي هو مجلد التنزيلات . إذا كان هناك ملف بهذا الاسم موجود بالفعل، يتم إلحاق اسم الملف برقم (على سبيل المثال، - Microsoft Defender(1).csv).

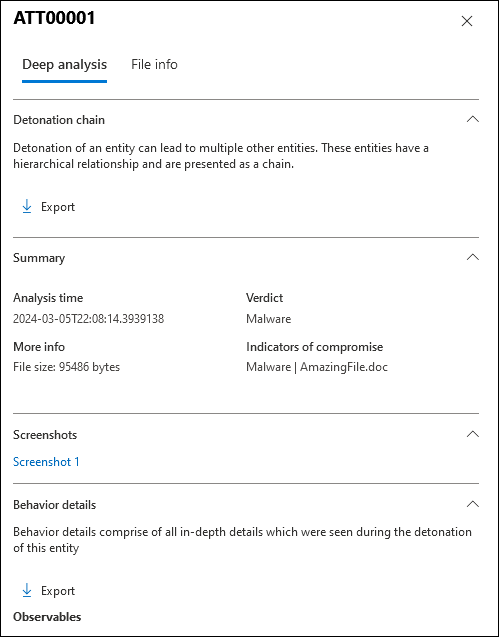

تفاصيل المرفق

إذا حددت إدخالا في طريقة عرض المرفقات بالنقر فوق قيمة اسم ملف المرفق ، يتم فتح قائمة منبثقة تفاصيل تحتوي على المعلومات التالية:

- علامة تبويب التحليل العميق: تتوفر المعلومات على علامة التبويب هذه إذا قامت المرفقات الآمنة بمسح المرفق ضوئيا (تم تفجيره) وتم تحديده على أنه ضار من خلال التفجير. يمكنك تحديد هذه الرسائل في Threat Explorer باستخدام الطرق التالية:

عامل تصفية استعلام تقنية الكشف مع تفجير ملف القيمة.

مؤشر التفجير المتوفر في عمود التفاصيل.

عدد التفجير الموضح في لوحة ملخص البريد الإلكتروني.

قسم سلسلة التفجير: يمكن أن يؤدي تفجير المرفقات الآمنة لملف واحد إلى عمليات تفجير متعددة. تتعقب سلسلة التفجير مسار الانفجارات، بما في ذلك الملف الضار الأصلي الذي تسبب في الحكم، وجميع الملفات الأخرى المتأثرة بالتفجير. قد لا تكون هذه الملفات المرفقة موجودة مباشرة في البريد الإلكتروني. ولكن، بما في ذلك التحليل مهم لتحديد سبب اكتشاف أن الملف ضار.

إذا لم تتوفر معلومات سلسلة التفجير، يتم عرض القيمة لا توجد شجرة تفجير . وإلا، يمكنك تحديد

تصدير لتنزيل معلومات سلسلة التفجير إلى ملف CSV. اسم الملف الافتراضي هو تفجير chain.csv والموقع الافتراضي هو مجلد التنزيلات . إذا كان هناك ملف بهذا الاسم موجود بالفعل، يتم إلحاق اسم الملف برقم (على سبيل المثال، سلسلة التفجير (1).csv). يحتوي ملف CSV على المعلومات التالية:

تصدير لتنزيل معلومات سلسلة التفجير إلى ملف CSV. اسم الملف الافتراضي هو تفجير chain.csv والموقع الافتراضي هو مجلد التنزيلات . إذا كان هناك ملف بهذا الاسم موجود بالفعل، يتم إلحاق اسم الملف برقم (على سبيل المثال، سلسلة التفجير (1).csv). يحتوي ملف CSV على المعلومات التالية:- أعلى: ملف المستوى الأعلى.

- Level1: ملف المستوى التالي.

- المستوى 2: ملف المستوى التالي.

- وهكذا.

قد تظهر سلسلة التفجير وملف CSV عنصر المستوى الأعلى فقط إذا لم يتم العثور على أي من الكيانات المرتبطة إشكالية أو تم تفجيرها.

قسم الملخص: إذا لم تتوفر معلومات عن ملخص التفجير، يتم عرض القيمة لا يوجد ملخص تفجير. وبخلاف ذلك، تتوفر المعلومات الموجزة للتفجير التالية:

- وقت التحليل

- الحكم: الحكم على المرفق نفسه.

- مزيد من المعلومات: حجم الملف بالبايت.

- مؤشرات التسوية

قسم لقطات الشاشة: إظهار أي لقطات شاشة تم التقاطها أثناء التفجير. لا يتم التقاط لقطات شاشة لملفات الحاوية مثل ZIP أو RAR التي تحتوي على ملفات أخرى.

إذا لم تتوفر لقطات شاشة للتفجير، يتم عرض القيمة لا توجد لقطات شاشة لعرضها . وإلا، حدد الارتباط لعرض لقطة الشاشة.

قسم تفاصيل السلوك: يعرض الأحداث الدقيقة التي وقعت أثناء التفجير، والملاحظات المسببة للمشاكل أو الحميدة التي تحتوي على عناوين URL وعناوين IP والمجالات والملفات التي تم العثور عليها أثناء التفجير. قد لا تكون هناك أي تفاصيل سلوك لملفات الحاوية مثل ZIP أو RAR التي تحتوي على ملفات أخرى.

إذا لم تتوفر معلومات تفاصيل السلوك، يتم عرض القيمة لا توجد سلوكيات تفجير . وإلا، يمكنك تحديد

تصدير لتنزيل معلومات التفاصيل السلوكية إلى ملف CSV. اسم الملف الافتراضي هو Behavior details.csv والموقع الافتراضي هو مجلد Downloads . إذا كان هناك ملف بهذا الاسم موجود بالفعل، يتم إلحاق اسم الملف برقم (على سبيل المثال، تفاصيل السلوك (1).csv). يحتوي ملف CSV على المعلومات التالية:

تصدير لتنزيل معلومات التفاصيل السلوكية إلى ملف CSV. اسم الملف الافتراضي هو Behavior details.csv والموقع الافتراضي هو مجلد Downloads . إذا كان هناك ملف بهذا الاسم موجود بالفعل، يتم إلحاق اسم الملف برقم (على سبيل المثال، تفاصيل السلوك (1).csv). يحتوي ملف CSV على المعلومات التالية:- الوقت

- سلوك

- خاصية السلوك

- العملية (PID)

- العمليه

- الهدف

- التفاصيل

- نتيجه

- علامة تبويب معلومات الملف: يحتوي قسم تفاصيل الملف على المعلومات التالية:

- اسم الملف

- Sha256

- حجم الملف (بالبايت)

عند الانتهاء من القائمة المنبثقة تفاصيل الملف، حدد ![]() إغلاق.

إغلاق.

حظر المرفقات من طريقة عرض المرفقات

إذا حددت إدخالا في طريقة عرض المرفقات عن طريق تحديد خانة الاختيار بجوار اسم الملف، ![]() يتوفر إجراء الحظر. يضيف هذا الإجراء الملف كإدخل كتلة في قائمة السماح/الحظر للمستأجر. يؤدي تحديد حظر إلى بدء تشغيل معالج اتخاذ إجراء :

يتوفر إجراء الحظر. يضيف هذا الإجراء الملف كإدخل كتلة في قائمة السماح/الحظر للمستأجر. يؤدي تحديد حظر إلى بدء تشغيل معالج اتخاذ إجراء :

في صفحة اختيار الإجراءات ، قم بتكوين أحد الإعدادات التالية في قسم حظر الملف :

-

لا تنتهي صلاحيتها أبدا في: القيمة

الافتراضية .

الافتراضية . -

عدم انتهاء الصلاحية مطلقا : مرر مفتاح التبديل إلى إيقاف التشغيل

ثم حدد تاريخا في المربع إزالة على .

ثم حدد تاريخا في المربع إزالة على .

عند الانتهاء من صفحة اختيار الإجراءات ، حدد التالي.

-

لا تنتهي صلاحيتها أبدا في: القيمة

في صفحة Choose target entities ، تحقق من تحديد الملف الذي تريد حظره، ثم حدد Next.

في صفحة Review and submit ، قم بتكوين الإعدادات التالية:

- اسم المعالجة: أدخل اسما فريدا لتعقب الحالة في مركز الصيانة.

- الوصف: أدخل وصفا اختياريا.

عند الانتهاء من صفحة المراجعة والإرسال ، حدد إرسال.

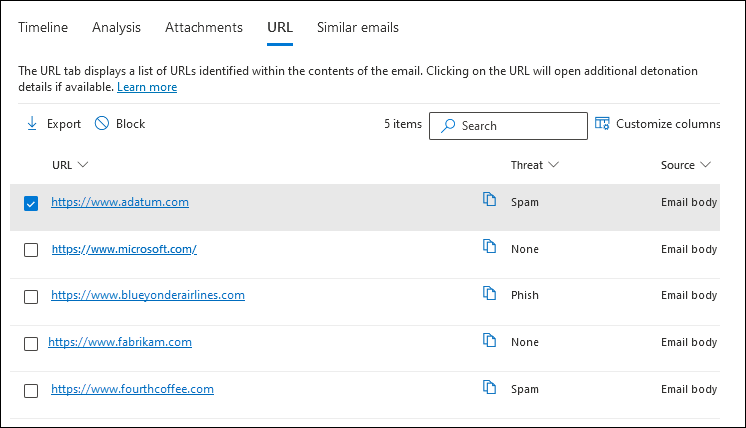

طريقة عرض عنوان URL

تعرض طريقة عرض URL معلومات حول جميع عناوين URL الأصلية أو التي أعيدت كتابتها في الرسالة، إلى جانب نتائج المسح الضوئي لكل عنوان URL.

تتوفر معلومات المرفقات التالية في طريقة العرض هذه. حدد رأس عمود للفرز حسب هذا العمود. لإضافة أعمدة أو إزالتها، حدد ![]() تخصيص الأعمدة. بشكل افتراضي، يتم تحديد جميع الأعمدة المتوفرة.

تخصيص الأعمدة. بشكل افتراضي، يتم تحديد جميع الأعمدة المتوفرة.

- Url

- التهديد

- مصدر

- التفاصيل

![]() استخدم مربع البحث للعثور على معلومات على الصفحة. اكتب نصا في المربع ثم اضغط على المفتاح ENTER.

استخدم مربع البحث للعثور على معلومات على الصفحة. اكتب نصا في المربع ثم اضغط على المفتاح ENTER.

استخدم ![]() تصدير لتصدير البيانات في طريقة العرض إلى ملف CSV. اسم الملف الافتراضي هو - Microsoft Defender.csv والموقع الافتراضي هو مجلد التنزيلات . إذا كان هناك ملف بهذا الاسم موجود بالفعل، يتم إلحاق اسم الملف برقم (على سبيل المثال، - Microsoft Defender(1).csv).

تصدير لتصدير البيانات في طريقة العرض إلى ملف CSV. اسم الملف الافتراضي هو - Microsoft Defender.csv والموقع الافتراضي هو مجلد التنزيلات . إذا كان هناك ملف بهذا الاسم موجود بالفعل، يتم إلحاق اسم الملف برقم (على سبيل المثال، - Microsoft Defender(1).csv).

تفاصيل عنوان URL

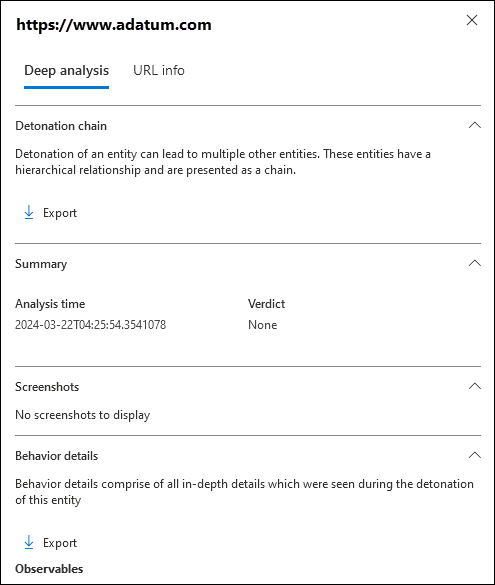

إذا حددت إدخالا في طريقة عرض URL بالنقر فوق قيمة عنوان URL ، يتم فتح قائمة منبثقة تفاصيل تحتوي على المعلومات التالية:

- علامة تبويب التحليل العميق: تتوفر المعلومات في علامة التبويب هذه إذا تم مسح الروابط الآمنة ضوئيا (تفجير) عنوان URL وتم تحديدها على أنها ضارة من خلال التفجير. يمكنك تحديد هذه الرسائل في Threat Explorer باستخدام الطرق التالية:

عامل تصفية استعلام تقنية الكشف مع تفجير عنوان URL للقيمة.

مؤشر التفجير المتوفر في عمود التفاصيل.

عدد التفجير الموضح في لوحة ملخص البريد الإلكتروني.

قسم سلسلة التفجير: يمكن أن يؤدي تفجير الروابط الآمنة لعنصر URL واحد إلى عمليات تفجير متعددة. تتعقب سلسلة التفجير مسار الانفجارات، بما في ذلك عنوان URL الضار الأصلي الذي تسبب في الحكم، وجميع عناوين URL الأخرى المتأثرة بالتفجير. قد لا تكون عناوين URL هذه موجودة مباشرة في البريد الإلكتروني. ولكن، بما في ذلك التحليل مهم لتحديد سبب اكتشاف أن عنوان URL ضار.

إذا لم تتوفر معلومات سلسلة التفجير، يتم عرض القيمة لا توجد شجرة تفجير . وإلا، يمكنك تحديد

تصدير لتنزيل معلومات سلسلة التفجير إلى ملف CSV. اسم الملف الافتراضي هو تفجير chain.csv والموقع الافتراضي هو مجلد التنزيلات . إذا كان هناك ملف بهذا الاسم موجود بالفعل، يتم إلحاق اسم الملف برقم (على سبيل المثال، سلسلة التفجير (1).csv). يحتوي ملف CSV على المعلومات التالية:

تصدير لتنزيل معلومات سلسلة التفجير إلى ملف CSV. اسم الملف الافتراضي هو تفجير chain.csv والموقع الافتراضي هو مجلد التنزيلات . إذا كان هناك ملف بهذا الاسم موجود بالفعل، يتم إلحاق اسم الملف برقم (على سبيل المثال، سلسلة التفجير (1).csv). يحتوي ملف CSV على المعلومات التالية:- أعلى: ملف المستوى الأعلى.

- Level1: ملف المستوى التالي.

- المستوى 2: ملف المستوى التالي.

- وهكذا.

قد تظهر سلسلة التفجير وملف CSV عنصر المستوى الأعلى فقط إذا لم يتم العثور على أي من الكيانات المرتبطة إشكالية أو تم تفجيرها.

قسم الملخص: إذا لم تتوفر معلومات عن ملخص التفجير، يتم عرض القيمة لا يوجد ملخص تفجير. وبخلاف ذلك، تتوفر المعلومات الموجزة للتفجير التالية:

- وقت التحليل

- الحكم: الحكم على عنوان URL نفسه.

قسم لقطات الشاشة: إظهار أي لقطات شاشة تم التقاطها أثناء التفجير. لا يتم التقاط أي لقطات شاشة إذا فتح عنوان URL في ارتباط يقوم بتنزيل ملف مباشرة. ومع ذلك، ترى الملف الذي تم تنزيله في سلسلة التفجير.

إذا لم تتوفر لقطات شاشة للتفجير، يتم عرض القيمة لا توجد لقطات شاشة لعرضها . وإلا، حدد الارتباط لعرض لقطة الشاشة.

قسم تفاصيل السلوك: يعرض الأحداث الدقيقة التي وقعت أثناء التفجير، والملاحظات المسببة للمشاكل أو الحميدة التي تحتوي على عناوين URL وعناوين IP والمجالات والملفات التي تم العثور عليها أثناء التفجير.

إذا لم تتوفر معلومات تفاصيل السلوك، يتم عرض القيمة لا توجد سلوكيات تفجير . وإلا، يمكنك تحديد

تصدير لتنزيل معلومات التفاصيل السلوكية إلى ملف CSV. اسم الملف الافتراضي هو Behavior details.csv والموقع الافتراضي هو مجلد Downloads . إذا كان هناك ملف بهذا الاسم موجود بالفعل، يتم إلحاق اسم الملف برقم (على سبيل المثال، تفاصيل السلوك (1).csv). يحتوي ملف CSV على المعلومات التالية:

تصدير لتنزيل معلومات التفاصيل السلوكية إلى ملف CSV. اسم الملف الافتراضي هو Behavior details.csv والموقع الافتراضي هو مجلد Downloads . إذا كان هناك ملف بهذا الاسم موجود بالفعل، يتم إلحاق اسم الملف برقم (على سبيل المثال، تفاصيل السلوك (1).csv). يحتوي ملف CSV على المعلومات التالية:- الوقت

- سلوك

- خاصية السلوك

- العملية (PID)

- العمليه

- الهدف

- التفاصيل

- نتيجه

- علامة تبويب معلومات URL: يحتوي قسم تفاصيل URL على المعلومات التالية:

- Url

- التهديد

عند الانتهاء من القائمة المنبثقة تفاصيل الملف، حدد ![]() إغلاق.

إغلاق.

حظر عناوين URL من طريقة عرض URL

إذا حددت إدخالا في طريقة عرض URL عن طريق تحديد خانة الاختيار بجوار اسم الملف، ![]() يتوفر إجراء الحظر. يضيف هذا الإجراء عنوان URL كإدخل كتلة في قائمة السماح/الحظر للمستأجر. يؤدي تحديد حظر إلى بدء تشغيل معالج اتخاذ إجراء :

يتوفر إجراء الحظر. يضيف هذا الإجراء عنوان URL كإدخل كتلة في قائمة السماح/الحظر للمستأجر. يؤدي تحديد حظر إلى بدء تشغيل معالج اتخاذ إجراء :

في صفحة Choose actions ، قم بتكوين أحد الإعدادات التالية في قسم Block URL :

-

لا تنتهي صلاحيتها أبدا في: القيمة

الافتراضية .

الافتراضية . -

عدم انتهاء الصلاحية مطلقا : مرر مفتاح التبديل إلى إيقاف التشغيل

ثم حدد تاريخا في المربع إزالة على .

ثم حدد تاريخا في المربع إزالة على .

عند الانتهاء من صفحة اختيار الإجراءات ، حدد التالي.

-

لا تنتهي صلاحيتها أبدا في: القيمة

في صفحة اختيار الكيانات الهدف ، تحقق من تحديد عنوان URL الذي تريد حظره، ثم حدد التالي.

في صفحة Review and submit ، قم بتكوين الإعدادات التالية:

- اسم المعالجة: أدخل اسما فريدا لتعقب الحالة في مركز الصيانة.

- الوصف: أدخل وصفا اختياريا.

عند الانتهاء من صفحة المراجعة والإرسال ، حدد إرسال.

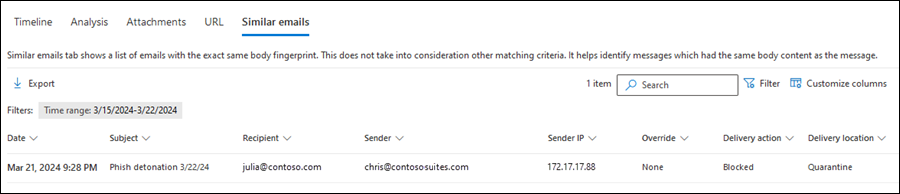

طريقة عرض رسائل البريد الإلكتروني المماثلة

تعرض طريقة عرض رسائل البريد الإلكتروني المشابهة رسائل البريد الإلكتروني الأخرى التي تحتوي على نفس بصمة نص الرسالة مثل هذه الرسالة. لا تنطبق معايير المطابقة في الرسائل الأخرى على طريقة العرض هذه (على سبيل المثال، بصمات أصابع مرفقات الملف).

تتوفر معلومات المرفقات التالية في طريقة العرض هذه. حدد رأس عمود للفرز حسب هذا العمود. لإضافة أعمدة أو إزالتها، حدد ![]() تخصيص الأعمدة. بشكل افتراضي، يتم تحديد جميع الأعمدة المتوفرة.

تخصيص الأعمدة. بشكل افتراضي، يتم تحديد جميع الأعمدة المتوفرة.

- تاريخ

- الموضوع

- المستلم

- المرسل

- عنوان IP للمرسل

- تجاوز

- إجراء التسليم

- موقع التسليم

استخدم ![]() عامل التصفية لتصفية الإدخالات حسب تاريخ البدءوتاريخ الانتهاء.

عامل التصفية لتصفية الإدخالات حسب تاريخ البدءوتاريخ الانتهاء.

![]() استخدم مربع البحث للعثور على معلومات على الصفحة. اكتب نصا في المربع ثم اضغط على المفتاح ENTER.

استخدم مربع البحث للعثور على معلومات على الصفحة. اكتب نصا في المربع ثم اضغط على المفتاح ENTER.

استخدم ![]() تصدير لتصدير البيانات في طريقة العرض إلى ملف CSV. اسم الملف الافتراضي هو - Microsoft Defender.csv والموقع الافتراضي هو مجلد التنزيلات . إذا كان هناك ملف بهذا الاسم موجود بالفعل، يتم إلحاق اسم الملف برقم (على سبيل المثال، - Microsoft Defender(1).csv).

تصدير لتصدير البيانات في طريقة العرض إلى ملف CSV. اسم الملف الافتراضي هو - Microsoft Defender.csv والموقع الافتراضي هو مجلد التنزيلات . إذا كان هناك ملف بهذا الاسم موجود بالفعل، يتم إلحاق اسم الملف برقم (على سبيل المثال، - Microsoft Defender(1).csv).

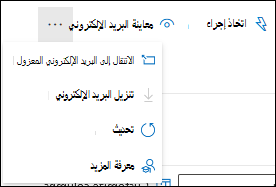

الإجراءات على صفحة كيان البريد الإلكتروني

تتوفر الإجراءات التالية في أعلى صفحة كيان البريد الإلكتروني:

-

اتخاذ إجراء: للحصول على معلومات، راجع تتبع التهديدات: معالج اتخاذ إجراء.

اتخاذ إجراء: للحصول على معلومات، راجع تتبع التهديدات: معالج اتخاذ إجراء. -

Copilot: إذا كان لديك اشتراك Microsoft Security Copilot (على سبيل المثال، في Microsoft 365 E5) فاستخدم هذا الإجراء لإنشاء ملخص الذكاء الاصطناعي لبيانات الكيان عن طريق تحديد Generate في قسم Email summary في جزء Copilot.

Copilot: إذا كان لديك اشتراك Microsoft Security Copilot (على سبيل المثال، في Microsoft 365 E5) فاستخدم هذا الإجراء لإنشاء ملخص الذكاء الاصطناعي لبيانات الكيان عن طريق تحديد Generate في قسم Email summary في جزء Copilot. -

معاينة البريد الإلكتروني¹ ²

معاينة البريد الإلكتروني¹ ² -

المزيد من الخيارات:

المزيد من الخيارات:  انتقل إلى البريد الإلكتروني المعزول: متوفر فقط إذا تم عزل الرسالة. يؤدي تحديد هذا الإجراء إلى فتح علامة التبويب البريد الإلكتروني في صفحة العزل في https://security.microsoft.com/quarantine، التي تمت تصفيتها حسب قيمة معرف الرسالة الفريدة للرسالة. لمزيد من المعلومات، راجع عرض البريد الإلكتروني المعزول.

انتقل إلى البريد الإلكتروني المعزول: متوفر فقط إذا تم عزل الرسالة. يؤدي تحديد هذا الإجراء إلى فتح علامة التبويب البريد الإلكتروني في صفحة العزل في https://security.microsoft.com/quarantine، التي تمت تصفيتها حسب قيمة معرف الرسالة الفريدة للرسالة. لمزيد من المعلومات، راجع عرض البريد الإلكتروني المعزول. تنزيل البريد الإلكتروني¹ ²

تنزيل البريد الإلكتروني¹ ²تلميح

لا يتوفر تنزيل البريد الإلكتروني للرسائل التي تم عزلها. بدلا من ذلك، قم بتنزيل نسخة محمية بكلمة مرور من الرسالة من العزل.

تتوفر إجراءات معاينة البريد الإلكترونيوتنزيل البريد الإلكتروني في سجلات التدقيق وجدول CloudAppEvents للتتبع المتقدم (نوع السجل 38) للتدقيق وإعداد التقارير.

¹ يتطلب هذا الإجراء دور المعاينة . يمكنك تعيين هذا الدور في المواقع التالية:

-

Microsoft Defender XDR التحكم في الوصول الموحد المستند إلى الدور (RBAC) (إذا كان تعاون> البريد الإلكتروني &Defender لأذونات

Office 365 نشطا. يؤثر على مدخل Defender فقط، وليس PowerShell):

Office 365 نشطا. يؤثر على مدخل Defender فقط، وليس PowerShell): - عمليات الأمان/البيانات الأولية (البريد الإلكتروني & التعاون)/البريد الإلكتروني & محتوى التعاون (قراءة).

- عمليات الأمان/البيانات الأولية (التعاون & البريد الإلكتروني)/محتوى التعاون & البريد الإلكتروني: رسائل البريد الإلكتروني المقترنة بالتنبيهات (قراءة). يسمح للمحللين بمعاينة الرسائل المرتبطة بتنبيهات أمان معينة أو تنزيلها. حاليا، ينطبق هذا الإذن على التنبيهات التي أبلغ عنها المستخدم بالبريد الإلكتروني على أنها برامج ضارة أو تصيد احتيالي والبريد الإلكتروني الذي أبلغ عنه المستخدم كبريد غير هام. في بعض الحالات، قد تتوفر إجراءات المعاينة أو التنزيل للبريد الإلكتروني المرتبط بالتنبيه بعد تأخير قصير.

-

أذونات البريد الإلكتروني والتعاون في مدخل Microsoft Defender:

- العضوية في مجموعات أدوار Data Investigator أو eDiscovery Manager .

- أنشئ مجموعة دور جديدة مع تعيين دور المعاينة ، وأضف المستخدمين إلى مجموعة الأدوار المخصصة.

² يمكنك معاينة رسائل البريد الإلكتروني المتوفرة في علب بريد السحابة أو تنزيلها. تتضمن أمثلة عدم توفر الرسائل في علب البريد ما يلي:

- تم إسقاط الرسالة قبل فشل التسليم أو التسليم.

- تم حذف الرسالة مبدئيا أو حذفها بشكل ثابت.

- تحتوي الرسالة على موقع تسليم On-prem/External.

- نقل ZAP الرسالة إلى العزل.

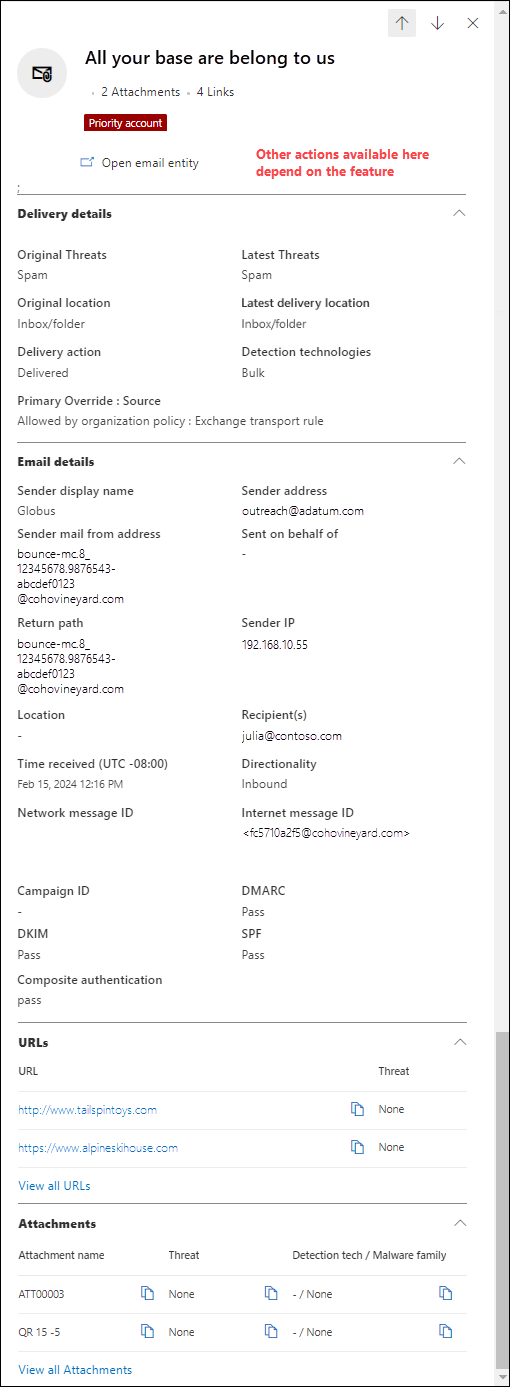

لوحة ملخص البريد الإلكتروني

لوحة ملخص البريد الإلكتروني هي القائمة المنبثقة لتفاصيل البريد الإلكتروني المتوفرة في العديد من الميزات في ميزات الأمان المضمنة لجميع علب بريد السحابة وفي Defender لـ Office 365. تحتوي لوحة ملخص البريد الإلكتروني على معلومات موجزة موحدة حول رسالة البريد الإلكتروني المأخوذة من التفاصيل الكاملة المتوفرة في صفحة كيان البريد الإلكتروني في Defender لـ Office 365.

يتم وصف مكان العثور على لوحة ملخص البريد الإلكتروني في قسم أين يمكن العثور على صفحة كيان البريد الإلكتروني في وقت سابق من هذه المقالة. يصف الجزء المتبقي من هذا القسم المعلومات المتوفرة في لوحة ملخص البريد الإلكتروني عبر جميع الميزات.

تلميح

تتوفر لوحة ملخص البريد الإلكتروني من صفحة مركز الصيانة في https://security.microsoft.com/action-center/ علامة التبويب Pending أو History . حدد إجراء بقيمة Entity typeEmail بالنقر فوق أي مكان في الصف بخلاف خانة الاختيار أو قيمة معرف التحقيق . قائمة التفاصيل المنبثقة التي يتم فتحها هي لوحة ملخص البريد الإلكتروني، ولكن ![]() فتح كيان البريد الإلكتروني غير متوفر في أعلى القائمة المنبثقة.

فتح كيان البريد الإلكتروني غير متوفر في أعلى القائمة المنبثقة.

تتوفر معلومات الرسالة التالية في أعلى لوحة ملخص البريد الإلكتروني:

- عنوان القائمة المنبثقة هو قيمة الموضوع.

- عدد المرفقات والارتباطات في الرسالة (غير موجود في جميع الميزات).

- أي علامات مستخدم تم تعيينها لمستلمي الرسالة (بما في ذلك علامة حساب الأولوية). لمزيد من المعلومات، راجع علامات المستخدم في Microsoft Defender للحصول على Office 365

- تعتمد الإجراءات المتوفرة في أعلى القائمة المنبثقة على المكان الذي فتحت فيه لوحة ملخص البريد الإلكتروني. يتم وصف الإجراءات المتوفرة في مقالات الميزات الفردية.

تلميح

للاطلاع على تفاصيل حول الرسائل الأخرى دون مغادرة لوحة ملخص البريد الإلكتروني للرسالة الحالية، استخدم  العنصر السابقوالعنصر التالي في أعلى القائمة المنبثقة.

العنصر السابقوالعنصر التالي في أعلى القائمة المنبثقة.

تتوفر الأقسام التالية في لوحة ملخص البريد الإلكتروني لجميع الميزات (لا يهم المكان الذي فتحت منه لوحة ملخص البريد الإلكتروني):

قسم تفاصيل التسليم:

- التهديدات الأصلية

- أحدث التهديدات

- الموقع الأصلي

- أحدث موقع تسليم

- إجراء التسليم

- تقنيات الكشف

- التجاوز الأساسي: المصدر

- تصنيف التهديدات

قسم تفاصيل البريد الإلكتروني:

- اسم عرض المرسل

- عنوان المرسل

- البريد الإلكتروني للمرسل من العنوان

- تم الإرسال نيابة عن

- مسار العودة

- عنوان IP للمرسل

- موقع

- المستلم (المستلمون)

- الوقت المستلم

- اتجاه

- معرف رسالة الشبكة

- معرف رسالة الإنترنت

- معرف الحملة

- DMARC

- DKIM

- Spf

- المصادقة المركبة

قسم عناوين URL: تفاصيل حول أي عناوين URL في الرسالة:

- Url

- حالة التهديد

إذا كانت الرسالة تحتوي على أكثر من ثلاثة عناوين URL، فحدد عرض جميع عناوين URL لمشاهدتها جميعا.

قسم المرفقات: تفاصيل حول أي مرفقات ملف في الرسالة:

- اسم المرفق

- التهديد

- تقنية الكشف / عائلة البرامج الضارة

إذا كانت الرسالة تحتوي على أكثر من ثلاثة مرفقات، فحدد عرض كافة المرفقات لمشاهدتها جميعا.