Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Applies to:Azure SQL Managed Instance

Tento článek vás naučí, jak připravit prostředí na odkaz Managed Instance, abyste mohli replikovat mezi SQL Server nainstalovanými do Windows nebo Linuxu a Azure SQL Managed Instance.

Poznámka:

Přípravu prostředí na odkaz Managed Instance můžete automatizovat pomocí skriptu ke stažení. Další informace najdete na blogu o nastavení odkazu pro automatizaci.

Požadavky

Pokud chcete vytvořit propojení mezi SQL Server a Azure SQL Managed Instance, potřebujete následující požadavky:

- Aktivní Azure předplatné. Pokud žádné nemáte, vytvořte si bezplatný účet.

- Supported version of SQL Server s požadovanou servisní aktualizací.

- Azure SQL Managed Instance s odpovídající aktualizační zásadou . Začněte, pokud ho nemáte.

- Server, který chcete nastavit jako počáteční primární. Tato volba určuje, odkud byste měli vytvořit odkaz.

- Konfigurace odkazu z primární SQL Managed Instance do sekundární SQL Server 2025 se podporuje pouze u SQL Managed Instance nakonfigurovaných pomocí zásad aktualizace SQL Server 2025.

- Konfigurace propojení z primární spravované instance SQL do sekundárního SQL Serveru 2022 je podporována pouze od SQL Serveru 2022 CU10 a u SQL spravovaných instancí nakonfigurovaných podle zásady aktualizace SQL Serveru 2022.

Upozornění

Při vytváření spravované instance SQL pro použití s funkcí propojení vezměte v úvahu požadavky na paměť pro všechny funkce In-Memory OLTP (Online Transaction Processing) SQL Server. Další informace najdete v tématu Přehled limitů prostředků Azure SQL Managed Instance.

Oprávnění

Pro SQL Server byste měli mít oprávnění sysadmin.

Pro Azure SQL Managed Instance byste měli být členem SQL Managed Instance Přispěvatel nebo mít pro vlastní roli následující oprávnění:

| Microsoft.Sql/ prostředek | Potřebná oprávnění |

|---|---|

| Microsoft.Sql/managedInstances | /číst, /psát |

| Microsoft.Sql/managedInstances/hybridCertificate | za akci |

| Microsoft.Sql/managedInstances/databases | /číst, /smazat, /psát, /úplnáObnova/akce, /čístZálohy/akce, /podrobnostiObnovy/číst |

| Microsoft.Sql/managedInstances/distributedAvailabilityGroups | Čtení, zápis, smazání, nastavení role/akce |

| Microsoft.Sql/managedInstances/endpointCertificates | /číst |

| Microsoft.Sql/managedInstances/hybridLink | /číst, /zapsat, /smazat |

| Microsoft. Sql/managedInstances/serverTrustCertificates | /napsat, /smazat, /číst |

Sladění výkonové kapacity mezi replikami

Když použijete funkci propojení, je důležité, aby odpovídala kapacitě výkonu mezi SQL Server a SQL Managed Instance. Tato shoda pomáhá vyhnout se problémům s výkonem, pokud sekundární replika nemůže držet krok s replikací z primární repliky nebo po převzetí služeb při selhání. Kapacita výkonu zahrnuje jádra procesoru (nebo virtuální jádra v Azure), paměť a propustnost vstupně-výstupních operací.

Příprava instance SQL Server

Pokud chcete připravit instanci SQL Server, musíte ověřit, že:

- Používáte minimální podporovanou verzi.

- Vytvořili jste hlavní klíč databáze v

master. - Povolili jste funkci skupin dostupnosti.

- Při spuštění jste přidali správné příznaky trasování .

- Vaše zálohy používají kontrolní součty.

- Povolili jste zrychlené obnovení databáze pokud používáte SQL Server 2019 nebo novější, a plánujete ho použít v cílové spravované instanci SQL.

- Povolili jste Service Broker , pokud ho plánujete použít v cílové spravované instanci SQL.

Aby se tyto změny projevily, musíte restartovat SQL Server.

Instalace aktualizací služby

Ujistěte se, že vaše verze SQL Server má nainstalovanou odpovídající aktualizaci údržby, jak je uvedeno v tabulce podpory . Pokud potřebujete nainstalovat všechny aktualizace, musíte během aktualizace restartovat instanci SQL Server.

Pokud chcete zkontrolovat SQL Server verzi, spusťte na SQL Server následující skript Transact-SQL (T-SQL):

-- Run on SQL Server

-- Shows the version and CU of the SQL Server

USE master;

GO

SELECT @@VERSION as 'SQL Server version';

Vytvoření hlavního klíče databáze v hlavní databázi

Propojení používá certifikáty k šifrování ověřování a komunikace mezi SQL Server a SQL Managed Instance. Hlavní klíč databáze chrání certifikáty používané odkazem. Pokud už máte hlavní klíč databáze, můžete tento krok přeskočit.

Vytvořte v master databázi hlavní klíč databáze. Místo následujícího skriptu vložte heslo <strong_password> a uchovávejte ho na důvěrném a bezpečném místě. Spusťte tento skript T-SQL na SQL Server:

-- Run on SQL Server

-- Create a master key

USE master;

GO

CREATE MASTER KEY ENCRYPTION BY PASSWORD = '<strong_password>';

Abyste měli jistotu, že máte hlavní klíč databáze, použijte na SQL Server následující skript T-SQL:

-- Run on SQL Server

USE master;

GO

SELECT * FROM sys.symmetric_keys WHERE name LIKE '%DatabaseMasterKey%';

Povolení skupin dostupnosti

Funkce propojení spoléhá na funkci skupiny dostupnosti AlwaysOn, která je ve výchozím nastavení zakázaná. Další informace najdete v tématu Povolení funkce Skupiny dostupnosti AlwaysOn.

Poznámka:

Informace o službě SQL Server na Linuxu najdete v tématu Povolení skupin dostupnosti Always On.

Pokud chcete ověřit, že je funkce skupin dostupnosti povolená, spusťte na SQL Server následující skript T-SQL:

-- Run on SQL Server

-- Is the availability groups feature enabled on this SQL Server

DECLARE @IsHadrEnabled sql_variant = (select SERVERPROPERTY('IsHadrEnabled'))

SELECT

@IsHadrEnabled as 'Is HADR enabled',

CASE @IsHadrEnabled

WHEN 0 THEN 'Availability groups DISABLED.'

WHEN 1 THEN 'Availability groups ENABLED.'

ELSE 'Unknown status.'

END

as 'HADR status'

Důležité

Pokud potřebujete povolit funkci skupin dostupnosti pro SQL Server 2016 (13.x), musíte provést dodatečné kroky popsané v části Příprava požadavků pro SQL Server 2016 - propojení na Azure SQL Managed Instance. Tyto další kroky nejsou vyžadovány pro SQL Server 2017 (14.x) a novější verze podporované odkazem.

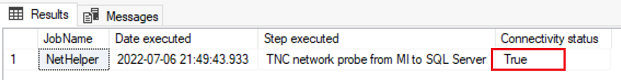

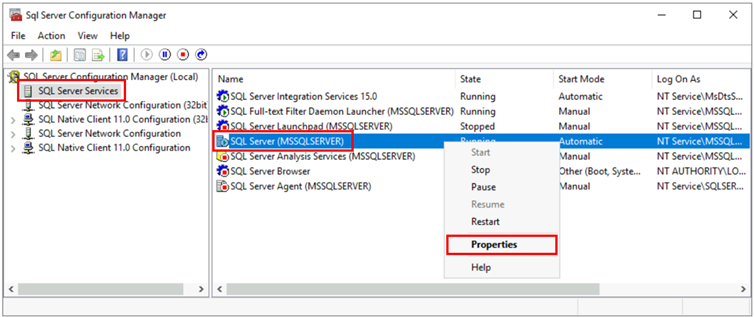

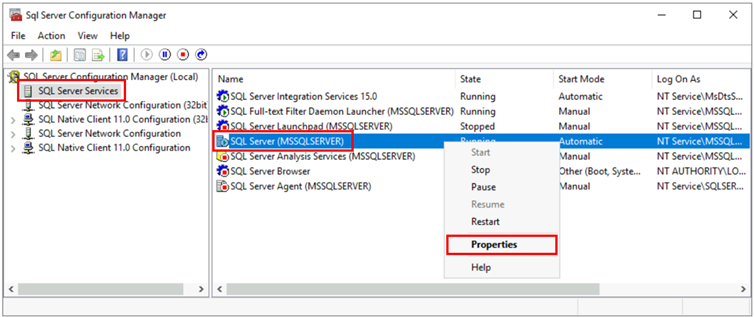

Pokud funkce skupin dostupnosti není povolená, povolte ji následujícím postupem:

Otevřete SQL Server Configuration Manager.

V levém podokně vyberte SQL Server Services.

Klikněte pravým tlačítkem na službu SQL Server a vyberte Properties.

Přejděte na kartu Always On Availability Groups.

Zaškrtněte políčko Povolit skupiny dostupnosti AlwaysOn a pak vyberte OK.

- Pokud používáte SQL Server 2016 (13.x) a pokud je volba Skupiny dostupnosti Always On zakázána se zprávou

This computer is not a node in a failover cluster, postupujte podle dalších kroků popsaných v odkazu „Příprava předpokladů pro SQL Server 2016 – Azure SQL Managed Instance“. Po dokončení těchto dalších kroků se vraťte a zkuste tento krok zopakovat.

- Pokud používáte SQL Server 2016 (13.x) a pokud je volba Skupiny dostupnosti Always On zakázána se zprávou

V dialogovém okně vyberte OK .

Restartujte službu SQL Server.

Povolení příznaků trasování po spuštění

Pokud chcete optimalizovat výkon odkazu, doporučujeme při spuštění povolit následující příznaky trasování:

-

-T1800: Tento příznak trasování optimalizuje výkon, když jsou soubory protokolů pro primární a sekundární repliky ve skupině dostupnosti hostované na discích s různými velikostmi sektorů, například 512 bajtů a 4 kB. Pokud primární i sekundární repliky mají velikost sektoru disku 4 kB, tento příznak trasování se nevyžaduje. Další informace najdete v tématu KB3009974. -

-T9567: Tento příznak trasování povoluje kompresi datového toku pro skupiny dostupnosti během automatického nasazení. Komprese zvyšuje zatížení procesoru, ale může výrazně zkrátit dobu přenosu během inicializace.

Poznámka:

Informace o SQL Server na Linuxu najdete v Povolení příznaků trasování.

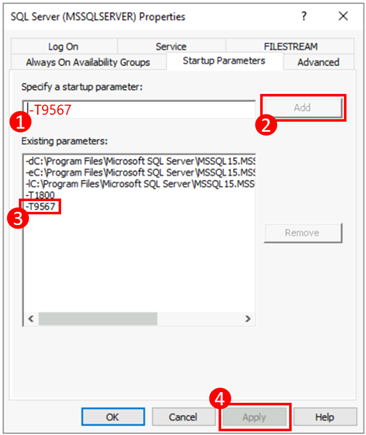

Pokud chcete při spuštění povolit tyto příznaky trasování, postupujte následovně:

Otevřete SQL Server Configuration Manager.

V levém podokně vyberte SQL Server Services.

Klikněte pravým tlačítkem na službu SQL Server a vyberte Properties.

Přejděte na kartu Spouštěcí parametry . V části Zadání spouštěcího parametru zadejte

-T1800a vyberte Přidat a přidejte spouštěcí parametr. Pak zadejte-T9567a vyberte Přidat a přidejte další příznak trasování. Výběrem možnosti Použít změny uložte.

Výběrem ok zavřete okno Vlastnosti .

Další informace najdete v syntaxi pro aktivaci sledovacích příznaků.

Používejte zálohy s kontrolními součty

Když vytvoříte propojení, počáteční nasazení mezi primární a sekundární replikou se provádí tak, že se provede úplná záloha databáze na primární replice, ta se přenese do sekundární repliky a tam se obnoví. Při provedení úplného zálohování doporučujeme použít WITH CHECKSUM možnost, abyste zajistili, že je zálohování platné a nemá žádné poškození. Další informace najdete v tématu BACKUP (Transact-SQL).

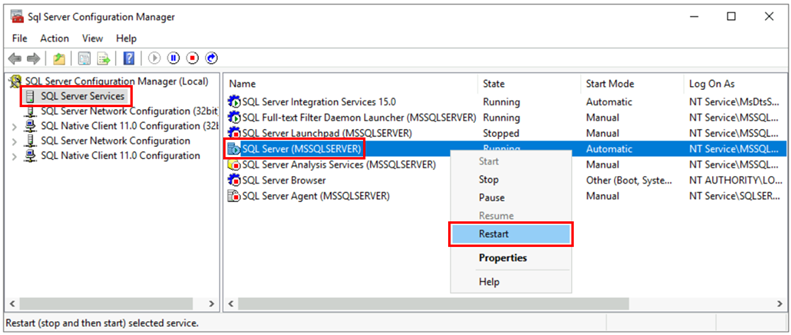

Restartujte SQL Server a ověřte konfiguraci.

Jakmile ověříte, že používáte podporovanou verzi SQL Server, povolili funkci skupiny dostupnosti Always On a přidali příznaky trasování spuštění, restartujte instanci SQL Server, aby se použily všechny tyto změny.

Otevřete SQL Server Configuration Manager.

V levém podokně vyberte SQL Server Services.

Klikněte pravým tlačítkem na službu SQL Server a vyberte Restart.

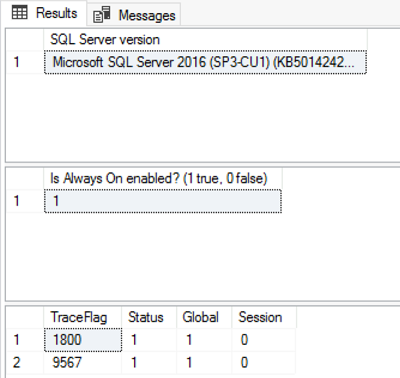

Po restartování spusťte na SQL Server následující skript T-SQL, který ověří konfiguraci vaší instance SQL Server:

-- Run on SQL Server

-- Shows the version and CU of SQL Server

USE master;

GO

SELECT @@VERSION as 'SQL Server version';

GO

-- Shows if the Always On availability groups feature is enabled

SELECT SERVERPROPERTY ('IsHadrEnabled') as 'Is Always On enabled? (1 true, 0 false)';

GO

-- Lists all trace flags enabled on SQL Server

DBCC TRACESTATUS;

Vaše verze SQL Server by měla být jednou z podporovaných verzí použitých s příslušnými aktualizacemi služeb, měla by být povolená funkce skupiny dostupnosti AlwaysOn a měli byste mít povolené příznaky trasování -T1800 a -T9567. Následující snímek obrazovky je příkladem očekávaného výsledku pro správně nakonfigurovanou instanci SQL Server:

Povolení zrychleného obnovení databáze

Pro SQL Server 2019 a novější verze povolte zrychlené obnovení databáze a ujistěte se, že je trvalé úložiště verzí (PVS) nastavené na PRIMARY. Pokud ve zdrojové SQL Server databázi není povolené zrychlené obnovení databáze, nemůžete ji po migraci databáze povolit pro cílovou spravovanou instanci SQL. Pokud trvalé úložiště verzí (PVS) není nastavené PRIMARY, můžete zaznamenat problémy s operacemi obnovení v cílové spravované instanci SQL.

U SQL Server 2017 a starších verzí se akcelerované obnovení databáze nepodporuje, takže tento krok není potřeba.

Chcete-li správně nakonfigurovat zrychlené obnovení databáze ve zdrojové SQL Server databázi, postupujte takto:

Povolte zrychlené obnovení databáze spuštěním následujícího skriptu Transact-SQL na SQL Server:

ALTER DATABASE [<database name>] SET ACCELERATED_DATABASE_RECOVERY = ON;Úložiště trvalých verzí (PVS) musí být na zdrojové databázi nastaveno na

PRIMARY, což je výchozí konfigurace. Pokud se to dříve změnilo, musíte ho před zahájením migrace změnit zpátky na PRIMÁRNÍ .

Povolit Service Broker

Service Broker je ve výchozím nastavení povolená pro všechny verze SQL Server. Pokud byla služba Service Broker zakázaná a plánujete ji používat na SQL Managed Instance, povolte službu Service Broker ve zdrojové SQL Server databázi před migrací na SQL Managed Instance. Pokud služba Service Broker není ve zdrojové SQL Server databázi povolená, nemůžete ji použít v cílové spravované instanci SQL.

Pokud chcete zkontrolovat, jestli je služba Service Broker povolená, spusťte v instanci SQL Server následující skript Transact-SQL:

SELECT name AS [Database Name], is_broker_enabled AS [Service Broker Enabled]

FROM sys.databases

WHERE name = '<database name>';

Pokud je služba Service Broker zakázaná, povolte ji spuštěním následujícího skriptu Transact-SQL ve zdrojové databázi SQL Server:

USE master;

GO

ALTER DATABASE [<database name>]

SET ENABLE_BROKER;

GO

Konfigurace síťového připojení

Aby propojení fungovalo, musíte mít síťové připojení mezi SQL Server a SQL Managed Instance. Možnost sítě, kterou zvolíte, závisí na tom, jestli je vaše instance SQL Server v síti Azure.

SQL Server na virtuálních počítačích Azure

Nasazení SQL Server on Azure Virtual Machines ve stejné Azure virtuální síti, která hostuje SQL Managed Instance, je nejjednodušší metoda, protože mezi těmito dvěma instancemi automaticky existuje síťové připojení. Další informace najdete v tématu Quickstart: Konfigurace virtuálního počítače Azure pro připojení k Azure SQL Managed Instance.

Pokud je vaše instance SQL Server on Azure Virtual Machines v jiné virtuální síti než vaše spravovaná instance SQL, musíte obě virtuální sítě propojit. Virtuální sítě nemusí být ve stejném předplatném, aby tento scénář fungoval.

Existují dvě možnosti připojení virtuálních sítí:

- propojování virtuálních sítí Azure

- Brána VPN typu VNet-to-VNet (portál Azure, PowerShell, Azure CLI)

Peering je vhodnější, protože používá páteřní síť Microsoft. Z hlediska připojení tedy neexistuje žádný znatelný rozdíl v latenci mezi virtuálními počítači v partnerské virtuální síti a ve stejné virtuální síti. Peering virtuálních sítí je podporováno mezi sítěmi ve stejném regionu. Globální propojení virtuálních sítí se podporuje pro instance hostované v podsítích vytvořených po 22. září 2020. Další informace najdete v tématu Nejčastější dotazy.

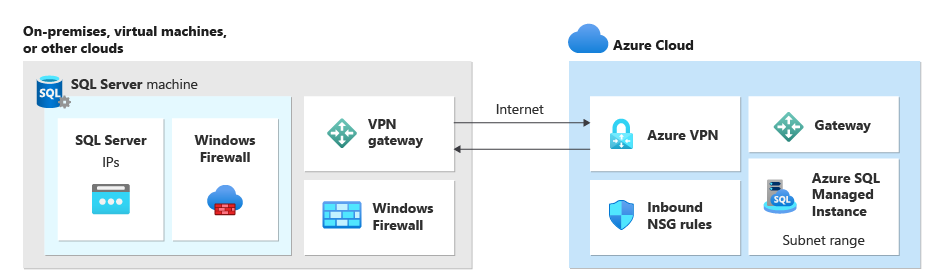

SQL Server mimo Azure

Pokud je vaše instance SQL Server hostovaná mimo Azure, vytvořte připojení VPN mezi SQL Server a SQL Managed Instance pomocí některé z těchto možností:

Tip

Pro zajištění nejlepšího výkonu sítě při replikaci dat doporučujeme ExpressRoute. Zřiďte bránu s dostatečnou šířkou pásma pro váš případ použití.

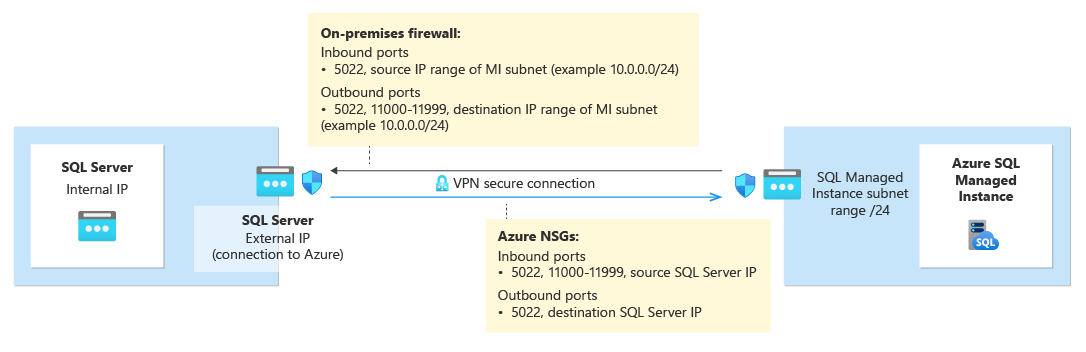

Síťové porty mezi prostředími

Bez ohledu na mechanismus připojení musí být splněny požadavky, aby síťový provoz proudil mezi prostředími:

Pravidla skupiny zabezpečení sítě (NSG) v podsíti hostující SQL Managed Instance musí umožňovat:

- Příchozí port 5022 a rozsah portů 11000–11999 pro příjem provozu ze zdrojové SQL Server IP adresy

- Odchozí port 5022 pro odesílání provozu do cílové SQL Server IP adresy

Všechny brány firewall v síti hostující SQL Server a hostitelský operační systém musí povolit:

- Příchozí port 5022 otevřený pro příjem provozu ze zdrojového rozsahu IP adres podsítě MI /24 (například 10.0.0.0/24)

- Odchozí porty 5022 a rozsah portů 11000–11999 otevřené pro odesílání provozu do cílového rozsahu IP adres podsítě MI (příklad 10.0.0.0/24)

Následující tabulka popisuje akce portů pro každé prostředí:

| Prostředí | Co dělat |

|---|---|

| SQL Server (v Azure) | Otevřete příchozí i odchozí provoz na portu 5022 pro bránu firewall sítě do celého rozsahu IP adres podsítě SQL Managed Instance. V případě potřeby proveďte totéž u brány firewall operačního systému hostitele SQL Serveru (Windows/Linux). Pokud chcete povolit komunikaci na portu 5022, vytvořte ve virtuální síti pravidlo skupiny zabezpečení sítě (NSG), které je hostitelem virtuálního počítače. |

| SQL Server (mimo Azure) | Otevřete příchozí i odchozí provoz na portu 5022 pro bránu firewall sítě do celého rozsahu IP adres podsítě SQL Managed Instance. V případě potřeby proveďte totéž u brány firewall operačního systému hostitele SQL Serveru (Windows/Linux). |

| SQL Managed Instance | Vytvořte pravidlo NSG na portálu Azure, abyste povolili příchozí a odchozí provoz z IP adresy a sítě, která hostí SQL Server, na portu 5022 a v rozsahu portů 11000–11999. |

Pokud chcete otevřít porty v bráně Windows Firewall, použijte následující skript PowerShellu v operačním systému hostitele SQL Server instance Windows:

New-NetFirewallRule -DisplayName "Allow TCP port 5022 inbound" -Direction inbound -Profile Any -Action Allow -LocalPort 5022 -Protocol TCP

New-NetFirewallRule -DisplayName "Allow TCP port 5022 outbound" -Direction outbound -Profile Any -Action Allow -LocalPort 5022 -Protocol TCP

Následující diagram ukazuje příklad místního prostředí, uvádějící, že všechny firewally v prostředí musí mít povolené porty, včetně firewallu operačního systému, který hostí SQL Server, a všech podnikových firewallů a/nebo bran:

Důležité

- Porty musí být otevřené ve všech firewallech v síťovém prostředí, včetně hostitelského serveru a všech podnikových firewallů nebo sítových bran. V podnikových prostředích možná budete muset zobrazit informace správce sítě v této části, abyste mohli otevřít další porty v podnikové síťové vrstvě.

- I když se můžete rozhodnout přizpůsobit koncový bod na SQL Server straně, čísla portů pro SQL Managed Instance se nedají změnit ani přizpůsobit.

- Rozsahy IP adres podsítí hostující spravované instance a SQL Server se nesmí překrývat.

Přidání adres URL do seznamu povolených adres

V závislosti na nastavení zabezpečení sítě může být potřeba přidat adresy URL do seznamu povolených adres URL pro plně kvalifikovaný název domény SQL Managed Instance a některé koncové body správy prostředků používané službou Azure.

Následující seznam obsahuje zdroje, které by se měly přidat do seznamu povolených:

- Plně kvalifikovaný název domény (FQDN) vašeho SQL Managed Instance. Například:

managedinstance.a1b2c3d4e5f6.database.windows.net. - Autorita Microsoft Entra

- ID prostředku koncového bodu Microsoft Entra

- Koncový bod Resource Manager

- Koncový bod služby

Postupujte podle kroků v části Konfigurujte SSMS pro cloudy pro státní správu pro přístup k rozhraní Tools v SQL Server Management Studio (SSMS) a určete konkrétní adresy URL pro prostředky v cloudu, které potřebujete přidat do seznamu povolených.

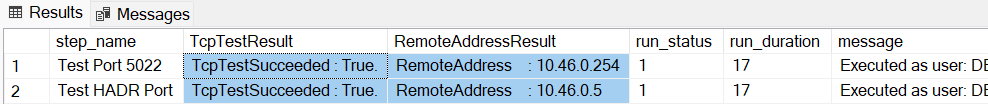

Testování připojení k síti

Aby propojení fungovalo, je nezbytné obousměrné síťové připojení mezi SQL Server a SQL Managed Instance. Po otevření portů na straně SQL Server a konfiguraci pravidla NSG na SQL Managed Instance straně otestujte připojení pomocí SQL Server Management Studio (SSMS) nebo Transact-SQL.

Otestujte síť vytvořením dočasné úlohy agenta SQL na SQL Server i SQL Managed Instance a zkontrolujte připojení mezi těmito dvěma instancemi. Když v nástroji SSMS použijete nástroj Network Checker , úloha se automaticky vytvoří za vás a po dokončení testu se odstraní. Pokud otestujete síť pomocí T-SQL, musíte úlohu agenta SQL ručně odstranit.

Poznámka:

Spouštění skriptů PowerShell prostřednictvím SQL Server Agenta na SQL Serveru běžícím na Linuxu se v současnosti nepodporuje, takže momentálně není možné spustit Test-NetConnection z úlohy SQL Server Agenta na SQL Serveru běžícím na Linuxu.

Pokud chcete k otestování připojení k síti použít agenta SQL, potřebujete následující požadavky:

- Uživatel, který test provádí, musí mít promisní oprávnění k vytvoření úlohy (buď jako sysadmin nebo patří do role SQLAgentOperator pro

msdb) pro SQL Server i SQL Managed Instance. - Služba SQL Server Agent musí být na SQL Serveru spuštěna. Vzhledem k tomu, že agent je ve výchozím nastavení zapnutý na SQL Managed Instance, není nutná žádná další akce.

Vezměte v úvahu následující skutečnosti:

- Aby se zabránilo falešně negativním výsledkům, musí všechny brány firewall v síťové cestě umožňovat provoz protokolu ICMP (Internet Control Message Protocol).

- Aby se zabránilo falešně pozitivním výsledkům, musí všechny firewally v rámci síťové trasy umožňovat provoz na proprietárním protokolu SQL Server UCS. Blokování protokolu může vést k úspěšnému testu připojení, ale propojení se nepodaří vytvořit.

- Pokročilá nastavení brány firewall s mantinely na úrovni paketů musí být správně nakonfigurovaná tak, aby umožňovala správný provoz mezi SQL Server a SQL Managed Instance.

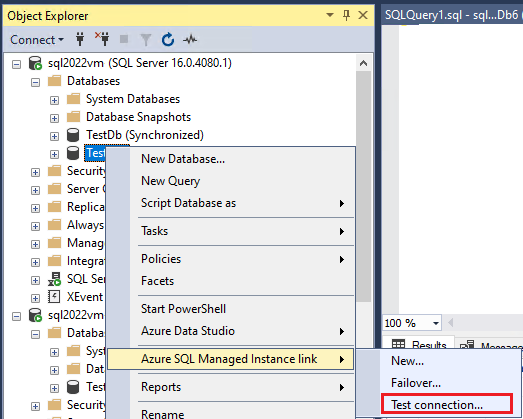

Pokud chcete otestovat síťové připojení mezi SQL Server a SQL Managed Instance v nástroji SSMS, postupujte takto:

Připojte se k instanci, která bude primární replikou v nástroji SSMS.

V Object Explorer rozbalte databáze a klikněte pravým tlačítkem myši na databázi, kterou chcete propojit se sekundární. Vyberte Tasks>Azure SQL Managed Instance link>Test Connection a otevřete průvodce Network Checker:

Na úvodní stránce průvodce službou Network Checker vyberte Další.

Pokud jsou splněny všechny požadavky na stránce Požadavky, vyberte Další. V opačném případě vyřešte všechny nesplněné požadavky a pak vyberte Znovu spustit ověření.

Na přihlašovací stránce vyberte Přihlášení, abyste se připojili k druhé instanci, která bude sekundární replikou. Vyberte Další.

Zkontrolujte podrobnosti na stránce Zadat možnosti sítě a v případě potřeby zadejte IP adresu. Vyberte Další.

Na stránce Souhrn zkontrolujte akce, které průvodce provede, a pak výběrem možnosti Dokončit otestujte připojení mezi těmito dvěma replikami.

Zkontrolujte stránku Výsledky a ověřte, že mezi těmito dvěma replikami existuje připojení, a pak vyberte Zavřít a dokončete.

Upozornění

Pokračujte dalšími kroky jenom v případě, že jste ověřili síťové připojení mezi zdrojovým a cílovým prostředím. V opačném případě před pokračováním vyřešte potíže s připojením k síti.

Migrace certifikátu databáze chráněné transparentním šifrováním dat (volitelné)

Pokud propojíte databázi SQL Server chráněnou Transparent Data Encryption (TDE) se spravovanou instancí SQL, musíte před použitím odkazu migrovat odpovídající šifrovací certifikát z místního nebo Azure virtuálního počítače SQL Server instance do spravované instance SQL. Podrobný postup najdete v tématu Migrace certifikátu databáze chráněné transparentním šifrováním dat do Azure SQL Managed Instance.

SQL Managed Instance databáze, které jsou šifrované pomocí klíčů transparentního šifrování dat spravované službou, není možné propojit s SQL Server. Šifrovanou databázi můžete propojit pouze s SQL Server, pokud byla šifrovaná pomocí klíče spravovaného zákazníkem a cílový server má přístup ke stejnému klíči, který se používá k šifrování databáze. Další informace najdete v tématu Konfigurace šifrování dat SQL Server pomocí Azure Key Vault.

Poznámka:

SQL Server on Linux podporuje Azure Key Vault počínaje Cumulative Update 14 pro SQL Server 2022.

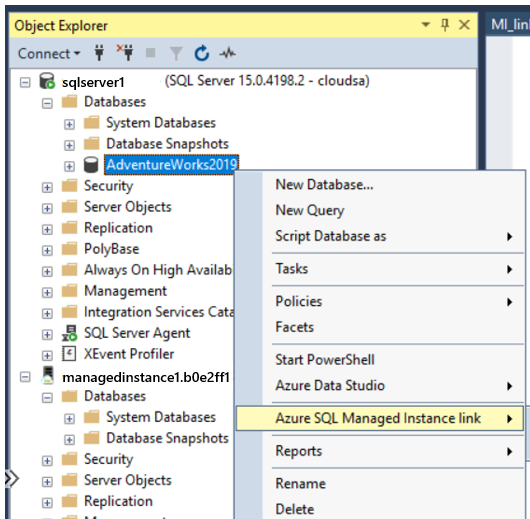

Instalace aplikace SSMS

SQL Server Management Studio (SSMS) je nejjednodušší způsob, jak použít odkaz Managed Instance. Nainstalujte na klientský počítač nejnovější verzi SQL Server Management Studio (SSMS).

Po dokončení instalace otevřete SSMS a připojte se k podporované instanci SQL Server. Pravým tlačítkem myši klikněte na uživatelskou databázi a ověřte, že se v nabídce zobrazí položka Azure SQL Managed Instance.

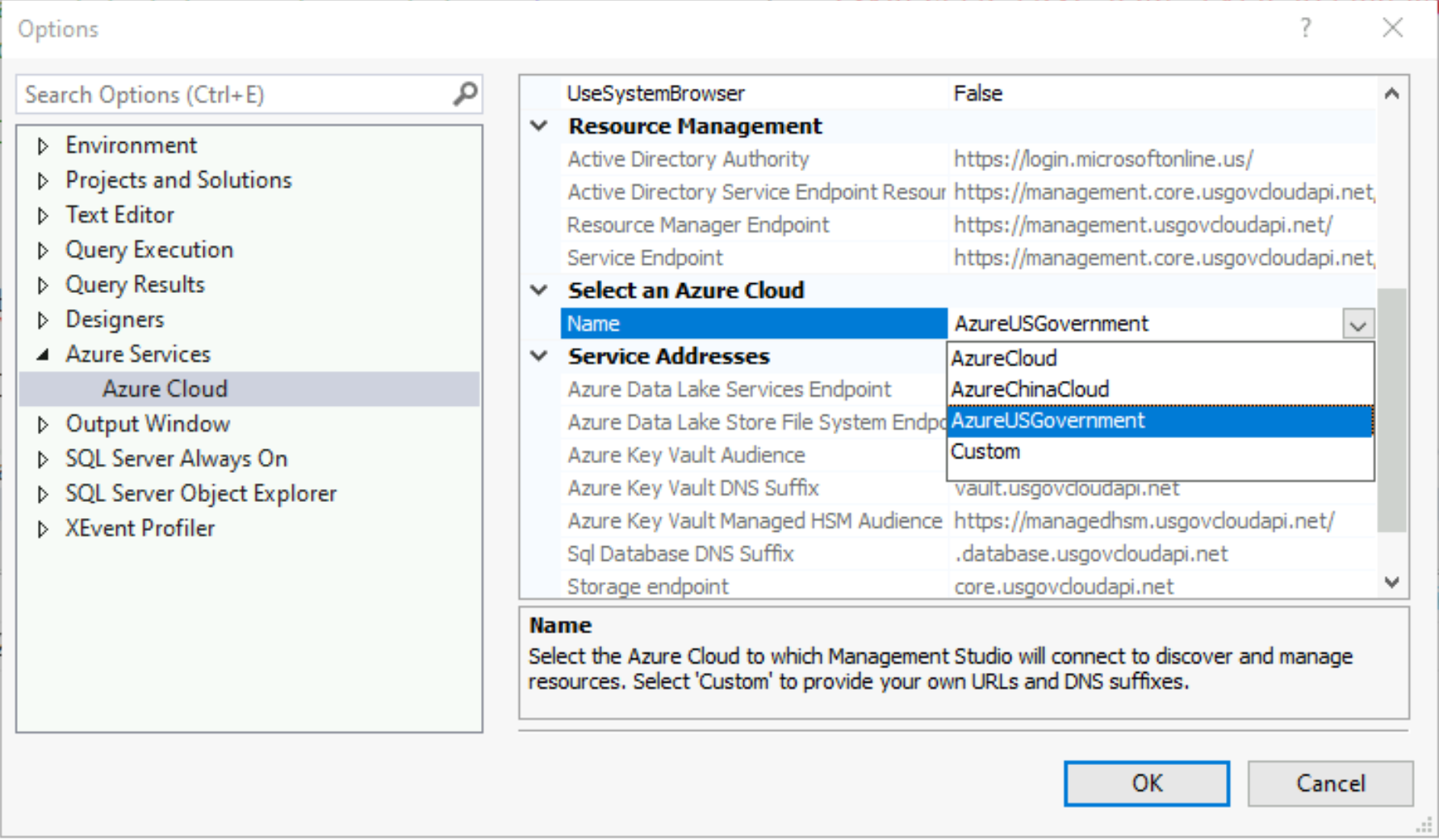

Konfigurace SSMS pro cloudy státní správy

Pokud chcete nasadit SQL Managed Instance do cloudu státní správy, musíte upravit nastavení SQL Server Management Studio (SSMS) tak, aby používala správný cloud. Pokud SQL Managed Instance nenasazujete do cloudu pro státní správu, přeskočte tento krok.

Pokud chcete aktualizovat nastavení SSMS, postupujte takto:

- Otevřete aplikaci SSMS.

- V nabídce vyberte Nástroje a pak zvolte Možnosti.

- Rozbalte Azure Services a vyberte Azure Cloud.

- V části Vyberte Azure Cloud pomocí rozevíracího seznamu vyberte AzureUSGovernment nebo jiný cloud pro státní správu, například AzureChinaCloud:

Pokud se chcete vrátit do veřejného cloudu, v rozevíracím seznamu zvolte AzureCloud .

Související obsah

Použití odkazu:

- Konfigurujte propojení mezi SQL Server a spravovanou instancí SQL pomocí SSMS

- Konfigurujte propojení mezi SQL Server a spravovanou instancí SQL pomocí skriptů

- Selhání propojení

- Migrace pomocí odkazu

- Osvědčené postupy pro údržbu odkazu

Další informace o odkazu:

- Přehled propojení Managed Instance

- Obnova po havárii s odkazem na instanci Managed Instance

V případě jiných scénářů replikace a migrace zvažte následující: