Plánování nasazení proxy aplikací Microsoft Entra

Proxy aplikací Microsoft Entra je bezpečné a nákladově efektivní řešení vzdáleného přístupu pro místní aplikace. Poskytuje okamžitou přechodovou cestu pro organizace "Cloud First" ke správě přístupu ke starším místním aplikacím, které ještě nejsou schopné používat moderní protokoly. Další úvodní informace najdete v tématu Co je proxy aplikace.

Proxy aplikací se doporučuje poskytnout vzdáleným uživatelům přístup k interním prostředkům. Proxy aplikace nahrazuje potřebu sítě VPN nebo reverzního proxy serveru pro tyto případy použití vzdáleného přístupu. Není určen pro uživatele, kteří jsou v podnikové síti. Tito uživatelé, kteří používají proxy aplikace pro přístup k intranetu, můžou zaznamenat nežádoucí problémy s výkonem.

Tento článek obsahuje zdroje informací, které potřebujete k plánování, provozu a správě proxy aplikací Microsoft Entra.

Plánování implementace

Následující část nabízí široký pohled na hlavní prvky plánování, které vám zajistí efektivní prostředí pro nasazování.

Požadavky

Před zahájením implementace budete muset splnit následující požadavky. Další informace o nastavení prostředí, včetně těchto požadavků, najdete v tomto kurzu.

Konektory: Konektory jsou odlehčené agenty, na které můžete nasadit:

- Místní fyzický hardware

- Virtuální počítač hostovaný v jakémkoli řešení hypervisoru

- Virtuální počítač hostovaný v Azure, který umožňuje odchozí připojení ke službě proxy aplikací.

Podrobnější přehled najdete v tématu Vysvětlení privátních síťových konektorů Microsoft Entra.

Před instalací konektorů musí být pro protokol TLS 1.2 povoleny počítače konektorů.

Pokud je to možné, nasaďte konektory ve stejné síti a segmentujte jako back-endové servery webových aplikací. Po dokončení zjišťování aplikací je nejlepší nasadit konektory.

Pro zajištění vysoké dostupnosti a škálování doporučujeme, aby každá skupina konektorů má aspoň dva konektory. Pro případ, že budete potřebovat obsluhovat počítač v libovolném okamžiku, je optimální mít tři konektory. Projděte si tabulku kapacity konektorů a zjistěte, na jaký typ počítače se mají konektory nainstalovat. Čím větší je počítač, tím větší bude vyrovnávací paměť a výkon konektoru.

Nastavení přístupu k síti: Privátní síťové konektory Microsoft Entra se připojují k Azure přes protokol HTTPS (port TCP 443) a HTTP (port TCP 80).

Ukončování provozu TLS konektoru není podporované a zabrání konektorům vytvořit zabezpečený kanál s příslušnými koncovými body proxy aplikací Microsoft Entra.

Vyhněte se všem formám vložené kontroly odchozí komunikace TLS mezi konektory a Azure. Interní kontrola mezi konektorem a back-endovými aplikacemi je možná, ale může snížit uživatelské prostředí a proto se nedoporučuje.

Vyrovnávání zatížení samotných konektorů se také nepodporuje ani není nutné.

Důležité informace před konfigurací proxy aplikací Microsoft Entra

Aby bylo možné nakonfigurovat a implementovat proxy aplikace Microsoft Entra, musí být splněny následující základní požadavky.

Onboarding Azure: Před nasazením proxy aplikace musí být identity uživatelů synchronizované z místního adresáře nebo vytvořené přímo v rámci tenantů Microsoft Entra. Synchronizace identit umožňuje službě Microsoft Entra ID předem ověřit uživatele před udělením přístupu k publikovaným aplikacím proxy aplikací a mít potřebné informace o identifikátoru uživatele k provedení jednotného přihlašování (SSO).

Požadavky podmíněného přístupu: Pro přístup k intranetu nedoporučujeme používat proxy aplikací, protože tím se zvyšuje latence, která bude mít vliv na uživatele. Pro vzdálený přístup z internetu doporučujeme používat proxy aplikací s předběžným ověřováním a zásadami podmíněného přístupu. Přístup k poskytování podmíněného přístupu pro intranet je modernizace aplikací, aby se mohly přímo ověřit pomocí MICROSOFT Entra ID. Další informace najdete v tématu Zdroje informací o migraci aplikací do Microsoft Entra ID .

Limity služeb: Pro ochranu před nadměrným omezením prostředků podle jednotlivých tenantů platí omezení pro každou aplikaci a tenanta. Informace o těchto omezeních najdete v omezeních a omezeních služby Microsoft Entra. Tato omezení omezování jsou založená na srovnávacím testu nad obvyklým objemem využití a poskytují větší rezervu pro většinu nasazení.

Veřejný certifikát: Pokud používáte vlastní názvy domén, musíte si opatřovat certifikát TLS/SSL. V závislosti na požadavcích vaší organizace může získání certifikátu nějakou dobu trvat a doporučujeme začít proces co nejdříve. Proxy aplikací Azure podporuje standardní, zástupné dokumentace nebo certifikáty založené na síti SAN. Další podrobnosti najdete v tématu Konfigurace vlastních domén pomocí proxy aplikací Microsoft Entra.

Požadavky na doménu: Jednotné přihlašování k publikovaným aplikacím pomocí omezeného delegování Kerberos (KCD) vyžaduje, aby server, na kterém běží konektor, a server, na kterém běží aplikace, byly připojené k doméně a součástí stejné domény nebo důvěryhodné domény. Podrobné informace o tématu najdete v tématu KCD pro jednotné přihlašování pomocí proxy aplikací. Služba konektoru běží v kontextu místního systému a neměla by být nakonfigurovaná tak, aby používala vlastní identitu.

Záznamy DNS pro adresy URL

Před použitím vlastních domén v proxy aplikací musíte vytvořit záznam CNAME ve veřejném DNS, který klientům umožňuje přeložit vlastní definovanou externí adresu URL na předdefinovanou adresu proxy aplikace. Pokud se nedaří vytvořit záznam CNAME pro aplikaci, která používá vlastní doménu, zabrání vzdáleným uživatelům v připojení k aplikaci. Kroky potřebné k přidání záznamů CNAME se můžou lišit od poskytovatele DNS po poskytovatele, takže zjistěte, jak spravovat záznamy a sady záznamů DNS pomocí Centra pro správu Microsoft Entra.

Podobně musí být hostitelé konektorů schopni přeložit interní adresu URL publikovaných aplikací.

Práva a role pro správu

Instalace konektoru vyžaduje oprávnění místního správce k serveru s Windows, na který se instaluje. K ověření a registraci instance konektoru do vašeho tenanta Microsoft Entra také vyžaduje minimálně roli správce aplikace.

Publikování a správa aplikací vyžaduje roli Správce aplikací. Správci aplikací můžou spravovat všechny aplikace v adresáři, včetně registrací, nastavení jednotného přihlašování, přiřazení uživatelů a skupin a licencování, nastavení proxy aplikací a souhlasu. Neuděluje možnost spravovat podmíněný přístup. Role Správce cloudových aplikací má všechny možnosti správce aplikace s tím rozdílem, že neumožňuje správu nastavení proxy aplikací.

Licencování: Proxy aplikací je k dispozici prostřednictvím předplatného Microsoft Entra ID P1 nebo P2. Úplný seznam možností licencování a funkcí najdete na stránce s cenami Microsoft Entra.

Zjišťování aplikací

Zkompilujte inventář všech aplikací v oboru, které se publikují prostřednictvím proxy aplikací, shromažďováním následujících informací:

| Typ informací | Informace ke shromáždění |

|---|---|

| Typ služby | Příklad: SharePoint, SAP, CRM, vlastní webová aplikace, rozhraní API |

| Aplikační platforma | Příklad: Windows IIS, Apache v Linuxu, Tomcat, NGINX |

| Členství v doméně | Plně kvalifikovaný název domény webového serveru (FQDN) |

| Umístění aplikace | Kde se webový server nebo farma nachází ve vaší infrastruktuře |

| Interní přístup | Přesná adresa URL použitá při interním přístupu k aplikaci. Pokud se farma používá, jaký typ vyrovnávání zatížení se používá? Určuje, jestli aplikace nakreslí obsah z jiných zdrojů než ze samotného zdroje. Určete, jestli aplikace funguje přes WebSockets. |

| Externí přístup | Řešení dodavatele, které může být aplikace již vystavena externím způsobem. Adresa URL, kterou chcete použít pro externí přístup. Pokud sharepointový server, ujistěte se, že jsou na základě těchto pokynů nakonfigurovaná mapování alternativních přístupů. Pokud ne, budete muset definovat externí adresy URL. |

| Veřejný certifikát | Pokud používáte vlastní doménu, pořizovat certifikát s odpovídajícím názvem subjektu. Pokud certifikát existuje, poznamenejte si sériové číslo a umístění, odkud ho lze získat. |

| Authentication type | Typ ověřování podporovaný podporou aplikace, jako je Základní, Ověřování integrace systému Windows, formuláře založené na hlavičce a deklarace identity. Pokud je aplikace nakonfigurovaná tak, aby běžela pod konkrétním účtem domény, poznamenejte si plně kvalifikovaný název domény (FQDN) účtu služby. Pokud je založený samL, identifikátor a adresy URL odpovědí. Pokud je založeno na hlavičce, řešení dodavatele a konkrétní požadavek na zpracování typu ověřování. |

| Název skupiny konektorů | Logický název skupiny konektorů, které budou určené k poskytnutí konduitu a jednotného přihlašování k této back-endové aplikaci. |

| Přístup uživatelů/skupin | Uživatelům nebo skupinám uživatelů, kterým bude udělen externí přístup k aplikaci. |

| Další požadavky | Všimněte si všech dalších požadavků na vzdálený přístup nebo zabezpečení, které by se měly zohlednit při publikování aplikace. |

Tuto tabulku inventáře aplikací si můžete stáhnout do inventáře aplikací.

Definování požadavků organizace

Níže jsou uvedené oblasti, pro které byste měli definovat obchodní požadavky vaší organizace. Každá oblast obsahuje příklady požadavků.

Přístup

Vzdálení uživatelé s připojenými k doméně nebo zařízením připojenými k Microsoft Entra můžou bezpečně přistupovat k publikovaným aplikacím s bezproblémovým jednotným přihlašováním .SSO.

Vzdálení uživatelé se schválenými osobními zařízeními můžou bezpečně přistupovat k publikovaným aplikacím za předpokladu, že jsou zaregistrovaní v MFA a zaregistrovali aplikaci Microsoft Authenticator na svém mobilním telefonu jako metodu ověřování.

Zásady správného řízení

- Správci mohou definovat a monitorovat životní cyklus přiřazení uživatelů k aplikacím publikovaným prostřednictvím proxy aplikací.

Zabezpečení

- K těmto aplikacím mají přístup jenom uživatelé přiřazení prostřednictvím členství ve skupině nebo jednotlivě.

Výkon

- V porovnání s přístupem k aplikaci z interní sítě nedojde ke snížení výkonu aplikace.

Uživatelské prostředí

- Uživatelé vědí, jak přistupovat ke svým aplikacím pomocí známých adres URL společnosti na libovolné platformě zařízení.

Auditování

- Správci můžou auditovat aktivitu přístupu uživatelů.

Osvědčené postupy pro pilotní nasazení

Určete dobu a úsilí potřebné k úplnému zprovoznění jedné aplikace pro vzdálený přístup pomocí jednotného přihlašování (SSO). Proveďte to spuštěním pilotního nasazení, který považuje počáteční zjišťování, publikování a obecné testování. Použití jednoduché webové aplikace založené na službě IIS, která je již předem nakonfigurovaná pro integrované ověřování systému Windows (IWA), by pomohla vytvořit základní hodnoty, protože tato instalace vyžaduje minimální úsilí k úspěšnému pilotnímu nasazení vzdáleného přístupu a jednotného přihlašování.

Následující prvky návrhu by měly zvýšit úspěch pilotní implementace přímo v produkčním tenantovi.

Správa konektorů:

- Konektory hrají klíčovou roli při poskytování místních připojení k vašim aplikacím. Použití výchozí skupiny konektorů je vhodné pro počáteční pilotní testování publikovaných aplikací před jejich uvedením do produkčního prostředí. Úspěšně otestované aplikace je pak možné přesunout do skupin produkčních konektorů.

Správa aplikací:

Vaši pracovníci si pravděpodobně budou pamatovat, že externí adresa URL je známá a relevantní. Vyhněte se publikování aplikace pomocí našich předdefinovaných msappproxy.net nebo přípon onmicrosoft.com. Místo toho zadejte známou ověřenou doménu nejvyšší úrovně s předponou s názvem logického hostitele, jako je intranet.<>customers_domain.com.

Omezte viditelnost ikony pilotní aplikace na pilotní skupinu skrytím její ikony spuštění na portálu Azure MyApps. Až budete připravení na produkční prostředí, můžete aplikaci nastavit na příslušnou cílovou skupinu, a to buď ve stejném předprodukčním tenantovi, nebo publikováním aplikace ve vašem produkčním tenantovi.

Nastavení jednotného přihlašování: Některá nastavení jednotného přihlašování mají specifické závislosti, které můžou nějakou dobu trvat, aby se zabránilo zpoždění kontroly změn tím, že se závislosti řeší předem. To zahrnuje připojení hostitelů konektorů domény k provádění jednotného přihlašování pomocí omezeného delegování kerberos (KCD) a péči o další časově náročné aktivity.

Tls Between Connector Host and Target Application: Zabezpečení je nejdůležitější, takže protokol TLS mezi hostitelem konektoru a cílovými aplikacemi by se měl vždy používat. Zvláště pokud je webová aplikace nakonfigurovaná pro ověřování pomocí formulářů (FBA), protože přihlašovací údaje uživatele se pak efektivně přenášejí ve formátu prostého textu.

Implementujte postupně a testujte jednotlivé kroky. Po publikování aplikace proveďte základní funkční testování, abyste zajistili splnění všech požadavků na uživatele a firmy podle následujících pokynů:

- Otestujte a ověřte obecný přístup k webové aplikaci se zakázaným předběžným ověřováním.

- Pokud úspěšné povolení předběžného ověřování a přiřazení uživatelů a skupin Otestujte a ověřte přístup.

- Pak přidejte metodu jednotného přihlašování pro vaši aplikaci a otestujte znovu, abyste ověřili přístup.

- Podle potřeby použijte zásady podmíněného přístupu a vícefaktorového ověřování. Otestujte a ověřte přístup.

Nástroje pro řešení potíží: Při řešení potíží vždy začněte ověřováním přístupu k publikované aplikaci z prohlížeče na hostiteli konektoru a ověřte, že aplikace funguje podle očekávání. Jednodušší nastavení, jednodušší určení původní příčiny, proto zvažte pokus o reprodukci problémů s minimální konfigurací, jako je použití pouze jednoho konektoru a bez jednotného přihlašování. V některých případech můžou nástroje pro ladění webu, jako je Fiddler Telerik, prokázat nepostradatelné řešení problémů s přístupem nebo obsahem v aplikacích, ke kterým přistupuje prostřednictvím proxy serveru. Fiddler může také fungovat jako proxy server, který pomáhá trasovat a ladit provoz pro mobilní platformy, jako je iOS a Android, a prakticky cokoli, co je možné nakonfigurovat pro směrování přes proxy server. Další informace najdete v průvodci odstraňováním potíží.

Implementace řešení

Nasazení proxy aplikace

Postup nasazení proxy aplikace najdete v tomto kurzu pro přidání místní aplikace pro vzdálený přístup. Pokud instalace není úspěšná, vyberte na portálu poradce při potížích s proxy aplikací nebo použijte průvodce odstraňováním potíží s instalací konektoru agenta proxy aplikací.

Publikování aplikací prostřednictvím proxy aplikací

Publikování aplikací předpokládá, že jste splnili všechny požadavky a že máte několik konektorů, které se zobrazují jako registrované a aktivní na stránce proxy aplikací.

Aplikace můžete publikovat také pomocí PowerShellu.

Tady je několik osvědčených postupů, které je potřeba při publikování aplikace dodržovat:

Použít skupiny konektorů: Přiřaďte skupinu konektorů určenou pro publikování každé příslušné aplikace. Pro zajištění vysoké dostupnosti a škálování doporučujeme, aby každá skupina konektorů má aspoň dva konektory. Pro případ, že budete potřebovat obsluhovat počítač v libovolném okamžiku, je optimální mít tři konektory. Další informace najdete v tématu Vysvětlení skupin privátních síťových konektorů Microsoft Entra a zjistěte, jak můžete skupiny konektorů použít k segmentaci konektorů podle sítě nebo umístění.

Nastavení časového limitu back-endové aplikace: Toto nastavení je užitečné ve scénářích, kdy může aplikace vyžadovat zpracování transakce klienta déle než 75 sekund. Když například klient odešle dotaz do webové aplikace, která funguje jako front-end do databáze. Front-end odešle tento dotaz na back-endový databázový server a čeká na odpověď, ale v době, kdy obdrží odpověď, vyprší časový limit klientské strany konverzace. Nastavení časového limitu na Long poskytuje 180 sekund pro dokončení delších transakcí.

Použít vhodné typy souborů cookie

Soubor cookie pouze HTTP: Poskytuje další zabezpečení tím, že proxy aplikace obsahuje příznak HTTPOnly v hlavičkách odpovědi HTTP set-cookie. Toto nastavení pomáhá zmírnit zneužití, jako je skriptování mezi weby (XSS). U klientů a uživatelských agentů, kteří vyžadují přístup k souboru cookie relace, ponechte tuto možnost nastavenou na Ne. Například klient RDP/MTSC, který se připojuje k bráně vzdálené plochy publikované prostřednictvím proxy aplikace.

Zabezpečený soubor cookie: Pokud je soubor cookie nastavený s atributem Secure, uživatelský agent (aplikace na straně klienta) bude obsahovat soubor cookie pouze v požadavcích HTTP, pokud je požadavek přenášen přes zabezpečený kanál TLS. To pomáhá zmírnit riziko napadení souboru cookie přes kanály s prostým textem, proto by se mělo povolit.

Trvalý soubor cookie: Umožňuje souboru cookie relace proxy aplikace zachovat mezi uzavřeními prohlížeče zbývající platností, dokud nevyprší platnost nebo se neodstraní. Používá se ve scénářích, kdy bohatá aplikace, jako je například office, přistupuje k dokumentu v rámci publikované webové aplikace, aniž by se uživateli znovu zobrazila výzva k ověření. Buďte opatrní, protože trvalé soubory cookie můžou v konečném důsledku zanechat službu v riziku neoprávněného přístupu, pokud se nepoužívá ve spojení s jinými kompenzačními ovládacími prvky. Toto nastavení by se mělo používat jenom pro starší aplikace, které nemůžou sdílet soubory cookie mezi procesy. Je lepší aktualizovat aplikaci tak, aby zpracovávala soubory cookie sdílení mezi procesy místo tohoto nastavení.

Překlad adres URL v hlavicích: Povolíte to pro scénáře, kdy interní DNS nelze nakonfigurovat tak, aby odpovídaly veřejnému oboru názvů organizace (a.k.a Split DNS). Pokud vaše aplikace nevyžaduje původní hlavičku hostitele v požadavku klienta, ponechte tuto hodnotu nastavenou na Ano. Alternativou je, že konektor použije plně kvalifikovaný název domény v interní adrese URL pro směrování skutečného provozu a plně kvalifikovaný název domény v externí adrese URL jako hlavičku hostitele. Ve většině případů by tato alternativa měla aplikaci umožnit, aby fungovala normálně, když k němu přistupujete vzdáleně, ale uživatelé ztratí výhody, které mají odpovídající vnitřní a vnější adresu URL.

Překlad adres URL v textu aplikace: Zapněte překlad odkazů textu aplikace pro aplikaci, pokud chcete, aby odkazy z této aplikace byly přeloženy v odpovědích zpět na klienta. Pokud je tato funkce povolená, snaží se přeložit všechny interní odkazy, které proxy aplikace najde v odpovědích HTML a CSS, které se vrací klientům. Je užitečné, když publikujete aplikace, které obsahují pevně zakódované odkazy na absolutní nebo krátké názvy rozhraní NetBIOS v obsahu, nebo aplikace s obsahem, který odkazuje na jiné místní aplikace.

Ve scénářích, kdy publikovaná aplikace odkazuje na jiné publikované aplikace, povolte překlad odkazů pro každou aplikaci, abyste měli kontrolu nad uživatelským prostředím na úrovni jednotlivých aplikací.

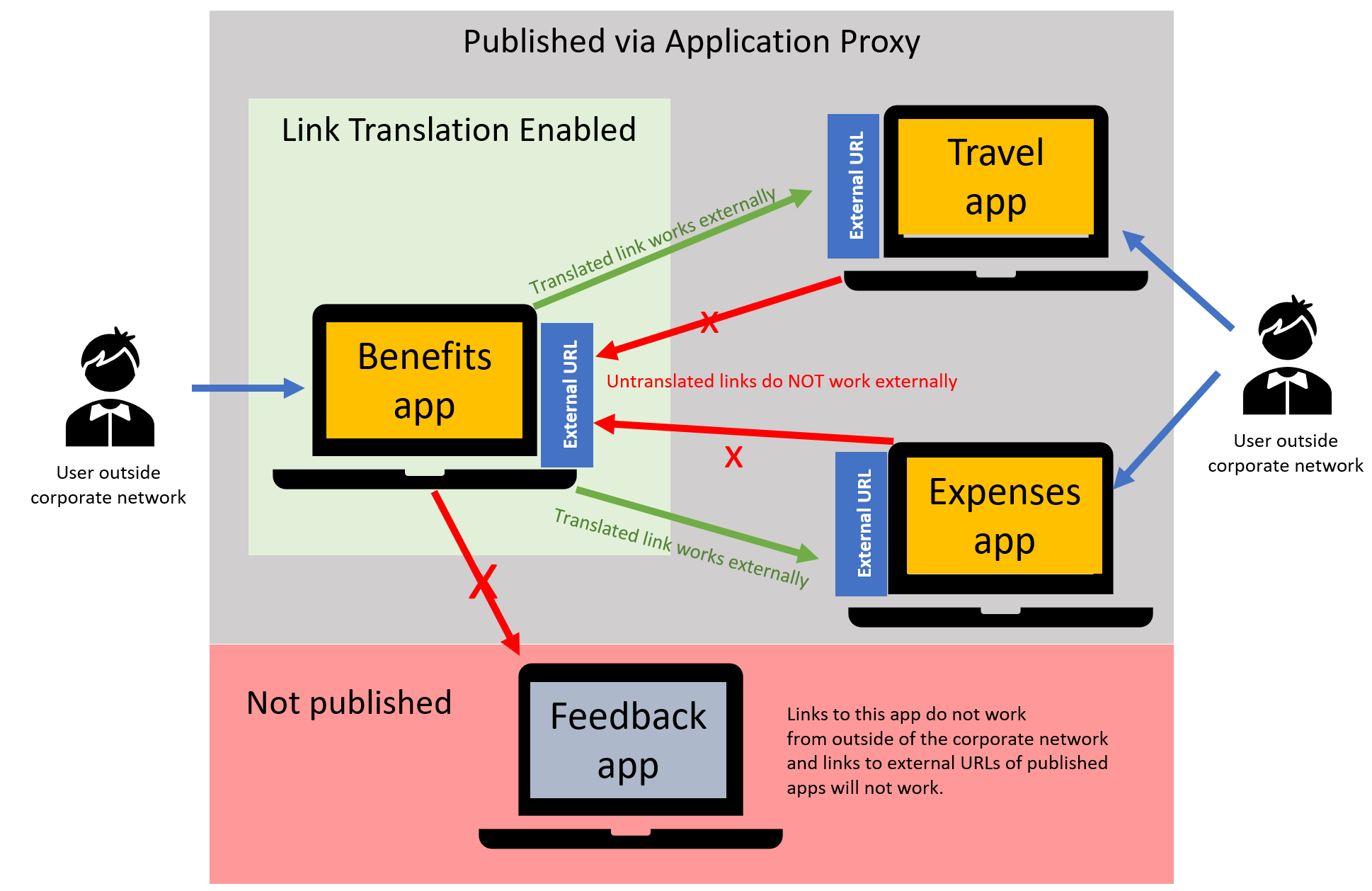

Předpokládejme například, že máte tři aplikace publikované prostřednictvím proxy aplikací, které se vzájemně propojují: Výhody, Výdaje a Cestování a čtvrtá aplikace, Zpětná vazba, která se nepublikuje prostřednictvím proxy aplikací.

Když povolíte překlad odkazů pro aplikaci Výhody, budou odkazy na Výdaje a Cestování přesměrovány na externí adresy URL těchto aplikací, aby k nim měli uživatelé přístup mimo podnikovou síť. Odkazy z výdajů a cestování zpět na výhody nefungují, protože pro tyto dvě aplikace není povolený překlad odkazů. Odkaz na Váš názor se nepřesměruje, protože neexistuje žádná externí adresa URL, takže uživatelé, kteří používají aplikaci Výhody, nebudou mít přístup k aplikaci pro zpětnou vazbu mimo podnikovou síť. Podrobné informace o překladu odkazů a dalších možnostech přesměrování

Přístup k aplikaci

Existuje několik možností pro správu přístupu k publikovaným prostředkům proxy aplikací, takže vyberte nejvhodnější pro daný scénář a potřeby škálovatelnosti. Mezi běžné přístupy patří: použití místních skupin, které se synchronizují přes Microsoft Entra Connect, vytváření dynamických skupin v MICROSOFT Entra ID na základě atributů uživatele, používání samoobslužných skupin spravovaných vlastníkem prostředku nebo kombinace všech těchto možností. Výhody jednotlivých prostředků najdete v propojených prostředcích.

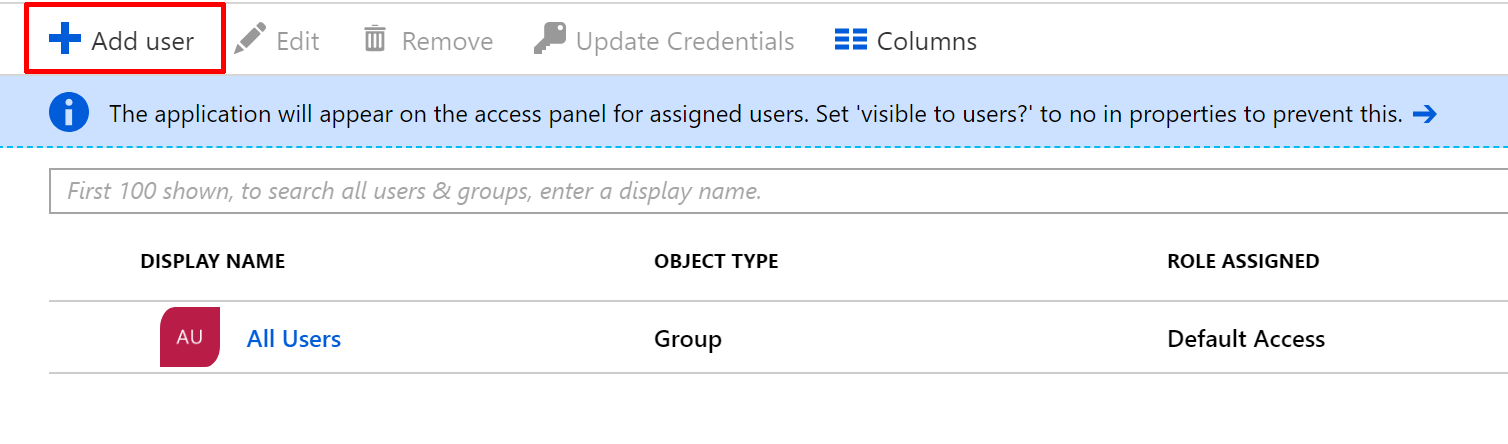

Nejpřímější způsob přiřazení přístupu uživatelů k aplikaci spočívá v možnostech Uživatelé a skupiny v levém podokně publikované aplikace a přímé přiřazování skupin nebo jednotlivců.

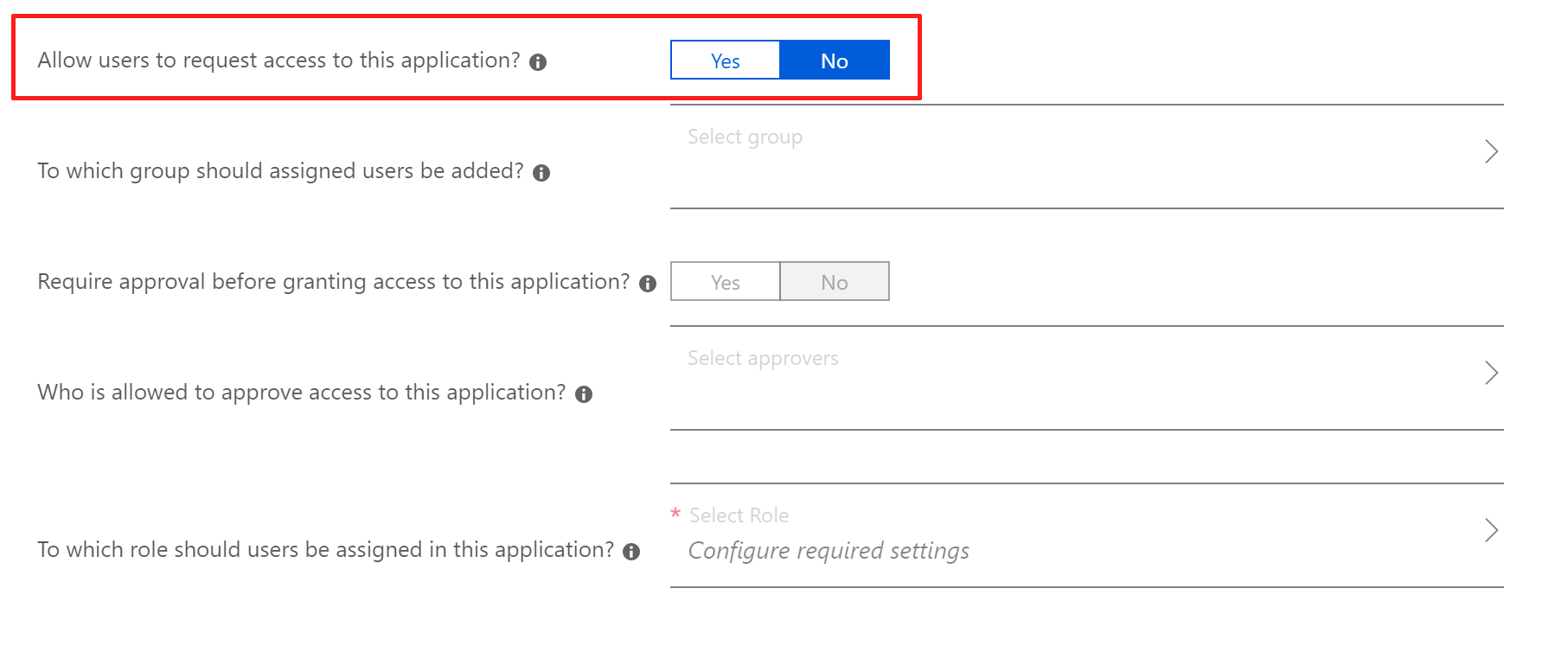

Uživatelům můžete také povolit samoobslužný přístup k vaší aplikaci tím, že přiřadíte skupinu, ve které momentálně nejsou členy a konfigurují možnosti samoobslužné služby.

Pokud je tato možnost povolená, uživatelé se pak budou moct přihlásit k portálu MyApps a požádat o přístup a buď se automaticky schválí a přidají do již povolené samoobslužné skupiny, nebo potřebují schválení od určeného schvalovatele.

Uživatelé typu host mohou být také pozváni k přístupu k interním aplikacím publikovaným prostřednictvím proxy aplikací prostřednictvím Microsoft Entra B2B.

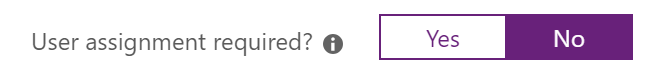

V případě místních aplikací, které jsou normálně přístupné anonymně a nevyžadují žádné ověřování, můžete raději zakázat možnost umístěnou ve vlastnostech aplikace.

Když tuto možnost necháte nastavenou na Ne, umožníte uživatelům přistupovat k místní aplikaci prostřednictvím proxy aplikací Microsoft Entra bez oprávnění, proto buďte opatrní.

Jakmile je vaše aplikace publikovaná, měla by být přístupná zadáním jeho externí adresy URL v prohlížeči nebo jeho ikonou na adrese https://myapps.microsoft.com.

Povolení předběžného ověřování

Ověřte, že je vaše aplikace přístupná prostřednictvím proxy aplikace, která k ní přistupuje přes externí adresu URL.

Přejděte k podnikovým aplikacím>Identita>Aplikace>Všechny aplikace a zvolte aplikaci, kterou chcete spravovat.

Vyberte proxy aplikace.

V poli Předběžné ověřování vyberte pomocí rozevíracího seznamu ID Microsoft Entra a vyberte Uložit.

Když je povolené předběžné ověřování, Microsoft Entra ID nejprve vyzve uživatele k ověření a pokud je nakonfigurované jednotné přihlašování, back-endová aplikace před udělením přístupu k aplikaci také ověří uživatele. Změna režimu předběžného ověřování z předávání na Microsoft Entra ID také nakonfiguruje externí adresu URL pomocí protokolu HTTPS, takže všechny aplikace nakonfigurované pro PROTOKOL HTTP budou nyní zabezpečeny pomocí protokolu HTTPS.

Povolení jednotného přihlašování

Jednotné přihlašování poskytuje co nejlepší uživatelské prostředí a zabezpečení, protože uživatelé se musí při přístupu k Microsoft Entra ID přihlásit jen jednou. Po předběžném ověření uživatele provádí jednotné přihlašování privátní síťový konektor, který se ověřuje v místní aplikaci jménem uživatele. Back-endová aplikace zpracovává přihlášení, jako by se jednalo o samotného uživatele.

Volba možnosti Předávání umožňuje uživatelům přistupovat k publikované aplikaci, aniž by se museli ověřovat v Microsoft Entra ID.

Jednotné přihlašování je možné pouze v případě, že Microsoft Entra ID dokáže identifikovat uživatele, který žádá o přístup k prostředku, takže vaše aplikace musí být nakonfigurovaná tak, aby při přístupu k jednotnému přihlašování fungovala před ověřením uživatelů s ID Microsoft Entra, jinak budou možnosti jednotného přihlašování zakázané.

Přečtěte si jednotné přihlašování k aplikacím v Microsoft Entra ID , abyste při konfiguraci aplikací vybrali nejvhodnější metodu jednotného přihlašování.

Práce s jinými typy aplikací

Proxy aplikace Microsoft Entra může také podporovat aplikace, které byly vyvinuty pro použití knihovny Microsoft Authentication Library (MSAL). Podporuje nativní klientské aplikace tím, že využívá tokeny vydané Microsoft Entra ID přijaté v hlavičkových informacích požadavku klienta k provedení předběžného ověření jménem uživatelů.

Přečtěte si publikování nativních a mobilních klientských aplikací a aplikací založených na deklaracích identit a seznamte se s dostupnými konfiguracemi proxy aplikací.

Posílení zabezpečení pomocí podmíněného přístupu

Zabezpečení aplikací vyžaduje pokročilou sadu možností zabezpečení, které můžou chránit před komplexními hrozbami místně i v cloudu a reagovat na ně. Pomocí zásad podmíněného přístupu můžete řídit přístup k aplikacím na základě řady podmínek, jako je umístění, riziko, typ zařízení, dodržování předpisů zařízením a další. Příklady zásad, které můžete nasadit, najdete v článku Šablony podmíněného přístupu.

K podpoře proxy aplikací Microsoft Entra je možné použít následující možnosti:

Podmíněný přístup založený na uživateli a umístění: Udržujte citlivá data chráněná omezením přístupu uživatelů na základě geografického umístění nebo IP adresy pomocí zásad podmíněného přístupu založeného na poloze.

Podmíněný přístup založený na zařízeních: Zajistěte, aby k podnikovým datům s podmíněným přístupem založeným na zařízeních měli přístup jenom zaregistrovaná, schválená a vyhovující zařízení.

Podmíněný přístup založený na aplikaci: Práce se nemusí zastavit, když uživatel není v podnikové síti. Zabezpečený přístup k podnikovému cloudu a místním aplikacím a udržování kontroly pomocí podmíněného přístupu.

Podmíněný přístup založený na riziku: Chraňte svá data před škodlivými hackery pomocí zásad podmíněného přístupu na základě rizika, které je možné použít pro všechny aplikace a všechny uživatele, ať už místně, nebo v cloudu.

Microsoft Entra Moje aplikace: S nasazenou službou proxy aplikací a bezpečně publikovanými aplikacemi nabídněte uživatelům jednoduché centrum pro zjišťování a přístup ke všem svým aplikacím. Zvyšte produktivitu díky samoobslužným funkcím, jako je například možnost požádat o přístup k novým aplikacím a skupinám nebo spravovat přístup k těmto prostředkům jménem ostatních prostřednictvím Moje aplikace.

Správa implementace

Požadované role

Společnost Microsoft doporučuje udělit nejnižší možné oprávnění k provádění potřebných úkolů s ID Microsoft Entra. Projděte si různé dostupné role Azure a zvolte tu správnou, která bude řešit potřeby jednotlivých osob. Některé role může být potřeba po dokončení nasazení dočasně použít a odebrat.

| Obchodní role | Obchodní úkoly | Role Microsoft Entra |

|---|---|---|

| Správce helpdesku | Obvykle se omezuje na opravňující problémy nahlášené koncovým uživatelem a provádění omezených úloh, jako je změna hesel uživatelů, zneplatnění obnovovacích tokenů a monitorování stavu služby. | Správce helpdesku |

| Správce identit | Přečtěte si sestavy přihlášení a protokoly auditu Microsoft Entra za účelem ladění problémů souvisejících s proxy aplikací. | Čtenář zabezpečení |

| Vlastník aplikace | Vytvářejte a spravujte všechny aspekty podnikových aplikací, registrací aplikací a nastavení proxy aplikací. | Správce aplikace |

| Správce infrastruktury | Vlastník převodu certifikátu | Správce aplikace |

Minimalizace počtu lidí, kteří mají přístup k zabezpečeným informacím nebo prostředkům, pomůže snížit riziko neoprávněného přístupu aktéra se zlými úmysly nebo neúmyslně ovlivnění citlivého prostředku autorizovaným uživatelem.

Uživatelé ale stále potřebují provádět každodenní privilegované operace, takže vynucování zásad Privileged Identity Management založených na JIT (Just-in-Time) za účelem zajištění privilegovaného přístupu k prostředkům Azure na vyžádání a Microsoft Entra ID je náš doporučený přístup k efektivní správě přístupu a auditování pro správu.

Sledování a vytváření sestav

Microsoft Entra ID poskytuje další přehled o využití aplikací a provozním stavu vaší organizace prostřednictvím protokolů auditu a sestav. Proxy aplikací také usnadňuje monitorování konektorů z Centra pro správu Microsoft Entra a protokolů událostí systému Windows.

Protokoly auditu aplikací

Tyto protokoly poskytují podrobné informace o přihlášeních k aplikacím nakonfigurovaným pomocí proxy aplikací a zařízení a uživatele, který k aplikaci přistupuje. Protokoly auditu se nacházejí v Centru pro správu Microsoft Entra a v rozhraní API pro audit pro export. Kromě toho jsou pro vaši aplikaci k dispozici také sestavy využití a přehledů.

Monitorování privátního síťového konektoru

Konektory a služba se postará o všechny úlohy s vysokou dostupností. Stav konektorů můžete monitorovat na stránce proxy aplikací v Centru pro správu Microsoft Entra. Další informace o údržbě konektorů naleznete v tématu Principy privátních síťových konektorů Microsoft Entra.

Protokoly událostí Windows a čítače výkonu

Konektory mají protokoly správce i relace. Protokoly správců zahrnují klíčové události a jejich chyby. Protokoly relace zahrnují všechny transakce a podrobnosti o jejich zpracování. Protokoly a čítače se nacházejí v protokolech událostí systému Windows, kde najdete další informace v tématu Vysvětlení privátních síťových konektorů Microsoft Entra. Podle tohoto kurzu nakonfigurujte zdroje dat protokolu událostí ve službě Azure Monitor.

Průvodce odstraňováním potíží a kroky

Přečtěte si další informace o běžných problémech a jejich řešení pomocí našeho průvodce odstraňováním chybových zpráv.

Následující články popisují běžné scénáře, které můžete použít také k vytvoření průvodců odstraňováním potíží pro vaši organizaci podpory.

- Odkazy na stránce aplikace nefungují

- Jaké porty je potřeba odemknout pro mou aplikaci

- Konfigurace jednotného přihlašování k mé aplikaci

- Konfigurace omezeného delegování Kerberos

- Konfigurace s využitím PingAccess

- Nejde získat přístup k této chybě podnikové aplikace

- Problém s instalací konektoru agenta proxy aplikací

- Problém s přihlášením

Váš názor

Připravujeme: V průběhu roku 2024 budeme postupně vyřazovat problémy z GitHub coby mechanismus zpětné vazby pro obsah a nahrazovat ho novým systémem zpětné vazby. Další informace naleznete v tématu: https://aka.ms/ContentUserFeedback.

Odeslat a zobrazit názory pro