Události

9. 4. 15 - 10. 4. 12

Naprogramujte budoucnost pomocí AI a spojte se s kolegy a odborníky v Javě na webu JDConf 2025.

Register NowTento prohlížeč se už nepodporuje.

Upgradujte na Microsoft Edge, abyste mohli využívat nejnovější funkce, aktualizace zabezpečení a technickou podporu.

V tomto kurzu se dozvíte, jak integrovat Verity s ID Microsoft Entra. Při integraci verity s Microsoft Entra ID můžete:

Pokud chcete integrovat ID Microsoft Entra s verity, potřebujete:

V tomto kurzu nakonfigurujete a otestujete jednotné přihlašování Microsoft Entra v testovacím prostředí.

Pokud chcete nakonfigurovat integraci verity do Microsoft Entra ID, musíte do seznamu spravovaných aplikací SaaS přidat veritu z galerie.

Alternativně můžete také použít Průvodce konfigurací podnikové aplikace. V tomto průvodci můžete do tenanta přidat aplikaci, přidat uživatele nebo skupiny do aplikace, přiřadit role a také si projít konfiguraci jednotného přihlašování. Přečtěte si další informace o průvodcích Microsoft 365.

Nakonfigurujte a otestujte jednotné přihlašování Microsoft Entra s veritou pomocí testovacího uživatele s názvem B.Simon. Aby jednotné přihlašování fungovalo, musíte vytvořit vztah propojení mezi uživatelem Microsoft Entra a souvisejícím uživatelem ve verzi Verity.

Pokud chcete nakonfigurovat a otestovat jednotné přihlašování Microsoft Entra s veritou, proveďte následující kroky:

Následujícím postupem povolíte jednotné přihlašování Microsoft Entra v Centru pro správu Microsoft Entra.

Přihlaste se do Centra pro správu Microsoft Entra jako alespoň správce cloudových aplikací.

Přejděte na Podnikové aplikace>Identita>>Aplikací – Jednotné>přihlašování.

Na stránce Vybrat metodu jednotného přihlašování vyberte SAML.

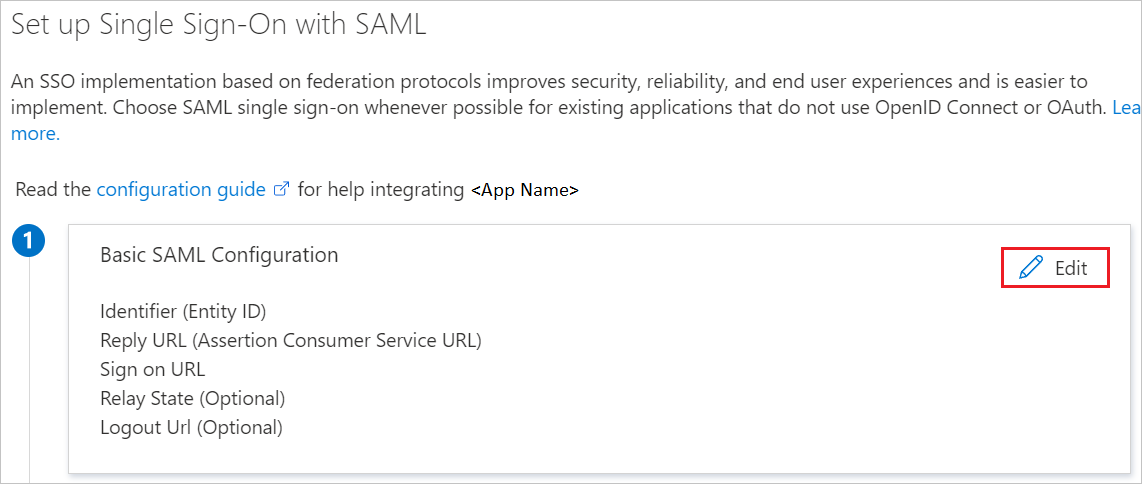

Na stránce Nastavení jednotného přihlašování pomocí SAML klikněte na ikonu tužky pro základní konfiguraci SAML a upravte nastavení.

V části Základní konfigurace SAML proveďte následující kroky:

a. Do textového pole Identifikátor zadejte hodnotu pomocí následujícího vzoru: <VERITY_CLIENTDOMAIN_ID>

b. Do textového pole Adresa URL odpovědi zadejte adresu URL pomocí následujícího vzoru: https://<VERITY_CLIENTDOMAIN_REPLY_URL>

Pokud chcete nakonfigurovat aplikaci v režimu inicializace sp, proveďte následující krok:

Do textového pole Přihlásit se na adresu URL zadejte adresu URL pomocí následujícího vzoru: https://<VERITY_CLIENTDOMAIN_SIGNON_URL>

Poznámka

Tyto hodnoty nejsou reálné. Aktualizujte tyto hodnoty skutečným identifikátorem, adresou URL odpovědi a přihlašovací adresou URL. Pokud chcete získat tyto hodnoty, obraťte se na tým podpory verity. Můžete se také podívat na vzory uvedené v části Základní konfigurace SAML v Centru pro správu Microsoft Entra.

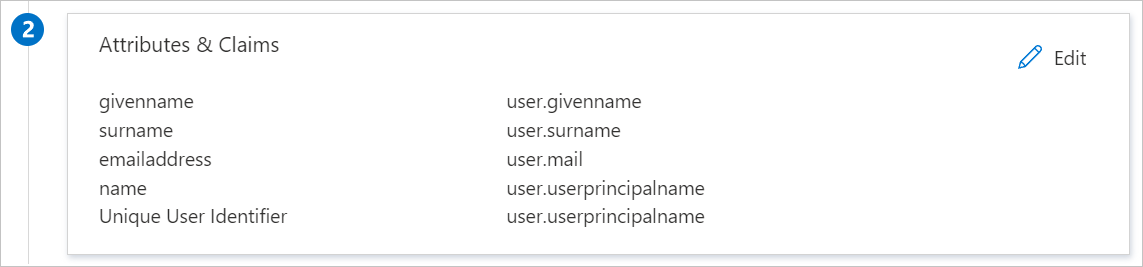

Aplikace verity očekává kontrolní výrazy SAML v určitém formátu, což vyžaduje přidání mapování vlastních atributů do konfigurace atributů tokenu SAML. Následující snímek obrazovky ukazuje seznam výchozích atributů.

Poznámka

Odstraňte obor názvů ručně pro všechny výše uvedené výchozí atributy v Entra podle požadavku aplikace.

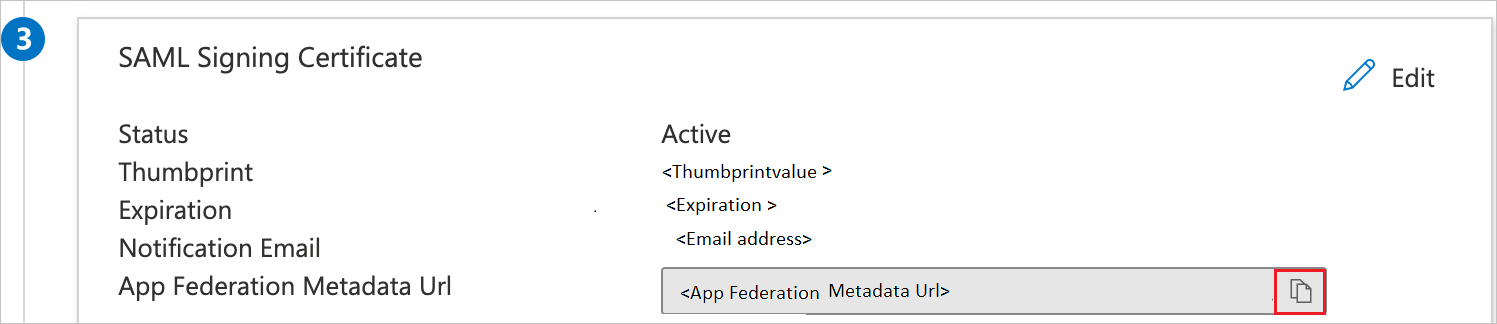

Na stránce Nastavit jednotné přihlašování pomocí SAML klikněte v části Podpisový certifikát SAML na tlačítko Kopírovat a zkopírujte adresu URL federačních metadat aplikace a uložte ji do počítače.

V této části vytvoříte testovacího uživatele v Centru pro správu Microsoft Entra s názvem B.Simon.

B.Simon.B.Simon@contoso.com.V této části povolíte B.Simonu používat jednotné přihlašování Microsoft Entra tím, že udělíte přístup k Verity.

Pokud chcete nakonfigurovat jednotné přihlašování na straně verity , musíte odeslat adresu URL federačních metadat aplikace týmu podpory verity. Toto nastavení nastaví tak, aby bylo správně nastavené připojení jednotného přihlašování SAML na obou stranách.

V této části se vytvoří uživatel Britta Simon ve verzi Verity. Verity podporuje zřizování uživatelů za běhu, které je ve výchozím nastavení povolené. V této části není žádná položka akce. Pokud uživatel ve verzi Verity ještě neexistuje, vytvoří se po ověření nový.

V této části otestujete konfiguraci jednotného přihlašování Microsoft Entra s následujícími možnostmi.

Klikněte na Otestovat tuto aplikaci v Centru pro správu Microsoft Entra. Tím se přesměruje na přihlašovací adresu URL verity, kde můžete zahájit tok přihlášení.

Přejděte přímo na přihlašovací adresu URL verity a spusťte tok přihlášení odsud.

K otestování aplikace v libovolném režimu můžete také použít Microsoft Moje aplikace. Když kliknete na dlaždici Verity v Moje aplikace, pokud je nakonfigurovaná v režimu sp, budete přesměrováni na přihlašovací stránku aplikace pro inicializace toku přihlášení a pokud je nakonfigurovaná v režimu IDP, měli byste být automaticky přihlášení k verzi, pro kterou jste nastavili jednotné přihlašování. Další informace o Moje aplikace naleznete v tématu Úvod do Moje aplikace.

Jakmile nakonfigurujete úroveň podrobností, můžete vynutit řízení relace, které chrání exfiltraci a infiltraci citlivých dat vaší organizace v reálném čase. Řízení relací se rozšiřuje z podmíněného přístupu. Přečtěte si, jak vynutit řízení relací pomocí Programu Microsoft Defender for Cloud Apps.

Události

9. 4. 15 - 10. 4. 12

Naprogramujte budoucnost pomocí AI a spojte se s kolegy a odborníky v Javě na webu JDConf 2025.

Register NowŠkolení

Modul

Узнайте, как Внешняя идентификация Microsoft Entra обеспечить безопасный, простой вход для потребителей и бизнес-клиентов. Ознакомьтесь с созданием клиента, регистрацией приложений, настройкой потока и безопасностью учетной записи.

Certifikace

Microsoft Certified: Identity and Access Administrator Associate - Certifications

Продемонстрировать функции идентификатора Microsoft Entra для модернизации решений удостоверений, реализации гибридных решений и реализации управления удостоверениями.