Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Vzhledem k tomu, že vaše organizace už možná obsahuje prvky ochrany nulové důvěryhodnosti, tato sada dokumentace poskytuje koncepční informace, které vám pomůžou začít a implementovat doporučení pro komplexní dodržování principů nulové důvěryhodnosti. Každý článek funguje jako kontrolní seznam cílů nasazení s kroky a odkazy na další informace.

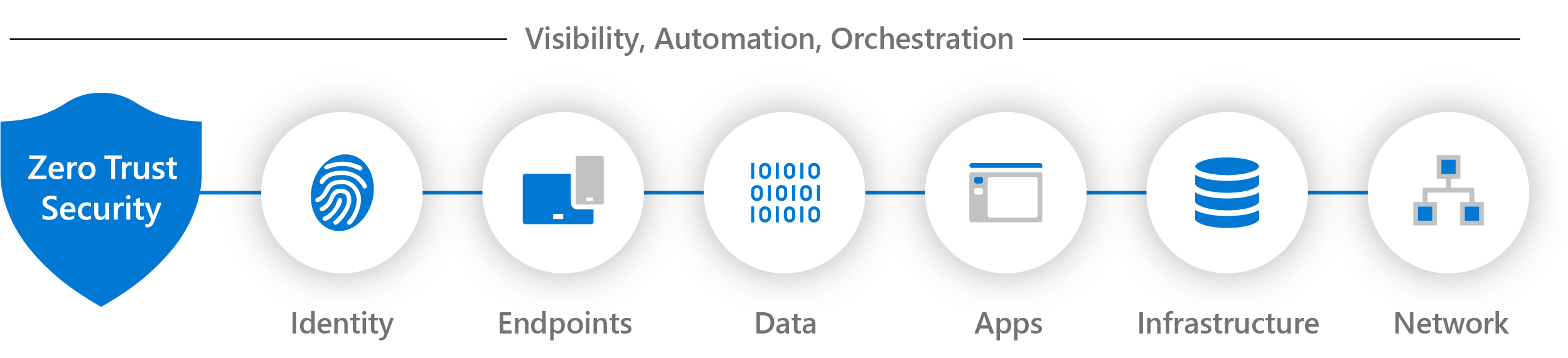

Principy nulové důvěryhodnosti nasadíte napříč infrastrukturou IT implementací kontrol a technologií nulové důvěry napříč sedmi technologickými pilíři. Šest z těchto pilířů jsou zdroje signálů, řídicí rovina pro prosazování a kritický zdroj, který je třeba chránit. Sedmým pilířem je pilíř, který shromažďuje signály z prvních šesti pilířů a poskytuje přehled o bezpečnostních incidentech a automatizaci a orchestraci pro reakci na hrozby kybernetické bezpečnosti a jejich zmírnění.

Následující články obsahují koncepční informace a cíle nasazení těchto sedmi technologických pilířů. Pomocí těchto článků můžete vyhodnotit připravenost a vytvořit plán nasazení, který bude používat principy nulové důvěryhodnosti.

| Technologický pilíř | Description |

|---|---|

|

Identity |

Identity – ať už představují osoby, služby nebo zařízení IoT – definují řídicí rovinu nulové důvěryhodnosti. Když se identita pokusí o přístup k prostředku, ověřte tuto identitu důkladným ověřením a zajistěte, že tento přístup je v souladu s předpisy a typický pro danou identitu. Dodržujte zásady přístupu s nejnižšími oprávněními. |

|

Koncové body |

Jakmile je identitě udělen přístup k prostředku, můžou data přecházet do různých koncových bodů (zařízení), od zařízení IoT po smartphony, BYOD až po zařízení spravovaná partnerem a místní úlohy na servery hostované v cloudu. Tato rozmanitost vytváří rozsáhlou oblast útoku. Monitorování a vynucování stavu zařízení a dodržování předpisů pro zabezpečený přístup |

|

Data |

[V konečném důsledku chrání bezpečnostní týmy data. Pokud je to možné, data by měla zůstat v bezpečí i v případě, že zařízení, aplikace, infrastruktura a sítě opustí ovládací prvky organizace. Klasifikujte, označujte a zašifrujte data a omezte přístup na základě těchto atributů. |

|

Apps |

Aplikace a rozhraní API poskytují rozhraní, podle kterého se data spotřebovávají. Můžou to být starší místní úlohy, zvednutá a přesunutá do cloudových úloh nebo moderní aplikace SaaS. Použití ovládacích prvků a technologií ke zjišťování stínového IT, zajištění odpovídajících oprávnění v aplikaci, brány přístupu na základě analýz v reálném čase, monitorování neobvyklého chování, řízení akcí uživatelů a ověření možností zabezpečené konfigurace. |

|

Infrastruktura |

Infrastruktura – ať už místní servery, cloudové virtuální počítače, kontejnery nebo mikroslužby – představují kritický vektor hrozeb. Posuďte verze, konfiguraci a JIT přístup pro posílení obrany. Pomocí telemetrie můžete detekovat útoky a anomálie a automaticky blokovat a označit rizikové chování a provádět ochranné akce. |

|

Network |

K veškerým datům je nakonec přistupováno přes síťovou infrastrukturu. Síťové ovládací prvky můžou poskytovat důležité ovládací prvky, které zlepšují viditelnost a pomáhají zabránit útočníkům v pozdějším pohybu po síti. Segmentujte sítě (a proveďte hlubší mikros segmentaci v síti) a nasaďte ochranu před hrozbami v reálném čase, kompletní šifrování, monitorování a analýzu. |

|

Viditelnost, automatizace a orchestrace |

V našich příručkách nulové důvěryhodnosti definujeme přístup k implementaci komplexní metodologie nulové důvěryhodnosti napříč identitami, koncovými body (zařízení), daty, aplikacemi, infrastrukturou a sítí. Tyto aktivity zvyšují viditelnost, což vám dává lepší data pro rozhodování o důvěryhodnosti. S každou z těchto jednotlivých oblastí, které vytvářejí vlastní relevantní výstrahy, potřebujeme integrovanou schopnost spravovat výsledný nárůst dat, abychom lépe bránili hrozbám a ověřili důvěru v transakci. |

Sada dokumentace

Pro lepší sady dokumentace Zero Trust pro vaše potřeby postupujte podle této tabulky.

| Sada dokumentace | Pomáhá vám... | Seznam rolí |

|---|---|---|

| Rámec adopce pro vedení fází a kroků pro klíčová obchodní řešení a výsledky | Použijte ochranu nulové důvěryhodnosti z C-suite na implementaci IT. | Architekti zabezpečení, IT týmy a projektoví manažeři |

| Zdroj pro posouzení a sledování pokroku | Vyhodnoťte připravenost vaší infrastruktury a sledujte průběh. | Architekti zabezpečení, IT týmy a projektoví manažeři |

| Zero Trust partnerská sada | Ilustrace ke spolubrandovanému sledování zdrojů, workshopům a architektuře | Partneři a architekti zabezpečení |

| Nasazení pro technologické pilíře pro koncepční informace a cíle nasazení | Použijte ochranu nulové důvěryhodnosti v souladu s typickými oblastmi IT technologií. | IT týmy a bezpečnostní pracovníci |

| nulová důvěra (Zero Trust) pro malé firmy | Použití principů nulová důvěra (Zero Trust) pro malé firmy | Zákazníci a partneři pracující s Microsoftem 365 pro firmy |

| nulová důvěra (Zero Trust) pro Microsoft Copilots pro stupňovité a podrobné pokyny k návrhu a nasazení | Použijte ochranu nulové důvěryhodnosti u Microsoft Copilots. | IT týmy a bezpečnostní pracovníci |

| Plán nasazení Zero Trust s Microsoft 365 pro podrobné a postupné pokyny k návrhu a nasazení | Použijte ochranu nulové důvěry (Zero Trust) pro vaši organizaci Microsoft 365. | IT týmy a bezpečnostní pracovníci |

| reakce na incidenty pomocí XDR a integrovaného SIEM | Nastavení nástrojů XDR a jejich integrace s Microsoft Sentinelem | IT týmy a bezpečnostní pracovníci |

| Zero Trust pro služby Azure pro podrobné a postupné pokyny k návrhu a nasazení | Použití ochrany nulové důvěryhodnosti u úloh a služeb Azure | IT týmy a bezpečnostní pracovníci |

| Integrace partnerů v rámci Zero Trust pro návrhové pokyny pro technologické oblasti a specializace | Použijte ochranu nulové důvěry (Zero Trust) u partnerských cloudových řešení Microsoftu. | Vývojáři partnerů, IT týmy a bezpečnostní pracovníci |

| Vyvíjejte aplikace s využitím principů Zero Trust jako vodítka pro návrh a osvědčené postupy. | Použijte ochranu nulové důvěryhodnosti pro vaši aplikaci. | Vývojáři aplikací |

| Pokyny vlády USA pro CISA, DoD a memorandum pro architekturu nulové důvěry | Prescriptivní doporučení pro požadavky státní správy USA | IT architekti a IT týmy |

Doporučené školení

| Školení | Vytvoření hlavních principů a základních součástí nulové důvěryhodnosti |

|---|---|

|

Tento studijní program vám umožní porozumět základům použití principů nulové důvěryhodnosti na klíčové technologické pilíře identit, koncových bodů, přístupu k aplikacím, sítím, infrastruktuře a datům. |