Kostengovernance für Kubernetes mit Azure Arc-Unterstützung

Die Kostengovernance ist der kontinuierliche Prozess der Implementierung von Richtlinien, um die Kosten der in Azure verwendeten Dienste zu kontrollieren. In diesem Dokument werden Überlegungen zur Kostengovernance und Empfehlungen vorgestellt, die Sie beim Einsatz von Kubernetes mit Azure Arc-Unterstützung beachten sollten.

Kosten von Kubernetes mit Azure Arc-Unterstützung

Kubernetes mit Azure Arc-Unterstützung bietet zwei Arten von Diensten:

Die Funktionalität der Azure Arc-Steuerungsebene, die ohne zusätzliche Kosten bereitgestellt wird und Folgendes umfasst:

- Ressourcenorganisation über Azure-Verwaltungsgruppen und -Tags

- Suche und Indizierung über Azure Resource Graph

- Zugriffssteuerung über die rollenbasierte Zugriffssteuerung (RBAC) in Azure auf Abonnement- oder Ressourcengruppenebene

- Automatisierung über Vorlagen und Erweiterungen

Azure-Dienste, die in Kombination mit Kubernetes mit Azure Arc-Unterstützung genutzt werden, verursachen Kosten gemäß ihrer Nutzung. Zu diesen Diensten gehören:

Hinweis

Die Abrechnung für Azure-Dienste, die in Verbindung mit Kubernetes mit Azure Arc-Unterstützung genutzt werden, entspricht der Abrechnung für Azure Kubernetes Service.

Hinweis

Wenn Ihr Azure Arc-fähiger Kubernetes-Cluster unter AKS in Azure Stack HCI ausgeführt wird, ist die Kubernetes GitOps-Konfiguration ohne Aufpreis enthalten.

Überlegungen zum Entwurf

Governance: Definieren Sie einen Governanceplan für Ihre Hybridcluster, der in Form von Azure-Richtlinien, -Tags, Benennungsstandards und Kontrollen nach dem Prinzip der geringsten Rechte umgesetzt wird.

Azure Monitor Container Insights: Azure Monitor Container Insights bietet Einblicke in die Telemetrie, indem über die Metrik-API Leistungsmetriken von Controllern, Knoten und Containern erfasst werden, die in Kubernetes verfügbar sind. Auch Containerprotokolle werden erfasst. Die Abrechnung erfolgt nach Datenerfassung, -aufbewahrung und -export.

Microsoft Defender für Cloud: Microsoft Defender für Cloud wird in zwei Modi angeboten:

Ohne erweiterte Sicherheitsfunktionen (kostenlos):Microsoft Defender für Cloud wird kostenlos für alle Ihre Azure-Abonnements aktiviert, wenn Sie das Dashboard für den Workloadschutz im Azure-Portal zum ersten Mal aufrufen, oder wenn die Aktivierung programmgesteuert über die API erfolgt. Dieser kostenlose Modus stellt die Sicherheitsbewertung und die damit verbundenen Funktionen bereit: Sicherheitsrichtlinien, eine fortlaufende Sicherheitsbewertung und handlungsrelevante Sicherheitsempfehlungen für Ihre Azure-Ressourcen.

Defender für Cloud mit allen erweiterten Sicherheitsfunktionen (kostenpflichtig): Die Aktivierung der erweiterten Sicherheitsfunktionen von Microsoft Defender für Cloud erweitert die Funktionen des kostenlosen Modus auf Workloads, die in privaten und anderen öffentlichen Clouds ausgeführt werden, und bietet eine einheitliche Sicherheitsverwaltung sowie Schutz vor Bedrohungen für Ihre hybriden Cloudworkloads.

Kubernetes GitOps-Konfiguration: Kubernetes GitOps-Konfiguration ermöglicht eine Konfigurationsverwaltung und Anwendungsbereitstellung mithilfe von GitOps. Administratoren können ihre Clusterkonfiguration und -anwendungen in Git deklarieren. Entwicklungsteams können anschließend Pull Requests und andere ihnen vertraute Tools (vorhandene Azure-Pipelines, Git, Kubernetes-Manifeste, Helm-Charts) nutzen, um Anwendungen auf einfache Weise in Azure Arc-fähigen Kubernetes-Clustern bereitzustellen und Updates in der Produktion durchzuführen. Die Abrechnung erfolgt monatlich und basiert auf der Anzahl der vCPUs/Stunde in Ihrem Cluster. Für Cluster fällt eine einmalige Gebühr für die Konfigurationsverwaltung an, unabhängig davon, wie viele Repositorys verbunden sind.

Hinweis

Cluster können auch ohne eine ständige Verbindung zu Azure betrieben werden. Bei getrennter Verbindung wird die Gebühr für jeden Cluster auf Grundlage der letzten bekannten Anzahl von vCPUs ermittelt, die bei Azure Arc registriert waren. Die vCPU-Zahl wird alle 5 Minuten aktualisiert, während Ihr Cluster mit Azure verbunden ist. Die ersten 6 vCPUs für jeden Cluster sind kostenlos enthalten.

Wenn Ihr Cluster von Azure getrennt wird und Sie Kosten für Kubernetes-Konfigurationen vermeiden möchten, können Sie die Konfigurationen löschen.

Azure Policy für Kubernetes: Azure Policy für Kubernetes erweitert Gatekeeper v3, einen OPA-Webhook (Open Policy Agent) für die Zugangssteuerung, um umfassende Durchsetzungen und Schutzvorrichtungen zentral und konsistent auf Ihre Cluster anzuwenden. Mithilfe von Azure Policy kann der Konformitätszustand Ihrer Kubernetes-Cluster von einem zentralen Ort aus verwaltet und gemeldet werden. Azure Policy für Kubernetes wird während der öffentlichen Vorschauphase kostenlos zur Verfügung gestellt.

Microsoft Sentinel: Microsoft Sentinel bietet intelligente Sicherheitsanalysen für Ihr gesamtes Unternehmen. Die Daten für diese Analyse werden in einem Azure Monitor-Log Analytics-Arbeitsbereich gespeichert. Microsoft Sentinel wird auf der Grundlage des Datenvolumens abgerechnet, das zur Analyse in Microsoft Sentinel erfasst und im Azure Monitor-Log Analytics-Arbeitsbereich für Ihre Azure Arc-fähigen Kubernetes-Cluster gespeichert wird.

Azure Key Vault: Der Azure Key Vault-Anbieter für den Secrets Store CSI-Treiber ermöglicht es, Azure Key Vault über ein CSI-Volume als Geheimnisspeicher in einen Kubernetes-Cluster zu integrieren. Azure Key Vault wird nach den Vorgängen abgerechnet, die für Zertifikate, Schlüssel und Geheimnisse ausgeführt werden.

Entwurfsempfehlungen

Die folgenden Abschnitte enthalten Entwurfsempfehlungen hinsichtlich der Kostengovernance für Kubernetes mit Azure Arc-Unterstützung.

Hinweis

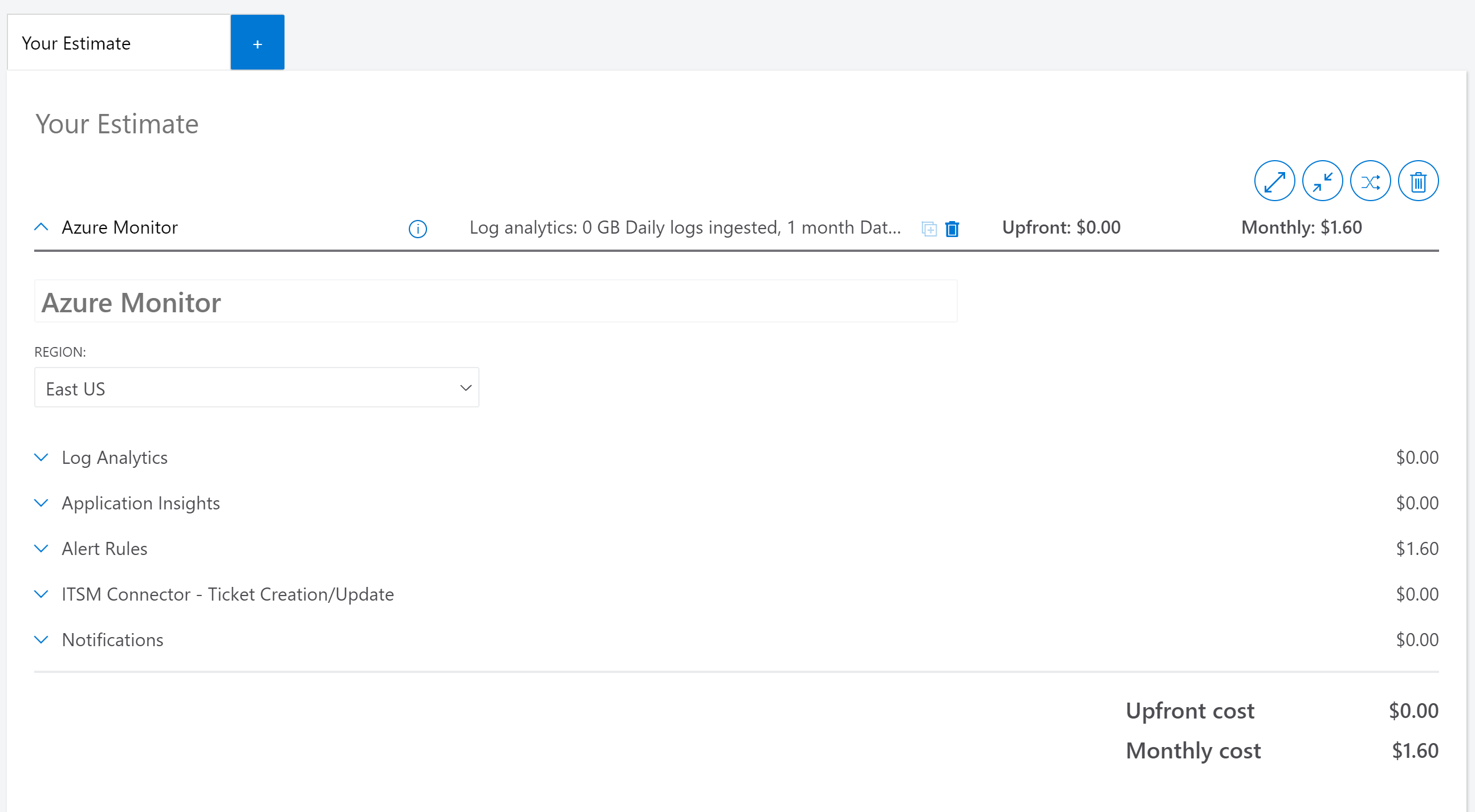

Die in den Screenshots gezeigten Preisinformationen sind Beispiele und dienen zur Veranschaulichung des Azure-Preisrechners. Sie spiegeln nicht die tatsächlichen Preisinformationen wider, die möglicherweise für Ihre eigenen Azure Arc-Implementierungen gelten.

Governance

- Prüfen Sie die Empfehlungen im wichtigen Entwurfsbereich Ressourcenorganisation und Governancedisziplinen, um eine Governancestrategie zu implementieren, Ihre Ressourcen für eine bessere Kostenkontrolle und Transparenz zu organisieren und unnötige Kosten zu vermeiden, indem Sie das Zugriffsmodell der geringsten Rechte für Onboarding und Verwaltung verwenden.

Azure Monitor für Container

Prüfen Sie den wichtigen Entwurfsbereich Verwaltung und Überwachung, um Ihre Überwachungsstrategie zu planen und zu entscheiden, welche Anforderungen Sie an die Überwachung von Azure Arc-fähigen Kubernetes-Clustern stellen, um die Kosten zu optimieren.

Prüfen Sie die Informationen unter Azure Monitor für Container – Preise.

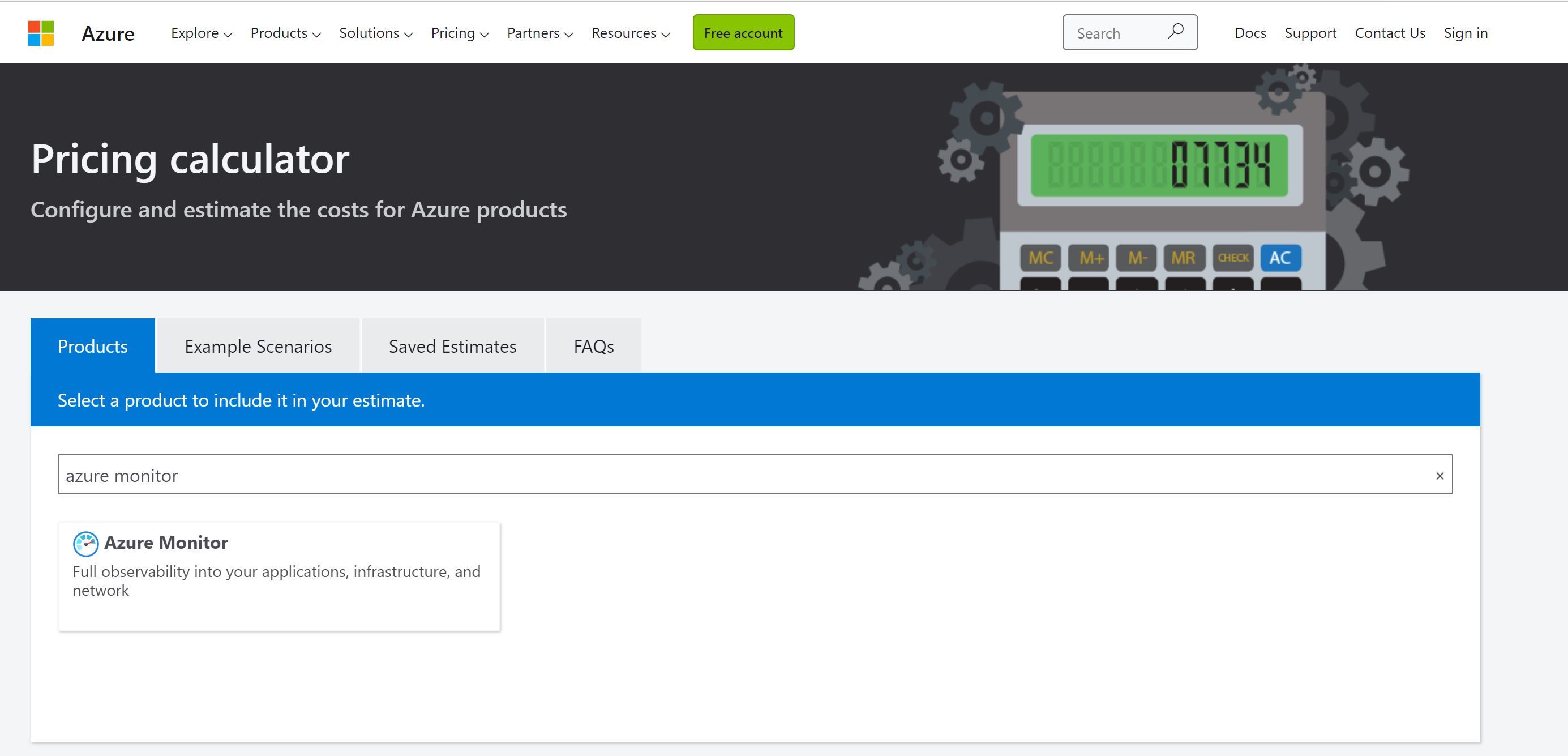

Verwenden Sie den Azure-Preisrechner, um einzuschätzen, welche Kosten für die Überwachung von Kubernetes mit Azure Arc-Unterstützung für Azure Log Analytics-Erfassung, Alarme und Benachrichtigungen voraussichtlich anfallen werden.

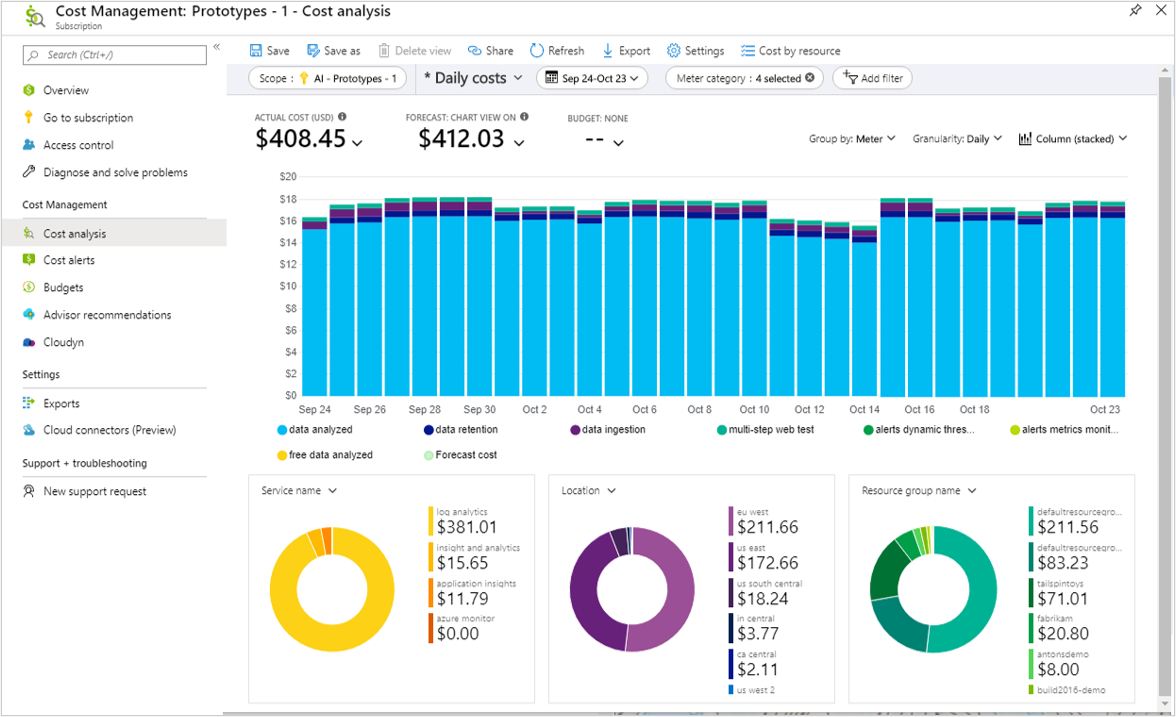

Verwenden Sie Microsoft Cost Management, um die Kosten von Azure Monitor für Container anzuzeigen.

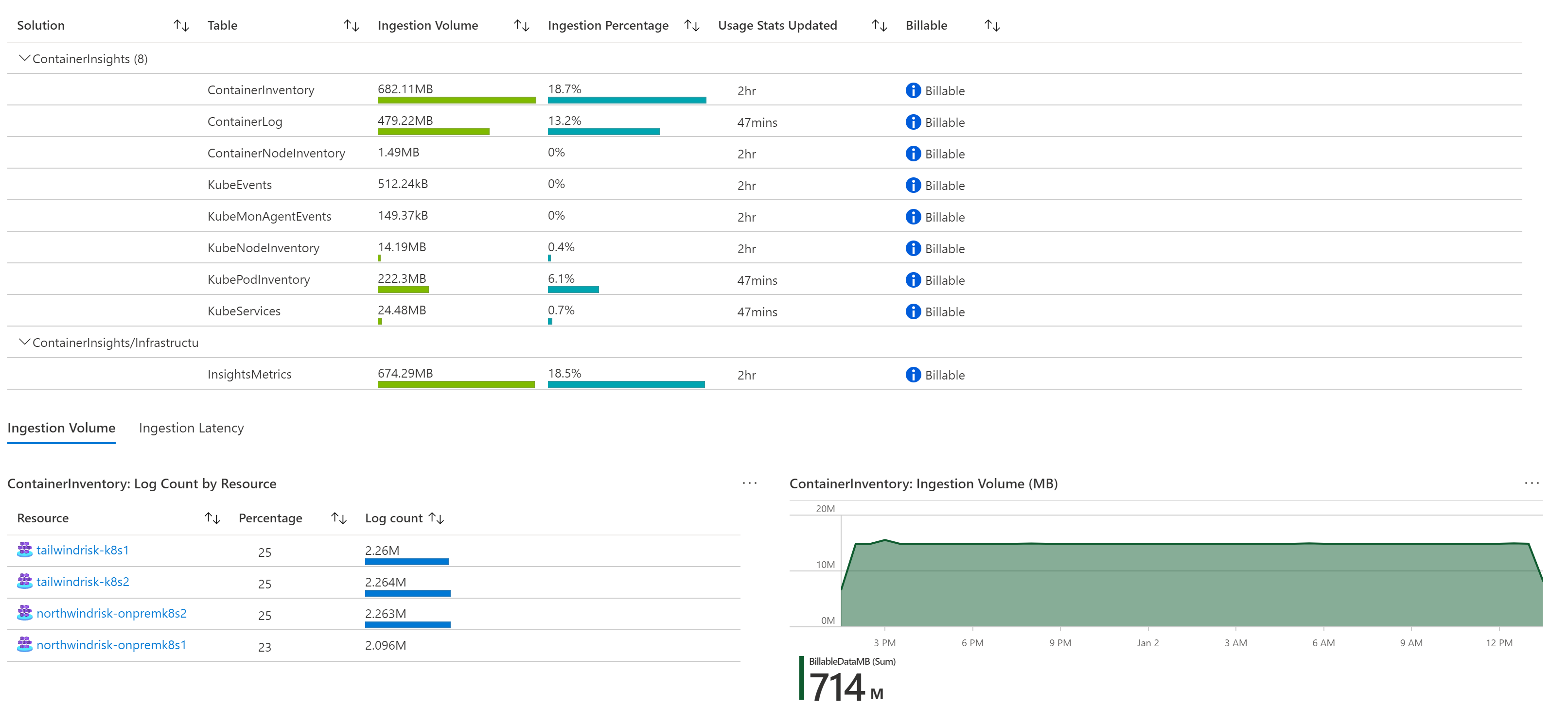

Verwenden Sie die Lösung Log Analytics Workspace Insights, um Erkenntnisse zu überwachten Azure Kubernetes-Clustern, erfassten Protokollen und deren Integrationsrate zu gewinnen, um unnötige Erfassungskosten zu vermeiden.

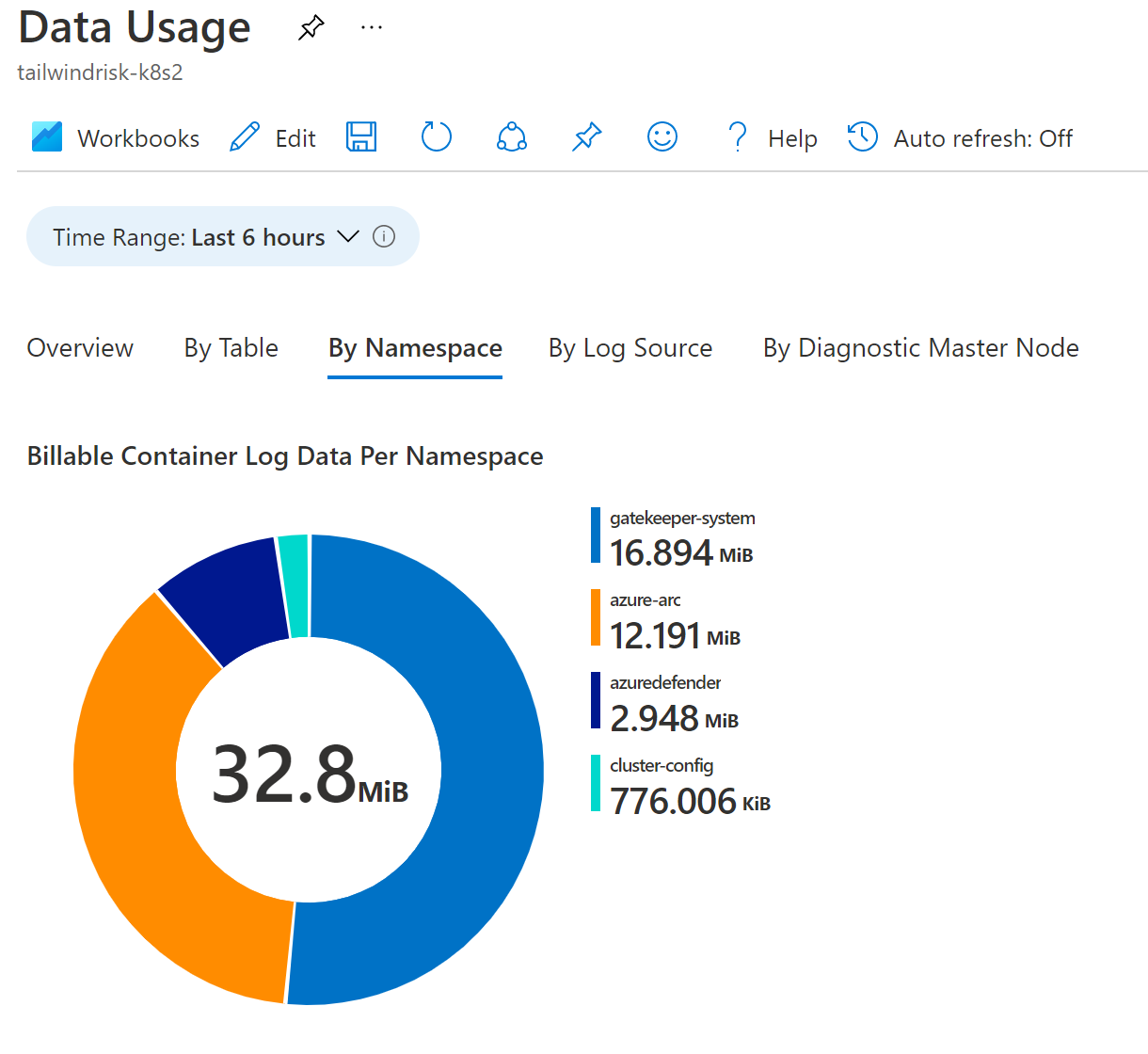

Verwenden Sie die integrierten Azure Monitor-Arbeitsmappen, um sich einen Überblick über die gebührenpflichtigen Überwachungsdaten Ihres Clusters zu verschaffen.

Lesen Sie die Tipps zum Verringern des erfassten Log Analytics-Datenvolumens, die Ihnen bei der ordnungsgemäßen Konfiguration der Datenerfassung helfen.

Überlegen Sie, wie lange Daten in Log Analytics aufbewahrt werden sollten. Daten, die im Log Analytics-Arbeitsbereich erfasst werden, können bis zu 31 Tage lang ohne Aufpreis aufbewahrt werden. Berücksichtigen Sie allgemeine Anforderungen, wenn Sie die Standardaufbewahrung auf Log Analytics-Arbeitsbereichsebene konfigurieren, und spezifische Anforderungen beim Konfigurieren der Aufbewahrung nach Datentyp, wobei diese im Minimalfall lediglich vier Tage betragen kann. Während z. B. Leistungsdaten nur kurz beibehalten werden müssen, müssen Sicherheitsprotokolle oft länger aufbewahrt werden.

Wenn Daten länger als 730 Tage aufbewahrt werden sollen, können Sie den Export von Daten aus dem Log Analytics-Arbeitsbereich in Erwägung ziehen.

Ziehen Sie basierend auf dem Volumen Ihrer Datenerfassung die Verwendung von Mindestabnahmepreisen in Betracht.

Microsoft Defender für Cloud (vormals Azure Security Center)

- Prüfen Sie den wichtigen Entwurfsbereich Sicherheit, Governance und Konformität, um zu verstehen, wie Sie Microsoft Defender für Cloud zum Schutz und zur Sicherheit Ihrer Azure Arc-fähigen Kubernetes-Cluster einsetzen können.

- Prüfen Sie die Informationen unter Microsoft Defender für Container – Preise.

- Ziehen Sie die Verwendung der Arbeitsmappe zur Kostenschätzung für Microsoft Defender für Container in Betracht, um die voraussichtlichen Kosten für den Einsatz von Microsoft Defender für Container zum Schutz Ihrer Azure Arc-fähigen Kubernetes-Cluster zu ermitteln.

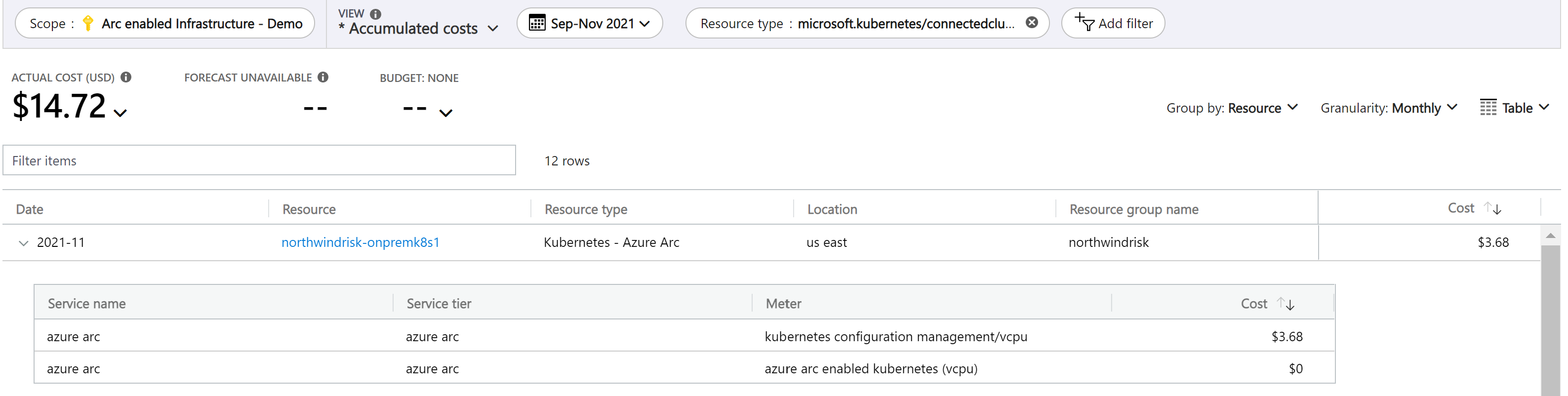

Kubernetes GitOps-Konfiguration

Prüfen Sie die Informationen unter Kubernetes GitOps-Konfiguration – Preise.

Prüfen Sie den wichtigen Entwurfsbereich CI/CD-Workflow, um Best Practices und Empfehlungen für die Verwaltung und Überwachung der Kubernetes GitOps-Konfiguration für Ihre Azure Arc-fähigen Kubernetes-Cluster zu erhalten.

Verwenden Sie Azure Policy für Kubernetes, um eine konsistente Konfiguration für alle Azure Arc-fähigen Kubernetes-Cluster zu erzwingen und sicherzustellen.

Verwenden Sie Azure Resource Graph-Abfragen, um die Anzahl von Kernen für Azure Arc-fähige Kubernetes-Cluster zu überprüfen und die Kosten für die Aktivierung der Kubernetes GitOps-Konfiguration abzuschätzen.

Resources | extend AgentVersion=properties.agentVersion, KubernetesVersion=properties.kubernetesVersion, Distribution= properties.distribution,Infrastructure=properties.infrastructure, NodeCount=properties.totalNodeCount,TotalCoreCount=toint(properties.totalCoreCount) | project id, subscriptionId, location, type,AgentVersion ,KubernetesVersion ,Distribution,Infrastructure ,NodeCount , TotalCoreCount | where type =~ 'Microsoft.Kubernetes/connectedClusters' | order by TotalCoreCountVerwenden Sie Microsoft Cost Management, um die Kosten der Kubernetes GitOps-Konfiguration zu verstehen.

Azure Policy für Kubernetes

- Prüfen Sie die Informationen unter Azure Policy für Kubernetes – Preise.

- Prüfen Sie den wichtigen Entwurfsbereich Sicherheit, Governance und Konformität, um Best Practices und Empfehlungen für die Implementierung von Azure Policy für Kubernetes zu erhalten. Dabei gilt Folgendes als Best Practice:

- Erzwingen des Taggings für einen besseren Überblick über die Kosten aller Cluster

- Erzwingen der Kubernetes GitOps-Konfiguration

- Steuern der Aktivierung von Azure-Diensten

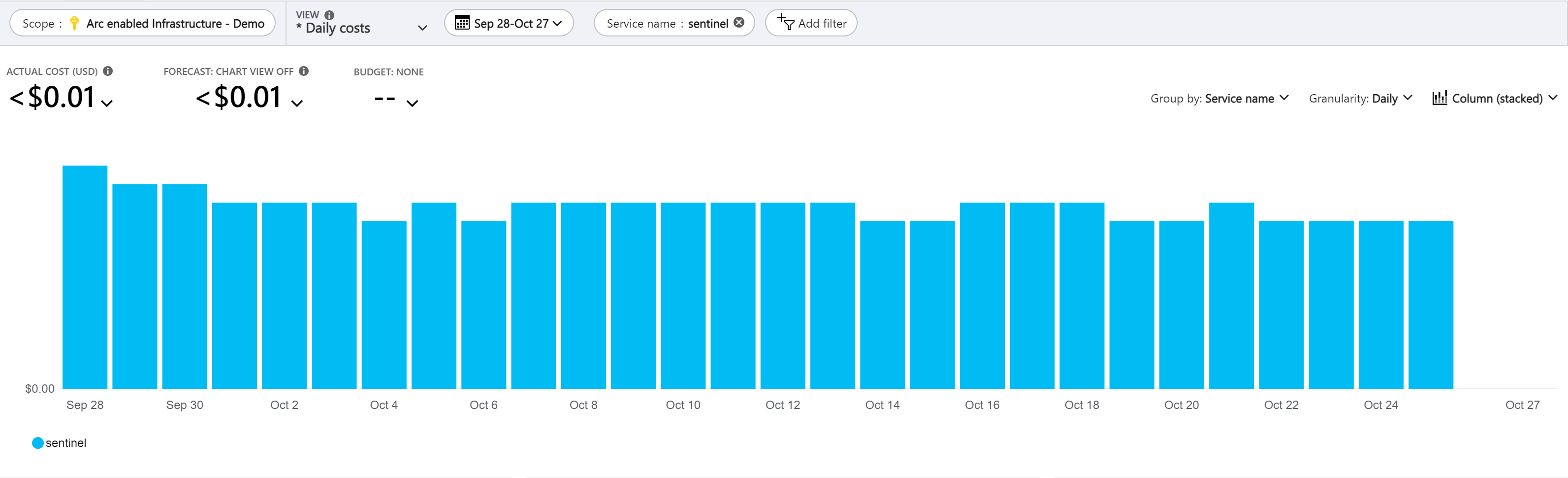

Microsoft Sentinel

- Überprüfen Sie die Preise für Microsoft Sentinel.

- Verwenden Sie den Azure-Preisrechner, um die Microsoft Sentinel-Kosten für Ihre Organisation einzuschätzen.

Verwenden Sie Cost Management + Billing für Microsoft Sentinel, um die Kosten der Microsoft Sentinel-Analyse zu verstehen.

Überprüfen Sie die Datenaufbewahrungskosten für Daten, die in dem von Microsoft Sentinel verwendeten Log Analytics-Arbeitsbereich erfasst werden.

Filtern Sie die richtige Protokoll- und Ereignisebene für die Azure Arc-fähigen Kubernetes-Cluster, die im Log Analytics-Arbeitsbereich erfasst werden sollen.

Verwenden Sie Log Analytics-Abfragen und die Arbeitsmappe Bericht zur Arbeitsbereichsnutzung, um die Trends Ihrer Datenerfassung zu verstehen.

Erstellen Sie ein Playbook zur Kostenverwaltung, um Benachrichtigungen zu senden, wenn Ihr Microsoft Sentinel-Arbeitsbereich Ihr Budget überschreitet.

Microsoft Sentinel kann in andere Azure-Dienste integriert werden, um erweiterte Funktionen bereitzustellen. Überprüfen Sie die Preisdetails für diese Dienste.

Ziehen Sie basierend auf dem Volumen Ihrer Datenerfassung die Verwendung von Mindestabnahmepreisen in Betracht.

Erwägen Sie das Trennen von nicht sicherheitsrelevanten Betriebsdaten in einen anderen Azure Log Analytics-Arbeitsbereich.

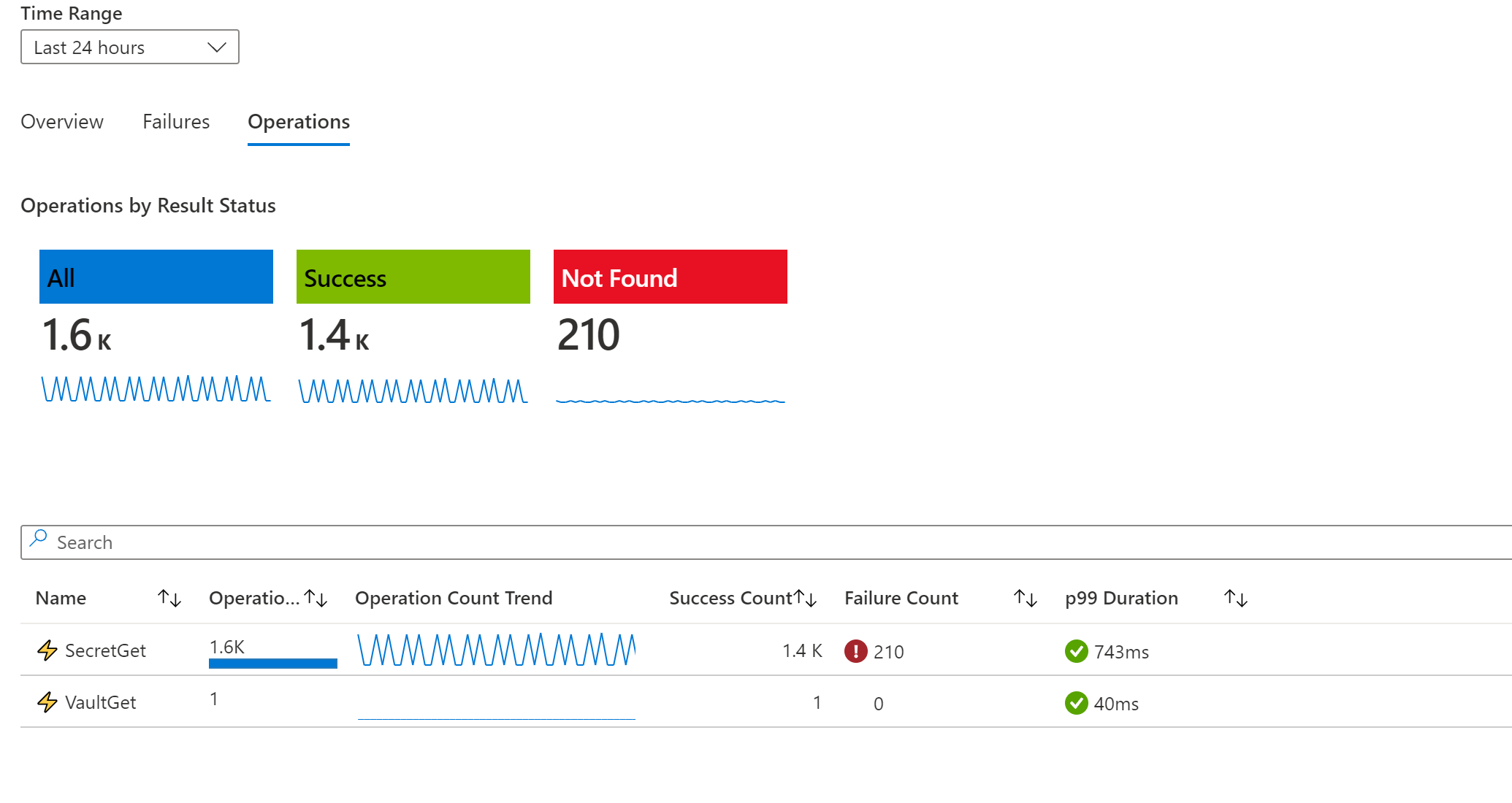

Azure-Schlüsseltresor

Überprüfen Sie die Preise für Azure Key Vault.

Lesen Sie die Empfehlungen für Sicherheit und Governance, um zu verstehen, wie Sie Azure Key Vault zum Verwalten von Geheimnissen und Zertifikaten für Ihre Azure Arc-fähigen Kubernetes-Cluster nutzen können.

Verwenden Sie Azure Key Vault Insights, um Geheimnisvorgänge zu überwachen.

Nächste Schritte

Weitere Informationen zu Ihrer Hybrid- und Multicloudumgebung finden Sie in den folgenden Artikeln:

- Prüfen Sie die Voraussetzungen für Kubernetes mit Azure Arc-Unterstützung.

- Prüfen Sie die validierten Kubernetes-Distributionen für Kubernetes mit Azure Arc-Unterstützung.

- Erfahren Sie mehr über Hybridumgebungen und Multi-Cloud-Umgebungen.

- Erleben Sie automatisierte Azure Arc-fähige Kubernetes-Szenarien mit Azure Arc Jumpstart.

- Informieren Sie sich anhand des Azure Arc-Lernpfads ausführlicher über Azure Arc.

- Lesen Sie die bewährten Methoden und Empfehlungen für das Cloud Adoption Framework, um Ihre Cloudkosten effizient zu verwalten.

- Antworten auf die häufigsten Fragen finden Sie unter Häufig gestellte Fragen – Azure Arc-Unterstützung.