Azure DevOps Services | Azure DevOps Server 2022 | Azure DevOps Server 2019

Obtenga información sobre las respuestas a las siguientes preguntas más frecuentes sobre la administración de usuarios y permisos en Azure DevOps. Hemos agrupado las preguntas más frecuentes por los temas siguientes:

Permisos globales

P: ¿Qué ocurre si olvido mi contraseña?

R: Puede recuperar la contraseña de la cuenta Microsoft o recuperar la contraseña de la cuenta profesional o educativa si su organización ha activado esta característica. De lo contrario, póngase en contacto con el administrador de Microsoft Entra para recuperar su cuenta profesional o educativa.

P: ¿Por qué no puedo administrar usuarios?

R: Debe ser miembro del grupo o propietario de la organización de la colección de proyectos Administración istrators para administrar usuarios en el nivel de organización. Para agregarlo, consulte Cambio de permisos en la organización o en el nivel de colección.

P: ¿Cómo encontrar el propietario de la organización?

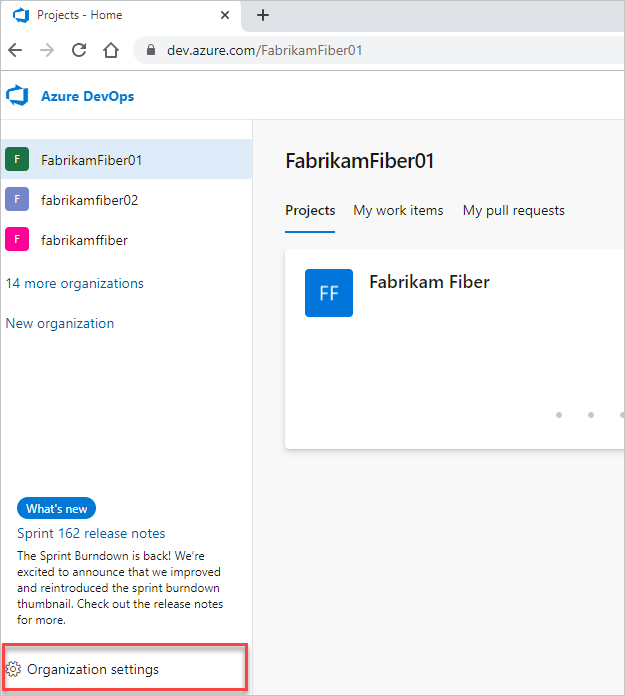

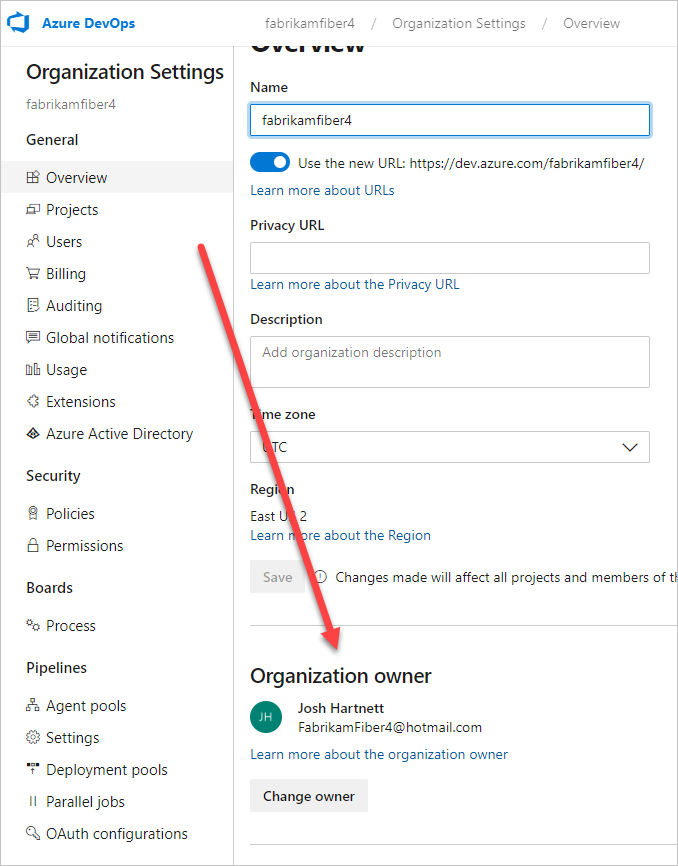

R: Si tiene al menos acceso básico, puede encontrar el propietario actual en la configuración de la organización.

Vaya a la configuración de la organización.

Busque el propietario actual.

P: ¿Cómo encontrar una colección de proyectos Administración istrator?

R: Si tiene al menos acceso Básico, puede encontrar un miembro del grupo Colección de proyectos Administración istrators en la configuración de la organización o de la colección.

Para obtener más información, consulte Búsqueda de un administrador de colecciones de proyectos.

¿Por qué no puede acceder a algunas características?

P: Es posible que necesiten un nivel de acceso diferente asignado, además de los permisos concedidos a través de grupos de seguridad. Por ejemplo, el nivel de acceso de las partes interesadas proporciona compatibilidad parcial para seleccionar características, lo que permite a los usuarios ver y modificar elementos de trabajo, pero no usar todas las características.

He quitado accidentalmente mis permisos y no puedo concederlos de nuevo. ¿Cuál debo hacer?

R: La única manera de resolver este escenario es solicitar un aumento en los niveles de permisos.

Suscripciones de Visual Studio

P: ¿Cuándo se selecciona "Suscriptor de Visual Studio/MSDN"?

R: Asigne este nivel de acceso a los usuarios que tienen suscripciones de Visual Studio activas y válidas. Azure DevOps reconoce y valida automáticamente a los suscriptores de Visual Studio que tienen Azure DevOps como ventaja. Necesita la dirección de correo electrónico asociada a la suscripción.

Si el usuario no tiene una suscripción de Visual Studio activa válida, solo puede trabajar como parte interesada.

P: ¿Qué suscripciones de Visual Studio puedo usar con Azure DevOps?

P: ¿Por qué no se valida mi suscripción de Visual Studio?

P: ¿Por qué cambian los niveles de acceso de suscriptor de Visual Studio después de iniciar sesión en un suscriptor?

R: Azure DevOps reconoce suscriptores de Visual Studio. Los usuarios tienen acceso automáticamente, en función de su suscripción, no en el nivel de acceso actual asignado al usuario.

P: ¿Qué ocurre si expira la suscripción de un usuario?

R: Si no hay otros niveles de acceso disponibles, los usuarios pueden trabajar como partes interesadas. Para restaurar el acceso, el usuario debe renovar su suscripción.

Acceso de usuarios

P: ¿Qué significa "Último acceso" en la vista Todos los usuarios?

R: El valor de Last Access es la última fecha en que un usuario ha accedido a los recursos o servicios. El acceso a Azure DevOps incluye el uso de OrganizationName.visualstudio.com directamente y el uso de recursos o servicios indirectamente. Por ejemplo, puede usar la extensión Azure Artifacts o puede insertar código en Azure DevOps desde una línea de comandos o IDE de Git.

P: ¿Un usuario que paga por el acceso básico puede unirse a otras organizaciones?

R: No, un usuario solo puede unirse a la organización para la que el usuario pagó por el acceso básico. Pero un usuario puede unirse a cualquier organización en la que los usuarios gratuitos con acceso básico sigan estando disponibles. El usuario también puede unirse como usuario con acceso gratuito a las partes interesadas.

P: ¿Por qué los usuarios no pueden acceder a algunas características?

R: Asegúrese de que los usuarios tengan asignado el nivel de acceso correcto.

Aprenda a administrar usuarios y niveles de acceso para Azure DevOps.

Aprenda a cambiar los niveles de acceso de Azure DevOps Server.

Algunas características solo están disponibles como extensiones. Debe instalar estas extensiones. La mayoría de las extensiones requieren que tenga al menos acceso básico, no acceso de partes interesadas. Compruebe la descripción de la extensión en la pestaña Visual Studio Marketplace, Azure DevOps.

Por ejemplo, para buscar en el código, puede instalar la extensión de búsqueda de código gratuita, pero necesita al menos acceso básico para usar la extensión.

Para ayudar a su equipo a mejorar la calidad de la aplicación, puede instalar la extensión gratuita Test & Feedback, pero obtendrá diferentes funcionalidades en función del nivel de acceso y si trabaja sin conexión o está conectado a Azure DevOps Services.

Algunos suscriptores de Visual Studio pueden usar esta característica de forma gratuita, pero los usuarios básicos deben actualizarse al acceso de Basic + Test Plans para poder crear planes de prueba.

- Aprenda a obtener extensiones para Azure DevOps.

- Obtenga información sobre cómo obtener extensiones para Azure DevOps Server.

- Aprenda a comprar acceso a Azure DevOps Server Test.

P: ¿Por qué un usuario pierde el acceso a algunas características?

R: Un usuario puede perder el acceso por los siguientes motivos (aunque el usuario puede seguir funcionando como parte interesada):

La suscripción de Visual Studio del usuario ha expirado. Mientras tanto, el usuario podrá trabajar como Parte interesada o podría conceder al usuario acceso Básico hasta que renueve su suscripción. Una vez que el usuario inicie sesión, Azure DevOps restaurará el acceso automáticamente.

La suscripción de Azure usada para la facturación ya no está activa. Todas las compras realizadas con esta suscripción se ven afectadas, incluidas las suscripciones de Visual Studio. Para corregir este problema, visite el Portal de cuentas de Azure.

La suscripción de Azure usada para la facturación se quitó de la organización. Para obtener más información, consulte Vinculación de la organización.

Su organización tiene más usuarios con acceso básico que el número de usuarios que paga en Azure. Su organización incluye cinco usuarios gratuitos con acceso básico . Si necesita agregar más usuarios con acceso básico, puede pagar por estos usuarios.

De lo contrario, en el primer día del mes natural, los usuarios que no han iniciado sesión en su organización durante el tiempo más largo pierden primero el acceso. Si su organización ya no necesita acceso, quítelos de la organización.

P: ¿Cómo hereda mi cuenta de usuario los permisos de otros grupos de Microsoft Entra?

R: Si un usuario está en más de un grupo de Microsoft Entra, un conjunto de permisos DENY en un grupo se aplica al usuario de todos los grupos en los que se encuentra el usuario. Dado que el permiso se establece en DENY para el usuario en el nivel más bajo posible, el uso del usuario del recurso se ve afectado en todos los grupos en los que se encuentran porque la denegación siempre tiene prioridad.

Por ejemplo, si un usuario está en el grupo Colaborador y en el grupo Project Administración istrator y DENY se establece para un permiso específico en el grupo Colaborador, también se deniega ese permiso para el usuario del grupo Project Administración istrator. En este escenario, puede usar la opción No establecer .

Para obtener más información sobre los estados de permisos, consulte Estados de permisos.

P: ¿Cómo quitar usuarios de Azure DevOps?

R: Consulte Cómo quitar usuarios de Azure DevOps.

P: He agregado un usuario a mi proyecto. ¿Por qué no puede ver el proyecto?

R: Compruebe que el usuario no se agrega a un grupo en el que el permiso Ver información de nivel de proyecto de nivel de proyecto no está establecido o está establecido en Denegar. Para más información, consulte Cambio de permisos de nivel de proyecto.

P: ¿Por qué no pueden los usuarios invitados buscar usuarios de Microsoft Entra?

R: De forma predeterminada, Acceso a través de preguntas más frecuentes de Microsoft Entra. Los invitados de Microsoft Entra no pueden buscar en el id. de Microsoft Entra de la manera requerida por Azure DevOps.

Cambio de las directivas de acceso de aplicaciones para su organización

P: ¿Cómo difieren los tokens de acceso personal de las credenciales de autenticación alternativas?

R: Los tokens de acceso personal son un reemplazo más cómodo y seguro para las credenciales de autenticación alternativas. Puede limitar el uso de un token a una duración específica, a una organización y a ámbitos de actividades que el token autoriza. Para obtener más información, consulte Uso de tokens de acceso personal.

P: Si deniego el acceso a un método de autenticación en una organización, ¿eso afecta a todas las organizaciones que posee?

R: No, todavía puede usar ese método en todas las demás organizaciones que posee. Los tokens de acceso personal se aplican a organizaciones específicas o a todas las organizaciones, en función de la selección al crear el token.

P: Si deniego el acceso a un método de autenticación, ¿seguirán funcionando las aplicaciones que necesitan acceso?

Organizaciones

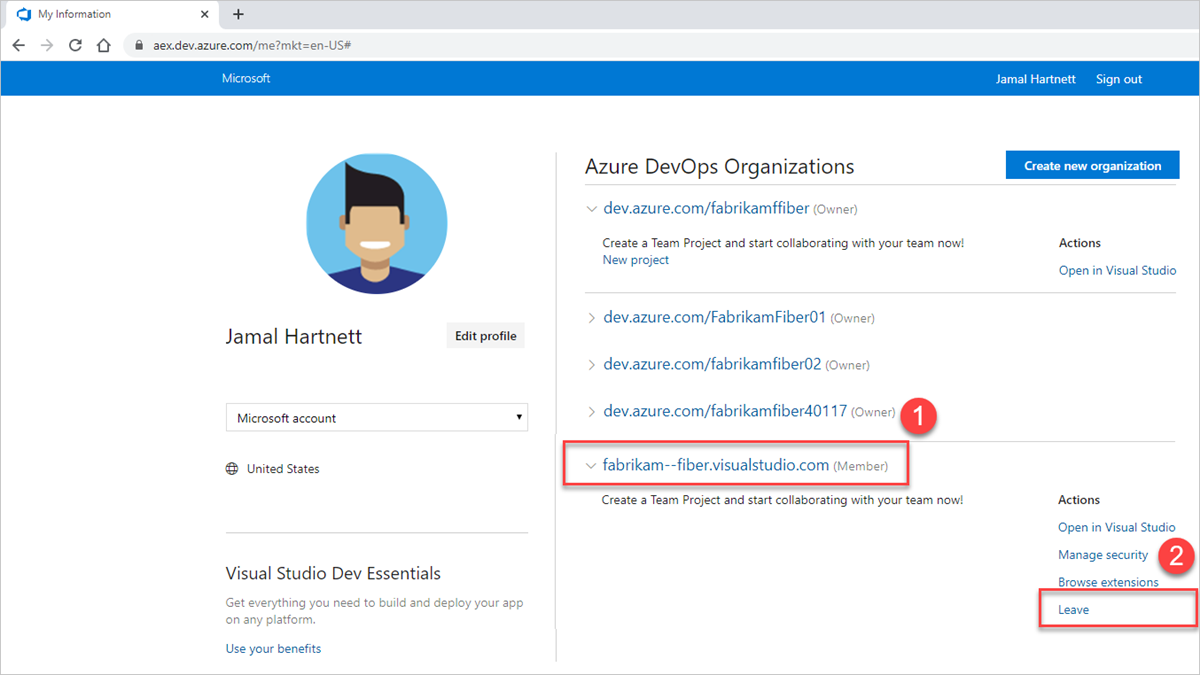

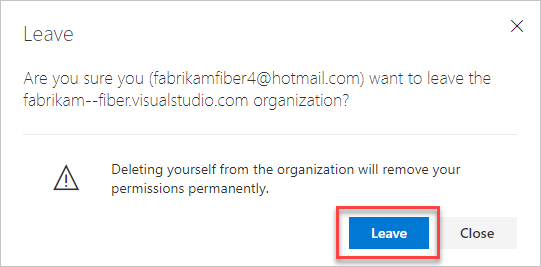

P: Cómo quitarme de una organización cuando el propietario no está disponible para quitarme?

R: Para quitarse de una organización, siga estos pasos:

Vaya a aex.dev.azure.com.

Seleccione la organización y, a continuación, elija Salir.

Confirme que desea abandonar la organización.

P: ¿Por qué no puedo crear una organización?

R: Póngase en contacto con el administrador para determinar si su organización usa la directiva de inquilinos de Microsoft Entra para restringir la creación de la nueva organización.

Licencias basadas en grupos

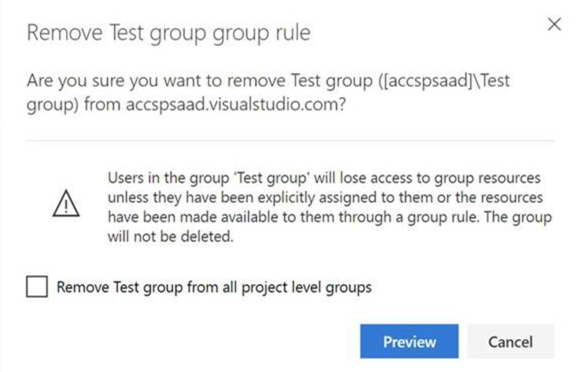

P: ¿Perderán mis usuarios el nivel de acceso y la pertenencia a proyectos si se quita una regla de grupo?

R: Los usuarios del grupo TestGroup pierden el acceso a los recursos de grupo si los usuarios no se han asignado explícitamente a los recursos o se han asignado a través de una regla de grupo diferente.

P: ¿Se eliminará mi grupo de Azure DevOps o Microsoft Entra si elimino su regla de grupo?

R: No. Los grupos se eliminan.

P: ¿Qué hace la opción "Quitar <group> de todos los grupos de nivel de proyecto"?

R: Esta opción quita el grupo de Azure DevOps o Microsoft Entra de cualquier grupo predeterminado de nivel de proyecto, como lectores de proyectos o colaboradores del proyecto.

P: ¿Qué determina el nivel de acceso final si un usuario está en más de un grupo?

R: Los tipos de reglas de grupo se clasifican en el orden siguiente: Suscriptor > Básico + Planes > de prueba Partes interesadas básicas > . Los usuarios siempre obtienen el mejor nivel de acceso entre todas las reglas de grupo, incluida la suscripción de Visual Studio.

Vea los ejemplos siguientes, en los que se muestra cómo los factores de detección de suscriptores en las reglas de grupo.

Ejemplo 1: regla de grupo me proporciona más acceso.

Si tengo una suscripción de Visual Studio Pro y estoy en una regla de grupo que me da planes básicos y de prueba, ¿qué ocurre?

Esperado: obtengo Basic + Test Plans porque lo que la regla de grupo me da es mayor que mi suscripción.

Ejemplo 2: regla de grupo me da el mismo acceso.

Tengo una suscripción de Visual Studio Test Pro y estoy en una regla de grupo que me da lo que sucede en Basic + Test Plans?

Esperado: se detecta como suscriptor de Visual Studio Test Pro, porque el acceso es el mismo que la regla de grupo y ya estoy pagando por Visual Studio Test Pro, por lo que no quiero volver a pagar.

Agregar miembros a proyectos

P: ¿Por qué no puedo agregar más miembros a mi proyecto?

R: Su organización es gratuita para los cinco primeros usuarios con acceso básico. Puedes agregar Partes interesadas y suscriptores ilimitados de Visual Studio sin cargo adicional. Después de asignar los cinco usuarios gratuitos con acceso Básico, puede seguir agregando Partes interesadas y suscriptores de Visual Studio.

Para agregar seis o más usuarios con acceso Básico, debe configurar la facturación en Azure. A continuación, puede pagar por más usuarios que necesiten acceso básico, volver a su organización, agregar estos usuarios y asignarles acceso básico. Cuando se configura la facturación, se paga de forma mensual por el acceso de los usuarios adicionales. Puedes cancelar cuando quieras.

Si necesitas más suscripciones de Visual Studio, descubre cómo comprar suscripciones.

P: ¿Por qué no pueden iniciar sesión algunos usuarios?

R: Este problema puede ocurrir porque los usuarios deben iniciar sesión con cuentas de Microsoft a menos que su organización controle el acceso con el identificador de Microsoft Entra. Si su organización está conectada a Microsoft Entra ID, los usuarios deben ser miembros del directorio para obtener acceso.

Si es un Administración istrator de Microsoft Entra, puede agregar usuarios al directorio. Si no es un Administración istrator de Microsoft Entra, trabaje con el administrador del directorio para agregarlos. Obtenga información sobre cómo controlar el acceso de la organización con el identificador de Entra de Microsoft.

P: ¿Por qué algunos usuarios perdieron el acceso a determinadas características?

R: La pérdida de acceso puede ocurrir por diferentes motivos.

P: ¿Cómo quitar usuarios de mi organización?

R: Aprenda a eliminar usuarios en todos los proyectos de su organización. Si paga por más usuarios, pero ya no necesita acceso a su organización, debe reducir los usuarios de pago para evitar cargos.

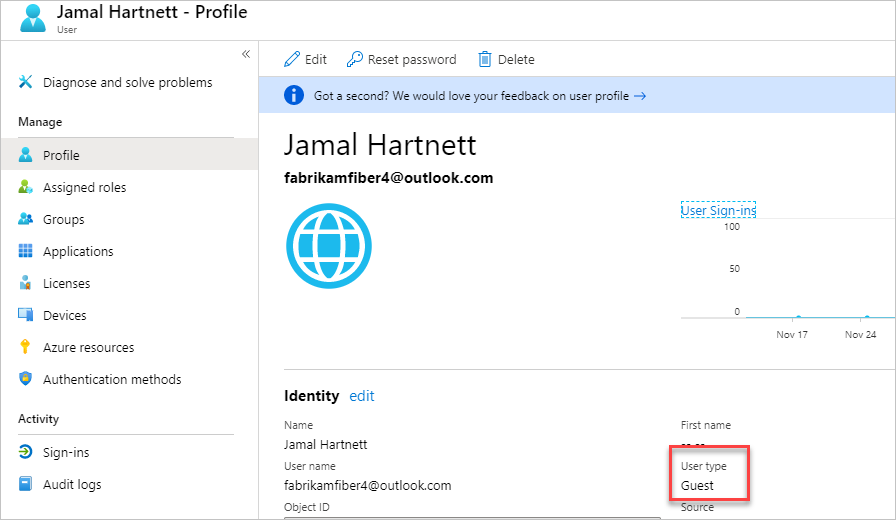

P: ¿Por qué no puedo encontrar miembros de mi id. de Microsoft Entra conectado, aunque soy el administrador global?

R: Probablemente es un invitado en la instancia de Microsoft Entra que respalda Azure DevOps. De forma predeterminada, los invitados de Microsoft Entra no pueden buscar en el identificador de Microsoft Entra. Por eso no encuentra usuarios en el identificador de Entra de Microsoft conectado para agregar a su organización.

En primer lugar, compruebe si es un invitado de Microsoft Entra:

Vaya a la sección Configuración de su organización. Examine la sección inferior Id. de Microsoft Entra. Anote el inquilino que respalda la organización.

Inicie sesión en el nuevo Azure Portal portal.azure.com. Compruebe el perfil de usuario en el inquilino del paso 1. Compruebe el valor tipo de usuario que se muestra de la siguiente manera:

Si es invitado de Microsoft Entra, realice uno de los pasos siguientes:

- Haga que otro administrador de Azure DevOps, que no sea invitado de Microsoft Entra, administre los usuarios de Azure DevOps por usted. Los miembros del grupo project Collection Administración istrators dentro de Azure DevOps pueden administrar usuarios.

- Haga que el administrador de Microsoft Entra quite la cuenta del directorio conectado y lo lea. El administrador debe hacer que sea miembro de Microsoft Entra en lugar de un invitado. Consulte ¿Se pueden agregar usuarios de Microsoft Entra B2B como miembros en lugar de invitados?

- Cambie el tipo de usuario del invitado de Microsoft Entra mediante Microsoft Graph PowerShell. No se recomienda usar el siguiente proceso, pero funciona y permite al usuario consultar el identificador de Microsoft Entra desde Azure DevOps posteriormente.

Descargue e instale Microsoft Graph PowerShell.

PS Install-Module -Name Microsoft GraphAbra PowerShell y ejecute los siguientes cmdlets.

a. Conéctese a Microsoft Entra ID:

PS Connect-MgGraph -Scopes 'User.Read.All'b. Busque el valor objectId del usuario:

PS Get-MgUser -Filter "UserPrincipalName eq '<YourUPN>'"c. Compruebe el atributo usertype de este usuario para ver si es un invitado o miembro:

PS Get-MgUser -UserId <Id> -Property DisplayName, ID, UserPrincipalName, UserType | Select DisplayName, ID, UserPrincipalName, UserTyped. Cambie el tipo de usuario de miembro a invitado:

PS Update-MgUser -UserID <replace the ID for the result of the command to search> -UserType Member

P: ¿Por qué los usuarios no aparecen o desaparecen rápidamente en Azure DevOps después de agregarlos o eliminarlos en el centro de usuarios?

R: Si experimenta retrasos en la búsqueda de nuevos usuarios o que los usuarios eliminados se quiten rápidamente de Azure DevOps (por ejemplo, en listas desplegables y grupos) después de agregar o eliminar usuarios, abra un informe de problemas en la Comunidad de desarrolladores para que podamos investigar.

P: ¿Por qué tengo que elegir entre una "cuenta profesional o educativa" y mi "cuenta personal"?

R: Esto sucede cuando inicia sesión con una dirección de correo electrónico (por ejemplo, jamalhartnett@fabrikam.com) compartida por su cuenta microsoft personal y por su cuenta profesional o educativa. Aunque ambas identidades usan la misma dirección de inicio de sesión, siguen siendo identidades independientes. Las dos identidades tienen perfiles, configuraciones de seguridad y permisos diferentes.

Seleccione Cuenta profesional o educativa si usó esta identidad para crear la organización o si ha iniciado sesión anteriormente con esta identidad. El directorio de la organización autentica su identidad en el identificador de Entra de Microsoft, que controla el acceso a la organización.

Seleccione Cuenta personal si usó su cuenta Microsoft con Azure DevOps. El directorio global de cuentas de Microsoft autentica su identidad.

P: ¿Por qué no puedo iniciar sesión después de seleccionar "cuenta Microsoft personal" o "cuenta profesional o educativa"?

R: Cuando su dirección de inicio de sesión es compartida por su cuenta microsoft personal y por su cuenta profesional o educativa, pero la identidad seleccionada no tiene acceso, no puede iniciar sesión. Aunque ambas identidades usan la misma dirección de inicio de sesión, son independientes: tienen perfiles, configuraciones de seguridad y permisos diferentes.

Cierre sesión completamente desde Azure DevOps mediante los pasos siguientes. Si cierra el explorador, es posible que no cierre por completo. Vuelva a iniciar sesión y seleccione su otra identidad:

Cierre todos los exploradores, incluidos los exploradores que no ejecutan Azure DevOps.

Abra una sesión de exploración privada o de incógnito.

Vaya a esta dirección URL:

https://aka.ms/vssignout.Verá un mensaje que dice "Cerrar sesión en curso". Después de cerrar la sesión, se le redirigirá a la página web de Azure DevOps @dev.azure.microsoft.com .

Sugerencia

Si la página de cierre de sesión tarda más de un minuto en cerrar sesión, cierre el explorador y continúe.

Vuelva a iniciar sesión en Azure DevOps. Seleccione su otra identidad.

P: ¿Cómo obtener ayuda o soporte técnico para Azure DevOps?

R: Tiene las siguientes opciones de soporte técnico:

- Informe de un problema con Azure DevOps en Developer Community.

- Proporcione una sugerencia sobre Developer Community

- Obtener consejos sobre Stack Overflow

- Visualización de los archivos del foro de Azure DevOps en MSDN