Événements

9 avr., 15 h - 10 avr., 12 h

Codez l’avenir avec l’IA et connectez-vous avec des pairs et des experts Java à JDConf 2025.

S’inscrire maintenantCe navigateur n’est plus pris en charge.

Effectuez une mise à niveau vers Microsoft Edge pour tirer parti des dernières fonctionnalités, des mises à jour de sécurité et du support technique.

Dans ce didacticiel, vous apprendrez comment intégrer Chargebee avec Microsoft Entra ID. Lorsque vous intégrez Chargebee à Microsoft Entra ID, vous pouvez :

Pour commencer, vous devez disposer de ce qui suit :

Dans ce tutoriel, vous configurez et testez Microsoft Entra SSO dans un environnement de test.

Pour configurer l'intégration de Chargebee dans Microsoft Entra ID, vous devez ajouter Chargebee depuis la galerie à votre liste d'applications SaaS gérées.

Vous pouvez également utiliser l’assistant Entreprise App Configuration. Dans cet assistant, vous pouvez ajouter une application à votre locataire, ajouter des utilisateurs/groupes à l’application, attribuer des rôles, mais également parcourir la configuration de l’authentification unique. En savoir plus sur les assistants Microsoft 365.

Configurez et testez Microsoft Entra SSO avec Chargebee en utilisant un utilisateur test appelé B.Simon. Pour que SSO fonctionne, vous devez établir une relation de lien entre un utilisateur Microsoft Entra et l'utilisateur associé dans Chargebee.

Pour configurer et tester Microsoft Entra SSO avec Chargebee, effectuez les étapes suivantes :

Effectuez ces étapes pour activer l’authentification unique Microsoft Entra.

Connectez-vous au Centre d’administration de Microsoft Entra au minimum en tant qu’Administrateur d’application cloud.

Accédez à la page d’intégration des applications Identité>Applications>Applications d’entreprise>Chargebee, recherchez la section Gérer et sélectionnez Authentification unique.

Dans la page Sélectionner une méthode d’authentification unique, sélectionnez SAML.

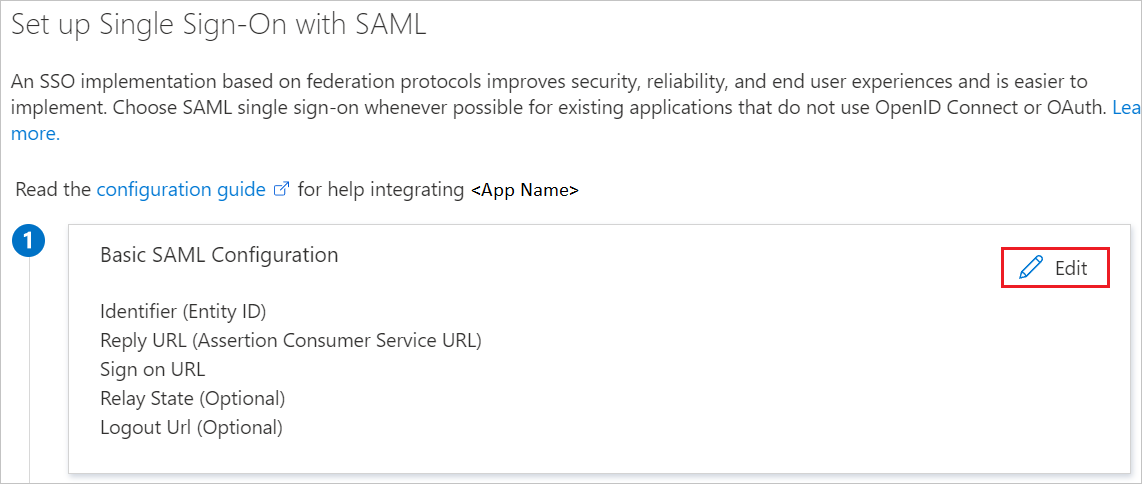

Dans la page Configurer l’authentification unique avec SAML, cliquez sur l’icône de crayon pour Configuration SAML de base afin de modifier les paramètres.

Dans la section Configuration SAML de base, si vous souhaitez configurer l’application en mode lancé par le fournisseur d’identité, effectuez les étapes suivantes :

a. Dans la zone de texte Identificateur, tapez une URL au format suivant : https://<domainname>.chargebee.com

b. Dans la zone de texte URL de réponse, tapez une URL au format suivant : https://app.chargebee.com/saml/<domainname>/acs

Si vous souhaitez configurer l’application en mode démarré par le fournisseur de services, cliquez sur Définir des URL supplémentaires, puis effectuez les étapes suivantes :

Dans la zone de texte URL de connexion, tapez une URL au format suivant : https://<domainname>.chargebee.com.

Notes

<domainname> est le nom du domaine que l’utilisateur crée après avoir revendiqué le compte. En cas d’autres informations, contactez l’équipede support client Chargebee. Vous pouvez également consulter les modèles figurant à la section Configuration SAML de base.

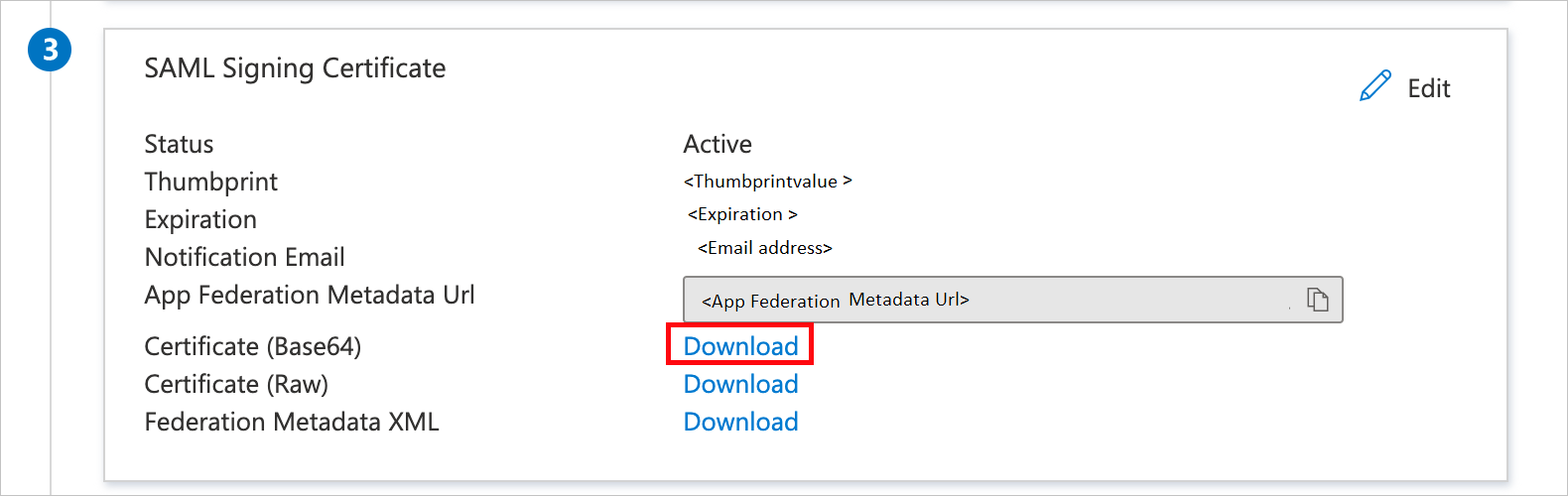

Dans la page Configurer l’authentification unique avec SAML, dans la section Certificat de signature SAML, recherchez Certificat (Base64) , puis sélectionnez Télécharger pour télécharger le certificat et l’enregistrer sur votre ordinateur.

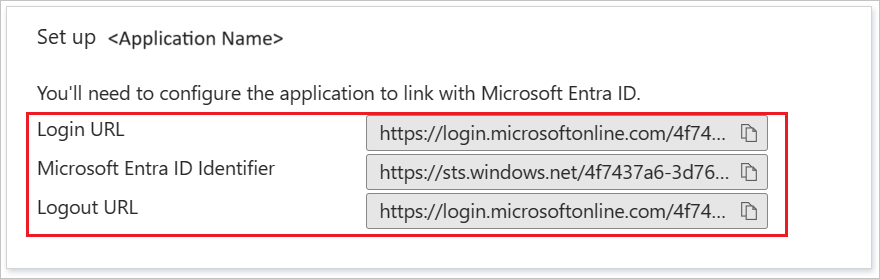

Dans la section Configurer Chargebee, copiez l’URL ou les URL appropriées en fonction de vos besoins.

Dans cette section, vous allez créer un utilisateur de test appelé B.Simon.

B.Simon.B.Simon@contoso.com.Dans cette section, vous allez autoriser B.Simon à utiliser l’authentification unique en lui accordant l’accès à Chargebee.

Ouvrez une nouvelle fenêtre de navigateur web et connectez-vous à votre site d’entreprise Chargebee en tant qu’administrateur.

Sur le côté gauche du menu, cliquez sur Paramètres>Sécurité>Gérer.

Sur la fenêtre contextuelle Authentification unique, effectuez les étapes suivantes :

a. Sélectionnez SAML.

b. Dans la zone de texte URL de connexion, collez la valeur de l’URL de connexion que vous avez copiée précédemment.

c. Ouvrez le certificat encodé en Base64 dans le bloc-notes, copiez son contenu et collez-le dans la zone de texte Certificat SAML.

d. Cliquez sur Confirmer.

Pour activer les utilisateurs de Microsoft Entra, connectez-vous à Chargebee, ils doivent être configurés dans Chargebee. Dans Chargebee, l’approvisionnement est une tâche manuelle.

Pour approvisionner un compte d’utilisateur, procédez comme suit :

Ouvrez une autre fenêtre de navigateur web, puis connectez-vous à Chargebee en tant qu’administrateur de la sécurité.

Sur le côté gauche du menu, cliquez sur Clients, puis accédez à Créer un client.

Sur la page Nouveau client, renseignez les champs respectifs indiqués ci-dessous et cliquez sur Créer un client pour créer un utilisateur.

Dans cette section, vous testez votre configuration d’authentification unique Microsoft Entra avec les options suivantes.

Cliquez sur Tester cette application. Vous êtes alors redirigé vers l’URL d’authentification de Chargebee où vous pouvez lancer le flux de connexion.

Accédez directement à l’URL de connexion de Chargebee pour lancer le flux de connexion.

Vous pouvez aussi utiliser Mes applications de Microsoft pour tester l’application dans n’importe quel mode. Si, quand vous cliquez sur la vignette Chargebee dans Mes applications, le mode Fournisseur de services est configuré, vous êtes redirigé vers la page de connexion de l’application pour initier le flux de connexion ; s’il s’agit du mode Fournisseur d’identité, vous êtes automatiquement connecté à l’instance de Chargebee pour laquelle vous avez configuré l’authentification unique. Pour plus d’informations, consultez Mes applications Microsoft Entra.

Après avoir configuré Chargebee, vous pouvez appliquer le contrôle de session, qui protège contre l’exfiltration et l’infiltration des données sensibles de votre organisation en temps réel. Le contrôle de session est étendu à partir de l’accès conditionnel. Découvrez comment appliquer un contrôle de session avec Microsoft Defender for Cloud Apps.

Événements

9 avr., 15 h - 10 avr., 12 h

Codez l’avenir avec l’IA et connectez-vous avec des pairs et des experts Java à JDConf 2025.

S’inscrire maintenant