Événements

9 avr., 15 h - 10 avr., 12 h

Codez l’avenir avec l’IA et connectez-vous avec des pairs et des experts Java à JDConf 2025.

S’inscrire maintenantCe navigateur n’est plus pris en charge.

Effectuez une mise à niveau vers Microsoft Edge pour tirer parti des dernières fonctionnalités, des mises à jour de sécurité et du support technique.

Dans ce tutoriel, vous allez apprendre à intégrer l’authentification unique Citrix Cloud SAML à Microsoft Entra ID. Quand vous intégrez l’authentification unique SAML Citrix Cloud à Microsoft Entra ID, vous pouvez :

Pour commencer, vous devez disposer de ce qui suit :

Dans ce tutoriel, vous configurez et testez Microsoft Entra SSO dans un environnement de test.

Notes

L’identificateur de cette application étant une valeur de chaîne fixe, une seule instance peut être configurée dans un locataire.

Pour configurer l’intégration de l’authentification unique SAML Citrix Cloud à Microsoft Entra ID, vous devez ajouter l’authentification unique SAML Citrix Cloud à partir de la galerie à votre liste d’applications SaaS managées.

Vous pouvez également utiliser l’assistant Entreprise App Configuration. Dans cet assistant, vous pouvez ajouter une application à votre locataire, ajouter des utilisateurs/groupes à l’application, attribuer des rôles, mais également parcourir la configuration de l’authentification unique. En savoir plus sur les assistants Microsoft 365.

Configurez et testez l’authentification unique Microsoft Entra avec l’authentification unique SAML Citrix Cloud à l’aide d’un utilisateur de test appelé B.Simon. Pour que l’authentification unique fonctionne, vous devez établir une relation de lien entre un utilisateur Microsoft Entra et l’utilisateur associé dans l’authentification unique Citrix Cloud SAML. Cet utilisateur doit également exister dans votre annuaire Active Directory synchronisé avec Microsoft Entra Se connecter à votre abonnement Microsoft Entra.

Pour configurer et tester l’authentification unique Microsoft Entra avec l’authentification unique SAML Citrix Cloud, effectuez les étapes suivantes :

Effectuez ces étapes pour activer l’authentification unique Microsoft Entra.

Connectez-vous au Centre d’administration de Microsoft Entra au minimum en tant qu’Administrateur d’application cloud.

Accédez à Identité>Applications>Applications d’entreprise>Citrix Cloud SAML SSO>Authentification unique.

Dans la page Sélectionner une méthode d’authentification unique, sélectionnez SAML.

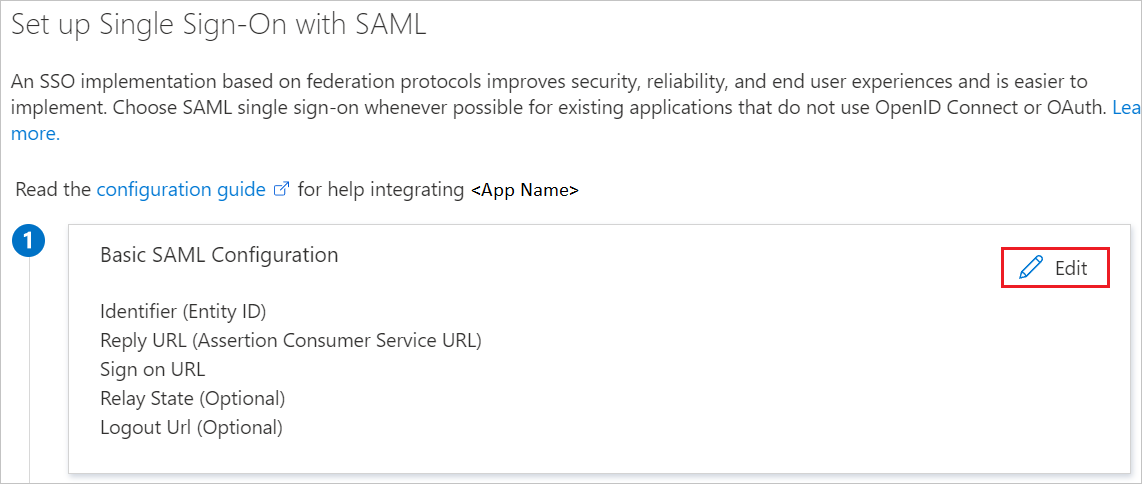

Dans la page Configurer l’authentification unique avec SAML, cliquez sur l’icône de crayon de Configuration SAML de base afin de modifier les paramètres.

Dans la section Configuration SAML de base, effectuez l’étape suivante :

Dans la zone de texte URL de connexion, tapez une URL au format suivant : https://<SUBDOMAIN>.cloud.com.

Notes

Cette valeur n’est pas la valeur réelle. Mettez à jour la valeur avec l’URL de votre espace de travail Citrix. Accédez à votre compte Citrix Cloud pour récupérer la valeur. Vous pouvez également consulter les modèles figurant à la section Configuration SAML de base.

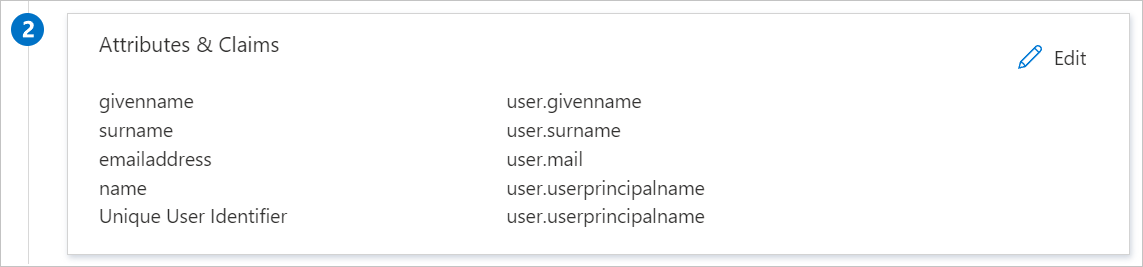

L’authentification unique SAML Citrix Cloud attend les assertions SAML dans un format spécifique, ce qui vous oblige à ajouter des mappages d’attributs personnalisés à votre configuration d’attributs de jetons SAML. La capture d’écran suivante montre la liste des attributs par défaut.

En plus de ce qui précède, l’authentification unique SAML Citrix Cloud s’attend à ce que quelques attributs supplémentaires soient repassés dans la réponse SAML, comme indiqué ci-dessous. Ces attributs sont également préremplis, mais vous pouvez les examiner pour voir s’ils répondent à vos besoins. La valeur insérée dans la réponse SAML doit mapper vers les attributs Active Directory de l’utilisateur.

| Nom | Attribut source |

|---|---|

| cip_sid | user.onpremisesecurityidentifier |

| cip_upn | user.userprincipalname |

| cip_oid | ObjectGUID (attribut d’extension) |

| cip_email | user.mail |

| displayName | user.displayname |

Notes

ObjectGUID doit être configuré manuellement en fonction de vos besoins.

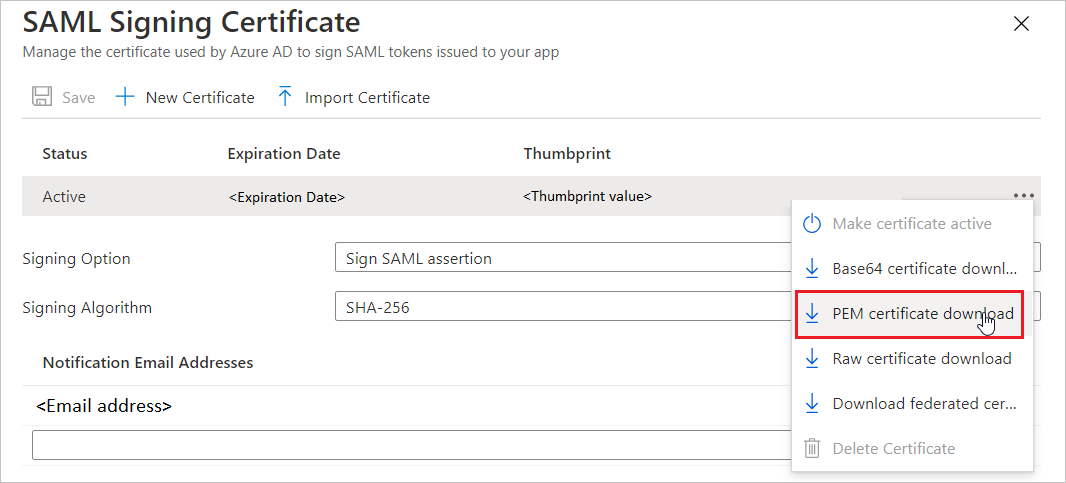

Dans la page Configurer l’authentification unique avec SAML, dans la section Certificat de signature SAML, recherchez Certificat (PEM) , puis sélectionnez Télécharger pour télécharger le certificat et l’enregistrer sur votre ordinateur.

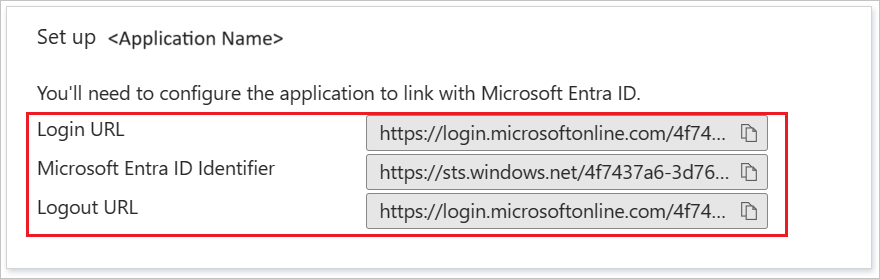

Dans la section Configurer l’authentification unique SAML Citrix Cloud, copiez la ou les URL appropriées, en fonction de vos besoins.

Dans cette section, vous allez créer un utilisateur de test appelé B.Simon.

Connectez-vous au Centre d’administration de Microsoft Entra en tant qu’Administrateur de l’utilisateur.

Accédez à Identité>Utilisateurs>Tous les utilisateurs.

Sélectionnez Nouvel utilisateur>Créer un utilisateur dans la partie supérieure de l’écran.

Dans les propriétés Utilisateur, effectuez les étapes suivantes :

B.Simon.B.Simon@contoso.com.Sélectionnez Create (Créer).

Notes

Cet utilisateur doit être synchronisé à partir d’Active Directory. Pour que l’authentification unique fonctionne, vous devez établir une relation de lien entre un utilisateur Microsoft Entra et l’utilisateur associé dans l’authentification unique Citrix Cloud SAML.

Dans cette section, vous allez autoriser B.Simon à utiliser l’authentification unique en lui accordant l’accès à l’authentification unique SAML Citrix Cloud.

Dans une autre fenêtre du navigateur Web, connectez-vous à votre site d’entreprise Citrix Cloud SAML SSO en tant qu’administrateur

Accédez au menu Cloud Citrix et sélectionnez Gestion des identités et des accès.

Sous Authentification, localisez SAML 2.0 et sélectionnez Connecter dans le menu des points de suspension.

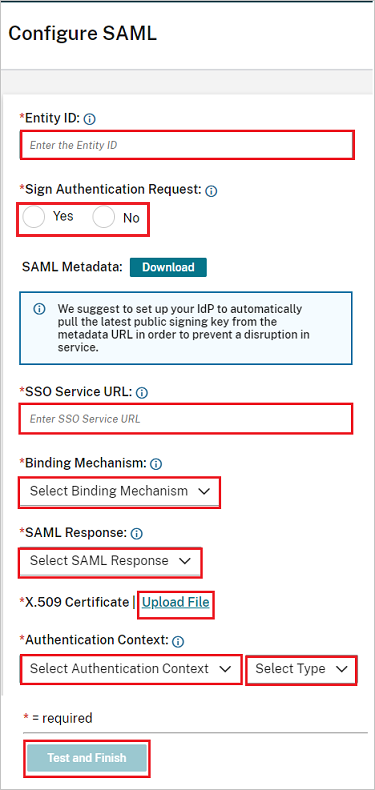

Dans la page Configurer le SAML, procédez comme suit.

a. Dans la zone de texte Entity ID, collez la valeur Microsoft Entra Identifier que vous avez copiée précédemment.

b. Dans la demande d’authentification de la signature, si vous souhaitez utiliser sélectionnez SAML Request signing, sinon optez pour Non.

c. Dans la zone de texte URL du fournisseur d'identité de l’authentification unique, collez la valeur URL de connexion que vous avez copiée précédemment.

d. Sélectionner un mécanisme de liaison dans la liste déroulante, vous pouvez sélectionner une liaison HTTP-POST ou HTTP-redirection.

e. Sous Réponse SAML, sélectionnez Signer la réponse ou l’assertion dans la liste déroulante.

f. Télécharger le certificat (PEM) dans la section du certificat X.509.

g. Dans le contexte d’authentification, sélectionnez Non spécifié et Exact dans la liste déroulante.

h. Cliquez sur Tester et Terminer.

Dans cette section, vous testez votre configuration d’authentification unique Microsoft Entra avec les options suivantes.

Accédez directement à l’URL de l’espace de travail de Citrix pour y lancer le flux de connexion.

Connectez-vous avec votre utilisateur Active Directory synchronisé avec AD dans votre espace de travail Citrix pour terminer le test.

Après avoir configuré l’authentification unique SAML Citrix Cloud, vous pouvez appliquer le contrôle de session, qui protège contre l’exfiltration et l’infiltration des données sensibles de votre organisation en temps réel. Le contrôle de session est étendu à partir de l’accès conditionnel. Découvrez comment appliquer un contrôle de session avec Microsoft Defender for Cloud Apps.

Événements

9 avr., 15 h - 10 avr., 12 h

Codez l’avenir avec l’IA et connectez-vous avec des pairs et des experts Java à JDConf 2025.

S’inscrire maintenant