Événements

9 avr., 15 h - 10 avr., 12 h

Codez l’avenir avec l’IA et connectez-vous avec des pairs et des experts Java à JDConf 2025.

S’inscrire maintenantCe navigateur n’est plus pris en charge.

Effectuez une mise à niveau vers Microsoft Edge pour tirer parti des dernières fonctionnalités, des mises à jour de sécurité et du support technique.

Dans ce tutoriel, vous apprenez comment intégrer Pacific Timesheet à Microsoft Entra ID. L’intégration de Pacific Timesheet à Microsoft Entra ID offre les avantages suivants :

Si vous souhaitez en savoir plus sur l'intégration d'applications SaaS avec Microsoft Entra ID, consultez Qu'est-ce que l'accès aux applications et l'authentification unique avec Microsoft Entra ID. Si vous n’avez pas d’abonnement Azure, créez un compte gratuit avant de commencer.

Pour configurer l’intégration de Pacific Timesheet à Microsoft Entra, vous avez besoin des éléments suivants :

Dans ce didacticiel, vous configurez et testez l’authentification unique Microsoft Entra dans un environnement de test.

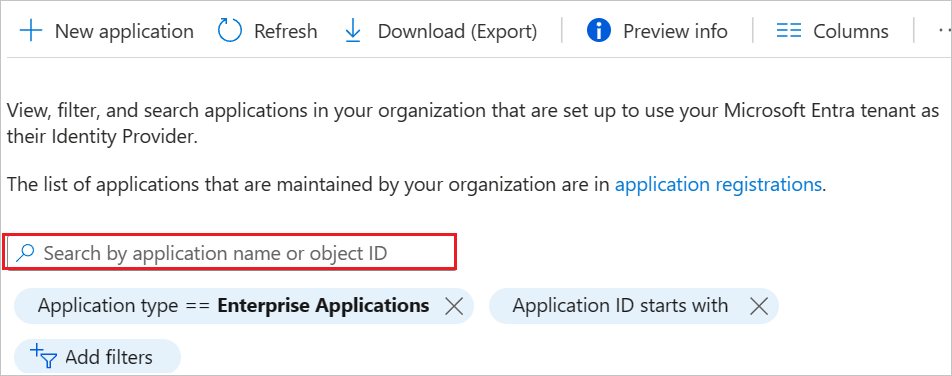

Pour configurer l’intégration de Pacific Timesheet à Microsoft Entra ID, vous devez ajouter Pacific Timesheet à partir de la galerie à votre liste d’applications SaaS managées.

Pour ajouter Pacific Timesheet à partir de la galerie, procédez comme suit :

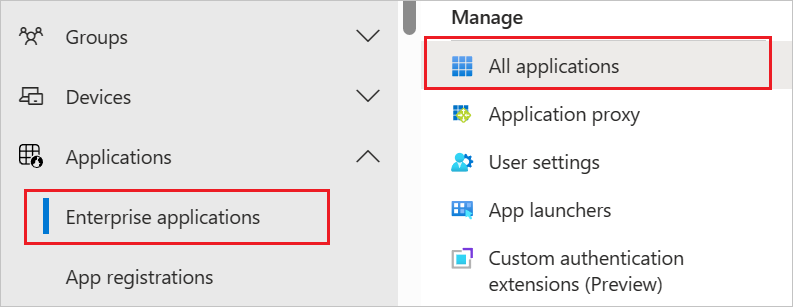

Connectez-vous au Centre d’administration de Microsoft Entra au minimum en tant qu’Administrateur d’application cloud.

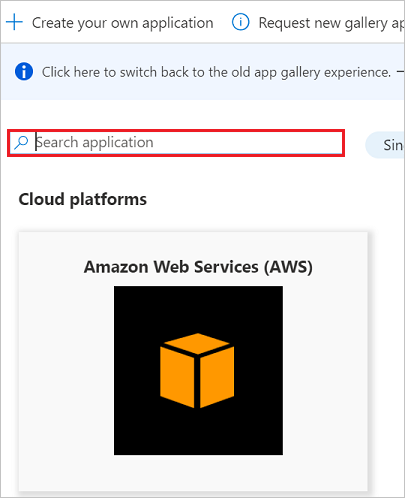

Accédez à Identité>Applications>Applications d’entreprise>Nouvelle application.

Dans la zone de recherche, tapez Pacific Timesheet, sélectionnez Pacific Timesheet dans le volet de résultats, puis cliquez sur le bouton Ajouter pour ajouter l’application.

Dans cette section, vous allez configurer et tester l’authentification unique Microsoft Entra avec Pacific Timesheet pour un utilisateur de test nommé Britta Simon. Pour que l’authentification unique fonctionne, une relation de lien entre un utilisateur Microsoft Entra et l’utilisateur associé dans Pacific Timesheet doit être établie.

Pour configurer et tester l’authentification unique Microsoft Entra avec Pacific Timesheet, vous devez suivre les instructions des sections suivantes :

Dans cette section, vous activez l’authentification unique Microsoft Entra.

Pour configurer l’authentification unique Microsoft Entra avec Pacific Timesheet, effectuez les étapes suivantes :

Connectez-vous au Centre d’administration de Microsoft Entra au minimum en tant qu’Administrateur d’application cloud.

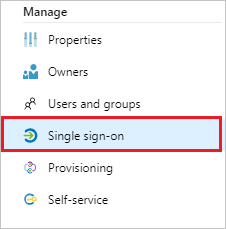

Accédez à la page d’intégration des applications Identité>Applications>Applications d’entreprise>Pacific Timesheet, puis sélectionnezAuthentification unique.

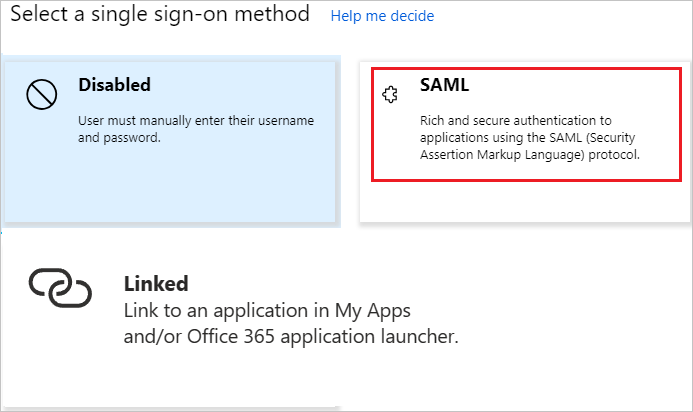

Dans la boîte de dialogue Sélectionner une méthode d’authentification unique, sélectionnez le mode SAML/WS-Fed afin d’activer l’authentification unique.

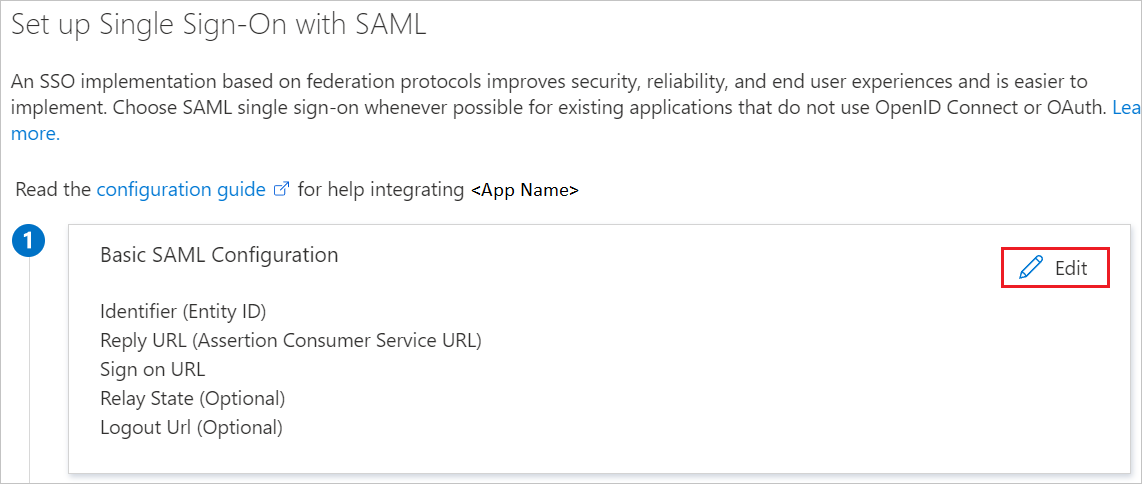

Dans la page Configurer l’authentification unique avec SAML, cliquez sur l’icône Modifier pour ouvrir la boîte de dialogue Configuration SAML de base.

Sur la page Configurer l’authentification unique avec SAML, effectuez les étapes suivantes :

a. Dans la zone de texte Identificateur, tapez une URL au format suivant : https://<InstanceID>.pacifictimesheet.com/timesheet/home.do

b. Dans la zone de texte URL de réponse, tapez une URL au format suivant : https://<InstanceID>.pacifictimesheet.com/timesheet/home.do

Notes

Il ne s’agit pas de valeurs réelles. Mettez à jour ces valeurs avec l’identificateur et l’URL de réponse réels. Pour obtenir ces valeurs, contactez l’équipe de support technique Pacific Timesheet. Vous pouvez également consulter les modèles figurant à la section Configuration SAML de base.

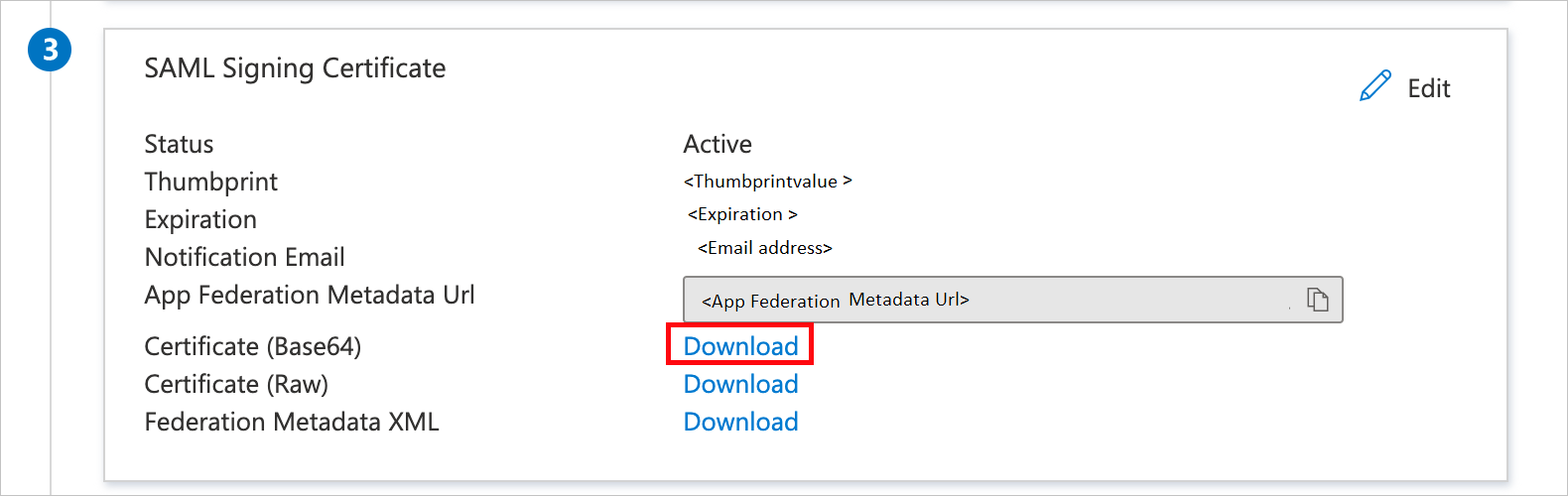

Dans la page Configurer l’authentification unique avec SAML, dans la section Certificat de signature SAML, cliquez sur Télécharger pour télécharger le Certificat (Base64) en fonction des options définies par rapport à vos besoins, puis enregistrez-le sur votre ordinateur.

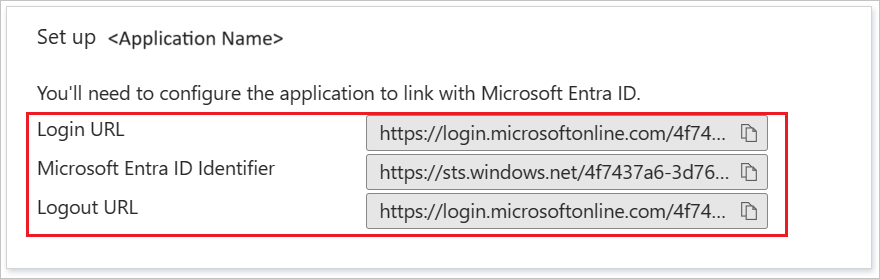

Dans la section Configurer Pacific Timesheet, copiez la ou les URL appropriées en fonction de vos besoins.

a. URL de connexion

b. Identificateur Microsoft Entra

c. URL de déconnexion

Pour configurer l’authentification unique côté Pacific Timesheet, vous devez envoyer le certificat (Base64) téléchargé et les URL appropriées copiées à partir de la configuration d’application à l’équipe du support technique Pacific Timesheet. Celles-ci configurent ensuite ce paramètre pour que la connexion SSO SAML soit définie correctement des deux côtés.

L’objectif de cette section est de créer une utilisatrice test appelée Britta Simon.

B.Simon.B.Simon@contoso.com.Dans cette section, vous allez autoriser Britta Simon à utiliser l’authentification unique Azure en lui accordant l’accès à Pacific Timesheet.

Connectez-vous au Centre d’administration de Microsoft Entra au minimum en tant qu’Administrateur d’application cloud.

Accédez à Identité>Applications>Applications d’entreprise>Pacific Timesheet.

Dans la liste des applications, sélectionnez Pacific Timesheet.

Dans la page de présentation de l’application, sélectionnez Utilisateurs et groupes.

Sélectionnez Ajouter un utilisateur/groupe, puis Utilisateurs et groupes dans la boîte de dialogue Ajouter une attribution.

Dans cette section, vous allez créer un utilisateur appelé Britta Simon dans Pacific Timesheet. Rapprochez-vous de l’équipe de support Pacific Timesheet pour ajouter les utilisateurs dans la plateforme Pacific Timesheet. Les utilisateurs doivent être créés et activés avant que vous utilisiez l’authentification unique.

Dans cette section, vous testez votre configuration d'authentification unique Microsoft Entra à l'aide du panneau d'accès.

Quand vous cliquez sur la vignette Pacific Timesheet dans le volet d’accès, vous devez être connecté automatiquement à l’application Pacific Timesheet pour laquelle vous avez configuré l’authentification unique. Pour plus d’informations sur le panneau d’accès, consultez Présentation du panneau d’accès.

Événements

9 avr., 15 h - 10 avr., 12 h

Codez l’avenir avec l’IA et connectez-vous avec des pairs et des experts Java à JDConf 2025.

S’inscrire maintenant