הערה

הגישה לדף זה מחייבת הרשאה. באפשרותך לנסות להיכנס או לשנות מדריכי כתובות.

הגישה לדף זה מחייבת הרשאה. באפשרותך לנסות לשנות מדריכי כתובות.

כללי זיהוי מותאמים אישית הם כללים שאתה מעצב ומותאם באמצעות שאילתות ציד מתקדמות. על-ידי שימוש בכללים אלה, באפשרותך לעקוב באופן יזום אחר אירועים שונים ו מצבי מערכת שונים, כולל פעילות חשודה של הפרות ו נקודות קצה שתצורתן שגויה. באפשרותך להגדיר אותן כך שיפעלו במרווחי זמן קבועים, ליצור התראות ולבצע פעולות תגובה בכל פעם שיש התאמות.

הרשאות נדרשות לניהול זיהויים מותאמים אישית

כדי לנהל זיהויים מותאמים אישית, דרושים לך תפקידים מאפשרים לך לנהל את הנתונים שזיהויים אלה יעדים בהם. לדוגמה, כדי לנהל זיהויים מותאמים אישית במקורות נתונים מרובים (Microsoft Defender XDR ו- Microsoft Sentinel, או עומסי עבודה מרובים של Defender), דרושים לך כל תפקידי Defender XDR ו- Sentinel הרלוונטיים. לקבלת מידע נוסף, עיין בסעיפים הבאים.

Microsoft Defender XDR

כדי לנהל זיהויים מותאמים Microsoft Defender XDR נתונים, עליך להיות מוקצה לאחד התפקידים הבאים:

הגדרות אבטחה (ניהול) - משתמשים בעלי הרשאה Microsoft Defender XDR זו יכולים לנהל הגדרות אבטחה בפורטל Microsoft Defender שלך.

מנהל אבטחה - משתמשים בעלי תפקיד Microsoft Entra זה יכולים לנהל הגדרות אבטחה בפורטל האינטרנט Microsoft Defender בפורטל ושירותים אחרים.

אופרטור אבטחה - משתמשים בעלי תפקיד Microsoft Entra זה יכולים לנהל התראות ויש להם גישה כללית לקריאה בלבד לתכונות הקשורות לאבטחה, כולל כל המידע בפורטל Microsoft Defender. תפקיד זה מספיק לניהול זיהויים מותאמים אישית רק אם בקרת גישה מבוססת תפקיד (RBAC) מבוטלת ב- Microsoft Defender עבור נקודת קצה. אם הגדרת RBAC, דרושה לך גם ההרשאה 'ניהול הגדרות אבטחה' עבור Defender עבור נקודת קצה.

באפשרותך לנהל זיהויים מותאמים אישית החלים על נתונים מפתרונות Defender XDR אם יש לך את ההרשאות המתאימות עבורם. לדוגמה, אם יש לך רק הרשאות ניהול עבור Microsoft Defender עבור Office 365, Email* באפשרותך ליצור זיהויים מותאמים אישית באמצעות טבלאות אך לא טבלאותIdentity*.

בדומה לכך, IdentityLogonEvents מאחר שהטבלה מכילה מידע אודות פעילות אימות הן מ- יישומי ענן של Microsoft Defender והן מ- Defender for Identity, דרושות לך הרשאות ניהול עבור שני השירותים כדי לנהל זיהויים מותאמים אישית שבצעו שאילתות בטבלה זו.

הערה

כדי לנהל זיהויים מותאמים אישית, לאופרטורים של אבטחה חייבת להיות הרשאת 'ניהול הגדרות אבטחה Microsoft Defender עבור נקודת קצה אם RBAC מופעל.

Microsoft Sentinel

כדי לנהל זיהויים מותאמים Microsoft Sentinel נתונים, עליך להיות מוקצה לתפקיד המשתתף Microsoft Sentinel או גירסה מתקדמת יותר. משתמשים בעלי תפקיד Azure יכולים לנהל את Microsoft Sentinel העבודה של SIEM, כולל התראות וזיהויים. באפשרותך להקצות תפקיד זה לסביבת עבודה ראשית ספציפית, Azure משאבים מסוימת או למנוי שלם.

ניהול הרשאות נדרשות

כדי לנהל את ההרשאות הדרושות, מנהל מערכת כללי יכול:

- הקצה את התפקיד 'מנהל אבטחה' או 'מפעיל אבטחה' מרכז הניהול של Microsoft 365תחת 'מנהל אבטחה>של תפקידים'.

- בדוק את הגדרות RBAC Microsoft Defender עבור נקודת קצה תחת Microsoft Defender XDRתחת>תפקידים של>הרשאות הגדרות. בחר את התפקיד המתאים כדי להקצות את ההרשאה 'ניהול הגדרות אבטחה '.

חשוב

השתמש בתפקידים עם הכי פחות הרשאות כדי לשפר את האבטחה עבור הארגון שלך. מנהל מערכת כללי הוא תפקיד בעל הרשאה גבוהה. הגבל את השימוש בתרחישי חירום כאשר אינך יכול להשתמש בתפקיד קיים.

הערה

משתמש זקוק גם להרשאות המתאימות עבור המכשירים בטווח המכשיר של כלל זיהוי מותאם אישית שהוא יוצר או עורך. למשתמש אין אפשרות לערוך כלל זיהוי מותאם אישית המסוקף לפעול בכל המכשירים אם למשתמש אין הרשאות עבור כל המכשירים.

יצירת כלל זיהוי מותאם אישית

כדי ליצור כלל זיהוי מותאם אישית, בצע את הפעולות הבאות:

- הכנת השאילתה

- צור כלל חדש וספק פרטי התראה

- הגדר פרטי העשרת התראות

- ציון פעולות

- הגדרת טווח הכלל

- סקירה והפעלה של הכלל

1. הכנת השאילתה

בפורטל Microsoft Defender, עבור אל ציד מתקדם ובחר שאילתה קיימת או צור שאילתה חדשה. בעת שימוש בשאילתה חדשה, הפעל את השאילתה כדי לזהות שגיאות ולהבין תוצאות אפשריות.

חשוב

כדי למנוע מהשירות להחזיר התראות רבות מדי, כל כלל יכול ליצור 150 התראות בלבד בכל פעם שהוא מופעל. לפני יצירת כלל, שנה את השאילתה שלך כדי להימנע מתריע על פעילות רגילה, יום-יום.

עמודות נדרשות בתוצאות השאילתה

כדי ליצור כלל זיהוי מותאם אישית באמצעות Defender XDR, השאילתה חייבת להחזיר את העמודות הבאות:

TimestampאוTimeGenerated- עמודה זו מגדירה את חותמת הזמן עבור התראות שנוצרו. השאילתה לא אמורה לטפל בעמודה זו ותחזיר אותה בדיוק כפי שהיא מופיעה באירוע הגולמי.לזיהוי בהתבסס על טבלאות XDR, עמודה או שילוב של עמודות המזהות באופן ייחודי את האירוע בטבלאות אלה:

- עבור Microsoft Defender עבור נקודת קצה טבלאות,

Timestampהעמודות ,DeviceIdוReportId- חייבות להופיע באותו אירוע - עבור טבלאות התראה*

Timestampחייבות להופיע באירוע - עבור טבלאות 'תצפית*'

ObservationId,Timestampועלי להופיע באותו אירוע - עבור כל האחרים,

TimestampועלReportIdהמשתמשים להופיע באותו אירוע

- עבור Microsoft Defender עבור נקודת קצה טבלאות,

עמודה המכילה מזהה חזק עבור נכס מושפע. כדי למפות נכס מושפע באופן אוטומטי באשף, הקרן אחת מהעמודות הבאות המכילות מזהה חזק עבור נכס מושפע:

DeviceIdDeviceNameRemoteDeviceNameRecipientEmailAddress-

SenderFromAddress(שולח המעטפה או Return-Path שלך) -

SenderMailFromAddress(כתובת השולח מוצגת על-ידי לקוח הדואר האלקטרוני) SenderObjectIdRecipientObjectIdAccountObjectIdAccountSidAccountUpnInitiatingProcessAccountSidInitiatingProcessAccountUpnInitiatingProcessAccountObjectId

הערה

התמיכה בישויות נוספות תתווסף עם הוספת טבלאות חדשות לסכימת הציד המתקדמות.

שאילתות פשוטות, כגון אלה שאינן משתמשות project באופרטור או summarize כדי להתאים אישית או לצבור תוצאות, מחזירות בדרך כלל עמודות נפוצות אלה.

קיימות דרכים שונות להבטיח ששאילתות מורכבות יותר יחזירו עמודות אלה. לדוגמה, אם DeviceIdאתה מעדיף לצבור ולספור לפי ישות תחת עמודה כגון , TimestampReportId תוכל עדיין לחזור ועל-ידי קבלתן מהאירוע האחרון הכולל כל אחד מהאירועים הייחודיים DeviceId.

חשוב

הימנע מסינון זיהויים מותאמים אישית באמצעות Timestamp העמודה. השירות מסנן נתונים עבור זיהויים מותאמים אישית בהתבסס על תדירות הזיהוי.

השאילתה לדוגמה הבאה סופרת את מספר המכשירים הייחודיים (DeviceId) עם זיהויי אנטי-וירוס ומשתמשת בספירה זו כדי למצוא רק את המכשירים בעלי יותר מחמישה זיהויים. כדי להחזיר את הגירסה העדכנית Timestamp ביותר ואת התואם ReportId, היא משתמשת באופרטור summarize עם הפונקציה arg_max .

DeviceEvents

| where ingestion_time() > ago(1d)

| where ActionType == "AntivirusDetection"

| summarize (Timestamp, ReportId)=arg_max(Timestamp, ReportId), count() by DeviceId

| where count_ > 5

עצה

לקבלת ביצועי שאילתה טובים יותר, הגדר מסנן זמן התואם לתדירות הריצה המיועדת עבור הכלל. מאחר שההפעלה הנפוצה ביותר היא כל 24 שעות, הסינון עבור היום האחרון מכסה את כל הנתונים החדשים.

עמודה מותאמת אישית Microsoft Sentinel טווח

אם הגדרת Microsoft Sentinel, השדהSentinelScope_CF המותאם אישית זמין לשימוש בשאילתות וכללי זיהוי כדי להפנות לטווח בניתוח שלך.

בעת יצירת כללי זיהוי וניתוח מותאמים אישית, SentinelScope_CF עליך להקרין את העמודה בשאילתות כדי להפוך את ההתראות המופעלות לגלויות לאנליסטים בטווח. אם לא תפרוייקט עמודה זו, ההתראות יוסתרו ולא יוסתרו ממשתמשים עם טווח.

2. יצירת כלל חדש ופרטי התראה

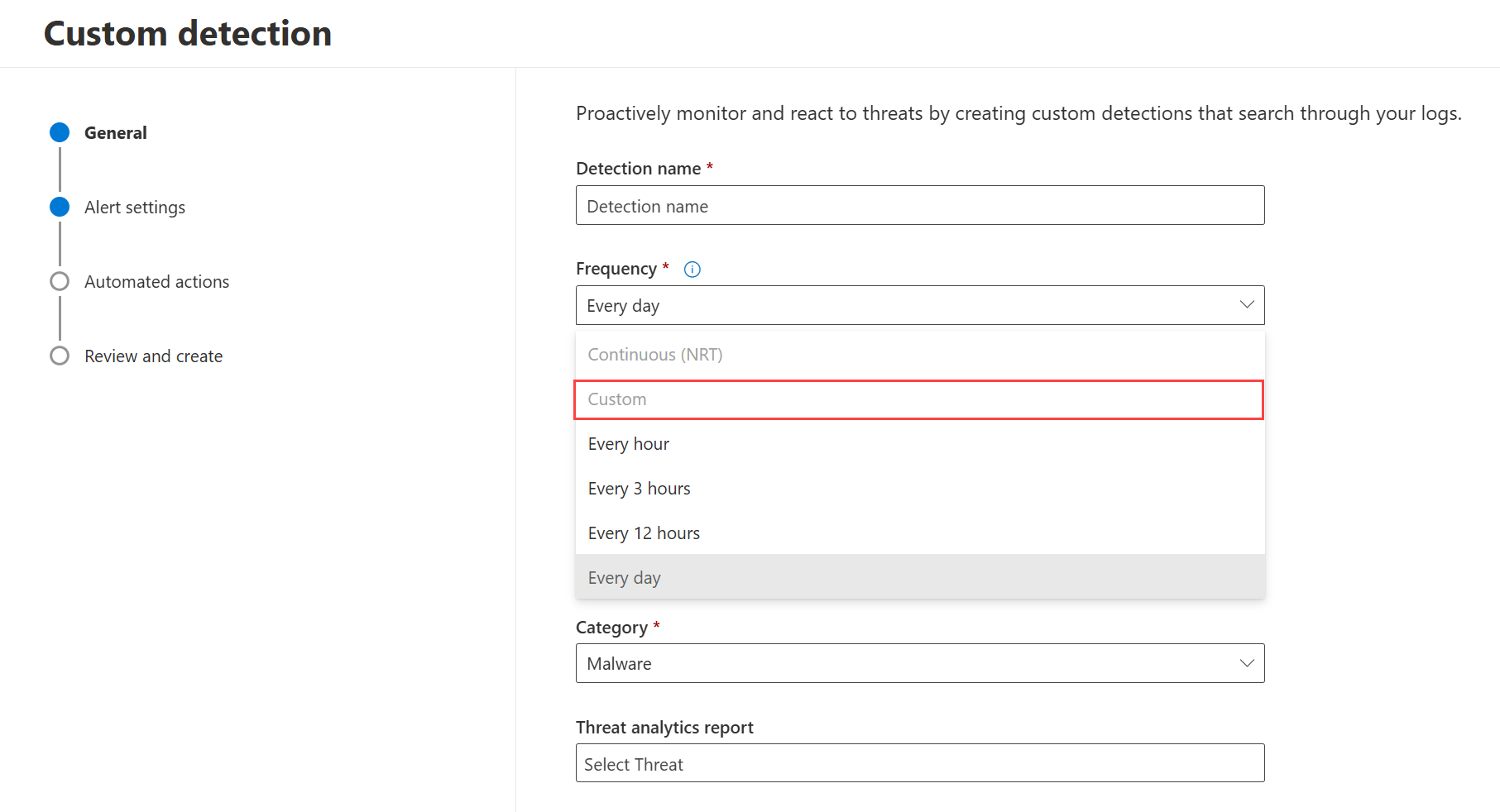

בעורך השאילתות, בחר יצירת כלל זיהוי וציין את פרטי ההתראה הבאים:

- שם זיהוי - שם כלל הזיהוי; להפוך אותו לייחודי.

- Frequency - מרווח זמן להפעלת השאילתה ול נקיטת פעולה. ראה הדרכה נוספת במקטע תדירות הכללים.

- Lookback - פרק הזמן המכוסה על-ידי השאילתה כאשר הזיהוי המותאם אישית מתמקד בנתונים Microsoft Sentinel בלבד. עיין בהדרכה נוספת בסעיף 'מבט לאחור'.

- כותרת התראה - כותרת המוצגת עם התראות המופעלות על-ידי הכלל; הפוך אותו לייחודי והשתמש בטקסט רגיל. מחרוזות מבודאות למטרות אבטחה, כך ש- HTML, Markdown וקוד אחר אינם פועלים. כל כתובות ה- URL הכלולות בכותרת צריכות להופיע בתבנית קידוד האחוזים כדי להציג אותן כראוי.

- חומרה - הסיכון הפוטנציאלי לרכיב או לפעילות המזוהים על-ידי הכלל.

- Category - רכיב איום או פעילות המזוהים על-ידי הכלל.

- MITRE ATT&CK - טכניקת תקיפה אחת או יותר המזוהה על-ידי הכלל כפי שפורסם במסגרת MITRE ATT&CK. מקטע זה מוסתר עבור קטגוריות התראה מסוימות, כולל תוכנות זדוניות, תוכנות כופר, פעילות חשודה ותוכנות לא רצויות.

- דוח ניתוח איומים - קשר את ההתראה שנוצרה לדוח ניתוח איומים קיים כך שהיא תופיע בכרטיסיה 'אירועים קשורים' ב'ניתוח איומים'.

- תיאור - מידע נוסף אודות הרכיב או הפעילות המזוהים על-ידי הכלל. מחרוזות מבודאות למטרות אבטחה, כך ש- HTML, Markdown וקוד אחר אינם פועלים. כל כתובות ה- URL הכלולות בתיאור צריכות להופיע בתבנית קידוד האחוזים כדי להציג אותן כראוי.

- פעולות מומלצות - פעולות נוספות שמגיבים עשויות לקבל בתגובה להתראה.

תדירות כללים

בעת שמירת כלל חדש, הוא פועל ובדוק אם יש התאמות מ- 30 הימים האחרונים של הנתונים. לאחר מכן הכלל פועל שוב במרווחי זמן קבועים, החלת תקופת מבט לאחור בהתבסס על התדירות שתבחר:

- כל 24 שעות

- כל 12 שעות

- כל 3 שעות

- כל שעה

- רציף (NRT) - פועל ברציפות, בודק נתונים מאירועים כאשר הם נאספים ומעובדים לפי זמן אמת (NRT). לקבלת מידע נוסף, ראה תדירות רציף (NRT).

- מותאם אישית - פועל בהתאם לתדירות שבחרת. אפשרות זו זמינה אם הכלל מבוסס רק על נתונים Microsoft Sentinel. לקבלת מידע נוסף, ראה תדירות מותאמת אישית Microsoft Sentinel נתונים.

עצה

התאם את מסנני הזמן בשאילתה שלך עם תקופת המראה החוזרת. הפונקציה מתעלמת מהתוצאות מחוץ לת תקופת המראה החוזרת.

בעת עריכת כלל, זמן הריצה הבא המתוזמן בהתאם לתדירות שאתה מגדיר מחיל את השינויים. תדירות הכלל מבוססת על חותמת הזמן של האירוע ולא על זמן ההסתה. עיכובים קטנים עשויים להתרחש בהפעלות ספציפיות, ולכן התדירות שתצורתה נקבעה אינה מדויקת ב- 100%.

תדירות רציף (NRT)

הגדרת זיהוי מותאם אישית כך שיפעל בתדירות רציף (NRT) מגבירה את היכולת של הארגון לזהות איומים מהר יותר. השימוש בתדירות רציף (NRT) אינו משפיע באופן מינימלי על השימוש במשאבים. שקול להשתמש בו עבור כל כלל זיהוי מותאם אישית שעומד בדרישות בארגון שלך.

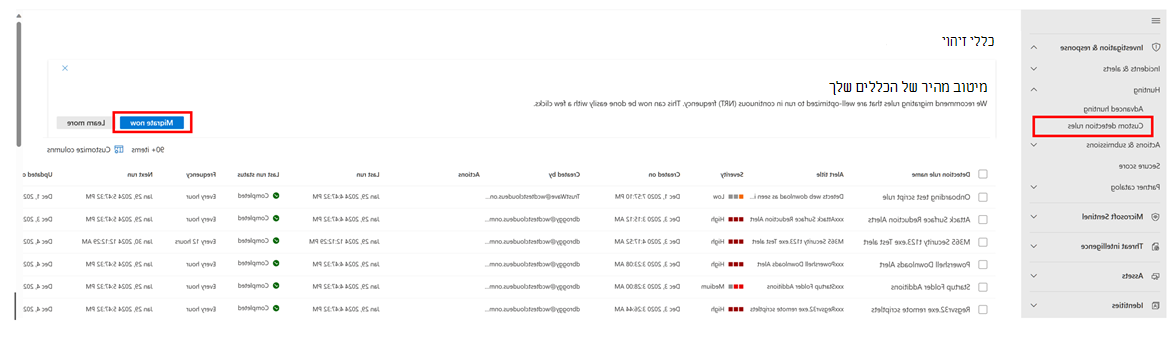

מהדף כללי זיהוי מותאמים אישית, באפשרותך להעביר כללי זיהוי מותאמים אישית שמתאימים לתדירות רציף (NRT) על-ידי בחירת העבר כעת:

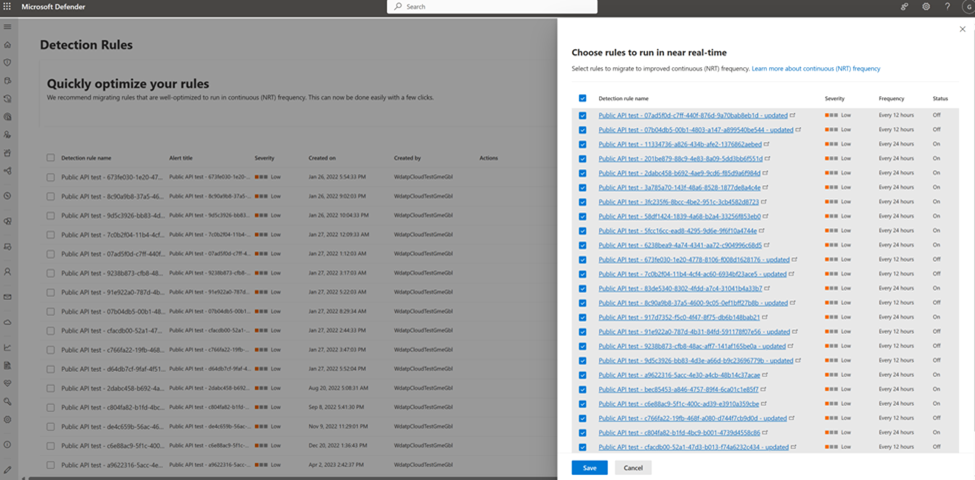

בעת בחירת העבר כעת, תראה רשימה של כל הכללים התואמים בהתאם לשאילתת ה- KQL שלהם. באפשרותך לבחור להעביר את כל הכללים או הכללים שנבחרו בלבד:

בעת בחירת שמור, תדירות הכללים שנבחרו מתעדכנת לתדירות רציף (NRT).

שאילתות שניתן להפעיל ברציפות

באפשרותך להפעיל שאילתה ברציפות כל עוד:

- השאילתה מפנה לטבלה אחת בלבד.

- השאילתה משתמשת באופרטור מתוך הרשימה של תכונות KQL נתמכות. עבור האופרטור

matches regex, יש לקודד ביטויים רגילים כברירתל מחרוזת ולבצע את כללי ציטוט המחרוזת. לדוגמה, הביטוי הרגיל מיוצג\Aב- KQL כ-"\\A". הקו הנטוי ההו הפוך הנוסף מציין ש הקו הנטוי הנטוי השני מהווה חלק מהביטוי הרגיל\A. - השאילתה אינה משתמשת בצירוף, באיחודים או באופרטור

externaldata. - השאילתה אינה כוללת שורת הערות או מידע.

טבלאות התומכות בתדירות רציף (NRT)

זיהויים בזמן אמת סמוך תומכים בטבלאות הבאות:

| Microsoft Defender XDR | Microsoft Sentinel |

|---|---|

|

|

הערה

רק עמודות הזמינות בדרך כלל תומכות בתדירות רציף (NRT ).

תדירות מותאמת אישית Microsoft Sentinel נתונים

Microsoft Sentinel שהלקוחות שקלוט את Microsoft Defender יכולים לבחור תדירות מותאמת אישית כאשר הכלל מבוסס רק על נתונים Microsoft Sentinel אלה.

בעת בחירת אפשרות תדירות זו, מופיעה השאילתה הפעל כל רכיב קלט. הקלד את התדירות הרצויה עבור הכלל והשתמש ברשימה הנפתחת כדי לבחור את היחידות: דקות, שעות או ימים. הטווח הנתמך הוא כל ערך בין 5 דקות ל- 14 ימים.

חשוב

בעת בחירת תדירות מותאמת אישית, Defender מביא את הנתונים שלך Microsoft Sentinel. תנאי זה מציין כי:

- דרושים לך נתונים זמינים ב- Microsoft Sentinel.

- Defender XDR נתונים אינם תומכים בהקף, Microsoft Sentinel אינו תומך בהסתמכת טווח.

מבט לאחור

תקופת ההחזרה החוזרת של הזיהויים המותאמים אישית שלך עשויה להיות בין חמש דקות ל- 30 יום, בהתאם לנתונים ולתדירות היעד של השאילתה.

אם הזיהויים המותאמים אישית Defender XDR נתונים, תוחל תקופת תדירות קבועה של תדירות הכללים שתבחר:

- כדי שהזיהויים יוגדרו לפעול כל 24 שעות, תקופת ההחזרה היא 30 יום.

- כדי שהזיהויים יוגדרו לפעול כל 12 שעות, תקופת ההחזרה היא 48 שעות.

- כדי שהזיהויים יוגדרו לפעול כל שלוש שעות, תקופת ההחזרה היא 12 שעות.

- כדי שהזיהויים יוגדרו לפעול כל שעה, תקופת המראה החוזרת היא ארבע שעות.

אם הזיהויים המותאמים אישית שלך Microsoft Sentinel נתונים בלבד, באפשרותך להתאים אישית את תקופת המראה החוזרת בהתאם לתדירות הכללים שאתה מגדיר:

- כדי שהזיהויים יוגדרו לפעול בתדירות גבוהה יותר (בתדירות גבוהה יותר) משעה אחת, תקופת ההחזרה מוגבלת לפחות מ- 48 שעות.

- כדי שזיהויים יוגדרו לפעול בתדירות גבוהה יותר מיום אחד, ניתן להגדיר את המראה החוזר ל- 14 יום.

- כדי שזיהויים יוגדרו לפעול בתדירות של יום אחד או פחות, ניתן להגדיר את המראה החוזר ל- 30 יום.

חשוב

זיהויים מותאמים אישית ingestion_time() מוערכים כחשבון לעיכובים בהיכללה. עקב תנאי זה, אירועים עם או Timestamp ערכים TimeGenerated שגילם עולה על תקופת המראה החוזר שתצורתה נקבעה עדיין ייכללו בהערכת הכללים.

כאשר תקופת המראה החוזרת ארוכה יותר מהתדירות, אירועים כפולים עשויים להתרחש. עם זאת, קבוצת זיהויים מותאמים אישית ושכפולם באופן אוטומטי כדי להפחית את רעשי ההתראות והעייפות.

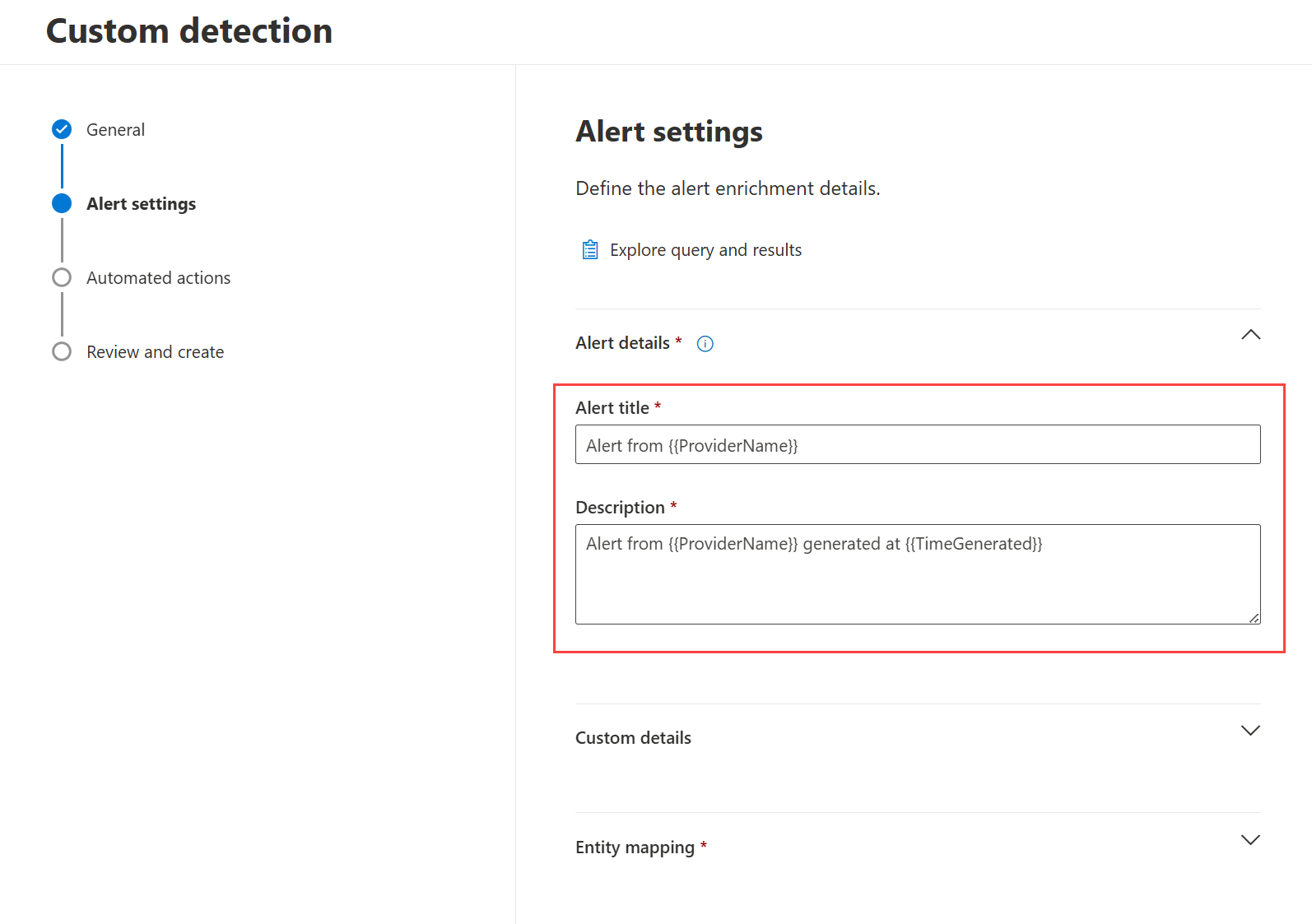

3. הגדר פרטי העשרת התראות

באפשרותך להעשיר התראות על-ידי מתן פרטים נוספים ו הגדרתם. כאשר אתה מעשיר התראות, באפשרותך:

- יצירת כותרת ותיאור של התראה דינאמית

- הוספת פרטים מותאמים אישית להצגה בלוח הצידי של ההתראה

- קישור ישויות

יצירת כותרת ותיאור של התראה דינאמית

באפשרותך לעצב באופן דינאמי את הכותרת והתיאור של ההתראה שלך על-ידי שימוש בתוצאות השאילתה כדי להפוך אותן למדויקות ומציין. תכונה זו יכולה לשפר את יעילות האנליסטים של SOC בעת קביעת סדר עדיפויות של התראות ותקריות, וניסיון להבין במהירות את מהות ההתראה.

כדי לקבוע באופן דינאמי את התצורה של הכותרת או התיאור של ההתראה, שלב אותן במקטע פרטי התראה באמצעות שמות הטקסט ללא תשלום של עמודות הזמינות בתוצאות השאילתה שלך והקיף אותן בסוגריים מסולסלים כפולים.

לדוגמה: User {{AccountName}} unexpectedly signed in from {{Location}}

הערה

באפשרותך להפנות עד שלוש עמודות בכל שדה.

כדי לעזור לך להחליט לגבי שמות העמודות המדויקים שאליהם ברצונך להפנות, בחר סייר בשאילתות ובתוצאות. בחירה זו פותחת את החלונית הקשר ציד מתקדם מעל אשף יצירת הכללים, שבו באפשרותך לבחון את לוגיקת השאילתה ואת התוצאות שלה.

הוספת פרטים מותאמים אישית

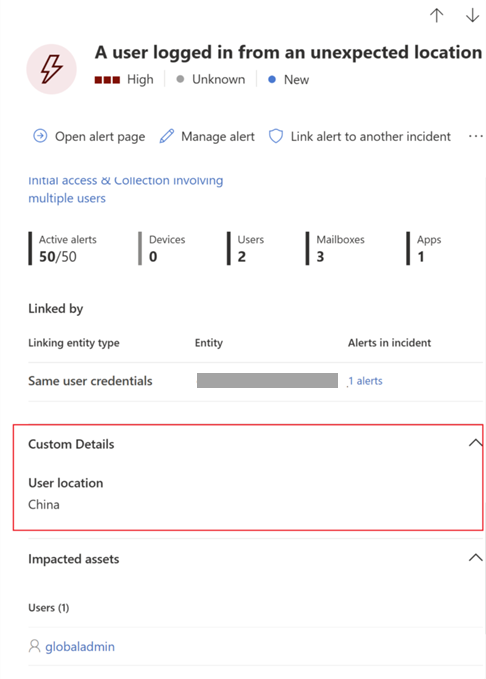

באפשרותך לשפר עוד יותר את הפרודוקטיביות של אנליסטי SOC על-ידי הצגת פרטים חשובים בלוח הצדדי של ההתראה. באפשרותך להציג את נתוני האירועים בהתראות שנבנו מאירועים אלה. תכונה זו מעניקה לאנליסטים של SOC ניראות תוכן מיידית של האירועים שלהם, ומאפשרת להם לקבוע סדר עדיפויות, לחקור ולהסיק מסקנות מהר יותר.

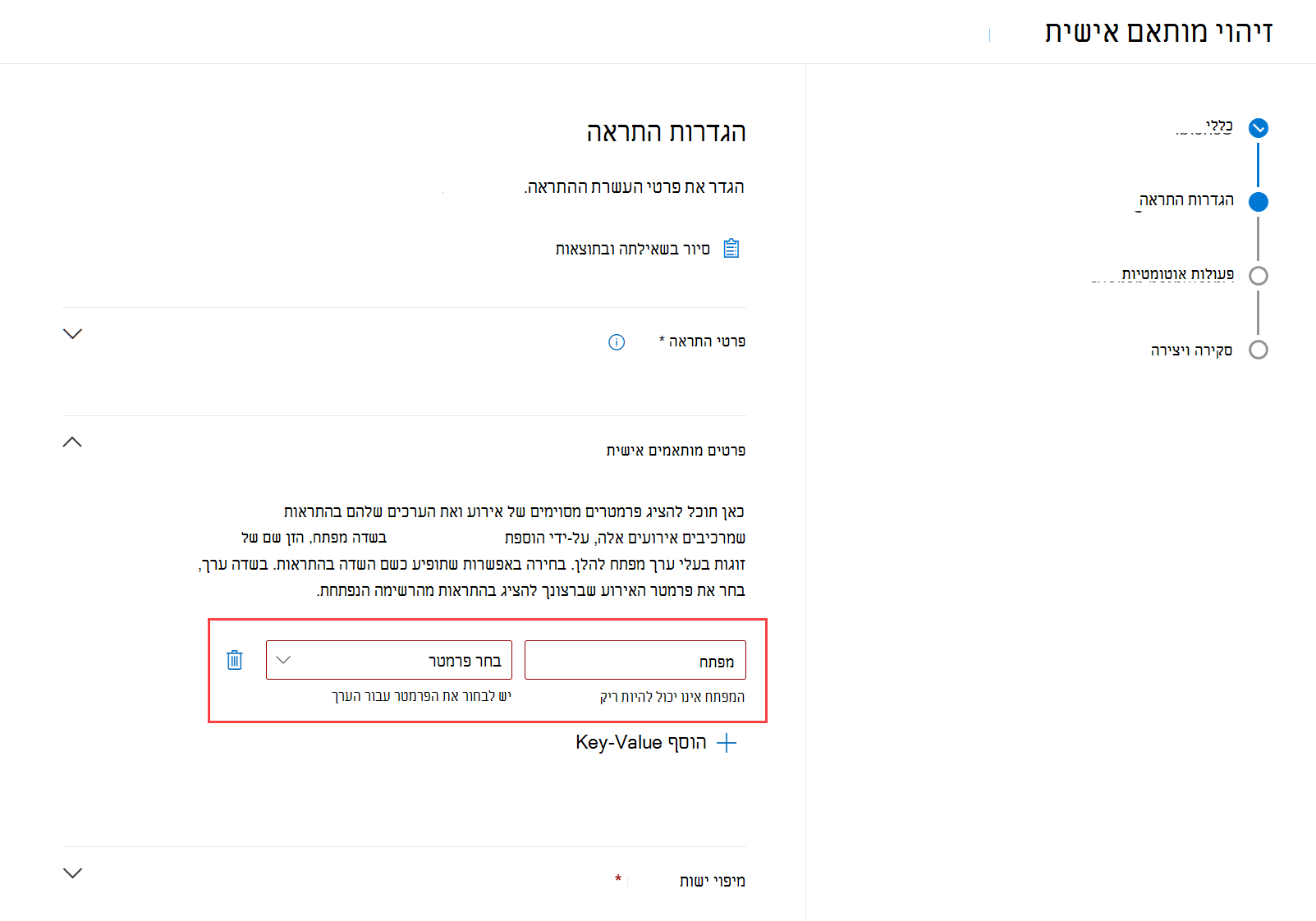

במקטע פרטים מותאמים אישית, הוסף זוגות של ערכי מפתח התואמים לפרטים שברצונך להציג:

- בשדה מפתח , הזן שם שתבחר שיופיע כשם השדה בהתראות.

- בשדה פרמטר , בחר את פרמטר האירוע שברצונך להציג בהתראות מהרשימה הנפתחת. רשימה זו מאוכלסת בערכים התואמים לשמות העמודות שהשאילתה KQL שלך פלטה.

צילום המסך הבא מראה כיצד משטח הפרטים המותאמים אישית בלוח הצד של ההתראה:

חשוב

לפרטים מותאמים אישית יש את המגבלות הבאות:

- כל כלל מוגבל ל- 20 זוגות ערכי מפתח לכל אורך של פרטים מותאמים אישית.

- מגבלת הגודל המשולב עבור כל הפרטים המותאמים אישית והערכים שלהם בהתראה בודדת היא 4 KB. אם מערך הפרטים המותאם אישית חורג ממגבלה זו, מערך הפרטים המותאם אישית כולו ישוחרר מההתראה.

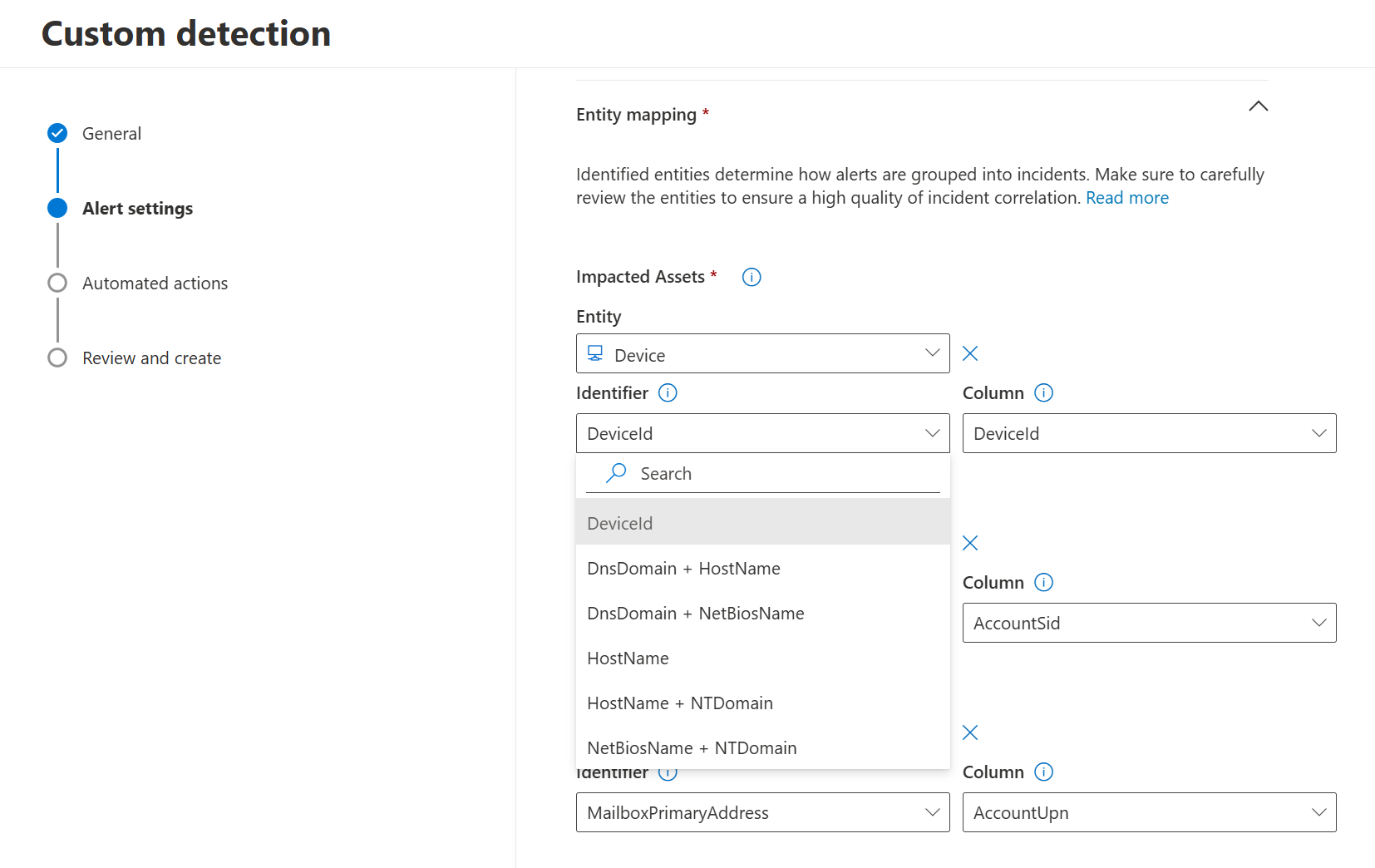

קישור ישויות

זהה את העמודות בתוצאות השאילתה שבהן אתה מצפה למצוא את הישות הראשית המושפעת או המושפעת. לדוגמה, שאילתה עשויה להחזיר כתובות שולח (SenderFromAddress או SenderMailFromAddress) ונמען (RecipientEmailAddress). זיהוי איזו מהעמודות מייצגות את הישות הראשית המושפעת מסייעת לשירות לצבור התראות רלוונטיות, לתאם אירועים ולבצע פעולות תגובה ממוקדות.

באפשרותך לבחור עמודה אחת בלבד עבור כל סוג ישות (תיבת דואר, משתמש או מכשיר). לא ניתן לבחור עמודות שאינן מוחזרות על-ידי השאילתה שלך.

מיפוי ישויות מורחב

באפשרותך לקשר מגוון רחב של סוגי ישויות להתראות שלך. קישור ישויות נוספות עוזר להתראות של קבוצות מנועי המתאם לאותם אירועים ולתיאום אירועים יחד. אם אתה לקוח Microsoft Sentinel, משמעות הדבר היא גם שבאפשרותך למפות כל ישות ממקורות הנתונים של ספקים חיצוניים שמקורות הנתונים Microsoft Sentinel.

עבור Microsoft Defender XDR, הישויות נבחרות באופן אוטומטי. אם הנתונים הם Microsoft Sentinel, עליך לבחור את הישויות באופן ידני.

הערה

ישויות משפיעות על אופן הקיבוץ של התראות באירועים. הקפד לסקור בקפידה את הישויות כדי להבטיח איכות גבוהה של אירועים. לקבלת מידע נוסף, ראה מיתאם התראה ומיזוג אירועים בפורטל Microsoft Defender שלך.

מקטע מיפוי הישות המורחב כולל שני מקטעים שבהם ניתן לבחור ישויות:

-

נכסים מושפעים – הוסף נכסים מושפעים המופיעים באירועים שנבחרו. באפשרותך להוסיף את סוגי הנכסים הבאים:

- חשבון

- מכשיר

- תיבת הדואר

- יישום ענן

- Azure משאב

- משאב Amazon Web Services

- משאב Google Cloud Platform

-

ראיות קשורות – הוסף אי-ערכות המופיעות באירועים שנבחרו. סוגי הישות הנתמכים הם:

- תהליך

- קובץ

- ערך רישום

- IP

- יישום OAuth

- Dns

- קבוצת אבטחה

- כתובת url

- אשכול דואר

- הודעת דואר

הערה

כעת באפשרותך למפות נכסים רק כישויות מושפעות.

לאחר בחירת סוג ישות, בחר סוג מזהה הקיים בתוצאות השאילתה שנבחרו כדי שתוכל להשתמש בו כדי לזהות ישות זו. לכל סוג ישות יש רשימה של מזהים נתמכים, כפי שמוצג בתפריט הנפתח הרלוונטי. כדי להבין טוב יותר כל מזהה, קרא את התיאור המוצג בעת ריחוף מעלו.

לאחר בחירת המזהה, בחר עמודה בתוצאות השאילתה המכילה את המזהה שנבחר. בחר סייר בשאילתה ובתוצאות כדי לפתוח את לוח הקשר הציד המתקדם. אפשרות זו מאפשרת לך לסייר בשאילתה ובתוצאות כדי לוודא שאתה בוחר את העמודה המתאימה עבור המזהה שנבחר.

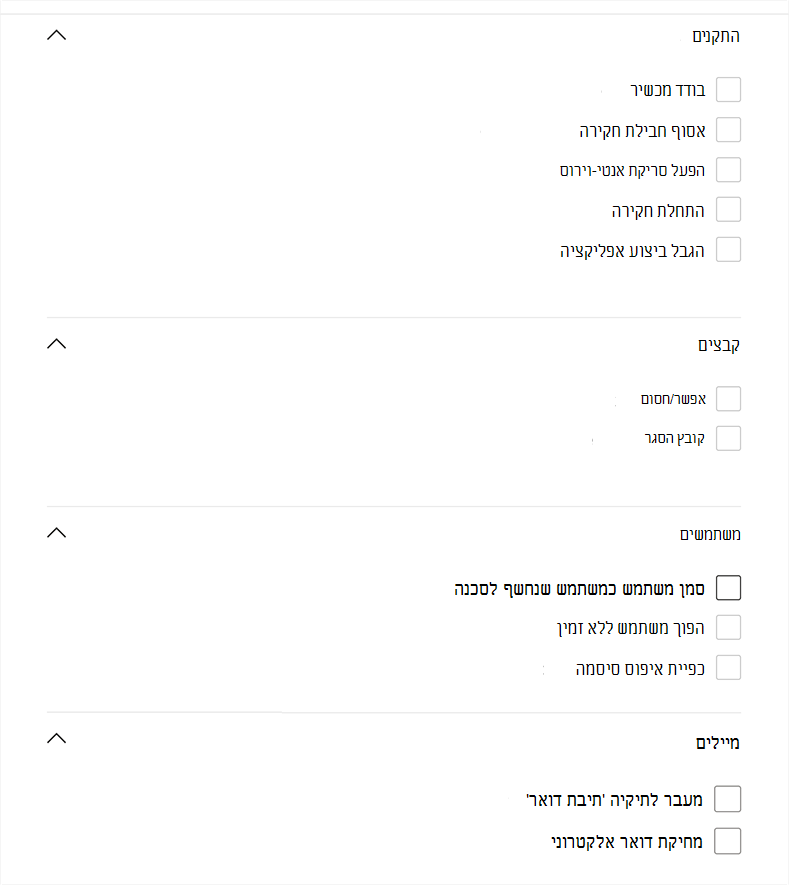

4. ציין פעולות

אם כלל הזיהוי המותאם אישית Defender XDR נתונים, הוא יכול לבצע באופן אוטומטי פעולות במכשירים, קבצים, משתמשים או הודעות דואר אלקטרוני שהשאילתה מחזירה.

פעולות במכשירים

החל פעולות אלה על מכשירים בעמודה DeviceId של תוצאות השאילתה:

- התקן מבודד - Microsoft Defender עבור נקודת קצה בבידוד רשת מלא, ומונעת מהמכשיר להתחבר לכל אפליקציה או שירות. קבל מידע נוסף Microsoft Defender עבור נקודת קצה בידוד מכונה.

- איסוף חבילת חקירה - איסוף פרטי מכשיר בקובץ ZIP. קבל מידע נוסף על Microsoft Defender עבור נקודת קצה החקירות שלך.

- הפעל סריקת אנטי-וירוס - מבצע סריקת Microsoft Defender אנטי-וירוס מלאה במכשיר.

- אתחול חקירה - הפעלת חקירה אוטומטית במכשיר.

- הגבלת ביצוע אפליקציות - הגדרת הגבלות במכשיר כדי לאפשר הפעלה של קבצים חתומים באמצעות אישור שהונפק על-ידי Microsoft בלבד. קבל מידע נוסף על הגבלות אפליקציה באמצעות Microsoft Defender עבור נקודת קצה.

פעולות בקבצים

כאשר אפשרות זו נבחרת, ניתן להחיל את הפעולה Allow/Block על הקובץ. חסימת קבצים מותרת רק אם יש לך הרשאות תיקון עבור קבצים ואם תוצאות השאילתה מזהות מזהה קובץ, כגון קוד Hash מסוג SHA-1. לאחר חסימת קובץ, גם מופעים אחרים של אותו קובץ בכל המכשירים נחסמים. באפשרותך לקבוע על איזו קבוצת מכשירים החסימה חלה, אך לא על מכשירים ספציפיים.

כאשר אפשרות זו נבחרת, ניתן להחיל את הפעולה 'העבר קובץ

SHA1להסגר' על קבצים בעמודה ,InitiatingProcessSHA1,SHA256אוInitiatingProcessSHA256בעמודה של תוצאות השאילתה. פעולה זו מוחקת את הקובץ מהמיקום הנוכחי שלו ומציבה עותק בהסגר.

פעולות במשתמשים

כאשר אפשרות זו נבחרת, הפעולה סמן משתמש כמשתמש שנחשף

AccountObjectIdלסכנה מקבלת את המשתמשים בעמודה ,InitiatingProcessAccountObjectIdאוRecipientObjectIdבעמודה של תוצאות השאילתה. פעולה זו מגדירה את רמת הסיכון של המשתמש ל'גבוהה' Microsoft Entra ID, ומפעילה מדיניות הגנת זהויות תואמת.בחר הפוך משתמש ללא זמין כדי למנוע באופן זמני ממשתמש להיכנס.

בחר איפוס אימות משתמש כדי לבקש מהמשתמש לשנות את הסיסמה שלו בהפעלת הכניסה הבאה שלו (עבור זהויות מקומיות) או לדרוש ממנו להיכנס שוב (עבור Microsoft Entra זהויות).

האפשרויות הפוך משתמש ללא זמין ואפס אימות משתמש דורשות את מזהה האבטחה של המשתמש (SID),

AccountSidהקיימות בעמודות , ,InitiatingProcessAccountSidRequestAccountSidו-OnPremSid.עבור Microsoft Entra זהויות, הפרמטר

AccountObjectIdנדרש עבור כל הפעולות.

לקבלת מידע נוסף אודות פעולות משתמש, ראה פעולות תיקון בפעולות Microsoft Defender עבור זהותותיקון ב- יישומי ענן של Microsoft Defender.

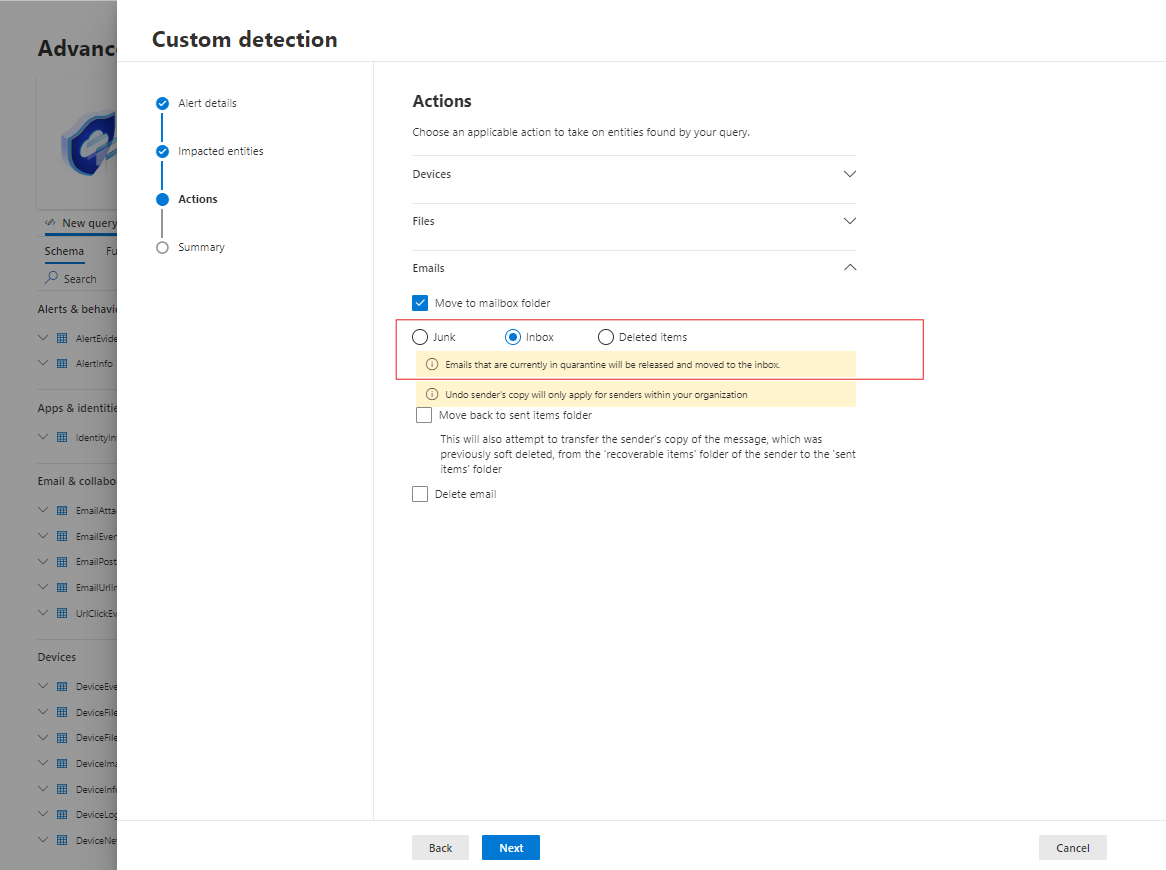

פעולות בהודעות דואר אלקטרוני

אם הזיהוי המותאם אישית מניב הודעות דואר אלקטרוני, באפשרותך לבחור העבר לתיקיית תיבת הדואר כדי להעביר את הדואר האלקטרוני לתיקיה שנבחרה (כל אחת מתיקיות דואר הזבל, תיבת הדואר הנכנס או הפריטים שנמחקו). באופן ספציפי, באפשרותך להעביר תוצאות דואר אלקטרוני מפריטים בהסגר (לדוגמה, במקרה של תוצאות חיוביות מוטעות) על-ידי בחירה באפשרות תיבת דואר נכנס.

לחלופין, באפשרותך לבחור מחק דואר אלקטרוני ולאחר מכן לבחור להעביר את הודעות הדואר האלקטרוני ל'פריטים שנמחקו' (מחיקה זמנית) או למחוק לצמיתות את הודעות הדואר האלקטרוני שנבחרו (מחיקה לצמיתות).

העמודות NetworkMessageId ועליהן RecipientEmailAddress להיות קיימות בתוצאות הפלט של השאילתה כדי להחיל פעולות על הודעות דואר אלקטרוני.

5. הגדרת טווח הכלל

הגדר את הטווח כדי לציין אילו מכשירים הכלל מכסה. הטווח משפיע על כללים שבובדקים מכשירים ואינן משפיעות על כללים המבדוקים רק תיבות דואר וחשבונות משתמשים או זהויות.

בעת הגדרת הטווח, בחר:

- כל המכשירים

- קבוצות מכשירים ספציפיות

הכלל מציג שאילתות לנתונים רק ממכשירים בטווח. הוא מבצע פעולות במכשירים אלה בלבד.

הערה

משתמשים יכולים ליצור או לערוך כלל זיהוי מותאם אישית רק אם יש להם את ההרשאות המתאימות עבור המכשירים הכלולים בטווח הכלל. לדוגמה, מנהלי מערכת יכולים ליצור או לערוך כללים בטווח של כל קבוצות המכשירים אם יש להם הרשאות עבור כל קבוצות המכשירים.

6. סקור והפעל את הכלל

לאחר סקירת הכלל, בחר צור כדי לשמור אותו. כלל הזיהוי המותאם אישית פועל באופן מיידי. הוא פועל שוב בהתבסס על התדירות שהוגדרה כדי לבדוק אם יש התאמות, ליצור התראות ולבצע פעולות תגובה.

חשוב

סקור באופן קבוע זיהויים מותאמים אישית כדי יעילות ויעילות. לקבלת הדרכה לגבי אופן המיטוב של השאילתות שלך, ראה שיטות עבודה מומלצות מתקדמות של שאילתת ציד. כדי לוודא שאתה יוצר זיהויים המפעילים התראות אמת, החלף זמן כדי לסקור את הזיהויים המותאמים אישית הקיימים שלך על-ידי ביצוע השלבים המפורטים בניהול כללי זיהוי מותאמים אישית קיימים.

אתה שומר על השליטה על הרחבות או הספציפיות של הזיהויים המותאמים אישית שלך. כל ההתראות המופקות באמצעות זיהויים מותאמים אישית עשויות להצביע על צורך לשנות פרמטרים מסוימים של הכללים.

כיצד זיהויים מותאמים אישית מטפלים בהתראות כפולות

שיקול חשוב בעת יצירה וסקירה של כללי זיהוי מותאמים אישית הם רעשי התראה ועייפות. הקבוצה 'זיהויים מותאמים אישית' ו'שכפול אירועים' להתראה בודדת. אם כלל זיהוי מותאם אישית פועל פעמיים על אירוע המכיל את אותן ישויות, פרטים מותאמים אישית ופרטים דינאמיים, הוא יוצר התראה אחת עבור שני האירועים. אם כלל הזיהוי מזהה שהאירועים זהים, הוא רושם אחד מהאירועים בהתראה שנוצרה ודאג לכפילויות. כפילויות יכולות להתרחש כאשר תקופת המראה החוזר ארוכה יותר מהתדירות. אם האירועים שונים, הזיהוי המותאם אישית רושם את שני האירועים בהתראה.

למידע נוסף

- מבט כולל על זיהויים מותאמים אישית

- ניהול זיהויים מותאמים אישית

- מבט כולל על ציד מתקדם

- למד את שפת שאילתת הציד המתקדמות

- העברת שאילתות ציד מתקדמות Microsoft Defender עבור נקודת קצה

- API של אבטחה של Microsoft Graph עבור זיהויים מותאמים אישית

עצה

האם ברצונך לקבל מידע נוסף? צור קשר עם קהילת האבטחה של Microsoft בקהילת הטכנולוגיה שלנו: קהילת האבטחה של Microsoft Defender XDR.