Pont–hely VPN-ügyfelek konfigurálása: tanúsítványhitelesítés – macOS és iOS

Ez a cikk segít csatlakozni az Azure-beli virtuális hálózathoz (VNet) VPN Gateway pont–hely (P2S) és tanúsítványhitelesítés használatával. Ebben a cikkben több lépésből áll a P2S-konfigurációhoz kiválasztott alagúttípustól, az operációs rendszertől és a csatlakozáshoz használt VPN-ügyféltől függően.

A tanúsítványhitelesítés használatakor vegye figyelembe a következőket:

Az IKEv2 alagúttípushoz a macOS rendszeren natív módon telepített VPN-ügyfél használatával csatlakozhat.

Az OpenVPN-alagúttípushoz használhat OpenVPN-ügyfelet.

Az Azure VPN-ügyfél nem érhető el macOS és iOS rendszeren tanúsítványhitelesítés használatakor, még akkor sem, ha a P2S-konfigurációhoz az OpenVPN-alagúttípust választotta.

Mielőtt elkezdené

Mielőtt hozzákezd, ellenőrizze, hogy a megfelelő cikkben van-e. Az alábbi táblázat az Azure VPN Gateway P2S VPN-ügyfelekhez elérhető konfigurációs cikkeket mutatja be. A lépések a hitelesítési típustól, az alagút típusától és az ügyfél operációs rendszerétől függően eltérőek.

| Hitelesítés | Alagúttípus | Konfigurációs fájlok létrehozása | VPN-ügyfél konfigurálása |

|---|---|---|---|

| Azure-tanúsítvány | IKEv2, SSTP | Windows | Natív VPN-ügyfél |

| Azure-tanúsítvány | OpenVPN | Windows | - OpenVPN-ügyfél - Azure VPN-ügyfél |

| Azure-tanúsítvány | IKEv2, OpenVPN | macOS-iOS | macOS-iOS |

| Azure-tanúsítvány | IKEv2, OpenVPN | Linux | Linux |

| Microsoft Entra ID | OpenVPN (SSL) | Windows | Windows |

| Microsoft Entra ID | OpenVPN (SSL) | macOS | macOS |

| RADIUS – tanúsítvány | - | Cikk | Cikk |

| RADIUS – jelszó | - | Cikk | Cikk |

| RADIUS – egyéb módszerek | - | Cikk | Cikk |

Fontos

2018. július 1-től az Azure VPN Gatewayből el lett távolítva a TLS 1.0 és 1.1 támogatása. Ettől kezdve az Azure VPN Gateway csak a TLS 1.2-es verzióját támogatja. Csak a pont–hely kapcsolatok vannak hatással; A helyek közötti kapcsolatok nem lesznek hatással. Ha TLS-t használ pont–hely VPN-ekhez Windows 10 vagy újabb rendszerű ügyfeleken, nem kell semmilyen műveletet elvégeznie. Ha TLS-t használ pont–hely kapcsolatokhoz Windows 7 és Windows 8 rendszerű ügyfeleken, a frissítési utasításokért tekintse meg a VPN Gateway gyakori kérdéseit .

Tanúsítványok előállítása

A tanúsítványhitelesítéshez minden ügyfélszámítógépen telepíteni kell egy ügyféltanúsítványt. A használni kívánt ügyféltanúsítványt titkos kulccsal kell exportálni, és a tanúsítvány elérési útjának minden tanúsítványát tartalmaznia kell. Emellett egyes konfigurációk esetében telepítenie kell a főtanúsítvány adatait is.

További információ a tanúsítványok használatáról: Pont–hely: Tanúsítványok létrehozása – Linux.

VPN-ügyfél konfigurációs fájljainak létrehozása

A VPN-ügyfelek összes szükséges konfigurációs beállítását egy VPN-ügyfélprofil konfigurációs zip-fájlja tartalmazza. Az ügyfélprofil konfigurációs fájljait a PowerShell vagy az Azure Portal használatával hozhatja létre. Bármelyik metódus ugyanazt a zip-fájlt adja vissza.

A létrehozott VPN-ügyfélprofil-konfigurációs fájlok a virtuális hálózat P2S VPN-átjárójának konfigurációira vonatkoznak. Ha a fájlok létrehozása után módosul a P2S VPN-konfiguráció, például a VPN protokolltípusának vagy hitelesítési típusának módosítása, új VPN-ügyfélprofil-konfigurációs fájlokat kell létrehoznia, és alkalmaznia kell az új konfigurációt az összes csatlakozni kívánt VPN-ügyfélre. A P2S-kapcsolatokról további információt a pont–hely VPN kapcsolatról szóló cikkben talál.

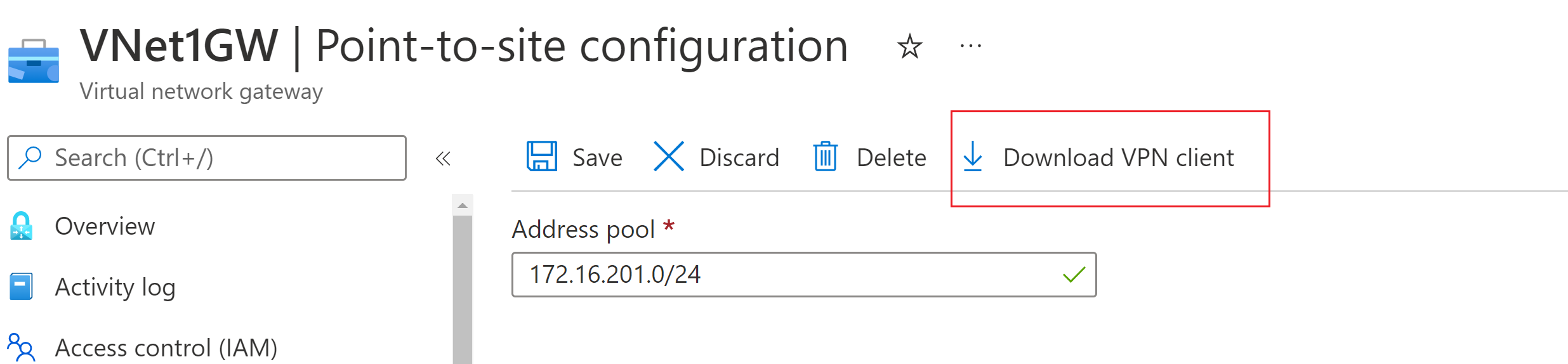

Fájlok létrehozása az Azure Portalon:

Az Azure Portalon nyissa meg annak a virtuális hálózatnak a virtuális hálózati átjáróját, amelyhez csatlakozni szeretne.

A virtuális hálózati átjáró lapján válassza a Pont–hely konfiguráció lehetőséget a pont–hely konfiguráció lap megnyitásához.

A pont–hely konfigurációs oldal tetején válassza a VPN-ügyfél letöltése lehetőséget. Ez nem tölt le VPN-ügyfélszoftvert, hanem létrehozza a VPN-ügyfelek konfigurálásához használt konfigurációs csomagot. Az ügyfélkonfigurációs csomag létrehozása néhány percet vesz igénybe. Ez idő alatt előfordulhat, hogy nem jelenik meg semmilyen jelzés, amíg a csomag létre nem jön.

A konfigurációs csomag létrehozása után a böngésző azt jelzi, hogy elérhető egy ügyfélkonfigurációs zip-fájl. A név megegyezik az átjáró nevével.

Bontsa ki a fájlt a mappák megtekintéséhez. A VPN-ügyfél konfigurálásához a fájlok egy részét vagy egészét fogja használni. A létrehozott fájlok megfelelnek a P2S-kiszolgálón konfigurált hitelesítési és alagúttípus-beállításoknak.

Ezután konfigurálja a VPN-ügyfelet. Válasszon az alábbi utasítások közül:

IKEv2: natív VPN-ügyfél – macOS-lépések

Az alábbi szakaszok segítenek konfigurálni a macOS részeként már telepített natív VPN-ügyfelet. Ez a kapcsolattípus csak az IKEv2-en keresztül működik.

Fájlok megtekintése

Bontsa ki a fájlt a mappák megtekintéséhez. A macOS natív ügyfeleinek konfigurálásakor az Általános mappában lévő fájlokat kell használnia. Az Általános mappa akkor jelenik meg, ha az IKEv2 konfigurálva van az átjárón. A natív VPN-ügyfél konfigurálásához szükséges összes információt megtalálja az Általános mappában. Ha nem látja az Általános mappát, ellenőrizze a következő elemeket, majd hozza létre újra a zip-fájlt.

- Ellenőrizze a konfiguráció alagúttípusát. Valószínű, hogy az IKEv2 nem lett alagúttípusként kiválasztva.

- A VPN-átjárón ellenőrizze, hogy az SKU nem alapszintű-e. A VPN Gateway alapszintű termékváltozata nem támogatja az IKEv2-t. Ezután válassza az IKEv2 lehetőséget, és hozza létre újra a zip-fájlt az Általános mappa lekéréséhez.

Az Általános mappa a következő fájlokat tartalmazza.

- Vpn Gépház.xml, amely olyan fontos beállításokat tartalmaz, mint a kiszolgáló címe és az alagút típusa.

- VpnServerRoot.cer, amely tartalmazza az Azure VPN Gateway P2S-kapcsolat beállítása során történő érvényesítéséhez szükséges főtanúsítványt.

Az alábbi lépésekkel konfigurálhatja a natív VPN-ügyfelet Mac gépen a tanúsítványhitelesítéshez. Ezeket a lépéseket minden Olyan Mac gépen el kell végezni, amelyhez csatlakozni szeretne az Azure-hoz.

Tanúsítványok telepítése

Főtanúsítvány

- Másolja a főtanúsítvány fájlba – VpnServerRoot.cer – a Mac gépére. Kattintson duplán a tanúsítványra. Az operációs rendszertől függően a tanúsítvány automatikusan települ, vagy megjelenik a Tanúsítványok hozzáadása lap.

- Ha megjelenik a Tanúsítványok hozzáadása lap, a Kulcskarika esetében kattintson a nyilakra, és válassza ki a bejelentkezést a legördülő menüből.

- Kattintson a Hozzáadás gombra a fájl importálásához.

Ügyféltanúsítvány

Az ügyféltanúsítvány a hitelesítéshez használatos, és kötelező. A telepítéshez általában csak az ügyféltanúsítványra kell kattintania. További információ az ügyféltanúsítvány telepítéséről: Ügyféltanúsítvány telepítése.

Tanúsítvány telepítésének ellenőrzése

Ellenőrizze, hogy az ügyfél és a főtanúsítvány is telepítve van-e.

- Nyissa meg a Keychain Accesst.

- Lépjen a Tanúsítványok lapra.

- Ellenőrizze, hogy az ügyfél és a főtanúsítvány is telepítve van-e.

VPN-ügyfélprofil konfigurálása

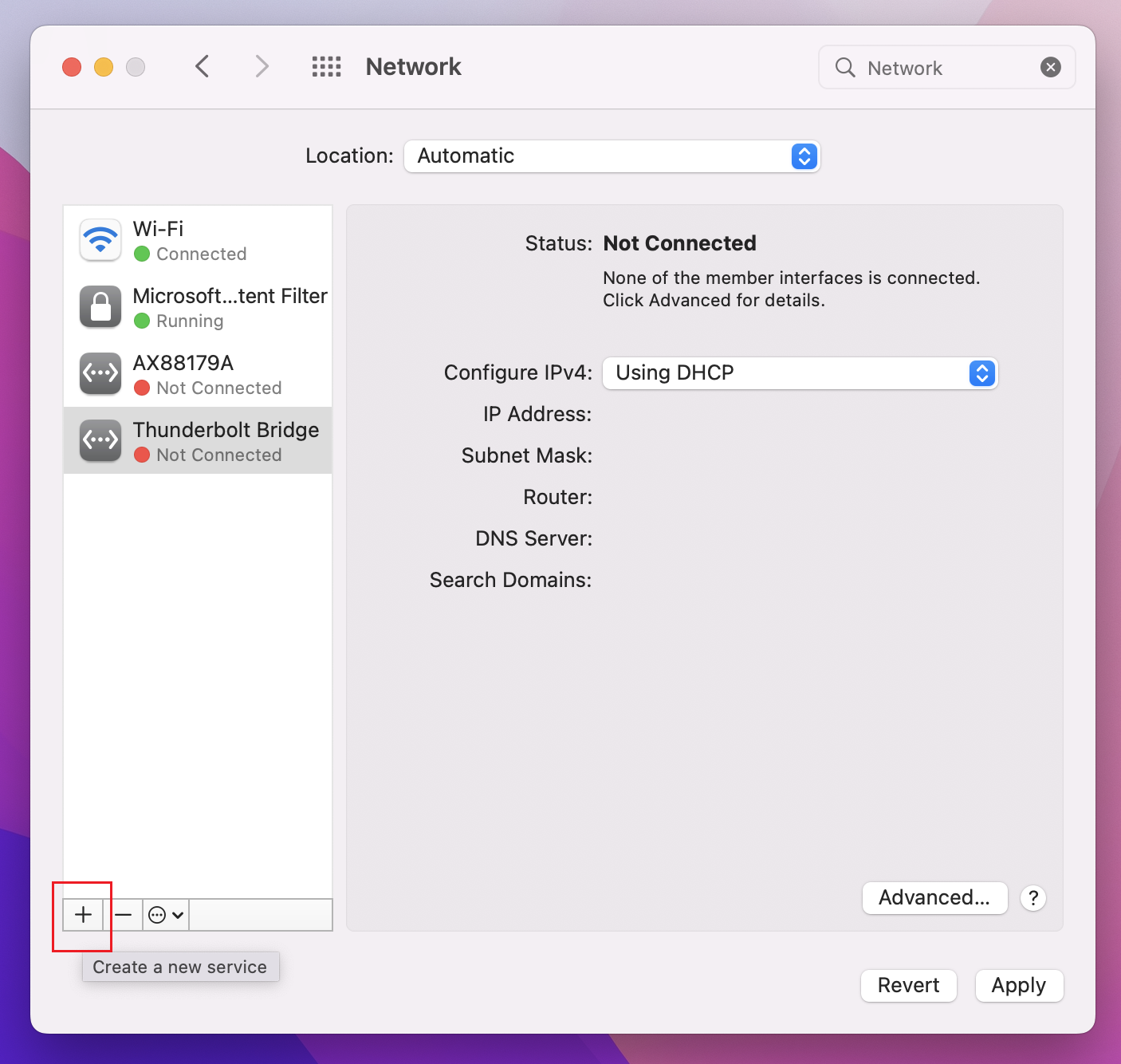

Lépjen a Rendszerbeállítások – Hálózat elemre>. A Hálózat lapon kattintson a "+" gombra egy új VPN-ügyfélkapcsolati profil létrehozásához az Azure-beli virtuális hálózathoz való P2S-kapcsolathoz.

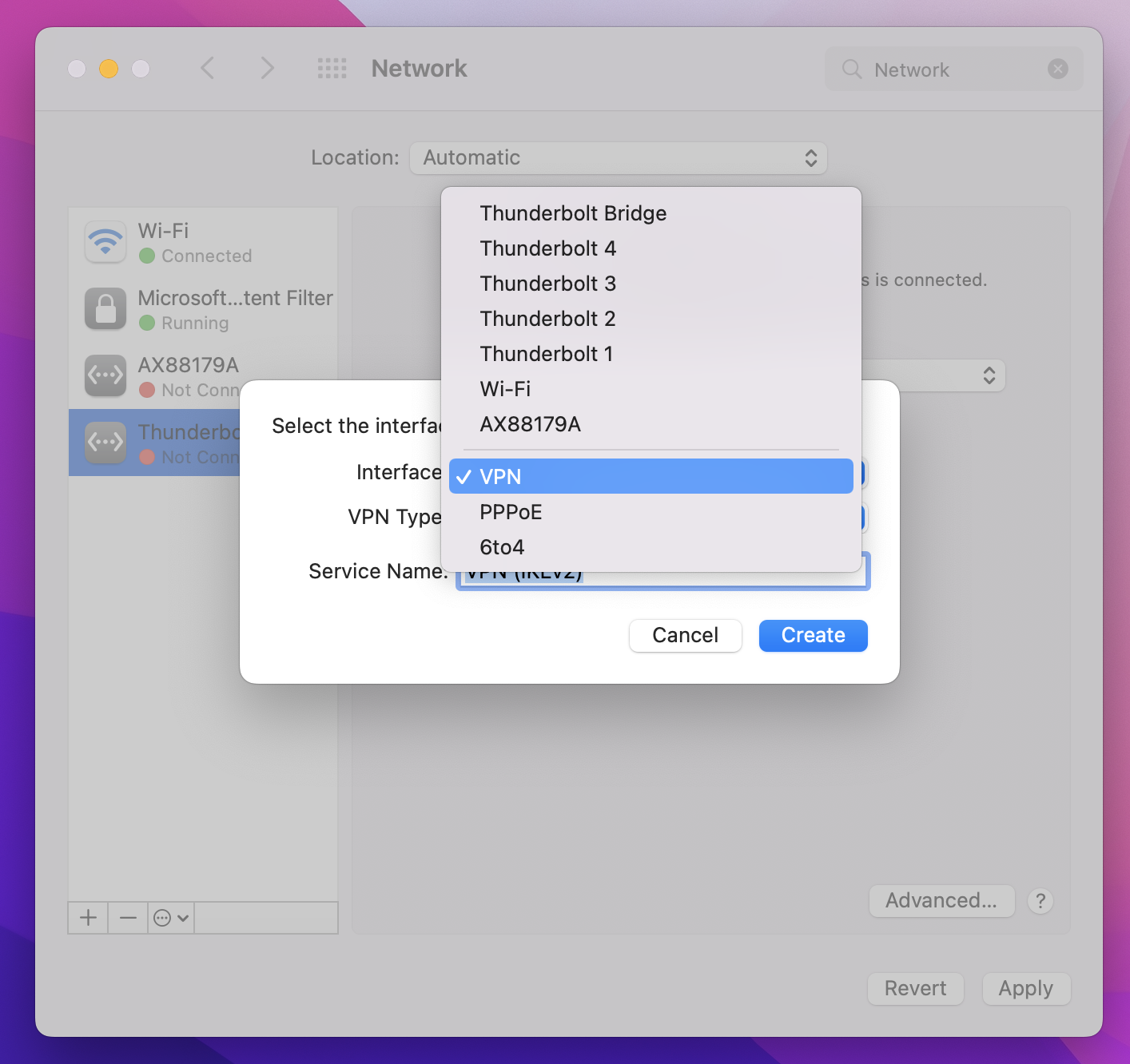

A Felület kiválasztása lapon kattintson a Felület melletti nyilakra: A legördülő menüben kattintson a VPN elemre.

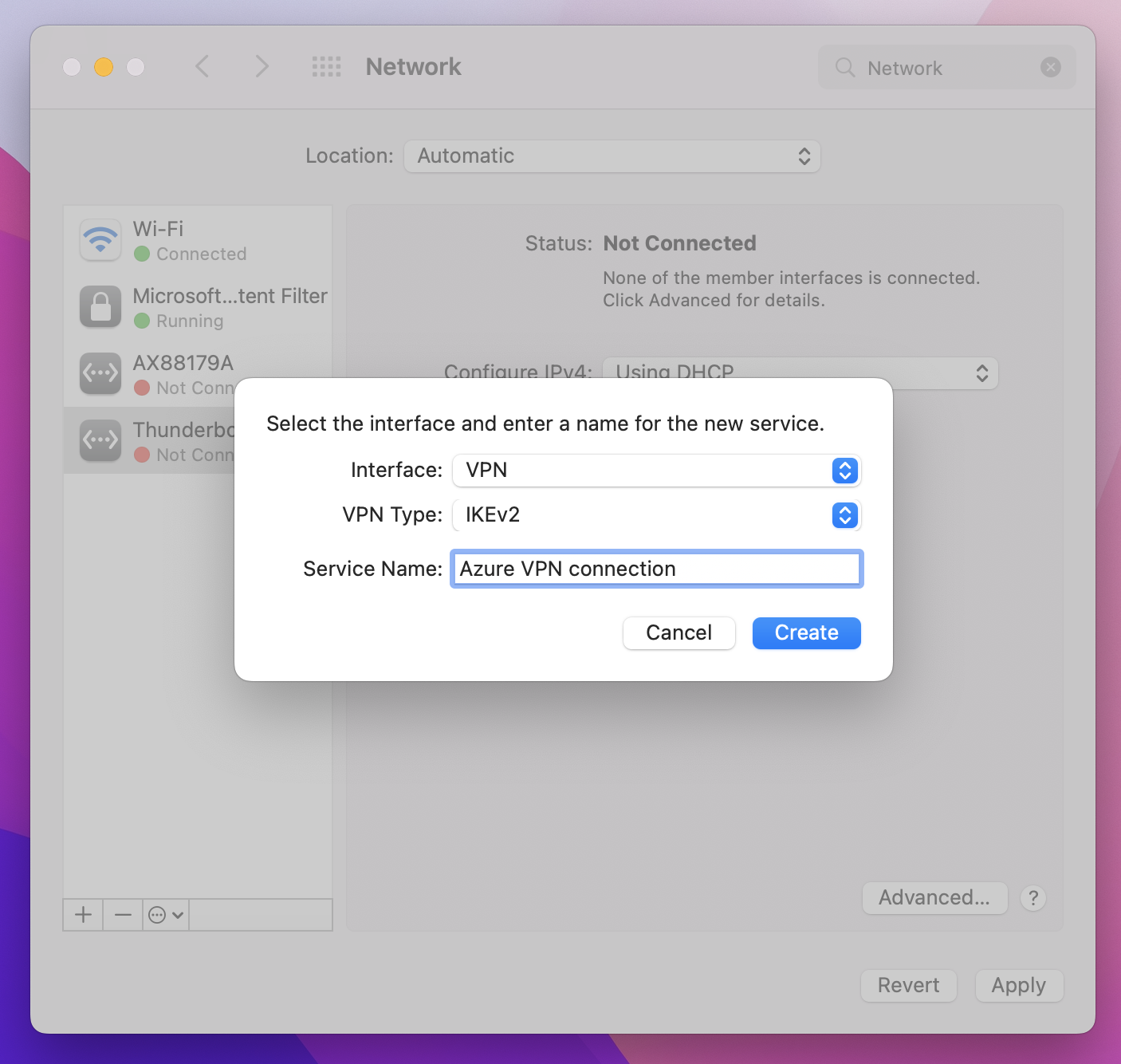

VPN-típus esetén a legördülő listában kattintson az IKEv2 elemre. A Szolgáltatásnév mezőben adjon meg egy rövid nevet a profilnak, majd kattintson a Létrehozás gombra.

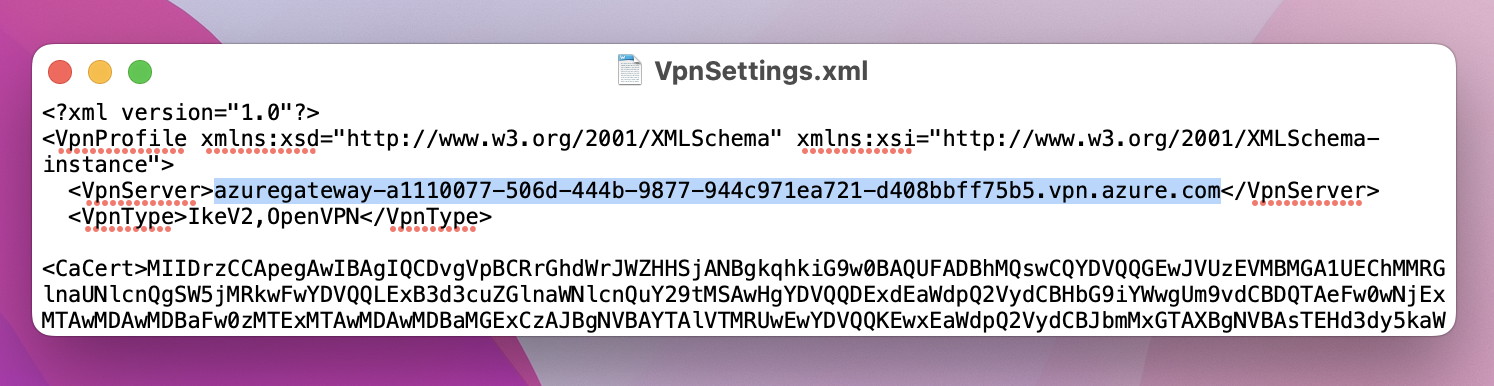

Nyissa meg a letöltött VPN-ügyfélprofilt. Az Általános mappában nyissa meg a Vpn Gépház.xml fájlt egy szövegszerkesztővel. A példában az alagút típusával és a kiszolgáló címével kapcsolatos információkat tekintheti meg. Annak ellenére, hogy két VPN-típus szerepel a listán, ez a VPN-ügyfél az IKEv2-en keresztül fog csatlakozni. Másolja ki a VpnServer címkeértékét.

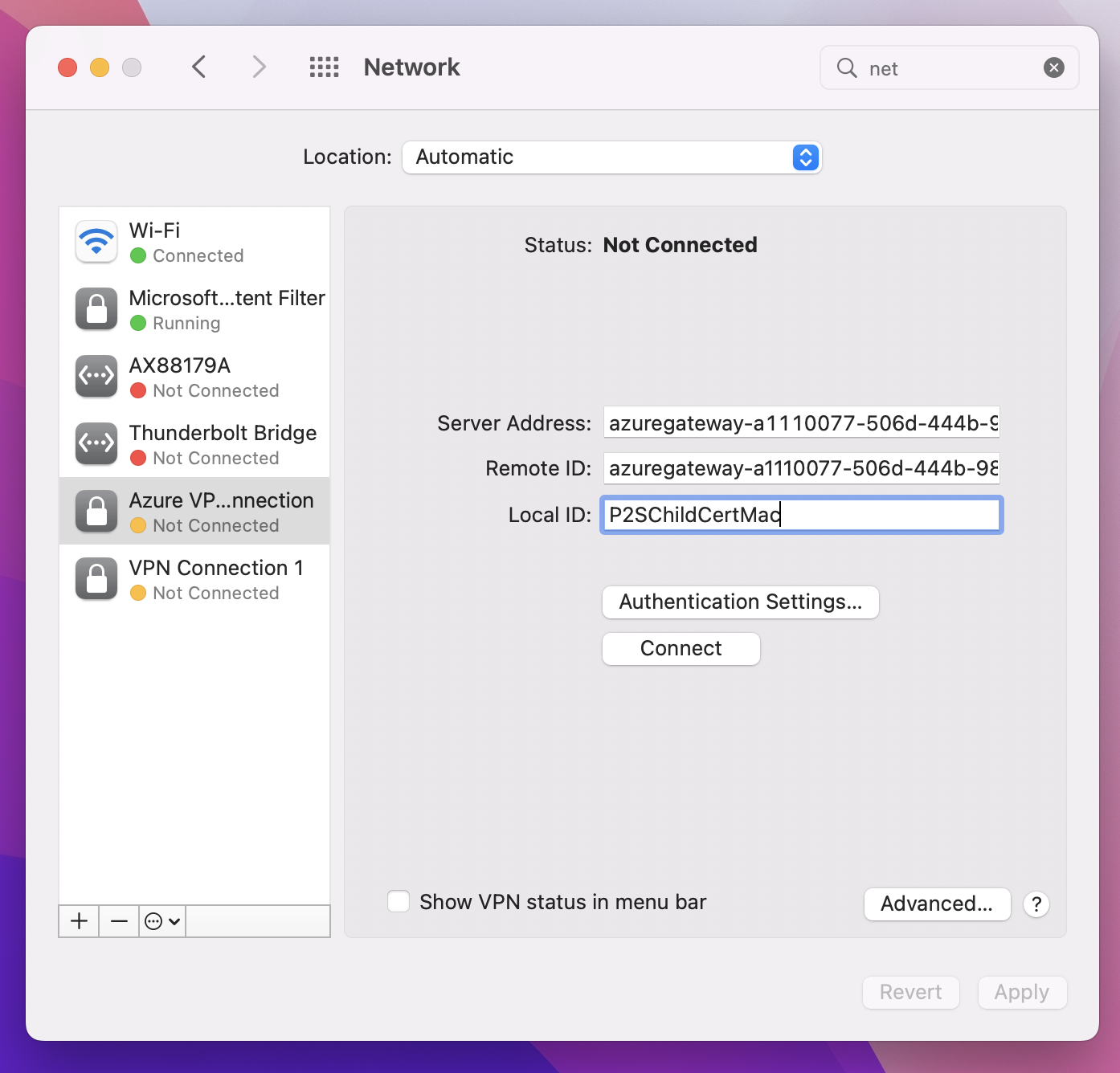

Illessze be a VpnServer címkeértékét a profil Kiszolgáló címe és Távoli azonosító mezőjébe. Hagyja üresen a helyi azonosítót . Ezután kattintson a Hitelesítés Gépház...gombra.

Hitelesítési beállítások konfigurálása

Hitelesítési beállítások konfigurálása. Két utasításkészlet létezik. Válassza ki az operációs rendszer verziójának megfelelő utasításokat.

Big Sur és újabb verziók

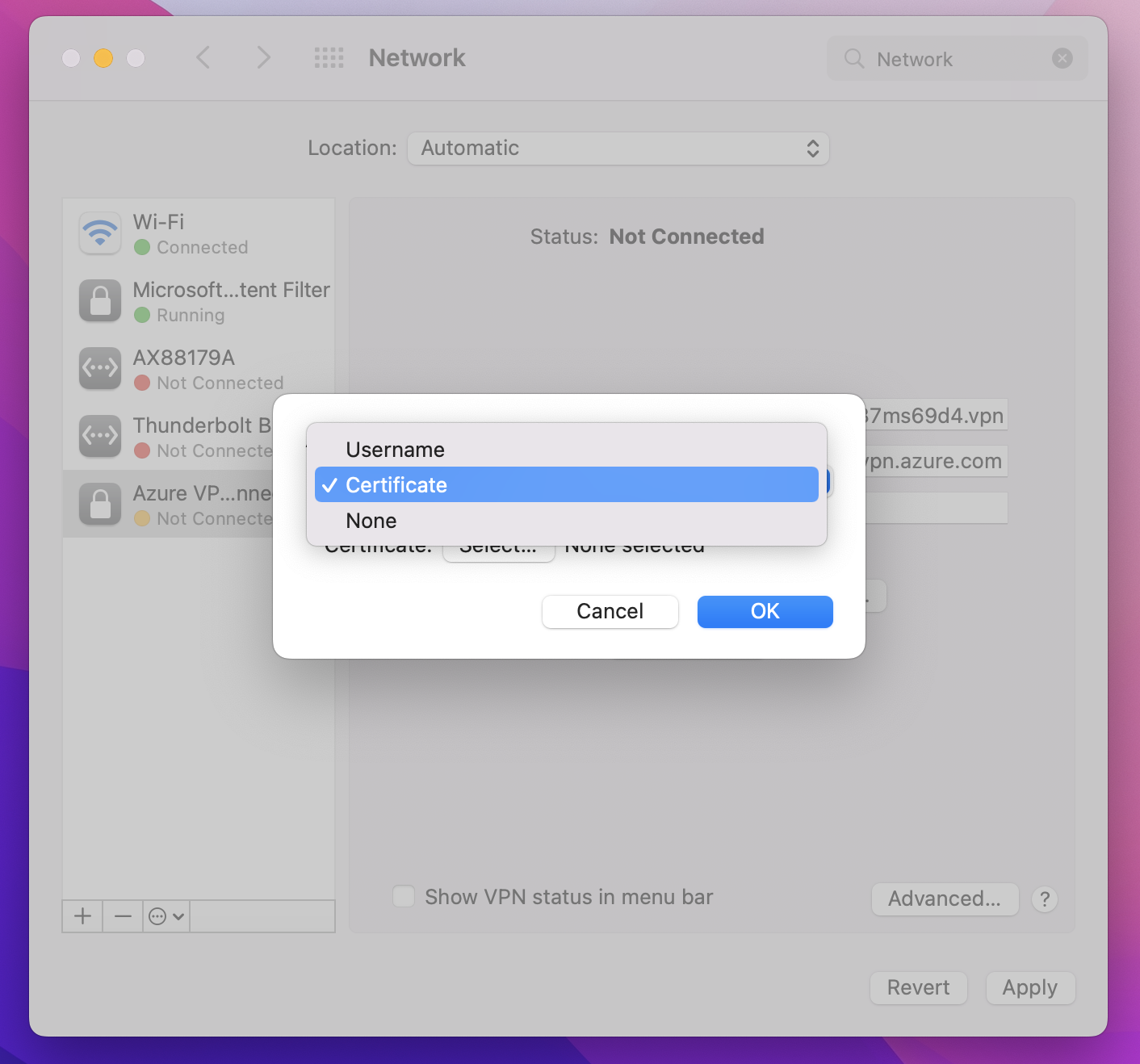

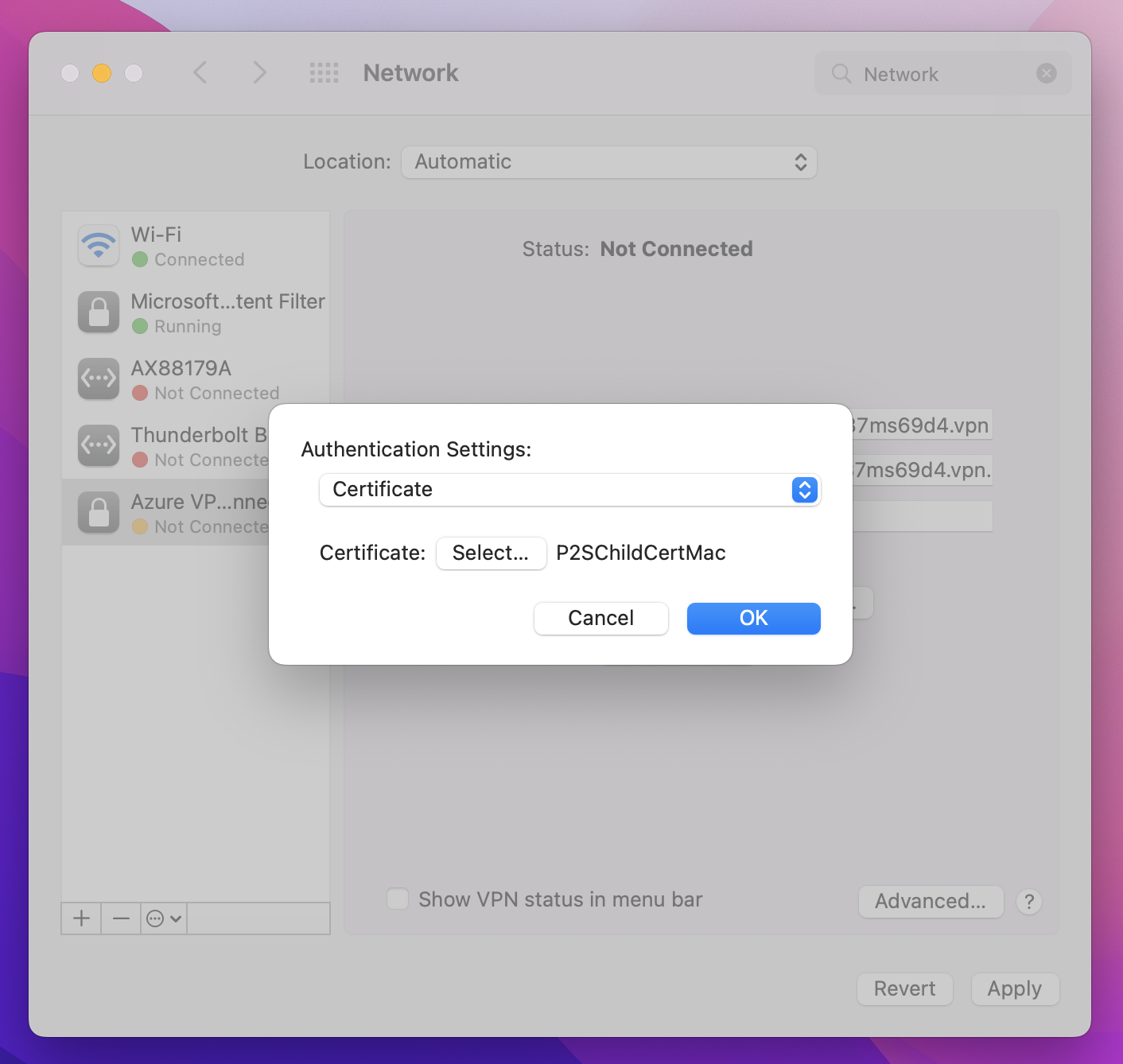

A Hitelesítés Gépház lapon a Hitelesítési beállítások mezőben kattintson a nyilakra a Tanúsítvány kiválasztásához.

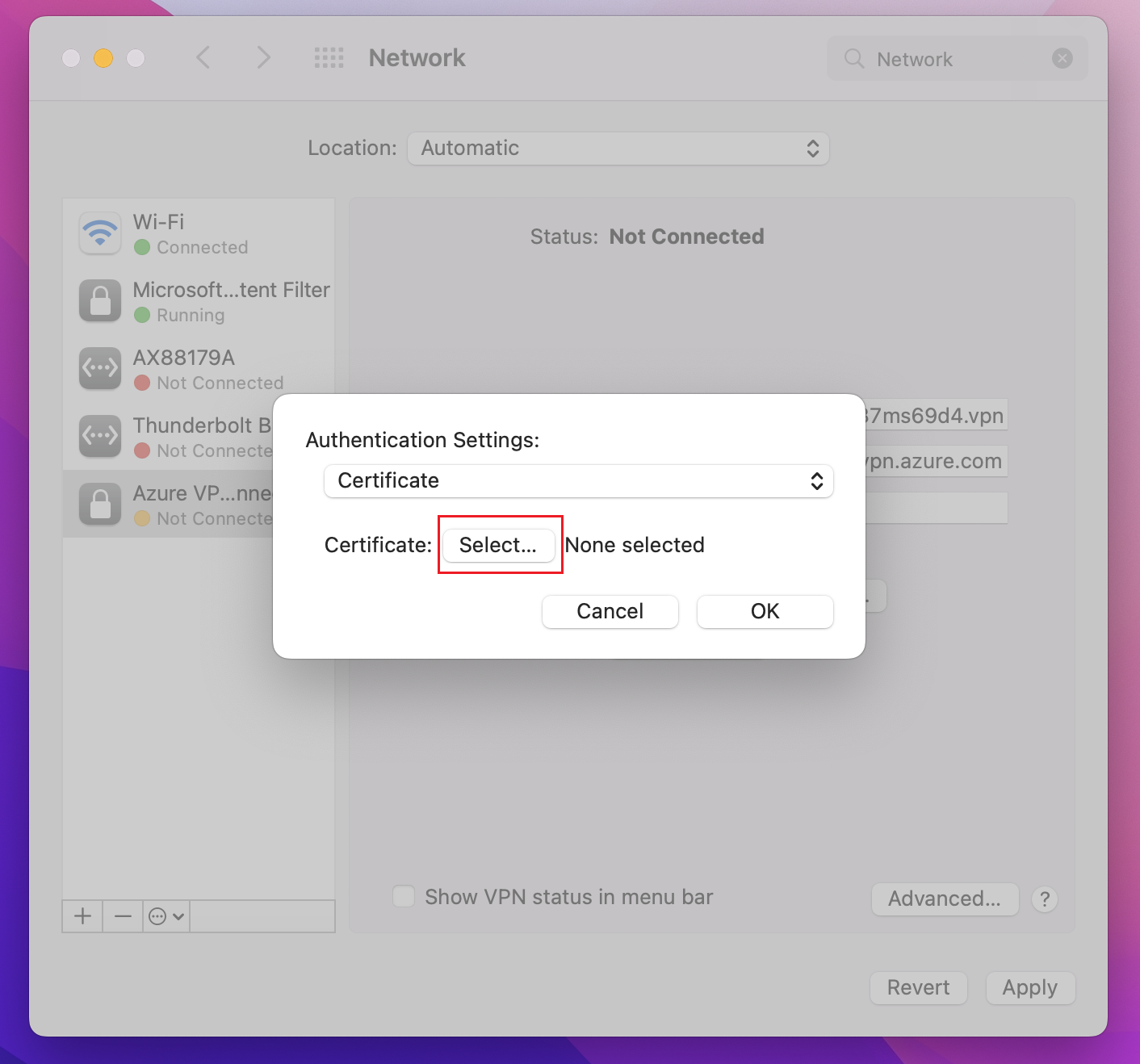

Kattintson a Kijelölés gombra az Identitás kiválasztása lap megnyitásához.

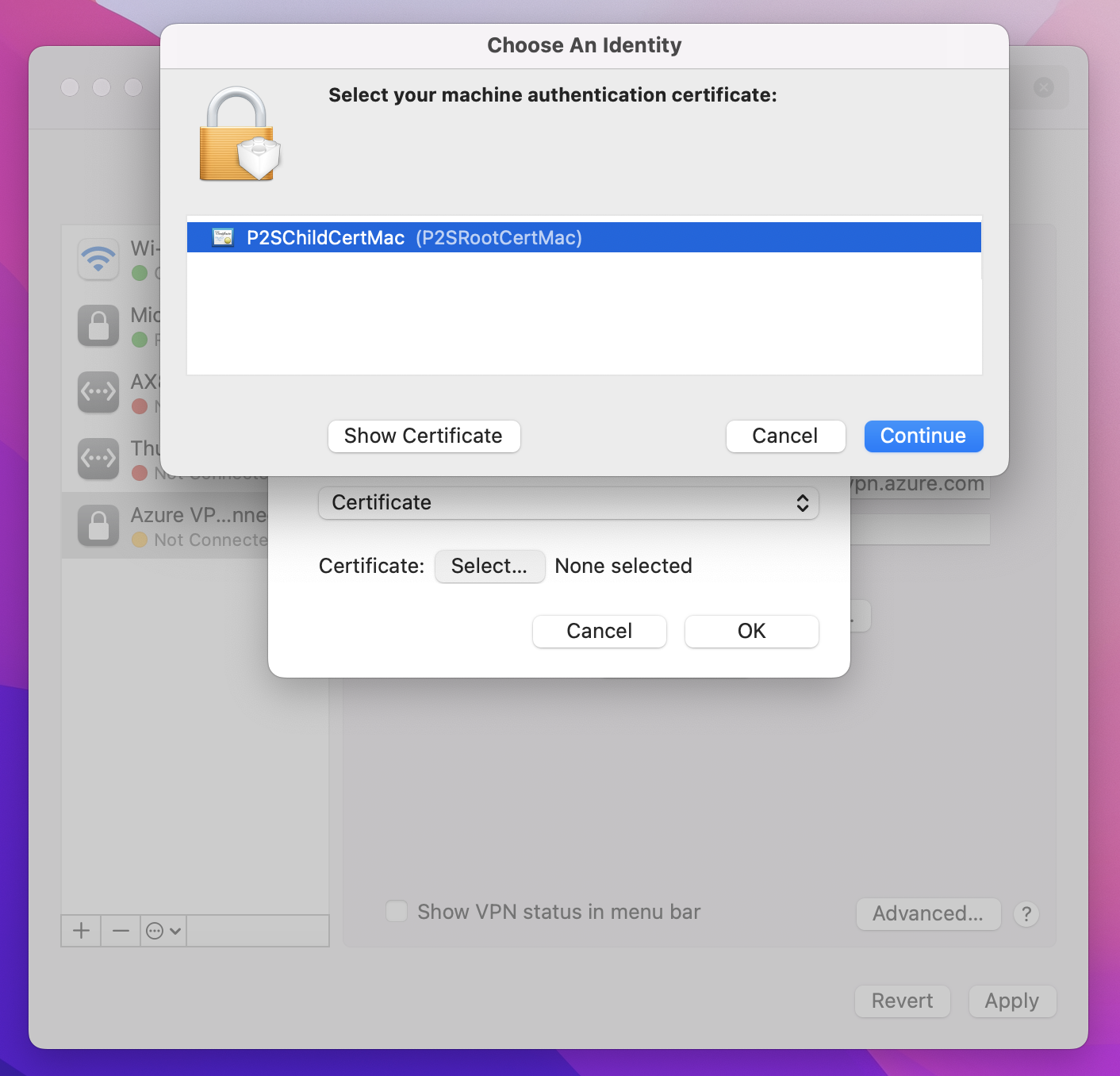

Az Identitás kiválasztása lapon megjelenik a választható tanúsítványok listája. Ha nem biztos abban, hogy melyik tanúsítványt szeretné használni, a Tanúsítvány megjelenítése lehetőséget választva további információkat jeleníthet meg az egyes tanúsítványokról. Kattintson a megfelelő tanúsítványra, majd a Folytatás gombra.

A Hitelesítés Gépház lapon ellenőrizze, hogy a megfelelő tanúsítvány látható-e, majd kattintson az OK gombra.

Catalina

Ha Catalina-t használ, kövesse az alábbi hitelesítési beállítások lépéseit:

Hitelesítéshez Gépház válassza a Nincs lehetőséget.

Kattintson a Tanúsítvány gombra, majd a Kijelölés gombra, és kattintson a korábban telepített megfelelő ügyféltanúsítványra. Ezután kattintson az OK gombra.

Tanúsítvány megadása

A Helyi azonosító mezőben adja meg a tanúsítvány nevét. Ebben a példában ez a P2SChildCertMac.

Kattintson az Alkalmaz gombra az összes módosítás mentéséhez.

Kapcsolódás

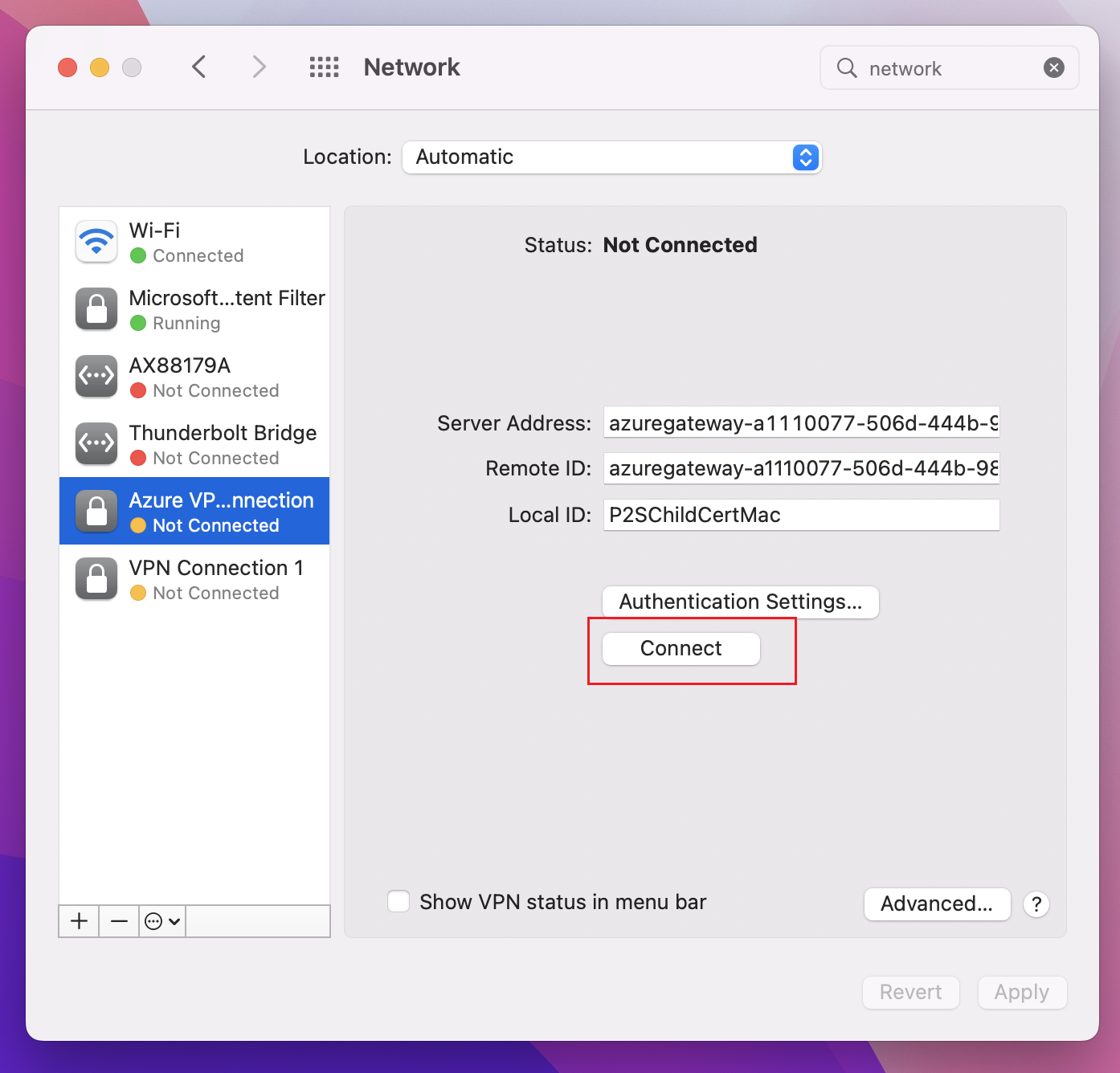

A Csatlakozás gombra kattintva indítsa el a P2S-kapcsolatot az Azure-beli virtuális hálózattal. Előfordulhat, hogy meg kell adnia a "bejelentkezési" kulcskarika jelszavát.

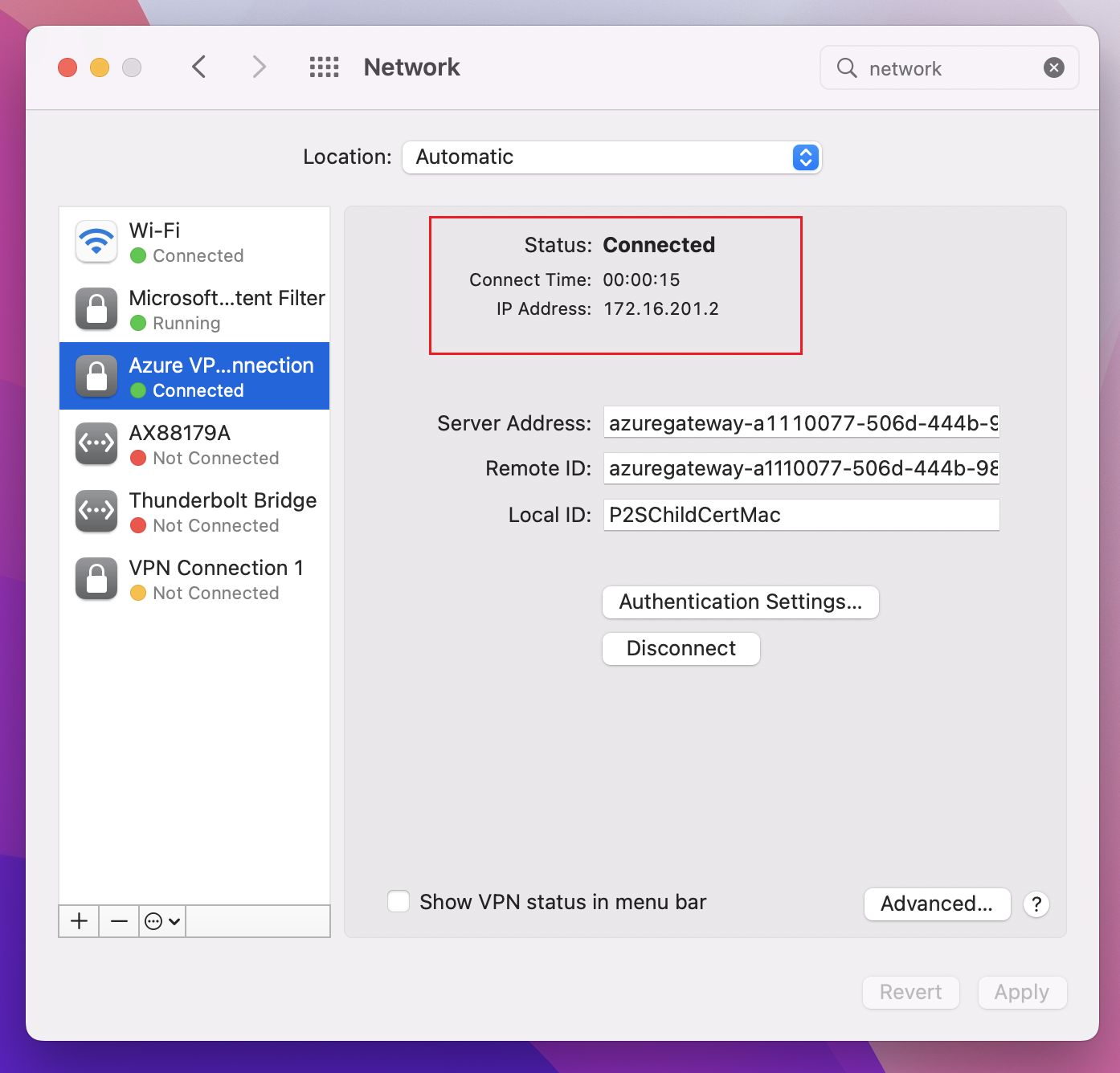

A kapcsolat létrejötte után az állapot Csatlakozás jelenik meg, és megtekintheti a VPN-ügyfélcímkészletből lekért IP-címet.

OpenVPN: macOS-lépések

Az alábbi példa a TunnelBlicket használja.

Fontos

Az OpenVPN protokoll csak a MacOS 10.13-at és újabb verziót támogatja.

Feljegyzés

Az OpenVPN-ügyfél 2.6-os verziója még nem támogatott.

Töltsön le és telepítsen egy OpenVPN-ügyfelet, például a TunnelBlicket.

Ha még nem tette meg, töltse le a VPN-ügyfélprofil-csomagot az Azure Portalról.

Csomagolja ki a profilt. Nyissa meg a vpnconfig.ovpn konfigurációs fájlt az OpenVPN mappából egy szövegszerkesztőben.

Töltse ki a pont–hely ügyféltanúsítványra vonatkozó részt a pont–hely ügyféltanúsítvány Base-64-kódolású nyilvános kulcsával. A PEM formátumú tanúsítványokban megnyithatja a .cer fájlt, és átmásolhatja a base64-kulcsot a tanúsítványfejlécek között.

Töltse ki a titkos kulcsra vonatkozó részt a pont–hely ügyféltanúsítvány Base-64-kódolású titkos kulcsával. A titkos kulcsok kinyeréséről az OpenVPN-webhelyen található titkos kulcs exportálása című témakörben olvashat.

Ne módosítsa a többi mezőt. Az ügyfélbemenet kitöltött konfigurációjával csatlakozhat a VPN-hez.

Kattintson duplán a profilfájlra a profil létrehozásához a Tunnelblickben.

Indítsa el a Tunnelblick alkalmazást az alkalmazások mappájából.

Kattintson a Tunnelblick ikonra a tálcán, és válassza a csatlakozást.

OpenVPN: iOS-lépések

Az alábbi példa openVPN-Csatlakozás használ az App Store-ból.

Fontos

Az OpenVPN protokoll csak az iOS 11.0-s vagy újabb verzióját támogatja.

Feljegyzés

Az OpenVPN-ügyfél 2.6-os verziója még nem támogatott.

Telepítse az OpenVPN-ügyfelet (2.4-es vagy újabb verzió) az App Store-ból. A 2.6-os verzió még nem támogatott.

Ha még nem tette meg, töltse le a VPN-ügyfélprofil-csomagot az Azure Portalról.

Csomagolja ki a profilt. Nyissa meg a vpnconfig.ovpn konfigurációs fájlt az OpenVPN mappából egy szövegszerkesztőben.

Töltse ki a pont–hely ügyféltanúsítványra vonatkozó részt a pont–hely ügyféltanúsítvány Base-64-kódolású nyilvános kulcsával. A PEM formátumú tanúsítványokban megnyithatja a .cer fájlt, és átmásolhatja a base64-kulcsot a tanúsítványfejlécek között.

Töltse ki a titkos kulcsra vonatkozó részt a pont–hely ügyféltanúsítvány Base-64-kódolású titkos kulcsával. A titkos kulcsok kinyeréséről az OpenVPN-webhelyen található titkos kulcs exportálása című témakörben olvashat.

Ne módosítsa a többi mezőt.

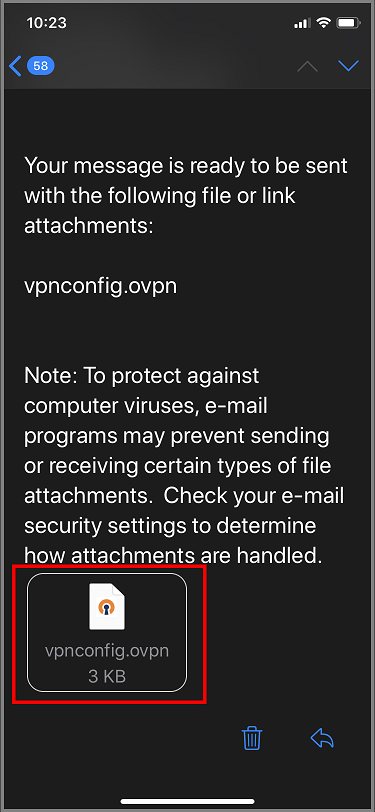

Küldje el e-mailben a profilfájlt (.ovpn) az i Telefon levelezőalkalmazásban konfigurált e-mail-fiókjába.

Nyissa meg az e-mailt az i Telefon levelezőalkalmazásban, és koppintson a csatolt fájlra.

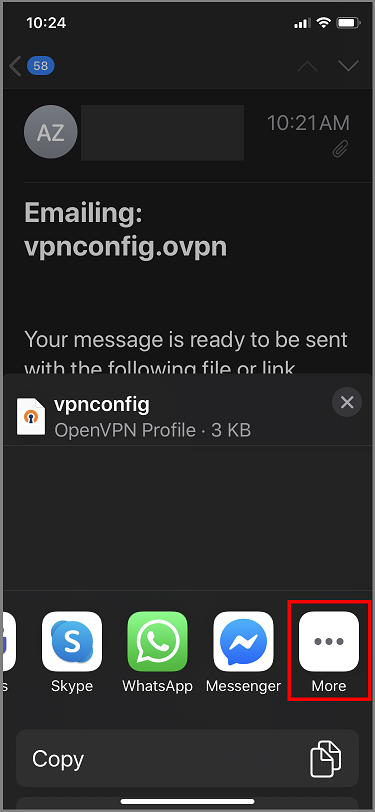

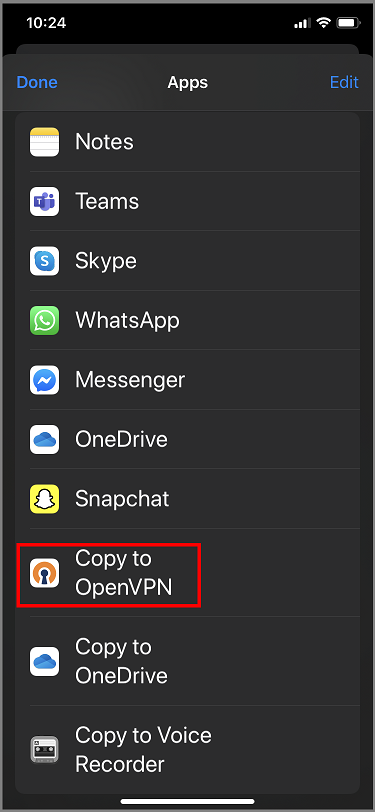

Koppintson az Egyebek gombra, ha nem látja a Másolás az OpenVPN-be lehetőséget.

Koppintson a Másolás gombra az OpenVPN-be.

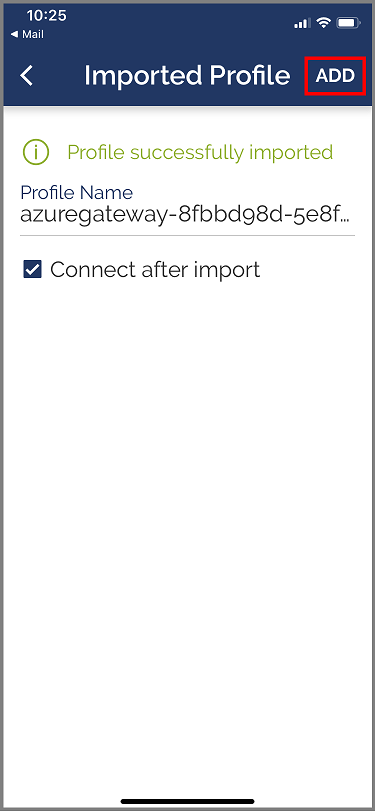

Koppintson az ADD gombra a Profil importálása lapon

Koppintson az ADD gombra az Importált profil lapon

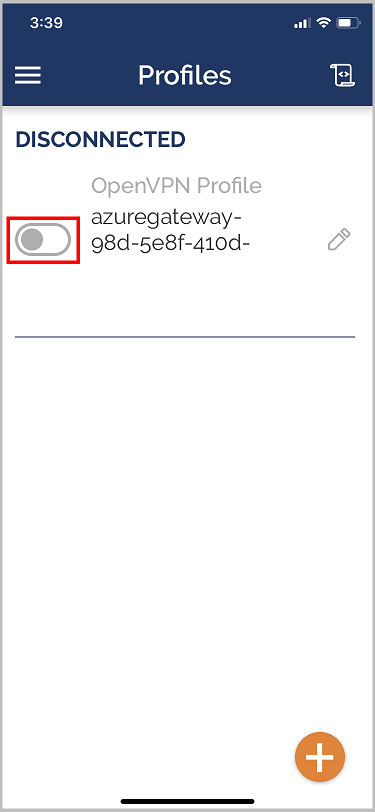

Indítsa el az OpenVPN alkalmazást, és húzza a kapcsolót a Profil lapon jobbra a csatlakozáshoz

Következő lépések

További lépésekért térjen vissza az eredeti pont–hely cikkhez, amelyből dolgozott.