Az Azure API Management-példány üzembe helyezése virtuális hálózaton – külső mód

A KÖVETKEZŐKRE VONATKOZIK: Fejlesztő | Prémium

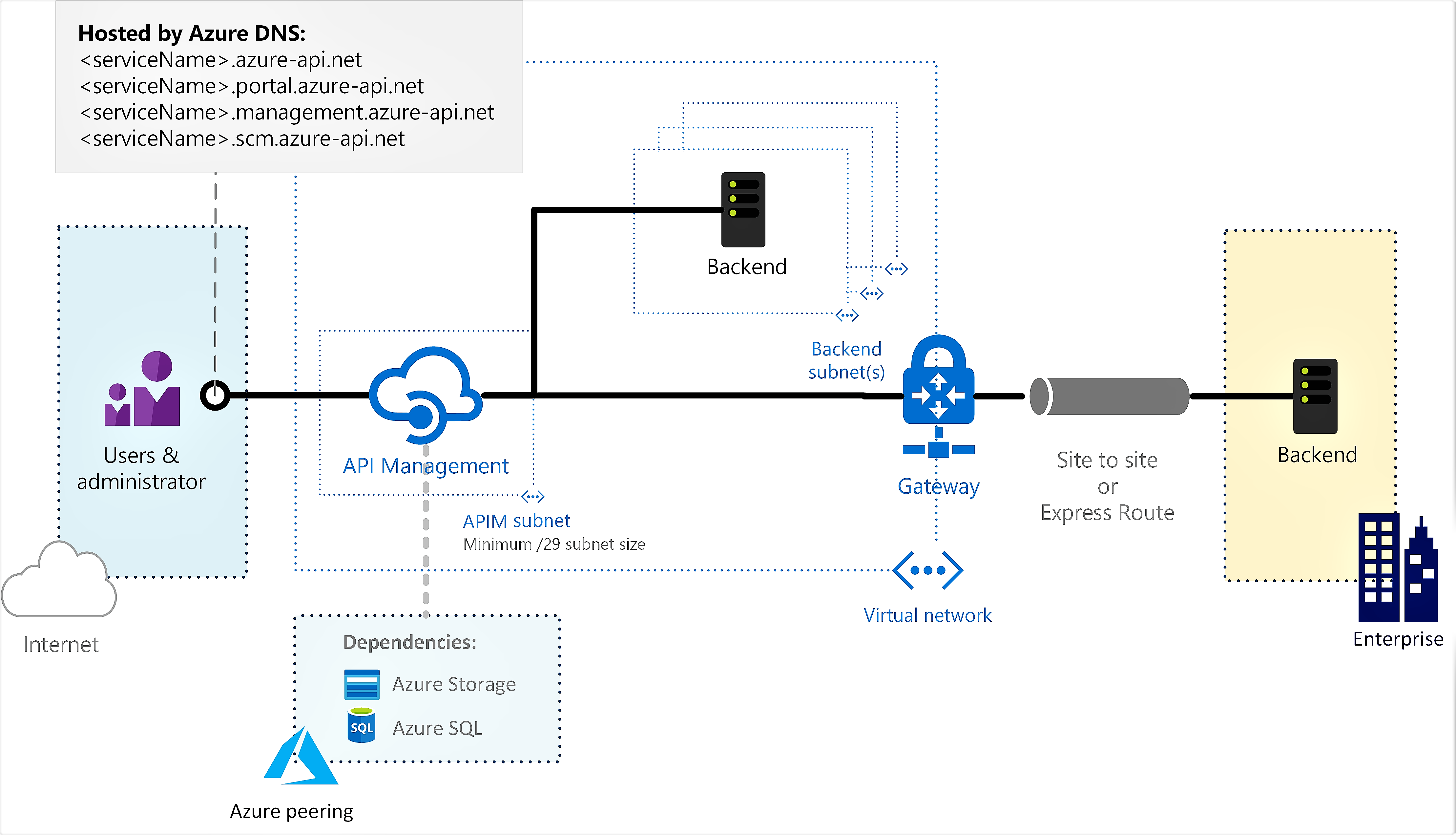

Az Azure API Management üzembe helyezhető (injektálható) egy Azure-beli virtuális hálózaton (VNet) a hálózaton belüli háttérszolgáltatások eléréséhez. A virtuális hálózatok csatlakozási lehetőségeiről, követelményeiről és szempontjairól lásd:

- Virtuális hálózat használata az Azure API Managementtel

- Az API Management virtuális hálózatba történő injektálásának hálózati erőforrás-követelményei

Ez a cikk bemutatja, hogyan állíthat be virtuális hálózati kapcsolatot az API Management-példányhoz külső módban, ahol a fejlesztői portál, az API Gateway és más API Management-végpontok elérhetők a nyilvános internetről, a háttérszolgáltatások pedig a hálózaton találhatók.

A belső módra jellemző konfigurációk esetében, ahol a végpontok csak a virtuális hálózaton belül érhetők el, tekintse meg az Azure API Management-példány üzembe helyezését egy virtuális hálózaton – belső módba.

Feljegyzés

Javasoljuk, hogy az Azure Az PowerShell modult használja az Azure-ral való interakcióhoz. Az első lépésekhez tekintse meg Az Azure PowerShell telepítése témakört. Az Az PowerShell-modulra történő migrálás részleteiről lásd: Az Azure PowerShell migrálása az AzureRM modulból az Az modulba.

Előfeltételek

A kezdés előtt tekintse át az API Management virtuális hálózatba történő injektálásának hálózati erőforrás-követelményeit.

Bizonyos előfeltételek az API Management-példányt futtató számítási platform verziójától (stv2vagy stv1) függően eltérőek.

Tipp.

Ha egy meglévő API Management-példány hálózati kapcsolatának létrehozásához vagy frissítéséhez használja a portált, a példány a stv2 számítási platformon lesz üzemeltetve.

- EGY API Management-példány. További információ: Azure API Management-példány létrehozása.

Egy virtuális hálózat és alhálózat ugyanabban a régióban és előfizetésben, mint az API Management-példány.

- Az API Management-példányhoz való csatlakozáshoz használt alhálózat más Azure-erőforrástípusokat is tartalmazhat.

- Az alhálózaton nincs engedélyezve delegálás. Az alhálózat szolgáltatásbeállításához tartozó Delegált alhálózatnak Nincs értékre kell állítania.

A fenti alhálózathoz csatolt hálózati biztonsági csoport . A bejövő kapcsolatok explicit engedélyezéséhez hálózati biztonsági csoportra (NSG) van szükség, mivel az API Management által belsőleg használt terheléselosztó alapértelmezés szerint biztonságos, és elutasítja az összes bejövő forgalmat. A konkrét konfigurációról a cikk későbbi részében, az NSG-szabályok konfigurálása című témakörben olvashat.

Bizonyos esetekben engedélyezze az alhálózat szolgáltatásvégpontjait olyan függő szolgáltatások számára, mint az Azure Storage vagy az Azure SQL. További információt a cikk későbbi részében, a helyszíni tűzfalra irányuló alagútforgalom kényszerítéséről az ExpressRoute-tal vagy a hálózati virtuális berendezéssel kapcsolatban talál.

(Nem kötelező) Egy standard termékváltozat nyilvános IPv4-címe.

Fontos

- 2024 májusától már nincs szükség nyilvános IP-címerőforrásra, ha belső módban helyez üzembe (injektál) egy API Management-példányt egy virtuális hálózaton, vagy migrálja a belső virtuális hálózat konfigurációját egy új alhálózatra. Külső virtuális hálózat módban a nyilvános IP-cím megadása nem kötelező; ha nem ad meg egyet, a rendszer automatikusan konfigurál egy Azure által felügyelt nyilvános IP-címet, és használja a futtatókörnyezeti API-forgalomhoz. Csak akkor adja meg a nyilvános IP-címet, ha az internet felé irányuló bejövő vagy kimenő kommunikációhoz használt nyilvános IP-címet szeretné birtokolni és szabályozni.

Ha meg van adva, az IP-címnek ugyanabban a régióban és előfizetésben kell lennie, mint az API Management-példánynak és a virtuális hálózatnak.

Nyilvános IP-címerőforrás létrehozásakor győződjön meg arról, hogy DNS-névcímkét rendel hozzá. Általában ugyanazt a DNS-nevet kell használnia, mint az API Management-példány. Ha módosítja, telepítse újra a példányt az új DNS-címke alkalmazása gombra.

A legjobb hálózati teljesítmény érdekében ajánlott az alapértelmezett útválasztási beállítás használata: Microsoft-hálózat.

Amikor olyan régióban hoz létre nyilvános IP-címet, ahol engedélyezni szeretné a zónaredundanciát az API Management-példányhoz, konfigurálja a zónaredundáns beállítást.

Az IP-cím értéke az adott régióBAN lévő API Management-példány virtuális nyilvános IPv4-címeként van hozzárendelve.

Többrégiós API Management-üzemelő példányok esetén minden helyhez külön konfiguráljon virtuális hálózati erőforrásokat.

Virtuális hálózati kapcsolat engedélyezése

Virtuális hálózatok közötti kapcsolat engedélyezése az Azure Portal (stv2 számítási platform) használatával

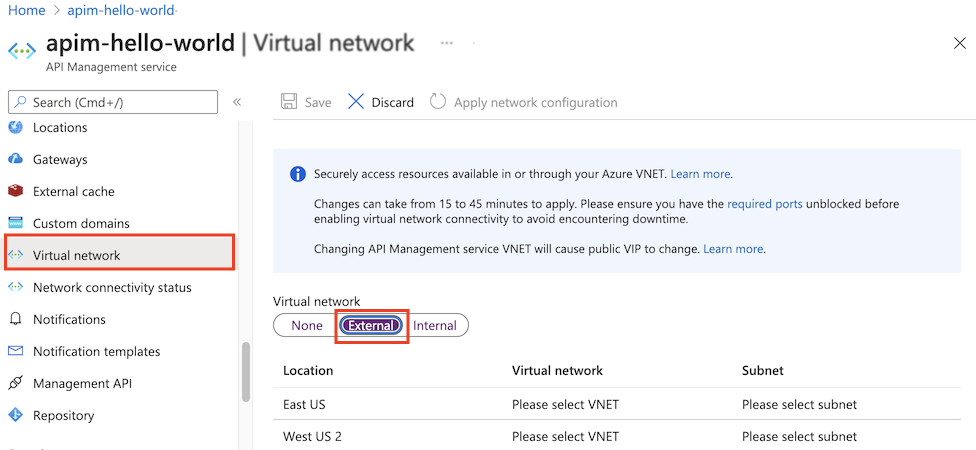

Nyissa meg az Azure Portalt az API management-példány megkereséséhez. Keresse meg és válassza ki az API Management-szolgáltatásokat.

Válassza ki az API Management-példányt.

Válassza a Hálózat lehetőséget.

Válassza ki a külső hozzáférési típust.

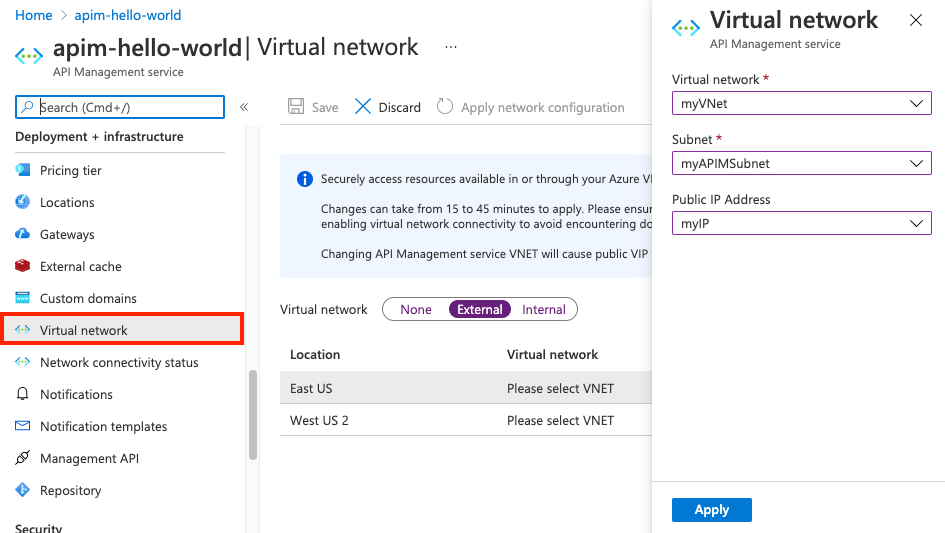

Azon helyek (régiók) listájában, ahol az API Management szolgáltatás ki van építve:

- Válasszon ki egy helyet.

- Válassza ki a virtuális hálózatot, az alhálózatot és (opcionálisan) az IP-címet.

A virtuális hálózatok listája az Azure-előfizetésekben elérhető Resource Manager virtuális hálózatokkal van feltöltve, amelyek a konfigurálni kívánt régióban vannak beállítva.

Válassza az Alkalmazás lehetőséget. Az API Management-példány hálózati lapja frissül az új virtuális hálózattal és alhálózati lehetőségekkel.

Folytassa a VNet-beállítások konfigurálását az API Management-példány fennmaradó helyeihez.

A felső navigációs sávon válassza a Mentés lehetőséget.

Az API Management-példány frissítése 15–45 percet is igénybe vehet. A fejlesztői szinten lévő példányok állásidőt is igénybevesznek a folyamat során. A Prémium szintű példányok nem rendelkeznek állásidőkkel a folyamat során.

Kapcsolat engedélyezése Resource Manager-sablonnal (stv2 számítási platform)

Kapcsolat engedélyezése Azure PowerShell-parancsmagokkal (stv1 platform)

API Management-példány létrehozása vagy frissítése virtuális hálózaton.

NSG-szabályok konfigurálása

Egyéni hálózati szabályokat konfigurálhat az API Management alhálózatban az API Management-példány felé és onnan érkező forgalom szűréséhez. A megfelelő működés és a példányhoz való hozzáférés biztosítása érdekében javasoljuk a következő minimális NSG-szabályokat. Gondosan tekintse át a környezetet, és állapítsa meg, hogy szükség lehet-e további szabályokra.

Fontos

A gyorsítótárazástól és más funkcióktól függően előfordulhat, hogy további NSG-szabályokat kell konfigurálnia az alábbi táblázatban szereplő minimális szabályokon túl. A részletes beállításokért tekintse meg a virtuális hálózat konfigurációs referenciáját.

- A legtöbb esetben a szolgáltatás IP-címei helyett használja a megadott szolgáltatáscímkéket a hálózati források és a célhelyek megadásához.

- Adja meg ezeknek a szabályoknak a prioritását az alapértelmezett szabályoknál magasabbra.

| Forrás-/célport(ok) | Irány | Átviteli protokoll | Szolgáltatáscímkék Forrás/cél |

Cél | Virtuális hálózat típusa |

|---|---|---|---|---|---|

| * / [80], 443 | Bejövő | TCP | Internet / VirtualNetwork | Ügyfélkommunikáció az API Managementtel | Csak külső |

| * / 3443 | Bejövő | TCP | ApiManagement / VirtualNetwork | Felügyeleti végpont az Azure Portalhoz és a PowerShellhez | Külső és belső |

| * / 6390 | Bejövő | TCP | AzureLoadBalancer / VirtualNetwork | Azure Infrastructure Load Balancer | Külső és belső |

| * / 443 | Bejövő | TCP | AzureTrafficManager / VirtualNetwork | Azure Traffic Manager-útválasztás többrégiós üzembe helyezéshez | Csak külső |

| * / 443 | Kimenő | TCP | VirtualNetwork / Storage | Az Azure Storage-ra vonatkozó függőség az alapvető szolgáltatásfunkciókhoz | Külső és belső |

| * / 1433 | Kimenő | TCP | VirtualNetwork / SQL | Hozzáférés az Azure SQL-végpontokhoz az alapvető szolgáltatásfunkciókhoz | Külső és belső |

| * / 443 | Kimenő | TCP | VirtualNetwork / AzureKeyVault | Hozzáférés az Azure Key Vaulthoz az alapvető szolgáltatásfunkciókhoz | Külső és belső |

| * / 1886, 443 | Kimenő | TCP | VirtualNetwork / AzureMonitor | Diagnosztikai naplók és metrikák, Resource Health és Application Insights közzététele | Külső és belső |

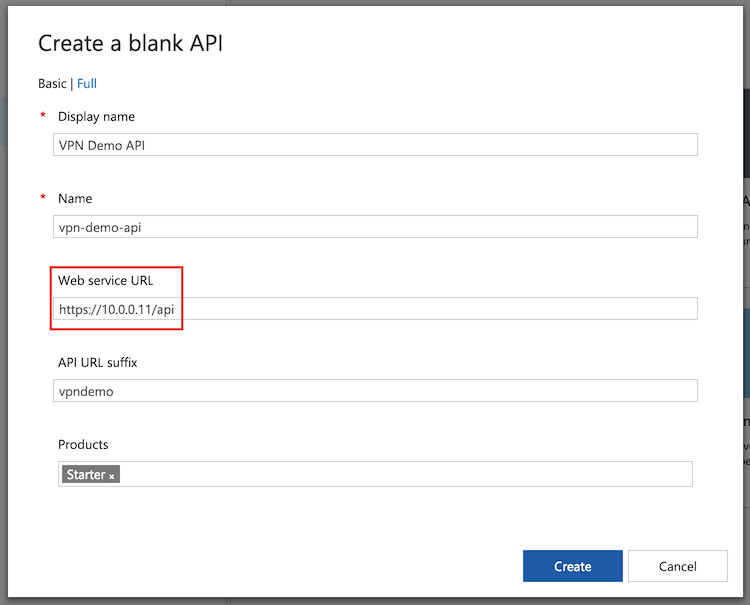

Csatlakozás virtuális hálózaton belül üzemeltetett webszolgáltatáshoz

Miután csatlakoztatta az API Management szolgáltatást a virtuális hálózathoz, ugyanúgy hozzáférhet a háttérszolgáltatásokhoz, mint a nyilvános szolgáltatásokhoz. API létrehozásakor vagy szerkesztésekor írja be a webszolgáltatás helyi IP-címét vagy gazdagépnevét (ha a virtuális hálózathoz DNS-kiszolgáló van konfigurálva) a webszolgáltatás URL-mezőjébe .

Egyéni DNS-kiszolgáló beállítása

Külső virtuális hálózat módban az Azure alapértelmezés szerint kezeli a DNS-t. Igény szerint egyéni DNS-kiszolgálót is konfigurálhat.

Az API Management szolgáltatás több Azure-szolgáltatástól függ. Ha az API Managementet egy egyéni DNS-kiszolgálóval rendelkező virtuális hálózaton üzemeltetik, meg kell oldania ezeknek az Azure-szolgáltatásoknak a gazdagépneveit.

- Az egyéni DNS beállításával kapcsolatos útmutatásért, beleértve az Azure által biztosított gazdagépnevek továbbítását, tekintse meg az Azure-beli virtuális hálózatokban lévő erőforrások névfeloldását.

- A DNS-kiszolgálókkal való kommunikációhoz kimenő hálózati hozzáférés szükséges a porton

53. További beállításokért tekintse meg a virtuális hálózat konfigurációs referenciáját.

Fontos

Ha egyéni DNS-kiszolgálót szeretne használni a virtuális hálózathoz, állítsa be , mielőtt üzembe helyez egy API Management szolgáltatást. Ellenkező esetben a hálózati konfigurációs művelet futtatásával minden alkalommal frissítenie kell az API Management szolgáltatást, amikor módosítja a DNS-kiszolgáló(ka)t.

Útválasztás

- A terheléselosztásos nyilvános IP-cím (VIP) fenntartott, hogy hozzáférést biztosítson a virtuális hálózaton kívüli API Management-végpontokhoz és erőforrásokhoz.

- A nyilvános VIP az Azure Portal Áttekintés/Alapverzió paneljén található.

További információkért és szempontokért tekintse meg az Azure API Management IP-címeit.

VIP- és DIP-címek

A dinamikus IP-címeket a rendszer a szolgáltatás minden mögöttes virtuális gépéhez hozzárendeli, és a virtuális hálózaton és a társhálózatokon lévő végpontokhoz és erőforrásokhoz való hozzáférésre szolgál. Az API Management szolgáltatás nyilvános virtuális IP-címe (VIP) a nyilvánosan elérhető erőforrások elérésére szolgál.

Ha az IP-korlátozás a virtuális hálózaton vagy a társhálózaton belüli biztonságos erőforrásokat sorolja fel, javasoljuk, hogy adja meg a teljes alhálózati tartományt, ahol az API Management szolgáltatás üzembe van helyezve a szolgáltatáshoz való hozzáférés biztosításához vagy korlátozásához.

További információ az alhálózat javasolt méretéről.

Alagútforgalom kényszerítve a helyszíni tűzfalra expressRoute vagy hálózati virtuális berendezés használatával

A kényszerített bújtatással átirányíthatja vagy "kényszerítheti" az összes internethez kötött forgalmat az alhálózatról a helyszínire ellenőrzés és naplózás céljából. Gyakran konfigurálja és definiálja a saját alapértelmezett útvonalát (0.0.0.0/0amely arra kényszeríti az API Management alhálózatból érkező összes forgalmat, hogy egy helyszíni tűzfalon vagy egy hálózati virtuális berendezésen keresztül haladjon át). Ez a forgalom megszakítja a kapcsolatot az API Managementtel, mivel a kimenő forgalom vagy blokkolva van a helyszínen, vagy a NAT egy felismerhetetlen címkészletre, amely már nem működik a különböző Azure-végpontokkal. A problémát a következő módszerekkel oldhatja meg:

Engedélyezze a szolgáltatásvégpontokat azon az alhálózaton, amelyen az API Management szolgáltatás üzembe van helyezve:

- Azure SQL (csak az elsődleges régióban szükséges, ha az API Management szolgáltatás több régióban van üzembe helyezve)

- Azure Storage

- Azure-eseményközpontok

- Azure Key Vault (az API Management platformon

stv2való üzembe helyezésekor szükséges)

Ha közvetlenül az API Management alhálózatból engedélyezi a végpontokat ezekhez a szolgáltatásokhoz, használhatja a Microsoft Azure gerinchálózatát, amely optimális útválasztást biztosít a szolgáltatásforgalom számára. Ha a szolgáltatásvégpontokat kényszerített bújtatású API Managementtel használja, az előző Azure-szolgáltatások forgalma nem kényszeríti az bújtatást. A többi API Management-szolgáltatás függőségi forgalma azonban továbbra is kényszerített bújtatásban marad. Győződjön meg arról, hogy a tűzfal vagy a virtuális berendezés nem blokkolja ezt a forgalmat, vagy előfordulhat, hogy az API Management szolgáltatás nem működik megfelelően.

Feljegyzés

Határozottan javasoljuk, hogy közvetlenül az API Management alhálózatról engedélyezze a szolgáltatásvégpontokat olyan függő szolgáltatásoknak, mint az Azure SQL és az Azure Storage, amelyek támogatják azokat. Előfordulhat azonban, hogy egyes szervezeteknek követelményeket kell támasztanak ahhoz, hogy az API Management alhálózatból érkező összes forgalmat alagútba vonják. Ebben az esetben győződjön meg arról, hogy a tűzfalat vagy a virtuális berendezést úgy konfigurálja, hogy engedélyezze ezt a forgalmat. Engedélyeznie kell az egyes függő szolgáltatások teljes IP-címtartományát , és naprakészen kell tartania ezt a konfigurációt, amikor az Azure-infrastruktúra megváltozik. Az API Management szolgáltatás késést vagy váratlan időtúllépést is tapasztalhat a hálózati forgalom kényszerített bújtatása miatt.

Az internetről az API Management szolgáltatás felügyeleti végpontjára irányuló összes vezérlősík-forgalom az API Management által üzemeltetett, az ApiManagement szolgáltatáscímke által üzemeltetett bejövő IP-címek meghatározott halmazán keresztül irányítja át. A forgalom kényszerített bújtatásakor a válaszok nem mutatnak vissza szimmetrikusan ezekre a bejövő forrás IP-címekre, és a felügyeleti végponttal való kapcsolat megszakad. A korlátozás leküzdése érdekében konfiguráljon egy felhasználó által definiált útvonalat (UDR) az ApiManagement szolgáltatás címkéjéhez az "Internet" következő ugrási típussal, hogy visszairányozza a forgalmat az Azure-ba.

Feljegyzés

Az API Management felügyeleti forgalom helyszíni tűzfal vagy hálózati virtuális berendezés megkerülésének engedélyezése nem minősül jelentős biztonsági kockázatnak. Az API Management alhálózat ajánlott konfigurációja csak az ApiManagement szolgáltatáscímke által lefedett Azure IP-címek készletéből engedélyezi a bejövő felügyeleti forgalmat a 3443-es porton. Az ajánlott UDR-konfiguráció csak ennek az Azure-forgalomnak a visszatérési útvonalára vonatkozik.

(Külső virtuális hálózat mód) Az API Management-átjárót és a fejlesztői portált az internetről elérni próbáló ügyfelek adatsík-forgalmát is alapértelmezés szerint elveti a kényszerített bújtatás által bevezetett aszimmetrikus útválasztás miatt. Minden olyan ügyfél esetében, amely hozzáférést igényel, konfiguráljon egy explicit UDR-t az "Internet" következő ugrási típussal a tűzfal vagy a virtuális hálózati berendezés megkerüléséhez.

Egyéb kényszerített bújtatott API Management-szolgáltatásfüggőségek esetén oldja fel a gazdagépnevet, és lépjen kapcsolatba a végponttal. Ezek közé tartoznak:

- Metrikák és Állapotfigyelő

- Az Azure Portal diagnosztika

- SMTP-továbbító

- Fejlesztői portál – CAPTCHA

- Azure KMS-kiszolgáló

További információ: Virtuális hálózat konfigurációs referencia.

Gyakori hálózati konfigurációs problémák

Ez a szakasz át lett helyezve. Lásd a virtuális hálózat konfigurációs referenciáját.

Hibaelhárítás

Az API Management szolgáltatás kezdeti telepítése sikertelen volt egy alhálózaton

- Helyezzen üzembe egy virtuális gépet ugyanabban az alhálózatban.

- Csatlakozzon a virtuális géphez, és ellenőrizze az Azure-előfizetésben található alábbi erőforrások egyikével való kapcsolatot:

- Azure Storage-blob

- Azure SQL Database

- Azure Storage-tábla

- Azure Key Vault (a platformon

stv2üzemeltetett API Management-példányhoz)

Fontos

A kapcsolat ellenőrzése után távolítsa el az alhálózat összes erőforrását, mielőtt üzembe helyezné az API Managementet az alhálózaton (ez akkor szükséges, ha az API Management a stv1 platformon üzemel).

Hálózati állapot ellenőrzése

Miután üzembe helyezte az API Managementet az alhálózaton, a portál használatával ellenőrizze a példány függőségekkel, például az Azure Storage-tal való kapcsolatát.

A portál bal oldali menüjének Üzembe helyezés és infrastruktúra területén válassza a Hálózati>hálózat állapotát.

| Szűrő | Leírás |

|---|---|

| Szükséges | Válassza ki az API Managementhez szükséges Azure-szolgáltatások kapcsolatának áttekintéséhez. A hiba azt jelzi, hogy a példány nem tud alapvető műveleteket végrehajtani az API-k kezeléséhez. |

| Választható | Válassza ki az opcionális szolgáltatások kapcsolatának áttekintéséhez. A hiba csak azt jelzi, hogy az adott funkció nem működik (például SMTP). A hiba az API Management-példány használatának és figyelésének, valamint a véglegesített SLA biztosításának romlásához vezethet. |

A csatlakozási problémák elhárításához válassza a következőt:

Metrikák – a hálózati kapcsolat állapotmetrikáinak áttekintése

Diagnosztizálás – virtuális hálózati hitelesítő futtatása egy megadott időszakban

A csatlakozási problémák megoldásához tekintse át a hálózati konfigurációs beállításokat , és javítsa ki a szükséges hálózati beállításokat.

Növekményes frissítések

A hálózat módosításakor tekintse meg a NetworkStatus API-t annak ellenőrzéséhez, hogy az API Management szolgáltatás nem vesztette-e el a kritikus erőforrásokhoz való hozzáférést. A kapcsolat állapotát 15 percenként frissíteni kell.

Hálózati konfigurációs módosítás alkalmazása az API Management-példányra a portál használatával:

- A példány bal oldali menüjében az Üzembe helyezés és az infrastruktúra területen válassza a Hálózati>virtuális hálózat lehetőséget.

- Válassza a Hálózati konfiguráció alkalmazása lehetőséget.

Erőforrás-navigációs hivatkozások

A számítási platformon stv1üzemeltetett API Management-példány egy Resource Manager virtuális hálózat alhálózatba való üzembe helyezésekor egy erőforrás-navigációs hivatkozás létrehozásával lefoglalja az alhálózatot. Ha az alhálózat már tartalmaz egy másik szolgáltatótól származó erőforrást, az üzembe helyezés sikertelen lesz. Hasonlóképpen, ha töröl egy API Management szolgáltatást, vagy áthelyezi egy másik alhálózatra, az erőforrás-navigációs hivatkozás el lesz távolítva.

Az API Management-példány előző alhálózathoz való hozzárendelése során felmerülő problémák

- Virtuális hálózat zárolása – Ha egy API Management-példányt visszaköltöztet az eredeti alhálózatra, előfordulhat, hogy a virtuális hálózat zárolása miatt nem lehetséges az azonnali újbóli hozzárendelés, amely akár egy órát is igénybe vehet. Ha az eredeti alhálózat más

stv1platformalapú API Management-szolgáltatásokkal (felhőszolgáltatás-alapú) rendelkezik, a törlésük és várakozásuk szükséges egystv2platformalapú szolgáltatás ugyanazon alhálózaton való üzembe helyezéséhez. - Erőforráscsoport zárolása – Egy másik megfontolandó forgatókönyv egy hatókör-zárolás jelenléte az erőforráscsoport szintjén vagy annál magasabb szinten, ami akadályozza az erőforrás-navigációs hivatkozás törlését. A probléma megoldásához távolítsa el a hatókör zárolását, és engedélyezze, hogy az API Management szolgáltatás körülbelül 4–6 órás késéssel lépjen ki az eredeti alhálózatról a zárolás eltávolítása előtt, és engedélyezze az üzembe helyezést a kívánt alhálózaton.

Microsoft Graph-kapcsolat hibaelhárítása virtuális hálózaton belülről

A Microsoft Graphhoz való hálózati kapcsolatra van szükség olyan funkciókhoz, mint a microsoft entraidentitás-szolgáltatót használó felhasználói bejelentkezés a fejlesztői portálra.

A Microsoft Graph virtuális hálózaton belüli kapcsolatának hibaelhárítása:

Győződjön meg arról, hogy az NSG és más hálózati szabályok konfigurálva vannak az API Management-példányból a Microsoft Graphba irányuló kimenő kapcsolatokhoz (az AzureActiveDirectory szolgáltatáscímkével).

Győződjön meg arról, hogy a DNS-feloldás és a

graph.microsoft.comhálózati hozzáférés a virtuális hálózaton belülről származik. Például építsen ki egy új virtuális gépet a virtuális hálózaton belül, csatlakozzon hozzá, és próbáljon meg böngészőből vagy cURL, PowerShell vagy más eszközök használatával próbálkozniGET https://graph.microsoft.com/v1.0/$metadata.

Következő lépések

További információk: