Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

Ez a cikk azt ismerteti, hogyan lehet biztonsági másolatot készíteni és visszaállítani a Windows vagy Linux rendszerű Azure-beli virtuális gépeket (VM-eket) titkosított lemezekkel az Azure Backup használatával. További információ: Azure-beli virtuális gépek biztonsági mentéseinek titkosítása.

Támogatott forgatókönyvek titkosított Azure-beli virtuális gépek biztonsági mentéséhez és visszaállításához

Ez a szakasz a titkosított Azure-beli virtuális gépek biztonsági mentésének és visszaállításának támogatott forgatókönyveit ismerteti.

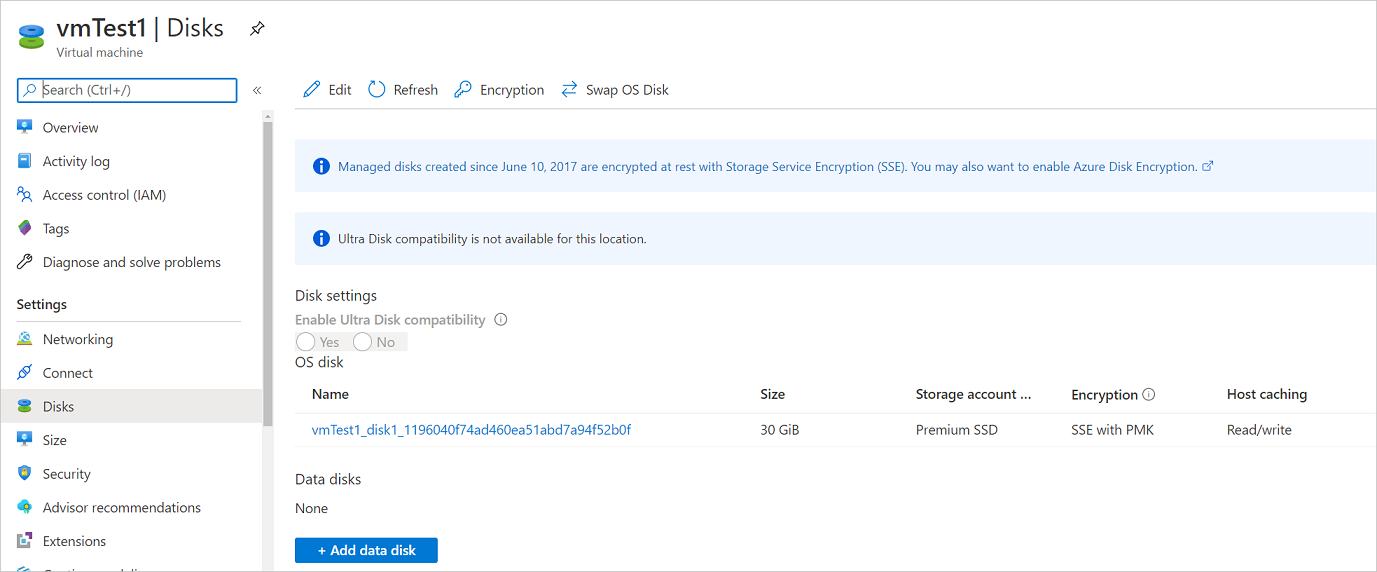

Titkosítás platform által felügyelt kulcsokkal

Alapértelmezés szerint a virtuális gépek összes lemeze automatikusan inaktív állapotban lesz titkosítva a Storage Service Encryptiont (SSE) használó platform által felügyelt kulcsok (PMK-k) használatával. Ezekről a virtuális gépekről az Azure Backup használatával készíthet biztonsági másolatot anélkül, hogy a titkosítás támogatásához szükséges konkrét műveletekre szükség van a végén. A platform által felügyelt kulcsokkal történő titkosításról további információt a titkosított Azure-beli virtuális gépek biztonsági mentése és visszaállítása című témakörben talál.

Titkosítás ügyfél által felügyelt kulcsokkal

Ha ügyfél által felügyelt kulcsokkal (CMK-kkal) titkosítja a lemezeket, a lemezek titkosításához használt kulcs az Azure Key Vaultban lesz tárolva, amelyet Ön kezel. Az SSE CMK-k használatával eltér az Azure Disk Encryptiontől (ADE). Az ADE az operációs rendszer titkosítási eszközeit használja. Az SSE titkosítja a tárolási szolgáltatás adatait, így bármilyen operációs rendszert vagy rendszerképet használhat a virtuális gépekhez.

Nem kell explicit műveleteket végrehajtania a lemezek titkosításához CMK-t használó virtuális gépek biztonsági mentéséhez vagy visszaállításához. A tárolóban tárolt virtuális gépek biztonsági mentési adatai ugyanazokkal a módszerekkel vannak titkosítva, mint a tárolón használt titkosítás.

A felügyelt lemezek CMK-kkal való titkosításával kapcsolatos további információkért lásd az Azure Disk Storage kiszolgálóoldali titkosítását.

Titkosítás támogatása az ADE használatával

Az Azure Backup támogatja azoknak az Azure-beli virtuális gépeknek a biztonsági mentését, amelyek operációs rendszere/adatlemezei ADE-vel vannak titkosítva. Az ADE az Azure BitLockert használja a Windows rendszerű virtuális gépek titkosításához, valamint a Linux rendszerű virtuális gépek dm-titkosítási funkcióját. Az ADE integrálható az Azure Key Vaulttal a lemeztitkosítási kulcsok és titkos kódok kezeléséhez. A Key Vault kulcstitkosítási kulcsait (KEK-k) is használhatja egy további biztonsági réteg hozzáadásához. A KEK-ek titkokat titkosítanak, mielőtt a Key Vaultba írnák.

Az Azure Backup az ADE használatával a Microsoft Entra alkalmazással és anélkül is készíthet biztonsági másolatot és állíthat vissza Azure-beli virtuális gépeket, az alábbi táblázatban összefoglalva.

| Virtuálisgép-lemez típusa | ADE (BEK/dm-crypt) | ADE és KEK |

|---|---|---|

| Kezelés nélküli | Igen | Igen |

| Menedzselt | Igen | Igen |

- További információ az ADE-ről, a Key Vaultról és a KEK-ekről.

- Olvassa el az Azure-beli virtuálisgép-lemeztitkosítással kapcsolatos gyakori kérdéseket .

Korlátozások

A titkosított Azure-beli virtuális gépek biztonsági mentése vagy visszaállítása előtt tekintse át az alábbi korlátozásokat:

- Az ADE által titkosított virtuális gépekről biztonsági másolatot készíthet és visszaállíthat ugyanabban az előfizetésben.

- A virtuális gépeket csak önálló kulcsokkal titkosíthatja. A virtuális gépek titkosításához használt tanúsítványok részét képező kulcsok jelenleg nem támogatottak.

- Az adatokat visszaállíthatja egy másodlagos régióba. Az Azure Backup támogatja a titkosított Azure-beli virtuális gépek régiók közötti visszaállítását az Azure párosított régióiba. További információ: Támogatási mátrix.

- Az ADE által titkosított virtuális gépeket fájl- vagy mappaszinten is helyreállíthatja. A fájlok és mappák visszaállításához a teljes virtuális gépet helyre kell állítania.

- A virtuális gép visszaállításakor nem használhatja az ADE által titkosított virtuális gépek meglévő virtuális gép cseréjét. Ez a beállítás csak titkosítatlan felügyelt lemezek esetén támogatott.

Mielőtt elkezdenéd

Mielőtt hozzákezd, kövesse az alábbi lépéseket:

- Győződjön meg arról, hogy rendelkezik egy vagy több Olyan Windows vagy Linux rendszerű virtuális géppel, amelyen engedélyezve van az ADE.

- Tekintse át az Azure-beli virtuális gépek biztonsági mentésének támogatási mátrixát.

- Hozzon létre egy Recovery Services-tárolót, ha nincs ilyenje.

- Ha engedélyezi a biztonsági mentéshez már engedélyezett virtuális gépek titkosítását, adja meg az Azure Backupnak a kulcstartó eléréséhez szükséges engedélyeket, hogy a biztonsági mentések zavartalanul folytatódhassanak. További információ az engedélyek hozzárendeléséről.

Bizonyos körülmények között előfordulhat, hogy a virtuálisgép-ügynököt is telepítenie kell a virtuális gépre.

Az Azure Backup a gépen futó Azure-beli virtuálisgép-ügynök bővítményének telepítésével biztonsági másolatot készít az Azure-beli virtuális gépekről. Ha a virtuális gép egy Azure Marketplace-rendszerképből lett létrehozva, az ügynök telepítve van és fut. Ha egyéni virtuális gépet hoz létre, vagy helyszíni gépet migrál, előfordulhat, hogy manuálisan kell telepítenie az ügynököt.

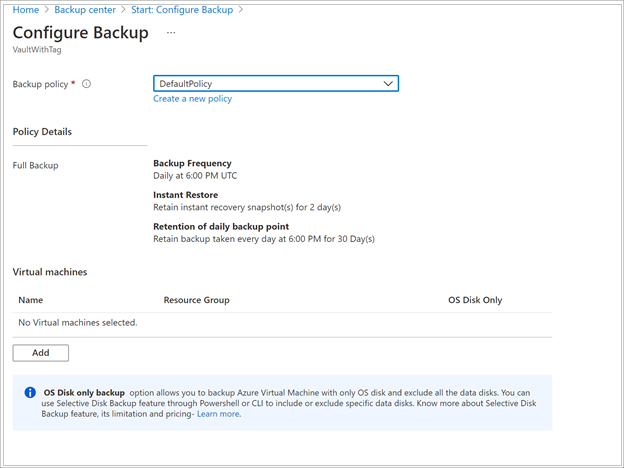

Biztonsági mentési szabályzat konfigurálása

Biztonsági mentési szabályzat konfigurálásához kövesse az alábbi lépéseket:

Ha nem rendelkezik Recovery Services biztonsági mentési tárolóval, az alábbi utasításokat követve hozzon létre egyet.

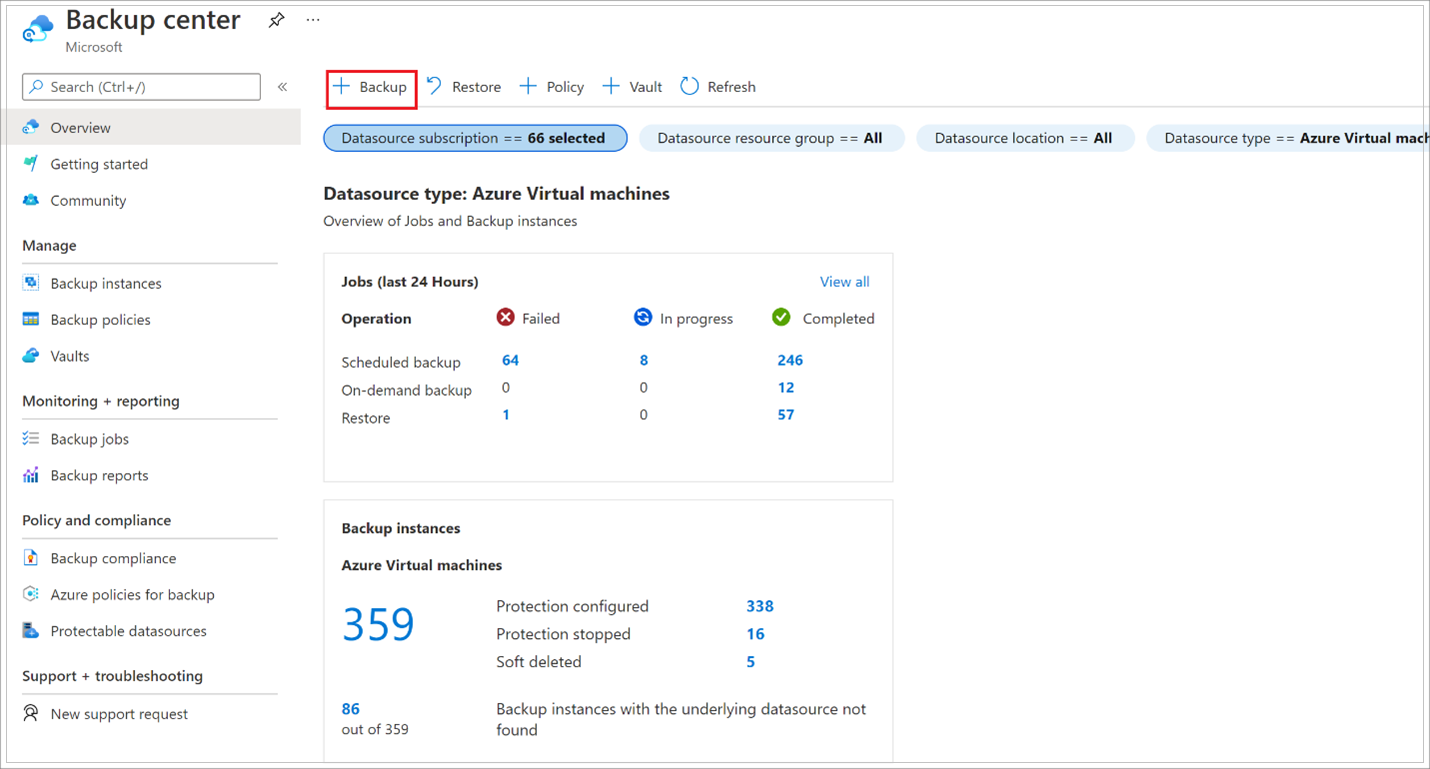

Nyissa meg a Biztonsági mentési központot, és az Áttekintés lapon válassza a + Biztonsági mentés lehetőséget.

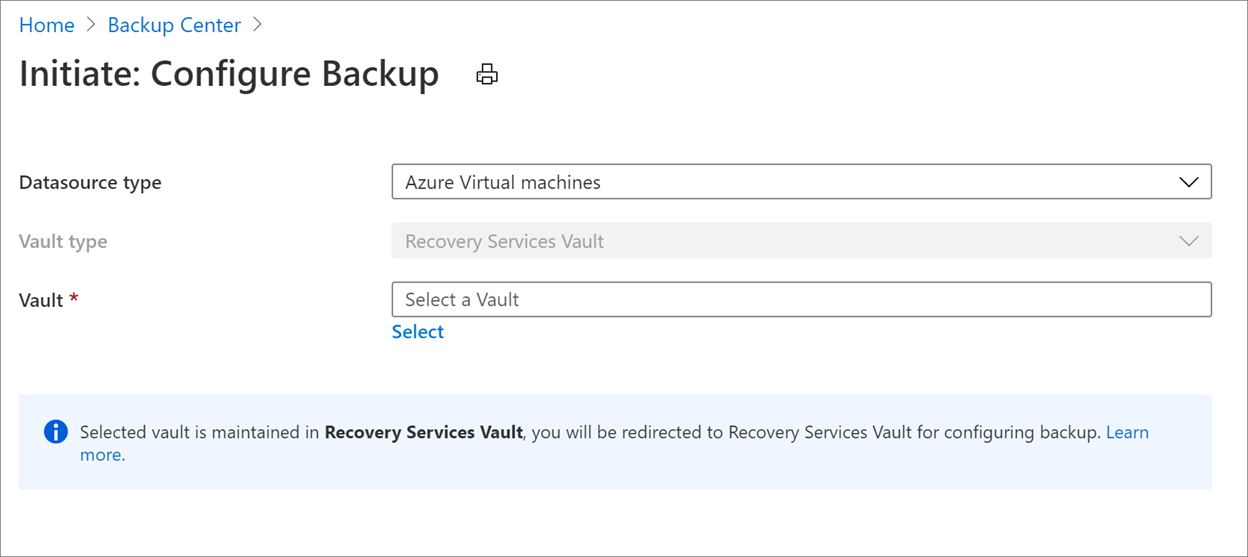

Adatforrástípus esetén válassza ki az Azure-beli virtuális gépeket, és válassza ki a létrehozott tárolót. Ezután válassza a Folytatás lehetőséget.

Válassza ki a tárolóhoz társítani kívánt szabályzatot, majd kattintson az OK gombra.

- A biztonsági mentési szabályzat meghatározza, hogy mikor és mennyi ideig legyenek tárolva a biztonsági mentések.

- Az alapértelmezett szabályzat részletei a legördülő menüben jelennek meg.

Ha nem szeretné használni az alapértelmezett szabályzatot, válassza az Új létrehozása lehetőséget, és hozzon létre egy egyéni szabályzatot.

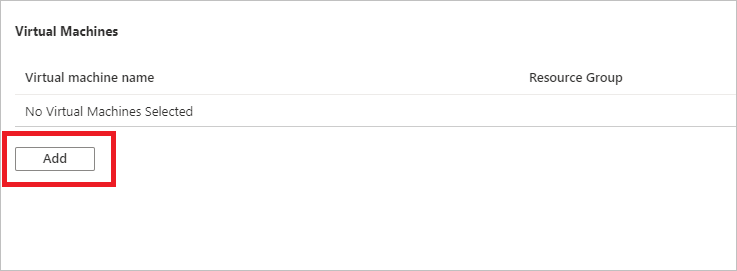

A Virtuális gépek területen válassza a Hozzáadás lehetőséget.

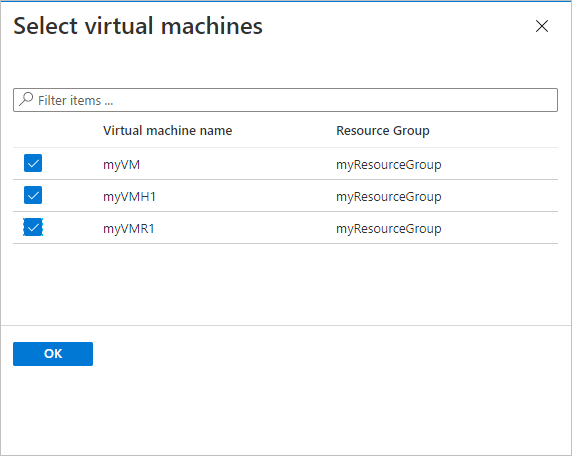

Válassza ki azokat a titkosított virtuális gépeket, amelyekről biztonsági másolatot szeretne készíteni a kiválasztási szabályzat használatával, majd válassza az OK gombot.

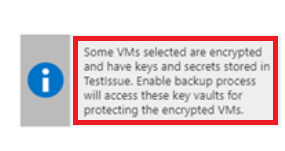

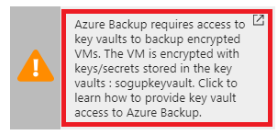

A Key Vault használata esetén a tároló oldalán egy üzenet jelenik meg, amely szerint az Azure Backupnak írásvédett hozzáférésre van szüksége a kulcstartó kulcsaihoz és titkos kulcsaihoz:

Ha ezt az üzenetet kapja, nincs szükség műveletre:

Ha ezt az üzenetet kapja, állítsa be az engedélyeket az alábbi eljárás szerint:

Válassza a Biztonsági mentés engedélyezése lehetőséget a biztonsági mentési szabályzat tárolóban való üzembe helyezéséhez és a kijelölt virtuális gépek biztonsági mentésének engedélyezéséhez.

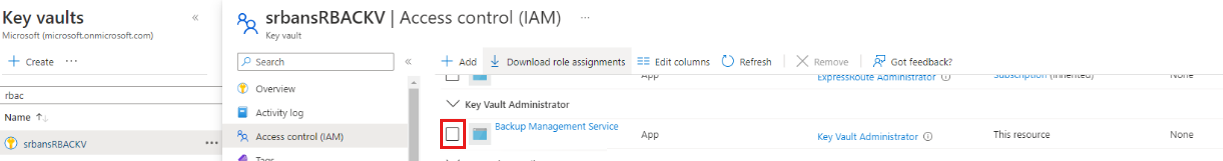

ADE által titkosított virtuális gépek biztonsági mentése RBAC-kompatibilis kulcstartókkal

Ha az Azure szerepköralapú hozzáférés-vezérlése (RBAC) által engedélyezett kulcstartók használatával szeretné engedélyezni az ADE által titkosított virtuális gépek biztonsági mentését, rendelje hozzá a Key Vault rendszergazdai szerepkörét a Microsoft Entra biztonsági mentéskezelési szolgáltatáshoz úgy, hogy hozzáad egy szerepkör-hozzárendelést a kulcstartó hozzáférés-vezérléséhez .

A virtuális gépek biztonsági mentési műveletei a Recovery Services-tároló felügyelt identitása helyett a Backup Management Service alkalmazást használják a kulcstartó eléréséhez. Ahhoz, hogy a biztonsági mentések megfelelően működjenek, meg kell adnia az alkalmazáshoz szükséges kulcstartó-engedélyeket.

Ismerje meg az elérhető szerepköröket. A Key Vault rendszergazdai szerepköre lehetővé teszi a titkos kulcs és a kulcs lekérését, listázását és biztonsági mentését .

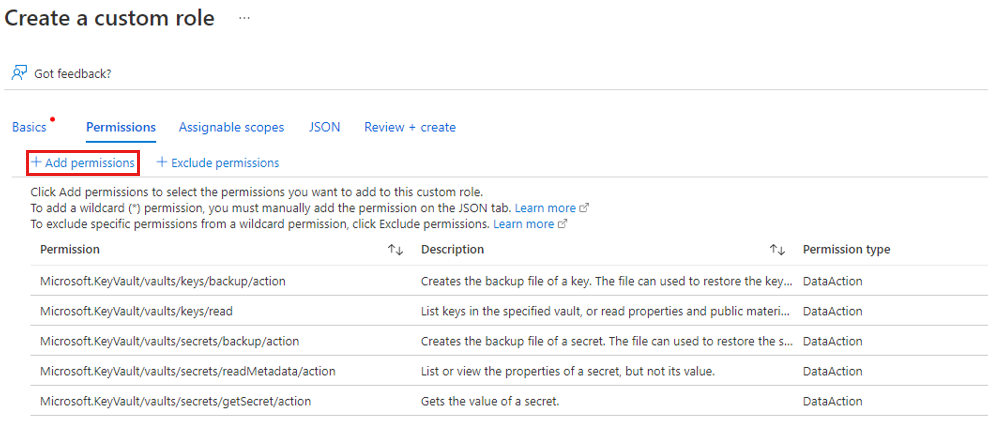

Az Azure RBAC-kompatibilis kulcstartókhoz létrehozhat egy egyéni szerepkört az alábbi engedélykészlettel. Megtudhatja, hogyan hozhat létre egyéni szerepkört.

Megjegyzés:

Az Azure Government használata esetén győződjön meg arról, hogy a Key Vault rendszergazdai szerepköre hozzá van rendelve a Backup Fairfax Microsoft Entra alkalmazáshoz a megfelelő hozzáférés és funkciók biztosítása érdekében.

| Tevékenység | Leírás |

|---|---|

Microsoft.KeyVault/vaults/keys/backup/action |

Létrehozza egy kulcs biztonsági mentési fájlját. |

Microsoft.KeyVault/vaults/secrets/backup/action |

Létrehozza egy titok biztonsági mentését. |

Microsoft.KeyVault/vaults/secrets/getSecret/action |

Lekéri egy titkos kód értékét. |

Microsoft.KeyVault/vaults/keys/read |

A megadott tárolóban lévő kulcsok listázása, illetve tulajdonságok és nyilvános anyagok olvasása. |

Microsoft.KeyVault/vaults/secrets/readMetadata/action |

Egy titkos kód tulajdonságait listázza vagy tekinti meg, az értékeit azonban nem. |

"permissions": [

{

"actions": [],

"notActions": [],

"dataActions": [

"Microsoft.KeyVault/vaults/keys/backup/action",

"Microsoft.KeyVault/vaults/secrets/backup/action",

"Microsoft.KeyVault/vaults/secrets/getSecret/action",

"Microsoft.KeyVault/vaults/keys/read",

"Microsoft.KeyVault/vaults/secrets/readMetadata/action"

],

"notDataActions": []

}

]

Biztonsági mentési feladat aktiválása

A kezdeti biztonsági mentés az ütemezésnek megfelelően fut, de azonnal futtatható is:

Nyissa meg a Biztonsági mentési központot , és válassza a Példányok biztonsági mentése menüelemet.

Az adatforrás típusához válassza az Azure-beli virtuális gépeket. Ezután keresse meg a biztonsági mentéshez konfigurált virtuális gépet.

Kattintson a jobb gombbal a megfelelő sorra, vagy válassza az Egyebek (...), majd a Biztonsági mentés most lehetőséget.

A Backup Now parancs alatt használja a naptár vezérlőt annak a napnak a kiválasztásához, amely a helyreállítási pont megőrzésének utolsó napja kell, hogy legyen. Ezután válassza OKlehetőséget.

A portál értesítéseinek figyelése.

A feladatok előrehaladásának figyeléséhez nyissa meg a Biztonsági mentési központ>Biztonsági mentési feladatait , és szűrje a folyamatban lévő feladatok listáját. A virtuális gép méretétől függően a kezdeti biztonsági mentés létrehozása eltarthat egy ideig.

Engedélyek megadása

Az Azure Backupnak írásvédett hozzáférésre van szüksége a kulcsok és titkos kódok biztonsági mentéséhez, valamint a kapcsolódó virtuális gépekhez.

- A kulcstartó az Azure-előfizetés Microsoft Entra-bérlőjéhez van társítva. Ha Ön tagfelhasználó, az Azure Backup további művelet nélkül hozzáférést szerez a kulcstartóhoz.

- Ha Vendégfelhasználó, meg kell adnia az Azure Backup engedélyeit a kulcstartó eléréséhez. Hozzáféréssel kell rendelkeznie a kulcstartókhoz az Azure Backup titkosított virtuális gépekhez való konfigurálásához.

Ha Azure RBAC-engedélyeket szeretne adni egy kulcstartóhoz, olvassa el az RBAC-engedélyek engedélyezése kulcstartón című témakört.

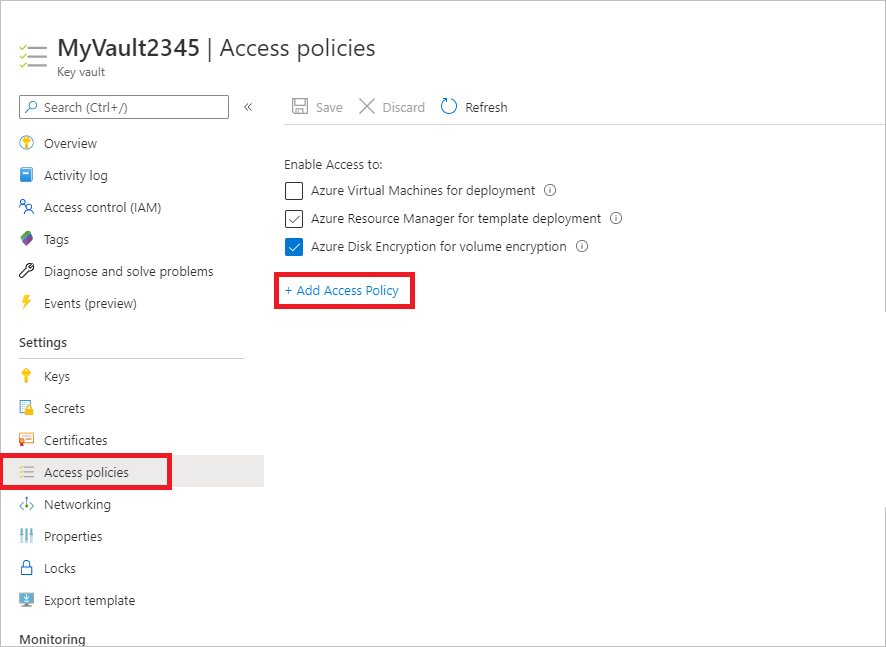

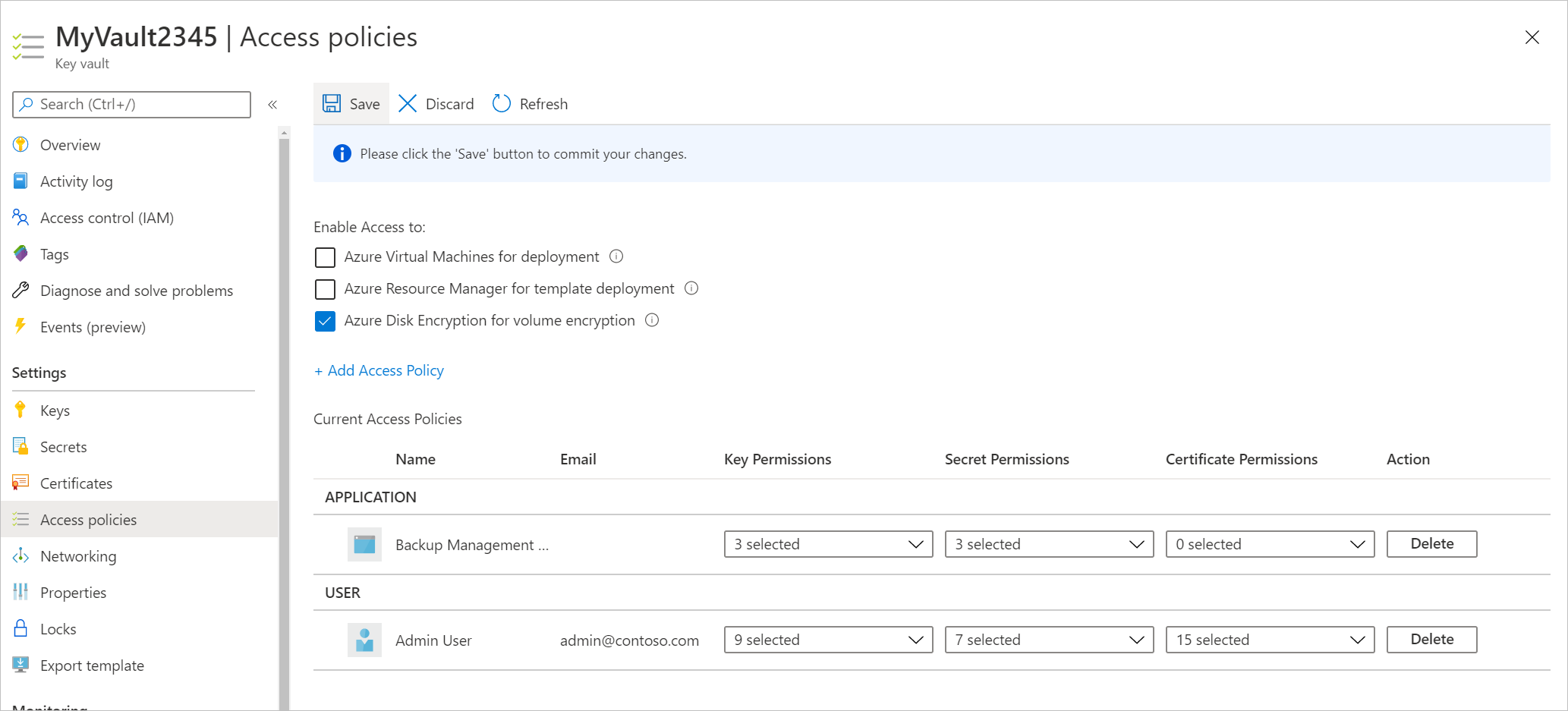

Engedélyek beállítása:

Az Azure Portalon válassza a Minden szolgáltatás lehetőséget, és keresse meg a Kulcstárak.

Válassza ki a biztonsági mentés alatt álló titkosított virtuális géphez társított kulcstárat.

Jótanács

A virtuális gép társított kulcstartójának azonosításához használja a következő PowerShell-parancsot. Cserélje le az erőforráscsoport nevét és a virtuális gép nevét:

Get-AzVm -ResourceGroupName "MyResourceGroup001" -VMName "VM001" -StatusKeresse meg a kulcstár nevét ebben a sorban:

SecretUrl : https://<keyVaultName>.vault.azure.netVálassza az Access-szabályzatok>hozzáférési szabályzat hozzáadása lehetőséget.

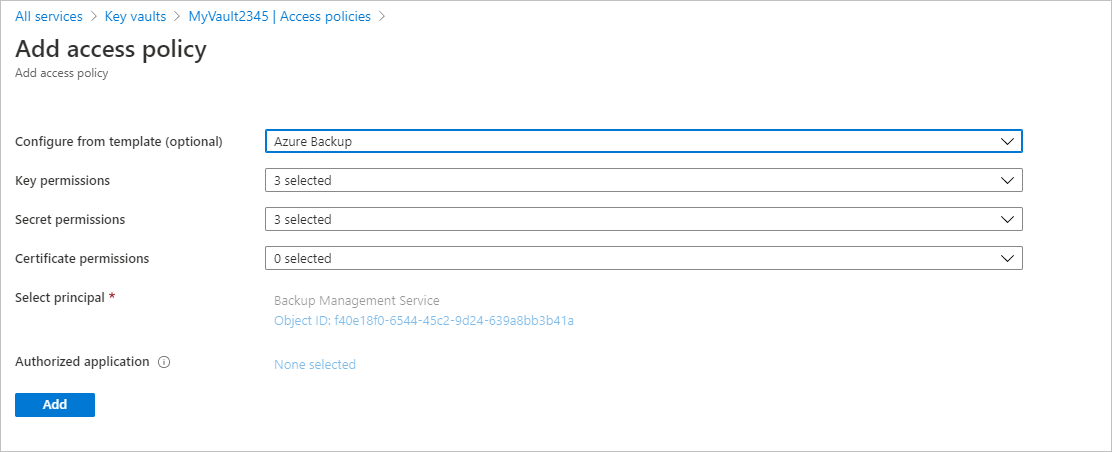

Hozzáférési szabályzat hozzáadása> Válassza az Azure Backup Konfigurálás sablonból (nem kötelező).

- A kulcs- és titkoskulcsengedélyek esetében a szükséges engedélyek előre be vannak töltve.

- Ha a virtuális gép csak a BEK használatával van titkosítva, távolítsa el a kulcsengedélyek kijelölését, mert csak titkos kódokhoz van szüksége engedélyekre.

Válassza a Hozzáadás lehetőséget a Biztonsági mentéskezelési szolgáltatáshozzáadásához az aktuális hozzáférési szabályzatok alatt.

Válassza a Mentés lehetőséget, ha meg szeretné adni az Azure Backupnak az engedélyeket.

A hozzáférési szabályzatot a PowerShell vagy az Azure CLI használatával is beállíthatja.

Kapcsolódó tartalom

Ha bármilyen problémába ütközik, tekintse át az alábbi cikkeket:

- Gyakori hibák a titkosított Azure-beli virtuális gépek biztonsági mentésekor és visszaállításakor.

- Azure-beli virtuálisgép-ügynökkel/biztonsági mentési bővítményekkel kapcsolatos problémák.

- A Key Vault kulcsának és titkos kulcsának visszaállítása titkosított virtuális gépekhez az Azure Backup használatával.