Megfontolandó szempontok és javaslatok több-bérlős Azure-beli célzóna-forgatókönyvekhez

A cikk, az Azure-beli célzónák és több Microsoft Entra-bérlő azt ismerteti, hogyan működnek a felügyeleti csoportok és az Azure Policy és az előfizetések a Microsoft Entra-bérlőkkel. A cikk az erőforrások korlátozását ismerteti, amikor egyetlen Microsoft Entra-bérlőn belül működnek. Ilyen feltételek mellett, ha több Microsoft Entra-bérlő létezik vagy egy szervezet számára szükséges, az Azure-beli kezdőzónákat külön kell üzembe helyezni az egyes Microsoft Entra-bérlőkben.

Azure-beli célzónák több Microsoft Entra-bérlővel

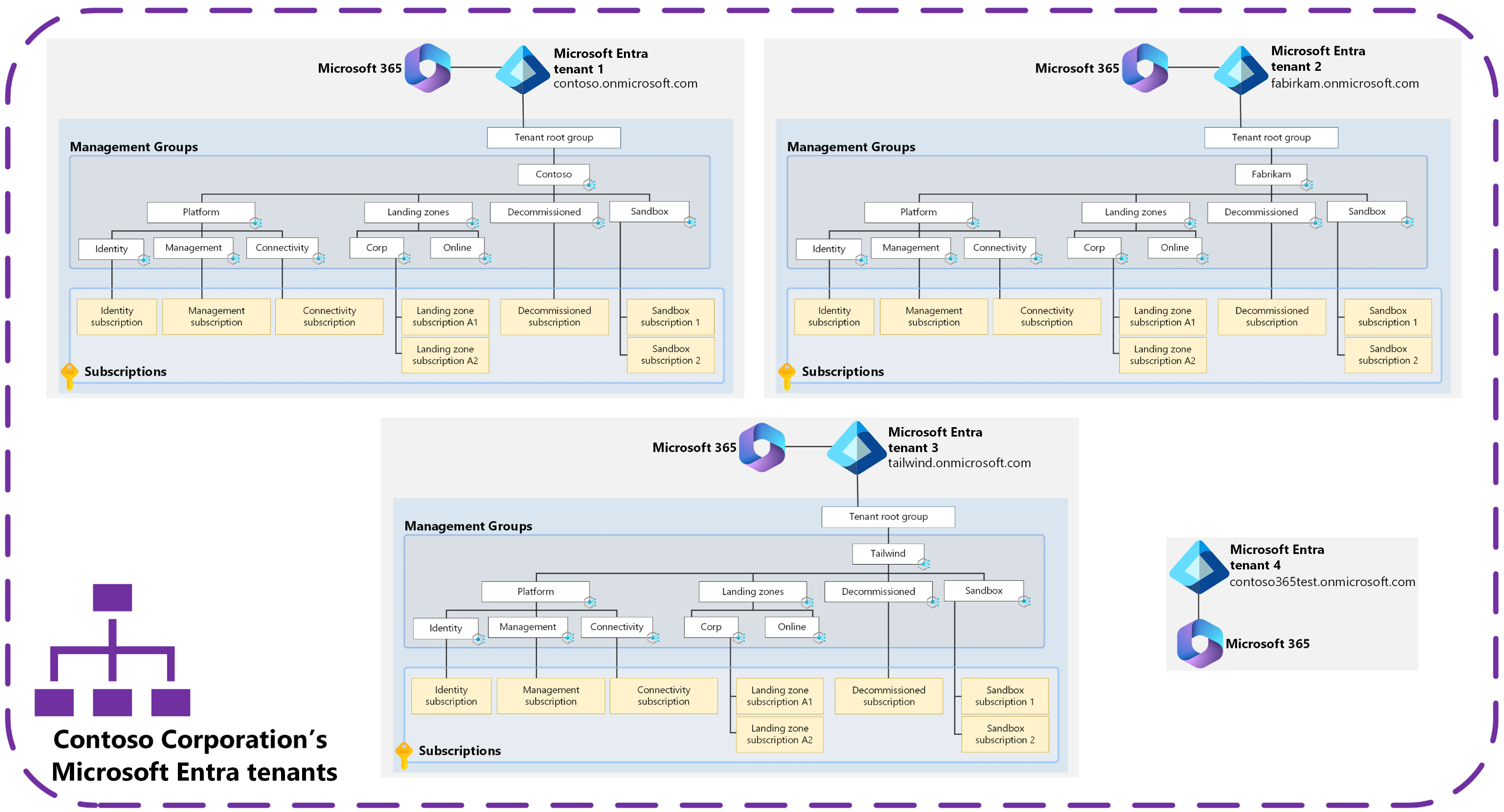

Az előző ábrán egy példa látható a Contoso Corporationre, amelynek négy Microsoft Entra-bérlője van az egyesülések és felvásárlások miatt, ahogy a vállalat idővel növekedett.

Microsoft Entra-bérlő *.onmicrosoft.com tartománya |

Használati megjegyzések |

|---|---|

contoso.onmicrosoft.com |

A Contoso Corporation által használt elsődleges vállalati Microsoft Entra-bérlő. Ebben a bérlőben azure-beli és Microsoft 365-szolgáltatásokat használnak. |

fabrikam.onmicrosoft.com |

A Fabrikam által használt elsődleges Microsoft Entra-bérlő. Ebben a bérlőben azure-beli és Microsoft 365-szolgáltatásokat használnak. Ez a bérlő a Contoso Corporation felvásárlása óta külön maradt. |

tailwind.onmicrosoft.com |

A Tailwind által használt elsődleges Microsoft Entra-bérlő. Ebben a bérlőben azure-beli és Microsoft 365-szolgáltatásokat használnak. Ez a bérlő a Contoso Corporation felvásárlása óta külön maradt. |

contoso365test.onmicrosoft.com |

Microsoft Entra-bérlő, amelyet a Contoso Corporation használ a Microsoft Entra ID és a Microsoft 365-szolgáltatások és -konfiguráció teszteléséhez. Minden Azure-környezet a Microsoft Entra-bérlőn contoso.onmicrosoft.com belül található. |

A Contoso Corporation egy Microsoft Entra-bérlővel contoso.onmicrosoft.comindult. Idővel több felvásárlást hajtottak végre más vállalatoknál, és behozták ezeket a vállalatokat a Contoso Corporationbe.

A Fabrikam (fabrikam.onmicrosoft.com) és a Tailwind (tailwind.onmicrosoft.com) beszerzései olyan meglévő Microsoft Entra-bérlőket hoztak magukkal, amelyekben a Microsoft 365 -öt (Exchange Online, SharePoint, OneDrive) és Azure-szolgáltatásokat használják. Ezeket a vállalatokat és a hozzájuk tartozó Microsoft Entra-bérlőket külön kell tartani, mert a Contoso Corporation és vállalatai egy részét a jövőben el lehet adni.

A Contoso Corporation külön Microsoft Entra-bérlővel rendelkezik, kizárólag a Microsoft Entra ID és a Microsoft 365 szolgáltatásainak és funkcióinak teszteléséhez. Ebben a különálló Microsoft Entra-bérlőben azonban egyetlen Azure-szolgáltatást sem tesztelnek. A tesztelés a contoso.onmicrosoft.com Microsoft Entra-bérlőben van.

Tipp.

További információ az Azure-beli célzónák, valamint az Azure-beli számítási feladatok és erőforrások Azure-beli célzóna-környezeteken belüli teszteléséről:

Megjegyzés:

Az Azure-beli célzónák egyetlen Microsoft Entra-bérlőn belül vannak üzembe helyezve. Ha több Microsoft Entra-bérlővel rendelkezik, amelyeken belül azure-erőforrásokat szeretne üzembe helyezni, és azure-beli célzónák használatával szeretné vezérelni, szabályozni és figyelni őket, egyenként kell üzembe helyeznie az Azure-beli célzónákat az egyes bérlőkben.

Megfontolandó szempontok és javaslatok az Azure-beli célzónákhoz több-bérlős forgatókönyvekben

Ez a szakasz az Azure-beli kezdőzónákkal és a Microsoft Entra több-bérlős forgatókönyvekkel és használattal kapcsolatos legfontosabb szempontokat és javaslatokat ismerteti.

Considerations

- Kezdje a Microsoft Entra-bérlő tervezésének egyetlen bérlői megközelítésével .

- Az egyetlen bérlő általában a szervezet vállalati Microsoft Entra-bérlője, ahol a felhasználó identitásai léteznek, és egy olyan szolgáltatás fut, mint a Microsoft 365.

- Csak akkor hozzon létre több Microsoft Entra-bérlőt, ha vannak olyan követelmények, amelyeket nem lehet teljesíteni a vállalati Microsoft Entra-bérlő használatával.

- Fontolja meg a Microsoft Entra ID felügyeleti egységek használatát a felhasználók, csoportok és eszközök (például különböző csapatok) elkülönítésének és elkülönítésének kezeléséhez egyetlen Microsoft Entra-bérlőn belül. Ezt az erőforrást használja ahelyett, hogy több Microsoft Entra-bérlőt hoz létre.

- Fontolja meg a tesztkörnyezet-előfizetések használatát az alkalmazás kezdeti számítási feladatainak fejlesztéséhez és vizsgálatához. További információ: A "dev/test/production" számítási feladatok kezdőzónáinak kezelése az Azure-beli célzóna-architektúrában.

- Az Azure-előfizetések Microsoft Entra-bérlők közötti migrálása összetett feladat, és a migrálás engedélyezéséhez a migrálást megelőző és utáni tevékenységeket kell elvégezni. További információért lásd: Azure-előfizetés átvitele egy másik Microsoft Entra könyvtárba. Egyszerűbb újraépíteni az alkalmazás számítási feladatait egy új Azure-előfizetésben a célbérlében. Így jobban szabályozhatja a migrálást.

- Fontolja meg több Microsoft Entra-bérlő kezelésének, szabályozásának, konfigurálásának, monitorozásának és biztonságossá tételének összetettségét . Egyetlen Microsoft Entra-bérlő könnyebben kezelhető, szabályozható és biztonságos.

- Fontolja meg A JML (illesztők, mozgatók és jelölők) folyamatát, munkafolyamatait és eszközeit. Győződjön meg arról, hogy ezek az erőforrások több Microsoft Entra-bérlőt támogatnak és kezelnek.

- Fontolja meg a végfelhasználókra gyakorolt hatást, amikor több identitást kezelnek, szabályoznak és biztonságossá tesznek maguknak.

- Több Microsoft Entra-bérlő kiválasztásakor vegye figyelembe a bérlők közötti együttműködésre gyakorolt hatást, különösen a végfelhasználó szempontjából. A Microsoft 365 együttműködési élménye és a felhasználók közötti támogatás egyetlen Microsoft Entra-bérlőn belül optimális.

- A megközelítés kiválasztása előtt fontolja meg, hogy milyen hatással van a naplózásra és a jogszabályi megfelelőség ellenőrzésére több Microsoft Entra-bérlőn.

- Fontolja meg a licencelési költségek növekedését több Microsoft Entra-bérlő használata esetén. Az olyan termékek licencei, mint a Microsoft Entra ID P1 vagy P2 vagy Microsoft 365 szolgáltatások, nem terjednek ki a Microsoft Entra-bérlőkre.

- Egyetlen Nagyvállalati Szerződés-regisztráció több Microsoft Entra-bérlőnek is támogathatja és biztosíthatja az előfizetéseket, ha a regisztráció hitelesítési szintjét munkahelyi és iskolai fiókközire állítja. További információkért tekintse meg az Azure EA Portal felügyeletét.

- Egyetlen Microsoft Ügyfélszerződés több Microsoft Entra-bérlőnek is támogathatja és biztosíthatja az előfizetéseket. További információ: Bérlők kezelése a Microsoft Ügyfélszerződés számlázási fiókjában.

- A Több-bérlős Microsoft Entra architektúra kiválasztásakor vegye figyelembe az alkalmazáscsapatok és fejlesztők számára esetlegesen felmerülő korlátozásokat. Vegye figyelembe az Azure-termékek és -szolgáltatások, például az Azure Virtual Desktop, az Azure Files és az Azure SQL Microsoft Entra-integrációjának korlátait. További információ: Az Azure-termékek és -szolgáltatások Microsoft Entra-integrációs szakasza ebben a cikkben.

- Fontolja meg a Microsoft Entra B2B használatát a felhasználói élmény és az adminisztráció egyszerűsítése és javítása érdekében, ha a szervezet több Microsoft Entra-bérlővel rendelkezik.

- Fontolja meg a Microsoft Identitásplatform használatát a B2B és B2C képességekkel rendelkező Microsoft Entra-azonosítóval, így a fejlesztők egyetlen Azure-előfizetésben és egyetlen bérlőn belül hozhatnak létre alkalmazásokat. Ez a módszer számos identitásforrásból származó felhasználókat támogat. További információ: Több-bérlős alkalmazások és több-bérlős megoldások tervezése az Azure-ban.

- Fontolja meg a több-bérlős szervezetek számára elérhető funkciók használatát. További információ: Mi az a több-bérlős szervezet a Microsoft Entra ID-ban?

- Fontolja meg az Azure-beli célzóna naprakészen tartását.

Azure-termékek és -szolgáltatások Microsoft Entra-integrációja

Számos Azure-termék és szolgáltatás nem támogatja a Microsoft Entra B2B-t natív Microsoft Entra-integrációjuk részeként. A Microsoft Entra-integrációk részeként csak néhány szolgáltatás támogatja a Microsoft Entra B2B-hitelesítést. Biztonságosabb, ha a szolgáltatás alapértelmezés szerint nem támogatja a Microsoft Entra B2B-t a Microsoft Entra-integráció részeként.

A Microsoft Entra ID-val natív integrációt biztosító szolgáltatások, például az Azure Storage, az Azure SQL, az Azure Files és az Azure Virtual Desktop "egykattintásos" vagy "kattintás nélküli" stílust használnak az integrációhoz. A szolgáltatás részeként hitelesítési és engedélyezési forgatókönyveket igényelnek. Ezt a megközelítést általában az "otthoni bérlő" támogatja, és egyes szolgáltatások lehetővé teszik a Microsoft Entra B2B/B2C-forgatókönyvek támogatását. Az Azure-előfizetés Microsoft Entra-azonosítóhoz való viszonyáról további információt az Azure-előfizetés társítása vagy hozzáadása a Microsoft Entra-bérlőhöz című témakörben talál.

Fontos alaposan átgondolni, hogy melyik Microsoft Entra-bérlőhöz vannak társítva Az Azure-előfizetések. Ez a kapcsolat határozza meg, hogy mely termékek és szolgáltatások, valamint azok funkciói, az alkalmazás- vagy számítási feladatok csapatai használják az identitásokat, és hogy az identitások melyik bérlőtől származnak. Az identitások általában a vállalati Microsoft Entra-bérlőben találhatók.

Ha több Microsoft Entra-bérlőt használ az összes Azure-előfizetés üzemeltetéséhez, az alkalmazás számítási feladatainak csapatai nem tudják kihasználni egyes Azure-termékek és -szolgáltatások Microsoft Entra-integrációját. Ha az alkalmazásterhelési csapatoknak az előírt korlátozások köré kell fejleszteniük az alkalmazásaikat, a hitelesítési és engedélyezési folyamat összetettebbé és kevésbé biztonságossá válik.

Ezt a problémát elkerülheti, ha egyetlen Microsoft Entra-bérlőt használ az összes Azure-előfizetés otthonaként. Egyetlen bérlő a legjobb módszer az alkalmazás vagy szolgáltatás hitelesítésére és engedélyezésére. Ez az egyszerű architektúra kevésbé kezeli, szabályozza és szabályozza az alkalmazás számítási feladatait, és eltávolítja a lehetséges korlátozásokat.

További információ: Erőforrás-elkülönítés egyetlen bérlőben.

Javaslatok

- Használjon egyetlen Microsoft Entra-bérlőt, amely általában a vállalati Microsoft Entra-bérlő. Csak akkor hozzon létre több Microsoft Entra-bérlőt, ha vannak olyan követelmények, amelyeket nem lehet teljesíteni a vállalati Microsoft Entra-bérlő használatával.

- A tesztkörnyezet-előfizetésekkel biztonságos, ellenőrzött és elkülönített fejlesztői környezeteket biztosíthat az alkalmazáscsapatoknak ugyanazon a Microsoft Entra-bérlőn belül. További információ: A "dev/test/production" számítási feladatok kezdőzónáinak kezelése az Azure-beli célzóna-architektúrában.

- A Több-bérlős Microsoft Entra-alkalmazásokat akkor használhatja, ha integrálásokat hoz létre az operatív eszközökből, például a ServiceNow-ból, és csatlakoztatja őket több Microsoft Entra-bérlőhöz. További információ: Ajánlott eljárások az elkülönítési architektúrákhoz.

- Ha Ön ISV-t használ, tekintse meg az Azure-beli kezdőzónák független szoftverszállítói (ISV) szempontjait.

- Az Azure Lighthouse használatával egyszerűsítheti a bérlők közötti felügyeleti szolgáltatásokat. További információ: Azure Lighthouse-használat több-bérlős Azure-beli kezdőzónákban.

- A cél Microsoft Entra-bérlőben található Nagyvállalati Szerződés-regisztrációkon vagy Microsoft Ügyfélszerződés hozzon létre fióktulajdonosokat, számlaszakasz-tulajdonosokat és előfizetés-létrehozókat. Rendelje hozzá a tulajdonosokat és az alkotókat az általuk létrehozott előfizetésekhez, hogy a létrehozás után ne kelljen módosítania a címtárakat az Azure-előfizetéseken . További információ: Fiók hozzáadása egy másik Microsoft Entra-bérlőtől, és bérlők kezelése a Microsoft Ügyfélszerződés számlázási fiókjában.

- Tekintse meg a Microsoft Entra biztonsági üzemeltetési útmutatót.

- Tartsa a globális Rendszergazda istrator-fiókok számát minimálisan, 5-nél kevesebbet előnyben részesítve.

- Engedélyezze a Privileged Identity Managementet (PIM) az összes rendszergazdai fiókhoz, hogy ne biztosítson állandó jogosultságot, és biztosítson JIT-hozzáférést.

- A kritikus szerepkörök, például a globális Rendszergazda istrator szerepkör aktiválásához jóváhagyásra van szükség a PIM-ben. Fontolja meg a jóváhagyók létrehozását több csapatból a globális Rendszergazda istrator-használat jóváhagyásához.

- Engedélyezze a globális Rendszergazda istrator szerepkör aktiválásával kapcsolatos összes szükséges érdekelt fél figyelését és értesítéseit.

- Győződjön meg arról, hogy a globális Rendszergazda istratorok "Hozzáférés-kezelés az Azure-erőforrásokhoz" beállítása Nem értékre van állítva, ahol nincs szükség rá.

- Engedélyezze és konfigurálja a következő Microsoft Entra-szolgáltatásokat és -funkciókat, hogy egyszerűbbé tegye a több-bérlős felületet a szervezeten belüli adminisztráció és felhasználók számára:

- A Microsoft Entra-bérlővel több Microsoft-felhőben ( például Microsoft Azure Commercial Cloud, Microsoft Azure China 21Vianet, Microsoft Azure Government) rendelkező szervezetek számára konfigurálja a Microsoft felhőbeállításait a B2B-együttműködéshez (előzetes verzió), hogy egyszerűbbé tegye a felhasználók élményét a bérlők közötti együttműködés során.

- Az alkalmazásfejlesztőknek és az alkalmazásfejlesztőknek a következő erőforrásokat kell áttekintenie a több-bérlős alkalmazások és szolgáltatások létrehozásakor: