Zsarolóvírusok elleni védelem üzembe helyezése a Microsoft 365-bérlőhöz

A zsarolóprogramok olyan zsarolási támadások, amelyek megsemmisítik vagy titkosítják a fájlokat és mappákat, megakadályozva a kritikus adatokhoz való hozzáférést. A hagyományos zsarolóvírusok általában vírusként terjednek, amely megfertőzi az eszközöket, és csak kártevő-szervizelést igényel. Az ember által működtetett zsarolóprogramok egy olyan számítógépes bűnözők aktív támadásának eredménye, amelyek beszivárognak egy szervezet helyszíni vagy felhőalapú informatikai infrastruktúrájába, emelik jogosultságaikat, és zsarolóprogramokat helyeznek üzembe a kritikus adatokra.

A támadás befejezése után a támadó pénzt követel az áldozatoktól a törölt fájlokért, a titkosított fájlok visszafejtési kulcsáért, vagy egy ígéretért, hogy nem szabadít fel bizalmas adatokat a sötét weben vagy a nyilvános interneten. Az ember által üzemeltetett zsarolóprogramok arra is használhatók, hogy leállítsák a kritikus fontosságú gépeket vagy folyamatokat, például az ipari termeléshez szükségeseket, a normál üzleti műveleteket leállítják, amíg meg nem fizetik a váltságdíjat, és ki nem javítják a károkat, vagy a szervezet maga orvosolja a károkat.

Az ember által működtetett zsarolóprogram-támadások katasztrofálisak lehetnek a különböző méretű vállalkozások számára, és nehéz megtisztítani, teljes támadó kizárást igényelnek a jövőbeli támadások elleni védelem érdekében. Az árualapú zsarolóprogramokkal ellentétben az ember által működtetett zsarolóprogramok továbbra is veszélyeztethetik a vállalkozások műveleteit a kezdeti váltságdíj kérése után.

Megjegyzés:

A Microsoft 365-bérlőket ért zsarolóprogram-támadások feltételezik, hogy a támadó érvényes felhasználói fiók hitelesítő adatokkal rendelkezik egy bérlőhöz, és hozzáfér a felhasználói fiókhoz engedélyezett összes fájlhoz és erőforráshoz. Az érvényes felhasználói fiók hitelesítő adataival nem rendelkező támadóknak vissza kell fejteniük az inaktív adatokat, amelyeket a Microsoft 365 alapértelmezett és továbbfejlesztett titkosítása titkosított. További információ: A titkosítás és a kulcskezelés összefoglalója.

A Microsoft-termékek zsarolóprogram-védelmével kapcsolatos további információkért tekintse meg ezeket a további zsarolóprogram-erőforrásokat.

A felhőbeli biztonság partnerség

A Microsoft-felhőszolgáltatások biztonsága az Ön és a Microsoft közötti partnerség:

- A Microsoft felhőszolgáltatásai a bizalom és a biztonság alapjaira épülnek. A Microsoft biztonsági vezérlőket és képességeket biztosít az adatok és alkalmazások védelméhez.

- Az adatok és identitások tulajdonosa, valamint az ezek védelméért, a helyszíni erőforrások biztonságáért és az Ön által felügyelt felhőösszetevők biztonságáért való felelősség.

E képességek és felelősségek kombinálásával biztosíthatjuk a legjobb védelmet a zsarolóprogram-támadások ellen.

A Microsoft 365 által biztosított zsarolóprogramok kockázatcsökkentési és helyreállítási képességei

A Microsoft 365-bérlőbe beszivárogtatott zsarolóprogram-támadók az alábbiakkal tarthatják a szervezetet váltságdíjért:

- Fájlok vagy e-mailek törlése

- Fájlok titkosítása helyben

- Fájlok másolása a bérlőn kívül (adatkiszivárgás)

A Microsoft 365 online szolgáltatások azonban számos beépített funkcióval és vezérlővel rendelkezik az ügyféladatok zsarolóprogramokkal szembeni védelme érdekében. Az alábbi szakaszok összegzést nyújtanak. További információ arról, hogyan védi a Microsoft az ügyféladatokat, a kártevők és a zsarolóprogramok elleni védelmet a Microsoft 365-ben.

Megjegyzés:

A Microsoft 365-bérlőket ért zsarolóprogram-támadások feltételezik, hogy a támadó érvényes felhasználói fiók hitelesítő adatokkal rendelkezik egy bérlőhöz, és hozzáfér a felhasználói fiókhoz engedélyezett összes fájlhoz és erőforráshoz. Az érvényes felhasználói fiók hitelesítő adataival nem rendelkező támadóknak vissza kell fejteniük az inaktív adatokat, amelyeket a Microsoft 365 alapértelmezett és továbbfejlesztett titkosítása titkosított. További információ: A titkosítás és a kulcskezelés összefoglalója.

Fájlok vagy e-mailek törlése

A SharePoint és a OneDrive Vállalati verzió fájljait a következők védik:

Verziószámozás

A Microsoft 365 alapértelmezés szerint legalább 500 fájlverziót őriz meg, és továbbiak megőrzésére is konfigurálható.

A biztonsági és ügyfélszolgálati munkatársakra nehezedő terhek minimalizálása érdekében tanítsa be a felhasználókat a fájlok korábbi verzióinak visszaállítására.

Lomtár

Ha a zsarolóprogram létrehoz egy új titkosított másolatot a fájlról, és törli a régi fájlt, az ügyfeleknek 93 napjuk van arra, hogy visszaállítsák a lomtárból. 93 nap elteltével egy 14 napos időszak áll rendelkezésre, amelyben a Microsoft továbbra is helyreállíthatja az adatokat.

A biztonsági és ügyfélszolgálati munkatársakra háruló terhek minimalizálása érdekében tanítsa be a felhasználókat arra, hogyan állíthatják vissza a fájlokat a lomtárból.

-

Teljes körű önkiszolgáló helyreállítási megoldás a SharePointhoz és a OneDrive-hoz, amely lehetővé teszi a rendszergazdák és a végfelhasználók számára, hogy az elmúlt 30 nap bármely pontjáról visszaállítsák a fájlokat.

A biztonságra és az informatikai ügyfélszolgálat munkatársaira nehezedő terhek minimalizálása érdekében tanítsa be a felhasználókat a Fájlok visszaállítása szolgáltatásra.

OneDrive- és SharePoint-fájlok esetén a Microsoft akár 14 napig is visszaállíthatja az előző időpontot, ha tömeges támadás éri Önt.

Email a következő védi:

Egyetlen elem helyreállítása és a postaláda megőrzése, amelyben véletlenül vagy rosszindulatú idő előtti törléskor helyreállíthatja a postaládában lévő elemeket. A 14 napon belül törölt e-maileket alapértelmezés szerint visszaállíthatja, legfeljebb 30 napig konfigurálható.

Az adatmegőrzési házirendek lehetővé teszik az e-mailek nem módosítható példányainak megőrzését a konfigurált megőrzési időszakban.

Fájlok titkosítása helyben

Ahogy korábban említettem, a SharePointban és OneDrive Vállalati verzió lévő fájlok a következőkkel védve lesznek a rosszindulatú titkosítással:

- Verziószámozás

- Lomtár

- Megőrzési visszatartási kódtár

További részletekért lásd: Az adatsérülések kezelése a Microsoft 365-ben.

Fájlok másolása a bérlőn kívül

Megakadályozhatja, hogy egy zsarolóprogram-támadó fájlokat másoljon a bérlőn kívülre a következőkkel:

Microsoft Purview adatveszteség-megelőzés (DLP) szabályzatok

Az alábbi adatokat tartalmazó adatok kockázatos, véletlen vagy nem megfelelő megosztásának észlelése, figyelmeztetése és letiltása:

Személyes adatok, például személyes azonosításra alkalmas adatok (PII) a regionális adatvédelmi előírásoknak való megfelelés érdekében.

Bizalmas szervezeti információk bizalmassági címkék alapján.

Microsoft Defender for Cloud Apps

Bizalmas adatok, például fájlok letöltésének letiltása.

A feltételes hozzáférésű alkalmazásvezérlő Defender for Cloud Apps munkamenet-szabályzataival valós időben figyelheti a felhasználó és az alkalmazás közötti információáramlást.

Mi található ebben a megoldásban?

Ez a megoldás végigvezeti a Microsoft 365 védelmi és kockázatcsökkentési funkcióinak, konfigurációinak és folyamatban lévő műveleteinek üzembe helyezésén, hogy a zsarolóprogram-támadók minimálisra csökkentsék a Microsoft 365-bérlő kritikus fontosságú adatainak használatát és a szervezet váltságdíjért való tárolását.

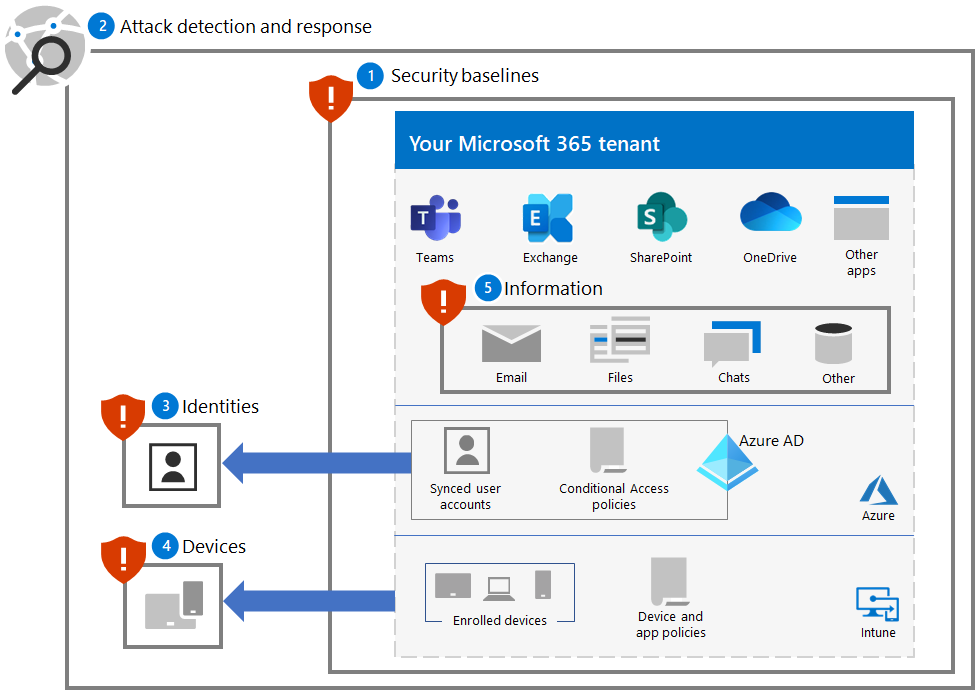

A megoldás lépései a következők:

- Biztonsági alapok konfigurálása

- Támadásészlelés és válasz üzembe helyezése

- Identitások védelme

- Eszközök védelme

- Adatok védelme

Íme a Microsoft 365-bérlőhöz üzembe helyezett megoldás öt lépése.

Ez a megoldás a Teljes felügyelet alapelveit használja:

- Ellenőrizze explicit módon: Mindig az összes rendelkezésre álló adatpont alapján végezze el a hitelesítést és az engedélyezést.

- Minimális jogosultsági szintű hozzáférés használata: Korlátozza a felhasználói hozzáférést igény szerinti és igény szerinti hozzáféréssel (JIT/JEA), kockázatalapú adaptív szabályzatokkal és adatvédelemmel.

- Biztonsági incidens feltételezése: Minimalizálja a sugár- és szegmenshozzáférést. Ellenőrizze a végpontok közötti titkosítást, és használja az elemzéseket a láthatóság eléréséhez, a fenyegetésészlelés elősegítéséhez és a védelem javításához.

A hagyományos intranetes hozzáféréstől eltérően, amely mindenben megbízik a szervezet tűzfala mögött, Teljes felügyelet úgy kezeli az egyes bejelentkezéseket és hozzáféréseket, mintha egy ellenőrizetlen hálózatból származnak, akár a szervezeti tűzfal mögött, akár az interneten. Teljes felügyelet védelmet igényel a hálózat, az infrastruktúra, az identitások, a végpontok, az alkalmazások és az adatok számára.

A Microsoft 365 képességei és funkciói

Ha meg szeretné védeni a Microsoft 365-bérlőt egy zsarolóprogram-támadástól, használja ezeket a Microsoft 365-funkciókat a megoldás ezen lépéseihez.

1. Biztonsági alapkonfiguráció

| Képesség vagy funkció | Leírás | Segít... | Licencelés |

|---|---|---|---|

| Microsoft Biztonsági pontszám | Egy Microsoft 365-bérlő biztonsági állapotát méri. | Mérje fel a biztonsági konfigurációt, és javasoljon fejlesztéseket. | Microsoft 365 E3 vagy Microsoft 365 E5 |

| Támadásifelület-csökkentési szabályok | Számos konfigurációs beállítással csökkenti a szervezet kibertámadásokkal szembeni sebezhetőségét. | Letilthatja a gyanús tevékenységeket és a sebezhető tartalmakat. | Microsoft 365 E3 vagy Microsoft 365 E5 |

| Exchange e-mail-beállítások | Lehetővé teszi azokat a szolgáltatásokat, amelyek csökkentik a szervezet e-mail alapú támadásokkal szembeni biztonsági rését. | Megakadályozza a bérlőhöz való kezdeti hozzáférést adathalászat és más e-mail alapú támadások révén. | Microsoft 365 E3 vagy Microsoft 365 E5 |

| A Microsoft Windows, a Microsoft Edge és a vállalati Microsoft 365-alkalmazások beállításai | Széles körben ismert és jól tesztelt, iparági szabványoknak megfelelő biztonsági konfigurációkat biztosít. | A Windows, az Edge és a nagyvállalati Microsoft 365-alkalmazások keresztüli támadások megelőzése. | Microsoft 365 E3 vagy Microsoft 365 E5 |

2. Észlelés és válasz

| Képesség vagy funkció | Leírás | Segít észlelni és reagálni... | Licencelés |

|---|---|---|---|

| Microsoft Defender XDR | Egyetlen megoldásban egyesíti a jeleket és vezényli a képességeket. Lehetővé teszi, hogy a biztonsági szakemberek összefűzik a fenyegetésjeleket, és meghatározzák a fenyegetések teljes hatókörét és hatását. Automatizálja a támadás megelőzésére vagy leállítására, valamint az érintett postaládák, végpontok és felhasználói identitások önjavítására szolgáló műveleteket. |

Incidensek, amelyek a támadást alkotó egyesített riasztások és adatok. | Microsoft 365 E5 vagy Microsoft 365 E3 a Microsoft 365 Biztonság E5 csomag bővítménnyel |

| Microsoft Defender for Identity | Azonosítja, észleli és kivizsgálja a szervezethez irányított speciális fenyegetéseket, feltört identitásokat és rosszindulatú belső műveleteket a helyi Active Directory Tartományi szolgáltatások (AD DS) jeleket használva. | Az AD DS-fiókok hitelesítő adatainak sérülése. | Microsoft 365 E5 vagy Microsoft 365 E3 a Microsoft 365 Biztonság E5 csomag bővítménnyel |

| Office 365-höz készült Microsoft Defender | Védi a szervezetet az e-mailek, hivatkozások (URL-címek) és együttműködési eszközök által okozott rosszindulatú fenyegetések ellen. Védelmet nyújt a kártevők, az adathalászat, a hamisítás és más támadási típusok ellen. |

Adathalász támadások. | Microsoft 365 E5 vagy Microsoft 365 E3 a Microsoft 365 Biztonság E5 csomag bővítménnyel |

| Végponthoz készült Microsoft Defender | Lehetővé teszi a végpontok (eszközök) fejlett fenyegetéseinek észlelését és elhárítását. | Kártevők telepítése és az eszközök biztonsága. | Microsoft 365 E5 vagy Microsoft 365 E3 a Microsoft 365 Biztonság E5 csomag bővítménnyel |

| Microsoft Entra ID-védelem | Automatizálja az identitásalapú kockázatok észlelését és orvoslását, valamint a kockázatok vizsgálatát. | Hitelesítő adatok sérülése Microsoft Entra fiókokhoz és jogosultságok eszkalálódásához. | Microsoft 365 E5 vagy Microsoft 365 E3 a Microsoft 365 Biztonság E5 csomag bővítménnyel |

| Defender for Cloud Apps | Felhőbeli hozzáférés biztonsági közvetítője az összes Microsoft- és külső felhőszolgáltatás felderítéséhez, vizsgálatához és irányításához. | Oldalirányú mozgás és adatkiszivárgás. | Microsoft 365 E5 vagy Microsoft 365 E3 a Microsoft 365 Biztonság E5 csomag bővítménnyel |

3. Identitások

| Képesség vagy funkció | Leírás | Segít megelőzni... | Licencelés |

|---|---|---|---|

| Microsoft Entra Jelszóvédelem | Jelszavak letiltása egy közös listából és egyéni bejegyzésekből. | Felhőbeli vagy helyszíni felhasználói fiók jelszavának meghatározása. | Microsoft 365 E3 vagy Microsoft 365 E5 |

| Feltételes hozzáféréssel kényszerített MFA | MFA megkövetelése a feltételes hozzáférési szabályzatokkal rendelkező felhasználói bejelentkezések tulajdonságai alapján. | Hitelesítő adatok biztonsága és hozzáférése. | Microsoft 365 E3 vagy Microsoft 365 E5 |

| Kockázatalapú feltételes hozzáféréssel kényszerített MFA | MFA megkövetelése a Microsoft Entra ID-védelem felhasználói bejelentkezéseinek kockázata alapján. | Hitelesítő adatok biztonsága és hozzáférése. | Microsoft 365 E5 vagy Microsoft 365 E3 a Microsoft 365 Biztonság E5 csomag bővítménnyel |

4. Eszközök

Eszköz- és alkalmazáskezelés esetén:

| Képesség vagy funkció | Leírás | Segít megelőzni... | Licencelés |

|---|---|---|---|

| Microsoft Intune | Kezelheti az eszközöket és a rajtuk futó alkalmazásokat. | Az eszköz vagy alkalmazás biztonsága és elérése. | Microsoft 365 E3 vagy E5 |

Windows 11 vagy 10 eszköz esetén:

| Képesség vagy funkció | Leírás | Segít... | Licencelés |

|---|---|---|---|

| Microsoft Defender tűzfal | Gazdagépalapú tűzfalat biztosít. | A bejövő, kéretlen hálózati forgalom támadásának megakadályozása. | Microsoft 365 E3 vagy Microsoft 365 E5 |

| Microsoft Defender víruskereső | Kártevők elleni védelmet biztosít az eszközök (végpontok) számára gépi tanulás, big data-elemzés, mélységi veszélyforrások elleni küzdelem kutatása és a Microsoft felhőalapú infrastruktúrája használatával. | Kártevők telepítésének és futtatásának megakadályozása. | Microsoft 365 E3 vagy Microsoft 365 E5 |

| Microsoft Defender SmartScreen | Védelmet nyújt az adathalász vagy kártevő webhelyek és alkalmazások, valamint a potenciálisan rosszindulatú fájlok letöltése ellen. | Webhelyek, letöltések, alkalmazások és fájlok ellenőrzésekor letilthatja vagy figyelmeztetést jeleníthet meg. | Microsoft 365 E3 vagy Microsoft 365 E5 |

| Végponthoz készült Microsoft Defender | Segít megelőzni, észlelni, kivizsgálni és reagálni a fejlett fenyegetésekre az eszközök (végpontok) között. | Védelem a hálózat illetéktelen módosításával szemben. | Microsoft 365 E5 vagy Microsoft 365 E3 a Microsoft 365 Biztonság E5 csomag bővítménnyel |

5. Információ

| Képesség vagy funkció | Leírás | Segít... | Licencelés |

|---|---|---|---|

| Mappákhoz való hozzáférés szabályozása | Az alkalmazások ismert, megbízható alkalmazások listájának ellenőrzésével védi az adatokat. | Megakadályozza, hogy a zsarolóprogramok módosítják vagy titkosítják a fájlokat. | Microsoft 365 E3 vagy Microsoft 365 E5 |

| Microsoft Purview Információvédelem | Lehetővé teszi a bizalmassági címkék alkalmazását olyan információkra, amelyek váltságdíjat igényelnek | A kiszűrett információk használatának megakadályozása. | Microsoft 365 E3 vagy Microsoft 365 E5 |

| Adatveszteség-megelőzés (DLP) | Védi a bizalmas adatokat, és csökkenti a kockázatot, mivel megakadályozza, hogy a felhasználók nem megfelelően osztják meg őket. | Adatkiszivárgás megakadályozása. | Microsoft 365 E3 vagy Microsoft 365 E5 |

| Defender for Cloud Apps | Felhőbeli hozzáférés biztonsági közvetítője felderítéshez, vizsgálathoz és irányításhoz. | Az oldalirányú mozgás észlelése és az adatkiszivárgás megakadályozása. | Microsoft 365 E5 vagy Microsoft 365 E3 a Microsoft 365 Biztonság E5 csomag bővítménnyel |

A felhasználókra és a változáskezelésre gyakorolt hatás

A további biztonsági funkciók üzembe helyezése, valamint a Microsoft 365-bérlőre vonatkozó követelmények és biztonsági szabályzatok megvalósítása hatással lehet a felhasználókra.

Létrehozhat például egy új biztonsági szabályzatot, amely megköveteli, hogy a felhasználók új csoportokat hozzanak létre adott célokra, tagként a felhasználói fiókok listájával, ahelyett, hogy egyszerűbben létrehoznak egy csoportot a szervezet összes felhasználója számára. Ez megakadályozhatja, hogy egy zsarolóprogram-támadó olyan csapatokat tárjon fel, amelyek nem érhetők el a támadó feltört felhasználói fiókjához, és a következő támadás során a csapat erőforrásait célozza meg.

Ez az alapszintű megoldás azonosítja, hogy az új konfigurációk vagy az ajánlott biztonsági szabályzatok milyen hatással lehetnek a felhasználókra, hogy elvégezhesse a szükséges változáskezelést.

Következő lépések

Az alábbi lépésekkel helyezhet üzembe átfogó védelmet a Microsoft 365-bérlő számára:

- Biztonsági alapok konfigurálása

- Támadásészlelés és válasz üzembe helyezése

- Identitások védelme

- Eszközök védelme

- Adatok védelme

További zsarolóprogram-erőforrások

A Microsoft legfontosabb információi:

- A zsarolóvírusok egyre növekvő fenyegetése, Microsoft On the Issues blogbejegyzés 2021. július 20-án

- Ember által működtetett zsarolóprogramok

- Zsarolóprogramok megelőzésének gyors üzembe helyezése

- 2021-Microsoft Digitális védelmi jelentés (lásd a 10–19. oldalakat)

- Zsarolóprogramok: A Microsoft Defender portálon elérhető, folyamatos fenyegetéselemzési jelentés

- A Microsoft észlelési és reagálási csapata (DART) zsarolóprogramokkal kapcsolatos megközelítése, ajánlott eljárásai és esettanulmánya

Microsoft 365:

- Zsarolóprogramok rugalmasságának maximalizálása az Azure és a Microsoft 365 használatával

- Zsarolóprogramok incidensmegoldási forgatókönyvei

- Kártevők és zsarolóprogramok elleni védelem

- A Windows 10 PC védelme zsarolóprogramokkal szemben

- A zsarolóvírus kezelése a SharePoint Online-ban

- Zsarolóprogramokkal kapcsolatos fenyegetéselemzési jelentések a Microsoft Defender portálon

Microsoft Defender XDR:

Microsoft Azure:

- Azure Defenses zsarolóprogram-támadáshoz

- Zsarolóprogramok rugalmasságának maximalizálása az Azure és a Microsoft 365 használatával

- Biztonsági mentési és visszaállítási terv a zsarolóprogramok elleni védelem érdekében

- Zsarolóvírusok elleni védelem a Microsoft Azure Backup használatával (26 perces videó)

- Helyreállítás rendszerszintű identitás sérüléséből

- Speciális többlépéses támadások észlelése a Microsoft Sentinel

- Zsarolóprogramok fúziós észlelése Microsoft Sentinel

Microsoft Defender for Cloud Apps:

A Microsoft biztonsági csapatának blogbejegyzései:

3 lépés a zsarolóvírusok megelőzéséhez és helyreállításához (2021. szeptember)

Útmutató az ember által működtetett zsarolóprogramok elleni küzdelemhez: 1. rész (2021. szeptember)

A microsoftos észlelési és reagálási csapat (DART) zsarolóprogram-incidensek vizsgálatának fő lépései.

Útmutató az ember által működtetett zsarolóprogramok elleni küzdelemhez: 2. rész (2021. szeptember)

Javaslatok és ajánlott eljárások.

-

Lásd a Zsarolóprogramok szakaszt.

Ember által működtetett zsarolóprogram-támadások: Megelőzhető katasztrófa (2020. március)

Tartalmazza a tényleges támadások támadáslánc-elemzését.

Zsarolóprogram-válasz – fizetésre vagy nem fizetésre? (2019. december)

A Norsk Hydro átláthatóan reagál a zsarolóprogram-támadásokra (2019. december)