A Microsoft Sentinel és a Microsoft Defender XDR implementálása Teljes felügyelet

Ez a megoldási útmutató végigvezeti a Microsoft kiterjesztett észlelési és válaszeszközök (XDR) beállításának folyamatát a Microsoft Sentinellel együtt, hogy felgyorsítsa a szervezet kiberbiztonsági támadásokra való reagálását és elhárítását.

A Microsoft Defender XDR egy XDR-megoldás, amely automatikusan gyűjti, korrelálja és elemzi a jelek, fenyegetések és riasztások adatait a Microsoft 365-környezetből.

A Microsoft Sentinel egy natív felhőmegoldás, amely biztonsági információkat és eseménykezelést (SIEM) és biztonsági vezénylési, automatizálási és válaszképességeket (SOAR) biztosít. A Microsoft Sentinel és a Microsoft Defender XDR együttesen átfogó megoldást nyújtanak a szervezeteknek a modern támadások elleni védekezéshez.

Ez az útmutató segít a Teljes felügyelet architektúrájának érettségében a Teljes felügyelet alapelveinek az alábbi módokon történő leképezésével.

| Teljes felügyelet elv | Megfelelteti: |

|---|---|

| Explicit ellenőrzés | A Microsoft Sentinel adatokat gyűjt a környezet minden részéről, és elemzi a fenyegetéseket és a rendellenességeket, hogy a szervezet és a megvalósított automatizálás az összes elérhető és ellenőrzött adatpont alapján működjön. A Microsoft Defender XDR kiterjesztett észlelést és választ biztosít a felhasználók, identitások, eszközök, alkalmazások és e-mailek között. Konfigurálja a Microsoft Sentinel automatizálását a Microsoft Defender XDR által rögzített kockázatalapú jelek végrehajtására, például a forgalom kockázatszinten alapuló blokkolására vagy engedélyezésére. |

| A legkevésbé kiemelt hozzáférés használata | A Microsoft Sentinel a rendellenes tevékenységet a User Entity Behavioral Analytics (UEBA) motoron keresztül észleli. Mivel a biztonsági forgatókönyvek idővel változhatnak, és gyakran nagyon gyorsan, a Microsoft Sentinel fenyegetésfelderítése adatokat is importál a Microsoft vagy külső szolgáltatók számára, hogy észleljék az új, újonnan megjelenő fenyegetéseket, és további kontextust biztosítsanak a vizsgálatokhoz. A Microsoft Defender XDR Microsoft Entra ID-védelem rendelkezik, amely letilthatja a felhasználókat az identitással járó kockázat szintje alapján. A kapcsolódó adatokat a Microsoft Sentinelbe továbbíthatja további elemzések és automatizálás céljából. |

| A szabálysértés feltételezése | A Microsoft Defender XDR folyamatosan ellenőrzi a környezetet a fenyegetések és a biztonsági rések után. A Microsoft Sentinel elemzi az összegyűjtött adatokat és az egyes entitások viselkedési trendjeit a gyanús tevékenységek, a rendellenességek és a többfázisú fenyegetések nagyvállalati észleléséhez. A Microsoft Defender XDR és a Microsoft Sentinel egyaránt képes automatizált szervizelési feladatok implementálására, beleértve az automatizált vizsgálatokat, az eszközök elkülönítését és az adatok karanténba helyezését. Az eszközkockázat jelként használható a Microsoft Entra feltételes hozzáférésbe való betöltéshez. |

Microsoft Sentinel és XDR architektúra

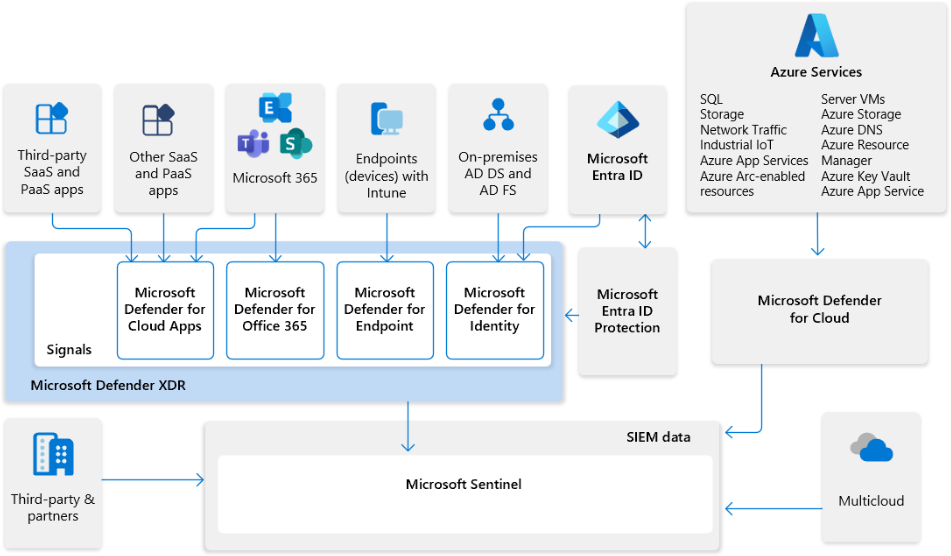

A Microsoft Sentinel ügyfelei az alábbi módszerek egyikével integrálhatják a Microsoft Sentinelt a Microsoft Defender XDR szolgáltatásaival:

A Microsoft Sentinel adatösszekötőkkel betölthet Microsoft Defender XDR szolgáltatásadatokat a Microsoft Sentinelbe. Ebben az esetben a Microsoft Sentinel-adatokat az Azure Portalon tekintheti meg.

A Microsoft Sentinel és a Microsoft Defender XDR integrálása egyetlen egységes biztonsági üzemeltetési platformba a Microsoft Defender portálon. Ebben az esetben közvetlenül a Microsoft Defender portálon tekintheti meg a Microsoft Sentinel-adatokat a Többi Defender-incidenssel, riasztással, biztonsági résekkel és egyéb biztonsági adatokkal.

Ez a megoldási útmutató mindkét módszerről nyújt információt. Ebben a megoldási útmutatóban válassza ki a munkaterület szempontjából releváns lapot. Ha a munkaterületet az egyesített biztonsági üzemeltetési platformra előkészítette, a Defender portálon dolgozhat. Ha még nem tette meg a munkaterületet, az Azure Portalon dolgozhat, hacsak másként nem jelöli meg.

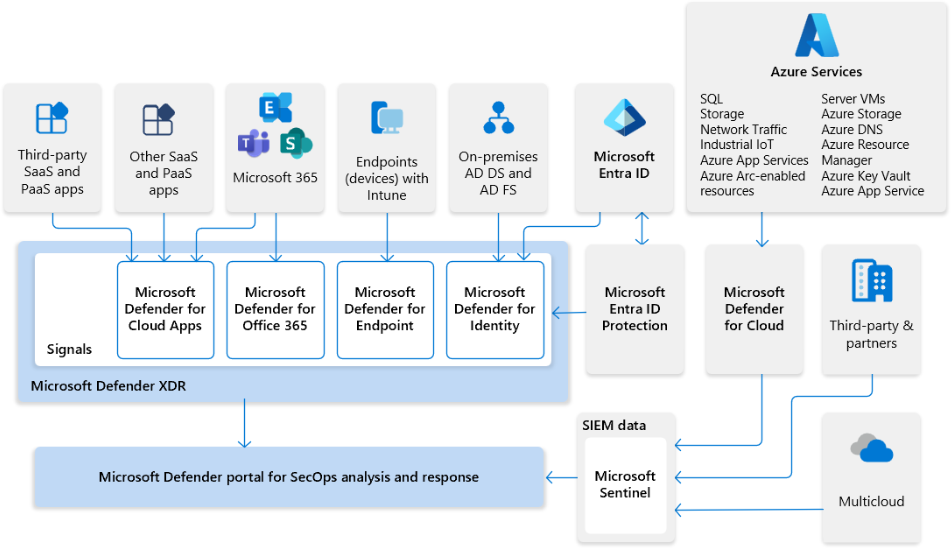

Az alábbi ábra bemutatja, hogyan integrálható zökkenőmentesen a Microsoft XDR-megoldása a Microsoft Sentinellel az egyesített biztonsági üzemeltetési platformmal.

Ebben a diagramban:

- A teljes szervezeten belüli jelekből származó információk a Microsoft Defender XDR-be és Felhőhöz készült Microsoft Defender.

- A Microsoft Sentinel támogatja a többfelhős környezeteket, és integrálható külső alkalmazásokkal és partnerekkel.

- A Microsoft Sentinel-adatok a szervezet adataival együtt kerülnek be a Microsoft Defender portálra.

- A SecOps-csapatok ezután elemezhetik és megválaszolhatják a Microsoft Sentinel és a Microsoft Defender XDR által a Microsoft Defender portálon azonosított fenyegetéseket.

A Microsoft Sentinel és a Microsoft Defender XDR implementálása Teljes felügyelet

A Microsoft Defender XDR egy XDR-megoldás, amely kiegészíti a Microsoft Sentinelt. Az XDR nyers telemetriai adatokat kér le több szolgáltatásból, például a felhőalkalmazásokból, az e-mail-biztonságból, az identitáskezelésből és a hozzáférés-kezelésből.

A mesterséges intelligencia (AI) és a gépi tanulás használatával az XDR ezután valós időben végez automatikus elemzést, vizsgálatot és választ. Az XDR-megoldás a biztonsági riasztásokat a nagyobb incidensekkel is korrelálja, így a biztonsági csapatok nagyobb betekintést kapnak a támadásokba, és az incidensek rangsorolását is biztosítják, segítve az elemzőket a fenyegetés kockázati szintjének megértésében.

A Microsoft Sentinel segítségével számos biztonsági forráshoz csatlakozhat beépített összekötők és iparági szabványok használatával. Az AI-vel több, több forrásra kiterjedő alacsony megbízhatósági jelet korrelálhat, hogy teljes képet hozzon létre a zsarolóprogramok elpusztítási láncáról és a rangsorolási riasztásokról.

SIEM- és XDR-képességek alkalmazása

Ebben a szakaszban egy tipikus, adathalász támadással járó támadási forgatókönyvet vizsgálunk meg, majd a Microsoft Sentinellel és a Microsoft Defender XDR-sel való incidensre való reagálást folytatjuk.

Gyakori támadási sorrend

Az alábbi ábra egy adathalászati forgatókönyv gyakori támadási sorrendjét mutatja be.

Az ábrán az egyes támadási lépések észleléséhez rendelkezésre álló Microsoft biztonsági termékek, valamint a Microsoft Defender XDR és a Microsoft Sentinel felé történő támadási jelek és SIEM-adatfolyamok is láthatók.

Íme a támadás összegzése.

| Támadási lépés | Észlelési szolgáltatás és jelforrás | Védelem a helyén |

|---|---|---|

| 1. A támadó adathalász e-mailt küld | Microsoft Defender for Office 365 | Speciális adathalászati funkciókkal védi a postaládákat, amelyek védelmet nyújtanak a rosszindulatú megszemélyesítésen alapuló adathalászati támadások ellen. |

| 2. A felhasználó megnyitja a mellékletet | Microsoft Defender for Office 365 | A Office 365-höz készült Microsoft Defender Biztonságos mellékletek funkció izolált környezetben nyitja meg a mellékleteket a további veszélyforrások vizsgálatához (detonáció). |

| 3. A melléklet telepíti a kártevőket | Microsoft Defender végponthoz | A végpontokat a következő generációs védelmi funkciókkal védi a kártevőktől, például a felhőalapú védelemmel és a viselkedésalapú/heurisztikus/valós idejű víruskereső védelemmel. |

| 4. A kártevők ellopják a felhasználói hitelesítő adatokat | Microsoft Entra-azonosító és Microsoft Entra ID-védelem | A felhasználói viselkedés és tevékenységek monitorozásával, az oldalirányú mozgás észlelésével és a rendellenes tevékenységek riasztásával védi az identitásokat. |

| 5. A támadó oldalirányban mozog a Microsoft 365-alkalmazások és -adatok között | Microsoft Defender for Cloud Apps | Képes észlelni a felhőalkalmazásokhoz hozzáférő felhasználók rendellenes tevékenységeit. |

| 6. A támadó bizalmas fájlokat tölt le Egy SharePoint-mappából | Microsoft Defender for Cloud Apps | Képes észlelni és reagálni a SharePointból származó fájlok tömeges letöltési eseményeire. |

Ha a Microsoft Sentinel-munkaterületet az egyesített biztonsági üzemeltetési platformra előkészítette, a SIEM-adatok közvetlenül a Microsoft Sentinelben érhetők el a Microsoft Defender portálon.

Incidenskezelés a Microsoft Sentinel és a Microsoft Defender XDR használatával

Most, hogy láttuk, hogyan történik egy gyakori támadás, nézzük meg a Microsoft Sentinel és a Microsoft Defender XDR integrációját incidensmegoldáshoz.

Válassza ki a munkaterület megfelelő lapját attól függően, hogy a munkaterületet az egyesített biztonsági üzemeltetési platformra előkészítette-e.

Miután integrálta a Microsoft Sentinelt és a Microsoft Defender XDR-t a munkaterület egységes biztonsági üzemeltetési platformra való előkészítésével, végezze el az összes incidenskezelési lépést közvetlenül a Microsoft Defender portálon, ugyanúgy, mint más Microsoft Defender XDR-incidensek esetében. A támogatott lépések a osztályozástól a vizsgálaton és a megoldáson át mindenre kiterjednek.

Használja a Microsoft Defender portál Microsoft Sentinel területét a csak a Defender portálon nem elérhető funkciókhoz.

További információ: Válasz egy incidensre a Microsoft Sentinel és a Microsoft Defender XDR használatával.

Főbb funkciók

Ha nulla megbízhatósági megközelítést szeretne alkalmazni az incidensek kezelésére, használja ezeket a Microsoft Sentinel- és XDR-funkciókat.

| Képesség vagy funkció | Leírás | Termék |

|---|---|---|

| Automatizált vizsgálat és válasz (AIR) | Az AIR-képességek a riasztások vizsgálatára és a szabálysértések elhárítására szolgáló azonnali lépések végrehajtására szolgálnak. Az AIR képességei jelentősen csökkentik a riasztások mennyiségét, így a biztonsági műveletek a kifinomultabb fenyegetésekre és más nagy értékű kezdeményezésekre összpontosítanak. | Microsoft Defender XDR |

| Speciális vadászat | A speciális vadászat egy lekérdezésalapú fenyegetéskereső eszköz, amellyel akár 30 napnyi nyers adatot is felfedezhet. Proaktív módon megvizsgálhatja a hálózat eseményeit a fenyegetésjelzők és entitások megkereséséhez. Az adatokhoz való rugalmas hozzáférés lehetővé teszi az ismert és potenciális fenyegetések korlátozás nélküli vadászatát. | Microsoft Defender XDR |

| Egyéni fájljelzők | A potenciálisan rosszindulatú fájlok vagy kártevőgyanús kártevők letiltásával megakadályozhatja a szervezeten belüli támadások további propagálását. | Microsoft Defender XDR |

| Felhőfelderítés | A Cloud Discovery elemzi a Defender for Endpoint által gyűjtött forgalmi naplókat, és kiértékeli az azonosított alkalmazásokat a felhőalkalmazás-katalógusban a megfelelőségi és biztonsági információk biztosítása érdekében. | Microsoft Defender for Cloud Apps |

| Egyéni hálózati jelzők | Az IP-címek, URL-címek vagy tartományok mutatóinak létrehozásával mostantól engedélyezheti vagy letilthatja az IP-címeket, URL-címeket vagy tartományokat a saját fenyegetésintelligencia alapján. | Microsoft Defender XDR |

| Végpontészlelés és -válasz (EDR) blokk | További védelmet nyújt a rosszindulatú összetevők ellen, ha a Microsoft Defender víruskereső (MDAV) nem az elsődleges víruskereső termék, és passzív módban fut. Az EDR blokk módban a színfalak mögött működik az EDR képességei által észlelt rosszindulatú összetevők szervizeléséhez. | Microsoft Defender XDR |

| Eszköz válaszképességei | Eszközök elkülönítésével vagy vizsgálati csomag gyűjtésével gyorsan reagálhat az észlelt támadásokra | Microsoft Defender XDR |

| Élő válasz | Az élő válasz azonnali hozzáférést biztosít a biztonsági műveleti csapatoknak egy távoli rendszerhéj-kapcsolattal rendelkező eszközhöz (más néven géphez). Ez lehetővé teszi, hogy alapos vizsgálati munkát végezzenek, és azonnali válaszlépéseket hajtsanak végre az azonosított fenyegetések valós idejű azonnali megfékezése érdekében. | Microsoft Defender XDR |

| Felhőalkalmazások biztonságossá tétele | Egy fejlesztési biztonsági üzemeltetési (DevSecOps) megoldás, amely kódszinten egyesíti a többfelhős és többfolyamatos környezetek biztonsági felügyeletét. | Microsoft Defender for Cloud |

| A biztonsági helyzet javítása | Felhőbeli biztonsági helyzetkezelési (CSPM) megoldás, amely olyan műveleteket tesz lehetővé, amelyekkel megelőzheti a behatolásokat. | Microsoft Defender for Cloud |

| Felhőbeli számítási feladatok védelme | Felhőbeli számítási feladatok védelmére szolgáló platform (CWPP) kiszolgálók, tárolók, tárolók, adatbázisok és egyéb számítási feladatok speciális védelmével. | Microsoft Defender for Cloud |

| User and Entity Behavioral Analytics (UEBA) | Elemzi a szervezeti entitások, például a felhasználók, a gazdagépek, az IP-címek és az alkalmazások viselkedését) | Microsoft Sentinel Az előkészített munkaterületek esetében a Microsoft Sentinel az egyesített biztonsági üzemeltetési platformon |

| Fúzió | Skálázható gépi tanulási algoritmusokon alapuló korrelációs motor. Automatikusan észleli a többszörös támadásokat, más néven speciális állandó fenyegetéseket (APT) a rendellenes viselkedések és a gyilkossági lánc különböző szakaszaiban megfigyelt gyanús tevékenységek kombinációinak azonosításával. | Microsoft Sentinel Az előkészített munkaterületek esetében a Microsoft Sentinel az egyesített biztonsági üzemeltetési platformon |

| Fenyegetésintelligencia | A Microsoft külső szolgáltatókkal bővítheti az adatokat, hogy további kontextust biztosítson a környezet tevékenységei, riasztásai és naplói körül. | Microsoft Sentinel Az előkészített munkaterületek esetében a Microsoft Sentinel az egyesített biztonsági üzemeltetési platformon |

| Automatizálás | Az automatizálási szabályok segítségével központilag kezelheti az automatizálást a Microsoft Sentinellel, lehetővé téve a különböző forgatókönyvekre alkalmazható szabályok kis csoportjának definiálását és koordinálását. | Microsoft Sentinel Az előkészített munkaterületek esetében a Microsoft Sentinel az egyesített biztonsági üzemeltetési platformon |

| Anomáliák szabályai | Az anomáliaszabály-sablonok gépi tanulással észlelik a rendellenes viselkedés bizonyos típusait. | Microsoft Sentinel Az előkészített munkaterületek esetében a Microsoft Sentinel az egyesített biztonsági üzemeltetési platformon |

| Ütemezett lekérdezések | A Microsoft biztonsági szakértői által írt beépített szabályok, amelyek a Sentinel által gyűjtött naplókban keresnek gyanús tevékenységláncokat, ismert fenyegetéseket. | Microsoft Sentinel Az előkészített munkaterületek esetében a Microsoft Sentinel az egyesített biztonsági üzemeltetési platformon |

| Közel valós idejű (NRT) szabályok | Az NRT-szabályok korlátozott számú ütemezett szabályt tartalmaznak, amelyek percenként egyszer futnak annak érdekében, hogy a lehető legperces információkat biztosíthassák Önnek. | Microsoft Sentinel Az előkészített munkaterületek esetében a Microsoft Sentinel az egyesített biztonsági üzemeltetési platformon |

| Vadászat | Annak érdekében, hogy a biztonsági elemzők proaktív módon keressenek olyan új anomáliákat, amelyeket a biztonsági alkalmazások vagy akár az ütemezett elemzési szabályok nem észleltek, a Microsoft Sentinel beépített keresési lekérdezései segítenek a megfelelő kérdések feltevésében, hogy problémákat találjon a hálózaton már meglévő adatokban. | Microsoft Sentinel Az előkészített munkaterületek esetében használja a Microsoft Defender portál speciális vadászati funkcióit. |

| Microsoft Defender XDR-összekötő | A Microsoft Defender XDR-összekötő szinkronizálja a naplókat és incidenseket a Microsoft Sentinelnel. | Microsoft Defender XDR és Microsoft Sentinel br> Az előkészített munkaterületek esetében a Microsoft Sentinel az egyesített biztonsági üzemeltetési platformon |

| Adatösszekötők | Adatbetöltés engedélyezése elemzéshez a Microsoft Sentinelben. | Microsoft Sentinel Az előkészített munkaterületek esetében a Microsoft Sentinel az egyesített biztonsági üzemeltetési platformon |

| Content Hub-Teljes felügyelet megoldás (TIC 3.0) | Teljes felügyelet (TIC 3.0) tartalmaz egy munkafüzetet, elemzési szabályokat és egy forgatókönyvet, amely automatikus vizualizációt biztosít a Teljes felügyelet alapelvekről, és áttér a Trust Internet Connections keretrendszerre, és segít a szervezeteknek a konfigurációk időbeli monitorozásában. | Microsoft Sentinel Az előkészített munkaterületek esetében a Microsoft Sentinel az egyesített biztonsági üzemeltetési platformon |

| Biztonsági vezénylés, automatizálás és válasz (SOAR) | A biztonsági fenyegetésekre reagáló automatizálási szabályok és forgatókönyvek használata növeli az SOC hatékonyságát, és időt és erőforrásokat takarít meg. | Microsoft Sentinel Az előkészített munkaterületek esetében a Microsoft Sentinel az egyesített biztonsági üzemeltetési platformon |

| SOC-optimalizálás | Zárja be a lefedettségi réseket bizonyos fenyegetések ellen, és húzza meg a betöltési arányt olyan adatokkal szemben, amelyek nem biztosítanak biztonsági értéket. |

A megoldás újdonságai

Ez a megoldás végigvezeti a Microsoft Sentinel és az XDR implementálásán, hogy a biztonsági üzemeltetési csapat hatékonyan orvosolhassa az incidenseket egy Teljes felügyelet megközelítéssel.

Ajánlott betanítás

A betanítási tartalmak jelenleg nem fedik le az egységes biztonsági üzemeltetési platformot.

| Oktatás | A Microsoft Defender XDR csatlakoztatása a Microsoft Sentinelhez |

|---|---|

| Ismerje meg a Microsoft Defender XDR-hez készült Microsoft Sentinel-összekötők által biztosított konfigurációs beállításokat és adatokat. |

Következő lépések

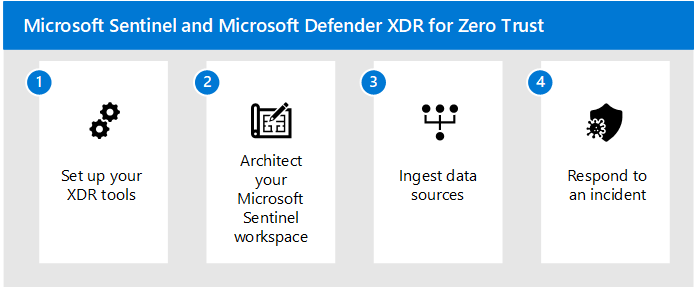

Az alábbi lépésekkel implementálhatja a Microsoft Sentinelt és az XDR-t Teljes felügyelet megközelítéshez:

- Az XDR-eszközök beállítása

- A Microsoft Sentinel-munkaterület létrehozása

- Adatforrások betöltése

- Reagálás incidensre

Ezeket a cikkeket Teljes felügyelet elvek Azure-ra való alkalmazásával kapcsolatban is tekintse meg:

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: