Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Le indicazioni sulle procedure consigliate sono disponibili nella documentazione tecnica per Microsoft Sentinel. Questo articolo illustra alcune indicazioni chiave da usare durante la distribuzione, la gestione e l'uso di Microsoft Sentinel.

Importante

Dopo il 31 marzo 2027, Microsoft Sentinel non sarà più supportato nel portale di Azure e sarà disponibile solo nel portale di Microsoft Defender. Tutti i clienti che usano Microsoft Sentinel nel portale di Azure verranno reindirizzati al portale di Defender e useranno Microsoft Sentinel solo nel portale di Defender.

Se si usa ancora Microsoft Sentinel nel portale di Azure, è consigliabile iniziare a pianificare la transizione al portale di Defender per garantire una transizione senza problemi e sfruttare appieno l'esperienza di operazioni di sicurezza unificata offerta da Microsoft Defender.

Per iniziare a usare Microsoft Sentinel, vedere la guida alla distribuzione, che illustra i passaggi generali per pianificare, distribuire e ottimizzare la distribuzione Microsoft Sentinel. Da tale guida selezionare i collegamenti forniti per trovare indicazioni dettagliate per ogni fase della distribuzione.

Adottare un'architettura a piattaforma singola

Microsoft Sentinel è integrato con un data lake moderno che offre un'archiviazione a lungo termine conveniente che consente ai team di semplificare la gestione dei dati, ottimizzare i costi e accelerare l'adozione dell'IA. Il data lake Microsoft Sentinel consente un'architettura a piattaforma singola per i dati di sicurezza e offre agli analisti un'esperienza di query unificata sfruttando al tempo stesso l'ecosistema di connettori avanzato di Microsoft Sentinel. Per altre informazioni, vedere Microsoft Sentinel data lake .

Eseguire l'onboarding di Microsoft Sentinel nel portale di Microsoft Defender e integrarsi con Microsoft Defender XDR

È consigliabile eseguire l'onboarding Microsoft Sentinel nel portale di Microsoft Defender per unificare le funzionalità con Microsoft Defender XDR come la gestione degli eventi imprevisti e la ricerca avanzata.

Se non si esegue l'onboarding di Microsoft Sentinel nel portale di Microsoft Defender, tenere presente che:

- Entro luglio 2026, tutti i clienti Microsoft Sentinel che usano il portale di Azure verranno reindirizzati al portale di Defender.

- Fino ad allora, è possibile usare il connettore dati Defender XDR per integrare Microsoft Defender dati del servizio con Microsoft Sentinel nel portale di Azure.

La figura seguente mostra come la soluzione XDR di Microsoft si integra perfettamente con Microsoft Sentinel.

Per altre informazioni, vedere gli articoli seguenti:

- integrazione Microsoft Defender XDR con Microsoft Sentinel

- Connettere Microsoft Sentinel a Microsoft Defender XDR

- Microsoft Sentinel nel portale di Microsoft Defender

Integrare i servizi di sicurezza Microsoft

Microsoft Sentinel è supportato dai componenti che inviano dati all'area di lavoro e viene reso più efficace tramite integrazioni con altri servizi Microsoft. I log inseriti in prodotti, ad esempio Microsoft Defender for Cloud Apps, Microsoft Defender per endpoint e Microsoft Defender per identità, consentono a questi servizi di creare rilevamenti e, a loro volta, forniscono tali rilevamenti per Microsoft Sentinel. I log possono anche essere inseriti direttamente in Microsoft Sentinel per fornire un quadro più completo per eventi ed eventi imprevisti.

Oltre all'inserimento di avvisi e log da altre origini, Microsoft Sentinel fornisce anche:

| Funzionalità | Descrizione |

|---|---|

| Rilevamento delle minacce | Funzionalità di rilevamento delle minacce con intelligenza artificiale, che consentono di compilare e presentare oggetti visivi interattivi tramite cartelle di lavoro, eseguire playbook per agire automaticamente sugli avvisi, integrare modelli di Machine Learning per migliorare le operazioni di sicurezza e inserire e recuperare feed di arricchimento dalle piattaforme di intelligence sulle minacce. |

| Indagine sulle minacce | Le funzionalità di analisi delle minacce consentono di visualizzare ed esplorare avvisi ed entità, rilevare anomalie nel comportamento degli utenti e delle entità e monitorare gli eventi in tempo reale durante un'indagine. |

| Raccolta dati | Raccogliere dati in tutti gli utenti, i dispositivi, le applicazioni e l'infrastruttura, sia in locale che in più cloud. |

| Risposta alle minacce | Funzionalità di risposta alle minacce, ad esempio playbook che si integrano con i servizi di Azure e gli strumenti esistenti. |

| Integrazioni con i partner | Si integra con le piattaforme partner usando connettori dati Microsoft Sentinel, fornendo servizi essenziali per i team SOC. |

Creare soluzioni di integrazione personalizzate (partner)

Per i partner che vogliono creare soluzioni personalizzate che si integrano con Microsoft Sentinel, vedere Procedure consigliate per l'integrazione di partner con Microsoft Sentinel.

Pianificare la gestione degli eventi imprevisti e il processo di risposta

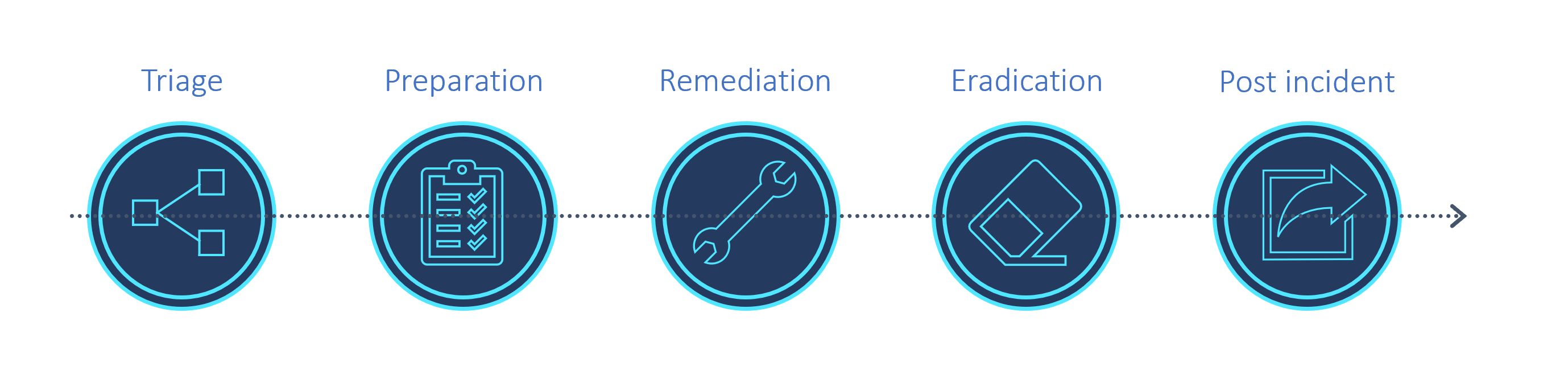

L'immagine seguente mostra i passaggi consigliati in un processo di gestione e risposta degli eventi imprevisti.

La tabella seguente fornisce attività di gestione e risposta degli eventi imprevisti di alto livello e le procedure consigliate correlate. Per altre informazioni, vedere Microsoft Sentinel'indagine sugli eventi imprevisti nel portale di Azure o Eventi imprevisti e avvisi nel portale di Microsoft Defender.

| Attività | Procedura consigliata |

|---|---|

| Pagina Verifica eventi imprevisti | Esaminare un evento imprevisto nella pagina Eventi imprevisti , che elenca il titolo, la gravità e gli avvisi, i log e le entità di interesse correlati. È anche possibile passare dagli eventi imprevisti ai log raccolti e a qualsiasi strumento correlato all'evento imprevisto. |

| Usare il grafico degli eventi imprevisti | Esaminare il grafico Degli eventi imprevisti per visualizzare l'intero ambito di un attacco. È quindi possibile costruire una sequenza temporale degli eventi e individuare l'estensione di una catena di minacce. |

| Esaminare gli eventi imprevisti per i falsi positivi | Usare i dati sulle entità chiave, ad esempio account, URL, indirizzo IP, nomi host, attività, sequenza temporale per capire se è presente un falso positivo , nel qual caso è possibile chiudere direttamente l'evento imprevisto. Se si scopre che l'evento imprevisto è un vero positivo, eseguire un'azione direttamente dalla pagina Eventi imprevisti per analizzare log, entità ed esplorare la catena di minacce. Dopo aver identificato la minaccia e creato un piano d'azione, usare altri strumenti in Microsoft Sentinel e altri servizi di sicurezza Microsoft per continuare l'analisi. |

| Visualizzare le informazioni | Esaminare il dashboard di panoramica Microsoft Sentinel per avere un'idea del comportamento di sicurezza dell'organizzazione. Per altre informazioni, vedere Visualizzare i dati raccolti. Oltre alle informazioni e alle tendenze nella pagina di panoramica Microsoft Sentinel, le cartelle di lavoro sono preziosi strumenti investigativi. Ad esempio, usare la cartella di lavoro di Investigation Insights per analizzare eventi imprevisti specifici insieme a eventuali entità e avvisi associati. Questa cartella di lavoro consente di approfondire le entità visualizzando log, azioni e avvisi correlati. |

| Rilevare le minacce | Durante l'analisi e la ricerca delle cause radice, eseguire query di ricerca delle minacce predefinite e verificare i risultati per individuare eventuali indicatori di compromissione. Per altre informazioni, vedere Ricerca di minacce in Microsoft Sentinel. |

| Comportamento dell'entità | Il comportamento delle entità in Microsoft Sentinel consente agli utenti di esaminare e analizzare le azioni e gli avvisi per entità specifiche, ad esempio l'analisi di account e nomi host. Per altre informazioni, vedere: - Abilitare User and Entity Behavior Analytics (UEBA) in Microsoft Sentinel - Analizzare gli eventi imprevisti con dati UEBA - Microsoft Sentinel riferimento agli arricchimenti UEBA |

| Watchlist | Usare un elenco di controllo che combina i dati provenienti da dati inseriti e origini esterne, ad esempio i dati di arricchimento. Ad esempio, creare elenchi di intervalli di indirizzi IP usati dall'organizzazione o dai dipendenti terminati di recente. Usare watchlist con playbook per raccogliere dati di arricchimento, ad esempio l'aggiunta di indirizzi IP dannosi agli elenchi di controllo da usare durante il rilevamento, la ricerca delle minacce e le indagini. Durante un evento imprevisto, usare gli elenchi di controllo per contenere i dati di indagine e quindi eliminarli quando viene eseguita l'indagine per assicurarsi che i dati sensibili non rimangano in visualizzazione. Per altre informazioni, vedere Watchlists in Microsoft Sentinel. |

Ottimizzare la raccolta e l'inserimento dei dati

Esaminare le procedure consigliate per la raccolta dei dati Microsoft Sentinel, che includono la definizione della priorità dei connettori dati, il filtro dei log e l'ottimizzazione dell'inserimento dei dati.

Velocizzare le query Linguaggio di query Kusto

Esaminare le procedure consigliate Linguaggio di query Kusto per velocizzare le query.