Microsoft Defender ポータルは、関連付け分析を適用し、関連するアラートと、さまざまな製品からの自動調査をインシデントに集計します。 また、Microsoft SentinelとDefender XDRは、製品のスイート全体にわたって統合プラットフォームでエンドツーエンドの可視性を備えた場合にのみ、悪意のあるものとして識別できるアクティビティに対する一意のアラートをトリガーします。 このビューは、セキュリティ アナリストに広範な攻撃ストーリーを提供します。これにより、organization全体の複雑な脅威をより適切に理解し、対処するのに役立ちます。

重要

Microsoft Sentinelは、Microsoft Defender XDRまたは E5 ライセンスの有無にかかわらず、Microsoft Defender ポータルで一般公開されています。 詳細については、Microsoft Defender ポータルの「Microsoft Sentinel」を参照してください。

2027 年 3 月 31 日以降、Microsoft SentinelはAzure portalでサポートされなくなり、Microsoft Defender ポータルでのみ使用できるようになります。

現在、Azure portalでMicrosoft Sentinelを使用している場合は、スムーズな移行を確保し、Microsoft Defenderによって提供される統合セキュリティ操作エクスペリエンスを最大限に活用するために、今すぐ Defender ポータルへの移行の計画を開始することをお勧めします。 詳細については、「Microsoft Sentinel環境を Defender ポータルに移行する」および「すべてのMicrosoft Sentinelユーザー向けのMicrosoft Defender ポータルへの移行の計画 (ブログ)」を参照してください。

インシデント キュー

[インシデント キュー] には、デバイス、ユーザー、メールボックス、およびその他のリソース間で作成されたインシデントのキューが表示されます。 これにより、インシデントのトリアージ、情報に基づくサイバーセキュリティ対応の決定の優先順位付け、作成に役立ちます。

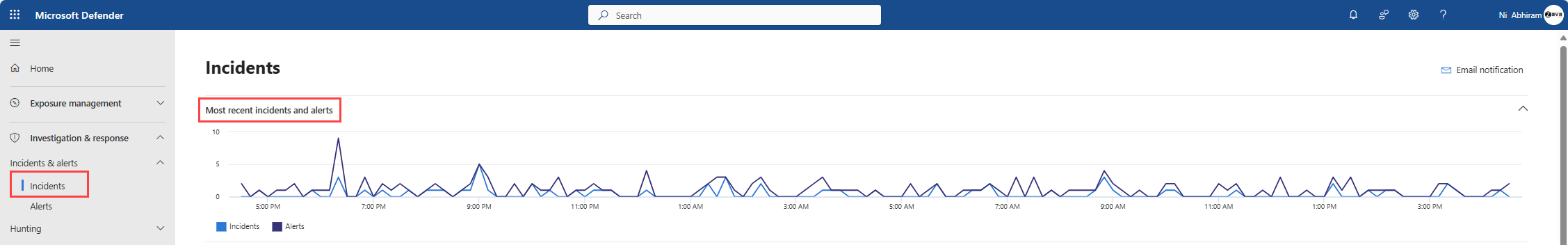

インシデント キューは、Microsoft Defender ポータルのクイック 起動>インシデントに関するアラート & インシデントに関するページで確認できます。

[最新のインシデントとアラート] を選択して、受信したアラートの数と過去 24 時間以内に作成されたインシデントのタイムライングラフを切り替えます。

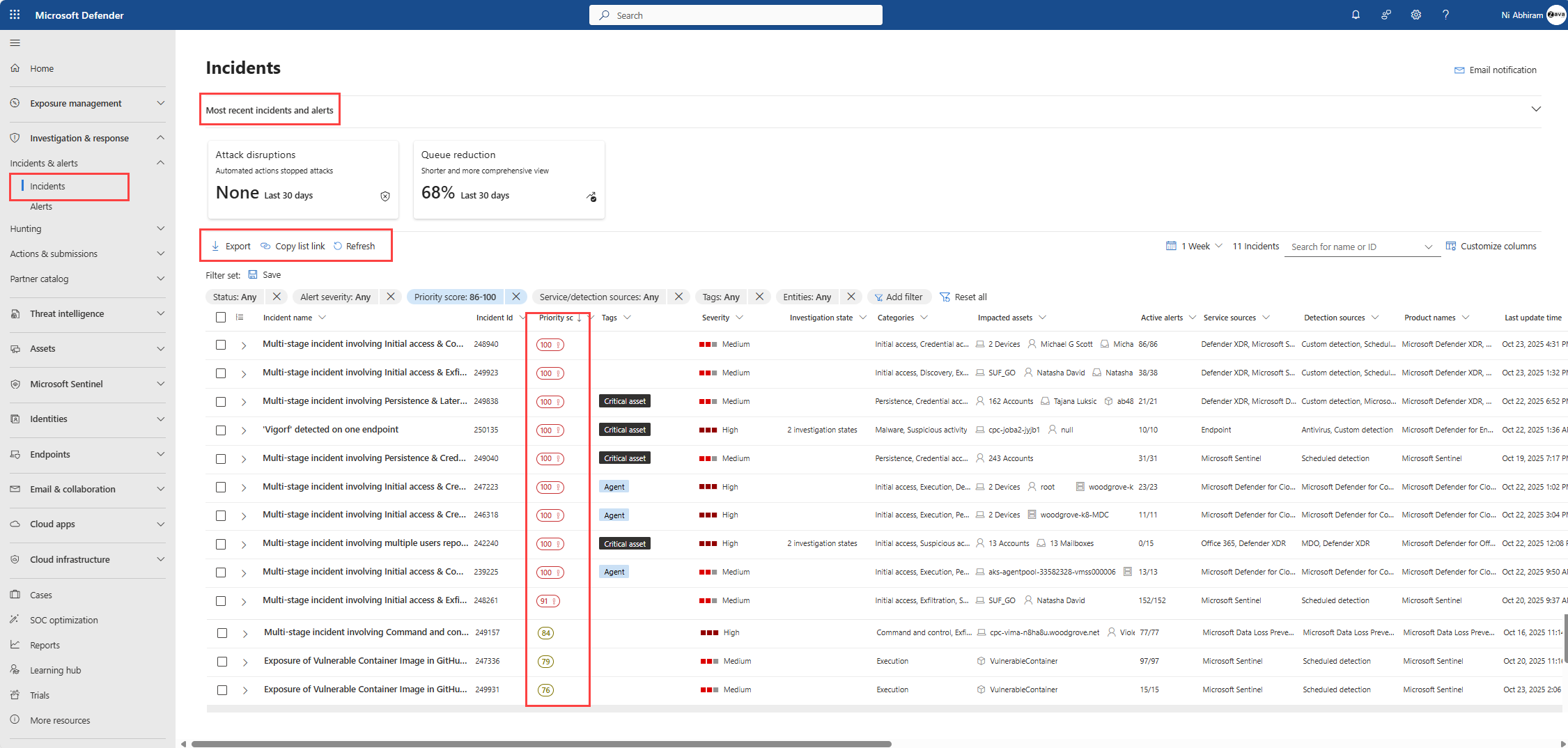

インシデント キューには、セキュリティ チームが多数のインシデントを削減し、最も重要なインシデントに焦点を当てるのに役立つ Defender Queue Assistant が含まれています。 機械学習の優先順位付けアルゴリズムを使用して、キュー アシスタントは最も優先度の高いインシデントを表示し、優先順位付けの背後にある理由を説明し、インシデント キューを並べ替えてフィルター処理するための直感的なツールを提供します。 このアルゴリズムは、すべてのアラート、Microsoft ネイティブ アラート、カスタム検出、またはサード パーティ製シグナルに対して実行されます。 アルゴリズムは、実際の匿名化されたデータに対してトレーニングされ、優先順位スコアを計算するときに、特に次のデータ ポイントを考慮します。

- 攻撃中断シグナル

- 脅威の分析

- 重要度

- Snr

- MITRE の手法

- 資産の重要度

- アラートの種類とレアリティ

- ランサムウェアや国家国家攻撃などの高プロファイルの脅威。

インシデントには 0 から 100 までの優先度スコアが自動的に割り当てられ、100 が最も優先度が高くなります。 スコア範囲は、次のように色分けされます。

- 赤: 最優先事項 (スコア > 85)

- オレンジ: 優先度が中程度 (15 から 85)

- 灰色: 優先度が低い (<15)

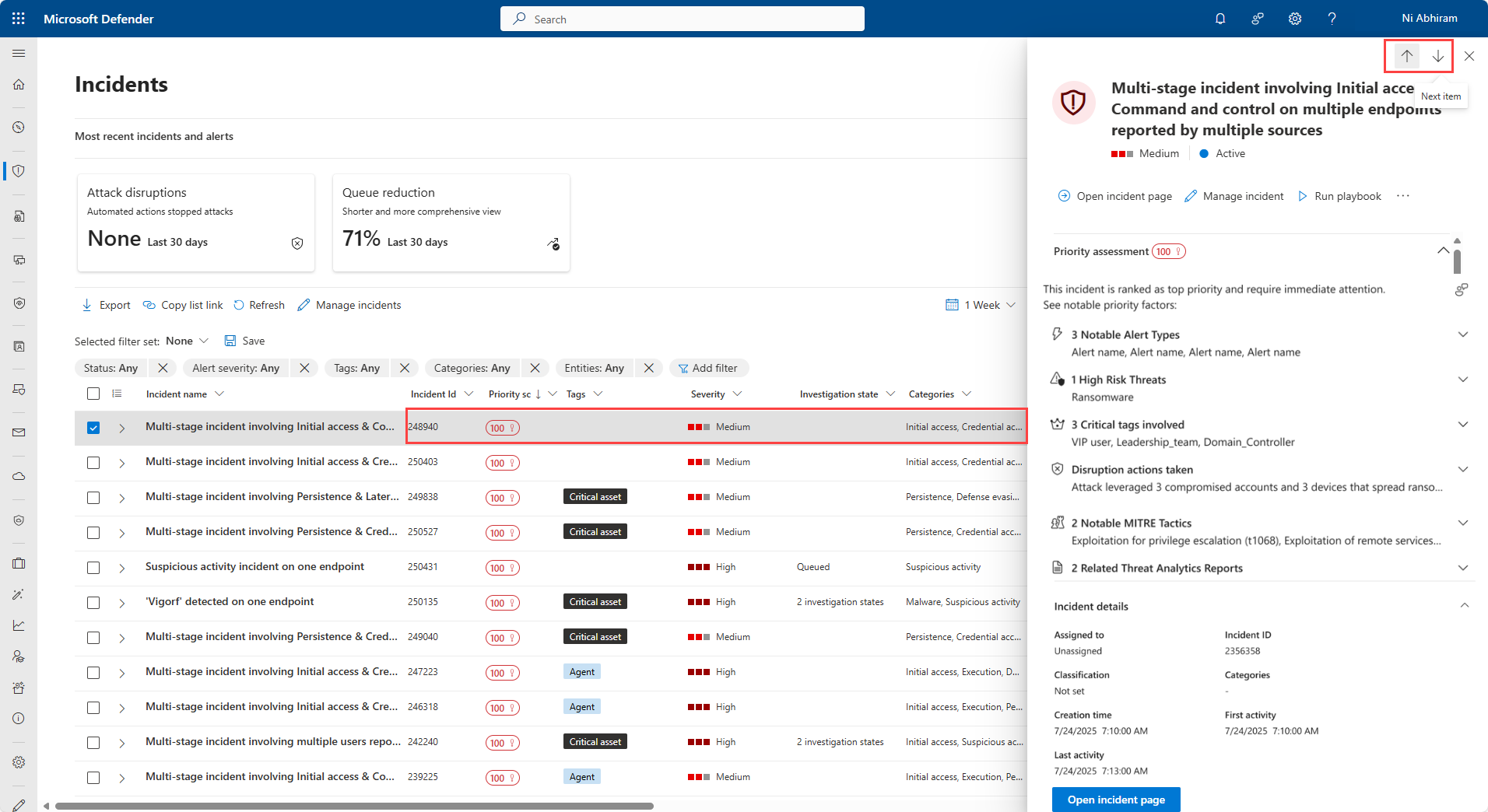

インシデント名以外の任意の場所でインシデント行を選択して、インシデントに関する重要な情報を含む概要ウィンドウを表示します。 このウィンドウには、優先度評価、優先度スコアに影響を与える要因、インシデントの詳細、推奨されるアクション、および関連する脅威が含まれます。 ペインの上部にある上矢印と下矢印を使用して、インシデント キュー内の前または次のインシデントに移動します。 インシデントの調査の詳細については、「インシデントの 調査」を参照してください。

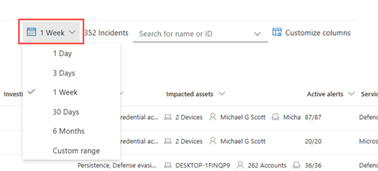

既定では、インシデント キューには、過去 1 週間に作成されたインシデントが表示されます。 キューの上にある [タイム セレクター] ドロップダウンを選択して、別の時間枠を選択します。

キュー 内のインシデントの合計数 は、タイム セレクターの横に表示されます。 インシデントの数は、使用中のフィルターによって異なります。 名前またはインシデント ID でインシデントを検索できます

[ 列のカスタマイズ ] を選択して、キューに表示される列を選択します。 インシデント キューに表示する列をオンまたはオフにします。 列を上下にドラッグして、列の順序を調整します。

[ エクスポート] ボタンを使用すると、インシデント キュー内のフィルター処理されたデータを CSV ファイルにエクスポートできます。 CSV ファイルにエクスポートできるレコードの最大数は 10,000 です。

インシデント名

一目で見やすくするために、Microsoft Defender XDRは、影響を受けるエンドポイントの数、影響を受けるユーザー、検出ソース、カテゴリなどのアラート属性に基づいて、インシデント名を自動的に生成します。 この特定の名前付けにより、インシデントのスコープをすばやく理解できます。

たとえば、 複数のソースによって報告された複数のエンドポイントに対するマルチステージ インシデント。

Defender ポータルにMicrosoft Sentinelオンボードした場合、Microsoft Sentinelから発生したアラートやインシデントは、(オンボードの前後に作成されたかどうかに関係なく) 名前が変更される可能性があります。

自動化ルールをトリガーするための条件としてインシデント名を使用しないことをお勧めします。 インシデント名が条件であり、インシデント名が変更された場合、ルールはトリガーされません。

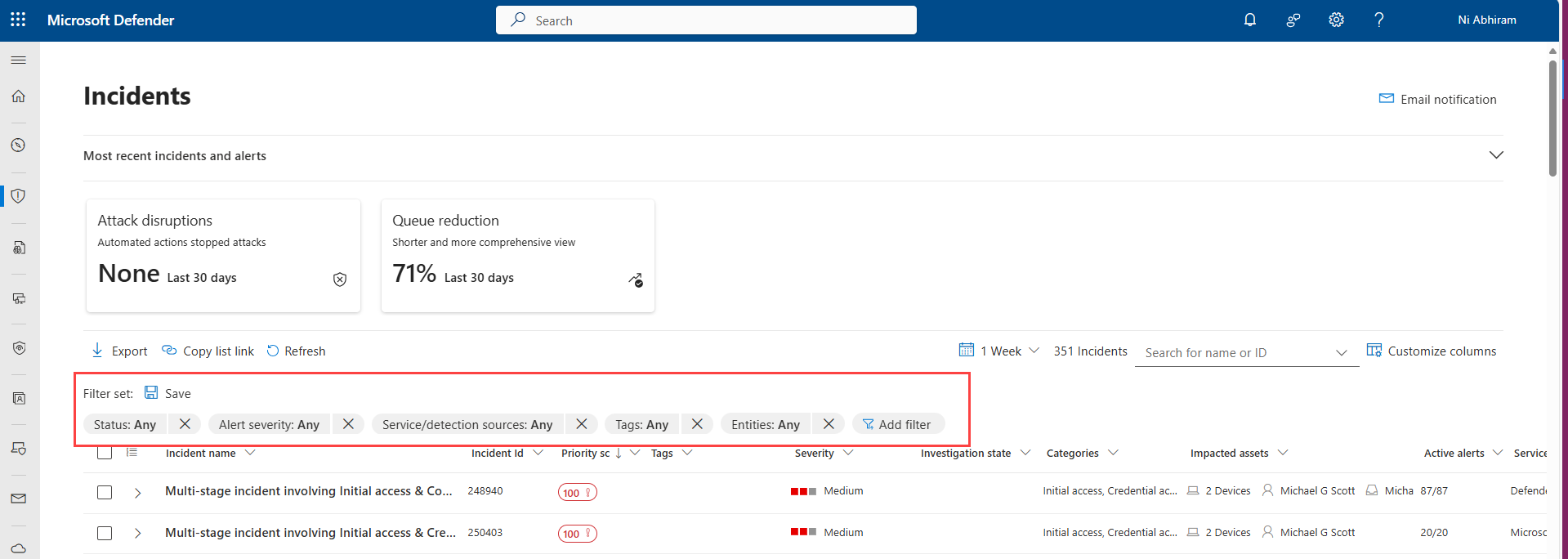

フィルター

インシデント キューには複数のフィルターオプションも用意されています。このオプションを適用すると、環境内のすべての既存のインシデントを広範に実行したり、特定のシナリオや脅威に焦点を当てることを決定したりできます。 インシデント キューにフィルターを適用すると、すぐに注意が必要なインシデントを特定できます。

インシデント キューの上にある [フィルター] リストには、現在キューに適用されている現在のフィルターが表示されます。 [ フィルターの追加] を選択して、表示されるインシデントのセットを制限するためにさらにフィルターを適用します。

使用するフィルターを選択し、[ 追加] を選択します。 選択したフィルターが、既存の適用されたフィルターと共に表示されます。 新しいフィルターを選択して、条件を指定します。 たとえば、"サービス/検出ソース" フィルターを選択した場合は、そのフィルターを選択して、一覧をフィルター処理するソースを選択します。

フィルターを削除する場合は、フィルターの一覧でフィルター名の [X ] を選択します。

次の表に、使用可能なフィルターの一覧を示します。

| フィルター名 | 説明/条件 |

|---|---|

| 状態 | [ 新規]、[ 進行中]、または [解決済み] を選択します。 |

|

アラートの重大度 インシデントの重大度 |

アラートまたはインシデントの重大度は、資産に与える可能性がある影響を示します。 重大度が高いほど影響が大きくなり、通常は最も迅速な注意が必要です。 [ 高]、[ 中]、[ 低]、または [ 情報] を選択します。 |

| インシデントの割り当て | 割り当てられたユーザーまたはユーザーを選択します。 |

| 複数のサービス ソース | フィルターが複数のサービス ソース用かどうかを指定します。 |

| サービス/検出ソース | 次の 1 つ以上のアラートを含むインシデントを指定します。 これらのサービスの多くは、メニューで展開して、特定のサービス内の検出ソースの選択肢をさらに明らかにすることができます。 |

| Tags | 一覧から 1 つまたは複数のタグ名を選択します。 |

| 複数のカテゴリ | フィルターが複数のカテゴリ用かどうかを指定します。 |

| Categories | カテゴリを選択して、表示される特定の戦術、手法、または攻撃コンポーネントに焦点を当てます。 |

| Entities | ユーザー、デバイス、メールボックス、アプリケーション名などの資産の名前を指定します。 |

| 秘密度ラベル | データに適用された秘密度ラベルに基づいてインシデントをフィルター処理します。 一部の攻撃では、機密データや貴重なデータの流出に焦点を当てています。 特定の秘密度ラベルにフィルターを適用することで、機密情報が侵害される可能性があるかどうかを迅速に判断し、それらのインシデントへの対処に優先順位を付けることができます。 |

| デバイス グループ | デバイス グループ名を指定します。 |

| OS プラットフォーム | デバイス オペレーティング システムを指定します。 |

| 分類 | 関連するアラートの分類のセットを指定します。 |

| 自動調査の状態 | 自動調査の状態を指定します。 |

| 関連する脅威 | 名前付き脅威を指定します。 |

| ポリシー/ポリシー ルール | ポリシーまたはポリシー ルールに基づいてインシデントをフィルター処理します。 |

| 製品名 | 製品名に基づいてインシデントをフィルター処理します。 |

| データ ストリーム | 場所またはワークロードに基づいてインシデントをフィルター処理します。 |

注:

Microsoft Purview インサイダー リスク管理へのアクセスをプロビジョニングしている場合は、Microsoft Defender ポータルでインサイダー リスク管理アラートを表示および管理し、インサイダー リスク管理イベントを探すことができます。 詳細については、「Microsoft Defender ポータルでインサイダー リスクの脅威を調査する」を参照してください。

既定のフィルターでは、すべてのアラートとインシデントが表示され、状態が [新規 ] と [進行中] で、重大度が [高]、[ 中]、または [ 低] になります。

[保存されたフィルター クエリ] > [フィルター セットの作成] を選択して、インシデント ページ内にフィルター セットを作成することもできます。 フィルター セットが作成されていない場合は、[ 保存] を選択して作成します。

注:

Microsoft Defender XDRお客様は、IoT 用のMicrosoft Defenderのデバイス検出統合を通じて、侵害されたデバイスがエンタープライズ ネットワークに接続されている運用テクノロジ (OT) デバイスと通信するアラートでインシデントをフィルター処理できるようになりました。Microsoft Defender for Endpoint。 これらのインシデントをフィルター処理するには、サービス/検出ソースで [任意] を選択し、[製品名] で [IoT のMicrosoft Defender] を選択するか、Defender ポータルの 「Microsoft Defender for IoT のインシデントとアラートを調査する」を参照してください。 デバイス グループを使用して、サイト固有のアラートをフィルター処理することもできます。 Defender for IoT の前提条件の詳細については、「Microsoft Defender XDRでのエンタープライズ IoT 監視の概要」を参照してください。

カスタム フィルターを URL として保存する

インシデント キューで便利なフィルターを構成したら、ブラウザー タブの URL をブックマークするか、Web ページ、Word ドキュメント、または任意の場所にリンクとして保存できます。 ブックマークを使用すると、次のようなインシデント キューのキー ビューにシングル クリックでアクセスできます。

- 新しいインシデント

- 重大度の高いインシデント

- 割り当てられていないインシデント

- 重大度が高く、割り当てられていないインシデント

- 自分に割り当てられたインシデント

- 自分とMicrosoft Defender for Endpointに割り当てられたインシデント

- 特定のタグまたはタグを持つインシデント

- 特定の脅威カテゴリを持つインシデント

- 特定の脅威が関連付けられたインシデント

- 特定のアクターを含むインシデント

便利なフィルター ビューの一覧を URL としてコンパイルして保存したら、それを使用して、キュー内のインシデントをすばやく処理して優先順位を付け、後続の割り当てと分析のために それらを管理 します。

検索

インシデントの一覧の上にある [ 名前または ID の検索 ] ボックスから、さまざまな方法でインシデントを検索して、探しているものをすばやく見つけることができます。

インシデント名または ID で検索する

インシデント ID またはインシデント名を入力して、インシデントを直接検索します。 検索結果の一覧からインシデントを選択すると、Microsoft Defender ポータルにインシデントのプロパティが表示された新しいタブが開き、そこから調査を開始できます。

影響を受けた資産で検索する

ユーザー、デバイス、メールボックス、アプリケーション名、クラウド リソースなどの資産に名前を付け、その資産に関連するすべてのインシデントを見つけることができます。

時間範囲を指定する

インシデントの既定の一覧は、過去 6 か月間に発生したインシデントの一覧です。 予定表アイコンの横にあるドロップダウン ボックスから、次のように選択して、新しい時間範囲を指定できます。

- 1 日

- 3 日間

- 1 週間

- 30 日間

- 30 日間

- 6 か月

- 日付と時刻の両方を指定できるカスタム範囲

次の手順

優先度が最も高いインシデントを決定したら、それを選択し、次の手順に従います。

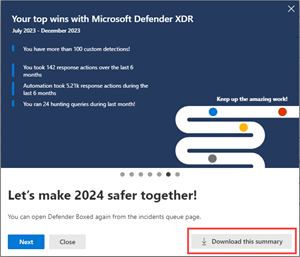

Defender Boxed

毎年 1 月と 7 月の期間限定で、インシデント キューを最初に開いたときに Defender Boxed が自動的に表示されます。 Defender Boxed では、過去 6 か月間または暦年におけるorganizationのセキュリティの成功、改善、対応アクションが強調表示されます。

注:

Defender Boxed は、Microsoft Defender ポータルで該当するアクティビティを実行したユーザーのみが使用できます。

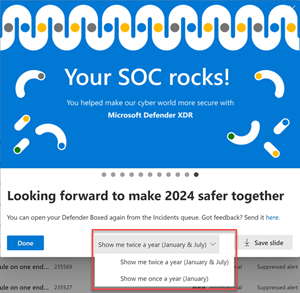

Defender Boxed に表示される一連のカードでは、次の操作を実行できます。

organizationで他のユーザーと共有できる実績の詳細な概要をダウンロードします。

Defender Boxed が表示される頻度を変更します。 1 年に 1 回 (毎年 1 月) または 2 回 (毎年 1 月と 7 月) を選択できます。

スライドを画像として保存して、ソーシャル メディア ネットワーク、メール、その他のフォーラムに実績を共有します。

Defender Boxed を再度開くには、[インシデント] キューに移動し、ウィンドウの右側にある [ Your Defender Boxed ] を選択します。

関連項目

ヒント

さらに多くの情報を得るには、 Tech Community 内の Microsoft Security コミュニティにご参加ください: 「Microsoft Defender XDR Tech Community」。

![[インシデント] ページ フィルターと列コントロールのスクリーンショット。](media/incidents-queue/incident-toolbar.png)

![Microsoft Defender ポータルのインシデント キューの [フィルター] ウィンドウ。](media/incidents-queue/incident-filters-small.png)

![Microsoft Defender ポータルのインシデント キューの [フィルターの作成] オプションが設定されます。](media/incidents-queue/fig2-newfilters.png)

![[保存] オプションが強調表示されている Defender ボックス化されたスライドのスクリーンショット。](media/incident-queue/defender-boxed-save-small.png)

![[インシデント] ページで強調表示されている Defender ボックス化されたオプションのスクリーンショット。](media/incident-queue/defender-boxed-incident-small.png)