Uwaga

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Kontrola dostępu oparta na rolach platformy Azure (RBAC) umożliwia lepsze zarządzanie zabezpieczeniami dla dużych organizacji oraz dla małych i średnich firm pracujących z zewnętrznymi współpracownikami, dostawcami lub freelancerami, którzy potrzebują dostępu do określonych zasobów w danym środowisku, ale niekoniecznie do całej infrastruktury lub dowolnych zakresów związanych z rozliczeniami. Możesz użyć funkcji w Microsoft Entra B2B, aby współpracować z użytkownikami zewnętrznymi i użyć Azure RBAC, aby udzielić tylko tych uprawnień, które są potrzebne użytkownikom zewnętrznym w twoim środowisku.

Wymagania wstępne

Aby przypisać role platformy Azure lub usunąć przypisania roli, musisz mieć następujące uprawnienia:

-

Microsoft.Authorization/roleAssignments/writeiMicrosoft.Authorization/roleAssignments/deleteuprawnienia, takie jak administrator dostępu użytkowników lub właściciel

Kiedy zaprosisz użytkowników zewnętrznych?

Oto kilka przykładowych scenariuszy, kiedy możesz zaprosić użytkowników do swojej organizacji i przyznać im uprawnienia:

- Zezwól zewnętrznemu dostawcy samoobsługowemu, który ma tylko konto e-mail, aby uzyskać dostęp do zasobów platformy Azure dla projektu.

- Zezwól zewnętrznemu partnerowi na zarządzanie określonymi zasobami lub całą subskrypcją.

- Zezwól inżynierom pomocy technicznej niezależnie od organizacji (na przykład pomocy technicznej firmy Microsoft), aby tymczasowo uzyskać dostęp do zasobu platformy Azure, aby rozwiązać problemy.

Różnice uprawnień między użytkownikami członkami a użytkownikami-gośćmi

Użytkownicy katalogu z typem członka (użytkownicy będący członkami) domyślnie mają inne uprawnienia niż użytkownicy zaproszeni z innego katalogu jako gość współpracy B2B (użytkownicy-goście). Na przykład użytkownicy będący członkami mogą odczytywać prawie wszystkie informacje o katalogu, podczas gdy użytkownicy-goście mają ograniczone uprawnienia do katalogu. Aby uzyskać więcej informacji o użytkownikach członkowskich i użytkownikach-gościach, zobacz Co to są domyślne uprawnienia użytkownika w usłudze Microsoft Entra ID?.

Zapraszanie użytkownika zewnętrznego do katalogu

Wykonaj następujące kroki, aby zaprosić użytkownika zewnętrznego do katalogu w usłudze Microsoft Entra ID.

Zaloguj się do portalu Azure.

Upewnij się, że ustawienia współpracy zewnętrznej organizacji są skonfigurowane tak, aby umożliwić zapraszanie użytkowników zewnętrznych. Aby uzyskać więcej informacji, zobacz Konfigurowanie ustawień współpracy zewnętrznej.

Select Microsoft Entra ID>Users.

Wybierz pozycję Nowy użytkownik Zaproś użytkownika> zewnętrznego.

Wykonaj kroki, aby zaprosić użytkownika zewnętrznego. Aby uzyskać więcej informacji, zobacz Dodawanie użytkowników współpracy Microsoft Entra B2B w portalu Azure.

Po zaproszeniu użytkownika zewnętrznego do katalogu możesz wysłać użytkownikowi zewnętrznemu bezpośredni link do udostępnionej aplikacji lub użytkownik zewnętrzny może wybrać link akceptuj zaproszenie w wiadomości e-mail z zaproszeniem.

Aby użytkownik zewnętrzny mógł uzyskać dostęp do katalogu, musi ukończyć proces zapraszania.

For more information about the invitation process, see Microsoft Entra B2B collaboration invitation redemption.

Przypisywanie roli do użytkownika zewnętrznego

Aby udzielić dostępu w Azure RBAC, należy przypisać rolę. Aby przypisać rolę do użytkownika zewnętrznego, wykonaj te same kroki , co w przypadku użytkownika członkowskiego, grupy, jednostki usługi lub tożsamości zarządzanej. Follow these steps assign a role to an external user at different scopes.

Zaloguj się do portalu Azure.

W polu Wyszukaj u góry wyszukaj zakres, do którego chcesz udzielić dostępu. Na przykład wyszukaj grupy zarządzania, subskrypcje, grupy zasobów lub konkretny zasób.

Wybierz konkretny zasób dla tego zakresu.

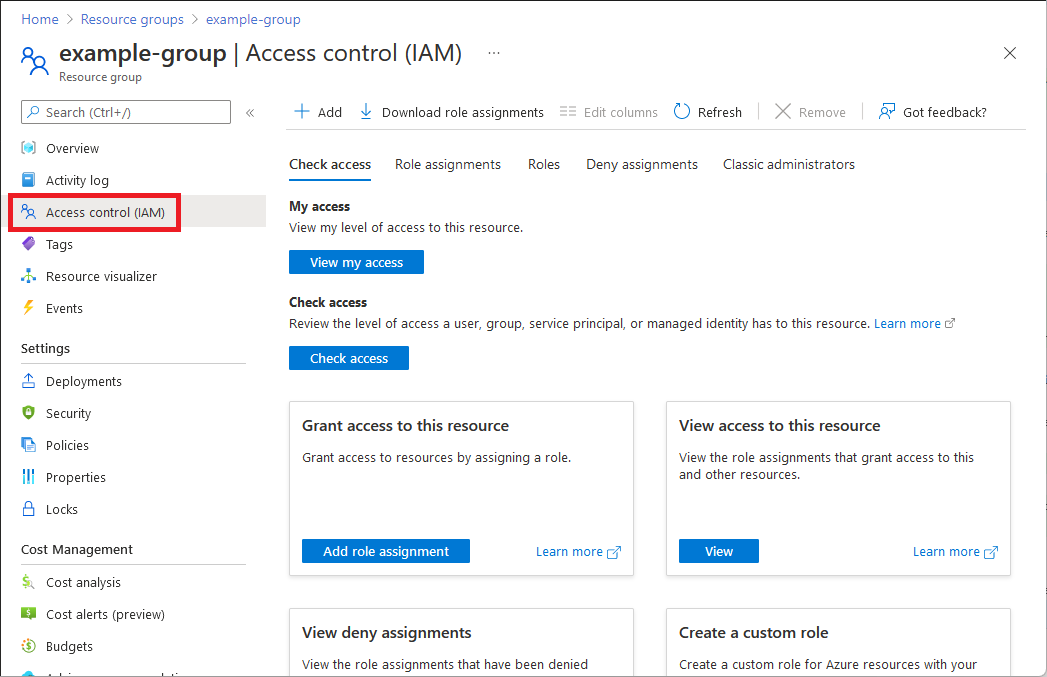

Wybierz pozycję Kontrola dostępu (IAM).

Poniżej przedstawiono przykład strony Kontrola dostępu (IAM) dla grupy zasobów.

Wybierz kartę Przypisania ról, aby wyświetlić przypisania ról w tym zakresie.

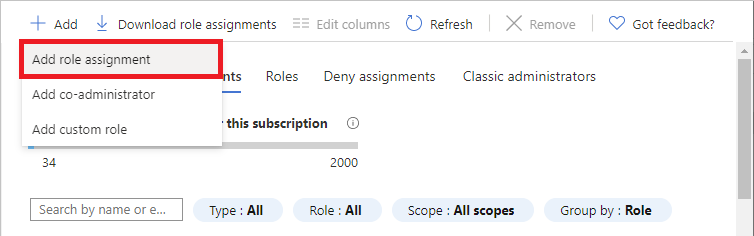

Wybierz pozycję Dodaj>Dodaj przypisanie roli.

Jeśli nie masz uprawnień do przypisywania ról, opcja Dodaj przypisanie roli zostanie wyłączona.

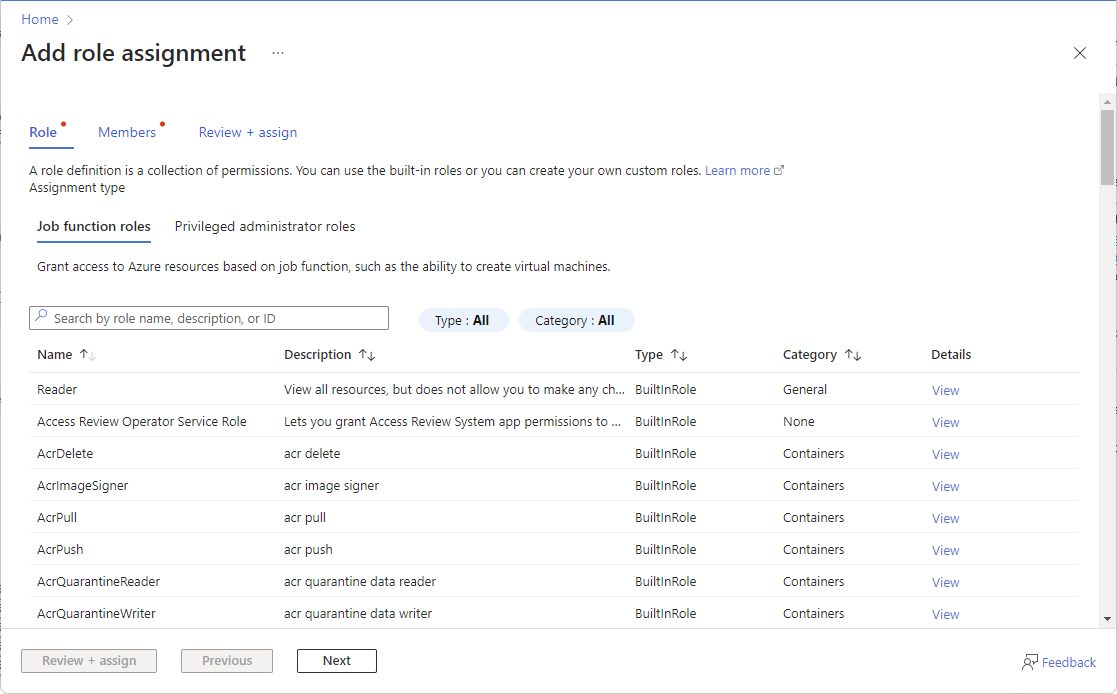

The Add role assignment page opens.

Na karcie Rola wybierz rolę, taką jak Współautor maszyny wirtualnej.

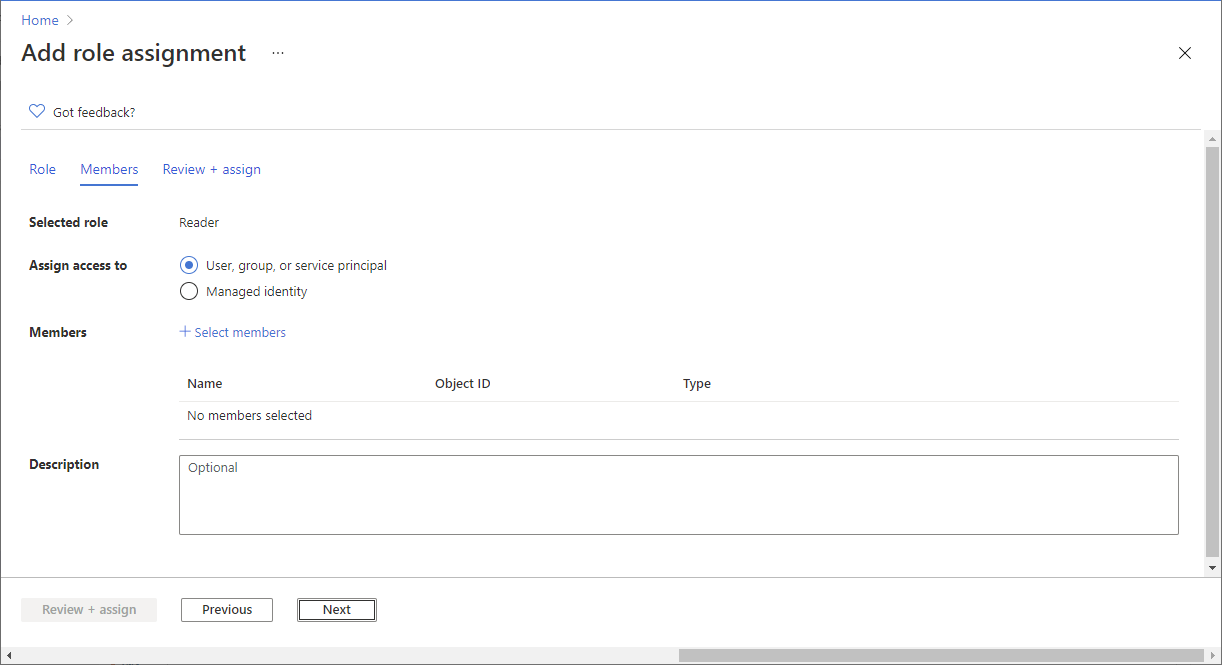

Na karcie Członkowie wybierz pozycję Użytkownik, grupa lub jednostka usługi.

Select Select members.

Znajdź i wybierz użytkownika zewnętrznego. Jeśli na liście nie widzisz użytkownika, możesz wpisać w polu Wybierz , aby wyszukać w katalogu nazwę wyświetlaną lub adres e-mail.

Możesz skorzystać z pola Wybierz, aby wyszukać w katalogu nazwę wyświetlaną lub adres e-mail.

Wybierz Wybierz, aby dodać użytkownika zewnętrznego do listy członków.

Na karcie Przeglądanie i przypisywanie wybierz pozycję Przejrzyj i przypisz.

Po kilku chwilach użytkownik zewnętrzny ma przypisaną rolę w wybranym zakresie.

Przypisz rolę użytkownikowi zewnętrznemu, który nie znajduje się jeszcze w Twoim katalogu.

Aby przypisać rolę do użytkownika zewnętrznego, wykonaj te same kroki , co w przypadku użytkownika członkowskiego, grupy, jednostki usługi lub tożsamości zarządzanej.

Jeśli użytkownik zewnętrzny nie znajduje się jeszcze w twoim katalogu, możesz zaprosić użytkownika bezpośrednio z okienka Wybierz członków.

Zaloguj się do portalu Azure.

W polu Wyszukaj u góry wyszukaj zakres, do którego chcesz udzielić dostępu. Na przykład wyszukaj grupy zarządzania, subskrypcje, grupy zasobów lub konkretny zasób.

Wybierz konkretny zasób dla tego zakresu.

Wybierz pozycję Kontrola dostępu (IAM).

Wybierz pozycję Dodaj>Dodaj przypisanie roli.

Jeśli nie masz uprawnień do przypisywania ról, opcja Dodaj przypisanie roli zostanie wyłączona.

The Add role assignment page opens.

Na karcie Rola wybierz rolę, taką jak Współautor maszyny wirtualnej.

Na karcie Członkowie wybierz pozycję Użytkownik, grupa lub jednostka usługi.

Select Select members.

W polu Wybierz wpisz adres e-mail osoby, którą chcesz zaprosić, i wybierz tę osobę.

Wybierz Wybierz, aby dodać użytkownika zewnętrznego do listy członków.

Na karcie Przeglądanie i przypisywanie wybierz pozycję Przejrzyj i przypisz , aby dodać użytkownika zewnętrznego do katalogu, przypisać rolę i wysłać zaproszenie.

Po kilku chwilach zobaczysz powiadomienie o przypisaniu roli i informacjach o zaproszeniu.

Aby ręcznie zaprosić użytkownika zewnętrznego, kliknij prawym przyciskiem myszy i skopiuj link zaproszenia w powiadomieniu. Nie wybieraj linku zaproszenia, ponieważ uruchamia proces zaproszenia.

Link zaproszenia będzie miał następujący format:

https://login.microsoftonline.com/redeem?rd=https%3a%2f%2finvitations.microsoft.com%2fredeem%2f%3ftenant%3d0000...Wyślij link zaproszenia do użytkownika zewnętrznego, aby ukończyć proces zaproszenia.

For more information about the invitation process, see Microsoft Entra B2B collaboration invitation redemption.

Usuwanie użytkownika zewnętrznego z katalogu

Przed usunięciem użytkownika zewnętrznego z katalogu należy najpierw usunąć wszystkie przypisania ról dla tego użytkownika zewnętrznego. Wykonaj następujące kroki, aby usunąć użytkownika zewnętrznego z katalogu.

Otwórz Kontrolę dostępu (IAM) w zakresie, takim jak na przykład grupa zarządzania, subskrypcja, grupa zasobów lub zasób, gdzie użytkownik zewnętrzny ma przypisanie roli.

Wybierz kartę Przypisania ról , aby wyświetlić wszystkie przypisania ról.

Na liście przypisań ról dodaj znacznik wyboru obok użytkownika zewnętrznego z przypisaniem roli, które chcesz usunąć.

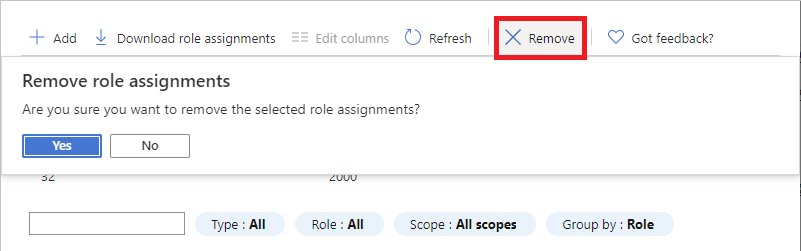

Wybierz Usuń.

W wyświetlonym komunikacie usuwania przypisania roli wybierz pozycję Tak.

Wybierz kartę Administratorzy klasyczni.

Jeśli użytkownik zewnętrzny ma przypisanie Co-Administrator, dodaj znacznik wyboru obok użytkownika zewnętrznego i wybierz pozycję Usuń.

Na pasku nawigacyjnym po lewej stronie wybierz Microsoft Entra ID>Użytkownicy.

Wybierz użytkownika zewnętrznego, który chcesz usunąć.

Wybierz Usuń.

W wyświetlonym komunikacie usuwania wybierz pozycję Tak.

Rozwiązywanie problemów

Użytkownik zewnętrzny nie może przeglądać katalogu

Użytkownicy zewnętrzni mają ograniczone uprawnienia do katalogu. Na przykład użytkownicy zewnętrzni nie mogą przeglądać katalogu i nie mogą wyszukiwać grup ani aplikacji. Aby uzyskać więcej informacji, zobacz Jakie są domyślne uprawnienia użytkownika w usłudze Microsoft Entra ID?.

Jeśli użytkownik zewnętrzny potrzebuje dodatkowych uprawnień w katalogu, możesz przypisać rolę Entra firmy Microsoft do użytkownika zewnętrznego. Jeśli naprawdę chcesz, aby użytkownik zewnętrzny miał pełny dostęp do odczytu do katalogu, możesz dodać użytkownika zewnętrznego do roli Czytelnicy katalogu w identyfikatorze Entra firmy Microsoft. Aby uzyskać więcej informacji, zobacz Dodawanie użytkowników współpracy Microsoft Entra B2B w portalu Azure.

Użytkownik zewnętrzny nie może przeglądać użytkowników, grup ani jednostek usługi w celu przypisania ról

Użytkownicy zewnętrzni mają ograniczone uprawnienia do katalogu. Even if an external user is an Owner at a scope, if they try to assign a role to grant someone else access, they can't browse the list of users, groups, or service principals.

Jeśli użytkownik zewnętrzny zna dokładną nazwę logowania w katalogu, może udzielić dostępu. Jeśli naprawdę chcesz, aby użytkownik zewnętrzny miał pełny dostęp do odczytu do katalogu, możesz dodać użytkownika zewnętrznego do roli Czytelnicy katalogu w identyfikatorze Entra firmy Microsoft. Aby uzyskać więcej informacji, zobacz Dodawanie użytkowników współpracy Microsoft Entra B2B w portalu Azure.

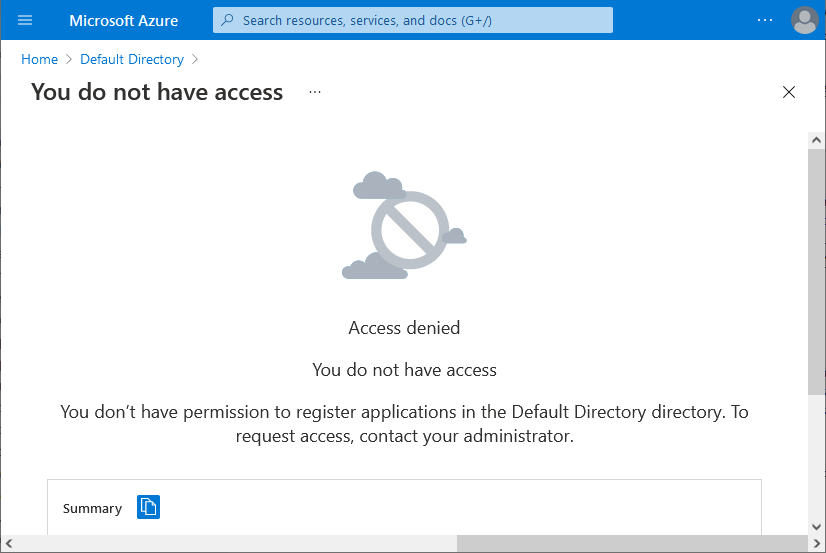

External user cannot register applications or create service principals

Użytkownicy zewnętrzni mają ograniczone uprawnienia do katalogu. Jeśli użytkownik zewnętrzny musi mieć możliwość rejestrowania aplikacji lub tworzenia jednostek usługi, możesz dodać użytkownika zewnętrznego do roli dewelopera aplikacji w usłudze Microsoft Entra ID. Aby uzyskać więcej informacji, zobacz Dodawanie użytkowników współpracy Microsoft Entra B2B w portalu Azure.

Użytkownik zewnętrzny nie widzi nowego katalogu

Jeśli użytkownikowi zewnętrznemu został udzielony dostęp do katalogu, ale nie widzi nowego katalogu wymienionego w portalu Azure podczas próby przełączenia się na stronie Katalogi, upewnij się, że użytkownik zewnętrzny zakończył proces zaproszenia. For more information about the invitation process, see Microsoft Entra B2B collaboration invitation redemption.

Użytkownik zewnętrzny nie widzi zasobów

Jeśli użytkownik zewnętrzny udzielił dostępu do katalogu, ale nie widzi zasobów, do których udzielono im dostępu w witrynie Azure Portal, upewnij się, że użytkownik zewnętrzny wybrał prawidłowy katalog. Użytkownik zewnętrzny może mieć dostęp do wielu katalogów. Aby przełączyć katalogi, w lewym górnym rogu wybierz pozycjęKatalogi>, a następnie wybierz odpowiedni katalog.