Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Zdecydowanie najbardziej typowy typ reguły analizy , zaplanowane reguły są oparte na zapytaniach Kusto , które są skonfigurowane do uruchamiania w regularnych odstępach czasu i badania nieprzetworzonych danych ze zdefiniowanego okresu "lookback". Zapytania mogą wykonywać złożone operacje statystyczne na danych docelowych, ujawniając punkty odniesienia i wartości odstające w grupach zdarzeń. Jeśli liczba wyników przechwyconych przez zapytanie przekroczy próg skonfigurowany w regule, reguła generuje alert.

Ten artykuł ułatwia zrozumienie sposobu tworzenia reguł zaplanowanej analizy i wprowadza wszystkie opcje konfiguracji i ich znaczenie. Informacje zawarte w tym artykule są przydatne w dwóch scenariuszach:

Utwórz regułę analizy na podstawie szablonu: użyj logiki zapytania oraz ustawień planowania i wyszukiwania zwrotnego zgodnie z definicją w szablonie lub dostosuj je do tworzenia nowych reguł.

Utwórz regułę analizy od podstaw: skompiluj własne zapytanie i regułę od podstaw. Aby to zrobić skutecznie, należy dokładnie uziemić naukę o danych i język zapytań Kusto.

Ważna

Po 31 marca 2027 r. Microsoft Sentinel nie będą już obsługiwane w Azure Portal i będą dostępne tylko w portalu Microsoft Defender. Wszyscy klienci korzystający z Microsoft Sentinel w Azure Portal zostaną przekierowane do portalu usługi Defender i będą używać Microsoft Sentinel tylko w portalu usługi Defender.

Jeśli nadal używasz Microsoft Sentinel w Azure Portal, zalecamy rozpoczęcie planowania przejścia do portalu usługi Defender w celu zapewnienia płynnego przejścia i pełnego wykorzystania ujednoliconego środowiska operacji zabezpieczeń oferowanego przez Microsoft Defender.

Szablony reguł analizy

Zapytania w szablonach reguł zaplanowanych zostały napisane przez ekspertów ds . zabezpieczeń i nauki o danych od firmy Microsoft lub od dostawcy rozwiązania dostarczającego szablon.

Użyj szablonu reguły analizy, wybierając nazwę szablonu z listy szablonów i tworząc na jej podstawie regułę.

Każdy szablon ma listę wymaganych źródeł danych. Po otwarciu szablonu źródła danych są automatycznie sprawdzane pod kątem dostępności. Dostępność oznacza, że źródło danych jest połączone, a dane są regularnie pozyskiwane. Jeśli którekolwiek z wymaganych źródeł danych nie jest dostępne, nie będzie można utworzyć reguły i może zostać również wyświetlony komunikat o błędzie.

Podczas tworzenia reguły na podstawie szablonu zostanie otwarty kreator tworzenia reguł na podstawie wybranego szablonu. Wszystkie szczegóły są wypełniane automatycznie i można dostosować logikę i inne ustawienia reguły, aby lepiej odpowiadać określonym potrzebom. Ten proces można powtórzyć, aby utworzyć więcej reguł na podstawie szablonu. Po osiągnięciu końca kreatora tworzenia reguł dostosowania zostaną zweryfikowane i zostanie utworzona reguła. Nowe reguły pojawią się na karcie Aktywne reguły na stronie Analiza . Podobnie na karcie Szablony reguł szablonów szablon, na podstawie którego utworzono regułę, jest teraz wyświetlany z tagiem In use .

Szablony reguł analizy są stale obsługiwane przez ich autorów, aby naprawić błędy lub uściślić zapytanie. Gdy szablon otrzyma aktualizację, wszystkie reguły oparte na tym szablonie są wyświetlane z Update tagiem i możesz zmodyfikować te reguły w celu uwzględnienia zmian wprowadzonych w szablonie. Można również przywrócić wszelkie zmiany wprowadzone w regule z powrotem do jej oryginalnej wersji opartej na szablonie. Aby uzyskać więcej informacji, zobacz Zarządzanie wersjami szablonów dla reguł zaplanowanej analizy w Microsoft Sentinel.

Po zapoznaniu się z opcjami konfiguracji w tym artykule zobacz Tworzenie reguł zaplanowanej analizy na podstawie szablonów.

W pozostałej części tego artykułu wyjaśniono wszystkie możliwości dostosowywania konfiguracji reguł.

Konfiguracja reguły analizy

W tej sekcji opisano najważniejsze zagadnienia, które należy wziąć pod uwagę przed rozpoczęciem konfigurowania reguł.

Nazwa i szczegóły reguły analizy

Pierwsza strona kreatora reguł analizy zawiera podstawowe informacje o regule.

Nazwa: Nazwa reguły wyświetlana na liście reguł i w dowolnych filtrach opartych na regułach. Nazwa musi być unikatowa dla obszaru roboczego.

Opis: Dowolny tekst opis przeznaczenia reguły.

IDENTYFIKATOR: Identyfikator GUID reguły jako zasobu Azure, używany między innymi w żądaniach i odpowiedziach interfejsu API. Ten identyfikator GUID jest przypisywany tylko podczas tworzenia reguły, więc jest wyświetlany tylko podczas edytowania istniejącej reguły. Ponieważ jest to pole tylko do odczytu, jest wyświetlane jako wyszarzone i nie można go zmienić. Nie istnieje jeszcze podczas tworzenia nowej reguły na podstawie szablonu lub od podstaw.

Ważności: Ocena określająca alerty wygenerowane przez tę regułę. Ważność działania to obliczenie potencjalnego negatywnego wpływu wystąpienia działania.

| Waga | Opis |

|---|---|

| Informacyjny | Brak wpływu na system, ale informacje mogą wskazywać na przyszłe kroki planowane przez aktora zagrożeń. |

| Niskie | Bezpośredni wpływ byłby minimalny. Aktor zagrożeń prawdopodobnie będzie musiał wykonać wiele kroków przed uzyskaniem wpływu na środowisko. |

| Średnie | Aktor zagrożeń może mieć pewien wpływ na środowisko z tym działaniem, ale będzie on ograniczony zakresem lub wymaga dodatkowej aktywności. |

| High (Wysoki) | Zidentyfikowane działanie zapewnia aktorowi zagrożeń szeroki dostęp do prowadzenia akcji w środowisku lub jest wyzwalane przez wpływ na środowisko. |

Wartości domyślne poziomu ważności nie są gwarancją bieżącego lub środowiskowego poziomu wpływu. Dostosuj szczegóły alertu , aby dostosować ważność, taktykę i inne właściwości danego wystąpienia alertu z wartościami wszystkich odpowiednich pól z danych wyjściowych zapytania.

Definicje ważności szablonów reguł analizy Microsoft Sentinel są istotne tylko w przypadku alertów utworzonych przez reguły analizy. W przypadku alertów pozyskanych z innych usług ważność jest definiowana przez źródłową usługę zabezpieczeń.

MITRE ATT&CK: Specyfikacja taktyki ataku i technik reprezentowanych przez działania przechwycone przez tę regułę. Są one oparte na taktyce i technikach struktury MITRE ATT&CK®.

Mitre ATT&taktykę i techniki CK zdefiniowane tutaj w regule mają zastosowanie do wszystkich alertów generowanych przez regułę. Mają one również zastosowanie do wszelkich zdarzeń utworzonych na podstawie tych alertów.

Aby uzyskać więcej informacji na temat maksymalizacji zasięgu rozwiązania MITRE ATT&krajobrazu zagrożeń CK, zobacz Omówienie pokrycia zabezpieczeń przez platformę MITRE ATT&CK®.

Stan: Podczas tworzenia reguły jej stan jest domyślnie włączony , co oznacza, że jest uruchamiana natychmiast po zakończeniu jej tworzenia. Jeśli nie chcesz, aby uruchamiał się natychmiast, masz dwie opcje:

- Wybierz pozycję Wyłączone, a reguła zostanie utworzona bez uruchamiania. Jeśli chcesz uruchomić regułę, znajdź ją na karcie Aktywne reguły i włącz ją stamtąd.

- Zaplanuj, aby reguła została uruchomiona w określonym dniu i o określonej godzinie. Ta metoda jest obecnie dostępna w wersji ZAPOZNAWCZEJ. Zobacz Planowanie zapytań w dalszej części tego artykułu.

Zapytanie reguły

Jest to istota reguły: decydujesz, jakie informacje znajdują się w alertach utworzonych przez tę regułę i jak informacje są zorganizowane. Ta konfiguracja ma dalszy wpływ na to, jak wyglądają wynikowe zdarzenia oraz jak łatwe lub trudne są do zbadania, skorygowania i rozwiązania. Ważne jest, aby alerty były tak bogate w informacje, jak to możliwe, i aby te informacje były łatwo dostępne.

Wyświetl lub wprowadź zapytanie Kusto, które analizuje nieprzetworzone dane dziennika. Jeśli tworzysz regułę od podstaw, warto zaplanować i zaprojektować zapytanie przed otwarciem tego kreatora. Zapytania można tworzyć i testować na stronie Dzienniki .

Wszystko, co wpisujesz w oknie zapytania reguły, jest natychmiast weryfikowane, więc od razu dowiesz się, czy popełnisz jakiekolwiek błędy.

Najlepsze rozwiązania dotyczące zapytań reguł analizy

Zalecamy użycie analizatora zaawansowanego modelu informacji o zabezpieczeniach (ASIM) jako źródła zapytań, a nie tabeli natywnej. Dzięki temu zapytanie będzie obsługiwać bieżące lub przyszłe źródło danych lub rodzinę źródeł danych, zamiast polegać na pojedynczym źródle danych.

Długość zapytania powinna zawierać od 1 do 10 000 znaków i nie może zawierać znaków "

search *" lub "union *". Możesz użyć funkcji zdefiniowanych przez użytkownika , aby przezwyciężyć ograniczenie długości zapytania, ponieważ pojedyncza funkcja może zastąpić dziesiątki wierszy kodu.Tworzenie zapytań Azure Data Explorer w oknie zapytania usługi Log Analytics przy użyciu funkcji ADX nie jest obsługiwane.

Jeśli używasz

bag_unpackfunkcji w zapytaniu, jeśli projektujesz kolumny jako pola przy użyciu polecenia "project field1", a kolumna nie istnieje, zapytanie zakończy się niepowodzeniem. Aby zabezpieczyć się przed tym wystąpieniem, musisz wyświetlić kolumnę w następujący sposób:project field1 = column_ifexists("field1","")

Więcej informacji można znaleźć w następujących artykułach:

- język zapytań Kusto w Microsoft Sentinel

- Przewodnik szybkiego odwołania do języka KQL

- Najlepsze rozwiązania dotyczące zapytań język zapytań Kusto

Ulepszenie alertu

Jeśli chcesz, aby alerty uwydatniały ich wyniki, aby mogły być natychmiast widoczne w zdarzeniach oraz odpowiednio śledzone i badane, użyj konfiguracji ulepszenia alertu, aby wyświetlić wszystkie ważne informacje w alertach.

To ulepszenie alertu ma dodatkową zaletę prezentowania wyników w łatwo widoczny i dostępny sposób.

Istnieją trzy typy ulepszeń alertów, które można skonfigurować:

- Mapowanie jednostek

- Szczegóły niestandardowe

- Szczegóły alertu (nazywane również zawartością dynamiczną)

Mapowanie jednostek

Jednostki są graczami po obu stronach każdej historii ataku. Identyfikowanie wszystkich jednostek w alercie jest niezbędne do wykrywania i badania zagrożeń. Aby upewnić się, że Microsoft Sentinel identyfikuje jednostki w danych pierwotnych, należy mapować typy jednostek rozpoznawane przez Microsoft Sentinel na pola w wynikach zapytania. To mapowanie integruje zidentyfikowane jednostki z polem Jednostki w schemacie alertu.

Aby dowiedzieć się więcej na temat mapowania jednostek i uzyskać pełne instrukcje, zobacz Mapowanie pól danych na jednostki w Microsoft Sentinel.

Szczegóły niestandardowe

Domyślnie tylko jednostki alertów i metadane są widoczne w zdarzeniach bez przechodzenia do szczegółów nieprzetworzonych zdarzeń w wynikach zapytania. Aby nadać innym polam wyniki zapytania natychmiastową widoczność alertów i zdarzeń, zdefiniuj je jako szczegóły niestandardowe. Microsoft Sentinel integruje te szczegóły niestandardowe z polem ExtendedProperties w alertach, co powoduje ich wyświetlanie z góry w alertach oraz we wszystkich zdarzeniach utworzonych na podstawie tych alertów.

Aby dowiedzieć się więcej na temat uzyskiwania szczegółowych informacji niestandardowych i uzyskiwania kompletnych instrukcji, zobacz Szczegóły zdarzenia niestandardowego urządzenia Surface w alertach w Microsoft Sentinel.

Szczegóły alertu

To ustawienie umożliwia dostosowywanie właściwości alertów innych niż standardowe zgodnie z zawartością różnych pól w poszczególnych alertach. Te dostosowania są zintegrowane z polem ExtendedProperties w alertach. Możesz na przykład dostosować nazwę alertu lub opis, aby uwzględnić nazwę użytkownika lub adres IP polecany w alercie.

Aby dowiedzieć się więcej na temat dostosowywania szczegółów alertów i uzyskiwania kompletnych instrukcji, zobacz Dostosowywanie szczegółów alertów w Microsoft Sentinel.

Uwaga

W portalu Microsoft Defender aparat korelacji Defender XDR jest odpowiedzialny wyłącznie za nazewnictwo zdarzeń, więc wszelkie dostosowane nazwy alertów mogą zostać zastąpione podczas tworzenia zdarzeń na podstawie tych alertów.

Planowanie zapytań

Następujące parametry określają, jak często jest uruchamiana zaplanowana reguła i jaki okres sprawdza za każdym razem, gdy jest uruchamiana.

| Ustawienie | Zachowanie |

|---|---|

| Uruchamiaj zapytanie co | Steruje interwałem zapytań: jak często jest uruchamiane zapytanie. |

| Wyszukiwanie danych z ostatniego | Określa okres wyszukiwania wstecz: okres objęty zapytaniem. |

Dozwolony zakres dla obu tych parametrów wynosi od 5 minut do 14 dni.

Interwał zapytania musi być krótszy lub równy okresowi odnośnika. Jeśli jest krótszy, okresy zapytania nakładają się na siebie, co może spowodować duplikowanie wyników. Walidacja reguły nie pozwala jednak ustawić interwału dłuższego niż okres wyszukiwania wstecz, ponieważ spowodowałoby to przerwy w zasięgu.

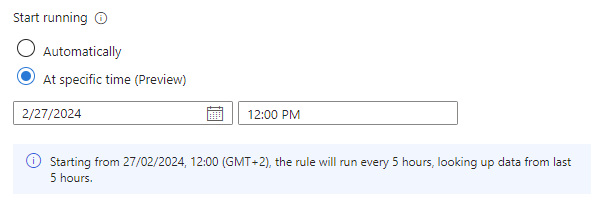

Ustawienie Rozpocznij uruchamianie teraz w wersji zapoznawczej umożliwia utworzenie reguły o stanie Włączone, ale opóźnienie jej pierwszego wykonania do wstępnie ustalonej daty i godziny. To ustawienie jest przydatne, jeśli chcesz określić czas wykonywania reguł zgodnie z oczekiwaniami na pozyskiwanie danych ze źródła lub po rozpoczęciu dnia pracy przez analityków SOC.

| Ustawienie | Zachowanie |

|---|---|

| Automatycznie | Reguła jest uruchamiana po raz pierwszy natychmiast po utworzeniu, a następnie w interwałie ustawionym w każdym ustawieniu Uruchom zapytanie . |

| W określonym czasie (wersja zapoznawcza) | Ustaw datę i godzinę pierwszego uruchomienia reguły, po czym jest uruchamiana w interwałie ustawionym w każdym ustawieniu Uruchom zapytanie . |

Czas uruchamiania musi wynosić od 10 minut do 30 dni od czasu utworzenia reguły (lub włączenia).

Wiersz tekstu w ustawieniu Rozpocznij uruchamianie (z ikoną informacji po lewej stronie) podsumowuje bieżące ustawienia planowania zapytań i wyszukiwania zwrotnego.

Uwaga

Opóźnienie pozyskiwania

Aby uwzględnić opóźnienia, które mogą wystąpić między generowaniem zdarzenia w źródle i jego pozyskiwaniem do Microsoft Sentinel, oraz aby zapewnić pełne pokrycie bez duplikowania danych, Microsoft Sentinel uruchamia reguły zaplanowanej analizy z pięciominutowym opóźnieniem od zaplanowanego czasu.

Aby uzyskać więcej informacji, zobacz Handle ingestion delay in scheduled analytics rules (Obsługa opóźnienia pozyskiwania w zaplanowanych regułach analizy).

Próg alertu

Wiele typów zdarzeń zabezpieczeń jest normalnych lub nawet oczekiwanych w małych liczbach, ale są oznaką zagrożenia w większej liczbie. Różne skale dużych liczb mogą oznaczać różne rodzaje zagrożeń. Na przykład dwie lub trzy nieudane próby logowania w ciągu minuty to znak, że użytkownik nie pamięta hasła, ale 50 w ciągu minuty może być oznaką ataku człowieka, a tysiąc jest prawdopodobnie atakiem automatycznym.

W zależności od rodzaju działania, które reguła próbuje wykryć, można ustawić minimalną liczbę zdarzeń (wyników zapytania) niezbędną do wyzwolenia alertu. Próg ma zastosowanie oddzielnie do każdego uruchomienia reguły, a nie zbiorczo.

Próg można również ustawić na maksymalną liczbę wyników lub dokładną liczbę.

Grupowanie zdarzeń

Istnieją dwa sposoby obsługi grupowania zdarzeń w alerty:

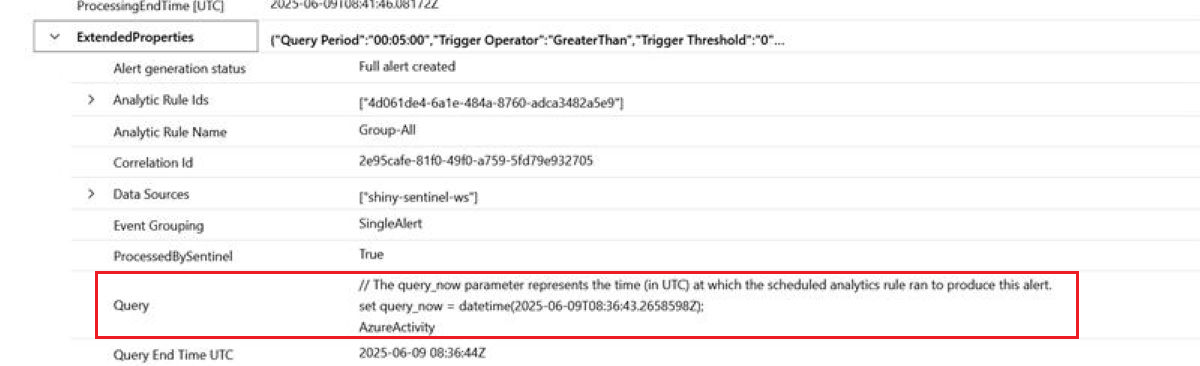

Zgrupuj wszystkie zdarzenia w jeden alert: Jest to wartość domyślna. Reguła generuje pojedynczy alert za każdym razem, gdy jest uruchamiany, o ile zapytanie zwraca więcej wyników niż określony próg alertu wyjaśniony w poprzedniej sekcji. Ten pojedynczy alert zawiera podsumowanie wszystkich zdarzeń zwróconych w wynikach zapytania.

Wyzwalanie alertu dla każdego zdarzenia: Reguła generuje unikatowy alert dla każdego zdarzenia (wyniku) zwróconego przez zapytanie. Ten tryb jest przydatny, jeśli chcesz, aby zdarzenia były wyświetlane indywidualnie lub chcesz grupować je według określonych parametrów — według użytkownika, nazwy hosta lub innej. Te parametry można zdefiniować w zapytaniu.

Reguły analizy mogą generować maksymalnie 150 alertów. Jeśli grupowanie zdarzeń ma wartość Wyzwalanie alertu dla każdego zdarzenia, a zapytanie reguły zwraca więcej niż 150 zdarzeń, pierwsze 149 zdarzeń wygeneruje unikatowy alert (dla 149 alertów), a 150. alert podsumuje cały zestaw zwróconych zdarzeń. Innymi słowy, 150 alert zostałby wygenerowany, gdyby grupowanie zdarzeń zostało ustawione na grupowanie wszystkich zdarzeń w jeden alert.

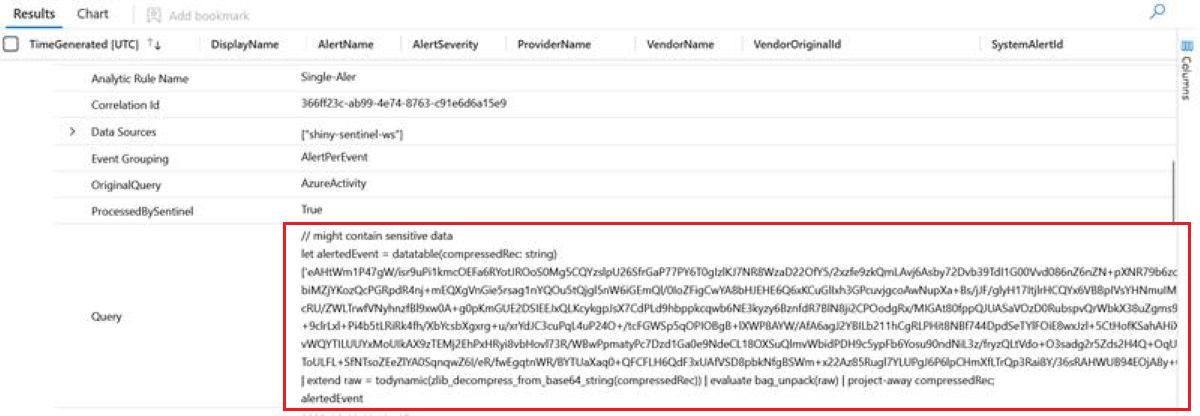

Sekcja Zapytanie alertu jest inna w każdym z tych dwóch trybów. W trybie grupowania wszystkich zdarzeń w tryb pojedynczego alertu alert zwraca zapytanie, które umożliwia wyświetlenie wszystkich zdarzeń, które wyzwoliły alert. Możesz przejść do szczegółów wyników zapytania, aby wyświetlić poszczególne zdarzenia. W obszarze Wyzwalanie alertu dla każdego trybu zdarzenia alert zwraca wynik zakodowany w formacie base64 w obszarze zapytania. Skopiuj i uruchom te dane wyjściowe w usłudze Log Analytics, aby zdekodować base64 i wyświetlić oryginalne zdarzenie.

Wyzwalanie alertu dla każdego ustawienia zdarzenia może spowodować problem polegający na tym, że wyniki zapytania wydają się brakować lub różnią się od oczekiwanych. Aby uzyskać więcej informacji na temat tego scenariusza, zobacz Rozwiązywanie problemów z regułami analizy w Microsoft Sentinel | Problem: Żadne zdarzenia nie są wyświetlane w wynikach zapytania.

Tłumienia

Jeśli chcesz, aby ta reguła przestała działać przez pewien czas po wygenerowaniu alertu, włącz ustawienie Zatrzymaj uruchamianie zapytania po wygenerowaniu alertuWłączone. Następnie należy ustawić ustawienie Zatrzymaj uruchamianie zapytania na czas, przez który zapytanie powinno przestać działać, do 24 godzin.

Symulacja wyników

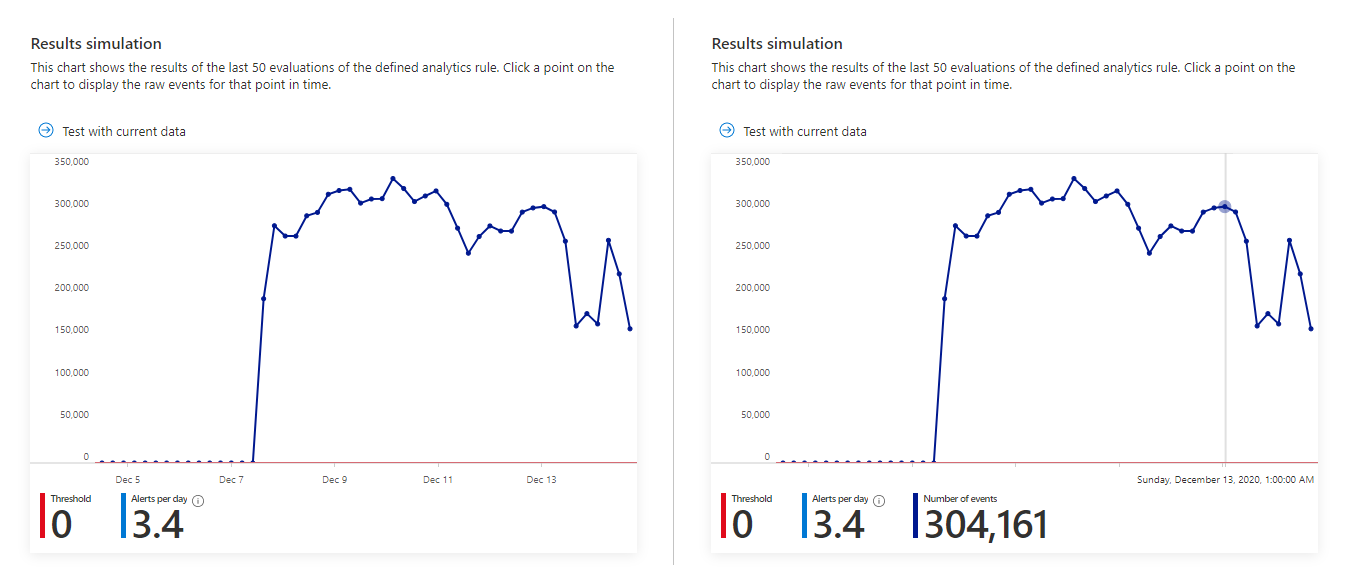

Kreator reguł analizy umożliwia przetestowanie jej skuteczności przez uruchomienie go w bieżącym zestawie danych. Po uruchomieniu testu w oknie Symulacja wyników zostanie wyświetlony wykres wyników wygenerowanych przez zapytanie w ciągu ostatnich 50 razy, zgodnie z aktualnie zdefiniowanym harmonogramem. Jeśli zmodyfikujesz zapytanie, możesz ponownie uruchomić test, aby zaktualizować graf. Wykres przedstawia liczbę wyników w zdefiniowanym okresie, który jest określany na podstawie zdefiniowanego harmonogramu zapytań.

Oto jak symulacja wyników może wyglądać dla zapytania na poprzednim zrzucie ekranu. Lewa strona to widok domyślny, a prawa strona jest widoczna po umieszczeniu wskaźnika myszy nad punktem w czasie na grafie.

Jeśli zobaczysz, że zapytanie wyzwoli zbyt wiele lub zbyt częste alerty, możesz poeksperymentować z ustawieniami planowania i progu i uruchomić symulację ponownie.

Ustawienia zdarzenia

Określ, czy Microsoft Sentinel przekształca alerty w zdarzenia z możliwością działania.

Tworzenie zdarzenia jest domyślnie włączone. Microsoft Sentinel tworzy pojedyncze, oddzielne zdarzenie od każdego alertu wygenerowanego przez regułę.

Jeśli nie chcesz, aby ta reguła skutkować utworzeniem jakichkolwiek zdarzeń (na przykład jeśli ta reguła służy tylko do zbierania informacji do późniejszej analizy), ustaw tę opcję na Wyłączone.

Ważna

Jeśli dołączono Microsoft Sentinel do portalu usługi Defender, Microsoft Defender jest odpowiedzialny za tworzenie zdarzeń. Niemniej jednak, jeśli chcesz Defender XDR utworzyć zdarzenia dla tego alertu, musisz pozostawić to ustawienie Włączone. Defender XDR przyjmuje instrukcję zdefiniowaną tutaj.

Nie należy tego mylić z regułą analizy typu zabezpieczeń firmy Microsoft, która tworzy zdarzenia dla alertów generowanych w usługach Microsoft Defender. Te reguły są automatycznie wyłączone podczas dołączania Microsoft Sentinel do portalu usługi Defender.

Jeśli chcesz utworzyć pojedyncze zdarzenie na podstawie grupy alertów, zamiast jednego dla każdego pojedynczego alertu, zobacz następną sekcję.

Grupowanie alertów

Określ, czy alerty są grupowane razem w zdarzeniach. Domyślnie Microsoft Sentinel tworzy zdarzenie dla każdego wygenerowanego alertu. Istnieje możliwość zgrupowania kilku alertów razem w jednym zdarzeniu.

Zdarzenie jest tworzone dopiero po wygenerowaniu wszystkich alertów. Wszystkie alerty są dodawane do zdarzenia natychmiast po jego utworzeniu.

Maksymalnie 150 alertów można pogrupować w pojedyncze zdarzenie. Jeśli reguła zgrupuje więcej niż 150 alertów w pojedynczym zdarzeniu, zostanie wygenerowane nowe zdarzenie z tymi samymi szczegółami zdarzenia co oryginalne, a nadmiar alertów zostanie pogrupowany w nowe zdarzenie.

Aby grupować alerty razem, ustaw ustawienie grupowania alertów na wartość Włączone.

Istnieje kilka opcji do rozważenia podczas grupowania alertów:

Ramy czasowe: Domyślnie alerty utworzone do 5 godzin po pierwszym alercie w zdarzeniu są dodawane do tego samego zdarzenia. Po 5 godzinach zostanie utworzone nowe zdarzenie. Ten okres czasu można zmienić na dowolne miejsce z zakresu od 5 minut do siedmiu dni.

Kryteria grupowania: Wybierz sposób określania, które alerty są uwzględnione w grupie. W poniższej tabeli przedstawiono możliwe opcje:

Opcja Opis Grupowanie alertów w pojedyncze zdarzenie, jeśli wszystkie jednostki są zgodne Alerty są grupowane razem, jeśli mają identyczne wartości dla każdej z zamapowanych jednostek zdefiniowanych wcześniej. Jest to zalecane ustawienie. Zgrupuj wszystkie alerty wyzwalane przez tę regułę w jeden incydent Wszystkie alerty wygenerowane przez tę regułę są grupowane razem, nawet jeśli nie mają identycznych wartości. Grupowanie alertów w pojedyncze zdarzenie, jeśli wybrane jednostki i szczegóły są zgodne Alerty są grupowane, jeśli mają identyczne wartości dla wszystkich zamapowanych jednostek, szczegółów alertów i niestandardowych szczegółów wybranych dla tego ustawienia. Wybierz jednostki i szczegóły z list rozwijanych wyświetlanych po wybraniu tej opcji.

Możesz użyć tego ustawienia, jeśli na przykład chcesz utworzyć oddzielne zdarzenia na podstawie źródłowych lub docelowych adresów IP lub jeśli chcesz grupować alerty zgodne z określoną jednostką i ważnością.

Uwaga: po wybraniu tej opcji dla reguły musi być wybrana co najmniej jedna jednostka lub szczegół. W przeciwnym razie sprawdzanie poprawności reguły kończy się niepowodzeniem i reguła nie zostanie utworzona.Ponowne otwieranie zdarzeń: jeśli zdarzenie zostało rozwiązane i zamknięte, a później zostanie wygenerowany inny alert, który powinien należeć do tego zdarzenia, ustaw to ustawienie na Wartość Włączone , jeśli chcesz, aby zamknięte zdarzenie zostało ponownie otwarte, i pozostaw wartość Wyłączone , jeśli chcesz, aby nowy alert utworzył nowe zdarzenie.

Opcja ponownego otwarcia zamkniętych zdarzeń nie jest dostępna w przypadku dołączenia Microsoft Sentinel do portalu usługi Defender.

Automatyczna odpowiedź

Microsoft Sentinel umożliwia ustawianie automatycznych odpowiedzi w następujących przypadkach:

- Ta reguła analizy generuje alert.

- Zdarzenie jest tworzone na podstawie alertów generowanych przez tę regułę analizy.

- Zdarzenie jest aktualizowane za pomocą alertów generowanych przez tę regułę analizy.

Aby dowiedzieć się wszystkiego o różnych rodzajach odpowiedzi, które można spreparować i zautomatyzować, zobacz Automatyzowanie reagowania na zagrożenia w Microsoft Sentinel za pomocą reguł automatyzacji.

W nagłówku Reguły automatyzacji kreator wyświetla listę reguł automatyzacji zdefiniowanych już w całym obszarze roboczym, których warunki dotyczą tej reguły analizy. Możesz edytować dowolną z tych istniejących reguł lub utworzyć nową regułę automatyzacji , która ma zastosowanie tylko do tej reguły analizy.

Reguły automatyzacji umożliwiają wykonywanie podstawowych klasyfikacji, przypisywania, przepływu pracy i zamykania zdarzeń.

Automatyzacja bardziej złożonych zadań i wywoływanie odpowiedzi z systemów zdalnych w celu skorygowania zagrożeń przez wywoływanie podręczników z tych reguł automatyzacji. Można wywoływać podręczniki dla zdarzeń, a także dla poszczególnych alertów.

Aby uzyskać więcej informacji i instrukcji dotyczących tworzenia podręczników i reguł automatyzacji, zobacz Automatyzowanie odpowiedzi na zagrożenia.

Aby uzyskać więcej informacji o tym, kiedy używać wyzwalacza utworzonego zdarzenia, zaktualizowanego wyzwalacza zdarzenia lub wyzwalacza utworzonego alertu, zobacz Używanie wyzwalaczy i akcji w Microsoft Sentinel podręcznikach.

W nagłówku Automatyzacja alertów (klasyczna) może zostać wyświetlona lista podręczników skonfigurowanych do automatycznego uruchamiania przy użyciu starej metody, która ma zostać wycofana w marcu 2026 r. Nie można dodać niczego do tej listy. Wszystkie wymienione tutaj podręczniki powinny mieć utworzone reguły automatyzacji na podstawie wyzwalacza utworzonego alertu w celu wywołania podręczników. Po wykonaniu tej czynności wybierz wielokropek na końcu wiersza podręcznika wymienionego tutaj, a następnie wybierz pozycję Usuń. Aby uzyskać pełne instrukcje, zobacz Migrowanie Microsoft Sentinel podręczników wyzwalacza alertów do reguł automatyzacji.

Następne kroki

W przypadku używania reguł analizy Microsoft Sentinel do wykrywania zagrożeń w całym środowisku upewnij się, że wszystkie reguły skojarzone z połączonymi źródłami danych są włączone w celu zapewnienia pełnego pokrycia zabezpieczeń środowiska.

Aby zautomatyzować włączanie reguł, wypychanie reguł do Microsoft Sentinel za pośrednictwem interfejsu API i programu PowerShell, mimo że wymaga to większego nakładu pracy. W przypadku korzystania z interfejsu API lub programu PowerShell należy najpierw wyeksportować reguły do formatu JSON przed włączeniem reguł. Interfejs API lub program PowerShell mogą pomóc w włączaniu reguł w wielu wystąpieniach Microsoft Sentinel z identycznymi ustawieniami w każdym wystąpieniu.

Więcej informacji można znaleźć w następujących artykułach:

- Eksportowanie i importowanie reguł analizy do i z szablonów usługi ARM

- Rozwiązywanie problemów z regułami analizy w Microsoft Sentinel

- Nawigowanie i badanie zdarzeń w Microsoft Sentinel

- Jednostki w Microsoft Sentinel

- Samouczek: używanie podręczników z regułami automatyzacji w Microsoft Sentinel

Dowiedz się również na podstawie przykładu używania niestandardowych reguł analizy podczas monitorowania powiększenia za pomocą łącznika niestandardowego.