Konfigurowanie klientów sieci VPN typu punkt-lokacja: uwierzytelnianie certyfikatu — natywny klient sieci VPN — macOS

Jeśli brama sieci VPN typu punkt-lokacja (P2S) jest skonfigurowana do korzystania z protokołu IKEv2 i uwierzytelniania certyfikatu, możesz nawiązać połączenie z siecią wirtualną przy użyciu natywnego klienta sieci VPN będącego częścią systemu operacyjnego macOS. W tym artykule przedstawiono procedurę konfigurowania natywnego klienta sieci VPN i nawiązywania połączenia z siecią wirtualną.

Zanim rozpoczniesz

Przed rozpoczęciem konfigurowania klienta sprawdź, czy jesteś w odpowiednim artykule. W poniższej tabeli przedstawiono artykuły konfiguracji dostępne dla klientów sieci VPN P2S usługi Azure VPN Gateway. Kroki różnią się w zależności od typu uwierzytelniania, typu tunelu i systemu operacyjnego klienta.

| Uwierzytelnianie | Typ tunelu | System operacyjny klienta | Klient sieci VPN |

|---|---|---|---|

| Certyfikat | |||

| IKEv2, SSTP | Windows | Natywny klient sieci VPN | |

| IKEv2 | macOS | Natywny klient sieci VPN | |

| IKEv2 | Linux | strongSwan | |

| OpenVPN | Windows | Klient sieci VPN platformy Azure Klient OpenVPN |

|

| OpenVPN | macOS | Klient OpenVPN | |

| OpenVPN | iOS | Klient OpenVPN | |

| OpenVPN | Linux | Azure VPN Client Klient OpenVPN |

|

| Microsoft Entra ID | |||

| OpenVPN | Windows | Klient sieci VPN platformy Azure | |

| OpenVPN | macOS | Azure VPN Client | |

| OpenVPN | Linux | Azure VPN Client |

Wymagania wstępne

W tym artykule założono, że zostały już spełnione następujące wymagania wstępne:

- Utworzono i skonfigurowano bramę sieci VPN na potrzeby uwierzytelniania certyfikatu typu punkt-lokacja oraz typu tunelu OpenVPN. Aby uzyskać instrukcje, zobacz Konfigurowanie ustawień serwera dla połączeń bramy sieci VPN typu punkt-lokacja — uwierzytelnianie certyfikatu.

- Wygenerowano i pobrano pliki konfiguracji klienta sieci VPN. Aby uzyskać instrukcje, zobacz Generowanie plików konfiguracji profilu klienta sieci VPN.

- Możesz wygenerować certyfikaty klienta lub uzyskać odpowiednie certyfikaty klienta niezbędne do uwierzytelniania.

Przepływ pracy

Przepływ pracy dla tego artykułu jest następujący:

- Wygeneruj certyfikaty klienta, jeśli jeszcze tego nie zrobiono.

- Wyświetl pliki konfiguracji profilu klienta sieci VPN zawarte w wygenerowanych pakietach konfiguracji profilu klienta sieci VPN.

- Zainstaluj certyfikaty.

- Skonfiguruj natywnego klienta sieci VPN, który jest już zainstalowany.

- Nawiązywanie połączenia z platformą Azure.

Generowanie certyfikatów

W przypadku uwierzytelniania certyfikatu należy zainstalować certyfikat klienta na każdym komputerze klienckim. Certyfikat klienta, którego chcesz użyć, musi zostać wyeksportowany z kluczem prywatnym i musi zawierać wszystkie certyfikaty w ścieżce certyfikacji. Ponadto w przypadku niektórych konfiguracji należy również zainstalować informacje o certyfikacie głównym.

Aby uzyskać informacje na temat pracy z certyfikatami, zobacz Punkt-lokacja: Generowanie certyfikatów — Linux.

Wyświetlanie plików konfiguracji profilu klienta sieci VPN

Wszystkie niezbędne ustawienia konfiguracji dla klientów sieci VPN są zawarte w pliku zip konfiguracji profilu klienta sieci VPN. Pliki konfiguracji profilu klienta można wygenerować przy użyciu programu PowerShell lub witryny Azure Portal. Każda metoda zwraca ten sam plik zip.

Pliki konfiguracji profilu klienta sieci VPN są specyficzne dla konfiguracji bramy sieci VPN punkt-lokacja dla sieci wirtualnej. Jeśli po wygenerowaniu plików zostaną wprowadzone jakiekolwiek zmiany w konfiguracji sieci VPN typu punkt-lokacja, takie jak zmiany typu protokołu sieci VPN lub typu uwierzytelniania, należy wygenerować nowe pliki konfiguracji profilu klienta sieci VPN i zastosować nową konfigurację do wszystkich klientów sieci VPN, z którymi chcesz nawiązać połączenie.

Rozpakuj plik, aby wyświetlić foldery. Podczas konfigurowania klientów natywnych systemu macOS pliki są używane w folderze Generic . Folder Ogólny jest obecny, jeśli protokół IKEv2 został skonfigurowany w bramie. Wszystkie informacje potrzebne do skonfigurowania natywnego klienta sieci VPN można znaleźć w folderze Generic . Jeśli nie widzisz folderu Generic, sprawdź następujące elementy, a następnie ponownie wygeneruj plik zip.

- Sprawdź typ tunelu dla konfiguracji. Prawdopodobnie protokół IKEv2 nie został wybrany jako typ tunelu.

- W bramie sieci VPN sprawdź, czy jednostka SKU nie jest podstawowa. Podstawowa jednostka SKU bramy sieci VPN nie obsługuje protokołu IKEv2. Należy ponownie skompilować bramę przy użyciu odpowiedniej jednostki SKU i typu tunelu, jeśli chcesz, aby klienci systemu macOS nawiązali połączenie.

Folder Generic zawiera następujące pliki.

- VpnSettings.xml, który zawiera ważne ustawienia, takie jak adres serwera i typ tunelu.

- VpnServerRoot.cer, który zawiera certyfikat główny wymagany do zweryfikowania bramy sieci VPN platformy Azure podczas konfigurowania połączenia punkt-lokacja.

Instalowanie certyfikatów

Certyfikat główny

- Skopiuj plik certyfikatu głównego — VpnServerRoot.cer — na komputer Mac. Kliknij dwukrotnie certyfikat. W zależności od systemu operacyjnego certyfikat zostanie automatycznie zainstalowany lub zostanie wyświetlona strona Dodawanie certyfikatów .

- Jeśli zostanie wyświetlona strona Dodawanie certyfikatów , w polu Pęku kluczy kliknij strzałki i wybierz pozycję zaloguj się z listy rozwijanej.

- Kliknij przycisk Dodaj , aby zaimportować plik.

Certyfikat klienta

Certyfikat klienta jest używany do uwierzytelniania i jest wymagany. Zazwyczaj można po prostu kliknąć certyfikat klienta, aby go zainstalować. Aby uzyskać więcej informacji na temat sposobu instalowania certyfikatu klienta, zobacz Instalowanie certyfikatu klienta.

Weryfikowanie instalacji certyfikatu

Sprawdź, czy zainstalowano zarówno klienta, jak i certyfikat główny.

- Otwórz pozycję Dostęp pęku kluczy.

- Przejdź do karty Certyfikaty .

- Sprawdź, czy zainstalowano zarówno klienta, jak i certyfikat główny.

Konfigurowanie profilu klienta sieci VPN

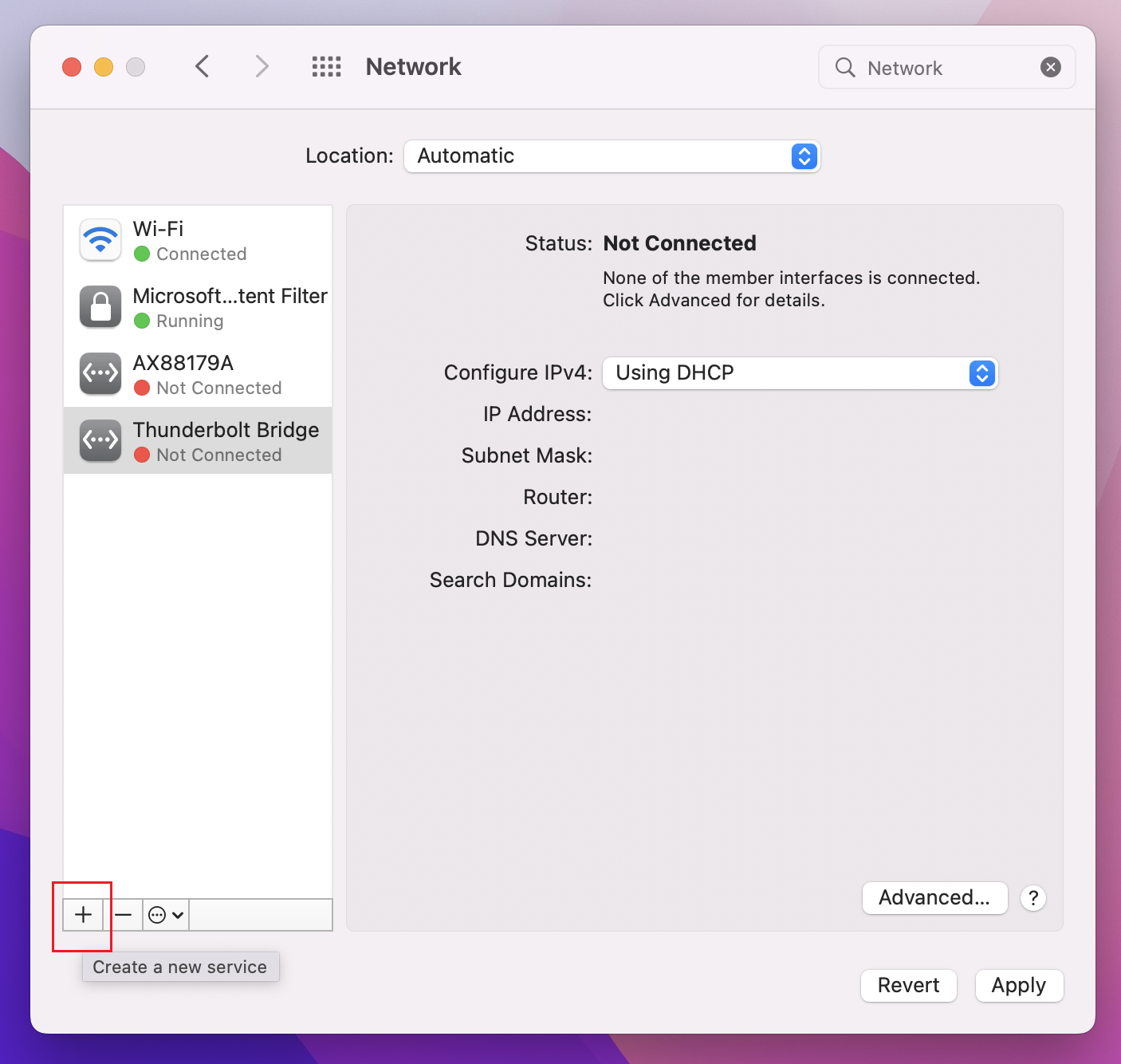

Przejdź do obszaru Preferencje systemowe —> sieć. Na stronie Sieć kliknij pozycję "+" , aby utworzyć nowy profil połączenia klienta sieci VPN dla połączenia punkt-lokacja z siecią wirtualną platformy Azure.

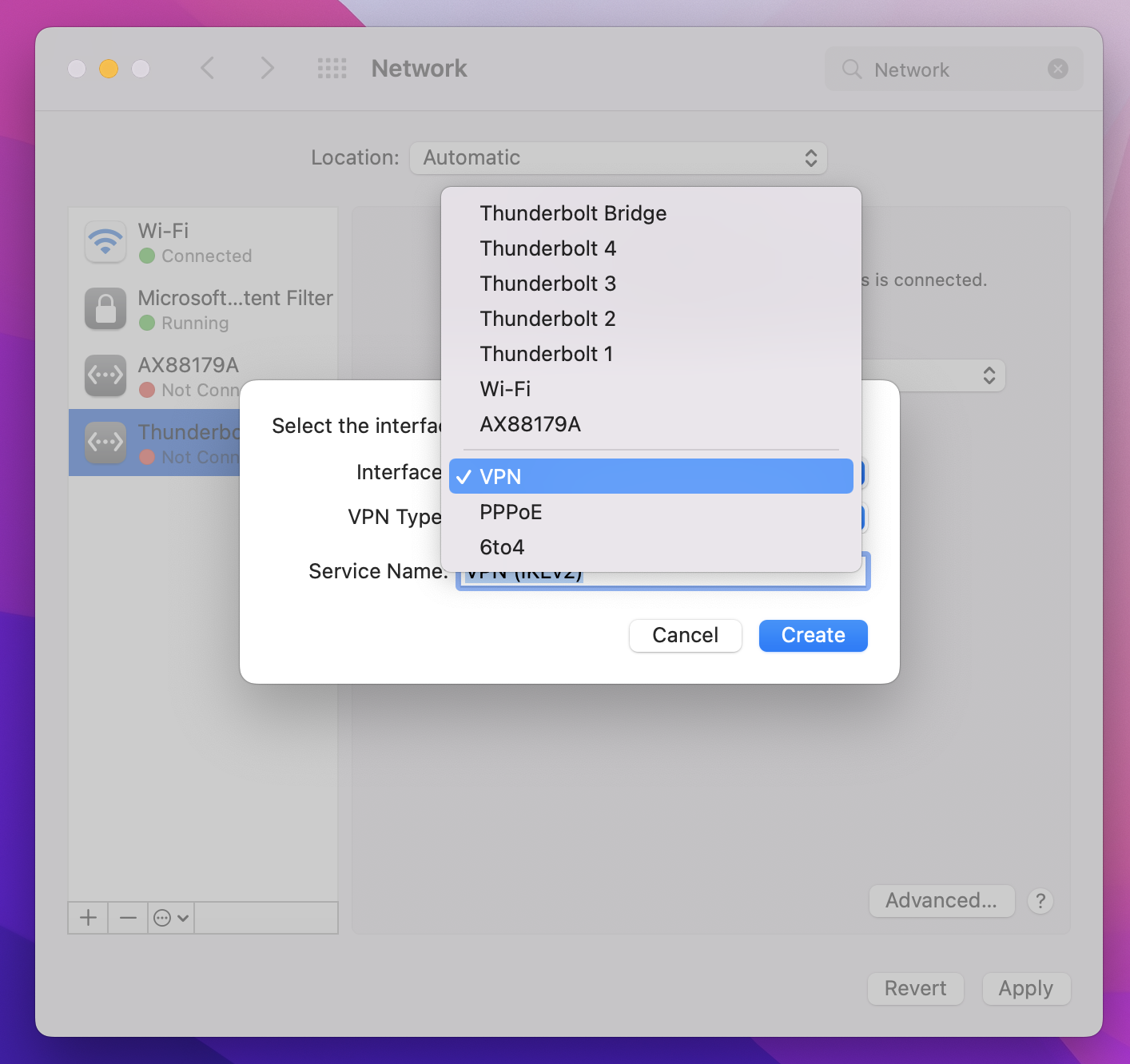

Na stronie Wybieranie interfejsu kliknij strzałki obok pozycji Interfejs:. Z listy rozwijanej kliknij pozycję SIEĆ VPN.

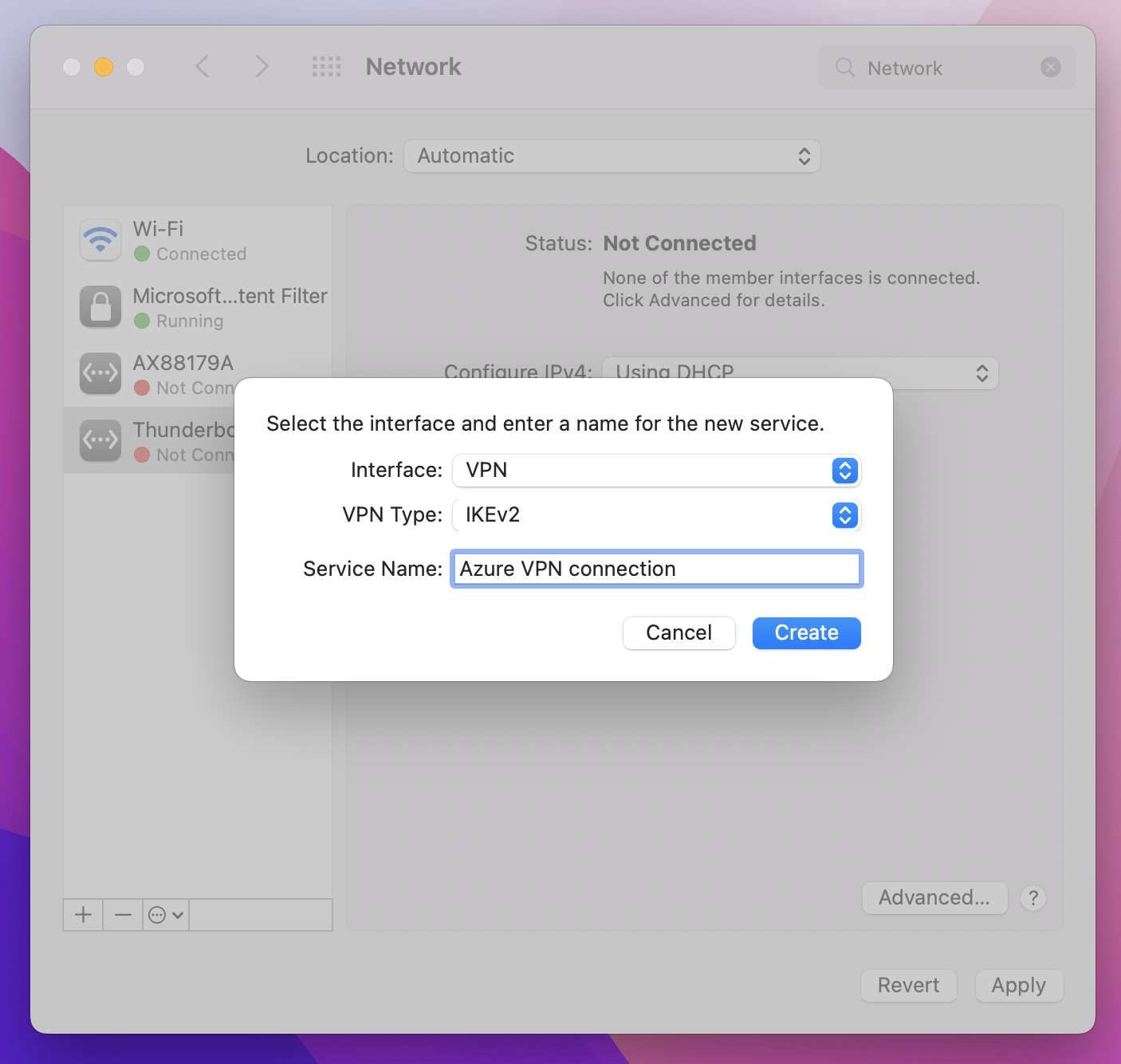

W polu Typ sieci VPN z listy rozwijanej kliknij pozycję IKEv2. W polu Nazwa usługi określ przyjazną nazwę profilu, a następnie kliknij pozycję Utwórz.

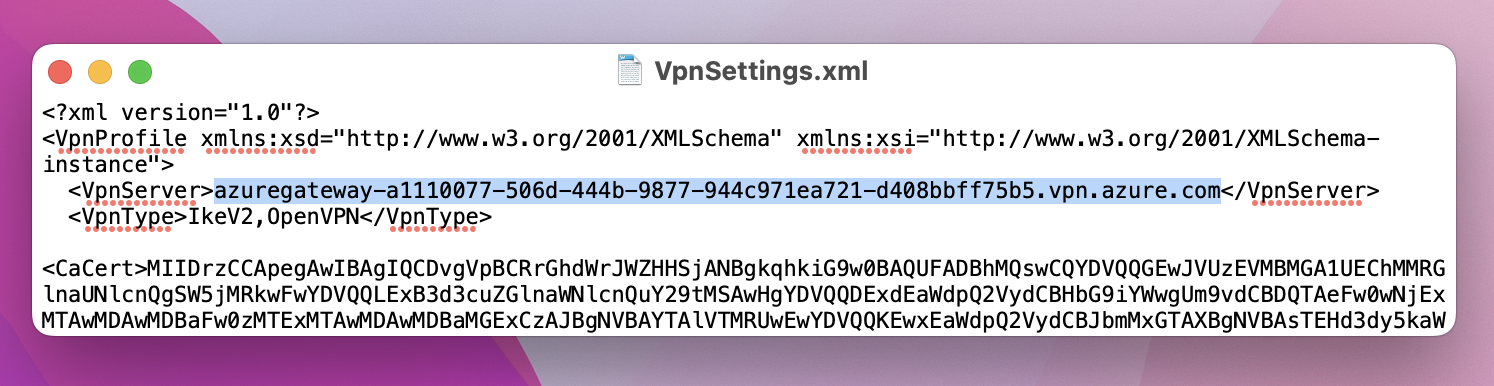

Przejdź do pobranego profilu klienta sieci VPN. W folderze Generic otwórz plik VpnSettings.xml przy użyciu edytora tekstów. W tym przykładzie można zobaczyć informacje o typie tunelu i adresie serwera. Mimo że na liście znajdują się dwa typy sieci VPN, ten klient sieci VPN połączy się za pośrednictwem protokołu IKEv2. Skopiuj wartość tagu VpnServer .

Wklej wartość tagu VpnServer w polach Adres serwera i Identyfikator zdalny profilu. Pozostaw wartość pustą identyfikatora lokalnego. Następnie kliknij pozycję Ustawienia uwierzytelniania....

Konfigurowanie ustawień uwierzytelniania

Konfigurowanie ustawień uwierzytelniania.

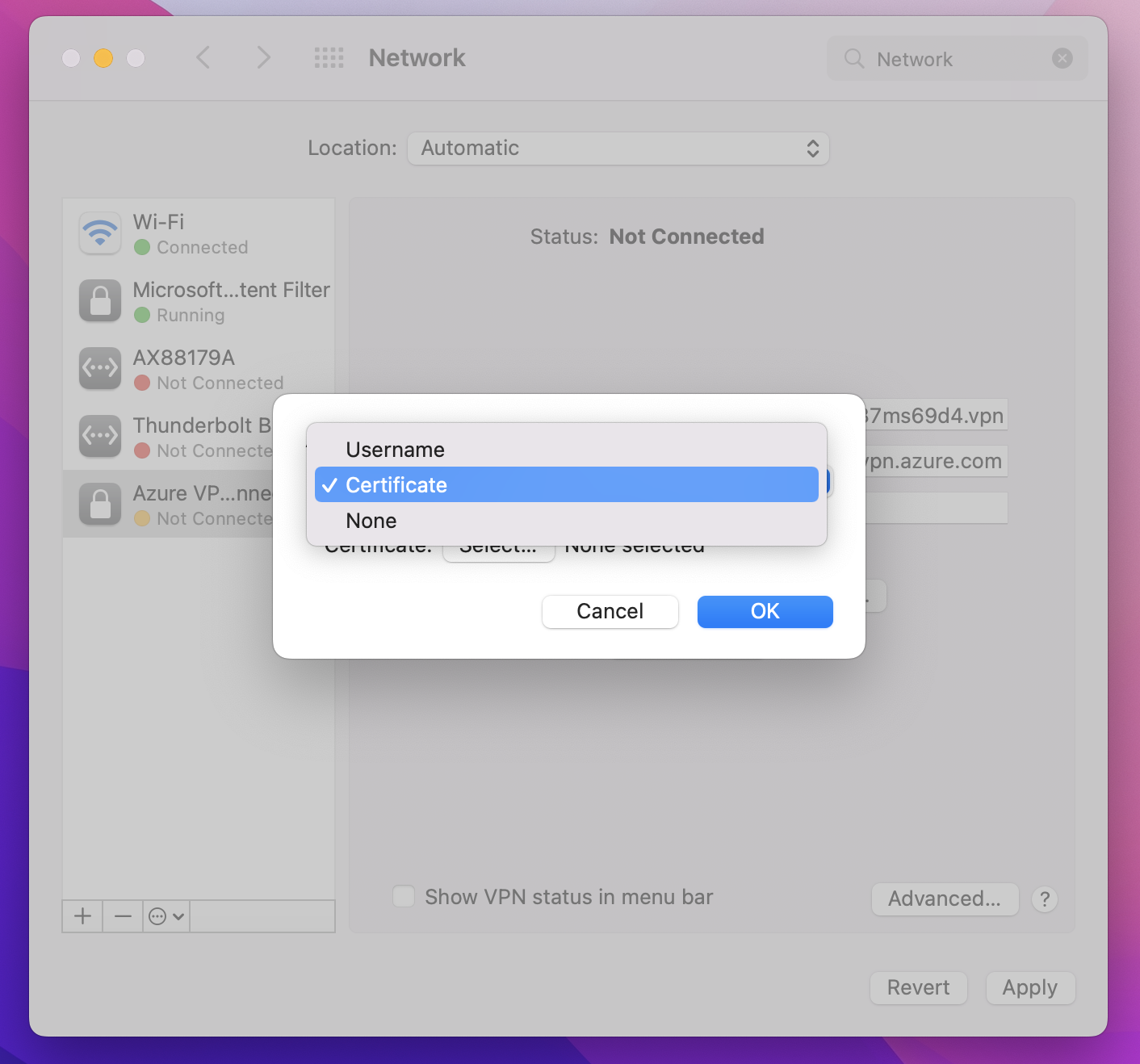

Na stronie Ustawienia uwierzytelniania w polu Ustawienia uwierzytelniania kliknij strzałki, aby wybrać pozycję Certyfikat.

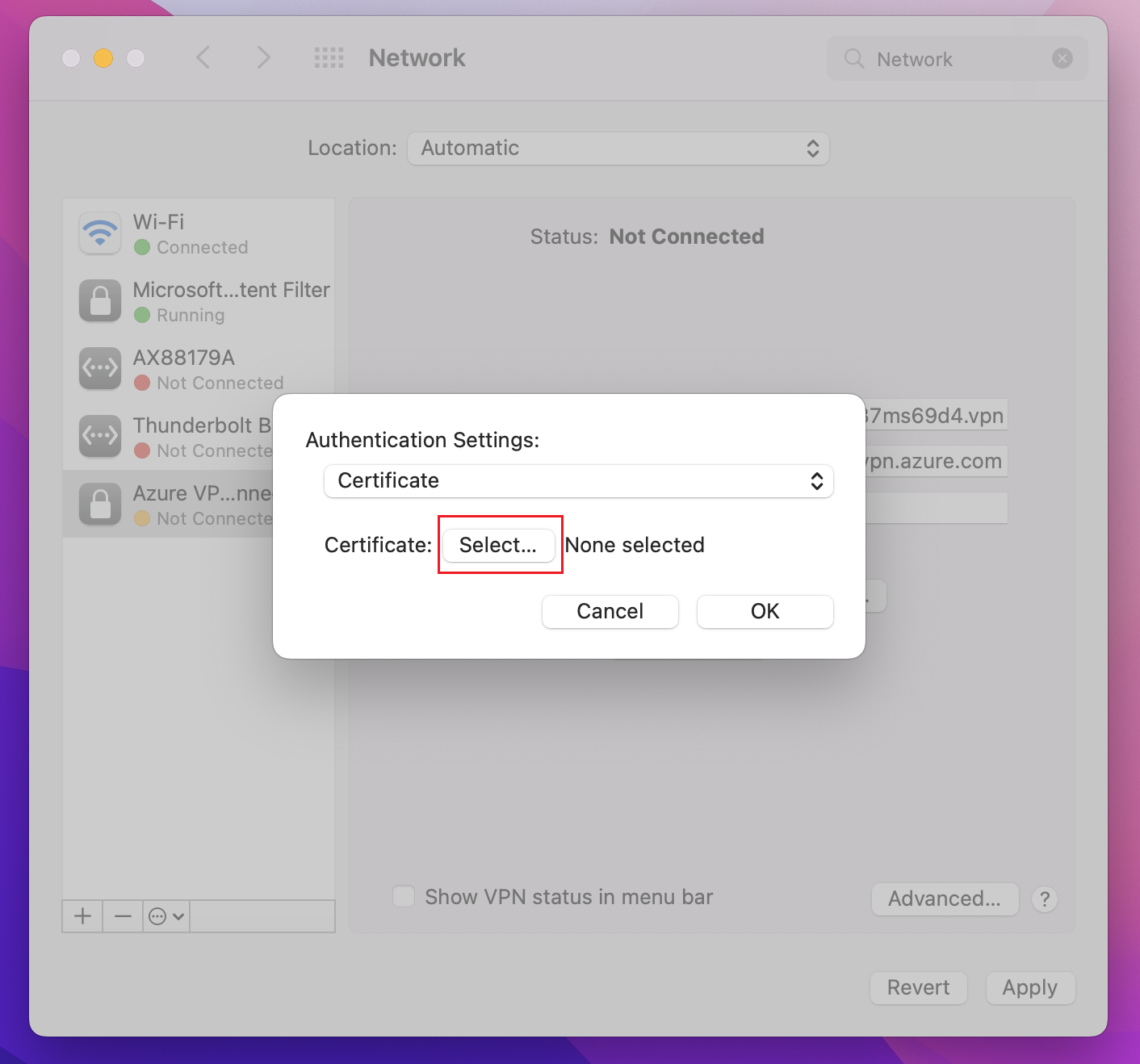

Kliknij pozycję Wybierz , aby otworzyć stronę Wybierz tożsamość .

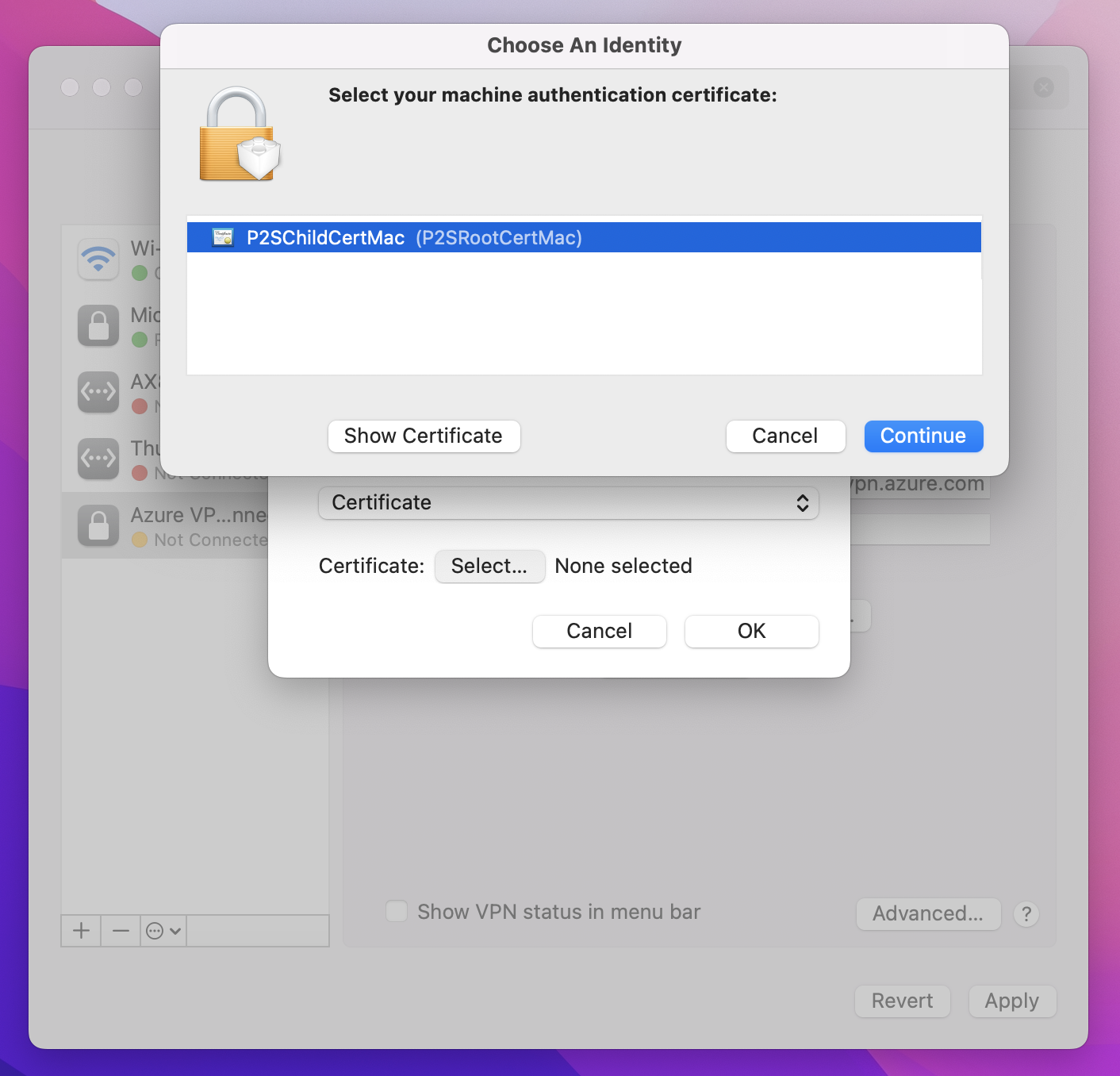

Na stronie Wybierz tożsamość zostanie wyświetlona lista certyfikatów do wyboru. Jeśli nie masz pewności, którego certyfikatu użyć, możesz wybrać pozycję Pokaż certyfikat , aby wyświetlić więcej informacji o każdym certyfikacie. Kliknij odpowiedni certyfikat, a następnie kliknij przycisk Kontynuuj.

Na stronie Ustawienia uwierzytelniania sprawdź, czy jest wyświetlany prawidłowy certyfikat, a następnie kliknij przycisk OK.

Określanie certyfikatu

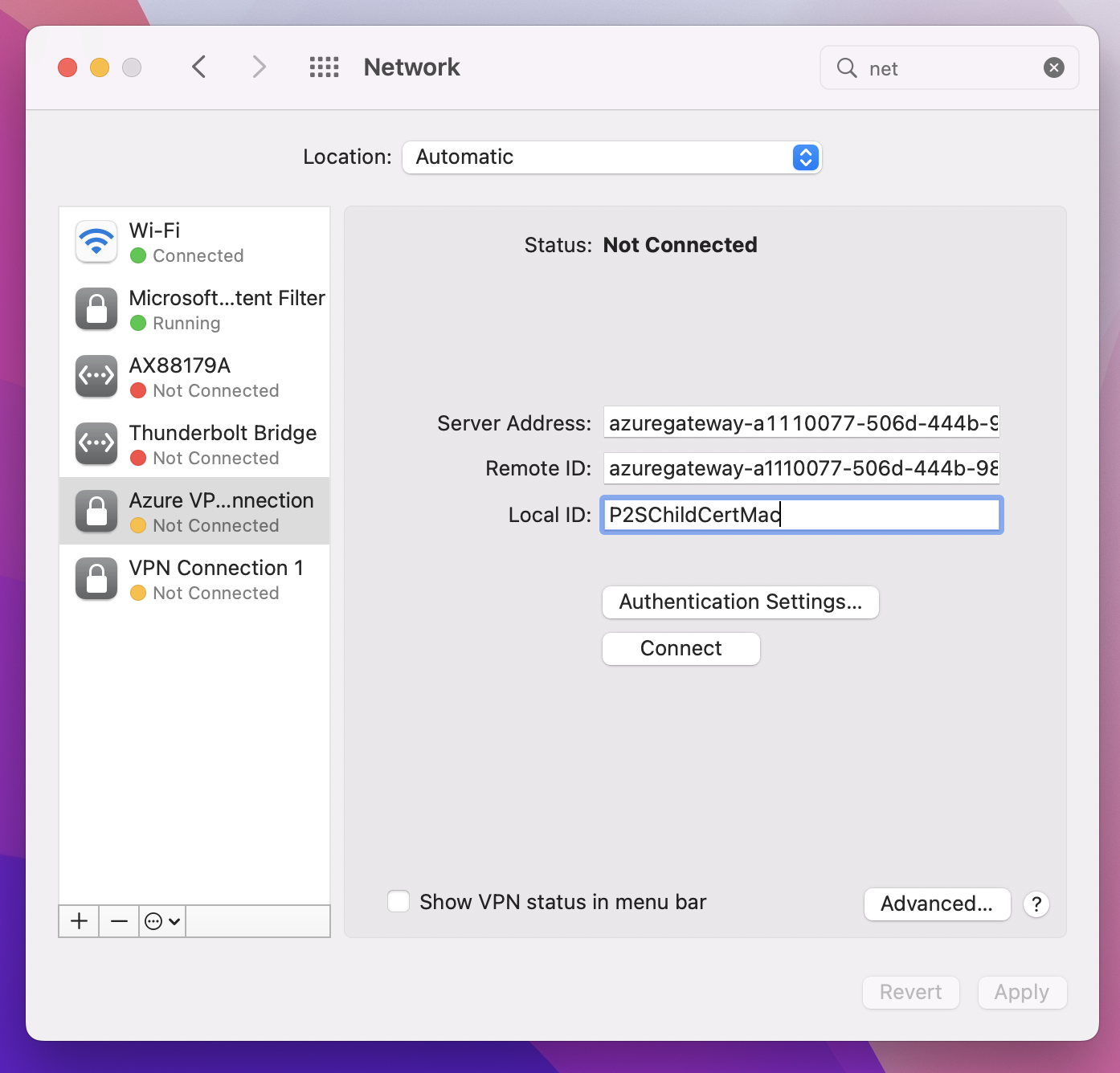

W polu Identyfikator lokalny określ nazwę certyfikatu. W tym przykładzie jest to P2SChildCertMac.

Kliknij przycisk Zastosuj , aby zapisać wszystkie zmiany.

Połącz

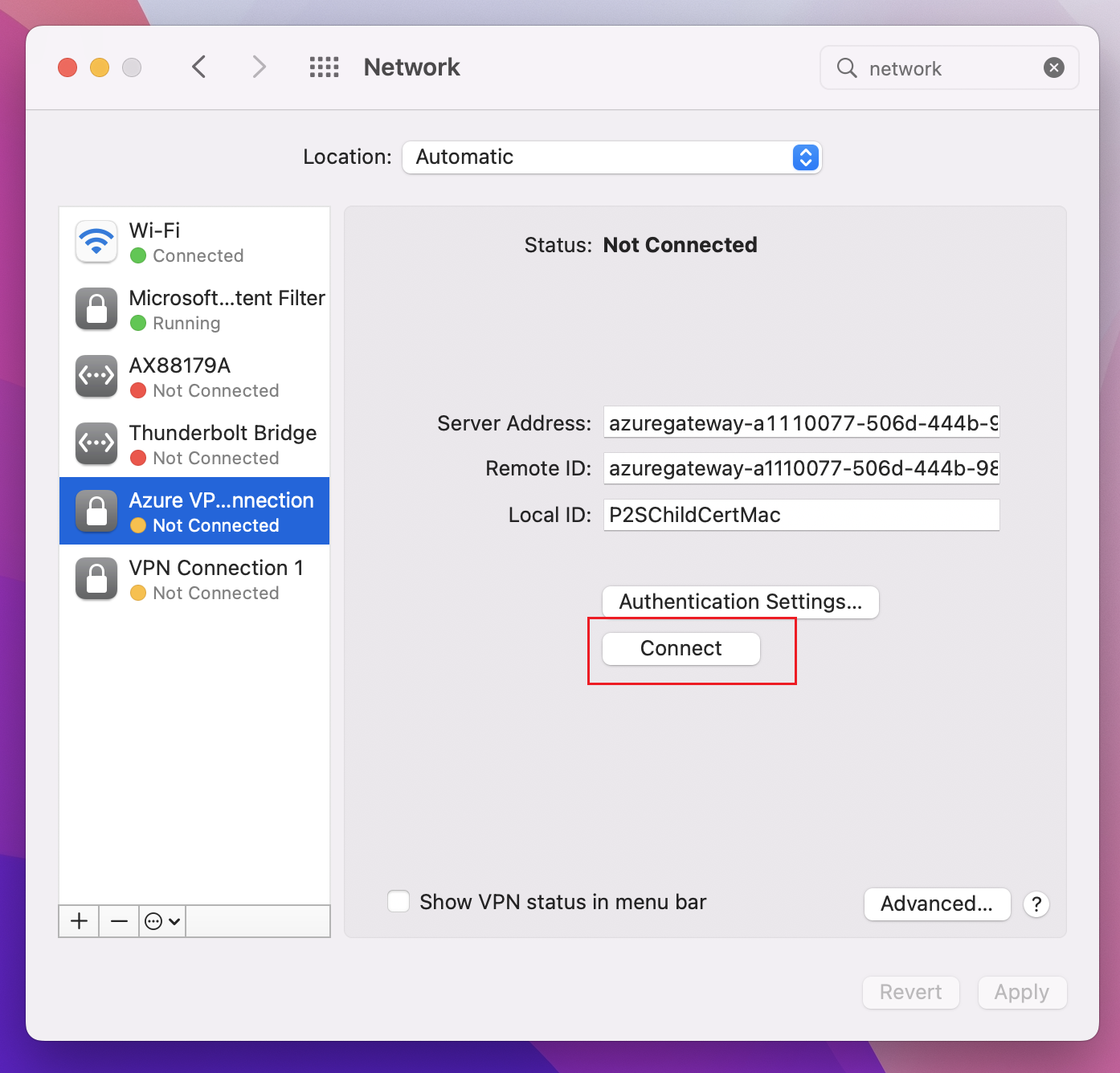

Kliknij przycisk Połącz, aby uruchomić połączenie punkt-lokacja z siecią wirtualną platformy Azure. Może być konieczne wprowadzenie hasła łańcucha kluczy "login".

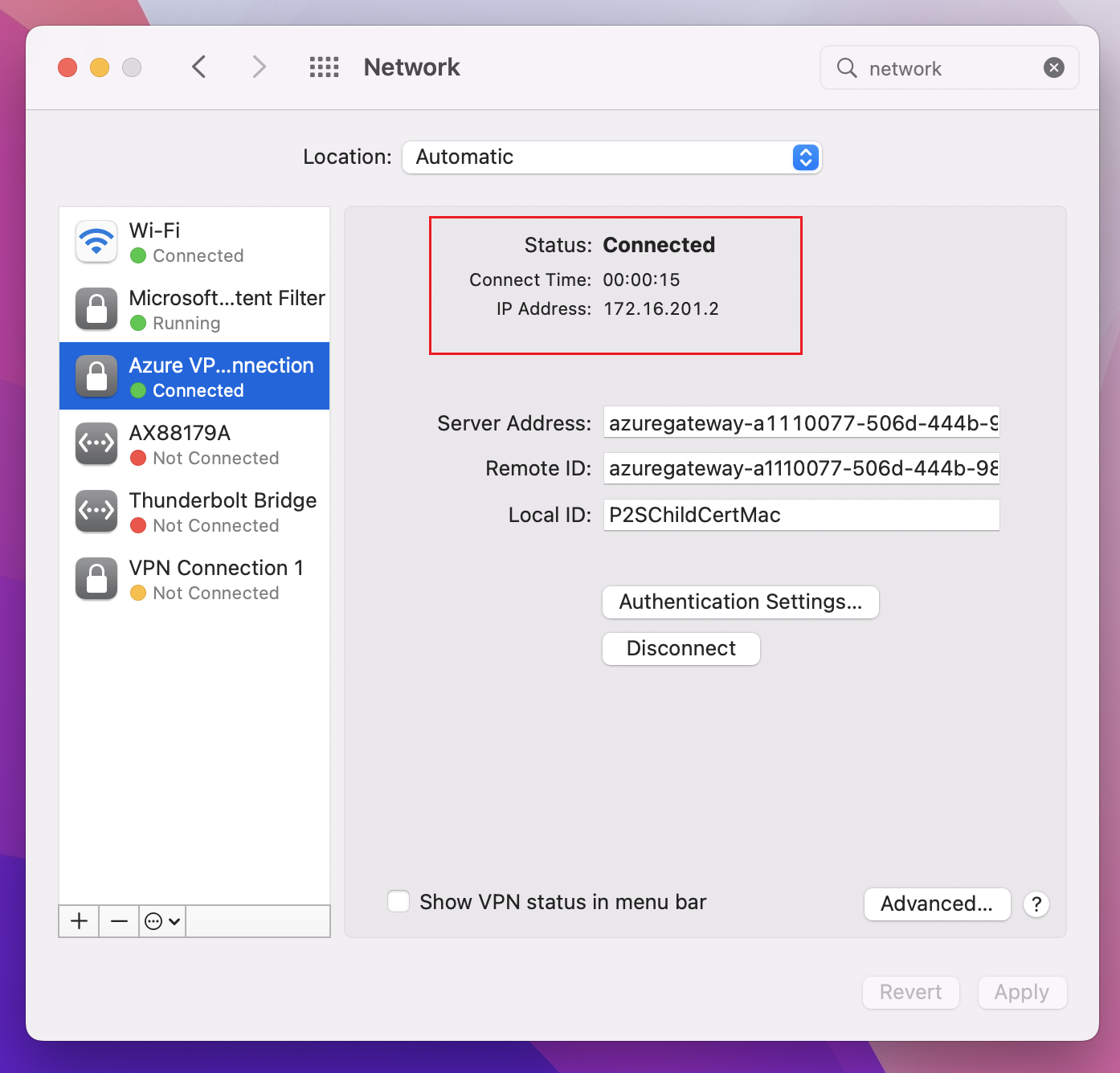

Po nawiązaniu połączenia stan jest wyświetlany jako Połączono i można wyświetlić adres IP, który został pobrany z puli adresów klienta sieci VPN.

Następne kroki

Postępuj zgodnie z dodatkowymi ustawieniami serwera lub połączenia. Zobacz Kroki konfiguracji punkt-lokacja.

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla