Microsoft Security Copilot w Microsoft Defender Threat Intelligence

Microsoft Security Copilot to oparta na chmurze platforma sztucznej inteligencji, która zapewnia środowisko pracy w języku naturalnym. Może pomóc specjalistom ds. bezpieczeństwa w różnych scenariuszach, takich jak reagowanie na incydenty, wykrywanie zagrożeń i gromadzenie danych wywiadowczych. Aby uzyskać więcej informacji na temat tego, co może zrobić, przeczytaj Co to jest Microsoft Security Copilot?.

Security Copilot klienci uzyskują dostęp do Microsoft Defender Threat Intelligence (Defender TI) dla każdego z uwierzytelnionych użytkowników rozwiązania Copilot. Aby upewnić się, że masz dostęp do rozwiązania Copilot, zobacz Security Copilot informacje o zakupie i licencjonowaniu.

Po uzyskaniu dostępu do Security Copilot kluczowe funkcje omówione w tym artykule staną się dostępne w portalu Security Copilot lub portalu Microsoft Defender.

Jeśli dopiero zaczynasz Security Copilot, zapoznaj się z nim, czytając następujące artykuły:

- Co to jest Copilot rozwiązań zabezpieczających firmy Microsoft?

- środowiska Microsoft Security Copilot

- Wprowadzenie do Microsoft Security Copilot

- Omówienie uwierzytelniania w Microsoft Security Copilot

- Monitowanie w Microsoft Security Copilot

Security Copilot dostarcza informacje o podmiotach zagrożeń, wskaźnikach naruszeń (IOC), narzędziach i lukach w zabezpieczeniach, a także kontekstowej analizie zagrożeń z usługi Defender TI. Możesz korzystać z poleceń i promptbooków, aby badać zdarzenia, wzbogacać swoje przepływy wyszukiwania o informacje o zagrożeniach lub zdobywać więcej wiedzy na temat swojej organizacji lub globalnego krajobrazu zagrożeń.

Twoje polecenia muszą być jasne i konkretne. Możesz uzyskać lepsze wyniki, jeśli w poleceniach uwzględnisz konkretne nazwy aktorów zagrożeń lub IOC. Może to również pomóc w przypadku dodania analizy zagrożeń do swoich poleceń, na przykład:

- Pokaż mi dane z analizy zagrożeń dla usługi Aqua Blizzard.

- Podsumowanie danych analizy zagrożeń dla witryny „malicious.com”.

Określ, kiedy odwołujesz się do zdarzenia (na przykład „identyfikator zdarzenia 15324”).

Poeksperymentuj z różnymi poleceniami i odmianami, aby zobaczyć, co najlepiej sprawdza się w Twoim przypadku. Modele sztucznej inteligencji czatu różnią się, więc iteruj i uściślaj polecenia na podstawie otrzymanych wyników.

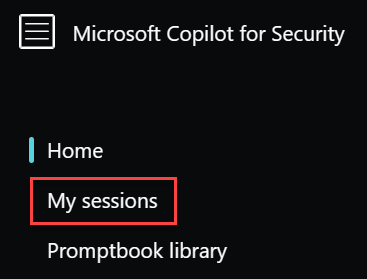

Copilot zapisuje sesje monitu. Aby wyświetlić poprzednie sesje, z menu Security Copilot Strona główna przejdź do pozycji Moje sesje.

Uwaga

Aby zapoznać się z przewodnikiem po programie Copilot, w tym funkcją pinezki i udostępniania, zobacz Navigate Microsoft Security Copilot (Nawigacja Microsoft Security Copilot).

Dowiedz się więcej o tworzeniu skutecznych poleceń

Security Copilot pozwala zespołom ds. zabezpieczeń natychmiast zrozumieć, ustalić priorytety i podjąć działania w zakresie informacji dotyczących analizy zagrożeń.

Możesz zapytać o aktora zagrożeń, kampanię ataków lub inne informacje o zagrożeniach, o których chcesz dowiedzieć się więcej, a funkcja Copilot wygeneruje odpowiedzi na podstawie raportów analizy zagrożeń, profili i artykułów dotyczących zagrożeń oraz innych treści związanych z usługą Defender TI.

Możesz również wybrać dowolny z wbudowanych monitów, które są dostępne w portalu usługi Defender, aby wykonać następujące czynności:

- Podsumuj najnowsze zagrożenia związane z Twoją organizacją

- Określ priorytety zagrożeń, na których należy się skoncentrować, na podstawie najwyższego poziomu narażenia środowiska na te zagrożenia

- Zapytaj o podmioty zagrożeń ukierunkowane na branżę infrastruktury komunikacyjnej

Dowiedz się więcej o używaniu funkcji Copilot w usłudze Defender na potrzeby analizy zagrożeń

Przejdź do funkcji Copilot rozwiązań zabezpieczających firmy Microsoft i zaloguj się przy użyciu swoich poświadczeń.

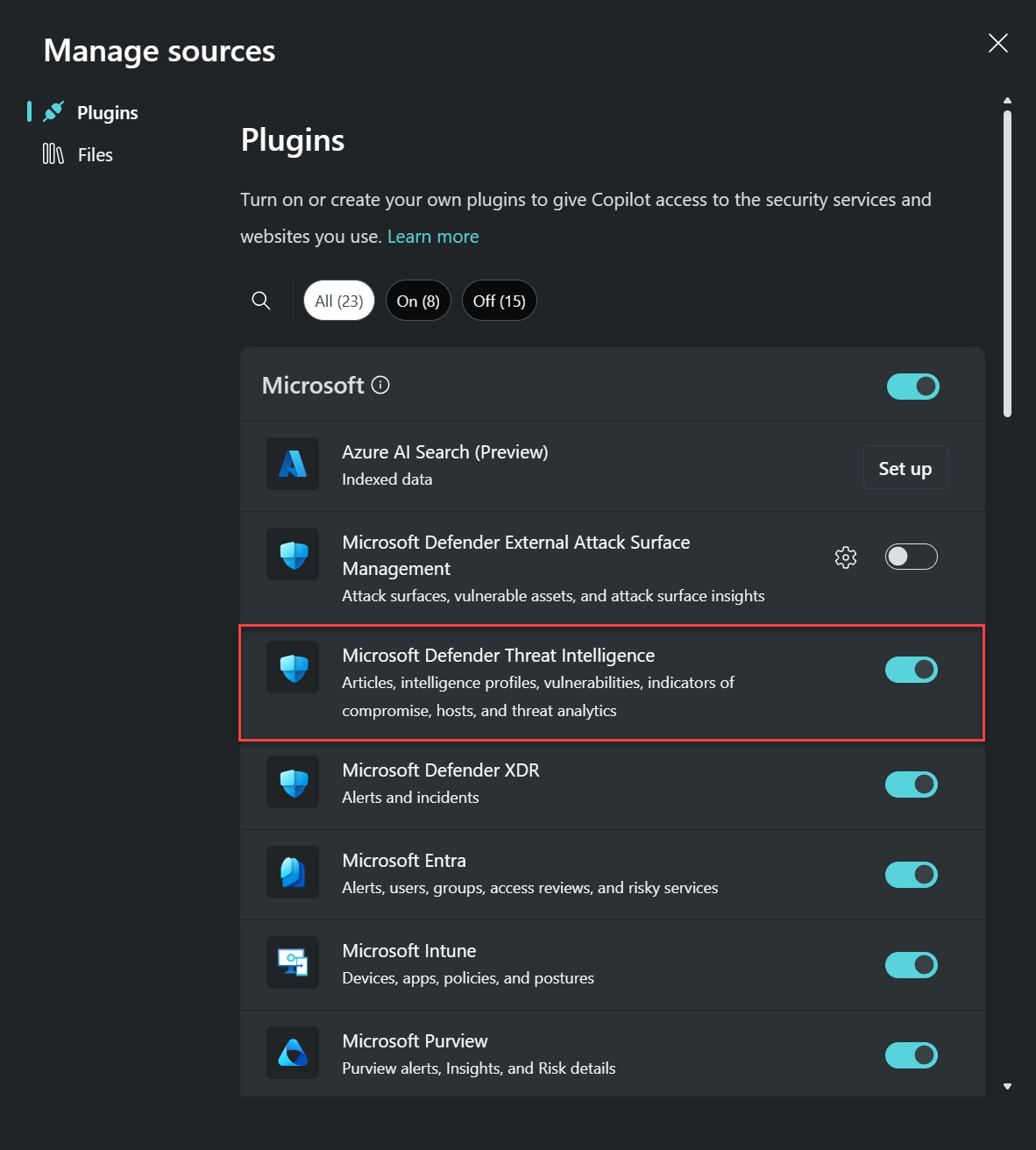

Upewnij się, że wtyczka usługi Microsoft Threat Intelligence jest włączona. Na pasku poleceń wybierz ikonę Źródła

.

.

W wyświetlonym oknie podręcznym Zarządzanie źródłami w obszarze Wtyczki upewnij się, że przełącznik analizy zagrożeń firmy Microsoft jest włączony, a następnie zamknij okno.

Uwaga

Niektóre role mogą włączać lub wyłączać przełącznik dla wtyczek, takich jak Microsoft Threat Intelligence. Aby uzyskać więcej informacji, zobacz Zarządzanie wtyczkami w Microsoft Security Copilot.

Wprowadź polecenie na pasku poleceń.

Security Copilot ma wbudowane funkcje systemowe, które mogą pobierać dane z różnych włączonych wtyczek.

Aby wyświetlić listę wbudowanych funkcji systemu dla usługi Defender TI:

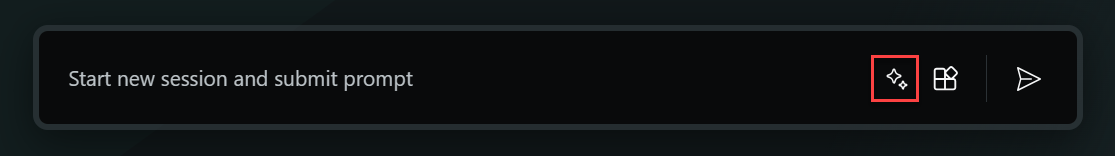

Na pasku poleceń wybierz ikonę Poleceń

.

.

Wybierz pozycję Zobacz wszystkie możliwości systemu. Sekcja Analiza zagrożeń firmy Microsoft zawiera listę wszystkich dostępnych możliwości usługi Defender TI, których można użyć.

Usługa Copilot udostępnia również następujące elementy poleceń, które dostarczają również informacji z usługi Defender TI:

- Sprawdzanie wpływu artykułu dotyczącego zagrożeń zewnętrznych — analizuje zewnętrzny lub zewnętrzny (czyli nieopublikowany w usłudze Defender TI) artykuł w celu wyodrębnienia powiązanych operacji We/Wy, podsumowania analizy i wygenerowania zapytań wyszukiwania zagrożeń, dzięki czemu można ocenić potencjalny wpływ zagrożenia zgłoszonego w tym artykule na organizację.

- Profil aktora zagrożeń — generuje raport profilujący znanego aktora zagrożeń, w tym sugestie dotyczące obrony przed typowymi narzędziami i taktyką.

- Raport analizy zagrożeń 360 oparty na artykule MDTI — analizuje artykuł usługi Defender TI w celu wyodrębnienia powiązanych operacji we/wy, podsumowania analizy i wygenerowania zapytań dotyczących zagrożeń, aby można było ocenić potencjalny wpływ zagrożenia zgłoszonego w tym artykule na organizację.

- Ocena wpływu na luki w zabezpieczeniach — generuje raport podsumowujący analizę znanej luki w zabezpieczeniach, w tym kroki dotyczące sposobu jej rozwiązania.

Aby wyświetlić te elementy promptbook, na pasku monitów wybierz ikonę Polecenia, a następnie wybierz pozycję Zobacz wszystkie elementy promptbook.

Aby uzyskać informacje z usługi Defender TI, możesz użyć wielu poleceń. W tej sekcji wymieniono kilka pomysłów i przykładów.

Uzyskaj analizę zagrożeń z artykułów o zagrożeniach i aktorów zagrożeń.

Przykładowe polecenia:

- Podsumuj ostatnie analizy zagrożeń.

- Pokaż najnowsze artykuły dotyczące zagrożeń.

- Pobierz artykuły dotyczące zagrożeń związane z oprogramowaniem wymuszającym okup w ciągu ostatnich sześciu miesięcy.

Pobierz informacje na temat podmiotów stanowiących zagrożenie oraz związanych z nimi taktyk, technik i procedur (TTP), sponsorowanych państw, branż i operacji IOC.

Przykładowe polecenia:

- Opowiedz mi więcej o usłudze Silk Typhoon.

- Udostępnij wskaźniki IOC związane z usługą Silk Typhoon.

- Udostępnij pliki TTP skojarzone z usługą Silk Typhoon.

- Udostępnianie podmiotów stanowiących zagrożenie powiązanych z Rosją.

Uzyskiwanie informacji kontekstowych i analizy zagrożeń dotyczących typowych luk w zabezpieczeniach i ekspozycji (CVE), które pochodzą z artykułów usługi Defender TI, raportów analizy zagrożeń i danych z Zarządzanie lukami w zabezpieczeniach w usłudze Microsoft Defender i Zarządzanie zewnętrznym obszarem podatnym na ataki w usłudze Microsoft Defender.

Przykładowe polecenia:

- Udostępnij technologie podatne na luki w zabezpieczeniach CVE-2021-44228.

- Podsumuj lukę w zabezpieczeniach CVE-2021-44228.

- Pokaż najnowsze informacje dotyczące CVE.

- Pokaż aktorów zagrożeń skojarzonych z CVE-2021-44228.

- Pokaż artykuły dotyczące zagrożeń skojarzone z CVE-2021-44228.

Uzyskaj szczegółowe informacje o wskaźniku (na przykład adresy IP, domeny i skróty plików) na podstawie licznych zestawów danych dostępnych w usłudze Defender TI, w tym wyników reputacji, informacji o whois, systemu nazw domen (DNS), par hostów i certyfikatów.

Przykładowe polecenia:

- Co możesz mi powiedzieć o nazwie> domeny<?

- Pokaż mi wskaźniki związane z nazwą<> domeny.

- Pokaż wszystkie rozwiązania dla< nazwy> domeny.

- Pokaż mi pary hostów związane z nazwą<> domeny.

- Pokaż reputację <nazwy hosta>.

- Pokaż wszystkie rozwiązania dla adresu> IP adresu< IP.

- Pokaż otwarte usługi w adresie<> IP.

Twoja opinia na temat integracji usługi Defender TI w Security Copilot pomaga w opracowywaniu. Aby przekazać opinię, w programie Copilot wybierz pozycję Jaka jest ta odpowiedź? W dolnej części każdego ukończonego monitu wybierz jedną z następujących opcji:

- Wygląda dobrze — wybierz ten przycisk, jeśli wyniki są dokładne, w oparciu o Twoją ocenę.

- Wymaga ulepszenia — wybierz ten przycisk, jeśli jakikolwiek szczegół wyników jest niepoprawny lub niekompletny, w oparciu o Twoją ocenę.

- Nieodpowiednie — wybierz ten przycisk, jeśli wyniki zawierają wątpliwe, niejednoznaczne lub potencjalnie szkodliwe informacje.

Dla każdego przycisku opinii możesz podać więcej informacji w następnym wyświetlonym oknie dialogowym. Jeśli to możliwe i gdy wynik jest Wymaga ulepszenia, napisz kilka słów wyjaśniających, co można zrobić, aby poprawić wynik. Jeśli wprowadzono polecenia specyficzne dla usługi Defender TI, a wyniki nie są powiązane, należy dołączyć te informacje.

W przypadku interakcji z Security Copilot w celu pobrania danych usługi Defender TI rozwiązanie Copilot pobiera te dane z usługi Defender TI. Polecenia, pobrane dane i dane wyjściowe wyświetlane w wynikach poleceń są przetwarzane i przechowywane w usłudze Copilot. Dowiedz się więcej o ochronie prywatności i bezpieczeństwie danych w Microsoft Security Copilot