Kontrolowanie dostępu zewnętrznego do zasobów w identyfikatorze Entra firmy Microsoft przy użyciu etykiet poufności

Etykiety poufności ułatwiają kontrolowanie dostępu do zawartości w aplikacjach usługi Office 365 oraz w kontenerach, takich jak Microsoft Teams, Grupy Microsoft 365 i witryny programu SharePoint. Chronią zawartość bez utrudniania współpracy użytkowników. Etykiety poufności umożliwiają wysyłanie całej organizacji zawartości między urządzeniami, aplikacjami i usługami, jednocześnie chroniąc dane. Etykiety poufności ułatwiają organizacjom spełnienie zasad zgodności i zabezpieczeń.

Zobacz, Dowiedz się więcej o etykietach poufności

Zanim rozpoczniesz

Ten artykuł jest numerem 8 w serii 10 artykułów. Zalecamy przejrzenie artykułów w kolejności. Przejdź do sekcji Następne kroki , aby wyświetlić całą serię.

Przypisywanie ustawień klasyfikacji i wymuszanie ochrony

Zawartość można klasyfikować bez dodawania żadnych ustawień ochrony. Przypisanie klasyfikacji zawartości pozostaje z zawartością, gdy jest używana i udostępniana. Klasyfikacja generuje raporty użycia z poufnymi danymi aktywności zawartości.

Wymuszanie ustawień ochrony, takich jak szyfrowanie, znaki wodne i ograniczenia dostępu. Na przykład użytkownicy stosują etykietę Poufne do dokumentu lub wiadomości e-mail. Etykieta może zaszyfrować zawartość i dodać poufny znak wodny. Ponadto można zastosować etykietę poufności do kontenera, takiego jak witryna programu SharePoint, i ułatwić zarządzanie dostępem użytkowników zewnętrznych.

Więcej informacji:

- Ograniczanie dostępu do zawartości przy użyciu etykiet poufności w celu zastosowania szyfrowania

- Używanie etykiet poufności do ochrony zawartości w usłudze Microsoft Teams, Grupy Microsoft 365 i witrynach programu SharePoint

Etykiety poufności w kontenerach mogą ograniczać dostęp do kontenera, ale zawartość w kontenerze nie dziedziczy etykiety. Na przykład użytkownik pobiera zawartość z chronionej witryny, pobiera ją, a następnie udostępnia ją bez ograniczeń, chyba że zawartość ma etykietę poufności.

Uwaga

Aby zastosować etykiety poufności, użytkownicy logują się do konta służbowego firmy Microsoft.

Uprawnienia do tworzenia poziomów poufności i zarządzania nimi

Członkowie zespołu, którzy muszą tworzyć etykiety poufności, wymagają uprawnień:

- Portal usługi Microsoft 365 Defender,

- portal zgodności Microsoft Purview lub

- Portal zgodności Microsoft Purview

Domyślnie administratorzy globalny Administracja mają dostęp do centrów administracyjnych i mogą zapewnić dostęp bez udzielania uprawnień Administracja dzierżawy. W przypadku tego delegowanego ograniczonego dostępu administratora dodaj użytkowników do następujących grup ról:

- Administracja istrator danych zgodności,

- Administracja istrator zgodności lub

- Administrator zabezpieczeń

Strategia etykiet poufności

Planujesz nadzór nad dostępem zewnętrznym do zawartości, rozważ użycie zawartości, kontenerów, poczty e-mail i nie tylko.

Wysoki, średni lub niski wpływ na działalność biznesową

Aby zdefiniować duży wpływ na działalność biznesową (HBI), średni wpływ na firmę (MBI) lub niski wpływ na działalność biznesową (LBI) dla danych, witryn i grup, rozważ wpływ na organizację, jeśli zostaną udostępnione nieprawidłowe typy zawartości.

- Karta kredytowa, paszport, numery identyfikacyjne krajowe/regionalne

- Zawartość utworzona przez funkcjonariuszy firmy: zgodność, finanse, kierownictwo itd.

- Dane strategiczne lub finansowe w bibliotekach lub witrynach.

Rozważ kategorie zawartości, do których użytkownicy zewnętrzni nie mogą mieć dostępu, na przykład kontenery i zaszyfrowana zawartość. Możesz użyć etykiet poufności, wymusić szyfrowanie lub użyć ograniczeń dostępu do kontenerów.

Poczta e-mail i zawartość

Etykiety poufności można stosować automatycznie lub ręcznie do zawartości.

Zobacz: Automatyczne stosowanie etykiety poufności do zawartości

Etykiety poufności w wiadomości e-mail i zawartości

Etykieta poufności w dokumencie lub wiadomości e-mail jest dostosowywalna, czytelna i trwała.

- Możliwość dostosowywania — tworzenie etykiet dla organizacji i określanie wynikowych akcji

- Zwykły tekst — jest uwzględniany w metadanych i czytelny dla aplikacji i usług

- Trwałość — gwarantuje, że etykieta i skojarzone zabezpieczenia pozostaną z zawartością i pomogą wymusić zasady

Uwaga

Każdy element zawartości może mieć zastosowaną jedną etykietę poufności.

Kontenery

Określ kryteria dostępu, jeśli witryny Grupy Microsoft 365, Teams lub SharePoint są ograniczone etykietami poufności. Zawartość można oznaczać w kontenerach lub używać automatycznego etykietowania plików w programach SharePoint, OneDrive itd.

Dowiedz się więcej: Wprowadzenie do etykiet poufności

Etykiety poufności w kontenerach

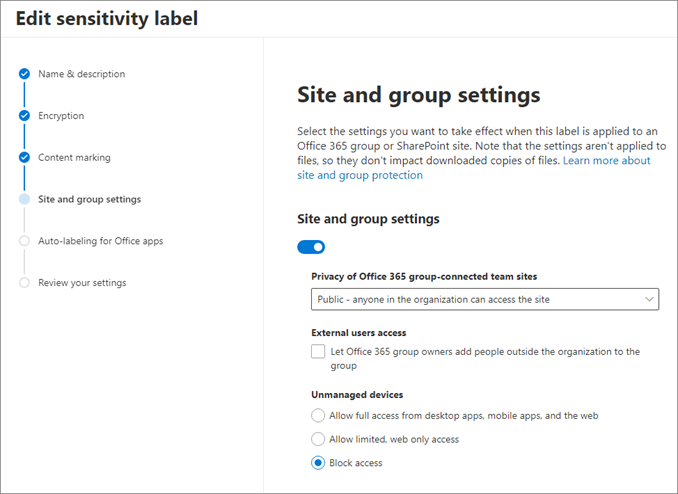

Etykiety poufności można stosować do kontenerów, takich jak Grupy Microsoft 365, Microsoft Teams i witryny programu SharePoint. Etykiety poufności w obsługiwanym kontenerze stosują ustawienia klasyfikacji i ochrony do połączonej witryny lub grupy. Etykiety poufności w tych kontenerach mogą kontrolować:

Prywatność — wybierz użytkowników, którzy widzą witrynę

Dostęp użytkowników zewnętrznych — określanie, czy właściciele grup mogą dodawać gości do grupy

Dostęp z urządzeń niezarządzanych — zdecyduj, czy i jak niezarządzane urządzenia uzyskują dostęp do zawartości

Etykiety poufności stosowane do kontenera, takiego jak witryna programu SharePoint, nie są stosowane do zawartości w kontenerze; kontrolują dostęp do zawartości w kontenerze. Etykiety można stosować automatycznie do zawartości w kontenerze. Aby użytkownicy ręcznie stosować etykiety do zawartości, włącz etykiety poufności dla plików pakietu Office w programach SharePoint i OneDrive.

Więcej informacji:

- Włącz etykiety poufności dla plików pakietu Office w programach SharePoint i OneDrive.

- Używanie etykiet poufności do ochrony zawartości w usłudze Microsoft Teams, Grupy Microsoft 365 i witrynach programu SharePoint

- Przypisywanie etykiet poufności do grup platformy Microsoft 365 w identyfikatorze Entra firmy Microsoft

Implementowanie etykiet poufności

Po określeniu użycia etykiet poufności zapoznaj się z następującą dokumentacją dotyczącą implementacji.

- Wprowadzenie do etykiet poufności

- Tworzenie i publikowanie etykiet poufności

- Ograniczanie dostępu do zawartości przy użyciu etykiet poufności w celu zastosowania szyfrowania

Następne kroki

Skorzystaj z poniższej serii artykułów, aby dowiedzieć się więcej na temat zabezpieczania dostępu zewnętrznego do zasobów. Zalecamy przestrzeganie wymienionej kolejności.

Odnajdywanie bieżącego stanu współpracy zewnętrznej w organizacji

Tworzenie planu zabezpieczeń na potrzeby dostępu zewnętrznego do zasobów

Zabezpieczanie dostępu zewnętrznego za pomocą grup w usłudze Microsoft Entra ID i Microsoft 365

Przejście do zarządzanej współpracy z firmą Microsoft Entra B2B

Zarządzanie dostępem zewnętrznym za pomocą zarządzania upoważnieniami firmy Microsoft

Zarządzanie dostępem zewnętrznym do zasobów przy użyciu zasad dostępu warunkowego

Kontrolowanie dostępu zewnętrznego do zasobów w identyfikatorze Entra firmy Microsoft przy użyciu etykiet poufności (jesteś tutaj)

Konwertowanie lokalnych kont gości na konta gości Microsoft Entra B2B