Tutorial: Configurar o Azure Active Directory B2C com o Azure Firewall de Aplicações Web

Saiba como ativar o serviço Azure Firewall de Aplicações Web (WAF) para um inquilino do Azure Active Directory B2C (Azure AD B2C), com um domínio personalizado. A WAF protege as aplicações Web contra exploits e vulnerabilidades comuns.

Nota

Esta funcionalidade está em pré-visualização pública.

Veja O que é o Azure Firewall de Aplicações Web?

Para começar, precisa do seguinte:

- Uma subscrição do Azure

- Se não tiver uma, obtenha uma conta gratuita do Azure

-

Um Azure AD inquilino B2C – servidor de autorização que verifica as credenciais do utilizador com políticas personalizadas definidas no inquilino

- Também conhecido como fornecedor de identidade (IdP)

- Veja Tutorial: Criar um inquilino do Azure Active Directory B2C

- Azure Front Door (AFD) – ativa domínios personalizados para o inquilino Azure AD B2C

- WAF – gere o tráfego enviado para o servidor de autorização

Para utilizar domínios personalizados no Azure AD B2C, utilize as funcionalidades de domínio personalizado no AFD. Veja Ativar domínios personalizados para Azure AD B2C.

Importante

Depois de configurar o domínio personalizado, consulte Testar o seu domínio personalizado.

Para ativar a WAF, configure uma política WAF e associe-a ao AFD para proteção.

Crie uma política waf com o conjunto de regras predefinidas geridas pelo Azure (DRS). Veja Firewall de Aplicações Web regras e grupos de regras DRS.

- Inicie sessão no portal do Azure.

- Selecione Criar um recurso.

- Procure Azure WAF.

- Selecione Azure Firewall de Aplicações Web (WAF).

- Selecione Criar.

- Aceda à página Criar uma política waf .

- Selecione o separador Básico.

- Em Política para, selecione WAF Global (Front Door).

- Para O SKU do Front Door, selecione entre SKU Básico, Standard ou Premium .

- Em Subscrição, selecione o nome da subscrição do Front Door.

- Em Grupo de recursos, selecione o nome do grupo de recursos do Front Door.

- Em Nome da política, introduza um nome exclusivo para a política waf.

- Em Estado da política, selecione Ativado.

- Em Modo de política, selecione Deteção.

- Selecione Rever + criar.

- Aceda ao separador Associação da página Criar uma política WAF.

- Selecione + Associar um perfil do Front Door.

- Em Front Door, selecione o nome do Front Door associado ao Azure AD domínio personalizado B2C.

- Em Domínios, selecione o Azure AD domínios personalizados B2C aos quais associar a política de WAF.

- Selecione Adicionar.

- Selecione Rever + criar.

- Selecione Criar.

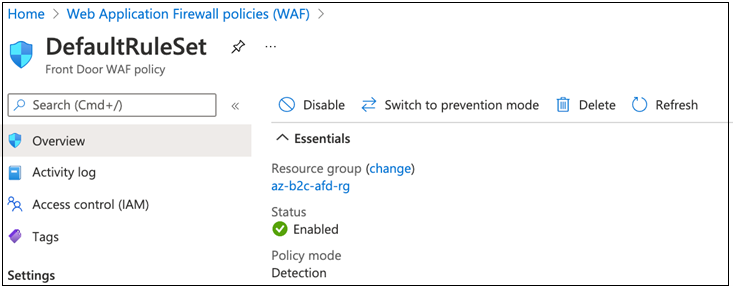

Quando cria uma política WAF, a política encontra-se no modo de Deteção. Recomendamos que não desative o Modo de deteção. Neste modo, a WAF não bloqueia pedidos. Em vez disso, os pedidos que correspondem às regras da WAF são registados nos registos da WAF.

Saiba mais: Monitorização e registo do Azure Firewall de Aplicações Web

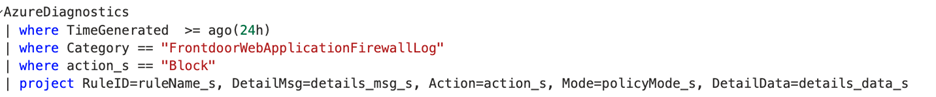

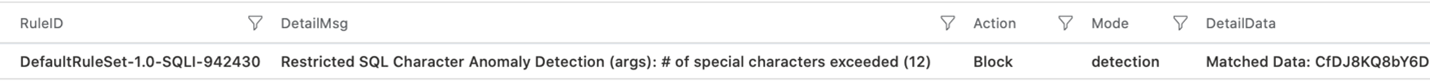

A consulta seguinte mostra os pedidos bloqueados pela política waf nas últimas 24 horas. Os detalhes incluem o nome da regra, os dados do pedido, a ação tomada pela política e o modo de política.

Reveja os registos da WAF para determinar se as regras de política causam falsos positivos. Em seguida, exclua as regras da WAF com base nos registos da WAF.

Saiba mais: Definir regras de exclusão com base em registos de Firewall de Aplicações Web

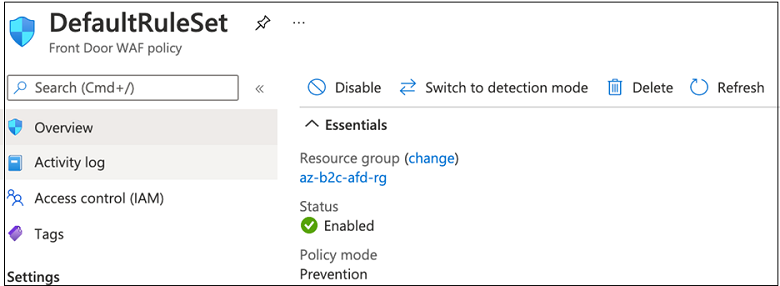

Para ver a WAF a funcionar, selecione Mudar para o modo de prevenção, o que altera o modo de Deteção para Prevenção. Os pedidos que correspondem às regras no DRS são bloqueados e registados nos registos da WAF.

Para reverter para o Modo de deteção, selecione Mudar para o modo de deteção.