Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

As orientações de melhores práticas são fornecidas em toda a documentação técnica para Microsoft Sentinel. Este artigo destaca algumas das principais orientações a utilizar ao implementar, gerir e utilizar Microsoft Sentinel.

Importante

Após 31 de março de 2027, Microsoft Sentinel deixarão de ser suportados no portal do Azure e só estarão disponíveis no portal do Microsoft Defender. Todos os clientes que utilizem Microsoft Sentinel no portal do Azure serão redirecionados para o portal do Defender e utilizarão apenas Microsoft Sentinel no portal do Defender.

Se ainda estiver a utilizar Microsoft Sentinel no portal do Azure, recomendamos que comece a planear a transição para o portal do Defender para garantir uma transição suave e tirar o máximo partido da experiência de operações de segurança unificada oferecida pelo Microsoft Defender.

Para começar a utilizar o Microsoft Sentinel, veja o guia de implementação, que abrange os passos de alto nível para planear, implementar e otimizar a implementação do Microsoft Sentinel. Nesse guia, selecione as ligações fornecidas para encontrar orientações detalhadas para cada fase da sua implementação.

Adotar uma arquitetura de plataforma única

Microsoft Sentinel está integrado num data lake moderno que oferece armazenamento acessível e de longo prazo que permite às equipas simplificar a gestão de dados, otimizar os custos e acelerar a adoção da IA. O Microsoft Sentinel data lake permite uma arquitetura de plataforma única para dados de segurança e capacita os analistas com uma experiência de consulta unificada, ao mesmo tempo que tira partido do ecossistema de conectores avançado da Microsoft Sentinel. Para obter mais informações, veja Microsoft Sentinel data lake .

Integrar Microsoft Sentinel no portal do Microsoft Defender e integrá Microsoft Defender XDR

Considere integrar Microsoft Sentinel no portal do Microsoft Defender para unificar as capacidades com Microsoft Defender XDR como a gestão de incidentes e a investigação avançada.

Se não integrar Microsoft Sentinel no portal do Microsoft Defender, tenha em atenção que:

- Até julho de 2026, todos os Microsoft Sentinel clientes que utilizam o portal do Azure serão redirecionados para o portal do Defender.

- Até lá, pode utilizar o conector de dados Defender XDR para integrar Microsoft Defender dados de serviço com Microsoft Sentinel no portal do Azure.

A ilustração seguinte mostra como a solução XDR da Microsoft se integra perfeitamente com Microsoft Sentinel.

Para mais informações, consulte os seguintes artigos:

- Microsoft Defender XDR integração com Microsoft Sentinel

- Ligar o Microsoft Sentinel ao Microsoft Defender XDR

- Microsoft Sentinel no portal do Microsoft Defender

Integrar serviços de segurança da Microsoft

Microsoft Sentinel é capacitado pelos componentes que enviam dados para a sua área de trabalho e torna-se mais forte através de integrações com outros serviços Microsoft. Quaisquer registos ingeridos em produtos, como Microsoft Defender for Cloud Apps, Microsoft Defender para Endpoint e Microsoft Defender para Identidade, permitem que estes serviços criem deteções e, por sua vez, forneçam esses deteções para Microsoft Sentinel. Os registos também podem ser ingeridos diretamente no Microsoft Sentinel para fornecer uma imagem mais completa para eventos e incidentes.

Mais do que ingerir alertas e registos de outras origens, também Microsoft Sentinel fornece:

| Capacidade | Descrição |

|---|---|

| Deteção de ameaças | Capacidades de deteção de ameaças com inteligência artificial, permitindo-lhe criar e apresentar elementos visuais interativos através de livros, executar manuais de procedimentos para agir automaticamente em alertas, integrar modelos de machine learning para melhorar as suas operações de segurança e ingerir e obter feeds de melhoramento a partir de plataformas de informações sobre ameaças. |

| Investigação de ameaças | Capacidades de investigação de ameaças que lhe permitem visualizar e explorar alertas e entidades, detetar anomalias no comportamento do utilizador e da entidade e monitorizar eventos em tempo real durante uma investigação. |

| Recolha de dados | Recolha dados em todos os utilizadores, dispositivos, aplicações e infraestrutura, tanto no local como em várias clouds. |

| Resposta a ameaças | Capacidades de resposta a ameaças, como manuais de procedimentos que se integram com serviços Azure e as suas ferramentas existentes. |

| Integrações de parceiros | Integra-se em plataformas de parceiros com Microsoft Sentinel conectores de dados, fornecendo serviços essenciais para as equipas SOC. |

Criar soluções de integração personalizadas (parceiros)

Para parceiros que pretendam criar soluções personalizadas que se integram com Microsoft Sentinel, veja Melhores práticas para parceiros integrados com Microsoft Sentinel.

Planear o processo de resposta e gestão de incidentes

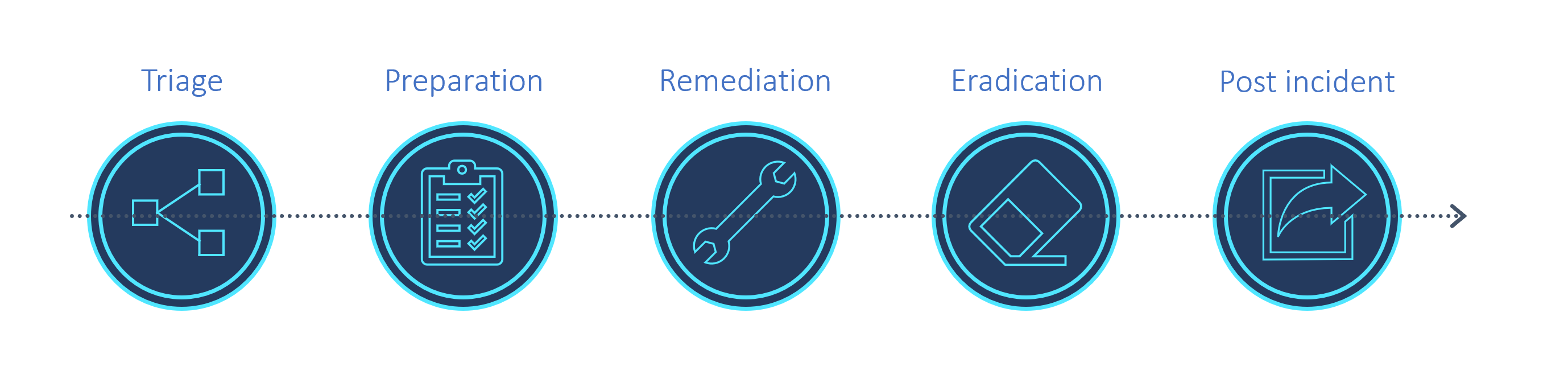

A imagem seguinte mostra os passos recomendados num processo de resposta e gestão de incidentes.

A tabela seguinte fornece tarefas de resposta e gestão de incidentes de alto nível e melhores práticas relacionadas. Para obter mais informações, veja Microsoft Sentinel investigação de incidentes no portal do Azure ou Incidentes e alertas no portal do Microsoft Defender.

| Tarefa | Prática recomendada |

|---|---|

| Página Rever Incidentes | Reveja um incidente na página Incidentes , que lista o título, a gravidade e os alertas, registos e quaisquer entidades de interesse. Também pode passar dos incidentes para os registos recolhidos e quaisquer ferramentas relacionadas com o incidente. |

| Utilizar gráfico de incidentes | Veja o Gráfico de incidentes de um incidente para ver o âmbito completo de um ataque. Em seguida, pode construir uma linha cronológica de eventos e descobrir a extensão de uma cadeia de ameaças. |

| Rever incidentes para obter falsos positivos | Utilize dados sobre entidades-chave, tais como contas, URLs, endereço IP, nomes de anfitriões, atividades, linha cronológica para compreender se tem um falso positivo à mão, caso em que pode fechar o incidente diretamente. Se descobrir que o incidente é um verdadeiro positivo, tome medidas diretamente a partir da página Incidentes para investigar registos, entidades e explorar a cadeia de ameaças. Depois de identificar a ameaça e criar um plano de ação, utilize outras ferramentas no Microsoft Sentinel e noutros serviços de segurança da Microsoft para continuar a investigar. |

| Visualizar informações | Veja o dashboard de descrição geral Microsoft Sentinel para ter uma ideia da postura de segurança da sua organização. Para obter mais informações, veja Visualizar dados recolhidos. Além das informações e tendências na página de descrição geral Microsoft Sentinel, os livros são ferramentas de investigação valiosas. Por exemplo, utilize o livro Informações de Investigação para investigar incidentes específicos juntamente com quaisquer entidades e alertas associados. Este livro permite-lhe aprofundar as entidades ao mostrar registos, ações e alertas relacionados. |

| Investigar ameaças | Enquanto investiga e procura as causas principais, execute consultas de investigação de ameaças incorporadas e verifique os resultados de quaisquer indicadores de compromisso. Para obter mais informações, veja Investigação de ameaças no Microsoft Sentinel. |

| Comportamento da entidade | O comportamento da entidade no Microsoft Sentinel permite que os utilizadores revejam e investiguem ações e alertas de entidades específicas, como investigar contas e nomes de anfitriões. Para mais informações, consulte: - Ativar a Análise de Comportamento do Utilizador e da Entidade (UEBA) no Microsoft Sentinel - Investigar incidentes com dados UEBA - Microsoft Sentinel referência de melhoramentos da UEBA |

| Listas de observação | Utilize uma lista de observação que combina dados de dados ingeridos e origens externas, como dados de melhoramento. Por exemplo, crie listas de intervalos de endereços IP utilizados pela sua organização ou funcionários recentemente terminados. Utilize listas de observação com manuais de procedimentos para recolher dados de melhoramento, tais como adicionar endereços IP maliciosos a listas de observação a utilizar durante a deteção, investigação de ameaças e investigações. Durante um incidente, utilize listas de observação para conter dados de investigação e, em seguida, elimine-os quando a investigação for feita para garantir que os dados confidenciais não permanecem visíveis. Para obter mais informações, veja Listas de observação no Microsoft Sentinel. |

Otimizar a recolha e ingestão de dados

Reveja as melhores práticas de recolha de dados Microsoft Sentinel, que incluem priorizar conectores de dados, filtrar registos e otimizar a ingestão de dados.

Tornar as consultas de Linguagem de Pesquisa Kusto mais rápidas

Reveja as melhores práticas Linguagem de Pesquisa Kusto para tornar as consultas mais rápidas.