Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

A página da entidade do dispositivo no portal Microsoft Defender ajuda-o na investigação de entidades do dispositivo. A página contém todas as informações importantes sobre uma determinada entidade de dispositivo. Se um alerta ou incidente indicar que um dispositivo está a comportar-se de forma suspeita ou pode estar comprometido, investigue os detalhes do dispositivo para identificar outros comportamentos ou eventos que possam estar relacionados com o alerta ou incidente e descubra o âmbito potencial da falha. Também pode utilizar a página da entidade do dispositivo para realizar algumas tarefas de segurança comuns, bem como algumas ações de resposta para mitigar ou remediar ameaças de segurança.

Importante

O conjunto de conteúdos apresentado na página da entidade do dispositivo pode ser ligeiramente diferente, consoante a inscrição do dispositivo no Microsoft Defender para Endpoint e Microsoft Defender para Identidade.

Se a sua organização tiver integrado Microsoft Sentinel no portal do Defender, serão apresentadas informações adicionais.

No Microsoft Sentinel, as entidades do dispositivo também são conhecidas como entidades anfitriãs. Saiba mais.

Microsoft Sentinel está geralmente disponível no portal do Microsoft Defender, com ou sem Microsoft Defender XDR ou uma licença E5. Para obter mais informações, veja Microsoft Sentinel no portal do Microsoft Defender.

Após 31 de março de 2027, Microsoft Sentinel deixarão de ser suportados no portal do Azure e só estarão disponíveis no portal do Microsoft Defender.

Se estiver atualmente a utilizar Microsoft Sentinel no portal do Azure, recomendamos que comece a planear a transição para o portal do Defender agora para garantir uma transição suave e tirar o máximo partido da experiência de operações de segurança unificada oferecida pelo Microsoft Defender. Para obter mais informações, veja Transitar o ambiente de Microsoft Sentinel para o portal do Defender e Planear a sua mudança para o portal do Microsoft Defender para todos os clientes Microsoft Sentinel (blogue).

As entidades do dispositivo podem ser encontradas nas seguintes áreas:

- Lista de dispositivos, em Ativos

- Fila de alertas

- Qualquer alerta/incidente individual

- Qualquer página de entidade de utilizador individual

- Qualquer vista de detalhes de ficheiro individual

- Qualquer endereço IP ou vista de detalhes do domínio

- Registo de atividades

- Consultas de investigação avançadas

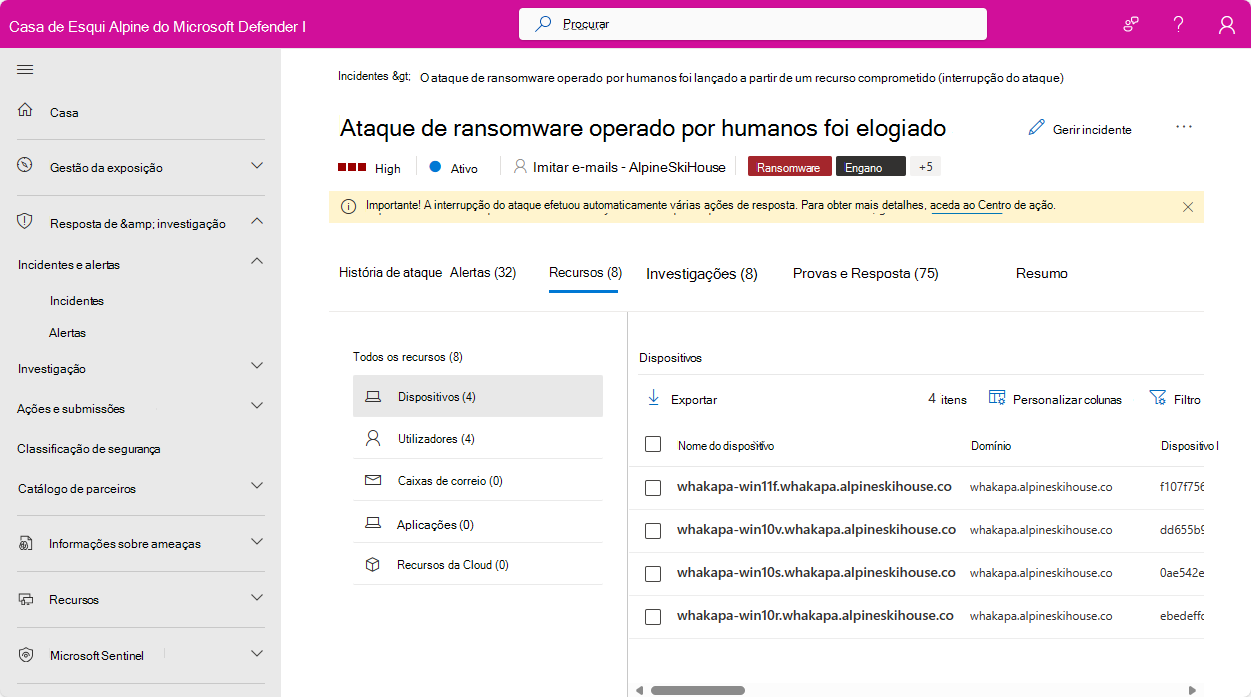

- Centro de ação

Pode selecionar dispositivos sempre que os vir no portal para abrir a página de entidade do dispositivo, que apresenta mais detalhes sobre o dispositivo. Por exemplo, pode ver os detalhes dos dispositivos listados nos alertas de um incidente no portal do Microsoft Defender em Incidentes & resposta > a Incidentes & alertas Incidentes >>incidentes> Dispositivos de Recursos>.

A página entidade do dispositivo apresenta as respetivas informações num formato com separadores. Este artigo descreve os tipos de informações disponíveis em cada separador e também as ações que pode efetuar num determinado dispositivo.

Os seguintes separadores são apresentados na página da entidade do dispositivo:

- Descrição geral

- Incidentes e alertas

- Linha cronológica

- Gestão de configuração

- Recomendações de segurança

- Inventários

- Vulnerabilidades detetadas

- KBs em falta

- Linhas de base de segurança

- Políticas de segurança

- Sentinel eventos

Cabeçalho da página de entidade

A secção superior da página de entidade inclui os seguintes detalhes:

- Nome da entidade

- Indicadores de gravidade, criticidade e valor do dispositivo de risco

- Etiquetas pelas quais o dispositivo pode ser classificado. Pode ser adicionado pelo Defender para Endpoint, Defender para Identidade ou por utilizadores. As etiquetas de Microsoft Defender para Identidade não são editáveis.

- As ações de resposta também estão localizadas aqui. Leia mais sobre os mesmos abaixo.

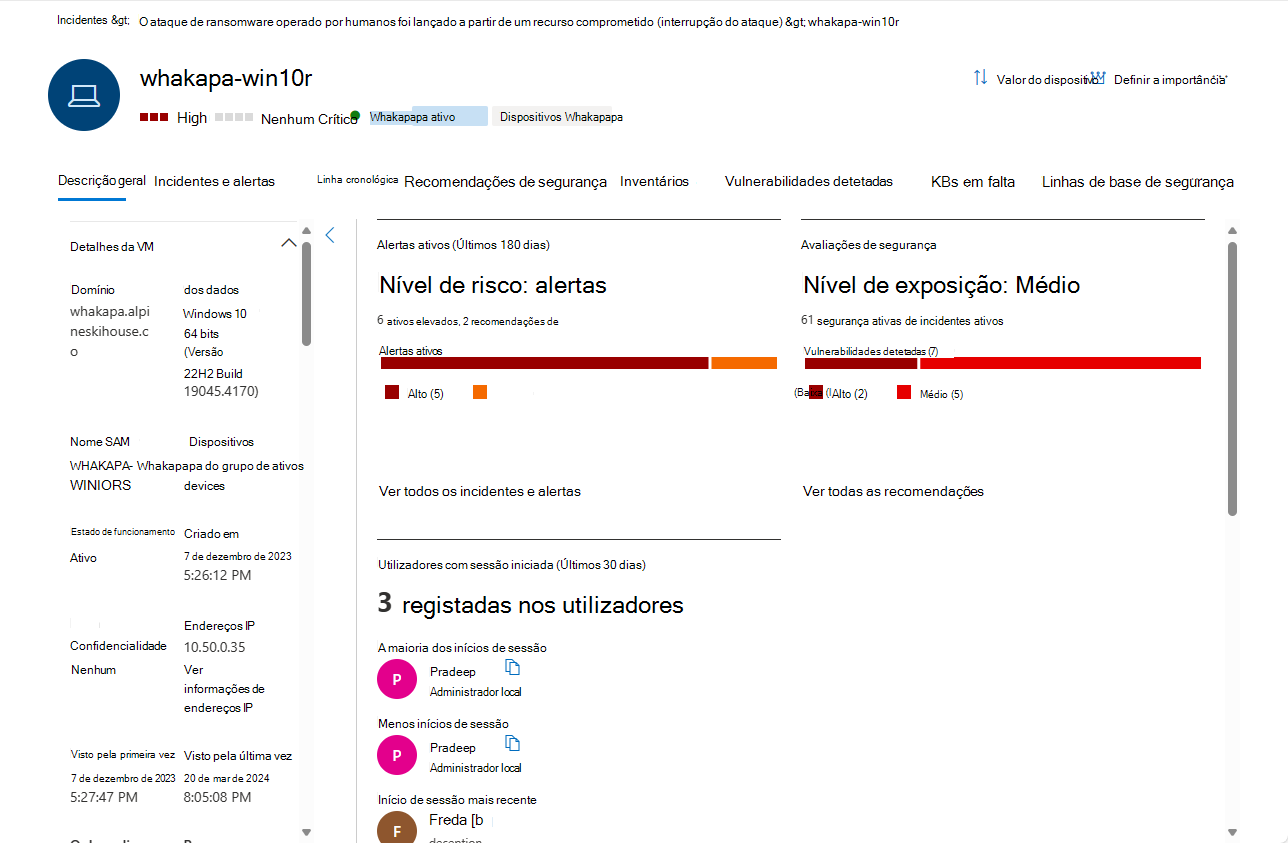

Separador Descrição geral

O separador predefinido é Descrição Geral. Fornece uma análise rápida dos factos de segurança mais importantes sobre o dispositivo. O separador Descrição Geral contém a barra lateral de detalhes do dispositivo e um dashboard com alguns cartões a apresentar informações de alto nível.

Detalhes do dispositivo

A barra lateral lista o nome completo e o nível de exposição do dispositivo. Também fornece algumas informações básicas importantes em subsecções pequenas, que podem ser expandidas ou fechadas, tais como:

| Secção | Informações incluídas |

|---|---|

| Detalhes da VM | Nomes de computador e domínio e IDs, estados de estado de funcionamento e inclusão, carimbos de data/hora para o primeiro e último visto, endereços IP e muito mais |

| Detalhes da sincronização da política DLP | Se relevante |

| Estado da configuração | Detalhes sobre a configuração do Microsoft Defender para Endpoint |

| Detalhes do recurso da cloud | Plataforma na cloud, ID do recurso, informações da subscrição e muito mais |

| Hardware e firmware | Informações da VM, do processador e do BIOS e muito mais |

| Gestão de dispositivos | Microsoft Defender para Endpoint informações de gestão e estado de inscrição |

| Dados do diretório | Sinalizadores UAC , SPNs e associações a grupos. |

Dashboard

A parte principal do separador Descrição geral mostra vários cartões de apresentação do tipo dashboard:

- Alertas ativos e nível de risco que envolvem o dispositivo nos últimos seis meses, agrupados por gravidade

- Avaliações de segurança e nível de exposição do dispositivo

- Utilizadores com sessão iniciada no dispositivo nos últimos 30 dias

- Estado de funcionamento do dispositivo e outras informações sobre as análises mais recentes do dispositivo.

Sugestão

O nível de exposição está relacionado com o quanto o dispositivo está a cumprir as recomendações de segurança, enquanto o nível de risco é calculado com base em vários fatores, incluindo os tipos e a gravidade dos alertas ativos.

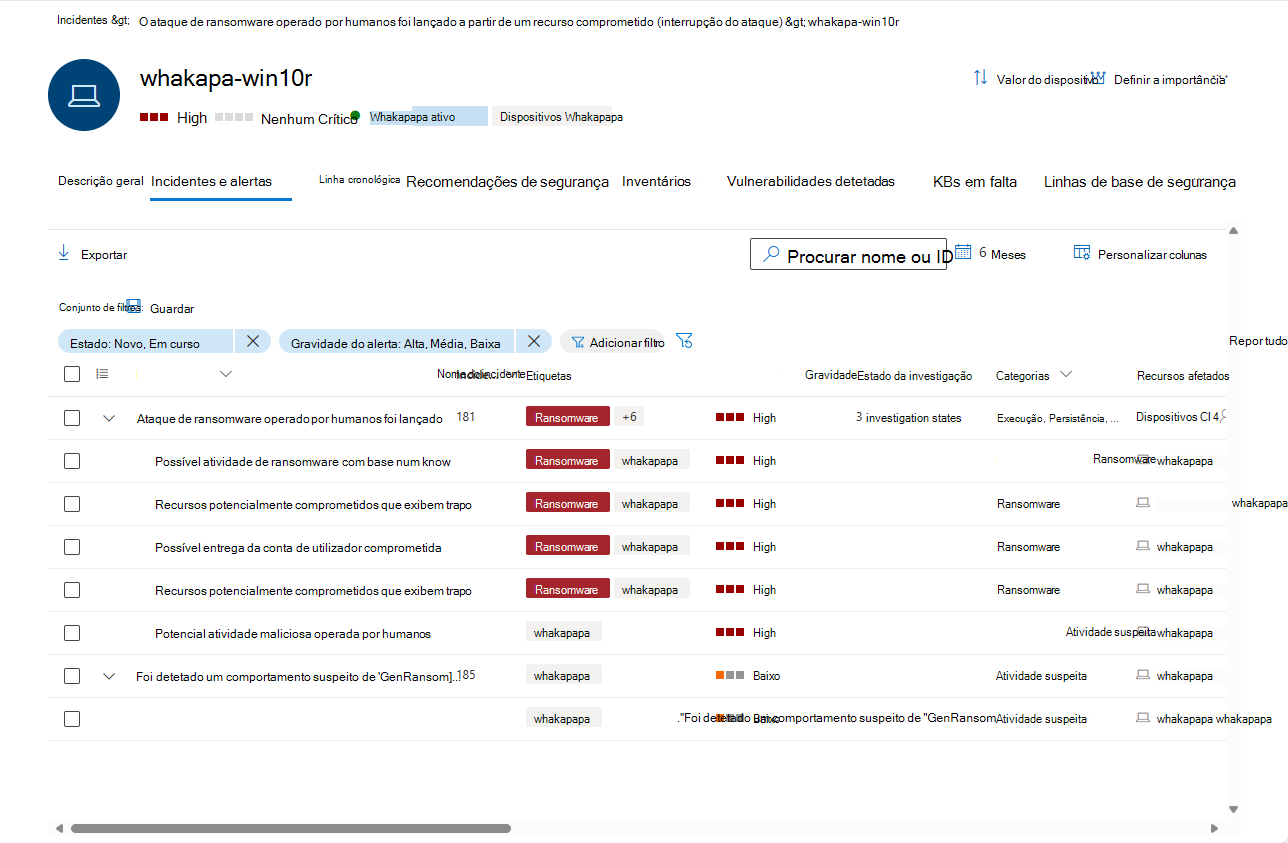

Separador Incidentes e alertas

O separador Incidentes e alertas contém uma lista de incidentes que contêm alertas que foram gerados no dispositivo, de qualquer uma das Microsoft Defender origens de deteção, incluindo, se integrados, Microsoft Sentinel. Esta lista é uma versão filtrada da fila de incidentes e mostra uma breve descrição do incidente ou alerta, a sua gravidade (alta, média, baixa, informativa), o respetivo estado na fila (novo, em curso, resolvido), a classificação (não definido, alerta falso, alerta verdadeiro), estado de investigação, categoria, quem está atribuído para o resolver e última atividade observada.

Pode personalizar as colunas que são apresentadas para cada item. Também pode filtrar os alertas por gravidade, estado ou qualquer outra coluna no ecrã.

A coluna entidades afetadas refere-se a todas as entidades de dispositivo e utilizador referenciadas no incidente ou alerta.

Quando um incidente ou alerta é selecionado, é apresentada uma lista de opções. A partir deste painel, pode gerir o incidente ou o alerta e ver mais detalhes, como o número de incidente/alerta e dispositivos relacionados. Podem ser selecionados vários alertas de cada vez.

Para ver uma vista de página inteira de um incidente ou alerta, selecione o respetivo título.

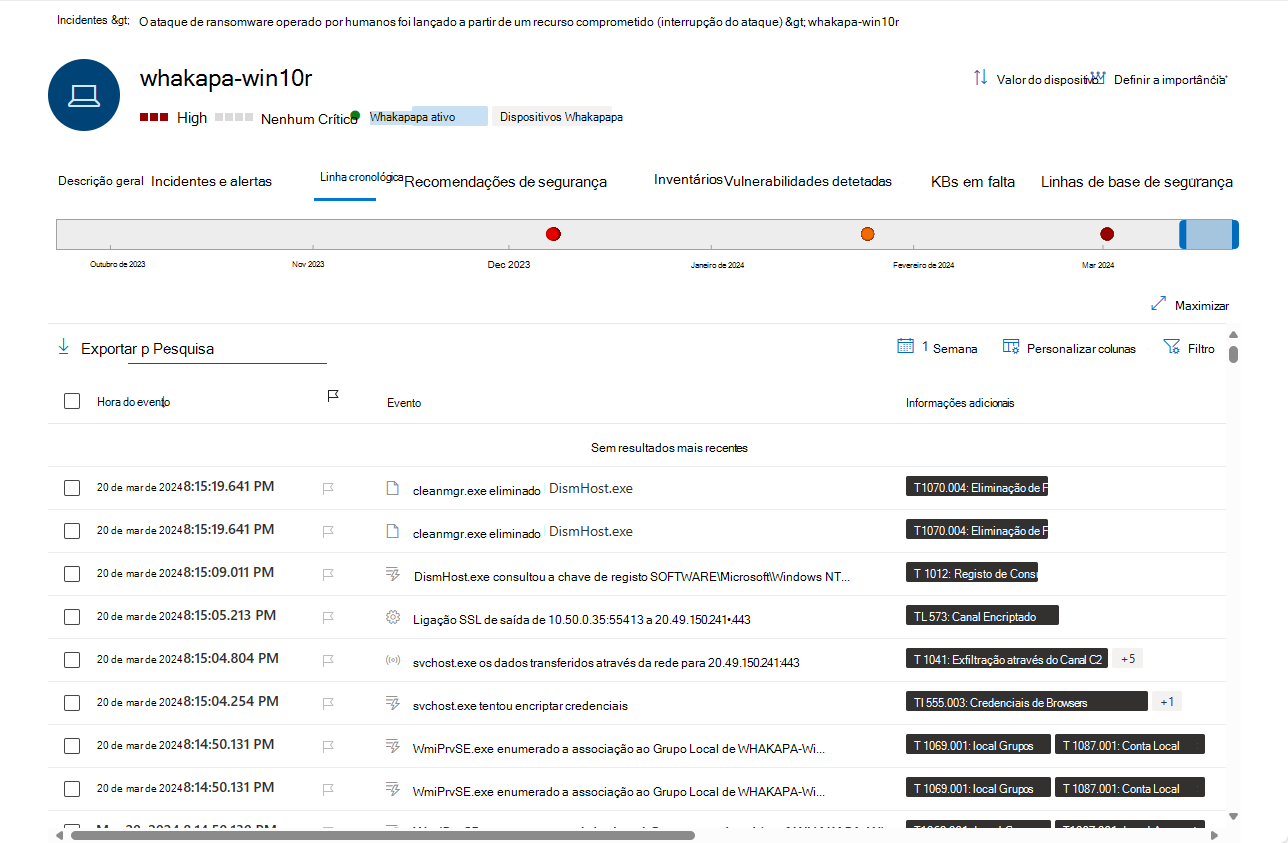

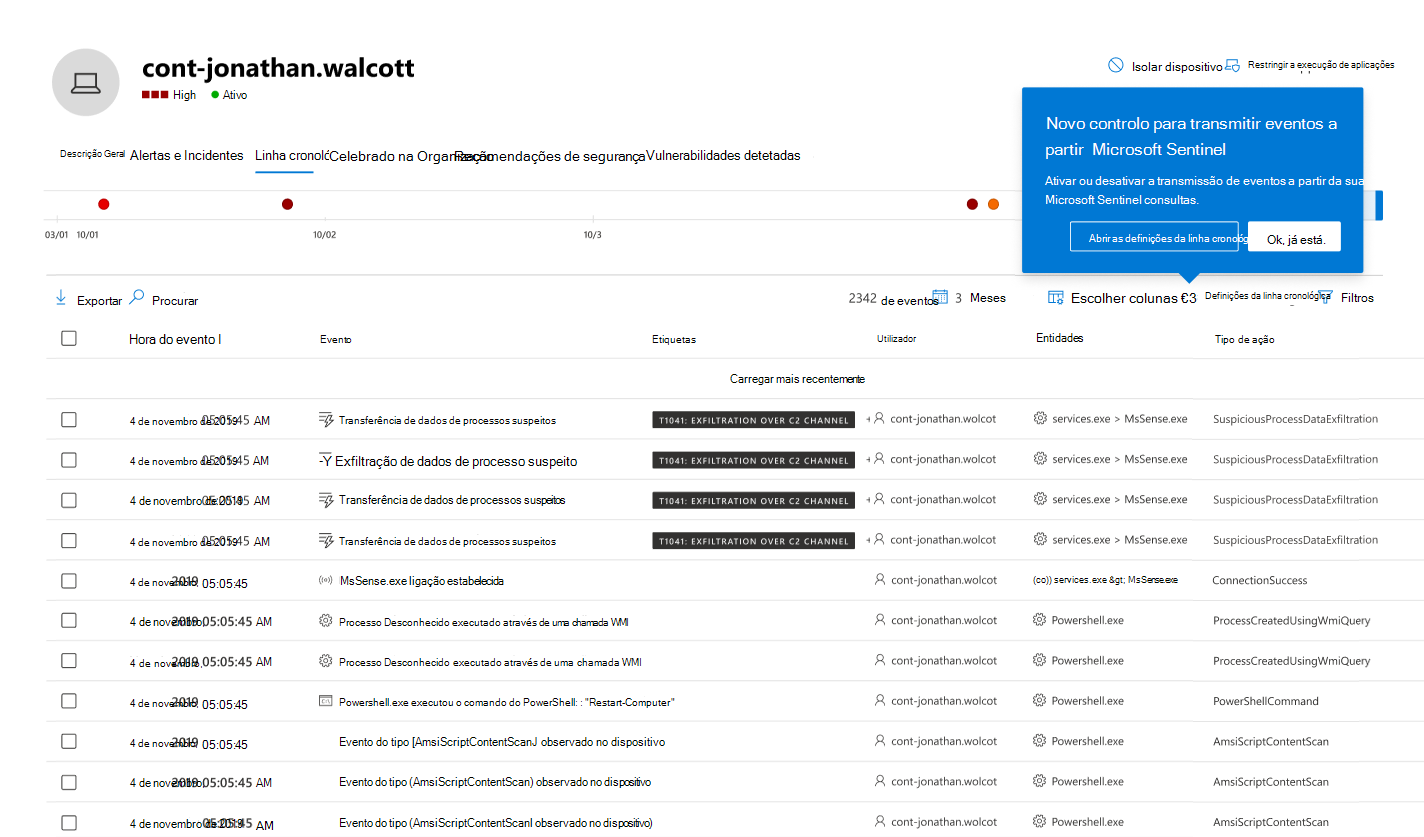

Separador Linha Cronológica

O separador Linha Cronológica apresenta uma vista cronológica de todos os eventos que foram observados no dispositivo. Isto pode ajudá-lo a correlacionar quaisquer eventos, ficheiros e endereços IP em relação ao dispositivo.

A escolha das colunas apresentadas na lista pode ser personalizada. As colunas predefinidas listam a hora do evento, o utilizador ativo, o tipo de ação, as entidades associadas (processos, ficheiros, endereços IP) e informações adicionais sobre o evento.

Pode governar o período de tempo durante o qual os eventos são apresentados ao deslizar os limites do período de tempo ao longo do gráfico da linha cronológica geral na parte superior da página. Também pode escolher um período de tempo no menu pendente na parte superior da lista (a predefinição é 30 dias). Para controlar ainda mais a sua vista, pode filtrar por grupos de eventos ou personalizar as colunas.

Pode exportar até sete dias de eventos para um ficheiro CSV, para transferência.

Desagregue os detalhes de eventos individuais ao selecionar e evento e visualizar os respetivos detalhes no painel de lista de opções resultante. Veja os Detalhes do evento abaixo.

Linha cronológica unificada (Pré-visualização)

A partir de janeiro de 2025, se tiver integrado Microsoft Sentinel no portal do Defender, as atividades do dispositivo que aparecem na linha cronológica do Sentinel no separador Sentinel eventostambém são apresentadas aqui no separador Linha Cronológica principal, para que possam ser visualizadas em conjunto com eventos gravados por outros Microsoft Defender serviços num único contexto. Esta linha cronológica unificada ajuda a simplificar as investigações ao fornecer uma visão unificada das atividades do dispositivo, ao eliminar a necessidade de alternar entre ecrãs e ao permitir uma tomada de decisões mais rápida.

Pode optar por não mostrar eventos de Microsoft Sentinel na linha cronológica principal e, em vez disso, continuar a vê-los como anteriormente, apenas no separador Sentinel eventos. Para tal, selecione Definições da linha cronológica e mova o Stream eventos de Microsoft Sentinel consultas para Desativado. Selecione Aplicar para guardar a definição.

Para obter mais informações sobre estes eventos de atividade, veja Páginas de entidade no Microsoft Sentinel.

Nota

Para que os eventos da firewall sejam apresentados, terá de ativar a política de auditoria. Para obter instruções, veja Audit filtering Platform connection (Ligação da Plataforma de Filtragem de Auditoria).

A firewall abrange os seguintes eventos:

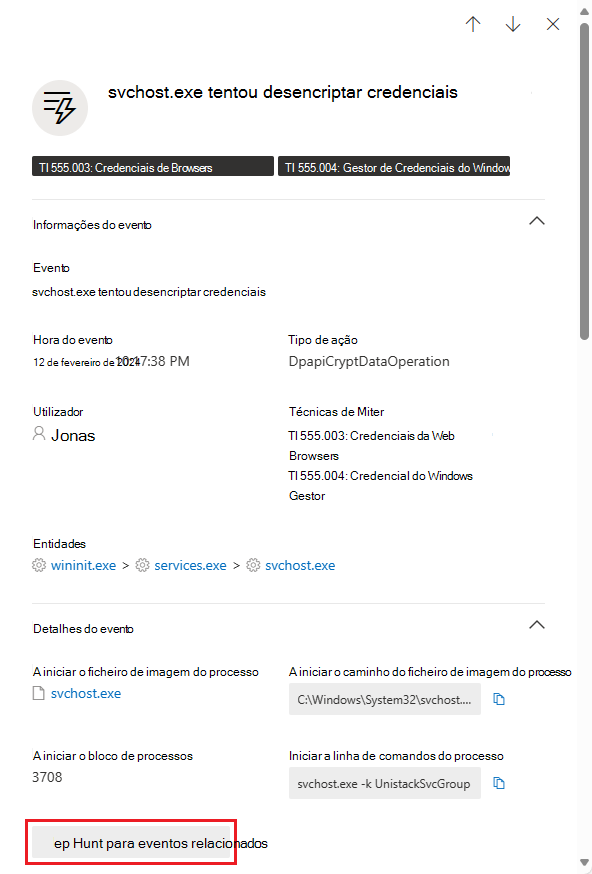

Detalhes do evento

Selecione um evento para ver detalhes relevantes sobre esse evento. É apresentado um painel de lista de opções para mostrar muito mais informações sobre o evento. Os tipos de informações apresentados dependem do tipo de evento. Quando aplicável e os dados estiverem disponíveis, poderá ver um gráfico a mostrar entidades relacionadas e as respetivas relações, como uma cadeia de ficheiros ou processos. Também poderá ver uma descrição de resumo das táticas e técnicas CK do MITRE ATT&aplicáveis ao evento.

Para inspecionar ainda mais o evento e os eventos relacionados, pode executar rapidamente uma consulta de investigação avançada ao selecionar Investigar eventos relacionados. A consulta devolve o evento selecionado e a lista de outros eventos que ocorreram por volta da mesma hora no mesmo ponto final.

Separador Gestão de configuração

Políticas de segurança

O separador Políticas de segurança mostra as políticas de segurança de ponto final que são aplicadas no dispositivo. Verá uma lista de políticas, tipo, estado e hora da última entrada. Selecionar o nome de uma política leva-o para a página de detalhes da política, onde pode ver o estado das definições da política, os dispositivos aplicados e os grupos atribuídos.

Definições efetivas

O separador Definições efetivas fornece visibilidade sobre o valor real de cada definição de segurança e identifica a origem que a configurou. Lista nomes de definições, tipos de política, valores efetivos, a origem de cada valor efetivo e a hora do último relatório.

As origens de configuração podem incluir ferramentas como Microsoft Defender para Endpoint, Política de Grupo, Intune ou predefinições. Também podem ser caminhos de registo específicos, como a MDM ou Política de Grupo hives. Se a origem for uma localização de registo, o campo Configurado Por é apresentado como Desconhecido juntamente com o caminho do registo.

Selecione uma definição para abrir um painel lateral com mais detalhes. Verá o valor atual, quaisquer outras tentativas de configuração que não entraram em vigor e, para definições complexas como regras ASR ou exclusões AV, uma discriminação de todas as regras configuradas, as respetivas origens e quaisquer exclusões.

Nota

As definições apresentadas são definições de segurança AV, regras de Redução da Superfície de Ataque e exclusões para plataformas Windows.

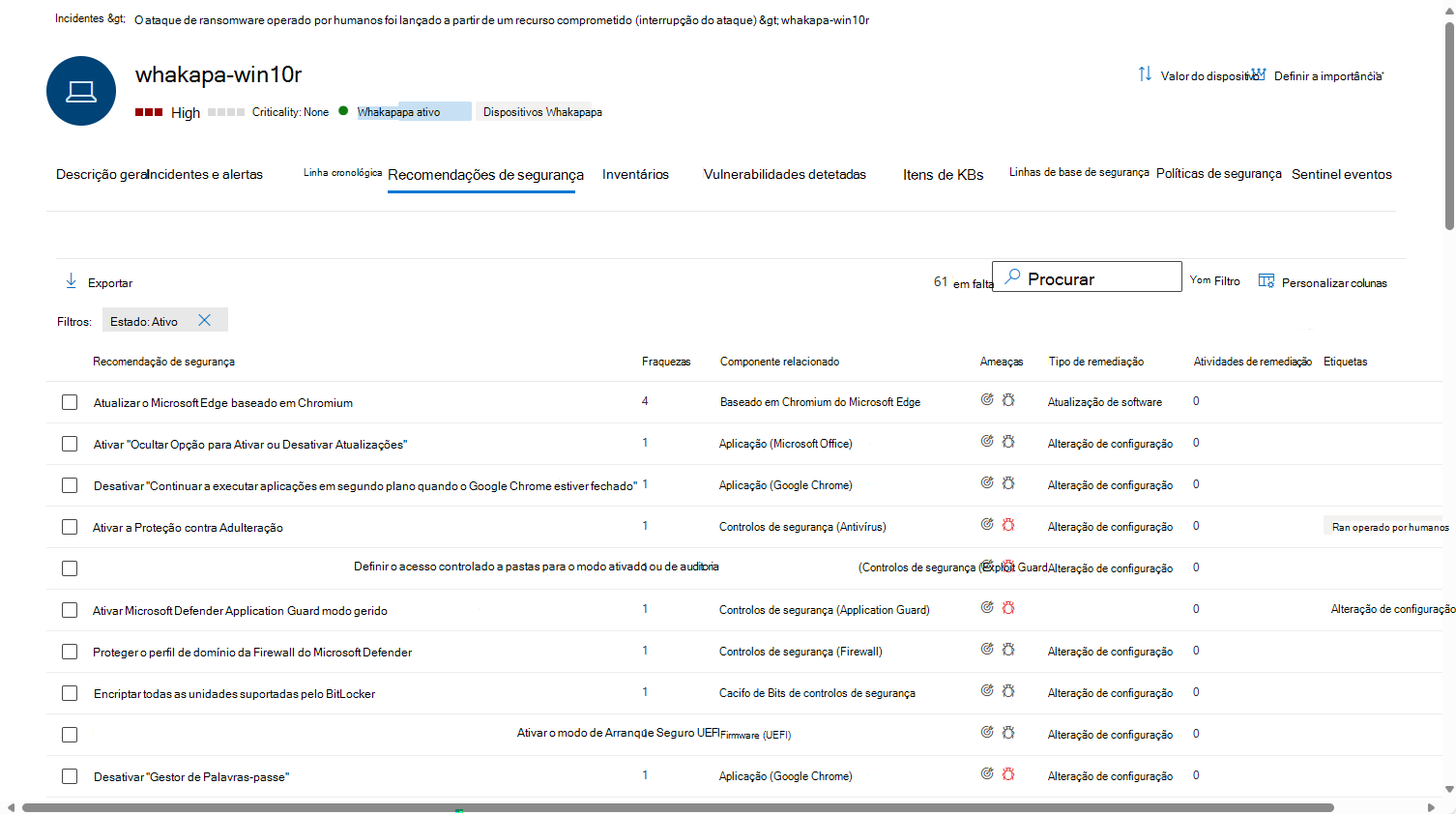

Separador Recomendações de segurança

O separador Recomendações de segurança lista as ações que pode efetuar para proteger o dispositivo. Selecionar um item nesta lista abre uma lista de opções onde pode obter instruções sobre como aplicar a recomendação.

Tal como nos separadores anteriores, a escolha das colunas apresentadas pode ser personalizada.

A vista predefinida inclui colunas que detalham as fraquezas de segurança abordadas, a ameaça associada, o componente ou software relacionado afetado pela ameaça, etc. Os itens podem ser filtrados pelo estado da recomendação.

Saiba mais sobre as recomendações de segurança.

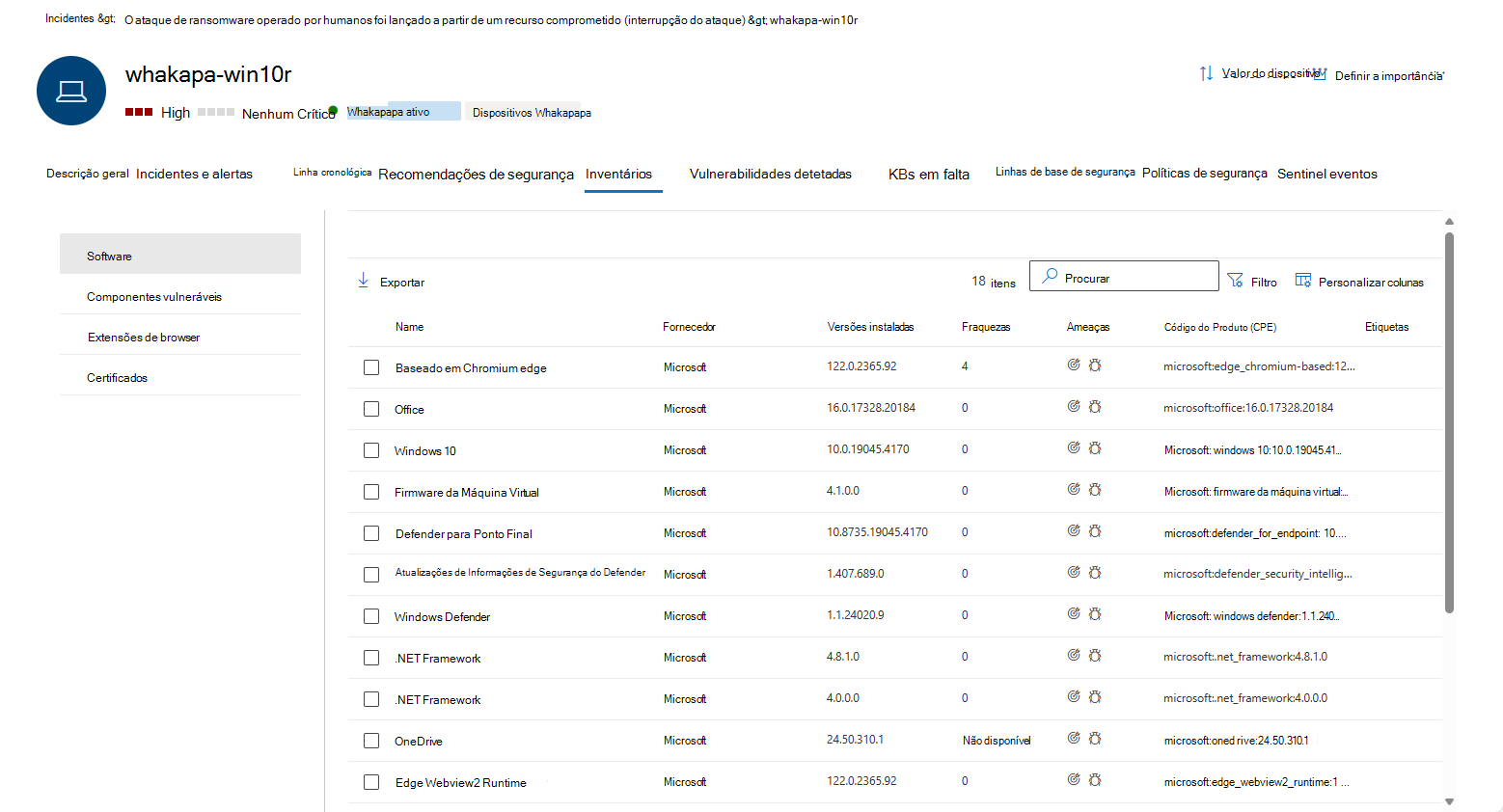

Separador Inventários

Este separador apresenta inventários de quatro tipos de componentes: Software, componentes vulneráveis, extensões de browser e certificados.

Inventário de software

Este cartão lista o software instalado no dispositivo.

A vista predefinida apresenta o fornecedor de software, o número da versão instalada, o número de pontos fracos de software conhecidos, as informações sobre ameaças, o código do produto e as etiquetas. O número de itens apresentados e as colunas que são apresentadas podem ser personalizadas.

Selecionar um item desta lista abre uma lista de opções com mais detalhes sobre o software selecionado e o caminho e carimbo de data/hora da última vez que o software foi encontrado.

Esta lista pode ser filtrada pelo código do produto, fraquezas e presença de ameaças.

Componentes vulneráveis

Este cartão lista os componentes de software que contêm vulnerabilidades.

As opções de filtragem e vista predefinidas são as mesmas do software.

Selecione um item para apresentar mais informações numa lista de opções.

Extensões de browser

Este cartão mostra as extensões do browser instaladas no dispositivo. Os campos predefinidos apresentados são o nome da extensão, o browser para o qual está instalado, a versão, o risco de permissão (com base no tipo de acesso a dispositivos ou sites pedidos pela extensão) e o estado. Opcionalmente, o fornecedor também pode ser apresentado.

Selecione um item para apresentar mais informações numa lista de opções.

Certificados

Este cartão apresenta todos os certificados instalados no dispositivo.

Os campos apresentados por predefinição são o nome do certificado, a data de emissão, a data de expiração, o tamanho da chave, o emissor, o algoritmo de assinatura, a utilização da chave e o número de instâncias.

A lista pode ser filtrada por estado, autoassinado ou não, tamanho da chave, hash de assinatura e utilização da chave.

Selecione um certificado para apresentar mais informações numa lista de opções.

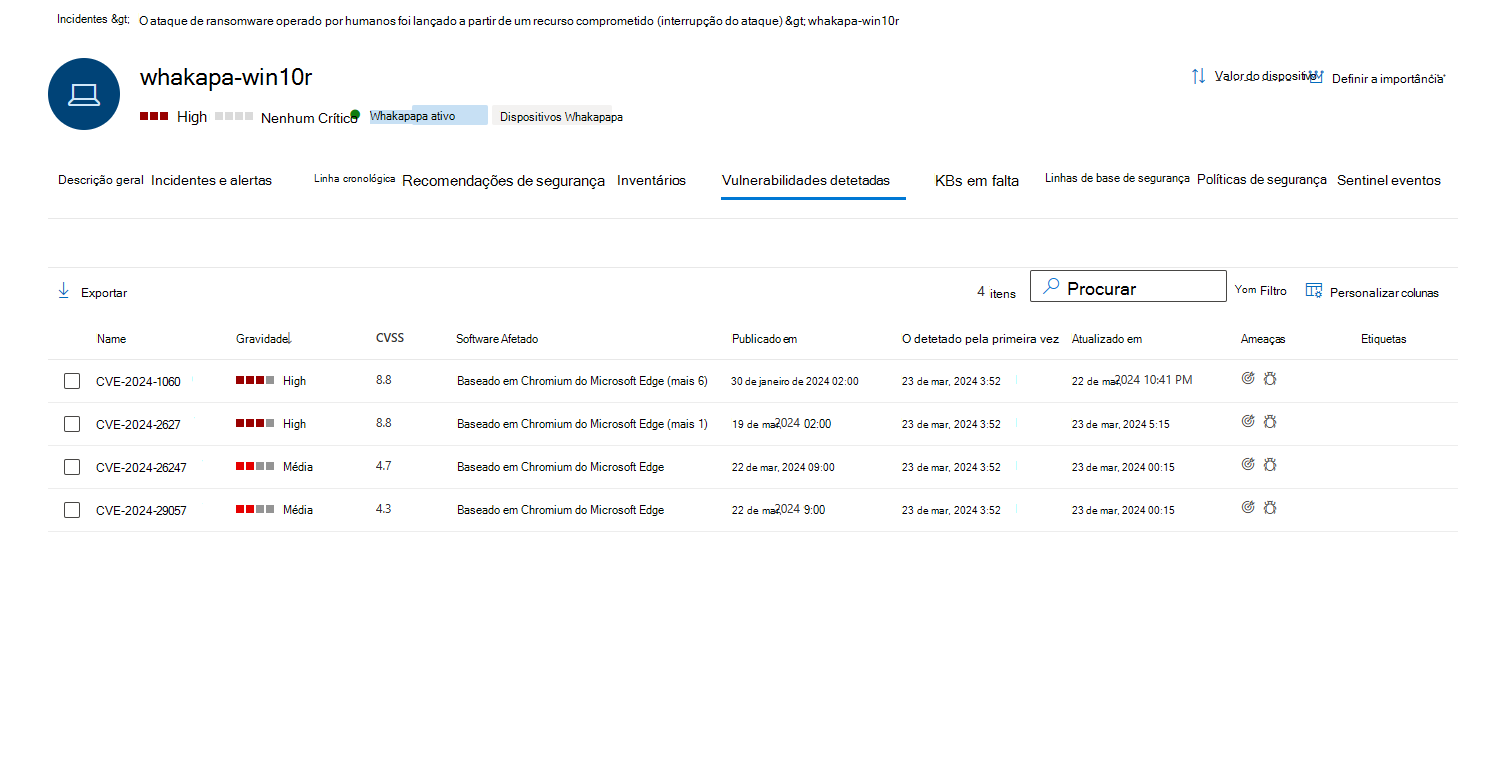

Separador Vulnerabilidades detetadas

Este separador lista quaisquer Vulnerabilidades e Exploits Comuns (CVEs) que possam afetar o dispositivo.

A vista predefinida lista a gravidade do CVE, a Classificação de Vulnerabilidade Comum (CVSS), o software relacionado com o CVE, quando o CVE foi publicado, quando o CVE foi detetado pela primeira vez e atualizado pela última vez, e ameaças associadas ao CVE.

Tal como acontece com os separadores anteriores, a escolha das colunas a apresentar pode ser personalizada. A lista pode ser filtrada por gravidade, estado de ameaça, exposição do dispositivo e etiquetas.

Selecionar um item desta lista abre uma lista de opções que descreve o CVE.

Separador KBs em falta

O separador KBs em falta lista quaisquer Atualizações da Microsoft que ainda não tenham sido aplicadas ao dispositivo. Os "KBs" em questão são artigos da Base de Dados de Conhecimento, que descrevem estas atualizações; por exemplo, KB4551762.

A vista predefinida lista o boletim que contém as atualizações, a versão do SO, o número do ID da BDC, os produtos afetados, os CVEs endereçados e as etiquetas.

A escolha das colunas a apresentar pode ser personalizada.

Selecionar um item abre uma lista de opções que liga à atualização.

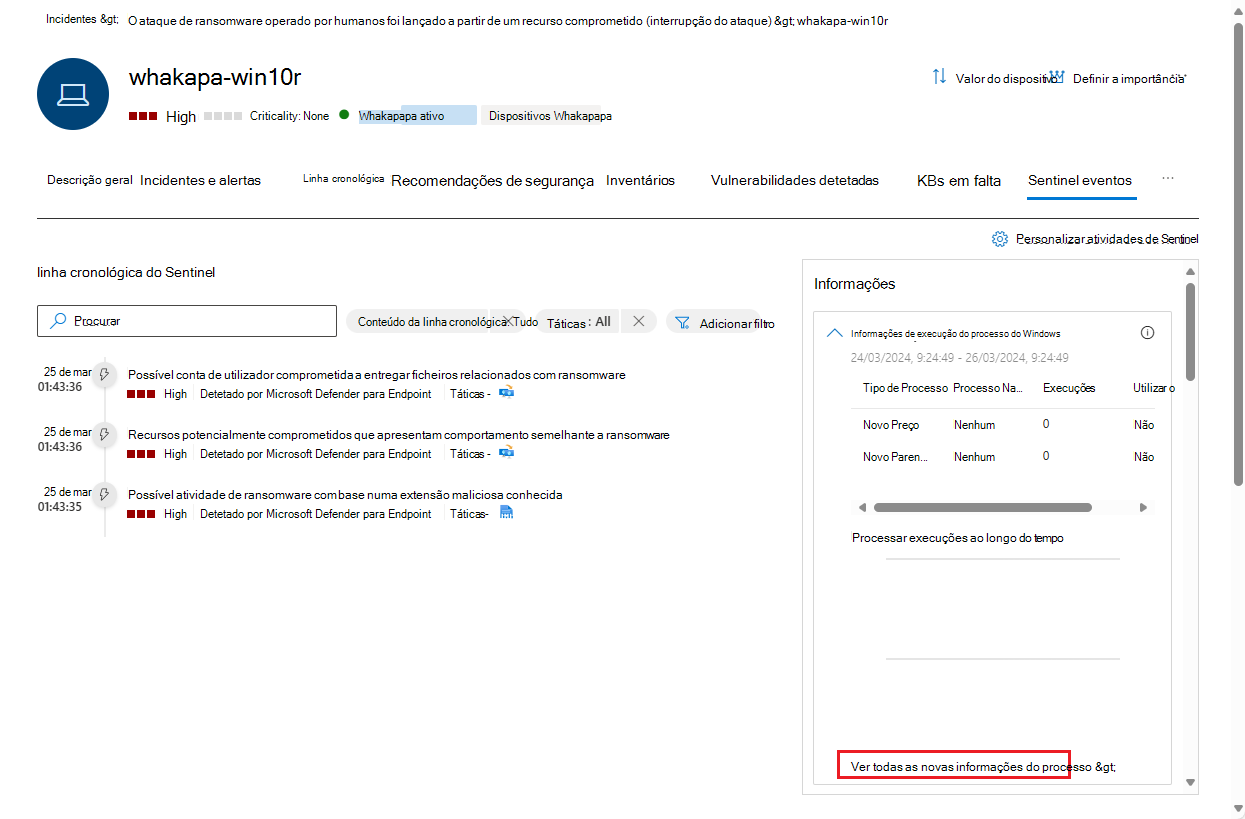

Sentinel separador eventos

Se a sua organização tiver integrado Microsoft Sentinel no portal do Defender, este separador adicional estará na página da entidade do dispositivo. Este separador importa a página da entidade Anfitrião do Microsoft Sentinel e apresenta as seguintes secções:

linha cronológica do Sentinel

Esta linha cronológica mostra quatro tipos de mensagens associadas à entidade do dispositivo, conhecidas no Microsoft Sentinel como entidade anfitriã, e podem ser encontradas na página de entidade Microsoft Sentinel do dispositivo. Os quatro tipos de mensagens são:

Alertas criados por Microsoft Sentinel regras de análise de Azure serviços e origens de dados que não sejam da Microsoft.

Estes alertas também são apresentados no separador Principal Incidentes e alertas, para que possam ser vistos em conjunto com alertas gerados por outros serviços Microsoft Defender num único contexto.

Marcadores de caças de outras investigações Microsoft Sentinel que fazem referência a esta entidade de dispositivo.

Anomalias, ou seja, comportamentos invulgares detetados pelas regras de anomalias de Microsoft Sentinel.

Atividades de dispositivos recolhidas a partir de serviços Azure e origens de dados que não sejam da Microsoft. As atividades são agregações de eventos notáveis recolhidos por consultas desenvolvidas pelas equipas de investigação de segurança da Microsoft. Também pode adicionar as suas próprias atividades personalizadas.

A partir de janeiro de 2025:

As atividades do dispositivo incluem tráfego de rede removido, bloqueado ou negado com origem num determinado dispositivo, com base nos dados recolhidos dos registos de dispositivos de rede líderes do setor. Estes registos fornecem às suas equipas de segurança informações críticas para identificar e lidar rapidamente com potenciais ameaças.

As atividades do dispositivo são agora apresentadas na linha cronológica unificada do dispositivo juntamente com eventos de dispositivos de outras origens do portal do Defender. Para obter mais informações, veja Linha cronológica unificada (Pré-visualização).

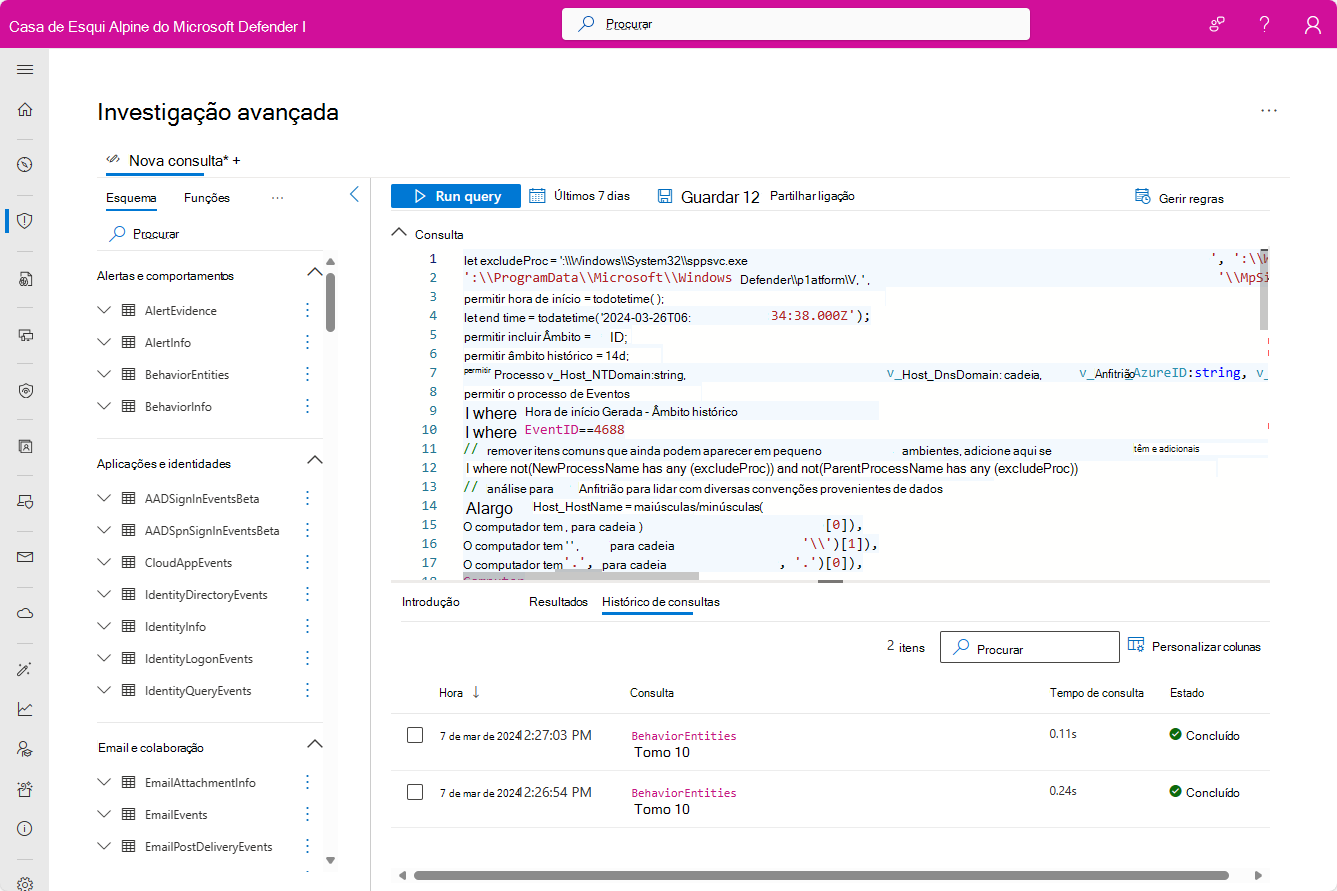

Informações

As informações de entidades são consultas definidas pelos investigadores de segurança da Microsoft para o ajudar a investigar de forma mais eficiente e eficaz. Estas informações colocam automaticamente as grandes perguntas sobre a entidade do seu dispositivo, fornecendo informações de segurança valiosas sob a forma de dados e gráficos tabulares. As informações incluem dados sobre inícios de sessão, adições a grupos, execuções de processos, eventos anómalos e muito mais, e incluem algoritmos avançados de machine learning para detetar comportamentos anómalos.

Seguem-se algumas das informações apresentadas:

- Captura de ecrã tirada no anfitrião.

- Processos não assinados pela Microsoft detetados.

- Informações de execução do processo do Windows.

- Atividade de início de sessão do Windows.

- Ações em contas.

- Registos de eventos limpos no anfitrião.

- Adições de grupo.

- Enumeração de anfitriões, utilizadores, grupos no anfitrião.

- Microsoft Defender Controlo de Aplicações.

- Processe a raridade através do cálculo da entropia.

- Número anómalo de um evento de segurança elevado.

- Informações da lista de observação (Pré-visualização).

- Eventos do Windows Antivírus do Defender.

As informações baseiam-se nas seguintes origens de dados:

- Syslog (Linux)

- SecurityEvent (Windows)

- AuditLogs (Microsoft Entra ID)

- SigninLogs (Microsoft Entra ID)

- OfficeActivity (Office 365)

- BehaviorAnalytics (Microsoft Sentinel UEBA)

- Heartbeat (Azure Monitor Agent)

- CommonSecurityLog (Microsoft Sentinel)

Se quiser explorar mais aprofundadamente qualquer uma das informações neste painel, selecione a ligação que acompanha as informações. A ligação direciona-o para a página Investigação avançada , onde apresenta a consulta subjacente às informações, juntamente com os respetivos resultados não processados. Pode modificar a consulta ou desagregar os resultados para expandir a investigação ou apenas satisfazer a sua curiosidade.

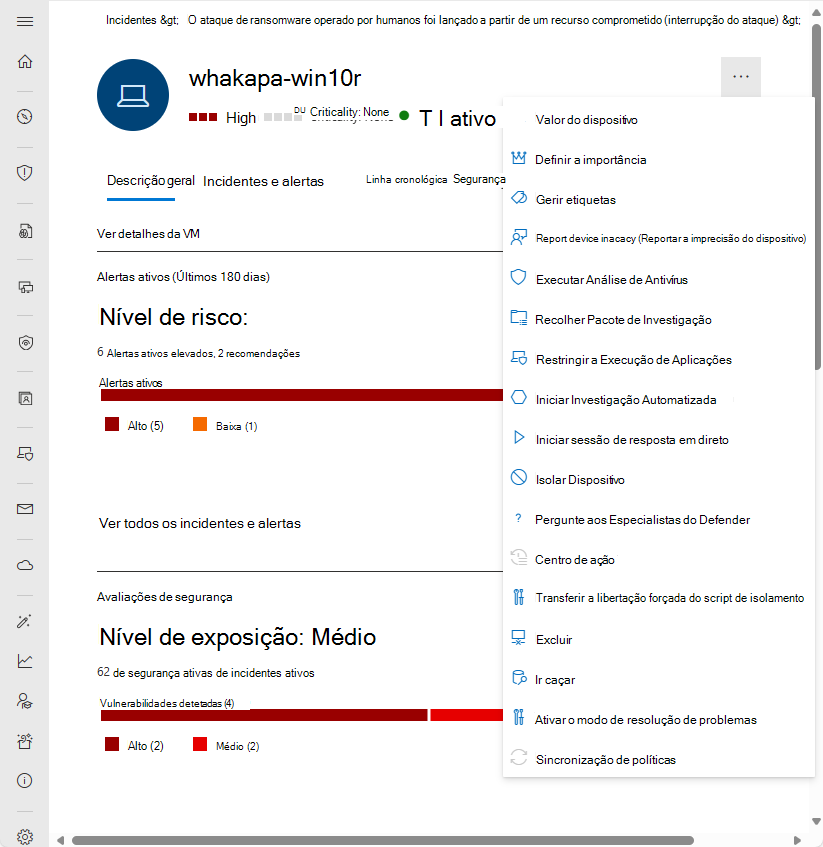

Ações de resposta

As ações de resposta oferecem atalhos para analisar, investigar e defender contra ameaças.

Importante

- As ações de resposta só estão disponíveis se o dispositivo estiver inscrito no Microsoft Defender para Endpoint.

- Os dispositivos inscritos no Microsoft Defender para Endpoint podem apresentar diferentes números de ações de resposta, com base no SO do dispositivo e no número da versão.

As ações de resposta são executadas na parte superior de uma página de dispositivo específica e incluem:

| Ação | Descrição |

|---|---|

| Valor do dispositivo | |

| Definir a importância | |

| Gerir etiquetas | Atualizações etiquetas personalizadas que aplicou a este dispositivo. |

| Report device inacacy (Reportar a imprecisão do dispositivo) | |

| Executar Análise de Antivírus | Atualizações Microsoft Defender definições de Antivírus e executa imediatamente uma análise antivírus. Escolha entre Análise rápida ou Análise completa. |

| Recolher Pacote de Investigação | Recolhe informações sobre o dispositivo. Quando a investigação estiver concluída, pode transferi-la. |

| Restringir a execução de aplicações | Impede a execução de aplicações que não são assinadas pela Microsoft. |

| Iniciar investigação automatizada | Investiga e corrija automaticamente ameaças. Embora possa acionar manualmente investigações automatizadas para executar a partir desta página, determinadas políticas de alerta acionam investigações automáticas por si só. |

| Iniciar sessão de resposta em direto | Carrega uma shell remota no dispositivo para investigações de segurança aprofundadas. |

| Isolar dispositivo | Isola o dispositivo da rede da sua organização mantendo-o ligado ao Microsoft Defender. Pode optar por permitir que o Outlook, o Teams e o Skype para Empresas executem enquanto o dispositivo está isolado, para fins de comunicação. |

| Pergunte aos Especialistas do Defender | |

| Centro de Ação | Apresenta informações sobre quaisquer ações de resposta que estejam atualmente em execução. Apenas disponível se já tiver sido selecionada outra ação. |

| Transferir a libertação forçada do script de isolamento | |

| Excluir | |

| Ir caçar | |

| Ativar o modo de resolução de problemas | |

| Sincronização de políticas |

Tópicos relacionados

- descrição geral do Microsoft Defender XDR

- Ativar Microsoft Defender XDR

- Página entidade de utilizador no Microsoft Defender

- Página de entidade de endereço IP no Microsoft Defender

- Microsoft Defender XDR integração com Microsoft Sentinel

- Ligar o Microsoft Sentinel ao Microsoft Defender XDR

Sugestão

Quer saber mais? Interaja com a comunidade do Microsoft Security na nossa Tech Community: Microsoft Defender XDR Tech Community.